Historial de Actividad de la Base de Datos Apache Cassandra

Apache Cassandra sigue siendo una opción preferida para organizaciones que requieren alta disponibilidad, escalabilidad y tolerancia a fallos. Pero asegurar la seguridad y el cumplimiento exige un Historial de Actividad de la Base de Datos Apache Cassandra estructurado que capture eventos en tiempo real, aplique enmascaramiento, descubra datos sensibles y apoye los estándares regulatorios.

Por qué es Importante el Historial de Actividad de la Base de Datos

Desde sistemas financieros hasta plataformas IoT, Cassandra almacena datos críticos que deben protegerse contra accesos no autorizados y manipulaciones. Sin una auditoría adecuada, incluso pequeñas anomalías pueden pasar desapercibidas. Un historial de actividad robusto proporciona visibilidad sobre los patrones de ejecución de consultas, intentos de inicio de sesión, cambios en el esquema y accesos inusuales a los datos. Apoya el Monitoreo de Actividad de Base de Datos para detección en tiempo real, facilita investigaciones forenses post-incidente y ofrece pruebas de cumplimiento con regulaciones. También ayuda a identificar consultas que impactan en el rendimiento, dando a los administradores valiosa información operativa.

Auditoría Nativa de Cassandra

La función AuditLogging de Apache Cassandra permite a los administradores registrar eventos de autenticación, autorización y modificación de datos.

Habilitar el Registro de Auditoría Nativo en cassandra.yaml:

audit_logging_options:

enabled: true

logger: BinAuditLogger

included_keyspaces: ["*"]

Conceder derechos de registro con CQL:

ALTER ROLE audit_user WITH OPTIONS = {

'grant_audit_logging' : 'true'

};

Consultar los registros de auditoría directamente:

SELECT * FROM system_auth.audit_log WHERE keyspace_name='payments' LIMIT 50;

Los registros de auditoría pueden exportarse a herramientas SIEM como Elasticsearch o Splunk para correlación y visualización. Aunque el registro nativo captura operaciones clave, carece de características como alertas automatizadas, enmascaramiento a nivel de campo y contexto de evento enriquecido.

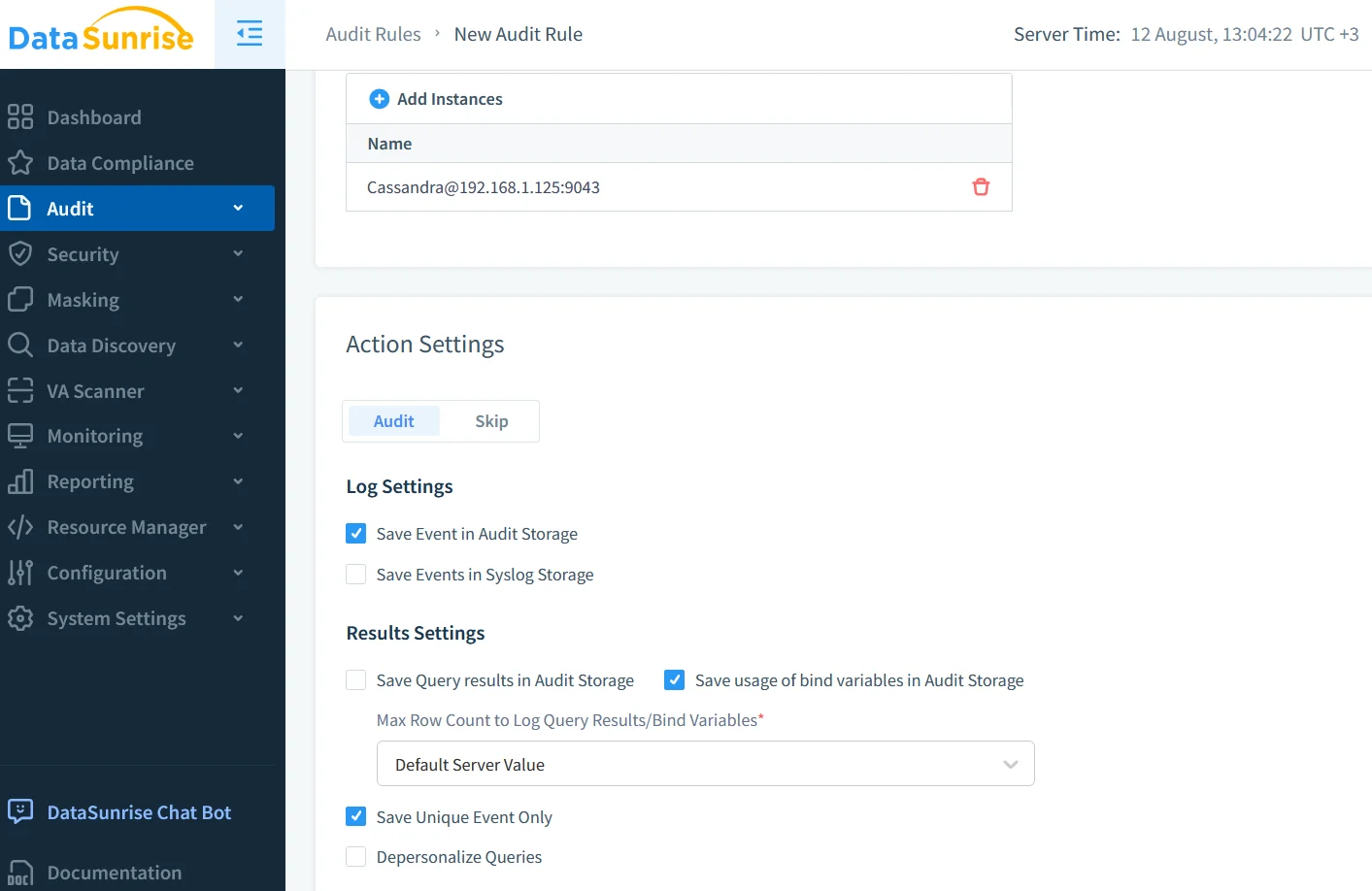

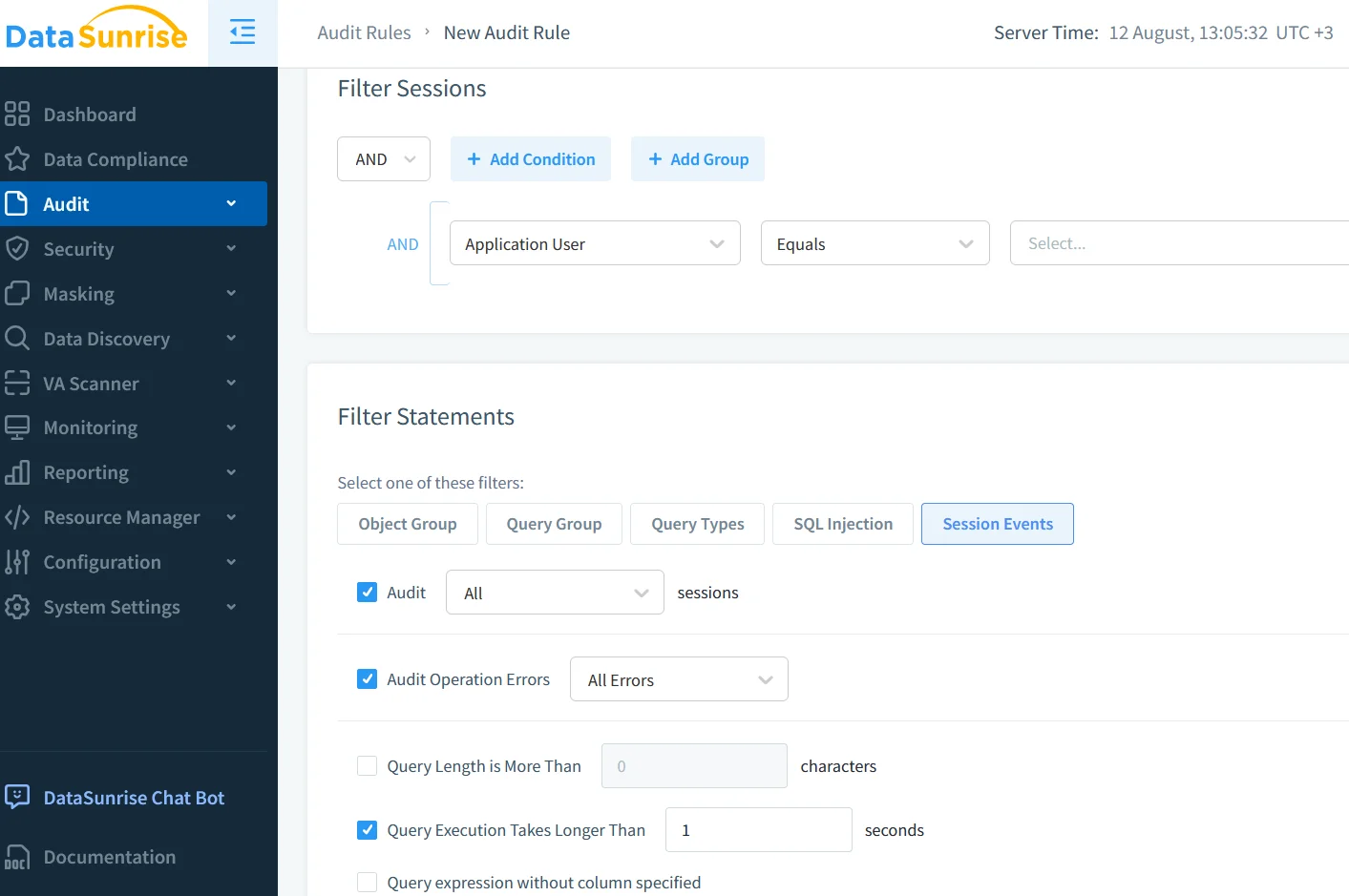

Extensión de la Auditoría con DataSunrise

DataSunrise Data Audit amplía las capacidades de Cassandra con:

- Transmisión en tiempo real a paneles de seguridad

- Enmascaramiento dinámico para columnas sensibles

- Auditoría basada en reglas con condiciones específicas para usuarios y roles

- Mapeo automático al GDPR, HIPAA y PCI DSS

Ejemplo de regla de auditoría en DataSunrise:

CREATE AUDIT RULE cassandra_audit_rule

ON cassandra_db.payments

WHEN query_type = 'SELECT' AND column IN ('credit_card', 'ssn')

THEN log_event, mask_data;

Esto asegura que los usuarios no privilegiados vean datos enmascarados mientras que los roles autorizados tienen visibilidad completa.

Alertas en Tiempo Real y Detección de Amenazas

DataSunrise se integra con Slack, MS Teams y correo electrónico para enviar alertas instantáneas cuando se superan umbrales definidos de seguridad. Puede detectar volúmenes inusuales de consultas, bloquear intentos de acceso sospechosos y registrar violaciones de políticas. Por ejemplo, se puede activar una alerta cuando un usuario recupera más de 100,000 registros de un keyspace sensible en un corto periodo.

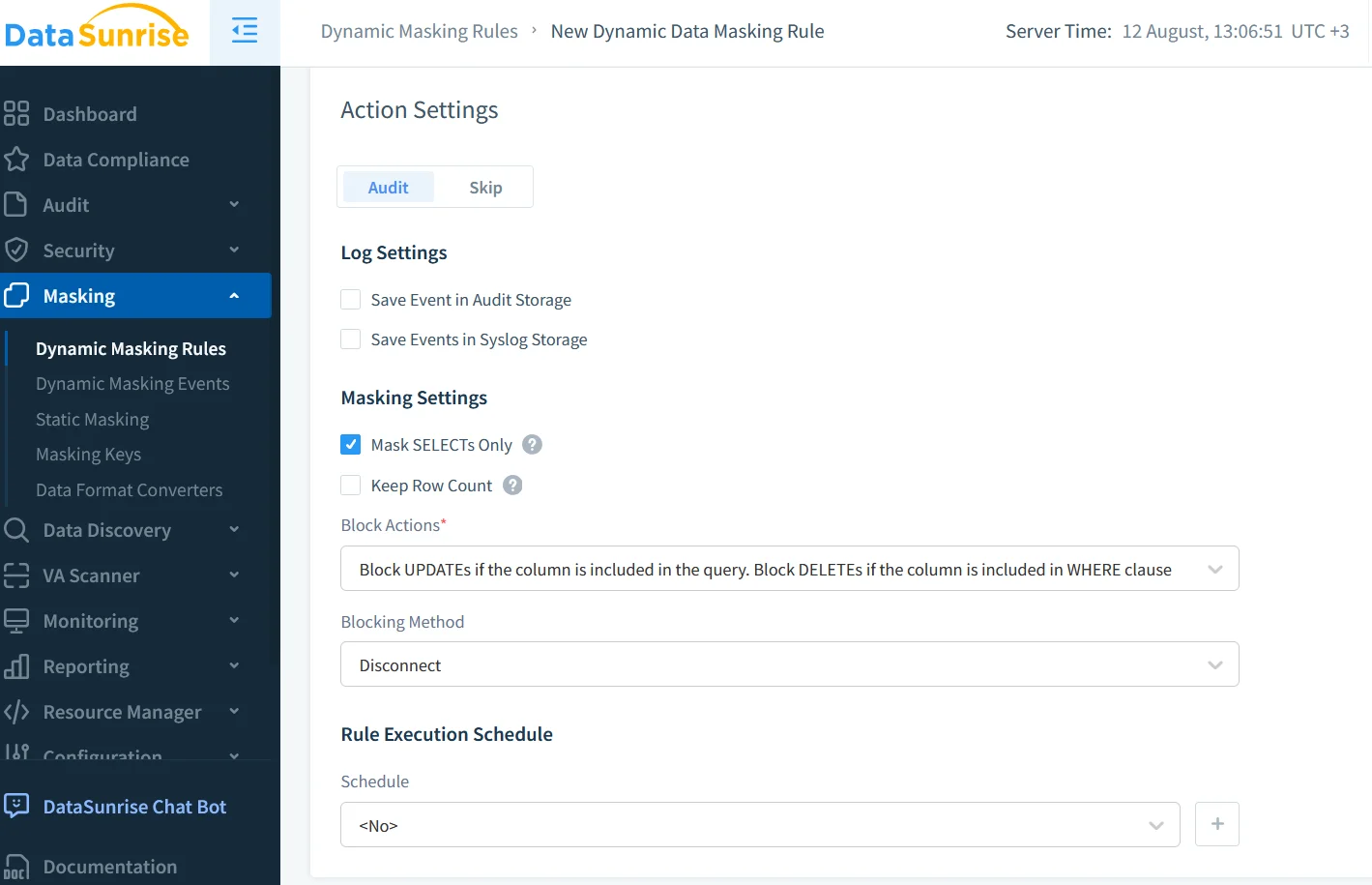

Enmascaramiento Dinámico de Datos

El enmascaramiento dinámico oculta información sensible en tiempo real sin alterar los valores almacenados. En entornos Cassandra, DataSunrise aplica reglas condicionales de enmascaramiento — mostrando números parciales de tarjeta de crédito o identificadores personales anonimizados según el rol del solicitante (RBAC). Esto es esencial para cumplir con los requisitos de cumplimiento sin restringir consultas legítimas del negocio.

Descubrimiento de Datos Sensibles

Usando Descubrimiento de Datos, los administradores pueden escanear keyspaces de Cassandra para localizar datos PII, PHI y financieros. Los resultados del descubrimiento alimentan directamente las políticas de auditoría y enmascaramiento, asegurando una cobertura integral. Este proceso también mantiene el Historial de Actividad de la Base de Datos Apache Cassandra alineado con la evolución de las estructuras de datos.

Postura de Seguridad Lista para Cumplimiento

El cumplimiento en entornos Cassandra requiere:

- Controles de acceso estrictos (POLP)

- Cifrado de extremo a extremo para datos en tránsito

- Historial de auditoría mapeado a marcos regulatorios como GDPR, HIPAA y PCI DSS

Combinar los registros de auditoría nativos con los datos enriquecidos de DataSunrise permite a las organizaciones generar informes de cumplimiento listos para someterse. Estos pueden programarse mensualmente o trimestralmente, reduciendo la carga manual durante las auditorías.

Caso Práctico

Considere un proveedor de salud que almacena registros de pacientes en Cassandra. El registro de auditoría nativo está habilitado en todos los keyspaces, y los registros se envían a un SIEM centralizado. DataSunrise captura estos registros en tiempo real, aplica enmascaramiento dinámico a la PHI cuando es accedida por personal no clínico, y envía alertas para accesos fuera de horarios aprobados. Los informes de cumplimiento trimestrales se generan automáticamente, mostrando historiales detallados de acceso para revisión regulatoria.

Conclusión

Un completo Historial de Actividad de la Base de Datos Apache Cassandra es esencial tanto para el control operativo como para la adherencia regulatoria. Aunque el registro de auditoría nativo de Cassandra ofrece una base, sus capacidades se amplifican mejor mediante la integración con DataSunrise. Esta combinación ofrece monitoreo continuo, detección proactiva de amenazas y protección dinámica para datos sensibles, asegurando que los clústeres Cassandra se mantengan seguros y en cumplimiento en entornos complejos y de alta demanda.