Historial de Actividad de Base de Datos Google Cloud SQL

Introducción

El Historial de Actividad de Base de Datos Google Cloud SQL es el registro de operaciones en su base de datos — desde inicios de sesión y consultas hasta actualizaciones, eliminaciones y cambios en el esquema. Para las empresas, es una herramienta esencial para proteger información sensible, garantizar la rendición de cuentas y cumplir con regulaciones del sector.

Google Cloud SQL es el servicio totalmente gestionado de bases de datos relacionales de Google, diseñado para aliviar la carga operativa de las organizaciones. En lugar de administrar bases de datos en sus propios servidores, las empresas pueden ejecutar motores populares en la nube con copias de seguridad automáticas, escalado y alta disponibilidad. Cloud SQL soporta tres sistemas principales de bases de datos:

- MySQL – Frecuentemente elegido para aplicaciones web y pilas de código abierto.

- PostgreSQL – Valorada por sus avanzadas características SQL y extensibilidad.

- SQL Server – Base de datos empresarial de Microsoft, ampliamente usada en entornos corporativos para sistemas transaccionales y aplicaciones de negocios.

Las organizaciones usan Google Cloud SQL para simplificar la gestión, mejorar la confiabilidad e integrar sus bases de datos con el ecosistema más amplio de Google Cloud. En este artículo, nos centraremos en SQL Server en Google Cloud SQL y mostraremos cómo construir su historial de actividad de base de datos utilizando auditoría nativa. También cubriremos cómo DataSunrise añade monitoreo en tiempo real, enmascaramiento y reportes enfocados en el cumplimiento.

Por Qué las Empresas Necesitan un Historial de Actividad de Base de Datos

Para muchas organizaciones, los datos sensibles son tanto un activo valioso como un riesgo importante. Sin un registro de accesos o cambios, detectar un mal uso, probar cumplimiento o recuperarse de incidentes se vuelve difícil.

Las razones clave por las que las empresas implementan un historial de actividad de base de datos incluyen:

- Detección de Amenazas de Seguridad – Ya sea un atacante externo o un usuario interno con demasiado acceso, el historial de actividad ayuda a identificar patrones sospechosos antes de que causen daño.

- Cumplimiento Regulatorio – Sectores como salud, finanzas y comercio electrónico deben cumplir estándares estrictos como GDPR, HIPAA, PCI DSS y SOX. En estas industrias, los registros detallados de acceso son a menudo requeridos por ley.

- Responsabilidad Operativa – Rastrear las interacciones con la base de datos asegura que empleados, contratistas y sistemas operen dentro de políticas aprobadas, reduciendo errores accidentales y cambios no autorizados.

- Investigación Forense – Si ocurre una brecha o pérdida de datos, el historial de actividad provee la evidencia necesaria para entender qué pasó, contener el impacto y prevenir recurrencias.

Sin esta visibilidad, las empresas operan sus sistemas más críticos con los ojos vendados. Esto facilita que las amenazas o errores pasen desapercibidos.

Capacidades Nativas de Google Cloud SQL

Google Cloud SQL soporta MySQL, PostgreSQL y SQL Server, cada uno con herramientas integradas para registro y monitoreo. Google complementa estas capacidades con funcionalidades a nivel de plataforma como Cloud Audit Logs, que rastrean quién hizo qué, dónde y cuándo dentro de los recursos de Google Cloud, incluyendo instancias de base de datos.

Opciones de Monitoreo de Actividad de Base de Datos según el Motor

- MySQL – Usa el

general_logpara capturar cada consulta ejecutada y elslow_query_logpara solucionar problemas de rendimiento. - PostgreSQL – Habilita

pg_stat_statementspara métricas a nivel de consulta y utiliza el recolector nativo de logs para captura detallada de actividad. - SQL Server – Aprovecha SQL Server Audit para definir grupos de eventos y almacenar los registros de auditoría en directorios locales o exportarlos a Cloud Storage.

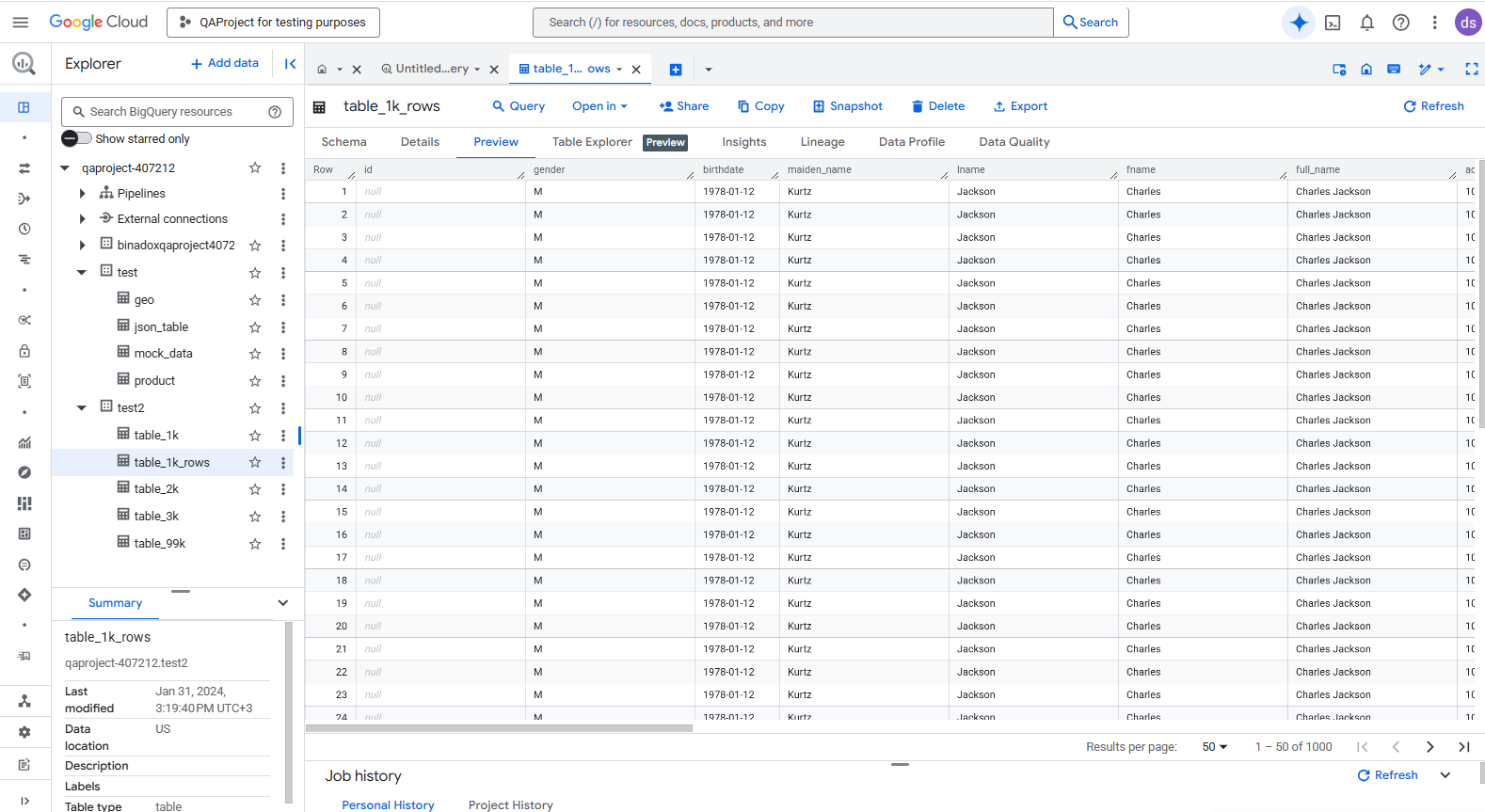

Los administradores pueden exportar logs a BigQuery para análisis o integrarlos con herramientas SIEM para detección de amenazas y cumplimiento.

Ejemplo: Activar Historial de Actividad para SQL Server en Google Cloud SQL

A continuación se presenta un ejemplo simple de SQL Server para configurar una auditoría de servidor y una especificación de auditoría a nivel base de datos.

Crear la auditoría del servidor:

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 50 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

Agregar una especificación de auditoría a nivel servidor:

CREATE SERVER AUDIT SPECIFICATION AuditLoginFailures

FOR SERVER AUDIT GCloudAudit

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

Registrar operaciones SELECT en una tabla específica:

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

Ver los logs de auditoría:

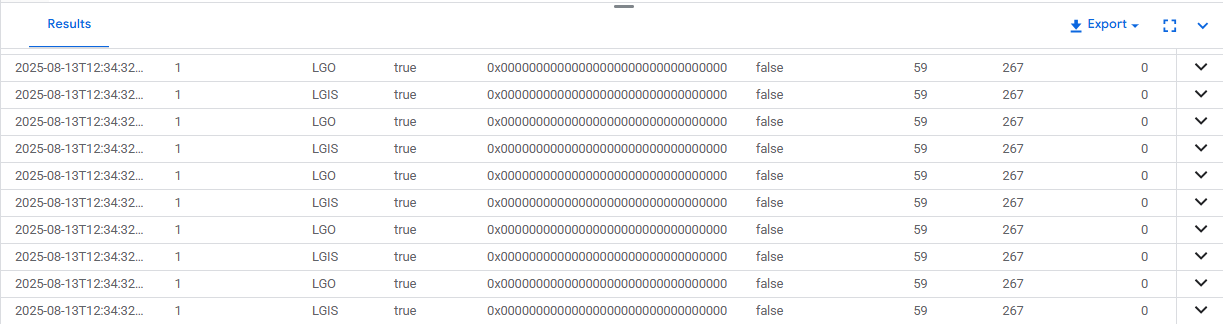

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Esta configuración captura tanto fallos de inicio de sesión como acceso a datos en tablas sensibles, permitiendo investigaciones precisas.

Limitaciones de las Herramientas Nativas

Si bien las funciones nativas de registro y auditoría de Google Cloud SQL ofrecen una valiosa visibilidad, tienen limitaciones que pueden restringir su efectividad en operaciones reales:

Sin Alertas en Tiempo Real

Los logs nativos registran eventos, pero no notifican cuando ocurren. Esto obliga a los equipos de seguridad a revisar manualmente los registros o esperar revisiones programadas para detectar incidentes. En un escenario real, si un actor malicioso accede a datos sensibles a las 2 a.m., podría no detectarse hasta el siguiente día hábil, cuando los datos ya podrían haberse extraído.Correlación Limitada entre Instancias

Cada instancia de Cloud SQL mantiene sus logs por separado, dificultando la visualización de patrones de actividad a través de ambientes (ej.: producción, staging, reportes). Por ejemplo, un usuario interno podría modificar datos en staging para probar una consulta maliciosa y luego ejecutarla en producción. Sin una vista unificada, la conexión entre esos eventos es fácil de pasar por alto.Sin Enmascaramiento Dinámico Incorporado para Proteger Datos Sensibles en los Logs

Los logs de auditoría de SQL Server pueden almacenar el texto completo de las consultas, que puede incluir información personal identificable (PII) o datos financieros. Sin enmascaramiento, cualquier persona con acceso a los logs — incluyendo roles que no deberían ver datos sensibles en bruto — puede visualizarlos. En industrias reguladas, esto crea violaciones de cumplimiento (ej.: Artículo 32 del GDPR sobre protección de datos) y riesgos internos.Mínima Automatización de Reportes para Cumplimiento

Si bien se pueden exportar y filtrar los logs nativos, crear reportes de cumplimiento listos para auditoría es un proceso manual y que consume mucho tiempo. En una auditoría trimestral PCI DSS, por ejemplo, el equipo de seguridad podría pasar horas recopilando evidencia de múltiples archivos de logs en lugar de enfocarse en la remediación y prevención.Filtrado Manual y Normalización de Datos para Análisis Avanzado

Los logs nativos a menudo requieren ser parseados, reformateados y combinados de diferentes fuentes para ser útiles en una plataforma SIEM o de análisis.

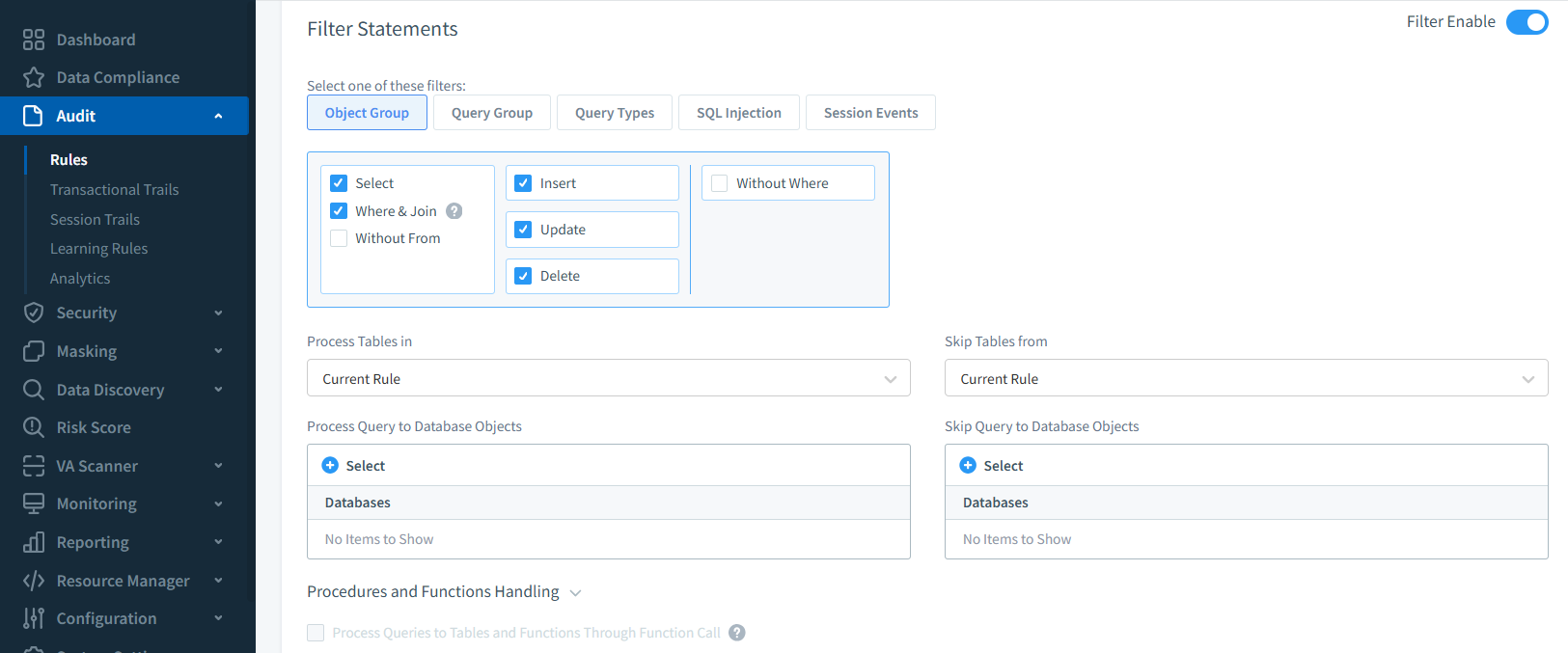

Mejorando el Historial de Actividad de Base de Datos con DataSunrise

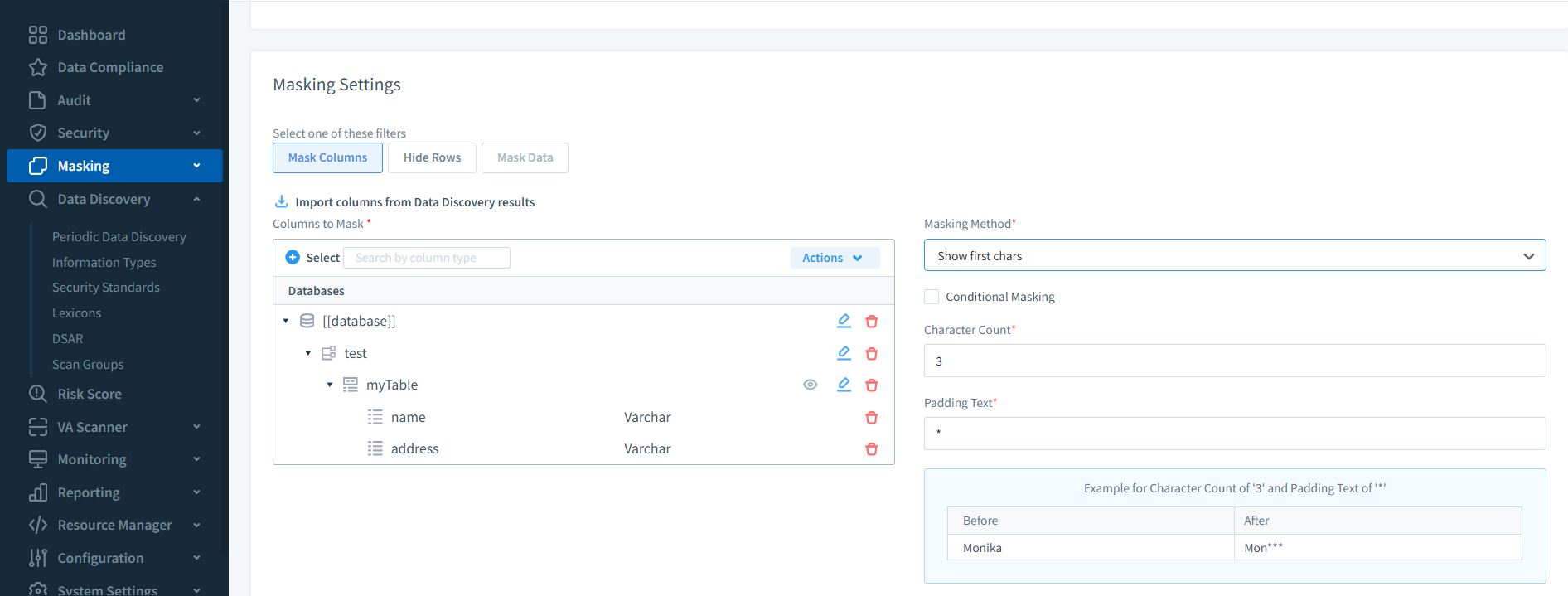

DataSunrise es una plataforma de seguridad y cumplimiento para bases de datos diseñada para monitorear, proteger y gestionar datos en más de 40 sistemas de bases de datos soportados, incluyendo Google Cloud SQL. Actúa como una capa entre los usuarios y la base de datos, permitiendo un seguimiento detallado de la actividad, enmascaramiento dinámico de datos sensibles y soporte automatizado para cumplimiento sin alterar las aplicaciones existentes.

Dentro de entornos Google Cloud SQL, DataSunrise amplía las capacidades de auditoría nativas agregando monitoreo en tiempo real, reglas de auditoría granulares y paneles centralizados para múltiples instancias. Utilizando sus opciones de configuración de reglas de auditoría, puede enfocarse en las actividades que más importan — como usuarios específicos, rangos de IP, tipos de consultas u objetos de base de datos sensibles — reduciendo el ruido en los registros y destacando eventos accionables.

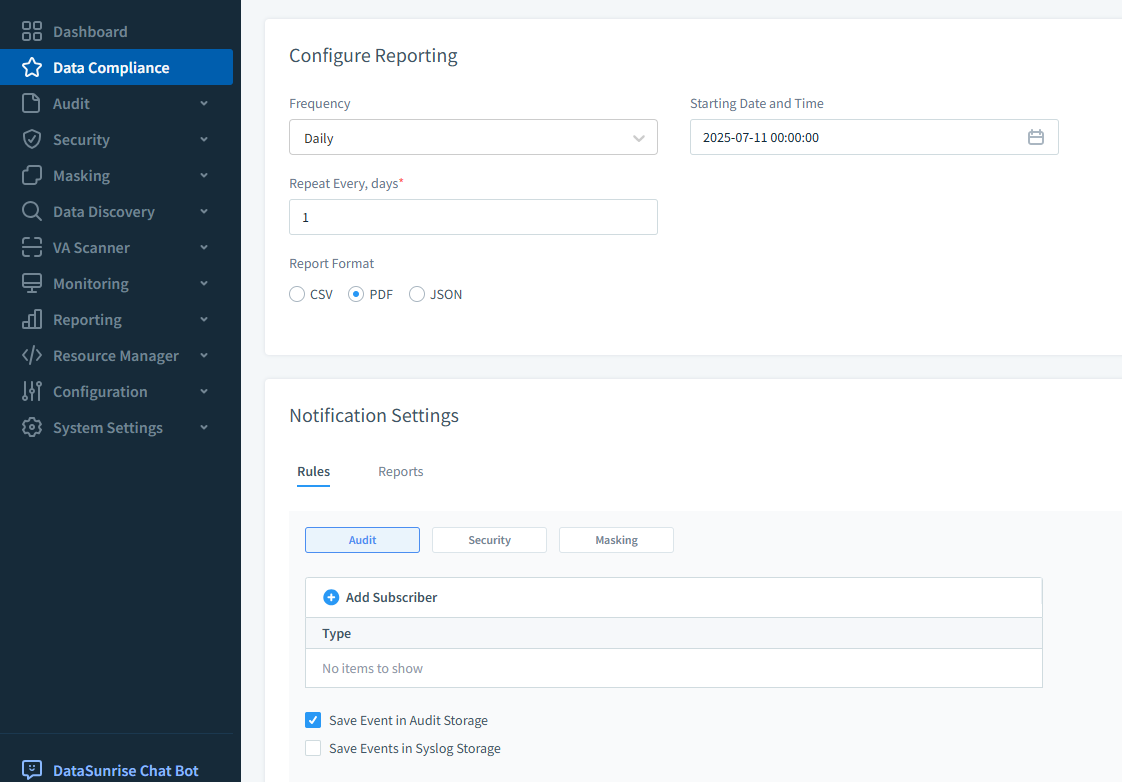

La función de alertas en tiempo real de la plataforma notifica inmediatamente a los equipos de seguridad sobre actividades sospechosas, enviando mensajes vía correo electrónico, Slack o integraciones SIEM. Los valores sensibles en los resultados de consultas pueden ocultarse mediante enmascaramiento dinámico de datos, asegurando que usuarios no autorizados nunca vean información personal, financiera o médica real.

Para organizaciones en sectores regulados, el reporteo automatizado para cumplimiento de DataSunrise simplifica la creación de evidencia lista para auditorías, alineando el historial de actividad con normativas legales e industriales relevantes. Combinado con su panel centralizado de monitoreo, convierte los registros en bruto en un recurso de seguridad y cumplimiento accionable.

Escenarios Operativos y Casos de Uso

| Escenario | Descripción | Beneficio |

|---|---|---|

| Investigación de Patrones de Acceso Sospechosos | Detecta múltiples inicios de sesión fallidos seguidos de un inicio exitoso desde una dirección IP inusual; coteja con actividad histórica de la cuenta para confirmar legitimidad. | Permite una validación y respuesta rápida a amenazas. |

| Verificación de Cumplimiento Durante Auditorías | Genera registros detallados de accesos a datos sensibles, incluyendo marcas de tiempo, IDs de usuario y acciones realizadas. | Proporciona evidencia lista para auditorías GDPR, HIPAA, PCI DSS y SOX. |

| Rastreo de Cambios en Transacciones Financieras | Correlaciona operaciones SELECT, INSERT y UPDATE para identificar quién modificó datos financieros y cuándo. | Garantiza la integridad de los datos financieros y respalda investigaciones de fraude. |

| Análisis de Comportamiento entre Instancias | Compara acciones entre instancias de producción, staging y reportes para detectar cambios simultáneos sospechosos. | Mejora la supervisión a través de ambientes. |

| Forense Post-Incidente | Reconstruye la secuencia completa de eventos tras una brecha, desde el acceso inicial hasta las sentencias SQL ejecutadas. | Apoya el análisis de causa raíz y fortalece defensas futuras. |

Conclusión

Rastrear el historial de actividad de base de datos en Google Cloud SQL es esencial tanto para cumplimiento como para seguridad. Mientras las herramientas nativas ofrecen una base sólida, DataSunrise agrega monitoreo centralizado, alertas en tiempo real y enmascaramiento dinámico, transformando registros en bruto en un potente activo de defensa y cumplimiento.

Al combinar estos enfoques, las organizaciones pueden asegurar visibilidad completa de las operaciones de la base de datos, fortalecer su postura de seguridad y cumplir con obligaciones regulatorias sin una carga administrativa excesiva.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora