Historial de Actividad de Bases de Datos

Introducción

La monitorización proactiva de la actividad en bases de datos se ha convertido en un componente fundamental de la estrategia moderna de ciberseguridad. Permite a las organizaciones detectar anomalías, violaciones de políticas y comportamientos sospechosos de usuarios antes de que se conviertan en incidentes graves de seguridad. Al examinar continuamente la ejecución de consultas, las tendencias de acceso y las acciones de los usuarios, los equipos de seguridad obtienen la capacidad de descubrir signos tempranos de riesgos internos o credenciales comprometidas. Este nivel de visibilidad fortalece las capacidades de detección de amenazas, apoya la aplicación constante de políticas y salvaguarda la integridad de los sistemas de datos críticos para la misión.

Mantener registros detallados de las operaciones en la base de datos mejora además la estabilidad operacional y el cumplimiento regulatorio. Los registros completos y con marcas de tiempo revelan quién accedió a activos de datos específicos, qué operaciones se realizaron y las circunstancias que rodearon cada evento. Estos conocimientos son esenciales para la respuesta a incidentes, análisis forense y para asegurar la trazabilidad requerida por marcos normativos como GDPR, HIPAA y SOC 2. Más allá de su valor para la seguridad, las herramientas de monitorización continua ayudan a mejorar la eficiencia del sistema al destacar cuellos de botella en el rendimiento y patrones anormales de carga de trabajo. Soluciones como DataSunrise Activity Monitoring amplían esta visibilidad al proporcionar supervisión en tiempo real en todo el entorno de bases de datos.

Según investigaciones de Dtex Systems, el 68% de los eventos de riesgo interno se mitigaron mediante enfoques proactivos como controles de acceso reforzados, análisis de comportamiento y programas de capacitación específicos. Esto destaca el papel crítico de la monitorización continua para mejorar la postura de seguridad mientras se fomenta una cultura de responsabilidad y manejo responsable de datos en toda la organización.

Resumen de Cumplimiento de Datos | Marcos Regulatorios

Qué Registra el Historial de Actividad de Bases de Datos

En esencia, el historial de actividad de bases de datos se refiere a un registro cronológico de las acciones realizadas en un sistema de base de datos. Estas acciones incluyen típicamente:

- Operaciones INSERT, UPDATE y DELETE

- Cambios en esquemas o estructuras

- Actividad de sesión de usuario (inicios y cierres de sesión)

- Consultas SQL ejecutadas

- Cambios en permisos e intentos de acceso

Estos registros cumplen múltiples funciones. Durante auditorías de seguridad, ayudan a descubrir brechas en el control de acceso. Para fines forenses, proporcionan una trazabilidad con marca de tiempo de cada acción significativa. Y en la optimización del rendimiento, destacan consultas lentas o sesiones problemáticas.

Marcos de cumplimiento como HIPAA y GDPR requieren que las organizaciones mantengan registros de actividad para responsabilidad y trazabilidad.

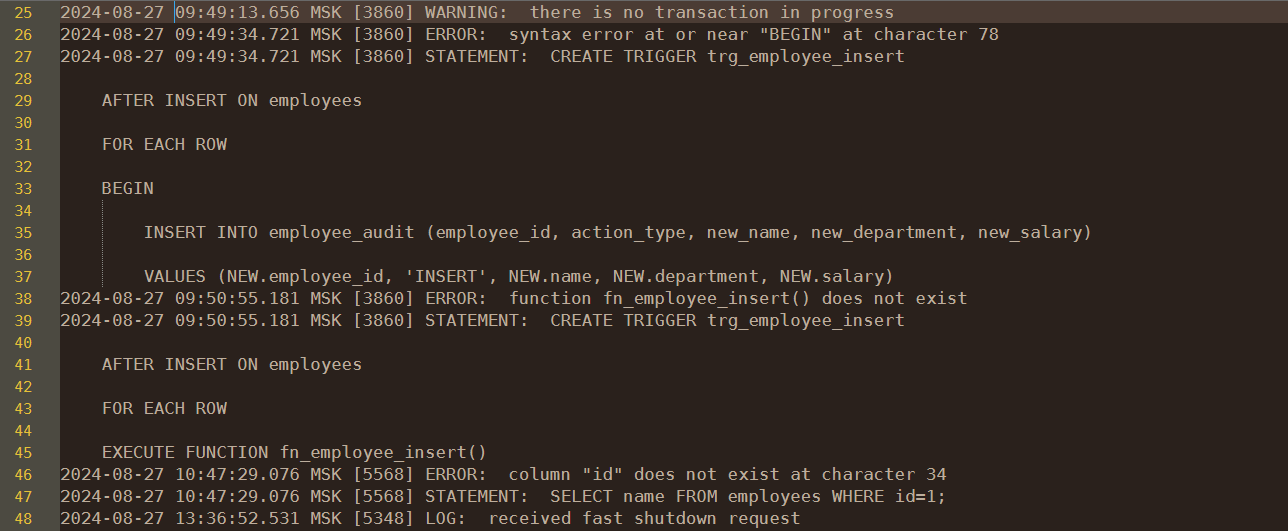

Registrar la Actividad a Nivel de Tabla con PostgreSQL

Para tener visibilidad a nivel de fila, PostgreSQL permite configurar triggers en tablas sensibles. A continuación, un ejemplo que captura operaciones de datos detalladas:

# Habilitar pgAudit en PostgreSQL 16

psql -U postgres -c "CREATE EXTENSION IF NOT EXISTS pgaudit;"

psql -U postgres -c "ALTER SYSTEM SET shared_preload_libraries = 'pgaudit';"

psql -U postgres -c "ALTER SYSTEM SET pgaudit.log = 'read,write';"

sudo systemctl restart postgresqlAuditoría base antes de enviar los logs a DataSunrise.

-- PostgreSQL: Capturar actividad de datos en sensitive_table

CREATE TABLE data_activity_log (

id SERIAL PRIMARY KEY,

table_name TEXT,

operation TEXT,

user_name TEXT,

old_data JSONB,

new_data JSONB,

activity_time TIMESTAMP DEFAULT current_timestamp

);

CREATE OR REPLACE FUNCTION log_data_activity()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO data_activity_log(table_name, operation, user_name, old_data, new_data)

VALUES (

TG_TABLE_NAME,

TG_OP,

session_user,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_data_activity

AFTER INSERT OR UPDATE OR DELETE ON sensitive_table

FOR EACH ROW EXECUTE FUNCTION log_data_activity();

Este método funciona bien para monitorización dirigida. Sin embargo, para ambientes a escala empresarial, es solo un bloque de construcción dentro de una estrategia mucho mayor para gestionar el historial de actividad de bases de datos.

Consulta para Obtener Actividad Reciente (Ejemplo PostgreSQL)

-- Ver las 10 operaciones más recientes del registro de actividad

SELECT

id,

table_name,

operation,

user_name,

activity_time

FROM

data_activity_log

ORDER BY

activity_time DESC

LIMIT 10;

Esta consulta ofrece una vista rápida de las acciones recientes registradas por tu trigger personalizado en PostgreSQL. Puedes adaptar el LIMIT o añadir filtros para enfocarte en un usuario o tabla específicos.

Funciones de Monitorización Integradas en Bases de Datos

La mayoría de las plataformas modernas de sistemas de gestión de bases de datos (DBMS) incluyen capacidades de registro que capturan una línea base del comportamiento del sistema. Esto generalmente incluye consultas ejecutadas, eventos de sesión y seguimiento de errores.

Por ejemplo, los logs de PostgreSQL suelen almacenarse en:

C:\Program Files\PostgreSQL\14\data\log

/var/log/postgresql/postgresql-16-main.log

Estos logs nativos son útiles para diagnósticos rutinarios, pero carecen de análisis avanzados. Para organizaciones que necesitan reportes detallados, formatos de cumplimiento o alertas en tiempo real, las herramientas nativas generalmente se quedan cortas sin configuración personalizada.

Impacto en latencia por volumen de logs

Historial de Actividad de Bases de Datos — Lista de Verificación para Implementación

- Definir alcance: esquemas/tablas sensibles, roles privilegiados, intentos exitosos y fallidos.

- Habilitar el registro nativo (pgAudit / SQL Server Audit / plugin de auditoría MySQL) con ruido mínimo.

- Crear un esquema de eventos normalizado (ver más abajo) y una única canalización de ingestión.

- Etiquetar la sensibilidad (PII/PHI/PCI) en la ingestión para alertas y reportes prioritarios.

- Configurar reglas de alerta: lecturas fuera de horario, SELECT masivos sobre datos PII, cambio de rol → DDL, picos en fallos de inicio de sesión.

- Exportar a SIEM y Monitoreo de Actividad de Bases de Datos para correlación.

- Fortalecer la retención e integridad: rotación, compresión, almacenamiento WORM/inmutable para evidencia.

- Publicar informes para GDPR, HIPAA, PCI DSS, SOX.

Esquema Estándar de Eventos de Auditoría (para SIEM y Correlación Entre Bases de Datos)

Unificar los logs de PostgreSQL, SQL Server, MySQL y motores en la nube comienza con un esquema consistente. Utilice el siguiente modelo de campos para normalizar las salidas nativas antes de exportarlas a su SIEM o canales de DataSunrise.

Ejemplo de evento normalizado (JSON)

{

"event_time": "2025-08-28T10:02:14Z",

"actor": "app_reader",

"role": "readonly",

"client_ip": "203.0.113.24",

"action": "select",

"object": "public.customers",

"statement": "SELECT * FROM customers WHERE id = ?",

"status": "success",

"rows_affected": 1,

"sensitivity_tags": ["PII"],

"session_id": "a9d2b4c1-58f0-4e2d-bc66-3d1f3a61e2a0",

"engine": "postgres"

}

PostgreSQL: vista ligera de normalización

-- Ejemplo: normalizar líneas nativas de pgaudit en un esquema estándar -- Asume una tabla de staging pgaudit_raw(line text) CREATE OR REPLACE VIEW audit_normalized AS SELECT (regexp_match(line, 'time=(.*?) '))[1]::timestamptz AS event_time, (regexp_match(line, 'user=(.*?) '))[1] AS actor, (regexp_match(line, 'db=(.*?) '))[1] AS database, (regexp_match(line, 'client=(.*?) '))[1] AS client_ip, lower((regexp_match(line, 'ps=(.*?) '))[1]) AS action, (regexp_match(line, 'obj=.*?(?:schema=(.*?); relname=(.*?);)'))[1] || '.' || (regexp_match(line, 'obj=.*?(?:schema=(.*?); relname=(.*?);)'))[2] AS object, (regexp_match(line, 'statement=(.*)$'))[1] AS statement, CASE WHEN line LIKE '%denied%' THEN 'denied' ELSE 'success' END AS status, NULL::int AS rows_affected, NULL::text[] AS sensitivity_tags, (regexp_match(line, 'session=.*?(\\S+)'))[1] AS session_id, 'postgres' AS engine FROM pgaudit_raw;

Consejo: Etiquete la sensibilidad (sensitivity_tags) en la ingestión usando el descubrimiento de DataSunrise o catálogos de datos existentes. Esto habilita alertas conscientes de PII (por ejemplo, SELECT masivo en PII → alta severidad) sin uso de regex frágiles en tiempo de consulta.

Construyendo un Historial de Actividad de Bases de Datos Efectivo

Lista Esencial

- ✔ Capturar identidad de usuario, roles y contexto de sesión

- ✔ Registrar todos los cambios DML y DDL con marcas de tiempo

- ✔ Rastrear intentos fallidos de inicio de sesión y escalamiento de privilegios

- ✔ Clasificar objetos sensibles (PII, PHI, PCI) para alertas de alta prioridad

- ✔ Almacenar logs de forma segura con rotación, retención y verificaciones de integridad

Línea de Tiempo de Evolución

Por Qué Muchas Organizaciones Van Más Allá de los Logs Nativos

Las herramientas de monitorización estándar cubren necesidades básicas, pero a menudo se quedan ahí. La correlación de eventos en tiempo real, el filtrado inteligente y los paneles centralizados suelen requerir plataformas de terceros. Los logs nativos no están diseñados para proporcionar contexto de comportamiento, visibilidad entre múltiples bases o puntuación automática de amenazas, elementos esenciales para los equipos modernos de seguridad que manejan ecosistemas de datos en rápido crecimiento.

Por ejemplo, una empresa de retail que usa PostgreSQL podría confiar en archivos de registro para rastrear intentos fallidos de acceso. Pero sin alertas en tiempo real o contexto de sesión, el equipo solo detecta actividad de fuerza bruta durante revisiones semanales de logs—para entonces, la ventana de ataque ya pasó hace tiempo. Peor aún, sin atribución de usuario y visión a nivel de consulta, se vuelve extremadamente difícil distinguir entre procesos batch legítimos, configuraciones erróneas e intentos de intrusión activos.

Además, los logs en bruto son difíciles de buscar y pueden saturar a los equipos con ruido. Sin normalización ni alertas incorporadas, la respuesta a incidentes es reactiva y no proactiva. Muchas organizaciones también enfrentan dificultades con la retención y el almacenamiento de logs, lo que significa que pruebas críticas pueden ser sobrescritas antes de iniciar investigaciones. A medida que los entornos se expanden a múltiples nubes y bases distribuidas, estas limitaciones evidencian por qué las soluciones centralizadas e inteligentes de auditoría se han vuelto una necesidad y no un lujo.

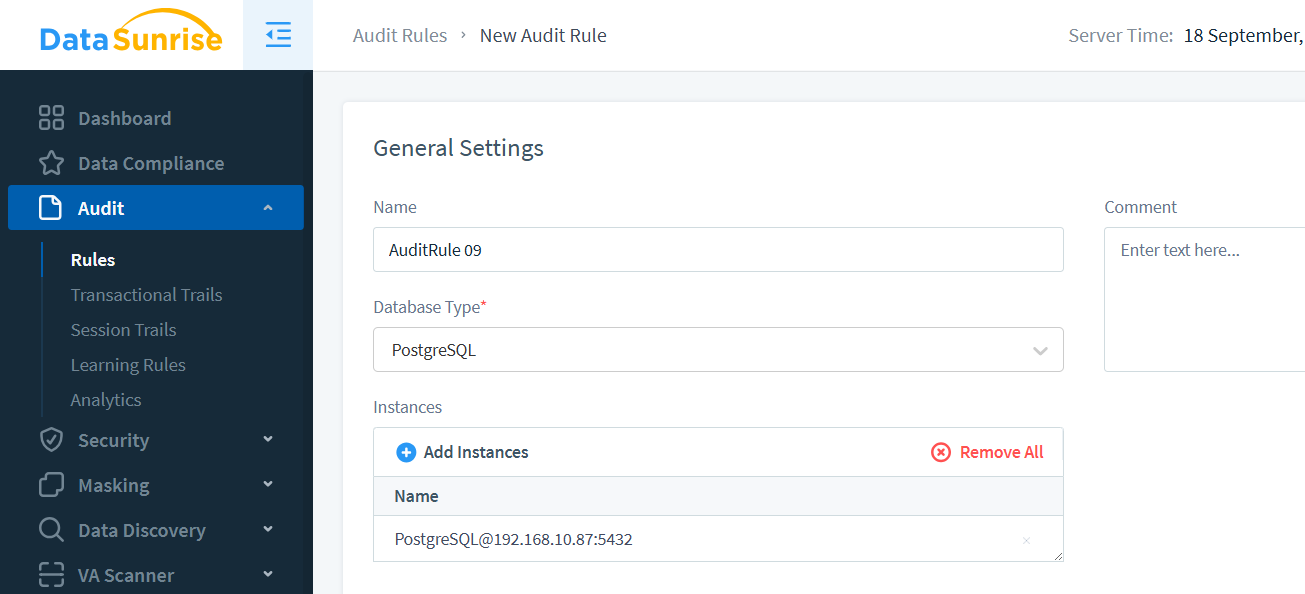

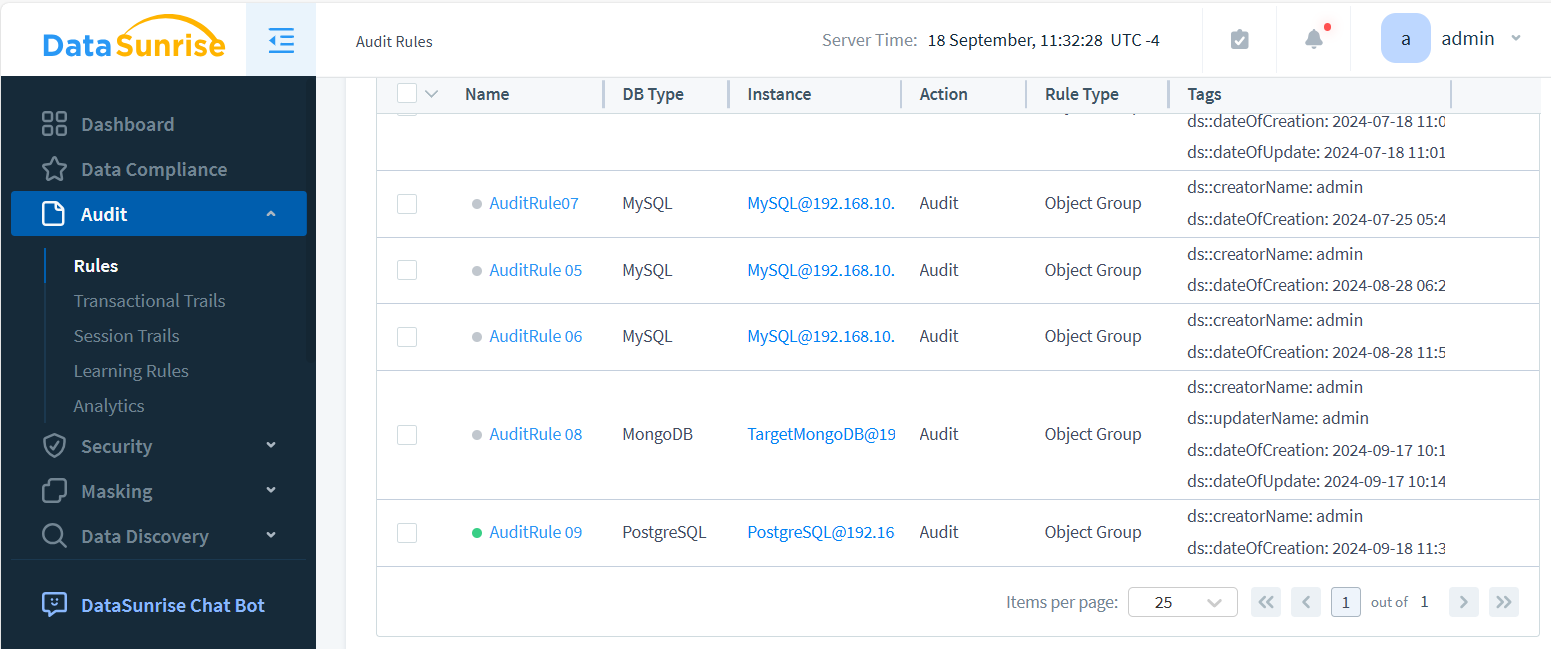

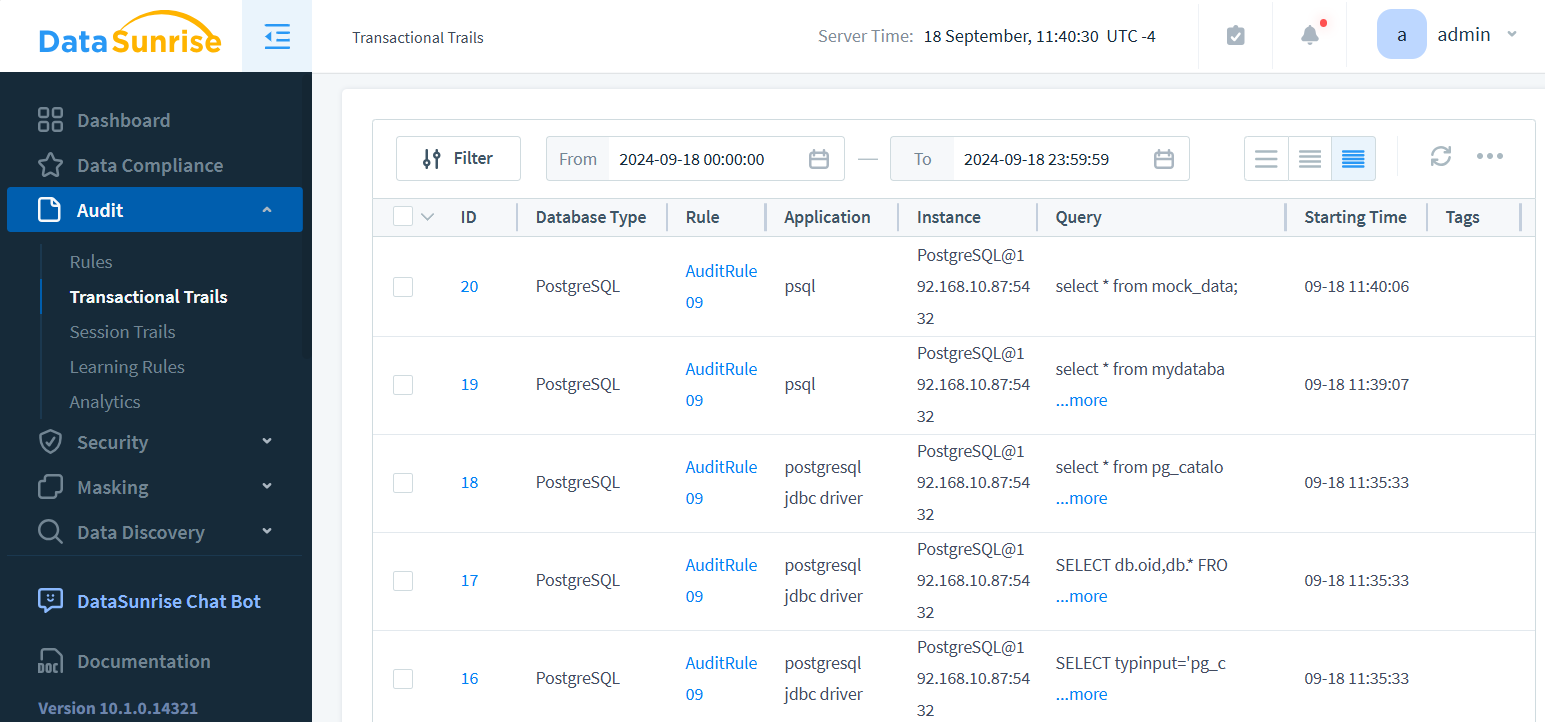

Configurando la Monitorización de Actividad en DataSunrise

Para los equipos que usan DataSunrise, capturar el historial de actividad de bases de datos es sencillo. Los pasos para configurar incluyen:

- Iniciar sesión en la consola de DataSunrise

- Navegar a “Instancias” y seleccionar “+ Añadir Nueva Base de Datos”

- Ingresar los parámetros de conexión requeridos

- Guardar y registrar la base de datos

- Crear y activar una nueva regla desde la sección “Auditoría”

- Seleccionar la instancia apropiada y definir el marco temporal de registro

- Visualizar los logs usando la pestaña “Pistas Transaccionales”

Beneficios de DataSunrise para Registro y Seguridad

DataSunrise mejora tu infraestructura de seguimiento con características empresariales como:

- Creación centralizada de reglas en entornos heterogéneos

- Logs estandarizados de múltiples motores de bases de datos

- Filtros avanzados para análisis más rápido de incidentes

- Alertas en tiempo real disparadas por violaciones de reglas

- Reportes preconstruidos que se alinean con regulaciones industriales

# Enviar pistas de DataSunrise directamente a Splunk

curl -k https://splunk.ejemplo:8088/services/collector \

-H "Authorization: Splunk $HEC_TOKEN" \

-d '{"event":'"${JSON_PAYLOAD}"'}'

Ejemplo de Historial de Actividad Multibase de Datos

Los administradores de bases de datos enfrentan con frecuencia el desafío de obtener el historial de actividad entre diferentes plataformas. A continuación un ejemplo en SQL Server que recupera registros recientes de auditoría desde un archivo configurado:

-- SQL Server: Consultar eventos de auditoría recientes

SELECT

event_time,

server_principal_name,

database_name,

statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -1, GETDATE())

ORDER BY event_time DESC;

Este enfoque funciona, pero cada DBMS tiene su propia sintaxis, ubicación de almacenamiento y particularidades para filtrar. Administrar múltiples formatos de logs se vuelve rápidamente complicado. Aquí es donde una plataforma unificada como DataSunrise agrega valor—normalizando diversas fuentes de auditoría en un único historial de actividad consultable y compatible.

Monitorización Unificada para Cloud y On-Premise

Ya sea que tu infraestructura funcione sobre hardware físico, contenedores o en ambientes multi-nube, DataSunrise se adapta. Proporciona una vista consistente de tu historial de actividad de bases de datos sin importar dónde residan tus cargas de trabajo.

Este modelo unificado ofrece a los equipos de seguridad y auditoría la visibilidad completa que necesitan para hacer cumplir políticas y detectar problemas rápidamente.

Por Qué Importa el Historial de Actividad de Bases de Datos

Los registros históricos de actividad sirven para más que solo cumplimiento—son esenciales para la salud operacional y la reducción de riesgos a largo plazo:

- Detectar riesgos ocultos y uso indebido interno

- Optimizar consultas y detectar cuellos de botella

- Generar reportes estructurados de cumplimiento bajo demanda

- Asegurar trazabilidad en caso de brechas o incidentes

- Correlacionar actividad de usuarios entre aplicaciones y roles

Preguntas Frecuentes sobre el Historial de Actividad de Bases de Datos

¿Qué es el historial de actividad de bases de datos?

El historial de actividad de bases de datos es el registro cronológico de consultas, inicios de sesión, cambios en esquemas e intentos de acceso. Proporciona trazabilidad para investigaciones, monitoreo de seguridad y auditorías de cumplimiento.

¿En qué se diferencia del registro estándar?

Los logs estándar capturan a menudo errores y eventos operativos. El historial de actividad vincula las acciones directamente a usuarios y objetos de datos, siendo crítico para responsabilidad y reportes regulatorios.

¿Qué marcos de cumplimiento requieren monitorización de actividad?

HIPAA, GDPR, PCI DSS y SOX exigen que las organizaciones mantengan registros de actividad de usuarios. Estos marcos enfatizan la trazabilidad y responsabilidad en el acceso a datos.

¿El registro de actividad impacta el rendimiento?

- Mínimo cuando está limitado a tablas y usuarios sensibles.

- El registro de alto volumen puede aumentar la latencia, mitigado mediante rotación y descarga de logs.

- Plataformas empresariales como DataSunrise optimizan la recopilación para reducir la sobrecarga.

¿Cuáles son los beneficios clave de usar una plataforma como DataSunrise?

- Vista centralizada de la actividad entre múltiples bases de datos.

- Alertas en tiempo real sobre accesos sospechosos.

- Informes preconfigurados de cumplimiento.

- Integración con SIEM y canales de monitoreo.

Aplicaciones Industriales del Historial de Actividad de Bases de Datos

Diferentes industrias dependen del historial de actividad no solo para visibilidad, sino para sobrevivir bajo estrictos mandatos de cumplimiento:

- Finanzas: Rastrear accesos a cuentas y transacciones de alto valor para cumplir con SOX y PCI DSS, mientras se reduce la exposición a fraudes.

- Salud: Registrar cada interacción con registros de pacientes para demostrar cumplimiento con HIPAA y defenderse contra uso indebido interno.

- Gobierno: Proporcionar a los auditores pistas transparentes del cumplimiento de políticas en datos clasificados y públicos.

- Retail y Comercio Electrónico: Correlacionar fallos de inicio de sesión y modificaciones de pedidos para proteger PII y datos de pago bajo GDPR y PCI.

- Proveedores SaaS: Mantener visibilidad a nivel inquilino para asegurar a los clientes que la segregación de datos está intacta y segura.

Enmarcar el historial de actividad de bases de datos en el contexto de necesidades reales demuestra que los logs son más que diagnósticos—son habilitadores críticos de cumplimiento y confianza.

Marcos Regulatorios y el Historial de Actividad de Bases de Datos

Mantener el historial de actividad de bases de datos no es sólo una buena práctica, sino un requisito explícito en muchos marcos regulatorios. A continuación se muestra un mapeo de cómo diferentes estándares abordan el registro de actividad:

| Marco | Requisito de Auditoría | Ventaja de DataSunrise |

|---|---|---|

| GDPR | Rastrear accesos a datos personales y proveer evidencia de procesamiento legítimo. | Reglas granulares sobre PII con reportes automáticos para reguladores. |

| HIPAA | Registrar cada acceso y modificación de PHI para preparación de auditorías. | Pistas centralizadas con almacenamiento a prueba de manipulaciones y etiquetado PHI. |

| PCI DSS | Monitorear accesos a datos de cuentas y marcar consultas sospechosas de titulares de tarjeta. | Alertas en tiempo real y enmascaramiento para proteger datos PCI en consultas. |

| SOX | Asegurar trazabilidad de cambios financieros y responsabilidad de usuarios. | Reportes listos para auditor con detalle de quién cambió qué y cuándo. |

Alineando el historial de actividad con estos requerimientos de cumplimiento, DataSunrise reduce la preparación manual de auditorías, fortalece la postura regulatoria y respalda la monitorización continua.

Factores Regulatorios Detrás del Historial de Actividad de Bases de Datos

Auditores y reguladores no solo recomiendan que las organizaciones mantengan logs de actividad de bases de datos—los exigen como prueba concreta de responsabilidad y control. En marcos clave como GDPR, HIPAA, SOX y PCI DSS, existe un mandato firme para la trazabilidad completa de cada interacción que involucra datos sensibles o críticos. En la práctica, esto significa que las empresas deben poder demostrar no solo quién accedió a recursos protegidos, sino también con qué eficiencia pueden identificar actividad irregular, generar alertas y remediar incidentes en tiempo real.

Sin un registro bien estructurado y mantenido continuamente, demostrar cumplimiento durante auditorías externas se vuelve un gran desafío, creando brechas de visibilidad que los auditores interpretan como riesgos potenciales. Manteniendo registros detallados y verificables y conectándolos a soluciones de control centralizado como DataSunrise, las organizaciones pueden demostrar claramente la gobernanza de acceso, aplicación de políticas internas, separación de funciones y flujos de trabajo efectivos de respuesta a incidentes. Así, el historial de actividad de bases de datos evoluciona de una simple herramienta de logging a un activo estratégico de cumplimiento—reduciendo la exposición regulatoria, previniendo sanciones costosas y reforzando tanto la integridad operacional como la confianza organizacional.

Conclusión

En el panorama moderno de datos, mantener registros completos e infalsificables de la actividad en bases de datos no es solo una buena práctica—es un requisito fundamental de cumplimiento. En ambientes de confianza cero y sectores altamente regulados, la visibilidad total de cada consulta, modificación y evento de acceso es crítica para proteger información sensible y cumplir con las obligaciones de GDPR, HIPAA, PCI DSS y SOX. Los sistemas tradicionales de logs a menudo fallan al ofrecer contexto limitado, correlación y capacidad de respuesta. En contraste, DataSunrise transforma logs en bruto en inteligencia accionable que fortalece tanto la ciberseguridad como la continuidad del negocio.

A través de un enfoque unificado que combina monitorización avanzada, análisis de comportamiento y alertas inteligentes, DataSunrise capacita a las organizaciones para detectar instantáneamente anomalías, rastrear cada acción de usuario con precisión y mantener el cumplimiento continuo en infraestructuras híbridas y multi-nube. Su motor centralizado de auditoría agrega fuentes de datos diversas, permitiendo a los equipos de seguridad descubrir patrones, generar informes listos para auditoría e identificar vulnerabilidades antes de que escalen.

Descubre cómo DataSunrise transforma la recopilación pasiva en protección proactiva. Explora nuestra demostración interactiva o visita la visión general del producto para ver cómo la auditoría inteligente y automatizada puede fortalecer la seguridad de tus datos, tu postura de cumplimiento y la resiliencia organizacional.

Siguiente