Aplicando Gobernanza de Datos para Amazon DynamoDB

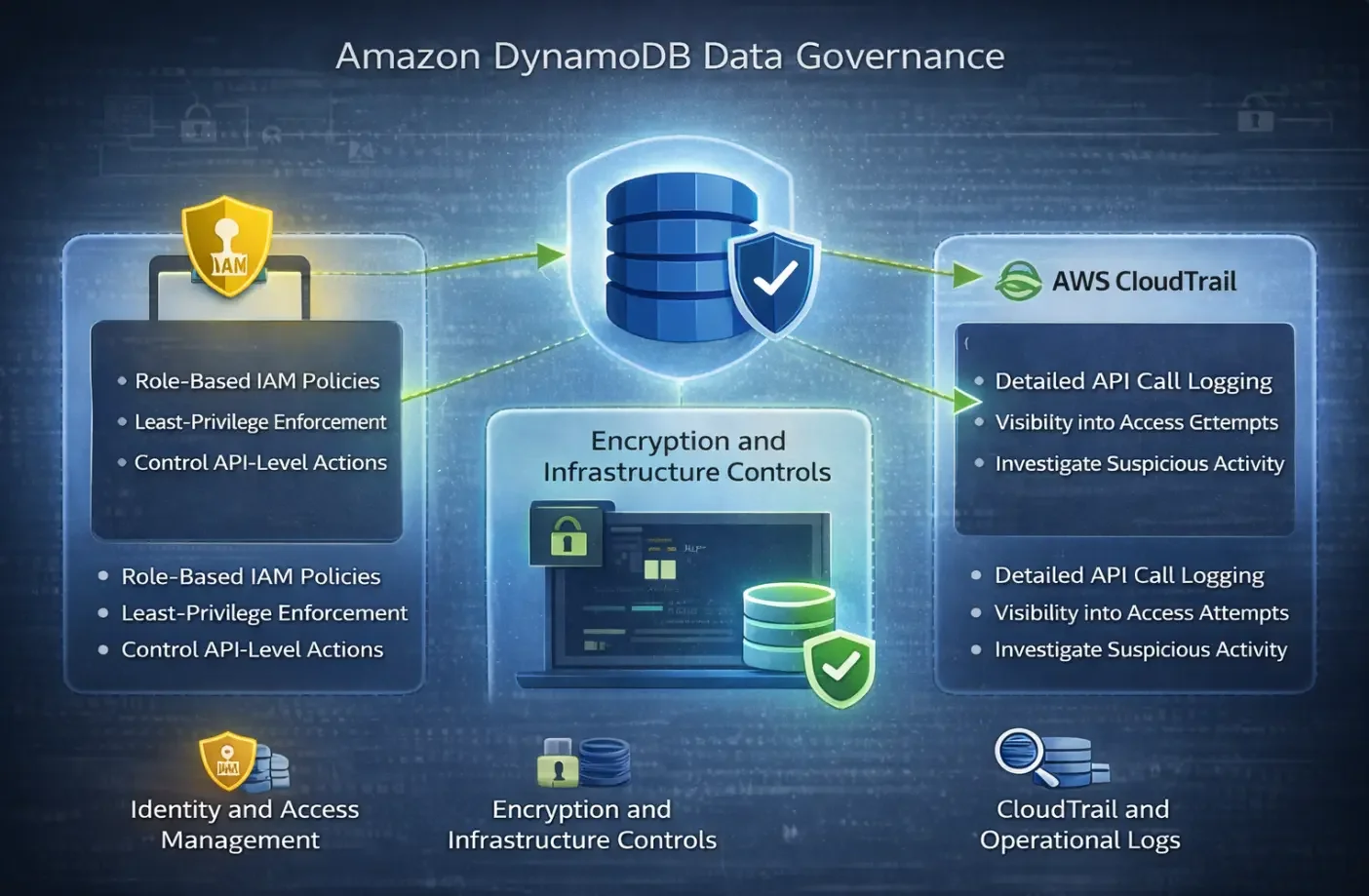

Aplicar gobernanza de datos a Amazon DynamoDB requiere una mentalidad diferente a la de las bases de datos relacionales tradicionales. DynamoDB es flexible en cuanto a su esquema, totalmente gestionado y está profundamente integrado en la infraestructura de AWS. Debido a esta arquitectura, la gobernanza abarca controles de identidad, seguridad de infraestructura, registro operativo y monitoreo continuo en lugar de depender de un único mecanismo de auditoría a nivel de base de datos. Como resultado, los equipos cambian su enfoque de la auditoría clásica de bases de datos hacia una seguridad de datos y controles de acceso más amplios, aplicados a nivel de plataforma.

Para las organizaciones que almacenan datos sensibles, regulados o críticos para el negocio en DynamoDB, la gobernanza juega un papel central en mantener la responsabilidad, la seguridad y la alineación regulatoria. Sin un modelo de gobernanza estructurado, los equipos tienen dificultades para responder preguntas fundamentales. Por ejemplo, quién accedió a los datos, qué permisos permitieron ese acceso, qué servicio inició la solicitud y si esas acciones cumplieron con las políticas internas y las normativas de cumplimiento de datos externas.

Por ello, este artículo explica cómo las organizaciones aplican gobernanza de datos a DynamoDB utilizando controles nativos de AWS, dónde tienen estos controles sus límites y cómo los equipos pueden operacionalizar la gobernanza a escala. Además, muestra cómo los conceptos tomados del monitoreo centralizado de actividad en bases de datos y las prácticas de aplicación de políticas ayudan a crear un modelo de gobernanza consistente para entornos nativos en la nube.

Qué significa la Gobernanza de Datos para DynamoDB

En entornos DynamoDB, la gobernanza de datos no existe como una característica o servicio único. Más bien, funciona como un conjunto coordinado de controles que gestionan activamente cómo los equipos acceden, protegen, registran y revisan los datos durante todo su ciclo de vida. En la práctica, este enfoque alinea la gobernanza con principios más amplios de gestión de datos y controles de seguridad a nivel de plataforma en lugar de configuraciones aisladas de base de datos.

Como resultado, la gobernanza efectiva de DynamoDB se centra en varios objetivos clave:

- Aplicar el acceso con privilegios mínimos a tablas e índices mediante un estricto control de acceso basado en roles

- Aplicar la encriptación y la protección a nivel de infraestructura de forma consistente en todas las capas de almacenamiento y replicación

- Capturar registros fiables de actividad para apoyar la responsabilidad y la trazabilidad

- Apoyar auditorías de cumplimiento e investigaciones con evidencia estructurada y defendible

- Prevenir la deriva de gobernanza a medida que los entornos escalan y las arquitecturas evolucionan

Dado que DynamoDB no expone auditoría a nivel de consulta de la misma manera que las bases de datos SQL, la gobernanza depende en gran medida de servicios a nivel de AWS en lugar de mecanismos internos de la base de datos. Por consiguiente, la visibilidad operativa se alinea más con el historial de actividad de datos que con las rutas tradicionales de auditoría a nivel de sentencias.

Controles de Gobernanza en Amazon DynamoDB

Gobernanza de Identidad y Acceso

Amazon DynamoDB depende completamente de AWS Identity and Access Management (IAM) para la autorización. Cada solicitud, ya sea originada desde una función Lambda, una carga de trabajo en contenedor, API Gateway o un operador humano, es evaluada contra las políticas de IAM antes de llegar al servicio DynamoDB.

Un modelo de gobernanza sólido comienza con la estricta aplicación del principio de privilegio mínimo. Las políticas IAM deben estar acotadas a tablas e índices específicos, con permisos de lectura y escritura separados entre roles. Las acciones con comodines como dynamodb:* deben evitarse en entornos de producción y los privilegios administrativos deben estar aislados de los roles de ejecución de aplicaciones.

Ejemplo: política IAM de privilegio mínimo acotada a una sola tabla y solo operaciones de lectura:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

IAM representa el primer y más fuerte límite de gobernanza en DynamoDB. Una vez autorizada la solicitud a este nivel, DynamoDB la asume como válida y no aplica controles contextuales adicionales.

La gobernanza también debe considerar el contexto de ejecución, no solo la identidad del usuario. El acceso directo a DynamoDB es raro; la mayoría de interacciones se originan desde cargas de trabajo en AWS Lambda, ECS o EKS, o servicios backend que utilizan SDKs. Un rol de ejecución con privilegios excesivos es una falla de gobernanza, incluso cuando ningún humano tiene acceso directo a los datos.

Ejemplo: separar la ejecución de la aplicación de los permisos administrativos:

{

"Effect": "Deny",

"Action": [

"dynamodb:DeleteTable",

"dynamodb:UpdateTable"

],

"Resource": "*"

}

Protección de Datos y Controles de Infraestructura

DynamoDB cifra los datos en reposo por defecto utilizando claves KMS gestionadas por AWS o por el cliente. Aunque el cifrado es esencial, por sí solo no provee visibilidad sobre el uso de datos ni evita el mal uso.

Desde la perspectiva de gobernanza, los controles de cifrado se enfocan en cómo se gestionan y aplican las claves. Las claves KMS gestionadas por el cliente con políticas restrictivas son comúnmente usadas para conjuntos de datos sensibles, combinadas con monitoreo del uso de claves y rotación regular. Los dominios de datos regulados suelen separarse con claves de cifrado dedicadas para imponer límites claros de protección.

Ejemplo: política restrictiva de clave KMS que permite su uso solo por DynamoDB y un rol IAM específico:

{

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::123456789012:role/dynamodb-app-role"

},

"Action": [

"kms:Encrypt",

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": "*",

"Condition": {

"StringEquals": {

"kms:ViaService": "dynamodb.us-east-1.amazonaws.com"

}

}

}

El cifrado asegura el almacenamiento de datos, pero no gobierna cómo se accede o consume la información.

Los controles de red agregan una capa adicional de gobernanza. DynamoDB soporta puntos finales VPC que permiten que el tráfico permanezca íntegramente dentro de las redes AWS. En entornos regulados, los marcos de gobernanza a menudo exigen el uso de puntos finales VPC, políticas de punto final que restrinjan las tablas accesibles y la eliminación del acceso público a Internet.

Ejemplo: política de punto final VPC que limita el acceso solo a tablas aprobadas:

{

"Statement": [

{

"Effect": "Allow",

"Principal": "*",

"Action": "dynamodb:*",

"Resource": [

"arn:aws:dynamodb:us-east-1:123456789012:table/Orders",

"arn:aws:dynamodb:us-east-1:123456789012:table/Customers"

]

}

]

}

Estos controles refuerzan el aislamiento a nivel de infraestructura que complementa el control de acceso basado en IAM.

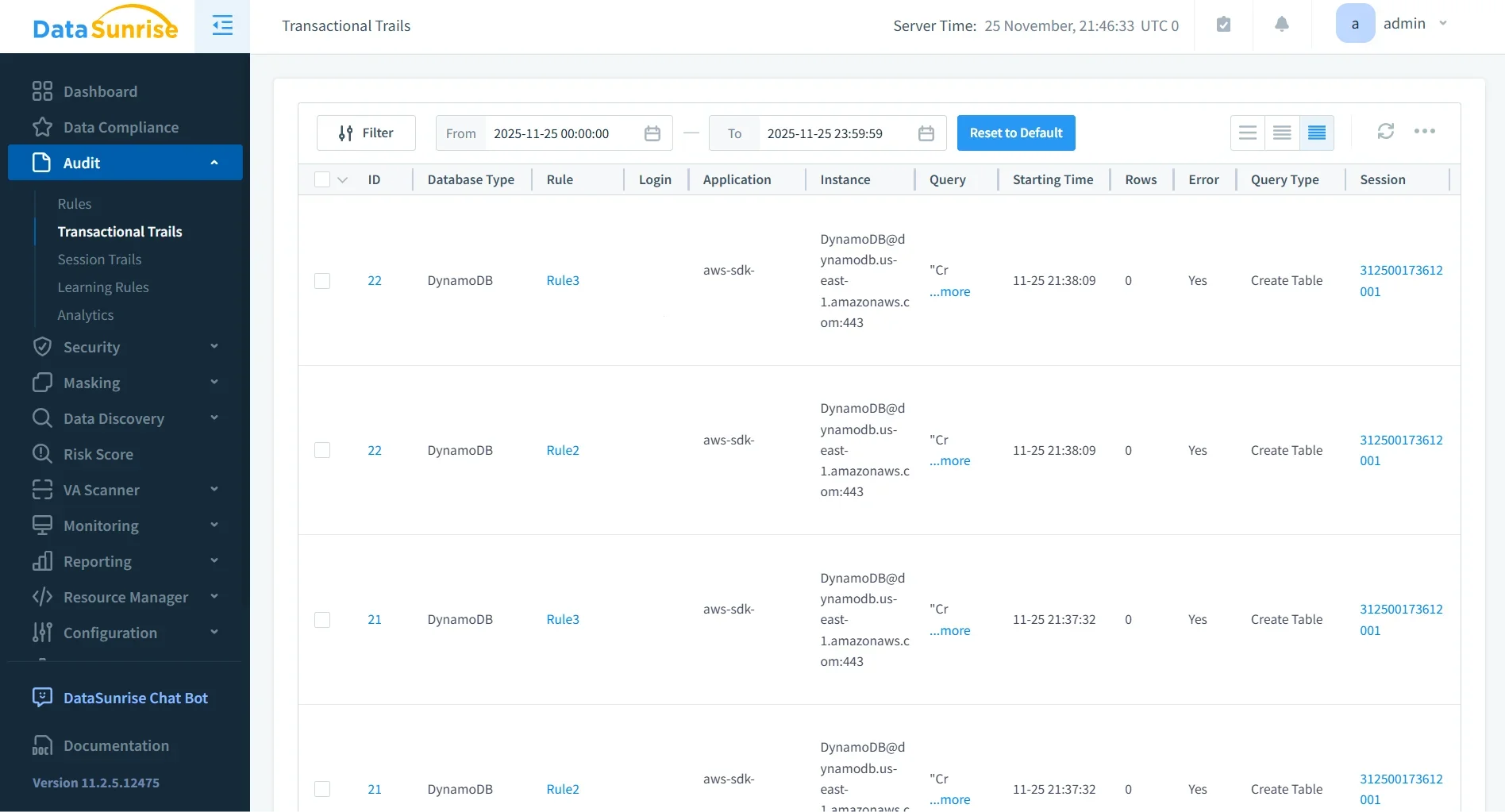

Trazabilidad de Actividad y Evidencia Operativa

DynamoDB no genera registros a nivel de consulta. En cambio, la gobernanza se apoya en AWS CloudTrail para capturar la actividad a nivel de API.

CloudTrail registra operaciones como GetItem, PutItem, UpdateItem, Query y Scan, junto con cambios a tablas e índices y resultados de autorización IAM. Esto provee un registro de quién realizó una acción, cuándo ocurrió y qué API se invocó.

Ejemplo: evento de CloudTrail para una operación de lectura en DynamoDB:

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/dynamodb-app-role/app"

},

"requestParameters": {

"tableName": "Orders"

},

"eventTime": "2026-01-23T14:42:11Z",

"awsRegion": "us-east-1"

}

Sin embargo, CloudTrail no expone contexto a nivel de ítem, visibilidad a nivel de atributo ni interpretación de lógica de negocio. Por esta razón, los registros de CloudTrail deben tratarse como evidencia operativa en bruto y no como artefactos completos de auditoría. Una gobernanza efectiva requiere correlacionar y enriquecer esta telemetría para generar información significativa de cumplimiento y seguridad.

Gobernanza Impulsada por DataSunrise para Amazon DynamoDB

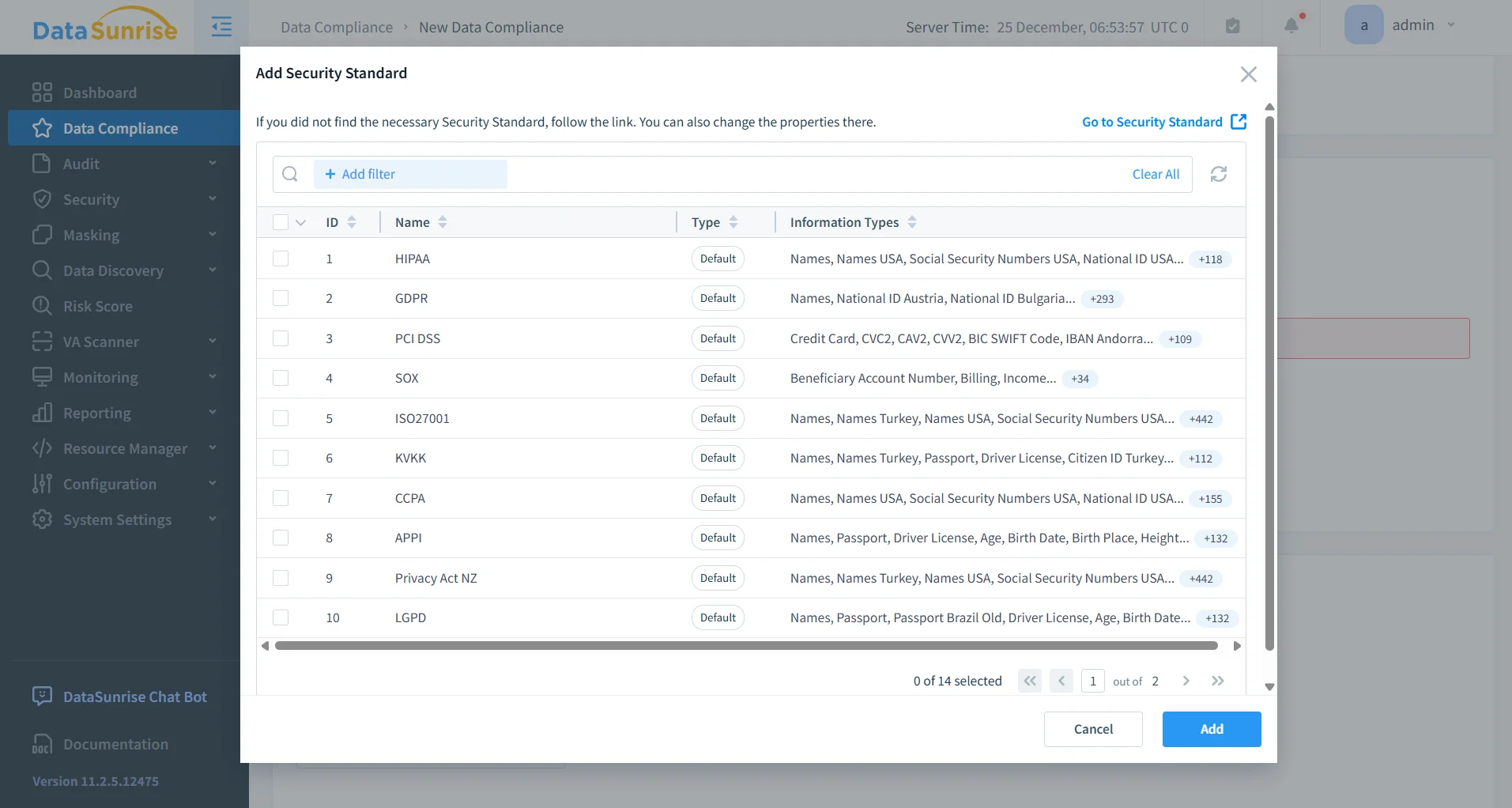

Alineación con el Cumplimiento Mediante Controles Aplicables

Los marcos regulatorios no se adaptan por sí mismos a DynamoDB, y los controles nativos de AWS por sí solos no traducen el lenguaje regulatorio en lógica de gobernanza aplicable. Requisitos abstractos como el acceso legítimo, segregación de funciones y la integridad de la evidencia de auditoría deben operacionalizarse a través de identidades, contextos de ejecución y entornos.

DataSunrise proporciona una capa de gobernanza sobre los servicios nativos de DynamoDB, traduciendo los requerimientos regulatorios en controles aplicables basados en políticas alineados con el comportamiento operativo real. En lugar de depender de funciones aisladas, la gobernanza se implementa mediante el control de acceso coordinado, monitoreo y recolección de evidencia soportados por flujos de trabajo centralizados de cumplimiento de datos.

Los patrones típicos de alineación con cumplimiento apoyados por DataSunrise incluyen mapear identidades IAM y roles de ejecución a fines legales de tratamiento para el cumplimiento GDPR, restringir y monitorear el acceso de escritura a tablas relacionadas con pagos bajo el cumplimiento PCI DSS, aislar conjuntos de datos de salud con vías de acceso más estrictas alineadas con el cumplimiento HIPAA, y aplicar inmutabilidad y trazabilidad en los registros de acceso financieros usando registros de auditoría estructurados para auditorías impulsadas por SOX.

En entornos DynamoDB, el cumplimiento se logra mediante la composición de controles, no por mecanismos individuales.

Gobernanza Centralizada en Entornos Distribuidos de DynamoDB

Las arquitecturas DynamoDB comúnmente abarcan múltiples cuentas AWS, regiones y entornos aislados como desarrollo, pruebas y producción. Sin gobernanza centralizada, estos entornos rápidamente divergen, conduciendo a políticas de acceso inconsistentes, visibilidad fragmentada y brechas de cumplimiento.

DataSunrise permite la aplicación centralizada de la gobernanza en todos los entornos DynamoDB. La lógica de gobernanza se define una vez y se aplica de forma consistente, independientemente de los límites de cuentas AWS o modelos de despliegue regionales. La actividad de DynamoDB obtenida de CloudTrail se agrega y analiza a través de un monitoreo centralizado de actividad de base de datos, permitiendo a las organizaciones mantener una supervisión coherente entre entornos.

Al unificar la interpretación de políticas e informes mediante el Gestor de Cumplimiento, DataSunrise previene la deriva en la configuración y mantiene una postura de cumplimiento predecible a medida que las implementaciones de DynamoDB escalan y evolucionan.

Gobernanza Más Allá de las Capacidades Nativas de DynamoDB

Los servicios nativos de AWS tales como IAM, CloudTrail, KMS y puntos finales VPC proveen componentes esenciales, pero no forman un sistema completo de gobernanza. A medida que crece el uso de DynamoDB, las organizaciones requieren capacidades de gobernanza que vayan más allá de la mera telemetría de infraestructura y reglas de acceso estáticas.

DataSunrise extiende la gobernanza de DynamoDB introduciendo lógica de gobernanza basada en políticas alineadas con la intención regulatoria, análisis centralizado de la actividad operativa usando procesos estructurados de auditoría de datos, aplicación contextual basada en identidad y entorno, e informes listos para cumplimiento diseñados para auditorías y revisiones regulatorias.

Al añadir comprensión semántica y control centralizado, DataSunrise transforma las señales operativas de DynamoDB en resultados de gobernanza accionables para arquitecturas nativas en la nube e híbridas.

Impacto Empresarial de una Gobernanza de Datos Correcta en DynamoDB

| Resultado de la Gobernanza | Impacto Empresarial |

|---|---|

| Reducción de acceso con privilegios excesivos | Disminuye el riesgo de exposición no autorizada de datos y limita el radio de efecto en caso de roles comprometidos |

| Evidencia estructurada de actividad | Agiliza la investigación de incidentes proporcionando registros claros y correlacionados de acceso |

| Auditorías de cumplimiento simplificadas | Reduce el alcance de la auditoría, tiempo de preparación y esfuerzo manual para recopilación de evidencias |

| Controles consistentes entre entornos | Asegura una postura de seguridad predecible entre cuentas, regiones y etapas de despliegue |

| Propiedad y responsabilidad claras | Establece la responsabilidad en las decisiones de acceso a datos y la aplicación de la gobernanza |

Conclusión

Aplicar gobernanza de datos a DynamoDB requiere que los equipos abandonen supuestos basados en bases de datos relacionales. En lugar de confiar en restricciones de esquema o registros de consultas, la gobernanza en DynamoDB opera a través de la gestión de identidad, controles de infraestructura y telemetría operativa. A medida que los entornos DynamoDB escalan, una gobernanza efectiva depende del control de acceso coordinado, la visibilidad consistente de actividades y la aplicación explícita de políticas en lugar de constructos a nivel de base de datos.

Las organizaciones que tratan la gobernanza de DynamoDB como una preocupación arquitectónica de primera clase logran una seguridad más robusta mediante controles centralizados de seguridad de datos. Además, obtienen una alineación regulatoria más clara a través de procesos estructurados de cumplimiento de datos y una mayor confianza operativa habilitada por un monitoreo continuo de actividad de base de datos.