Monitoreo de Actividad de Bases de Datos

A medida que las organizaciones operan cada vez más en entornos multicloud e híbridos, pasar por alto la actividad en bases de datos ya no es una opción. El Monitoreo de Actividad de Bases de Datos (DAM, por sus siglas en inglés) ofrece una visión continua y en tiempo real sobre inicios de sesión de usuarios, consultas ejecutadas, modificaciones de esquema y patrones de acceso a datos. Esta visibilidad permite a los equipos de seguridad y cumplimiento detectar comportamientos anómalos tempranamente, aplicar políticas de control de acceso, prevenir amenazas internas y mantener el cumplimiento de normativas, todo sin interrumpir las operaciones normales de la base de datos.

DataSunrise amplía el poder del DAM al proporcionar monitoreo centralizado en infraestructuras on-premises, en la nube e híbridas. Mediante reglas personalizables, análisis de comportamiento avanzado e integración con plataformas SIEM y SOAR, unifica herramientas nativas fragmentadas en una capa de seguridad coherente y única. Esto garantiza que las organizaciones puedan correlacionar eventos en múltiples entornos, responder más rápido a incidentes y mantener un rendimiento óptimo de la base de datos, a la vez que sostienen una gobernanza robusta y preparación para auditorías.

¿Qué es el Monitoreo de Actividad de Bases de Datos?

El Monitoreo de Actividad de Bases de Datos (DAM) proporciona supervisión continua de todas las operaciones dentro de una base de datos. Similar a una cámara de seguridad, registra cada consulta y cambio, identifica acciones inusuales o potencialmente dañinas, y mantiene un registro de auditoría completo. DAM juega un papel crítico tanto en la prevención como en la mitigación de incidentes en el momento en que ocurren, así como en habilitar análisis forenses confiables y exhaustivos después.

Por Qué el Monitoreo es Importante

Una plataforma DAM moderna permite a las organizaciones:

- Identificar accesos no autorizados o intentos de exfiltración de datos

- Cumplir con regulaciones como GDPR, HIPAA, PCI DSS y SOX

- Resolver problemas de rendimiento con mejor visibilidad de las consultas

- Entender el comportamiento del usuario a través de patrones de acceso

Características Clave de las Soluciones DAM

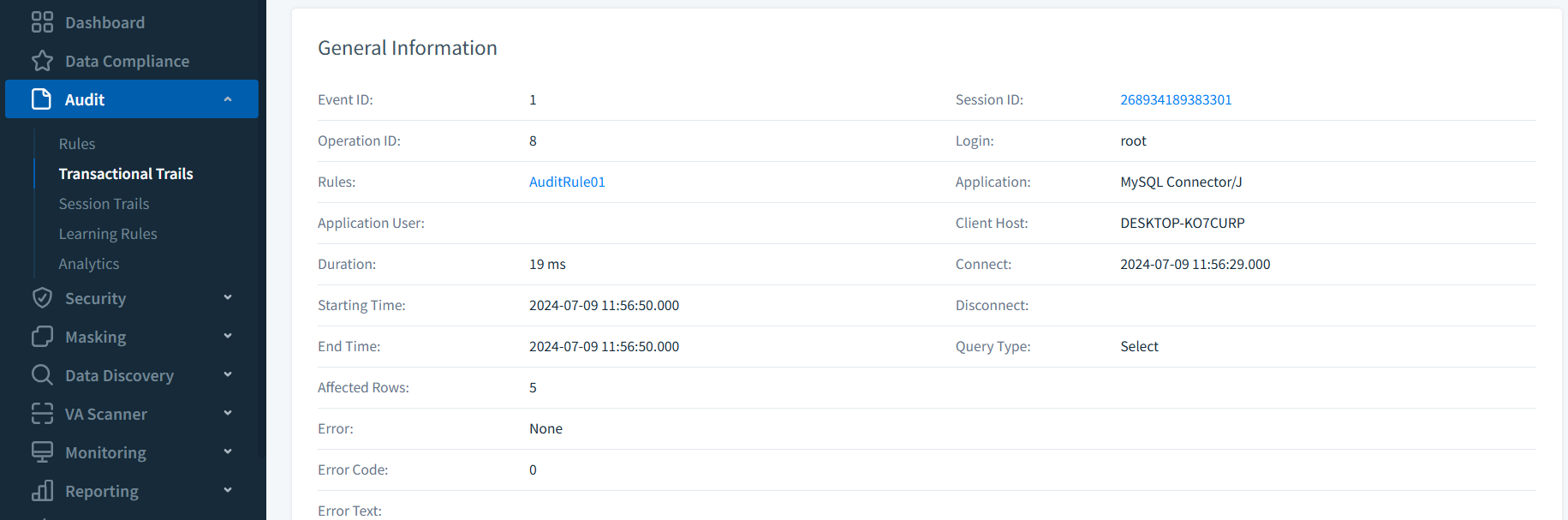

1. Registro de Consultas en Tiempo Real

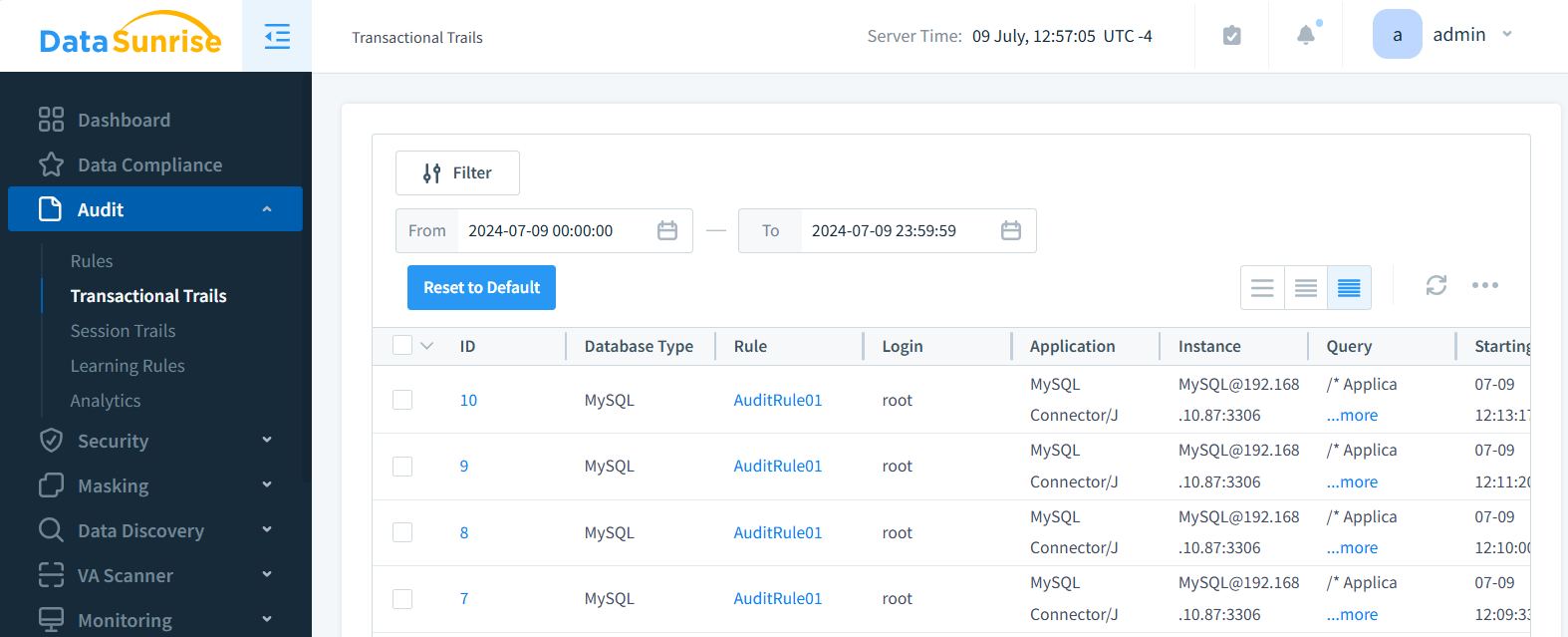

Las herramientas de primera línea capturan declaraciones SQL, operaciones DML, cambios de esquema y eventos de autenticación. Transactional Trails de DataSunrise registra sentencias SELECT con marca de tiempo, metadatos de sesión y tamaño de respuesta.

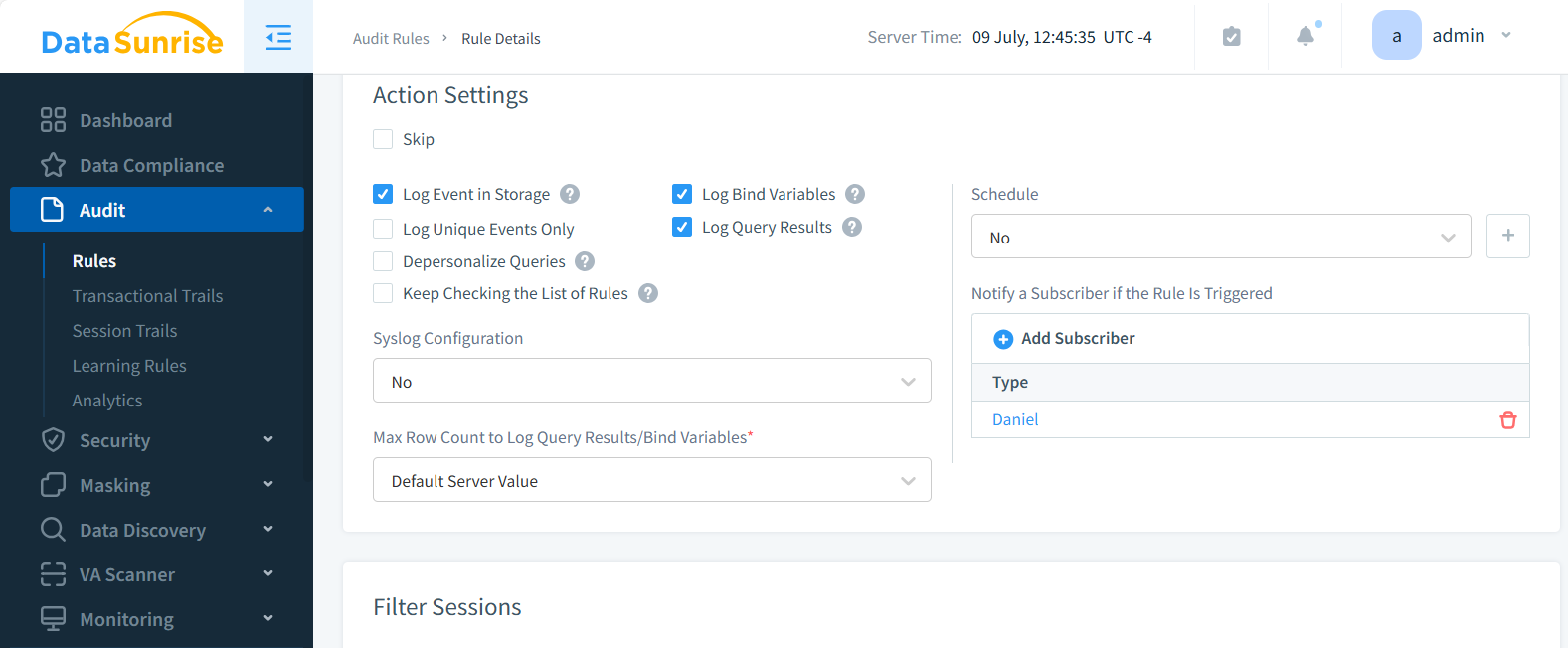

2. Alertas y Notificaciones Personalizadas

Cuando se violan políticas o aparecen anomalías, los mecanismos de alerta toman el control. DataSunrise soporta integraciones con Slack, correo electrónico y SIEM para la respuesta a incidentes.

Ejemplo: Alerta en Tiempo Real usando PostgreSQL + Webhook (Básico DIY)

Para equipos que operan sin una plataforma DAM dedicada, es posible crear alertas básicas en tiempo real usando triggers de PostgreSQL y webhooks externos. Aquí un ejemplo simplificado:

-- Crear una función para notificar vía webhook externo

CREATE OR REPLACE FUNCTION notify_via_webhook()

RETURNS TRIGGER AS $$

DECLARE

payload JSON;

url TEXT := 'https://your-alert-endpoint.example.com/webhook';

BEGIN

payload := json_build_object(

'event_time', current_timestamp,

'user', current_user,

'action', TG_OP,

'table', TG_TABLE_NAME,

'data', row_to_json(NEW)

);

-- Enviar el payload usando pg_notify o script externo (pseudo)

PERFORM pg_notify('webhook_channel', payload::TEXT);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

-- Asociar a operaciones sensibles

CREATE TRIGGER alert_on_change

AFTER INSERT OR UPDATE OR DELETE ON sensitive_data

FOR EACH ROW EXECUTE FUNCTION notify_via_webhook();

Este enfoque manual requiere scripts adicionales fuera de la base de datos para consumir el evento pg_notify y reenviarlo a un sistema de alerta o webhook. Aunque funcional en configuraciones pequeñas, plataformas como DataSunrise simplifican esto al soportar enrutamiento nativo de alertas a Slack, herramientas SIEM y correo electrónico, sin necesidad de scripts personalizados ni sondeos extra.

3. Registros de Auditoría Persistentes

Los registros de auditoría deben conservarse para cumplir marcos normativos y demandas investigativas. Aquí un ejemplo de trigger en PostgreSQL que registra actividad de usuario:

-- PostgreSQL: Registro de auditoría basado en trigger

CREATE TABLE user_activity_log (

id SERIAL PRIMARY KEY,

event_time TIMESTAMP DEFAULT current_timestamp,

username TEXT,

action TEXT,

table_accessed TEXT,

old_data JSONB,

new_data JSONB

);

CREATE OR REPLACE FUNCTION log_user_activity()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO user_activity_log(username, action, table_accessed, old_data, new_data)

VALUES (

current_user,

TG_OP,

TG_TABLE_NAME,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER audit_sensitive_table

AFTER INSERT OR UPDATE OR DELETE ON customer_data

FOR EACH ROW EXECUTE FUNCTION log_user_activity();

Aunque útil en ambientes pequeños, este método carece de escalabilidad y gestión centralizada. DataSunrise mejora esto al agregar registros a través de plataformas con filtrado estructurado y acceso basado en roles.

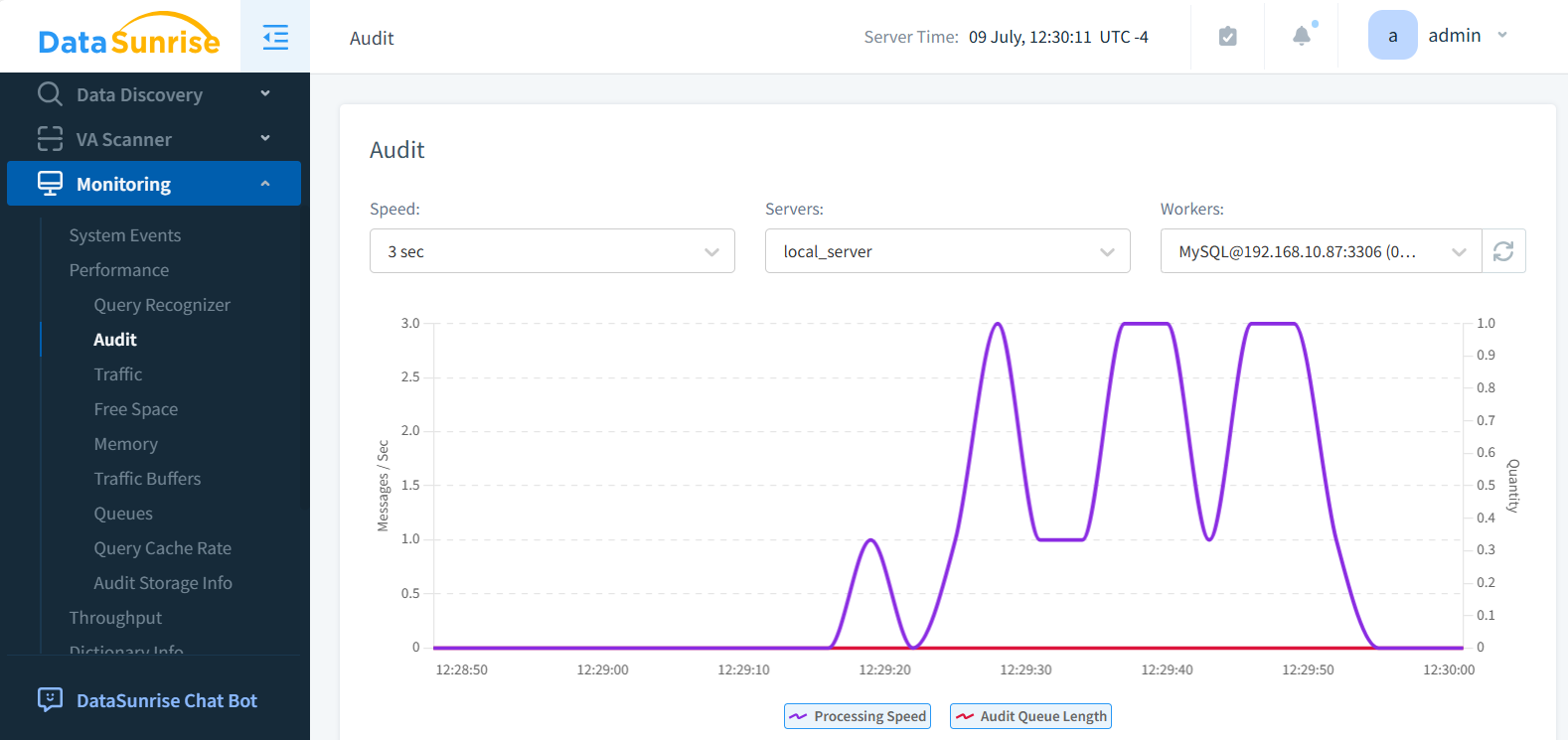

4. Monitoreo de Rendimiento

Más allá del control de acceso, DAM ayuda a los equipos a identificar consultas SQL ineficientes y procesos que consumen muchos recursos. En modo proxy, DataSunrise analiza el rendimiento sin introducir latencia importante.

- Identificación de transacciones largas y problemas de bloqueo – el sistema detecta operaciones lentas, transacciones en competencia y consultas bloqueantes que pueden reducir el rendimiento de la base de datos.

- Análisis de distribución de carga entre usuarios y aplicaciones – DataSunrise destaca qué servicios o cuentas generan la mayor carga, ayudando a optimizar el uso de recursos.

- Detección de anomalías en consumo de recursos – el motor de monitoreo identifica picos súbitos en uso de CPU, memoria o I/O, permitiendo anticipar degradaciones antes de que impacten las operaciones.

5. Integración con SIEM y Cumplimiento

Los entornos empresariales requieren visibilidad en toda la pila tecnológica. Las herramientas DAM como DataSunrise soportan el envío de logs a sistemas SIEM y proporcionan APIs para automatización de cumplimiento.

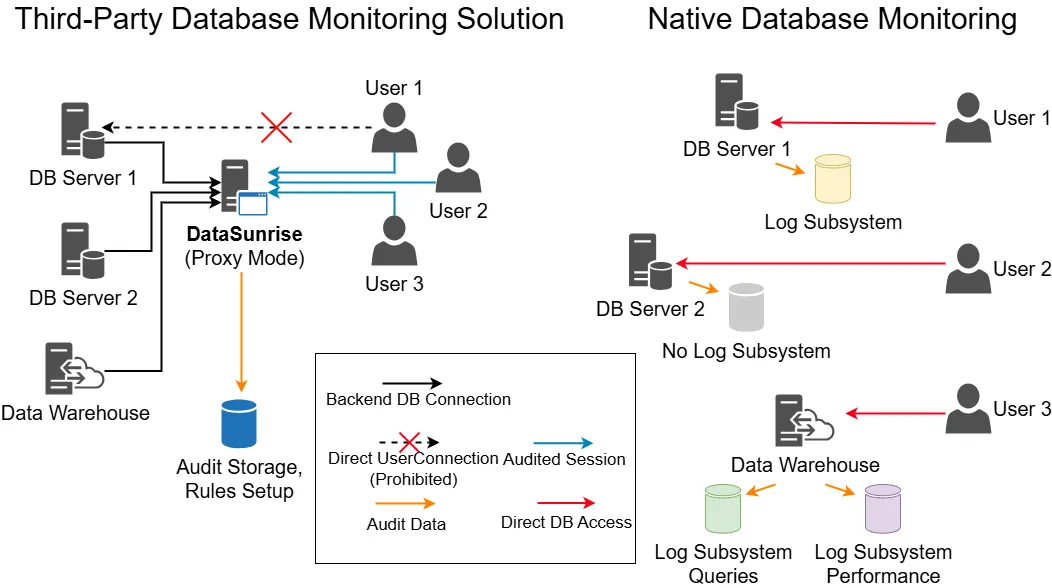

Monitoreo Incorporado vs de Terceros: Comparación de Características

Para ilustrar la diferencia, comparemos herramientas nativas — usando PostgreSQL y MongoDB como ejemplos — contra una plataforma consolidada de terceros como DataSunrise. Aunque el registro incorporado ofrece un punto de partida, queda corto en visibilidad centralizada, atribución de usuarios y automatización de cumplimiento.

| Característica | Incorporado (PostgreSQL/MongoDB) | Terceros (DataSunrise) |

|---|---|---|

| Alertas en Tiempo Real | Scripting manual (triggers + NOTIFY) | Integración nativa con Slack, SIEM, Email |

| Registros Centralizados | Logs dispersos, por nodo | Registros de auditoría unificados y consultables |

| Análisis de Comportamiento de Usuario | Contexto limitado de sesión | Seguimiento comportamental con contexto |

| Gestión de Reglas | Solo scripts personalizados | Motor de políticas guiado por interfaz gráfica |

| Soporte de Cumplimiento | Logs básicos, exportaciones manuales | Reportes y exportaciones listos para regulación |

PostgreSQL, por ejemplo, soporta auditoría extendida mediante la extensión pgAudit, aunque requiere configuración manual y carece de alertas incorporadas. Por su parte, el Database Profiler integrado de MongoDB proporciona seguimiento detallado de operaciones, pero no correlaciona acciones con usuarios ni activa alertas automáticamente. Estas herramientas nativas son un buen comienzo, pero carecen del control centralizado, escalabilidad e integración profunda necesaria para monitoreo de nivel empresarial — capacidades que ofrece DataSunrise.

Riesgos de Operar Sin Monitoreo de Actividad de Bases de Datos

Sin una solución DAM estructurada, las brechas de seguridad y cumplimiento son inevitables. Los registros nativos o scripts ad-hoc rara vez ofrecen el alcance, correlación y retención necesarios para auditorías modernas. Los problemas comunes incluyen:

- Filtraciones de Datos Indetectadas – sin alertas centralizadas, la actividad sospechosa puede pasar desapercibida durante semanas o meses.

- Fallas en el Cumplimiento – regulaciones como GDPR y HIPAA requieren registros detallados de actividad; su ausencia o incompletitud puede conllevar multas.

- Logs Fragmentados – los registros por nodo dispersan la pista de auditoría, haciendo las investigaciones lentas e incompletas.

- Costos Forenses Elevados – sin correlación de eventos, las investigaciones forenses requieren examinar logs en bruto manualmente.

- Puntos Ciegos en Rendimiento – sin monitoreo a nivel de consulta, los cuellos de botella y SQL ineficientes permanecen ocultos.

Plataformas como DataSunrise eliminan estos riesgos al consolidar la actividad en una sola fuente consultable, automatizar alertas y asegurar que los informes de cumplimiento estén siempre listos para exportar.

Mejores Prácticas para el Éxito del Monitoreo

- Establecer líneas base para el comportamiento normal — definir cómo es la actividad típica de usuarios, aplicaciones y bases de datos. Las líneas base precisas ayudan a distinguir operaciones legítimas de anomalías reales y reducir falsos positivos.

- Revisar alertas y logs de auditoría regularmente — implementar un calendario estructurado (diario, semanal, mensual) y asegurar que todos los eventos críticos se escalen a sistemas SIEM/SOAR. La revisión periódica mejora la preparación para incidentes y ayuda a identificar ataques lentos o de bajo ruido.

- Aplicar el principio de mínimos privilegios y separar roles — asegurar que administradores, desarrolladores, analistas y soporte tengan funciones claramente diferenciadas. Minimizar accesos reduce la superficie de ataque y fortalece la responsabilidad en los registros de auditoría.

- Usar enmascaramiento o cifrado cuando sea posible (el enmascaramiento dinámico ayuda a reducir ruido de alertas en usuarios no privilegiados) — proteger campos sensibles en tiempo real y garantizar que solo roles autorizados vean datos en crudo. Esto no solo mejora la seguridad sino que facilita el cumplimiento con GDPR, HIPAA, PCI DSS y otros marcos.

- Ajustar umbrales de detección conforme emergen nuevos riesgos — refinar continuamente las reglas de alerta y niveles de sensibilidad conforme cambia el entorno. Incorporar inteligencia de amenazas, nuevos flujos de trabajo de aplicaciones o comportamientos inusuales para mantener la detección efectiva y relevante.

- Integrar el monitoreo con los flujos de trabajo de respuesta a incidentes — asegurar que las alertas creen tickets automáticos, envíen notificaciones o activen playbooks SOAR. Esto cierra el ciclo entre detección y respuesta y reduce el tiempo hasta la contención.

- Validar periódicamente la precisión del monitoreo — realizar pruebas como ataques simulados, abuso de credenciales o ejecuciones anómalas de consultas para verificar que las alertas funcionen según lo esperado. Esto asegura que los controles funcionan y reduce puntos ciegos.

- Correlacionar eventos entre múltiples sistemas — combinar los logs de DataSunrise con datos de SIEM, IAM, firewall y CloudTrail para lograr visibilidad completa. La correlación ayuda a identificar ataques multi-etapa que parecerían benignos de forma aislada.

Casos Prácticos de Monitoreo de Actividad de Bases de Datos

En servicios financieros, DAM ayuda a detectar transferencias inusuales o consultas no autorizadas en sistemas de pago, apoyando directamente el cumplimiento con PCI DSS y SOX. Las organizaciones de salud lo utilizan para rastrear cada acceso a registros de pacientes, asegurando que se cumplan los requisitos de auditoría HIPAA sin ralentizar los flujos clínicos.

Las entidades gubernamentales confían en DAM para mantener controlada la actividad de usuarios privilegiados, previniendo amenazas internas sobre conjuntos de datos clasificados. Para proveedores SaaS y en la nube, el monitoreo juega un rol clave en la aplicación del principio de mínimos privilegios en entornos multitenant, mientras detecta rápidamente cualquier intento de exposición cruzada de datos entre inquilinos.

Las plataformas de comercio electrónico también se benefician, usando DAM para reconocer picos en fallos de ingreso o consultas anómalas de pedidos que podrían indicar secuestros de cuentas o ataques de relleno de credenciales. En cada caso, el monitoreo de actividad de bases de datos ofrece protección en tiempo real y visibilidad forense.

Conclusión

El Monitoreo de Actividad de Bases de Datos (DAM) es un elemento clave en las estrategias modernas de protección de datos, proporcionando a las organizaciones una visión continua de cada acción que ocurre en sus entornos de bases de datos. Al rastrear y analizar actividades de usuarios, patrones de acceso y eventos del sistema en tiempo real, las herramientas DAM protegen activos sensibles contra accesos no autorizados, manipulaciones y amenazas internas. Las soluciones DAM contemporáneas van más allá del monitoreo pasivo — aprovechando análisis comportamentales, alertas automáticas y modelos de aprendizaje automático para detectar irregularidades antes de que se conviertan en brechas graves de seguridad.

Además de mejorar la visibilidad y la responsabilidad, DAM simplifica la respuesta a incidentes y soporta el análisis forense mediante el mantenimiento de registros de auditoría inmutables para todas las operaciones de la base de datos. Esto permite a las organizaciones responder prontamente ante actividades sospechosas mientras aseguran el cumplimiento con regulaciones principales de protección de datos como GDPR, HIPAA, SOX, PCI DSS y la Ley de IA de la UE. Diseñados para entornos híbridos y en la nube, los sistemas DAM modernos entregan protección escalable y de alto rendimiento mediante políticas automáticas, controles detallados basados en roles y evaluación adaptativa de riesgos. En última instancia, DAM fortalece la gobernanza de datos, mitiga amenazas y promueve una resiliencia operativa duradera en toda la empresa.