Comprender los Tipos de Información: Seguridad Inspirada en Datos en DataSunrise

Introducción

DataSunrise presenta seguridad inspirada en datos, ofreciendo capacidades únicas y poderosas para el descubrimiento rápido de datos en cada solicitud de datos para una fuente dada. Aunque este enfoque genera cierto sobrecosto de tiempo de ejecución, proporciona una protección de base de datos extremadamente flexible.

Los Tipos de Información se introdujeron por primera vez en DataSunrise con la función de Descubrimiento de Datos Sensibles, que escanea bases de datos y sistemas de almacenamiento como S3 para detectar datos sensibles.

Los Tipos de Información ofrecen funcionalidad más allá del Descubrimiento Básico de Datos. Permiten la detección en tiempo real de tipos de datos y pueden activar automáticamente reglas de protección o auditoría a través de la Seguridad Inspirada en Datos con cada consulta de base de datos. Además, facilitan el etiquetado de registros de auditoría, lo que facilita el seguimiento de eventos específicos de acceso a datos tanto en Rastros Transaccionales como en archivos de registro.

Descubrimiento de Tipos de Información

Las propiedades de los datos deben almacenarse en una entidad para su análisis. A veces, estos datos tienen una estructura estricta con nombres de columna, nombres de tabla y tipos. Otras veces, pueden aparecer como archivos JSON, CSV, texto plano o incluso imágenes de documentos escaneados. DataSunrise permite buscar todos estos objetos para detectar datos sensibles.

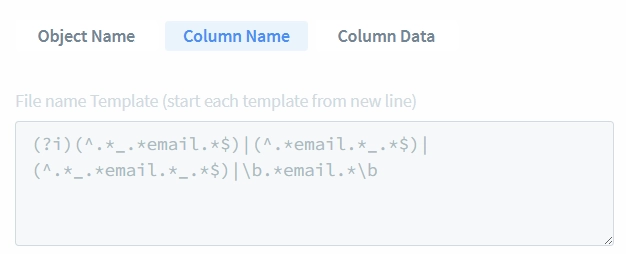

Esto conduce a descripciones flexibles de los Tipos de Información. Por ejemplo, los datos de correo electrónico pueden tener varias propiedades:

- El nombre de la columna contiene “email”

- El nombre de la tabla contiene “email”

- Los datos coinciden con la expresión regular “.*@.*“

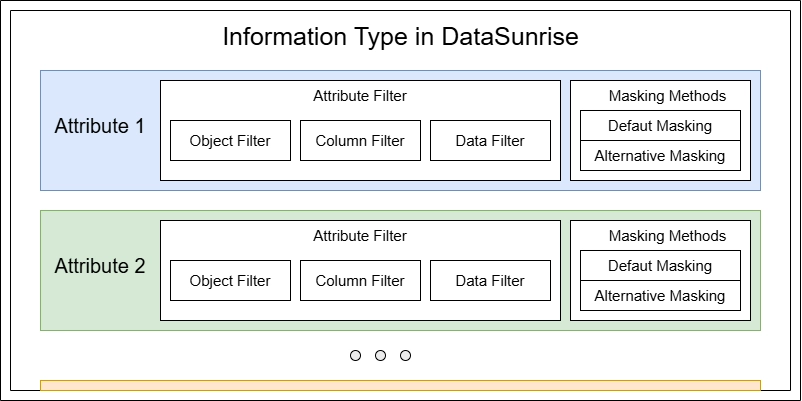

Para ser clasificados como información de correo electrónico, los datos deben cumplir múltiples requisitos. Esto introduce otra entidad importante de DataSunrise llamada Atributo de Información. Un Tipo de Información es esencialmente una colección de atributos que los datos deben igualar para ser considerados un tipo específico.

Al buscar datos sensibles en un archivo de texto simple sin columnas ni tablas, el conjunto de atributos puede ser diferente. Por ejemplo, el Tipo de Información de correo electrónico en texto plano solo podría requerir coincidencia de regex, sin necesitar atributos adicionales.

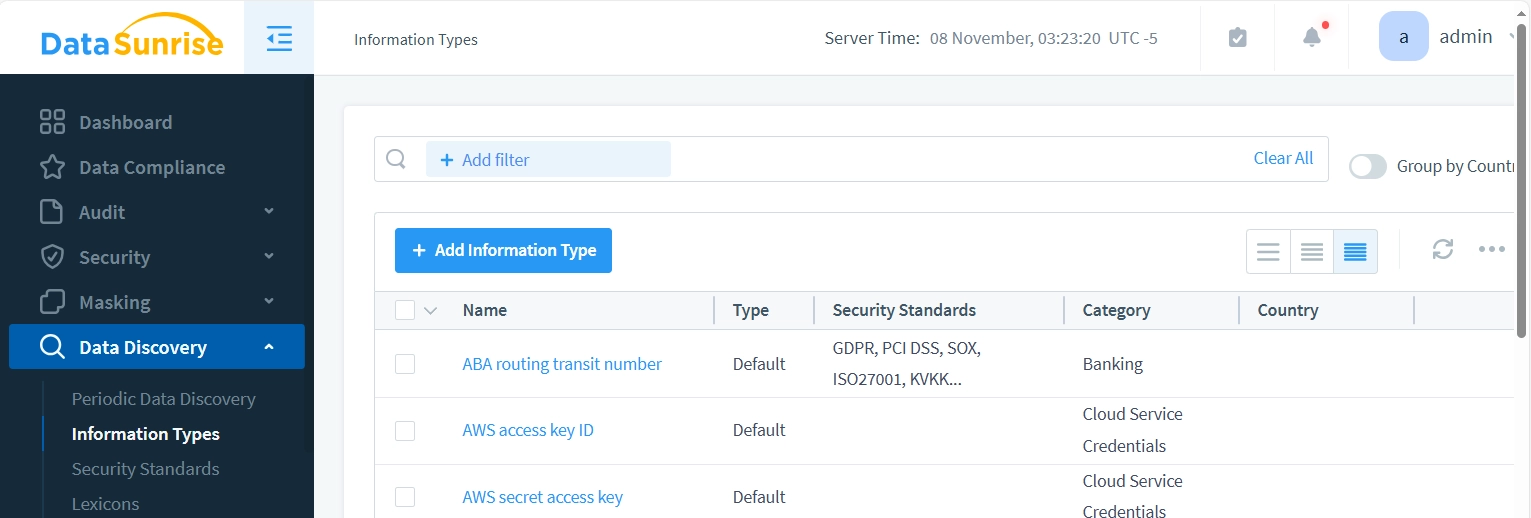

Tipos de Información Disponibles en DataSunrise

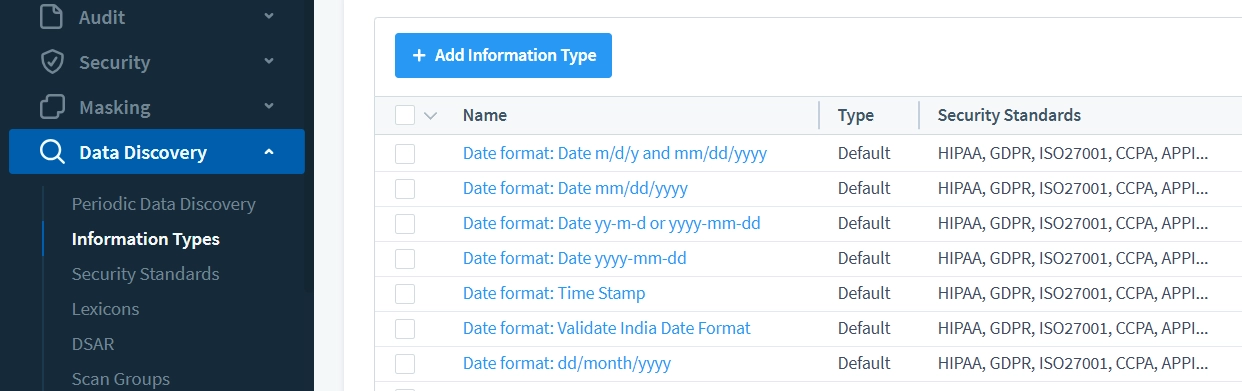

DataSunrise incluye numerosos Tipos de Información integrados, cada uno asociado con estándares de seguridad populares (GDPR, HIPAA, SOX y otros). Aunque esta asociación no es obligatoria para tipos personalizados, ayuda a rastrear la actividad y recopilar datos de uso para auditorías de cumplimiento.

Los usuarios pueden crear Tipos de Información personalizados, que van desde simples hasta complejos. El tipo de correo electrónico integrado, por ejemplo, incluye atributos que coinciden con nombres de columna y coincidencia de patrones complejos para el contenido de correo electrónico.

DataSunrise ofrece múltiples Tipos de Información de Fecha para acomodar diversas convenciones de formato de fecha. Cabe señalar que diferentes Tipos de Información pueden usarse para identificar el mismo tipo de datos cuando se almacenan en diferentes formatos.

Para una coincidencia más simple de Tipos de Información, recomendamos crear tipos personalizados con atributos más flexibles. En nuestra práctica, la mayoría de los usuarios crean un tipo de datos de correo electrónico personalizado que solo requiere que el contenido de los datos coincida con un patrón de expresión regular básico como “@.*”.

Los tipos personalizados le permiten tanto agregar nuevos Tipos de Información para detección como controlar qué tan estrictamente estos Tipos de Información coinciden con sus patrones de datos. Puede crear Tipos de Información que requieran múltiples Atributos, cada uno conteniendo nombres de columna y patrones de datos, o alternativamente, crear Tipos de Información más simples con un solo Atributo que solo verifique el patrón de datos.

Cómo Crear un Tipo de Información Personalizado

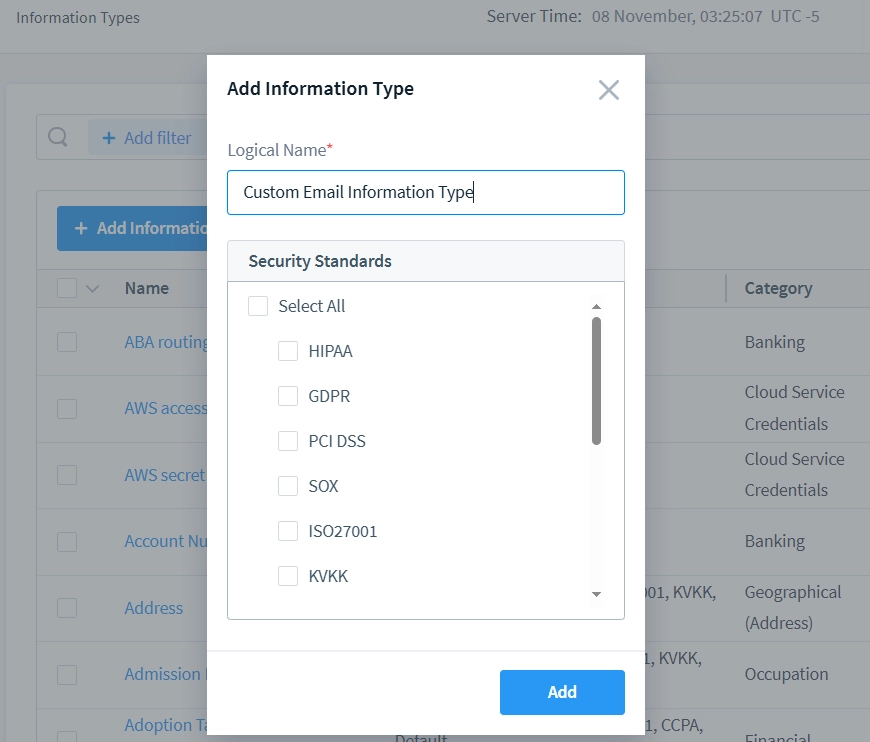

Paso 1 – Agregar Nuevo Tipo de Información

- Vaya a Descubrimiento de Datos – Tipos de Información

- Presione el botón “+ Agregar Tipo de Información” y escriba un nombre adecuado para su Tipo de Información personalizado.

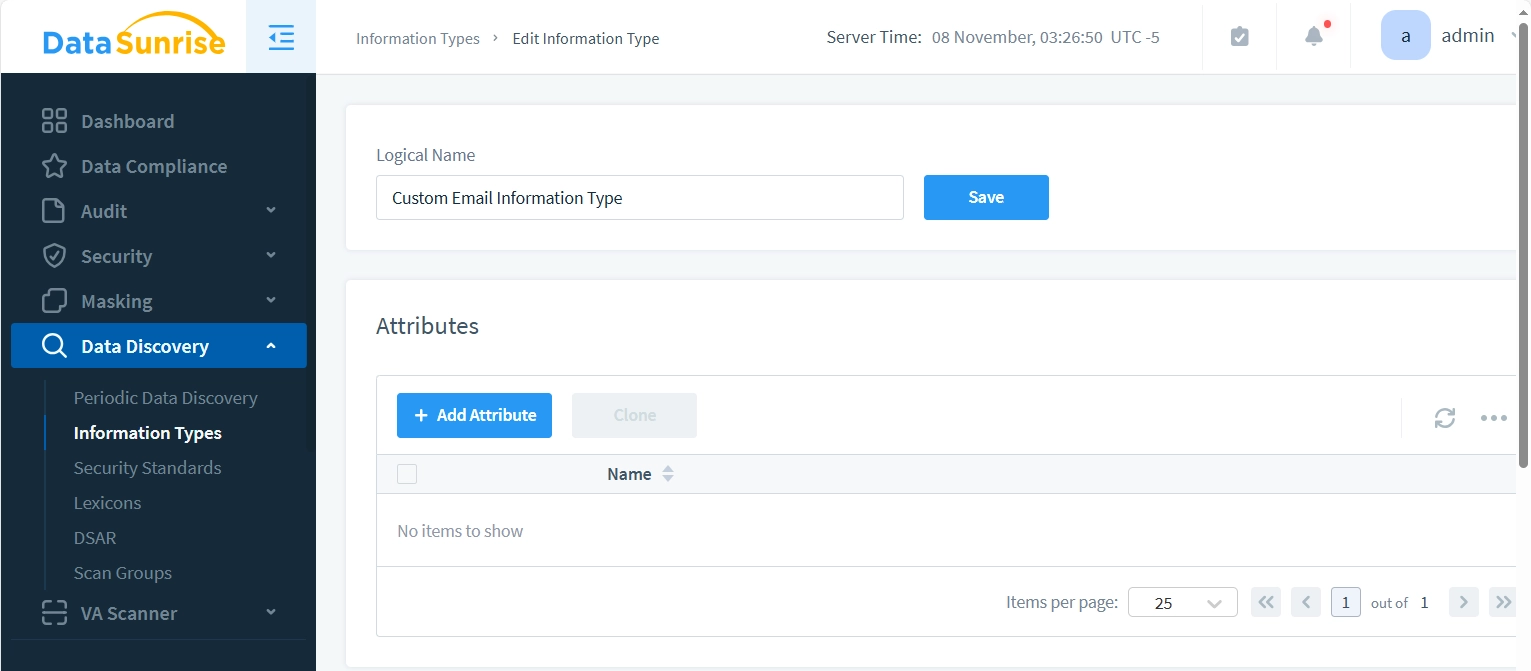

- Después de establecer el nombre del Tipo de Información, aparecerá en la lista en la página de “Tipos de Información”. Haga clic en el nuevo Tipo de Información para editar sus parámetros internos y Atributos. Usemos como ejemplo el ‘Tipo de Información de Correo Electrónico Personalizado’.

La página de Edición de Tipo de Información contiene tres subsecciones principales:

- La sección de Atributos le permite establecer parámetros de coincidencia reales para el Tipo de Información. Puede crear uno o más atributos, y cada atributo puede contener requisitos para el objeto de base de datos, nombre de columna y patrón de datos. El Tipo de Información coincide si cualquier atributo único coincide. Para los atributos incluidos, todas las condiciones (objeto, patrón de nombre de columna y patrón de datos) deben cumplirse si se especifican.

- La sección de Estándares de Seguridad le permite vincular el Tipo de Información a Estándar de Seguridad (-s). Esto es utilizado por la función de Cumplimiento durante las tareas de descubrimiento, ya que la función de Cumplimiento opera en base a estándares de seguridad.

- La sección de Administración de Etiquetas le ayuda a encontrar fácilmente entradas de registro de reglas en registros o informes. Puede crear etiquetas personalizadas para este propósito.

Paso 2 – Agregar Atributo al Tipo de Información

- Vamos a crear un atributo simple para el “Tipo de Información de Correo Electrónico Personalizado”. Presione el botón “+ Agregar Atributo” para comenzar. Lo configuraremos para que coincida con datos que sigan un patrón básico de correo electrónico: “.*@.*“

Nota: Este patrón es demasiado simplista y coincidirá incorrectamente con entradas inválidas como “@.” o “!!!@…”. Se debe usar un patrón de validación de correo más robusto en entornos de producción.

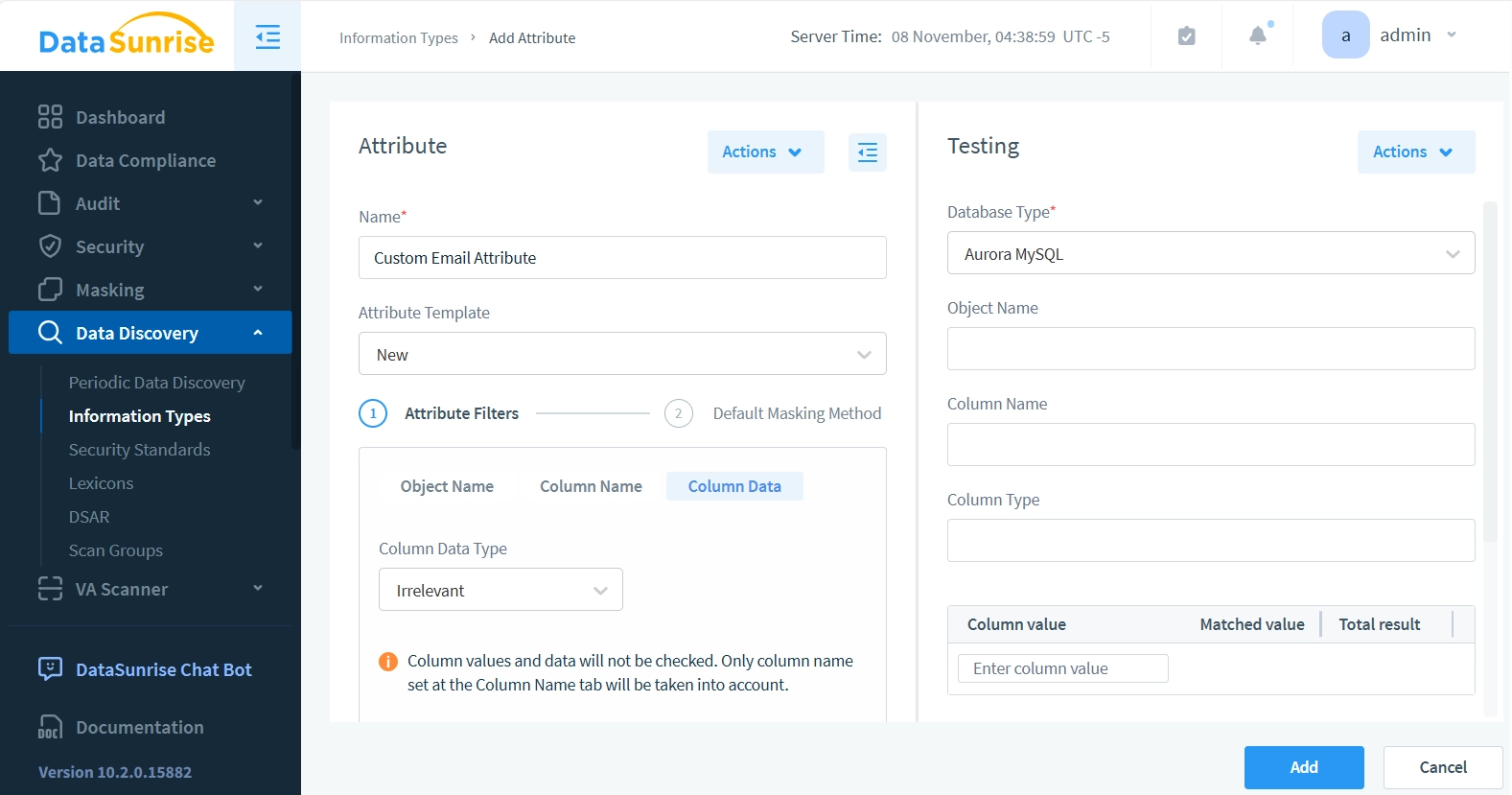

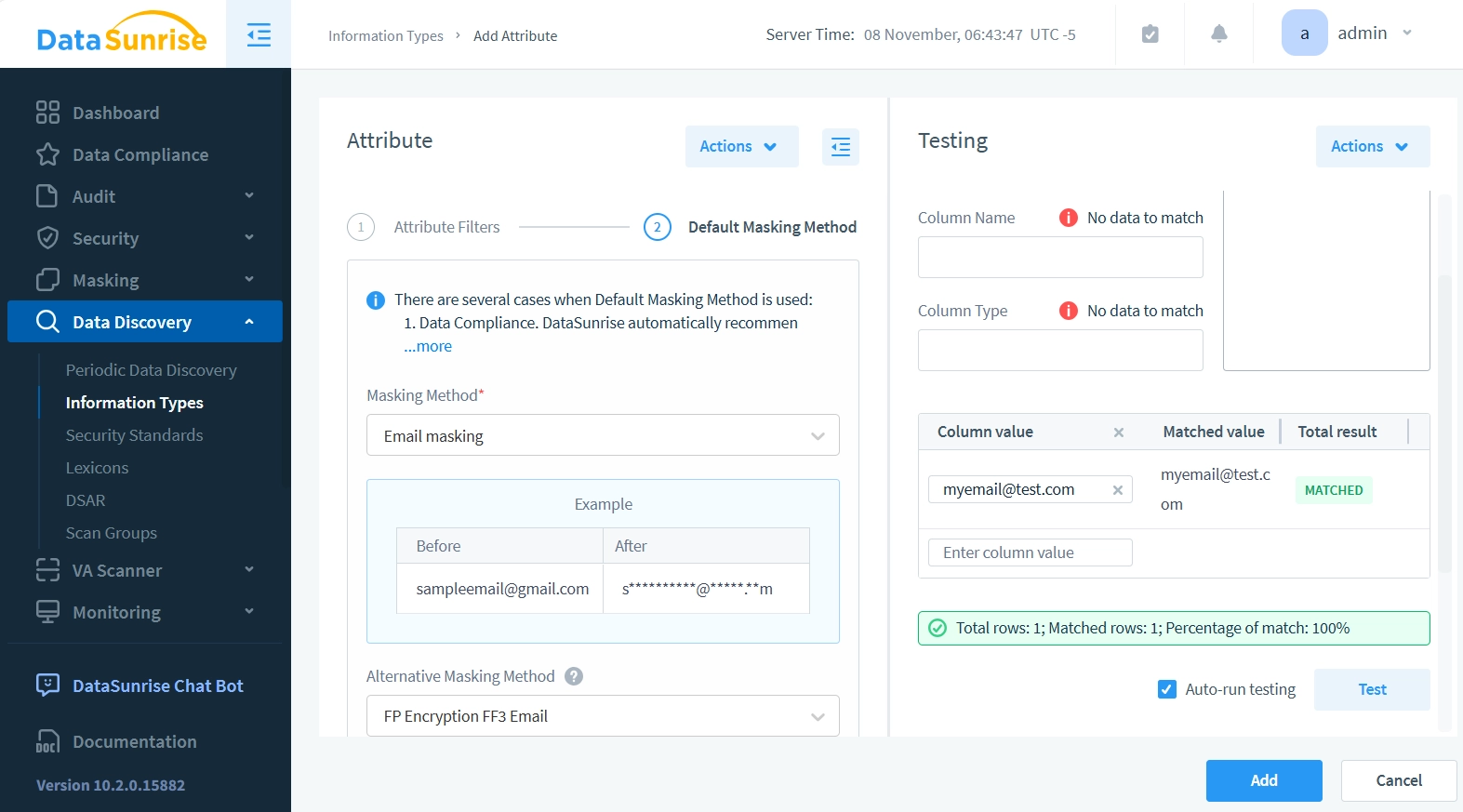

El nuevo cuadro de diálogo de atributos aparece con dos paneles: “Atributo” a la izquierda y “Pruebas” a la derecha. El panel de Atributos se utiliza para configurar la configuración de su nuevo atributo, mientras que el panel de Pruebas le permite verificar estos ajustes a medida que los crea.

- En el panel “Atributo”, ingrese “Atributo de Correo Electrónico Personalizado” en el campo Nombre. Para Plantilla de Atributo, mantendremos la opción predeterminada “Nuevo”, ya que aún no tenemos otras plantillas disponibles.

A continuación, nos centraremos en dos áreas clave: Filtros de Atributo y Método de Enmascaramiento Predeterminado.

- Para Filtros de Atributo, deje sin cambios los campos de Nombre de Objeto y Nombre de Columna. Haga clic solo en la opción de Datos de Columna. Esto significa que nuestro atributo ignorará los patrones de Nombre de Objeto y Nombre de Columna de la base de datos, centrándose únicamente en verificar si la cadena de datos contiene un patrón similar a un correo electrónico (con un carácter @).

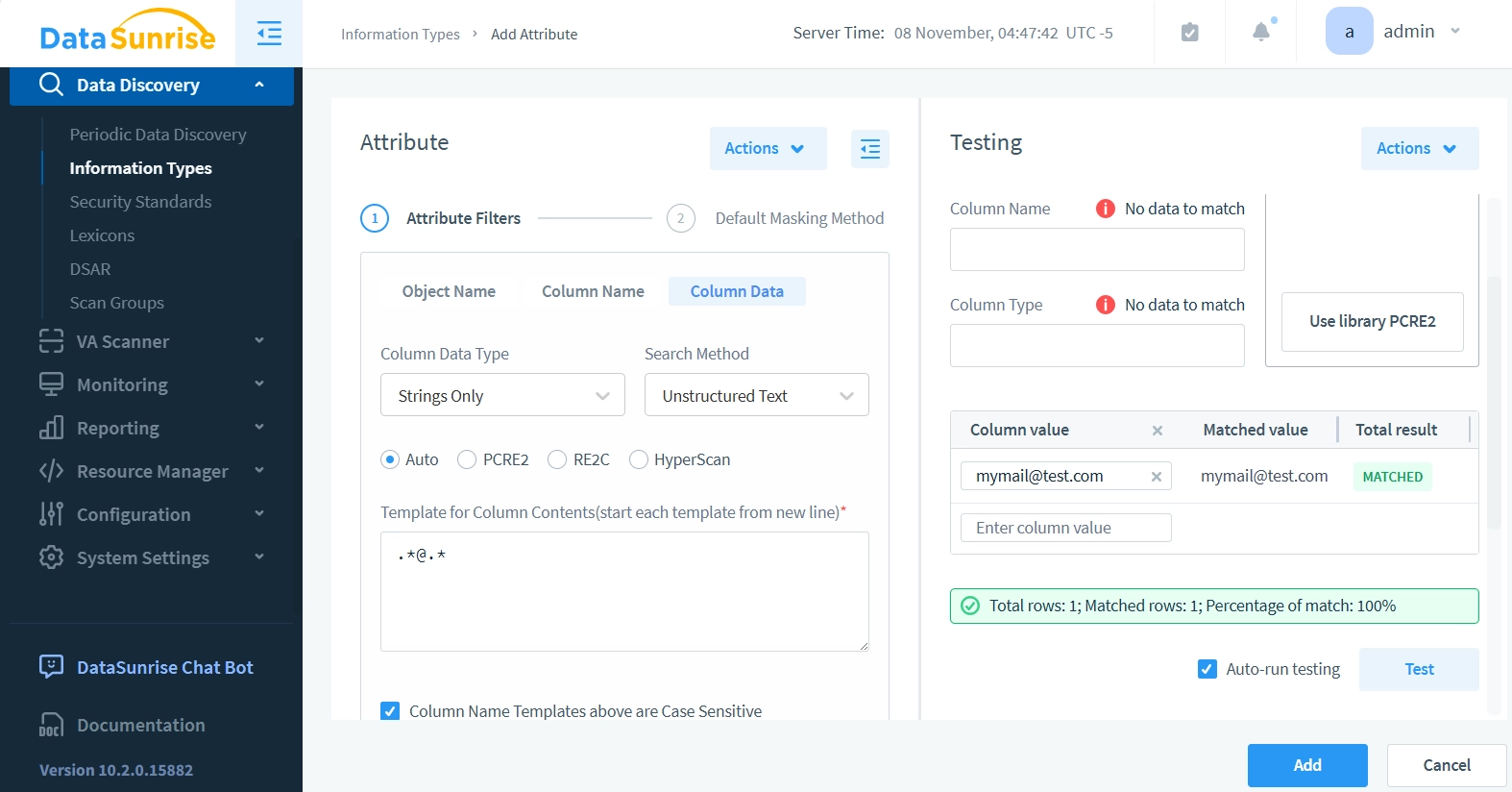

- Establezca el Tipo de Datos de Columna en ‘Solo Cadenas’ y el Método de Búsqueda en ‘Texto No Estructurado’.

- Escriba “.*@.*” en el campo “Plantilla para Contenidos de Columna (empiece cada plantilla en una línea nueva)”. Antes de guardar el atributo o usarlo en cualquier regla o tarea, podemos probar si coincide correctamente con patrones de correo electrónico.

- Ahora usemos el panel de Pruebas a la derecha. Deje sin cambios todos los campos precedentes e ingrese un correo de muestra como “[email protected]” en el campo de Valor de Columna. Haga clic en el botón de prueba: los resultados deberían mostrar que el Atributo detecta correctamente correos electrónicos en los datos de columna.

Paso 3 – Configuración de Enmascaramiento de Atributo

- Haga clic en ‘2. Método de Enmascaramiento Predeterminado’ para continuar con la configuración del método de enmascaramiento. Esto cambia el panel de Atributos a la configuración de enmascaramiento.

- Establezca el menú desplegable de Método de Enmascaramiento en Enmascaramiento de Correo Electrónico. El Método de Enmascaramiento Predeterminado se usa en la herramienta de Cumplimiento de Datos, en el Enmascaramiento Dinámico Inspirado en Datos y en el Enmascaramiento Estático. DataSunrise aplica este método de enmascaramiento cuando no hay restricciones de clave que necesiten mantenerse para preservar la integridad de la base de datos enmascarada.

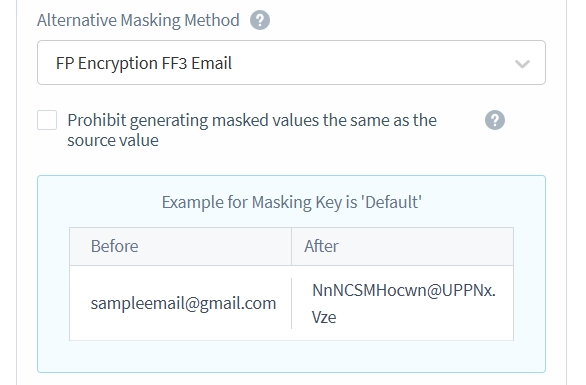

- Establezca el menú desplegable de Método de Enmascaramiento Alternativo en Cifrado FP FF3 Correo Electrónico. Los métodos de enmascaramiento alternativos son necesarios al mantener la integridad referencial de la tabla. No puede simplemente enmascarar claves externas con cadenas aleatorias, ya que esto rompería referencias entre tablas. El enmascaramiento debe garantizar que las referencias de otras tablas apunten aún a las filas correctas después de aplicar el enmascaramiento. De manera similar, las claves primarias deben permanecer únicas y mantener sus relaciones referenciales con otras tablas incluso después del enmascaramiento.

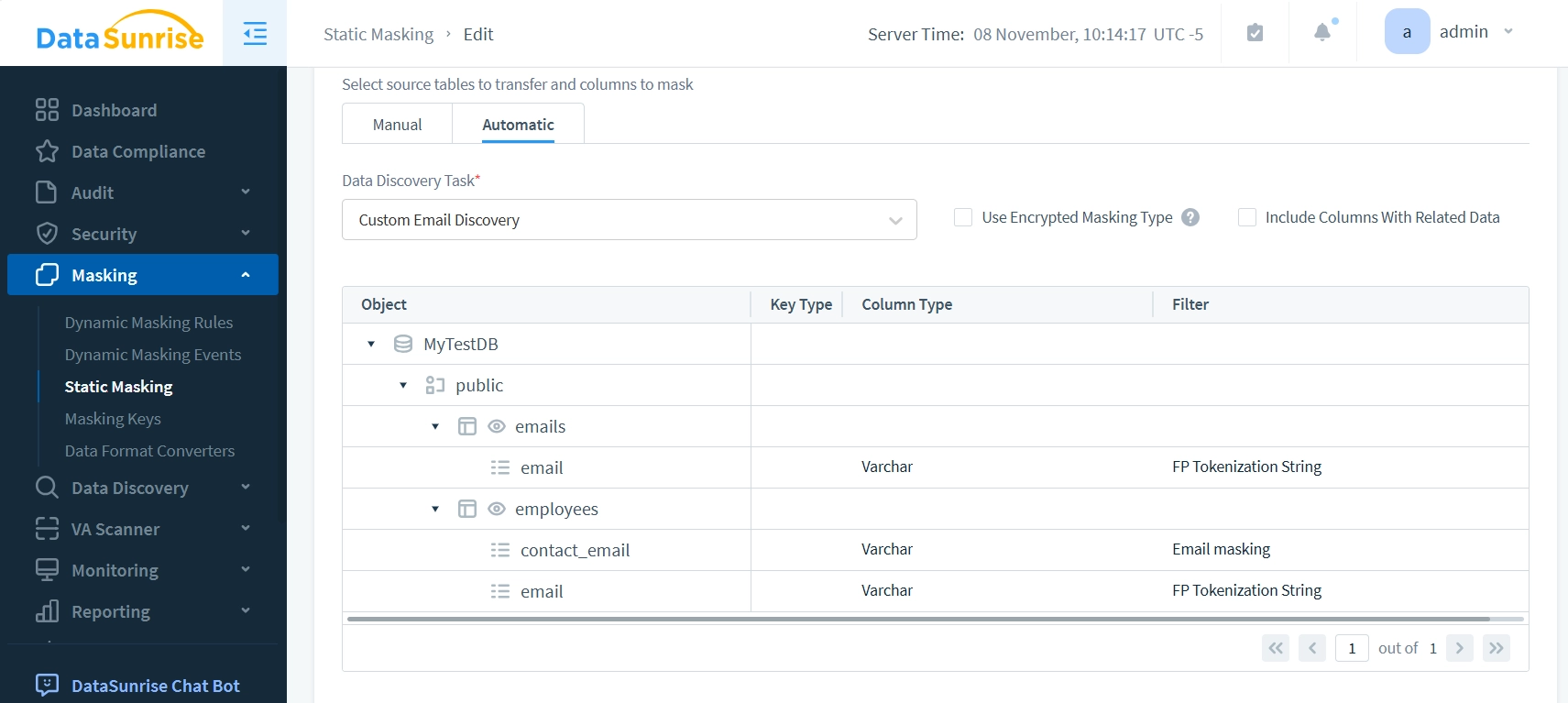

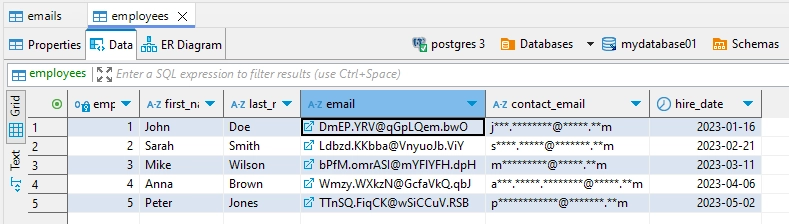

En el ejemplo de Enmascaramiento Estático a continuación, las columnas ’email’ y ‘contact_email’ se enmascaran utilizando diferentes métodos debido a restricciones de clave. Por ejemplo, la dirección de correo electrónico de John Doe, que tiene una restricción de clave externa, se enmascara como ‘[email protected]’. Mientras tanto, su contact_email, que no tiene restricciones, se enmascara usando el método predeterminado, apareciendo como ‘j***.***@.**m’.

Importante: Aunque esta configuración es compatible con bases de datos tradicionales, algunos sistemas de almacenamiento como Amazon S3 y archivos de texto no estructurado no siguen la organización típica de bases de datos con columnas y objetos. Para estos tipos de almacenamiento, tenga cuidado al utilizar filtros de nombre de objeto y nombre de columna, ya que pueden impedir la coincidencia correcta de datos.

- Haga clic en el botón ‘Agregar’ para vincular el Atributo al Tipo de Información.

Pruebas de Tipos de Información con Métodos de Enmascaramiento Alternativos

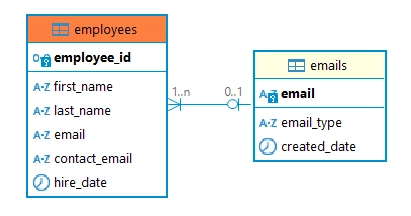

El siguiente ejemplo demuestra cómo DataSunrise implementa tanto métodos de enmascaramiento Predeterminado como Alternativo. Examinemos esto a través de la creación de tablas de ejemplo:

-- Creando la tabla emails (tabla principal)

CREATE TABLE emails (

email VARCHAR(50) PRIMARY KEY,

email_type VARCHAR(20),

created_date DATE

);

-- Creando la tabla employees con un contacto_email adicional

CREATE TABLE employees (

employee_id INT PRIMARY KEY,

first_name VARCHAR(30),

last_name VARCHAR(30),

email VARCHAR(50),

contact_email VARCHAR(50),

hire_date DATE,

FOREIGN KEY (email) REFERENCES emails(email)

);

-- Insertando datos en la tabla emails

INSERT INTO emails VALUES

('[email protected]', 'corporate', '2023-01-15'),

('[email protected]', 'corporate', '2023-02-20'),

…

('[email protected]', 'corporate', '2023-05-01');

-- Insertando datos en la tabla employees con correos de contacto

INSERT INTO employees VALUES

(1, 'John', 'Doe', '[email protected]', '[email protected]', '2023-01-16'),

(2, 'Sarah', 'Smith', '[email protected]', '[email protected]', '2023-02-21'),

…

(5, 'Peter', 'Jones', '[email protected]', '[email protected]', '2023-05-02');

Enmascaramiento Estático con Enmascaramiento Predeterminado y Alternativo

El enmascaramiento estático permite a los usuarios enmascarar automáticamente datos sensibles identificados durante el proceso de descubrimiento. Este enfoque automatizado, conocido como Modo Automático, determina qué tablas de origen transferir y qué columnas enmascarar. El sistema implementa dos estrategias de enmascaramiento distintas: una para campos de datos estándar y otra para elementos de datos relacionales (como claves externas y primarias). Este enfoque dual garantiza la consistencia de los datos y mantiene la integridad referencial a través de relaciones de bases de datos.

Durante la ejecución de la Tarea de Enmascaramiento Estático en la tabla ’employees’, se aplicaron diferentes métodos de enmascaramiento a los campos de email. La columna ’email’ restringida, que sirve como clave externa, mantuvo su formato a través del enmascaramiento preservado de formato. Mientras tanto, la columna ‘contact_email’ sin restricciones se sometió a un enmascaramiento de caracteres simple, donde solo se oscureció la parte intermedia de las direcciones de correo electrónico.

Conclusión

Este artículo proporcionó una exploración en profundidad de los Tipos de Información de DataSunrise. Lo guiamos a través de los principales pasos para crear Tipos de Información y definir sus atributos. Los Tipos de Información se utilizan principalmente en el Descubrimiento de Datos para identificar datos sensibles según las propiedades específicas definidas por sus atributos. Además, estos Tipos de Información se utilizan activamente durante el acceso a datos a través de una función llamada Seguridad Inspirada en Datos, que permite el enmascaramiento de datos, el bloqueo y la etiquetado de registros de eventos.

También examinamos casos de uso para el enmascaramiento predeterminado y discutimos cómo se pueden aplicar métodos de enmascaramiento alternativos cuando las tareas de enmascaramiento estático encuentran restricciones de clave en la base de datos enmascarada.