Qué es Amazon S3 Audit Trail

Un registro de auditoría Amazon S3 va más allá de simples logs: es una línea de tiempo enriquecida y buscable de actividad a nivel de objeto, cambios en el control de acceso, eventos de replicación y transiciones de ciclo de vida. A diferencia de logs en bruto o flujos de llamadas API, un registro de auditoría adecuado añade contexto, conocimiento de cumplimiento y inteligencia de seguridad.

Este artículo explora qué es un registro de auditoría S3, por qué es importante, cómo las herramientas nativas de AWS ayudan (y dónde fallan), y cómo DataSunrise cubre las brechas críticas, especialmente para organizaciones que manejan datos sensibles o regulados.

Aquí hay una nueva sección intermedia que puede colocar entre la Introducción y Por qué necesita un registro de auditoría S3:

¿Entonces qué es un registro de auditoría Amazon S3?

En su esencia, un registro de auditoría Amazon S3 es un registro estructurado de quién accedió a qué objeto, cuándo, desde dónde y bajo qué contexto. No se trata solo de capturar llamadas API, sino de correlacionar esas llamadas con la relevancia comercial, la sensibilidad de los datos y la política interna.

Un registro de auditoría bien construido para S3 incluye:

- Contexto de identidad: rol IAM, usuario asumido, información de sesión federada

- Metadatos del objeto: Bucket, clave, tamaño, etiquetas de clasificación

- Tipo de acceso:

GetObject,PutObject, cambios de permisos - Momento y origen: marcas de tiempo, región, IP de origen

- Estado de la política: ¿El acceso fue conforme o anómalo?

Piénselo como una línea de tiempo narrativa, no solo un log. La diferencia radica en qué tan bien se cuenta la historia—¿solo está recopilando hechos, o está construyendo una visión accionable y lista para cumplimiento en toda su capa de almacenamiento?

Por qué necesita un registro de auditoría S3

Almacenar datos en Amazon S3 es fácil. Rastrear quién accedió a esos datos, cómo, cuándo y si cumplió con la política—esa es la parte difícil.

Un registro de auditoría completo para datos S3 ayuda a los equipos a:

- Detectar accesos no autorizados o configuraciones erróneas

- Monitorear el uso para marcos de cumplimiento como GDPR, HIPAA o PCI DSS

- Reconstruir secuencias de eventos durante la respuesta a incidentes

- Demostrar restricciones y controles de acceso ante auditores

Ya sea que ejecute análisis sobre documentos financieros, aloje datos regulados o archive registros de clientes—la visibilidad en la auditoría es un requisito básico de seguridad.

Anatomía de un registro de auditoría S3 nativo

AWS proporciona telemetría fundamental a través de:

1. Eventos de datos CloudTrail

CloudTrail registra todas las llamadas API a nivel de objeto S3 como GetObject, PutObject, DeleteObject. Estos logs incluyen:

- Identidad (usuario, rol, servicio)

- IP de origen y región

- Marca de tiempo

- Parámetros de la solicitud

Se almacenan en formato JSON y se entregan a un bucket de registro. Guía de configuración de CloudTrail →

2. Registros de acceso del servidor

Logs de estilo legado en formato de solicitud HTTP. Menos estructurados, pero útiles para rastrear encabezados referidos, agentes de usuario y códigos de estado.

3. Inventario S3 y Storage Lens

Ofrecen información sobre configuraciones de almacenamiento, estado de cifrado de objetos y frecuencia de acceso. Sin embargo, no registran acceso en tiempo real ni actividad no autorizada.

Lo que un registro de auditoría debería contener (pero los logs nativos no)

Para calificar como un verdadero registro de auditoría, su sistema debe responder:

- ¿Qué sucedió? (tipo de llamada API)

- ¿Quién lo hizo? (rol IAM o identidad asumida)

- ¿Cuándo y desde dónde? (marca de tiempo, IP de origen, región)

- ¿Qué datos se accedieron? (bucket/clave, clasificación de datos)

- ¿Se permitió el acceso? (política, enmascaramiento, contexto)

- ¿Debería haber sucedido? (puntuación de riesgo, detección de anomalías)

CloudTrail proporciona los tres primeros. Para el resto—necesita enriquecimiento, etiquetado y lógica de capa de cumplimiento.

Entra DataSunrise: Registros de auditoría con contexto

DataSunrise convierte logs básicos de AWS en verdaderos registros de auditoría con nivel de cumplimiento mediante metadatos accionables, alertas y paneles de control.

Así es como mejora su registro de auditoría S3:

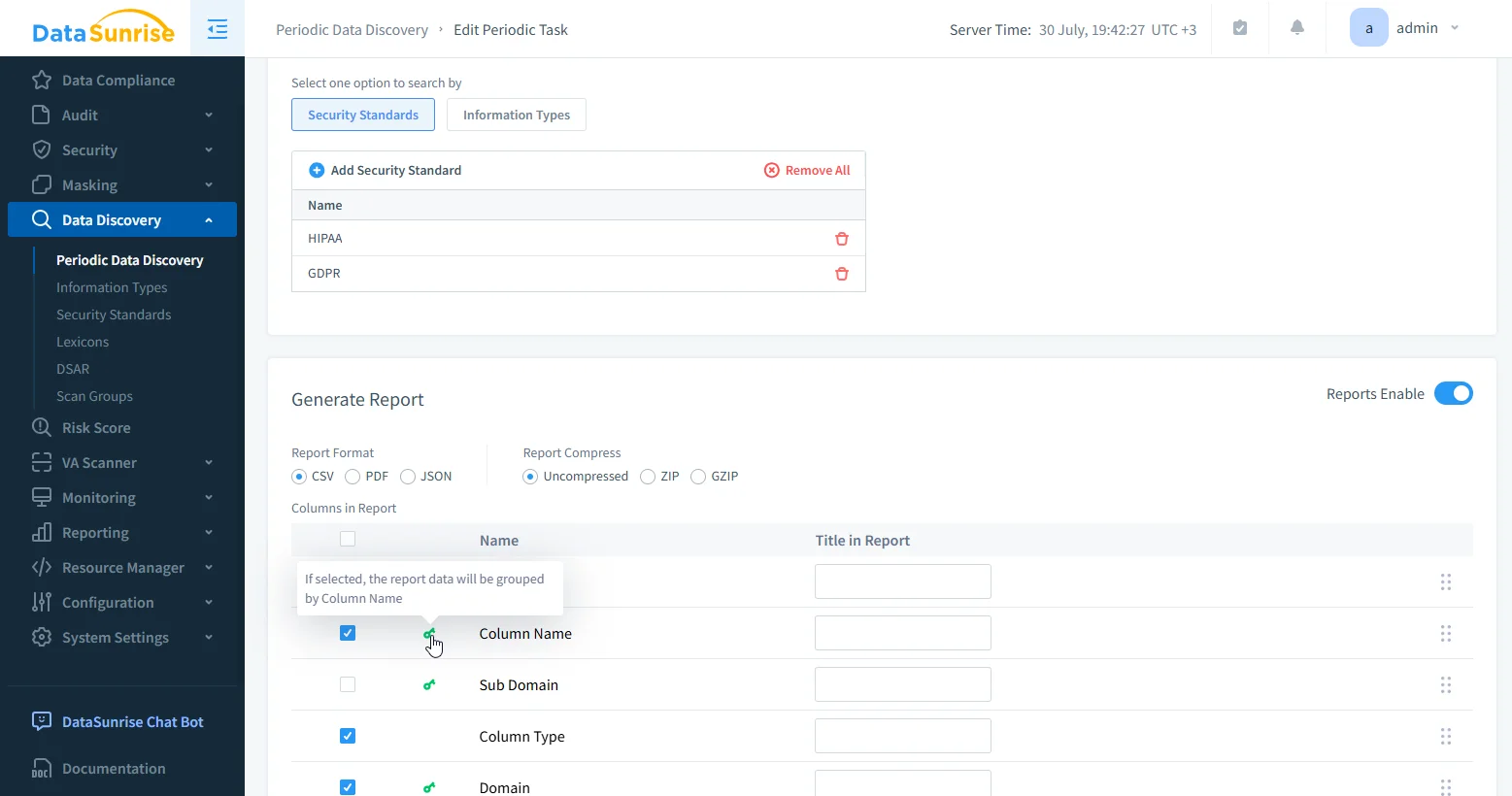

✅ Descubrimiento de datos sensibles

DataSunrise escanea buckets S3 para detectar PII, PHI, PCI utilizando PNL, coincidencia de patrones y OCR en archivos basados en imágenes.

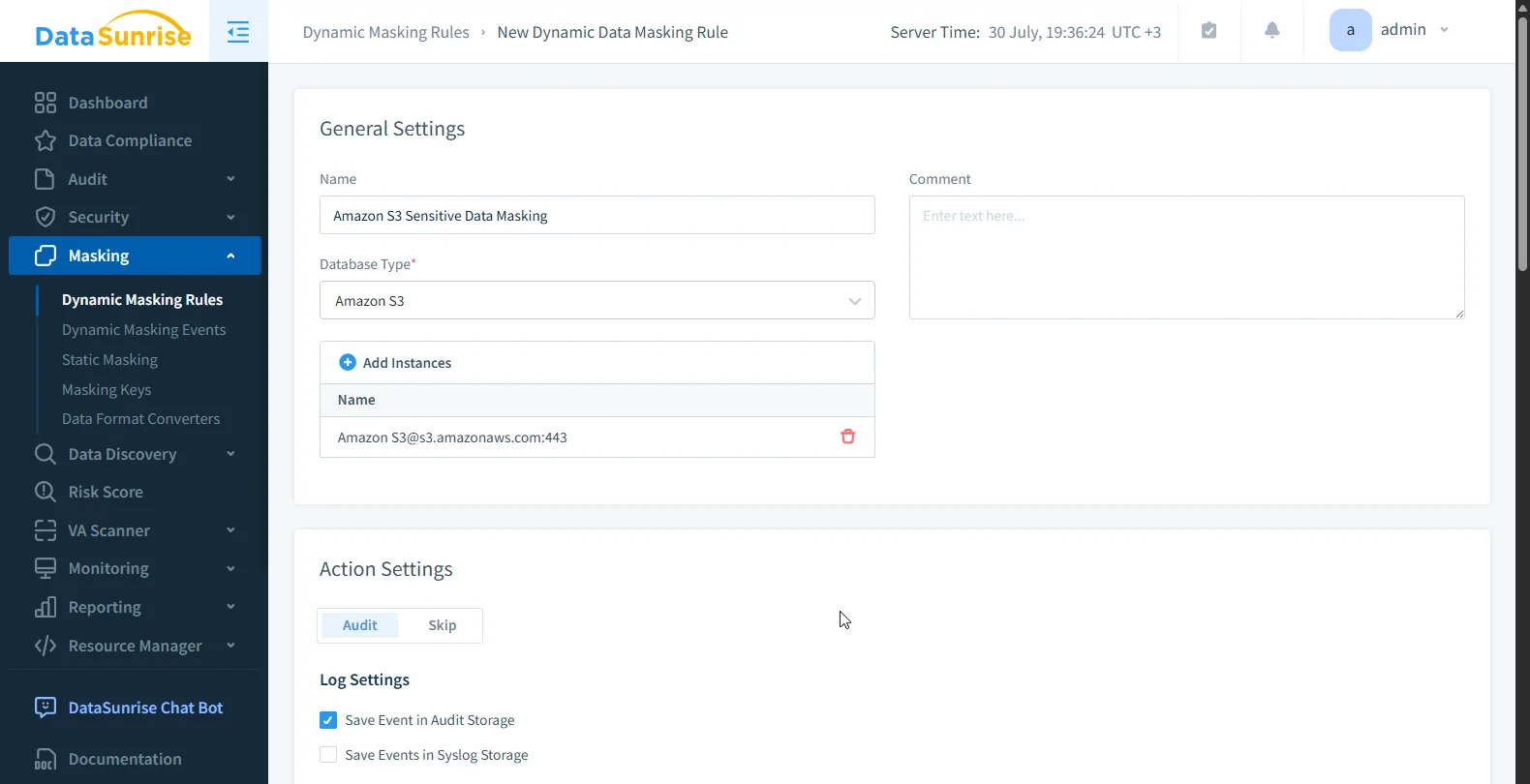

✅ Enmascaramiento dinámico de datos

Aplicar enmascaramiento basado en roles durante la consulta o el acceso. Previene la sobreexposición ocultando el contenido a usuarios no autorizados.

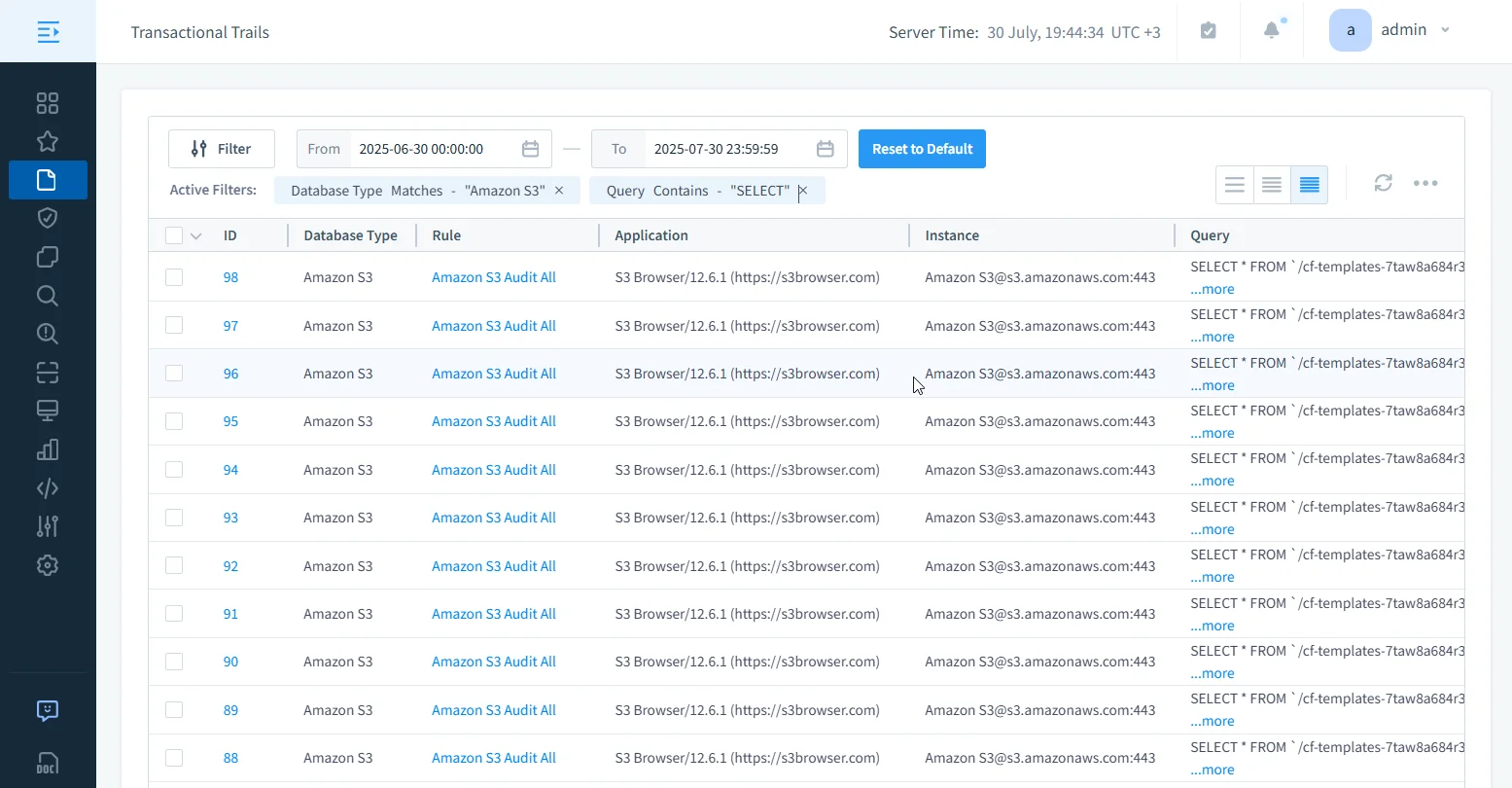

✅ Interfaz de búsqueda unificada

Con DataSunrise, los registros de auditoría son completamente buscables a través de un panel visual de filtros integrado—sin necesidad de SQL. Puede filtrar y profundizar por:

| Campos de filtro de auditoría | Más campos de filtro |

|---|---|

| Estado de la transacción | Consulta |

| Usuario de la aplicación | Regla |

| Aplicación | Tipos de consulta |

| Instancia | Error |

| Interfaz | Filas |

| Proxy | Consulta despersonalizada |

| Inicio de sesión | Bases de datos tocadas |

| Datos | ID de evento / Duración |

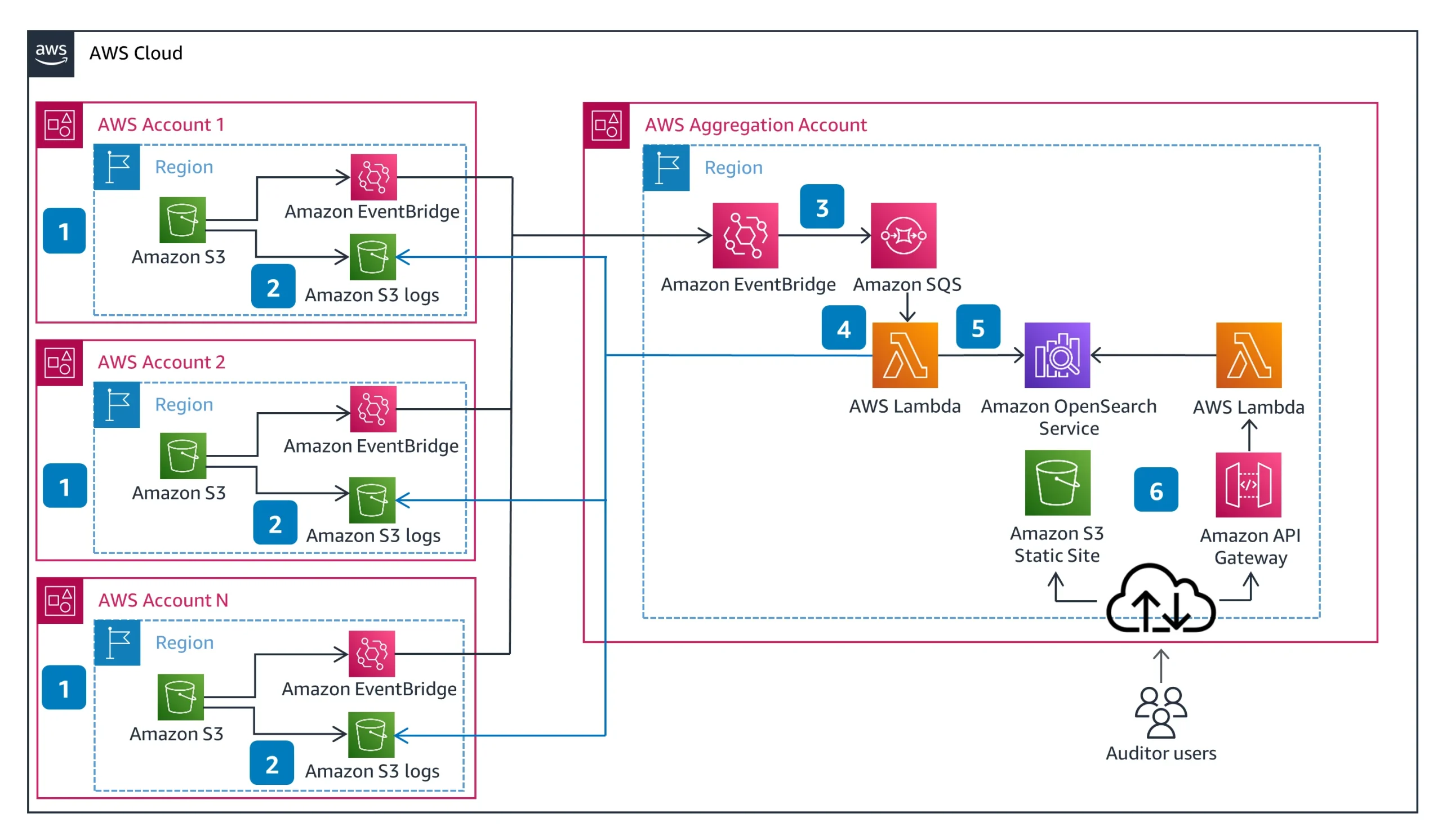

Instantánea de arquitectura

Una arquitectura típica de registro de auditoría S3 con DataSunrise incluye:

- Logs CloudTrail de todos los buckets S3 a través de cuentas

- Enrutamiento EventBridge hacia una cuenta central de auditoría

- Motor DataSunrise para enriquecimiento, aplicación de políticas, enmascaramiento

- Exportación de logs de auditoría a Athena, OpenSearch o SIEM

- Panel de control y alertas de cumplimiento vía Slack, correo electrónico o Teams

Puede ejecutar DataSunrise en modo proxy o en modo solo ingestión de logs para un menor impacto en la latencia.

Aquí hay un bloque de código de ejemplo que puede agregar bajo la sección Interfaz de búsqueda unificada o directamente después de Instantánea de arquitectura, dependiendo de si desea enfatizar la capacidad de consulta o el análisis posterior.

Consulta ejemplo en Athena: Encontrar accesos a objetos no conformes

Una vez que los logs son enriquecidos por DataSunrise y exportados a Amazon Athena o OpenSearch, puede consultarlos para detectar violaciones de política o comportamientos sospechosos. Aquí un ejemplo que muestra eventos GetObject donde el acceso fue denegado por política o requirió enmascaramiento:

SELECT

event_time,

user_identity.principalId AS user,

requestParameters.bucketName AS bucket,

requestParameters.key AS object_key,

datasunrise_flags.masking_applied,

datasunrise_flags.policy_allowed,

datasunrise_labels.sensitivity,

sourceIPAddress,

region,

datasunrise_risk.anomaly_score

FROM

s3_audit_trail

WHERE

eventName = 'GetObject'

AND datasunrise_flags.policy_allowed = false

AND datasunrise_labels.sensitivity IS NOT NULL

ORDER BY

event_time DESC

LIMIT 100;

Esto le ofrece una lista accionable de intentos de acceso no conformes que involucran datos sensibles (por ejemplo, PII, PHI), enriquecidos con clasificación y puntuaciones de anomalías—listos para exportar, alertar o usar en paneles de control.

Conclusión

Un registro de auditoría Amazon S3 no es solo una casilla para cumplimiento: es la memoria de su organización. Un registro bien construido muestra quién hizo qué, sobre qué datos, bajo qué política y por qué importa.

Las herramientas nativas le dan las piezas en bruto. DataSunrise convierte esas piezas en una historia coherente, buscable y consciente de la política.

¿Quiere construir un registro de auditoría de datos más inteligente para S3? Pruebe DataSunrise y asegure sus datos en horas, no semanas.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora