Rastro de Auditoría de Datos de Google Cloud SQL

Introducción

Un Rastro de Auditoría de Datos de Google Cloud SQL es un registro sistemático de eventos relacionados con la base de datos que involucran el acceso, modificación o transferencia de datos. Constituye la columna vertebral de la responsabilidad operativa, permitiéndole rastrear las interacciones con los datos hasta su origen.

Para las organizaciones que ejecutan SQL Server en Google Cloud SQL, el objetivo no es solo registrar la actividad, sino hacerlo de una manera que apoye los mandatos de cumplimiento, la seguridad operativa y el análisis forense. En este artículo, exploraremos los componentes principales de un rastro de auditoría de datos, patrones para la configuración nativa de SQL Server y cómo ampliar la visibilidad con herramientas como DataSunrise.

Qué hace que un Rastro de Auditoría de Datos sea diferente de la Auditoría General

Mientras que la auditoría de SQL Server puede abarcar toda la actividad administrativa y operativa dentro de un entorno de base de datos, un rastro de auditoría de datos tiene un enfoque más específico: rastrea el ciclo de vida completo de las interacciones con los datos. Registra quién accedió o modificó un conjunto de datos, la hora y ubicación de ese acceso, los cambios exactos aplicados al contenido o la estructura y si esas acciones cumplieron con las políticas de seguridad establecidas.

En industrias reguladas, este nivel de detalle no es solo una buena práctica; a menudo es un requisito legal. Un rastro de auditoría de datos bien mantenido puede ser el factor decisivo entre demostrar cumplimiento y enfrentar multas costosas.

Componentes Principales de un Rastro de Auditoría de Datos en Cloud SQL

- Eventos de Acceso a Datos – Consultas

SELECT, exportaciones de datos, generación de informes - Eventos de Modificación de Datos –

INSERT,UPDATE,DELETE, cargas masivas - Cambios en el Esquema –

CREATE,ALTER,DROPque afectan tablas o vistas - Cambios de Permisos –

GRANT,REVOKE, modificaciones en la membresía de roles - Contexto de Acceso – Fuente de inicio de sesión, aplicación cliente, IP y protocolo

Patrones Nativos de SQL Server para Rastros de Auditoría de Datos

SQL Server ofrece múltiples formas de capturar eventos centrados en los datos. En Google Cloud SQL para SQL Server, estos pueden adaptarse para funcionar dentro del entorno administrado.

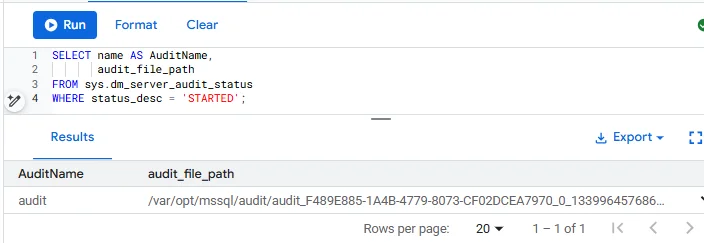

Auditoría al Directorio Local de Auditoría

En Google Cloud SQL, almacenar archivos .sqlaudit directamente en la instancia administrada es un enfoque común cuando desea mantener control granular sobre el almacenamiento y exportación de registros de auditoría. Al escribir en el directorio de auditoría de la instancia, puede mapear esta ruta posteriormente a un depósito de Cloud Storage o utilizar trabajos automáticos de exportación para retención y análisis centralizados.

CREATE SERVER AUDIT DataTrail_Audit

TO FILE (

FILEPATH = '/var/opt/mssql/audit/', -- Directorio de auditoría de Cloud SQL

MAXSIZE = 256 MB,

MAX_ROLLOVER_FILES = 50

)

WITH (

QUEUE_DELAY = 1000,

ON_FAILURE = CONTINUE

);

ALTER SERVER AUDIT DataTrail_Audit WITH (STATE = ON);

En esta configuración:

FILEPATHespecifica el directorio de auditoría de Cloud SQL.MAXSIZEyMAX_ROLLOVER_FILESdefinen el tamaño del archivo y la retención antes del rollover.QUEUE_DELAYestablece qué tan rápido se escriben los eventos en disco, en milisegundos.ON_FAILURE = CONTINUEasegura que la base de datos continúe operando incluso si la auditoría encuentra un error.

Este método se integra bien con las canalizaciones de logs de auditoría de GCP: una vez que los archivos .sqlaudit están en lugar, pueden exportarse periódicamente a Cloud Storage, ingresarse en Cloud Logging o analizarse con BigQuery para obtener conocimientos más profundos sobre cumplimiento y seguridad.

Seguimiento de Cambios en Esquema y Permisos

Más allá del acceso básico a datos, un rastro de auditoría robusto debe monitorear cambios estructurales que impacten la seguridad o integridad de los conjuntos de datos.

CREATE DATABASE AUDIT SPECIFICATION AuditSchemaAndPermissions

FOR SERVER AUDIT DataTrailAppLog

ADD (SCHEMA_OBJECT_CHANGE_GROUP),

ADD (DATABASE_PERMISSION_CHANGE_GROUP)

WITH (STATE = ON);

Estos grupos capturan acciones como crear nuevas tablas, modificar existentes o cambiar derechos de acceso de usuarios. Consulte la lista completa de grupos de acciones de auditoría de Microsoft para más opciones.

Eventos Extendidos para Monitoreo Específico de Datos

Los Eventos Extendidos pueden configurarse para capturar operaciones de datos muy específicas sin habilitar la auditoría completa.

CREATE EVENT SESSION DataTrail_XE

ON SERVER

ADD EVENT sqlserver.sql_statement_completed(

WHERE sqlserver.database_name = 'SalesDB'

AND (sqlserver.sql_text LIKE 'INSERT%' OR sqlserver.sql_text LIKE 'UPDATE%')

)

ADD TARGET package0.ring_buffer;

ALTER EVENT SESSION DataTrail_XE ON SERVER STATE = START;

Esta sesión filtra solo sentencias INSERT y UPDATE en la base de datos SalesDB, reduciendo el volumen de logs mientras se enfoca en escrituras de datos sensibles.

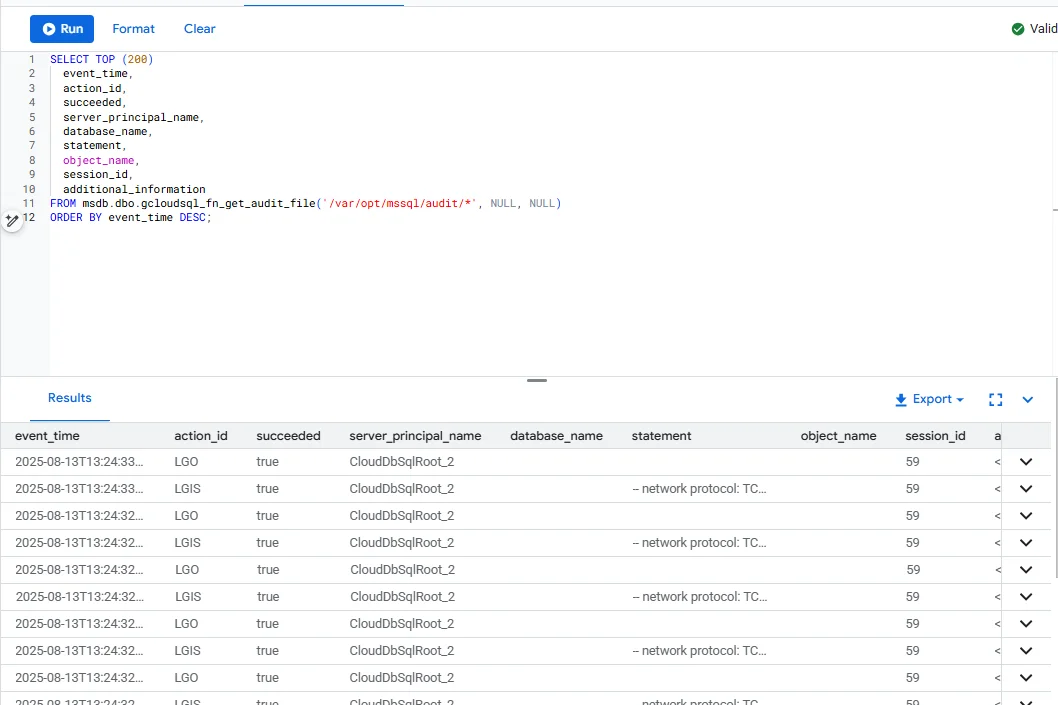

Consultando y Revisando Eventos de Auditoría de Datos

Si está escribiendo registros de auditoría en archivos en la instancia, puede leerlos directamente en Cloud SQL Studio, SQL Server Management Studio (SSMS) o Azure Data Studio usando la función auxiliar msdb.dbo.gcloudsql_fn_get_audit_file.

SELECT TOP (200)

event_time,

action_id,

succeeded,

server_principal_name,

database_name,

statement,

object_name,

session_id,

additional_information

FROM msdb.dbo.gcloudsql_fn_get_audit_file('/var/opt/mssql/audit/*', NULL, NULL)

ORDER BY event_time DESC;

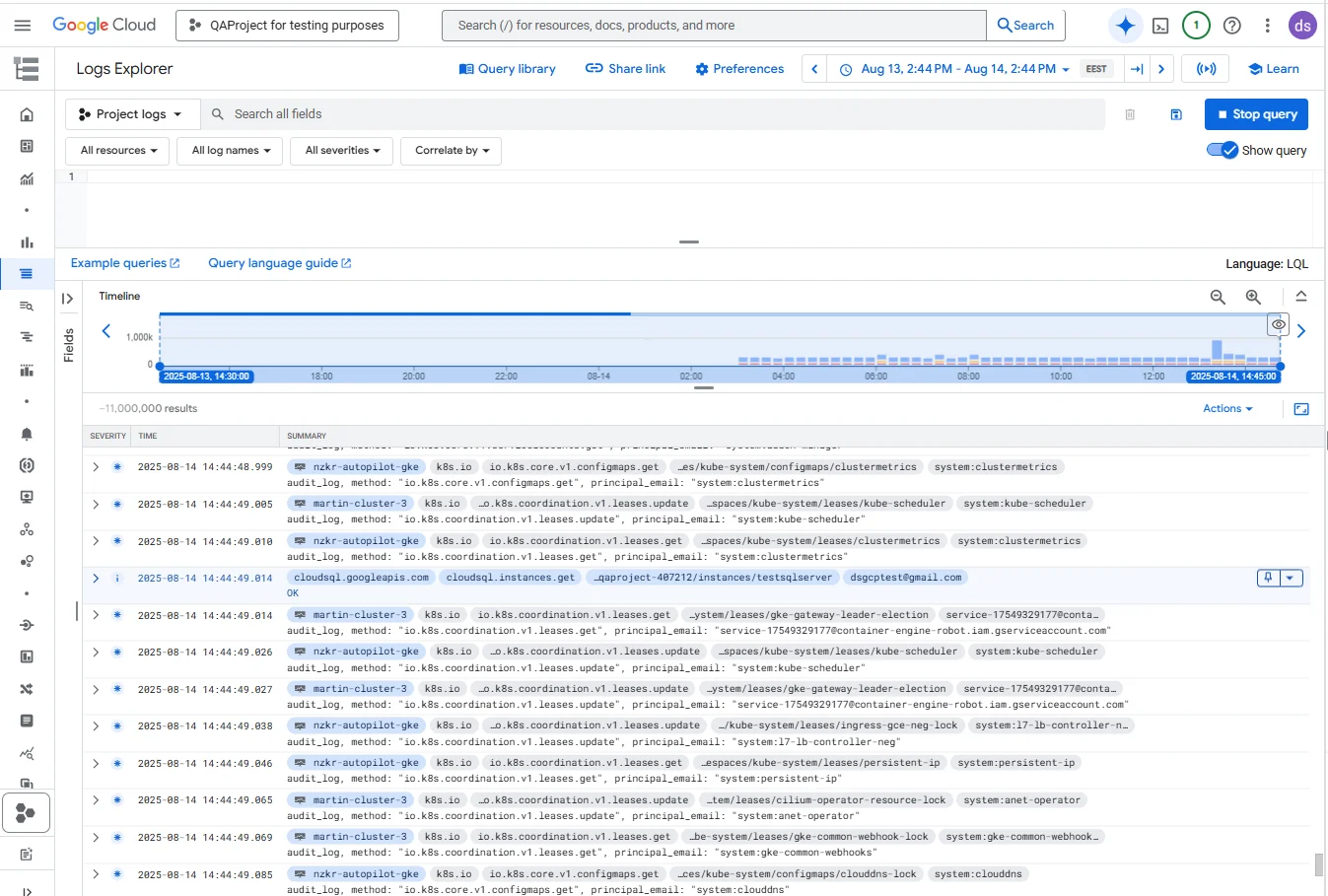

Aprovechando Google Cloud Logging para Rastros de Auditoría

Cloud Logging puede actuar como un destino centralizado para sus datos de auditoría de SQL Server. Cuando los eventos de auditoría se escriben en el Registro de Aplicaciones o se exportan desde SQL Server, pueden ingresarse en Cloud Logging, donde se indexan, se pueden buscar y se correlacionan con otros registros de recursos de GCP.

Dentro de la interfaz de Logs Explorer, los administradores pueden filtrar por recurso, como una instancia específica de Cloud SQL, para limitar el foco a eventos relevantes de la base de datos. Este entorno también permite la correlación cruzada de servicios; por ejemplo, alineando los registros de acceso de SQL Server con registros de actividad de red VPC o rastreando cambios en políticas IAM. Los administradores pueden aprovechar el Lenguaje de Consulta de Logging (LQL) para realizar búsquedas precisas basadas en tipo de evento, identidad de usuario o rango de tiempo.

La interfaz además proporciona capacidades de visualización, permitiendo graficar patrones de actividad a lo largo del tiempo. Esto facilita identificar picos inusuales en consultas o cambios de configuración e investigar rápidamente su causa.

Retos en el Mantenimiento de un Rastro de Auditoría de Datos Robusto

Incluso con una planificación cuidadosa, las funciones nativas de auditoría de SQL Server en Google Cloud SQL pueden quedarse cortas en ciertos escenarios operativos.

| Desafío | Descripción | Ejemplo / Impacto |

|---|---|---|

| Visibilidad Fragmentada a Través de Entornos | En entornos multi-instancia o híbridos, los logs están aislados por base de datos. Correlacionar eventos entre réplicas de producción e informes a menudo implica exportar, combinar y normalizar logs manualmente — demasiado lento para detección de amenazas en tiempo real. | Un usuario accede a datos sensibles de clientes en una base de datos de informes poco después de realizar cambios en el esquema en producción. Sin correlación centralizada, estas acciones pueden parecer no relacionadas. |

| Exposición de Datos Sensibles en Logs | La auditoría nativa registra el texto completo de la sentencia SQL. Si el resultado de una consulta contiene PII, PHI o datos financieros, puede aparecer en el registro de auditoría. Sin enmascaramiento, cualquiera con acceso a los logs puede verlo. | Introduce un riesgo de cumplimiento y seguridad al almacenar datos sensibles en bruto en los logs. |

| Alcance Estático de la Auditoría | Las auditorías dependen de grupos de acción predefinidos o selección manual de objetos. Añadir nuevas tablas o columnas requiere reconfiguración y reinicio de la auditoría — no es ideal en entornos de desarrollo dinámicos. | Retrasos en cubrir nuevos objetos sensibles pueden dejar puntos ciegos en el monitoreo. |

| Contexto Limitado para Detección de Anomalías | Los logs son registros transaccionales sin contexto sobre si la actividad es rutinaria o sospechosa. Sin líneas base conductuales, los patrones inusuales se mezclan con el tráfico normal. | Las amenazas potenciales pasan desapercibidas porque no generan alertas predefinidas. |

| Mínima Automatización de Reportes | Las herramientas nativas pueden exportar logs pero no forman informes listos para cumplimiento. Se requiere procesamiento y documentación adicional. | Mayor tiempo y esfuerzo durante auditorías de cumplimiento, con riesgo de incumplimientos. |

Elevando el Rastro de Auditoría de Datos con DataSunrise

Para abordar estos desafíos operativos, DataSunrise combina monitoreo de actividad de base de datos, enmascaramiento dinámico de datos y reportes automatizados de cumplimiento para crear un marco inteligente y centralizado de auditoría de datos.

Correlación entre Instancias – Utiliza el motor de monitoreo de actividad para consolidar logs de todas las instancias Google Cloud SQL en un panel unificado de análisis.

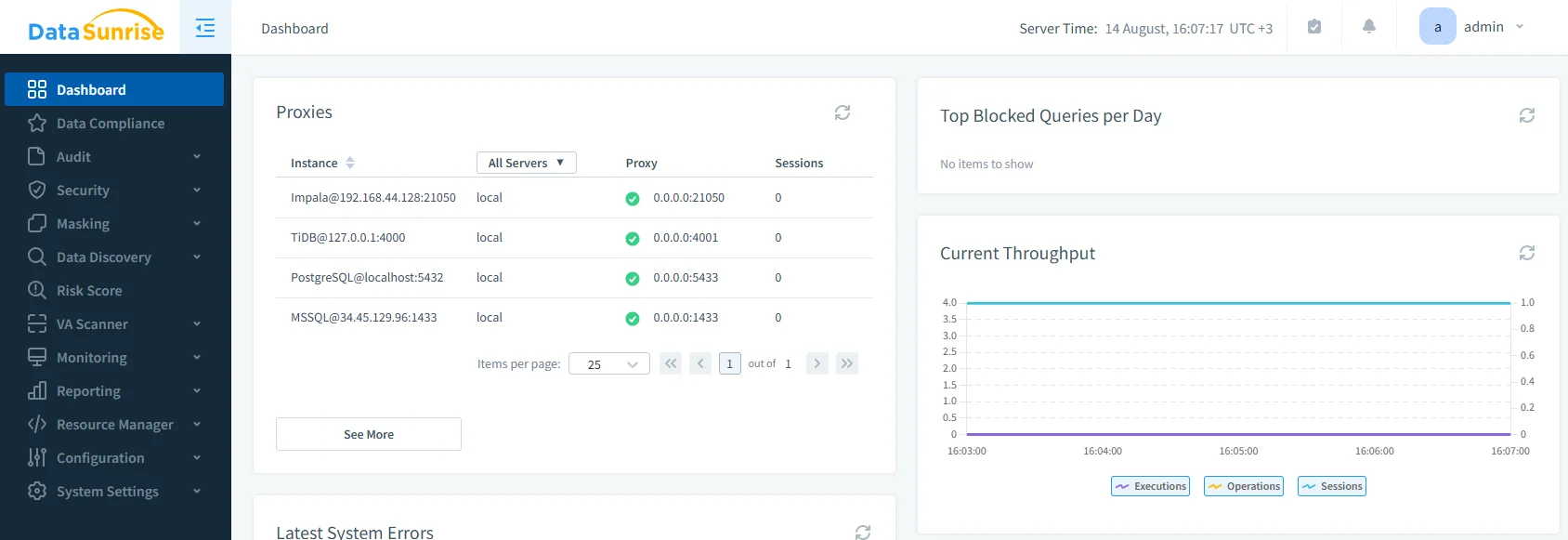

Consola de administración DataSunrise mostrando un listener proxy MSSQL junto a otros motores, punto de partida para auditoría centralizada y aplicación de políticas de enmascaramiento. Enmascaramiento de Datos Basado en Roles – Aplica reglas dinámicas de enmascaramiento para que los campos sensibles en los registros de auditoría estén ocultos a usuarios no autorizados, sin alterar los datos almacenados.

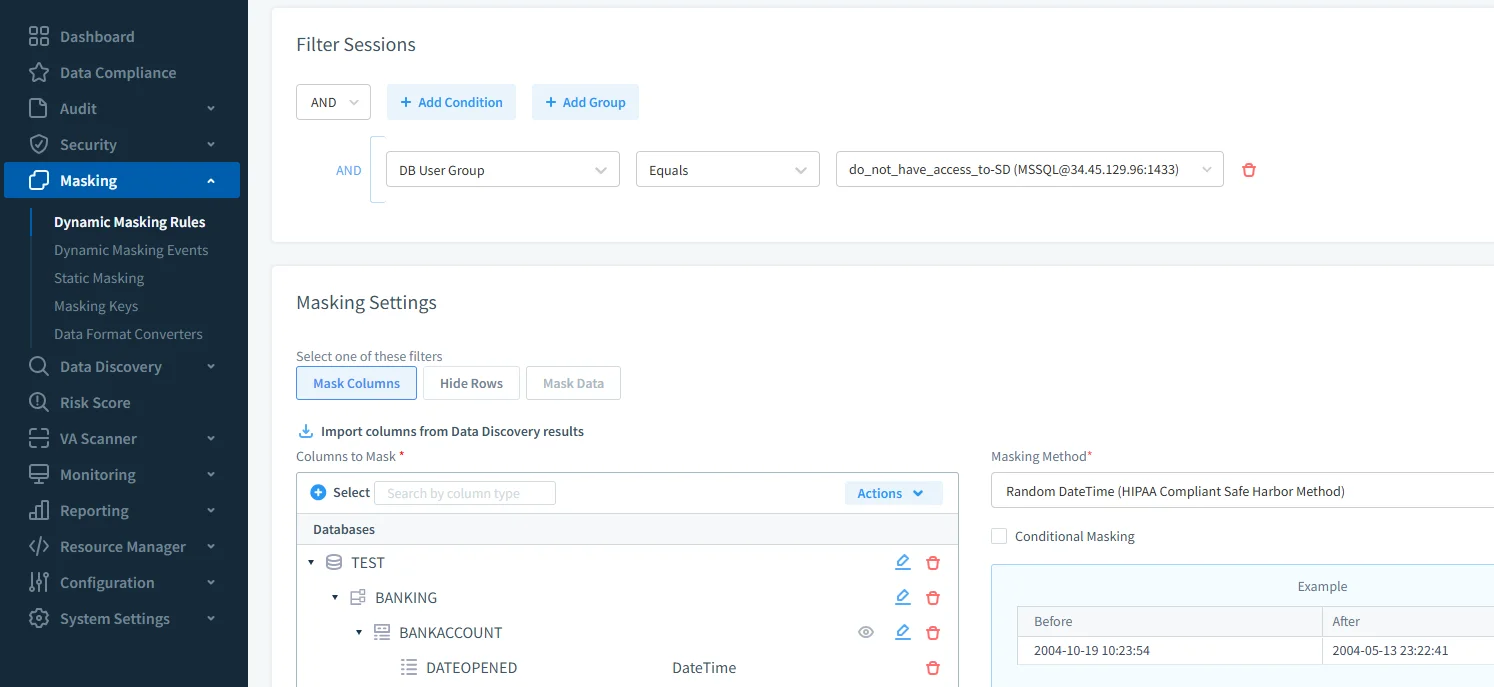

Creación de una regla de enmascaramiento con alcance de rol que aleatoriza valores de DateTime sensibles bajo HIPAA en BANKING.BANKACCOUNT, aplicada solo al grupo de usuarios DB seleccionado. Ajuste Dinámico del Alcance – Trabaja con el módulo de descubrimiento de datos para detectar nuevos objetos que contienen datos sensibles e incluirlos automáticamente en la cobertura de auditoría.

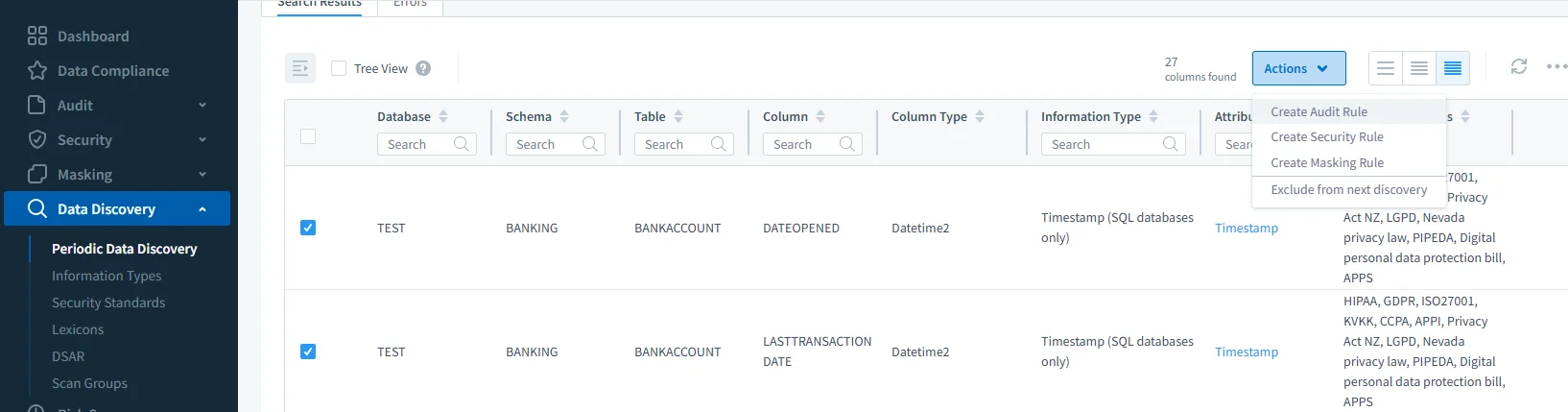

El Descubrimiento de Datos periódico identifica columnas sensibles y ofrece acciones con un clic para generar reglas de auditoría o enmascaramiento directamente desde los hallazgos. Alertas Basadas en Comportamiento – Aprovecha el monitoreo en tiempo real para detectar desviaciones de patrones establecidos de consultas o accesos inesperados.

Plantillas Integradas de Cumplimiento – Genera informes listos para auditoría para GDPR, HIPAA, PCI DSS y SOX directamente dentro de la interfaz del administrador de cumplimiento.

Pasos Prácticos para un Rastro de Auditoría de Datos Sostenible

- Centralizar Temprano – Transmita logs a un almacenamiento unificado o plataforma SIEM para evitar problemas futuros de correlación.

- Aplicar Enmascaramiento – Configure políticas de enmascaramiento dinámico para proteger valores sensibles en los logs.

- Automatizar Actualizaciones de Alcance – Escanee periódicamente cambios en el esquema y ajuste la cobertura de auditoría.

- Integrar Análisis Conductual – Utilice herramientas que entiendan el contexto de consulta, no solo el conteo de consultas.

- Documentar y Revisar Trimestralmente – Mantenga un rastro de auditoría de su rastro de auditoría: documente cambios de reglas, generación de informes y accesos a los logs.

Conclusión

Un Rastro de Auditoría de Datos de Google Cloud SQL es más efectivo cuando está diseñado para evolucionar con su entorno. Mientras que las capacidades nativas de SQL Server pueden capturar el “qué” y “cuándo” del acceso a datos, combinarlas con una solución como DataSunrise agrega el “por qué” y “qué es inusual” — convirtiendo registros estáticos en inteligencia procesable. Este enfoque en capas cumple los requisitos de cumplimiento a la vez que fortalece la postura de seguridad de sus implementaciones en Google Cloud SQL.