Pistas de Auditoría de Datos

Introducción

Un estudio reciente de Tessian encontró que más de un tercio de los empleados han manejado información sensible de manera no intencionada durante actividades laborales cotidianas. Combinado con investigaciones que muestran que más del 88% de las brechas de datos se deben a errores humanos, estos hallazgos subrayan la importancia crítica de contar con sistemas sólidos de auditoría y monitoreo. Errores frecuentes —como correos electrónicos mal dirigidos, configuraciones erróneas en la nube o el compartir involuntariamente documentos confidenciales— siguen siendo entre los principales causantes de incidentes de seguridad, especialmente en entornos laborales híbridos y remotos.

En este contexto, mantener una pista de auditoría completa y resistente a manipulación se ha vuelto indispensable para las estrategias modernas de ciberseguridad. Esto garantiza visibilidad en operaciones sensibles, apoya la responsabilidad, acelera la respuesta a incidentes y ayuda a las organizaciones a cumplir con requisitos regulatorios como GDPR, HIPAA y PCI DSS. Plataformas como DataSunrise fortalecen estas capacidades convirtiendo datos en crudo de actividad de bases de datos en información significativa—permitiendo detección temprana de anomalías, prevención de uso indebido de datos y mejorando la postura general de seguridad.

Prácticas claras de auditoría de datos y políticas bien estructuradas de seguridad de bases de datos transforman los registros rutinarios de actividad en evidencia de alto valor que apoya la gestión de cumplimiento y la investigación eficaz de incidentes.

Por qué las Pistas de Auditoría Importan Más que Nunca

Las pistas de auditoría han evolucionado mucho más allá de ser simples casillas de verificación para el cumplimiento—ahora son habilitadores estratégicos de seguridad de datos, gobernanza y transparencia organizacional. En una era donde los riesgos internos, el compartir datos no autorizado y el acceso sombra continúan aumentando en infraestructuras complejas híbridas y multi-nube, mantener un registro claro de cada interacción de usuario y evento del sistema se ha vuelto indispensable. Soluciones como DataSunrise Activity Monitoring garantizan que las organizaciones puedan capturar actividad detallada incluso en entornos distribuidos. Sin una pista de auditoría comprensiva, incluso las herramientas de seguridad más avanzadas luchan por proporcionar responsabilidad, contexto o prueba de cumplimiento cuando más importa.

Una pista de auditoría centralizada, confiable y a prueba de manipulaciones permite a los equipos de seguridad y cumplimiento transformar datos de actividad cruda en inteligencia accionable. Al monitorizar continuamente el comportamiento del usuario, patrones de acceso y cambios del sistema, las organizaciones obtienen información en tiempo real sobre lo que está sucediendo en sus bases de datos—reduciendo incertidumbre y mejorando el control general. Ya sea para prevenir accesos no autorizados, apoyar investigaciones forenses o satisfacer escrutinios regulatorios, las pistas de auditoría ofrecen la visibilidad necesaria para tomar decisiones informadas y defendibles.

Con un marco sólido de auditoría implementado, los equipos pueden:

- Responsabilizar a los usuarios por cada acción: Crear un registro verificable de quién hizo qué, cuándo y desde dónde—eliminando ambigüedad y asegurando la gestión responsable de los datos.

- Acelerar la respuesta a incidentes: Reconstruir rápidamente los eventos para identificar causas raíz, evaluar impacto y contener posibles brechas antes de que escalen.

- Mitigar el crecimiento de privilegios y el acceso sombra: Detectar permisos dormidos o excesivos, asegurando que los usuarios solo tengan acceso estrictamente necesario. Controles como DataSunrise Access Control ayudan a reforzar la aplicación del principio de mínimo privilegio.

- Probar el cumplimiento con confianza: Producir informes comprensivos y listos para auditorías que satisfacen a reguladores y auditores internos sin sorpresas de última hora.

A medida que los paisajes de datos se expanden y las regulaciones se endurecen, la importancia de las pistas de auditoría solo seguirá creciendo. No solo protegen información sensible sino que también construyen confianza organizacional, proporcionando la base para una gobernanza responsable de datos y defensa proactiva de ciberseguridad.

¿Qué es una Pista de Auditoría de Datos?

En esencia, una pista de auditoría de datos es un registro estructurado y cronológico de actividades que involucran datos sensibles. Muestra quién accedió a los datos, qué cambios ocurrieron y cuándo se realizaron eliminaciones. En efecto, ofrece una vista completa del movimiento y modificación de datos, crucial para rastrear acciones no autorizadas y validar procesos internos.

| Campo | Ejemplo | Importancia |

|---|---|---|

| user_id | [email protected] | Asocia cada acción a una identidad |

| src_ip | 203.0.113.42 | Geolocalización y chequeos de anomalías |

| action | UPDATE | Filtrado rápido en reglas SIEM |

| object | customers.ssn | Identifica activos sensibles |

| affected_rows | 1 024 | Detección de exportaciones masivas |

| status | success | Detectar intentos fallidos o denegados |

Glosario de Pistas de Auditoría (Referencia Rápida)

- Pistas Transaccionales

- Registro indexado de DataSunrise de consultas, usuarios, sesiones y resultados—exportable como CSV o PDF, con integración opcional a SIEM.

- Clasificación de Datos

- Etiquete datos PII, PHI y PCI para priorizar esfuerzos de descubrimiento, auditoría y enmascaramiento.

- RLS (Seguridad a Nivel de Fila)

- Limita el acceso a filas basado en roles de usuario—esencial para aplicar auditoría de mínimo privilegio a escala.

- SIEM

- Sistema de Gestión de Información y Eventos de Seguridad que ingiere registros de auditoría para correlación, alertas y detección de amenazas.

- Semana 1 – Descubrir — escanear y clasificar tablas sensibles

- Semana 2 – Piloto — habilitar el registro proxy en una base de datos

- Semana 3 – Alertar — ajustar 3–5 reglas de anomalías, enrutar a SIEM

- Semana 4 – Automatizar — desplegar enmascaramiento y paquetes diarios de evidencia

Formas de Implementar Pistas de Auditoría de Datos

Usando Herramientas Integradas de la Base de Datos

La mayoría de las bases de datos ofrecen funciones nativas de registro de auditoría, que pueden rastrear sesiones de usuario y registrar operaciones DML. Aunque útiles para escenarios básicos, estas herramientas suelen carecer de supervisión centralizada, soporte multi-plataforma y alertas en tiempo real.

-- PostgreSQL: Pista de auditoría de datos a nivel de fila

CREATE TABLE data_audit_log (

id SERIAL PRIMARY KEY,

table_name TEXT,

action TEXT,

user_name TEXT,

old_data JSONB,

new_data JSONB,

executed_at TIMESTAMP DEFAULT current_timestamp

);

CREATE OR REPLACE FUNCTION audit_row_changes()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO data_audit_log(table_name, action, user_name, old_data, new_data)

VALUES (

TG_TABLE_NAME,

TG_OP,

session_user,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trigger_audit_changes

AFTER INSERT OR UPDATE OR DELETE ON sensitive_data

FOR EACH ROW EXECUTE FUNCTION audit_row_changes();

# docker-compose.yml — laboratorio portátil de auditoría

version: "3.8"

services:

postgres:

image: postgres:16

environment:

POSTGRES_PASSWORD: secret

volumes:

- ./init/:/docker-entrypoint-initdb.d/

datasunrise:

image: datasunrise/datasunrise:latest

ports:

- "11000:11000" # interfaz web

- "5432:5432" # proxy a Postgres

depends_on:

- postgres

Levante Postgres + DataSunrise con un solo comando para una prueba local.

Plataformas de Terceros para Gestión de Auditoría

Las organizaciones a menudo adoptan plataformas externas para mejorar el control de auditorías. Una solución como DataSunrise provee filtrado avanzado, reglas personalizables, notificaciones en tiempo real y registro centralizado—todo lo esencial para mantener una pista de auditoría de datos de nivel empresarial.

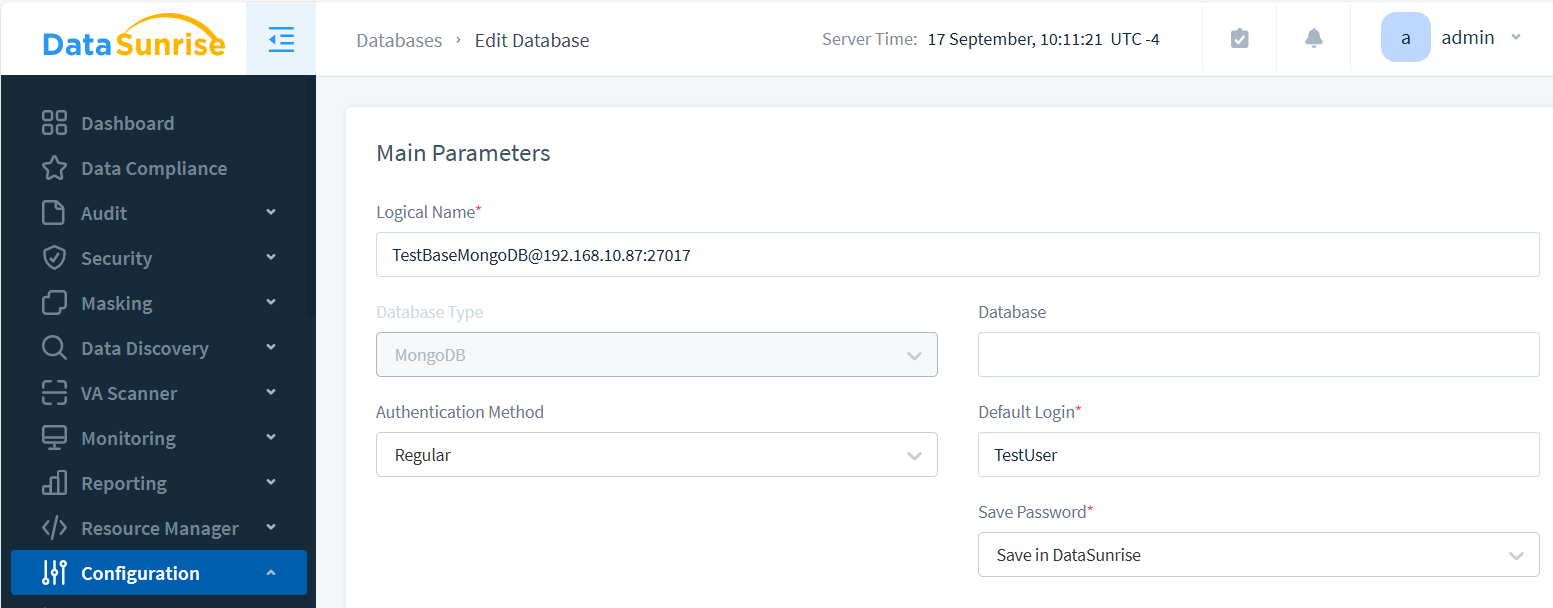

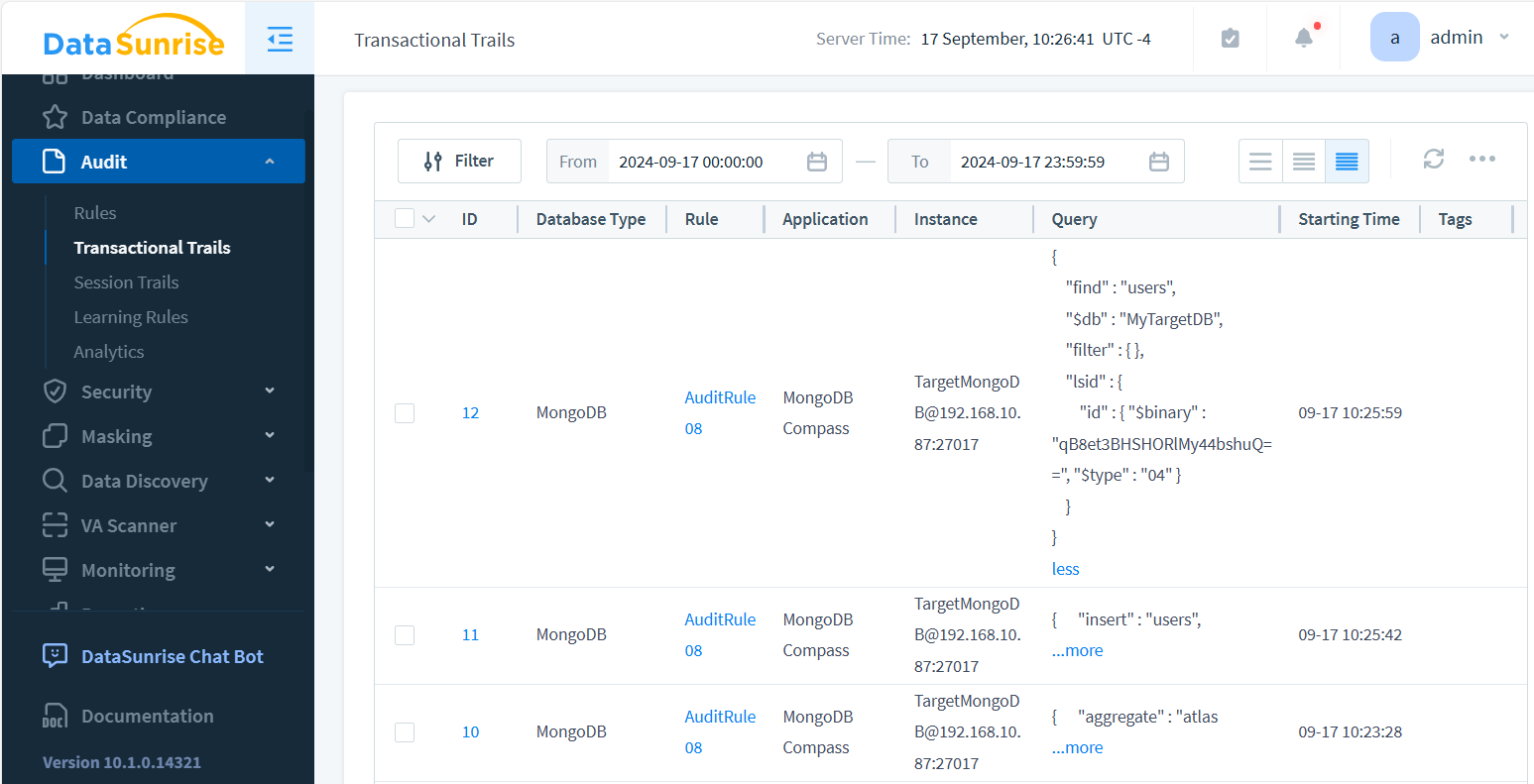

Visualización de Pistas de Auditoría de Datos en DataSunrise

- Inicie sesión en la interfaz web

- Navegue a “Instancias” → “Agregar Nueva Instancia”

- Ingrese el tipo de base de datos y los parámetros de conexión

- Crear y activar una regla de auditoría

- Ejecutar consultas de ejemplo para generar entradas de auditoría

Para revisar los registros, vaya a “Auditoría → Pistas Transaccionales”.

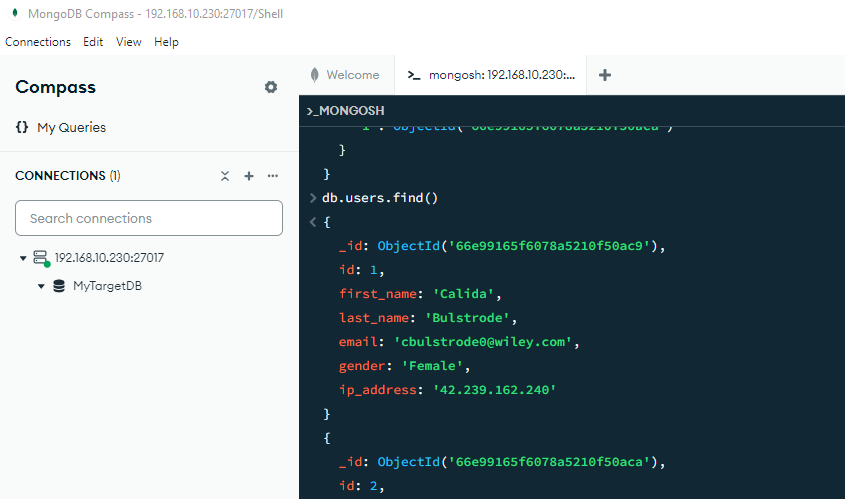

Ejemplo de Pista de Auditoría en MongoDB Enterprise

Problemas Comunes y Soluciones en Pistas de Auditoría

¿No aparecen logs?

Confirme que todas las aplicaciones usan el puerto proxy y que “Registrar Consultas” esté habilitado en su regla.

¿Crecimiento alto de almacenamiento?

Habilite muestreo de conjuntos de resultados o mueva logs fríos a S3 con políticas de ciclo de vida.

¿Picos de latencia tras habilitar triggers?

Inserte filas de auditoría en lotes y configure commit_interval = 5s para reducir I/O de escritura.

Requisitos

- MongoDB Enterprise y Compass

- Derechos de administrador en el servidor MongoDB

C:\Program Files\MongoDB\Server\7.0\bin\mongod.exe --version

Habilitar Auditoría

mongod.exe --dbpath "C:\Program Files\MongoDB\Server\7.0\data\db" --auditDestination file --auditFormat JSON --auditPath "C:\Program Files\MongoDB\Server\7.0\data\db\auditLog.json"

Generar Eventos y Revisar

Realice acciones en Compass o en la CLI para activar eventos, luego verifique auditLog.json para ver los resultados. Nota: MongoDB Enterprise no registra operaciones de lectura.

Por qué a los Reguladores les Importan las Pistas de Auditoría

Las pistas de auditoría son explícitamente requeridas por los principales marcos de cumplimiento. GDPR exige responsabilidad y trazabilidad del uso de datos personales, HIPAA implementa controles de auditoría para acceso a PHI, y el PCI DSS Requisito 10 vincula cada acción de base de datos a un usuario autenticado. La SOX demanda pruebas de integridad de datos para sistemas financieros. En cada caso, los reguladores esperan evidencia clara y resistente a manipulaciones de la actividad del usuario. Sin una pista de auditoría robusta, las organizaciones enfrentan fallos de cumplimiento, sanciones financieras y daños reputacionales.

Pistas de Auditoría de Datos en Marcos de Cumplimiento

Las principales regulaciones definen expectativas claras para pistas de auditoría de datos. Mapear estos requisitos asegura cobertura y evita vacíos durante auditorías:

| Marco | Requisito de Auditoría | Capacidad de DataSunrise |

|---|---|---|

| GDPR | Mantener registros de uso de datos personales y proveer trazabilidad. | Reglas granulares con reportes automatizados para consultas PII. |

| HIPAA | Registrar todo acceso a PHI y generar evidencia resistente a manipulaciones. | Pistas centralizadas etiquetadas con PHI y protegidas mediante verificaciones de integridad. |

| PCI DSS | Vincular cada acceso a usuarios autenticados; detectar anomalías en uso de datos de tarjeta. | Alertas en tiempo real, clasificación de campos PCI e integración SIEM. |

| SOX | Rastrear cambios de privilegios y modificaciones financieras con precisión. | Registro detallado basado en reglas con exportaciones listas para auditor. |

Alineando las pistas de auditoría con estos marcos, DataSunrise Database Audit convierte registros en evidencia lista para cumplimiento, reduciendo el tiempo de preparación manual y fortaleciendo la postura regulatoria.

Ventajas de Herramientas Centralizadas para Pistas de Auditoría de Datos

- Control unificado de auditoría a través de múltiples plataformas de base de datos

- Filtrado avanzado para una clasificación rápida de eventos

- Alertas en tiempo real mediante integración con Slack o email

- Reportes listos para usar para PCI DSS, HIPAA y GDPR

- Almacenamiento escalable y captura de eventos de alto rendimiento

Registro Nativo vs DataSunrise: ¿Cuál es la Diferencia?

| Capacidad | Registro Nativo DB | DataSunrise |

|---|---|---|

| Auditoría Multiplataforma | No | Sí |

| Alertas en Tiempo Real | No | Sí |

| Integración con Clasificación de Datos | No | Sí (PII, PCI, tipos personalizados) |

| Reportes Exportables (PDF, CSV) | Manual | Sí |

| Granularidad de Políticas de Auditoría | Limitada | Basada en columna, rol, tiempo o consulta |

Cómo Construir una Pista de Auditoría Robusta y Accionable

Alcance del Registro

No todos los datos necesitan ser monitoreados por igual. Enfóquese en dominios de datos de alto riesgo—como registros financieros, información de salud, tokens de autenticación o identificadores personales. Priorice operaciones como SELECT (especialmente en columnas sensibles), INSERT/UPDATE/DELETE en tablas clave, y escalaciones de privilegios. Este enfoque focalizado reduce ruido en los logs, mejora la capacidad de búsqueda y minimiza el almacenamiento requerido. En sistemas multi-inquilinos, delimite registros por cliente o esquema para mantener claridad entre ambientes.

Integridad y Retención

Una pista de auditoría solo es tan buena como su confiabilidad. Almacene registros en formatos resistentes a manipulaciones—ya sea mediante almacenamiento inmutable o hashes criptográficos que verifiquen integridad. Considere añadir mecanismos seguros de respaldo o descargar a almacenamientos externos como Redshift, S3 o Azure Blob con versionado. Alinee los períodos de retención con la regulación más estricta aplicable a su negocio (p. ej., 6 años para SOX, 12 meses rodantes para PCI DSS). La retención también dependerá de sus ventanas internas forenses y legales—equilibre cumplimiento regulatorio con capacidad operativa.

Alertas y Detección

Los sistemas modernos de auditoría deben ir más allá de llevar registros pasivos. Implemente reglas de alerta que señalen anomalías como accesos fuera de horario laboral, exportaciones masivas o accesos desde geolocalizaciones no familiares. Aproveche metadatos de sesión y contexto de identidad para enriquecer alertas antes de enviarlas a plataformas SIEM. Considere integrar con herramientas como Slack o PagerDuty para enviar eventos de alta prioridad directamente a los equipos de respuesta. Bien configurada, su pista de auditoría se convierte en un mecanismo activo de detección de amenazas, no solo en una herramienta para análisis posterior.

# Enviar eventos de DataSunrise a AWS CloudWatch Logs

aws logs put-log-events \

--log-group-name "datasunrise-audit" \

--log-stream-name "prod-db-01" \

--log-events "timestamp=$(date +%s%3N),message='${JSON_PAYLOAD}'"

Alineación con Cumplimiento

Cada regulación tiene requisitos específicos de auditoría. GDPR exige transparencia y trazabilidad en el uso de datos personales. HIPAA requiere auditorías de acceso a información de salud protegida. PCI DSS obliga a vincular cada evento a un usuario autenticado. Diseñe su esquema de auditoría para registrar identidad del usuario, IP de origen, tipo de acción, objeto objetivo y estado del resultado para cada evento. Construya plantillas estándar de informes para equipos de auditoría y reguladores, y automatice su generación para reducir carga manual previa a auditorías.

¿Quiere detectar amenazas en tiempo real?

Pruebe nuestra demostración interactiva y vea cómo los sistemas de alertas, enmascaramiento y pistas de auditoría de DataSunrise trabajan juntos para proporcionar protección en capas y visibilidad de cumplimiento en un solo panel.

Inicio Rápido: Canalización Mínima de Pista de Auditoría de Datos (30 minutos)

Esta secuencia guiada estandariza la recopilación y el enrutamiento para que pueda validar una pista de auditoría de extremo a extremo rápidamente, y luego escalar. Complementa el registro nativo y centraliza evidencia para investigaciones y cumplimiento.

Requisitos Previos

- Acceso a una base de datos (p. ej., PostgreSQL/SQL Server/MySQL) y un esquema no productivo

- Instancia DataSunrise con acceso a consola (Auditoría de Base de Datos, Monitoreo de Actividad)

- Un destino para eventos (SIEM, CloudWatch o similar)

Pasos

- Defina el alcance de objetos objetivo. Empiece con una tabla de alto riesgo y dos acciones (p. ej.,

SELECTyUPDATE) para mantener alta relación señal/ruido. - Registre la base de datos en DataSunrise. Consola → Instancias → Agregar Nueva Instancia → proporcione detalles de conexión. Verifique conectividad.

- Configure una regla de auditoría. Auditoría → Reglas → seleccione objetos y acciones. Habilite el registro de consultas; opcionalmente capture solo parámetros para columnas sensibles.

- Enrute eventos a su SIEM. Configure un conector saliente o endpoint HTTP. Ejemplo (Splunk HEC):

# Enviar un evento de prueba (reemplace URL/TOKEN)

curl -k https://splunk.ejemplo:8088/services/collector \

-H "Authorization: Splunk $HEC_TOKEN" \

-d '{"event":{"source":"datasunrise","action":"select","object":"public.customers","actor":"app_reader","status":"success"}}'

- Genere actividad. Ejecute una consulta simple contra la tabla definida para producir al menos tres eventos (lectura, escritura, denegado).

- Verifique en DataSunrise. Auditoría → Pistas Transaccionales → confirme marcas de tiempo, actor, objeto, acción, estado. Corrobore en SIEM.

- Garantice integridad y retención. Habilite almacenamiento inmutable/WORM en logs fríos o añada verificación con cadena de hashes (ver sección “Resistente a Manipulación” de esta página).

Opcional: Habilitar pgaudit (PostgreSQL)

# postgresql.conf shared_preload_libraries = 'pgaudit' pgaudit.log = 'read,write,ddl' pgaudit.log_parameter = on -- En SQL (por DB) CREATE EXTENSION IF NOT EXISTS pgaudit;

Indicadores clave para continuar o detener este piloto

- Cobertura: 100% de objetos/eventos en alcance aparecen en las pistas

- MTTD (piloto): < 5 minutos desde el evento hasta la alerta

- Ratio de ruido: < 20% de eventos no accionables

- Verificaciones de integridad: cero fallas en 24 horas

Ejemplos Nativos de Auditoría Más Allá de PostgreSQL

Cada familia de bases de datos tiene sus propias particularidades en registro de auditoría. A continuación, dos enfoques comunes en los que los equipos de seguridad suelen confiar antes de migrar a soluciones centralizadas:

SQL Server: Auditoría basada en Archivos

-- Habilitar escritura de auditoría en archivo

CREATE SERVER AUDIT AuditFile

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 500 MB, MAX_ROLLOVER_FILES = 10)

WITH (ON_FAILURE = CONTINUE);

ALTER SERVER AUDIT AuditFile WITH (STATE = ON);

-- Capturar actividad de lectura/escritura en una base de datos

CREATE DATABASE AUDIT SPECIFICATION AuditSpec

FOR SERVER AUDIT AuditFile

ADD (SELECT, INSERT, UPDATE, DELETE ON DATABASE::FinanceDB BY PUBLIC)

WITH (STATE = ON);

-- Consulta rápida de registros

SELECT event_time, server_principal_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

ORDER BY event_time DESC;

MySQL Enterprise: Registro de Auditoría en JSON

-- Habilitar el plugin de auditoría

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Registrar todo en formato JSON (limitar en producción)

SET PERSIST audit_log_format = JSON;

SET PERSIST audit_log_policy = ALL;

-- Verificar estado del plugin

SHOW PLUGINS LIKE 'audit%';

-- Los logs de auditoría se escriben en

/var/lib/mysql/audit.log

Los registros nativos son útiles, pero cada SGBD produce formatos distintos. La correlación entre plataformas rápidamente se vuelve una carga manual.

Resultados Reales de las Pistas de Auditoría de Datos

| Resultado | Registros Nativos | Con DataSunrise |

|---|---|---|

| Tiempo de Preparación para Auditoría | Exportaciones manuales (días) | Automatizado, listo para exportar (horas) |

| Detección de Incidentes | Reactiva, post-brecha | Alertas en tiempo real con contexto de sesión |

| Cobertura de Cumplimiento | Parcial, específico de la base | Multiplataforma, cobertura 100% del esquema |

¿Quién se Beneficia?

- Finanzas: Rastrear operaciones no autorizadas y acceso interno (SOX)

- Salud: Monitorear manejo de PHI para auditorías HIPAA

- Proveedores SaaS: Probar aislamiento y responsabilidad de inquilinos

- Gobierno: Fortalecer transparencia en acceso a datos

Haciendo las Pistas de Auditoría Evidentes de Manipulación

Para el cumplimiento, no basta con recolectar registros—también debe probar que no han sido alterados. Un patrón simple es encadenar hashes criptográficos a través de filas de auditoría en PostgreSQL:

-- Requisitos: extensión pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

-- Tabla solamente para añadir (append-only)

CREATE TABLE audit_chain (

id BIGSERIAL PRIMARY KEY,

actor TEXT,

action TEXT,

ts TIMESTAMPTZ DEFAULT now(),

prev_hash BYTEA,

row_hash BYTEA

);

-- Inserción con cadena de hash

CREATE OR REPLACE FUNCTION audit_chain_append()

RETURNS TRIGGER AS $$

DECLARE

v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev FROM audit_chain ORDER BY id DESC LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(coalesce(NEW.actor,'')||'|'||coalesce(NEW.action,'')||'|'||coalesce(NEW.ts::text,'')||encode(coalesce(NEW.prev_hash,'\x'),'hex'), 'sha256');

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_chain

BEFORE INSERT ON audit_chain

FOR EACH ROW EXECUTE FUNCTION audit_chain_append();

-- Verificación de integridad

WITH ordered AS (

SELECT id, row_hash, prev_hash,

lag(row_hash) OVER (ORDER BY id) AS expected_prev

FROM audit_chain

)

SELECT * FROM ordered WHERE prev_hash IS DISTINCT FROM expected_prev;

La consulta final debe devolver cero filas. Cualquier resultado indica manipulación o ruptura de la cadena.

Arquitectura Moderna para Pistas de Auditoría de Datos Escalables

Diseñar un sistema efectivo de pistas de auditoría de datos va más allá de simplemente registrar eventos—requiere un enfoque bien estructurado que equilibre rendimiento, cumplimiento y respuesta a incidentes. A continuación, las capas principales que debería considerar en cualquier implementación moderna:

- Capa de Registro: Capture eventos DML, DDL y de autenticación desde bases de datos, APIs y lagos de datos. Use agentes, triggers o plataformas basadas en proxy como DataSunrise para evitar perder actividad crítica.

- Capa de Almacenamiento: Retenga registros en almacenamiento inmutable o versionado, como Amazon S3, Azure Blob Storage o tablas append-only en PostgreSQL. Habilite cifrado y control de acceso detallado.

- Parsing y Normalización: Convierta registros heterogéneos en un esquema común—usuario, acción, objeto objetivo, resultado, timestamp y fuente. Esto simplifica consultas, filtrado y auditorías de cumplimiento.

- Detección y Alertas: Correlacione datos con modelos de comportamiento para marcar anomalías como consultas masivas, horarios de login extraños o cambios no autorizados en esquema. Integre con SIEMs o plataformas SOAR para escalamiento.

- Reportes y Retención: Genere salidas listas para auditoría GDPR, HIPAA, PCI DSS y SOX. Almacene registros conforme a la ventana de retención más larga aplicable y asegure resistencia a manipulación con sumas de verificación o técnicas blockchain append-only.

Las empresas que diseñan sus pistas de auditoría con escalabilidad y automatización en mente están mejor preparadas para investigaciones forenses, escrutinio regulatorio y respuesta a amenazas internas. Un sistema de logs reactivo ya no es suficiente—su pista de auditoría debe ser proactiva, adaptable y certificable.

El Futuro de las Pistas de Auditoría de Datos

Las pistas de auditoría están evolucionando de registros estáticos a sistemas de defensa proactiva. Las tendencias clave incluyen:

- Detección de Anomalías Impulsada por IA: Modelos de aprendizaje automático detectan patrones inusuales de consultas que las reglas tradicionales pueden pasar por alto.

- Implementación de Confianza Cero: Verificación continua de cada acción de usuario, sin importar rol o ubicación.

- Almacenamiento Inmutable: Blockchain y encadenamiento de hashes aseguran registros a prueba de manipulaciones para auditorías regulatorias.

- Canalizaciones Automatizadas de Cumplimiento: Políticas preconstruidas que se mapean directamente con marcos como GDPR, HIPAA y PCI DSS.

Las organizaciones que adoptan estas capacidades pasan de recopilar evidencia de forma reactiva a una seguridad predictiva y cumplimiento continuo.

Conclusión

Las pistas de auditoría robustas son esenciales para garantizar transparencia de datos, responsabilidad y estabilidad organizacional a largo plazo. Al capturar no solo las acciones realizadas dentro de un sistema sino también el contexto relevante —incluyendo identidad del usuario, tiempo y activos afectados— permiten a los equipos de seguridad y cumplimiento reconstruir eventos con precisión y descubrir las causas raíz de incidentes. Esta profundidad de visibilidad fortalece la detección temprana de anomalías, mejora la precisión en la respuesta y apoya la adherencia completa a estándares internos de gobernanza así como a requerimientos regulatorios externos.

Aunque las herramientas de registro integradas ofrecen un nivel básico de visión, a menudo quedan cortas en términos de escalabilidad, sofisticación analítica y automatización para necesidades empresariales. Soluciones avanzadas como DataSunrise abordan estas brechas con monitoreo inteligente, visibilidad unificada a través de bases de datos y alertas en tiempo real en infraestructuras diversas. Ayudan a las organizaciones a centralizar flujos de trabajo de gobernanza, simplificar la preparación de auditorías y fortalecer la seguridad de los datos—todo sin afectar el rendimiento. Para ver estas capacidades en acción, explore nuestra demostración interactiva o visite la visión general del producto para entender cómo DataSunrise fortalece las estrategias de cumplimiento y seguridad en el entorno de datos en evolución de hoy.