Registro de Auditoría MySQL

Los equipos de seguridad solían tratar el Registro de Auditoría MySQL como un pensamiento posterior lento y voluminoso, algo que se comprimía una vez a la semana por si un auditor solicitaba evidencias el próximo trimestre. En 2025, la pista de auditoría es el corazón palpitante de la canalización de seguridad de bases de datos: transmitida en tiempo real, enmascarada al instante, enriquecida por GenAI y verificada automáticamente contra cada cláusula de cumplimiento relevante. Este artículo muestra cómo elevar el humilde registro a ese estándar moderno, con recetas para MySQL nativo y un recorrido por DataSunrise.

Por qué el registro de auditoría sigue siendo importante

Cada compromiso deja rastros en tres lugares: la red, el sistema operativo y la base de datos. Solo el registro de la base de datos captura la intención — la declaración real DELETE FROM customers, no solo un escaneo de puerto sospechoso. Reguladores como PCI DSS 4.0 y el Artículo 30 del GDPR ahora esperan que esos eventos se mantengan, sean evidentes ante manipulaciones y se revisen regularmente. Ese requisito es oneroso si no automatizas todo posterior a la recolección.

Transmisión primero, consulta de cola al final

La consulta basada en disco hace que las alertas lleguen con minutos u horas de retraso. Cambia el plugin a transmisión asíncrona y escribe directamente en Apache Kafka o Amazon Kinesis:

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_strategy = 'ASYNCHRONOUS';

SET GLOBAL audit_log_handler = 'FILE';

SET GLOBAL audit_log_file = 'stream://kafka:9092/mysql_audit';

A partir de ese momento, cada inicio de sesión, DDL y declaración DML está disponible para tu SIEM en menos de un segundo. Si tu SOC ya consume el tópico Kafka que utiliza el equipo de red, puedes correlacionar “pico extraño en puerto 3306” con “inicio de sesión root fallido” sin escribir código intermediario. Las mejores prácticas para el registro de auditoría recomiendan transmitir temprano para evitar cuellos de botella.

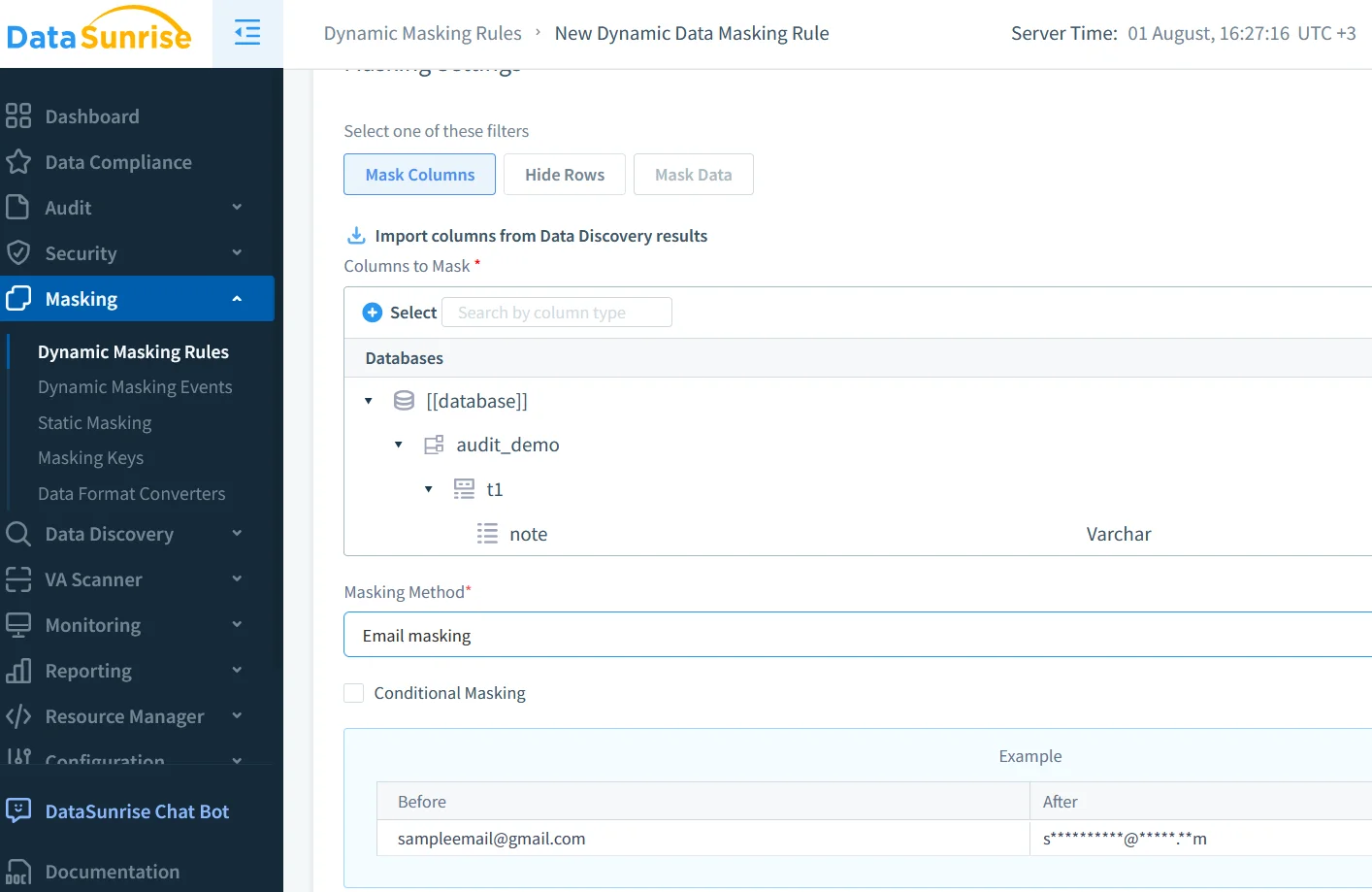

Enmascaramiento dinámico y descubrimiento automático de datos

La seguridad no solo se trata de quién accedió a la base de datos, sino de qué vieron. Envía la misma fuente en tiempo real a través del motor de enmascaramiento dinámico de datos de DataSunrise. El proxy reemplaza números de tarjeta de crédito con tokens que preservan el formato siempre que una sesión no tenga el rol “PCI-Access”. Las etiquetas de sensibilidad a nivel de columna provienen de rastreos nocturnos impulsados por descubrimiento de datos de DataSunrise; si un desarrollador despliega una tabla llamada insurance_claims a las 02:00, estará etiquetada como “PHI” a las 03:05 y enmascarada en la siguiente consulta.

Los valores enmascarados incluyen marcas de agua checksum, por lo que tu panel de BI ve “4111‑XXXX‑1111‑1111” – validación Luhn correcta, número falso – y tus analistas continúan trabajando. La decisión de enmascaramiento se registra y transmite, manteniendo el contexto completo para análisis forense y cumplimiento.

GenAI convierte ruido en narración

Los grandes modelos de lenguaje son excelentes para resumir JSON repetitivo. Un trabajador Python de cuarenta líneas puede transformar diez mil eventos en bruto en un párrafo amigable para Slack:

from openai import OpenAI

client = OpenAI()

prompt = f"You are an infosec assistant. Summarise anomalies:\n{events_json}"

summary = client.chat.completions.create(

model="gpt-4o-mini",

messages=[{"role": "user", "content": prompt}]

).choices[0].message.content

Los equipos pegan ese resumen directamente en Jira, reduciendo el tiempo promedio de clasificación de horas a minutos. Como el LLM opera después del enmascaramiento, ningún dato personal en producción llega al modelo GenAI.

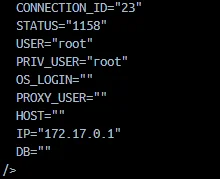

Auditoría nativa de MySQL en profundidad

La documentación oficial del plugin de Registro de Auditoría MySQL describe la arquitectura y las opciones en detalle. Usa filtros (consulta la referencia de reglas de filtrado de registro de auditoría) para registrar todo excepto las sentencias SELECT ejecutadas por reporting:

CALL audit_log_filter_set_filter(

'reporting_app',

'IF user = "reporting" THEN RETURN FALSE; ELSE RETURN TRUE; END IF'

);

CALL audit_log_user_set_filter('reporting','reporting_app');

SET GLOBAL audit_log_format = 'JSON';

SET GLOBAL audit_log_policy = 'ALL';Verifica el resultado con:

SELECT *

FROM mysql.audit_log

ORDER BY event_time DESC

LIMIT 5;

Dado que la configuración está en SQL, puedes ponerla bajo control de versiones, aplicarla mediante pipelines de CI/CD y revertirla si es necesario.

Fortaleciendo el registro mismo

A los atacantes les gusta “borrar” sus huellas eliminando filas de la tabla del registro. Protege la pista enviando eventos a un bucket S3 con bloqueo de objeto en modo WORM (Escritura Única, Lectura Múltiple), o haciendo snapshots del sistema de archivos cada cinco minutos con banderas inmutables.

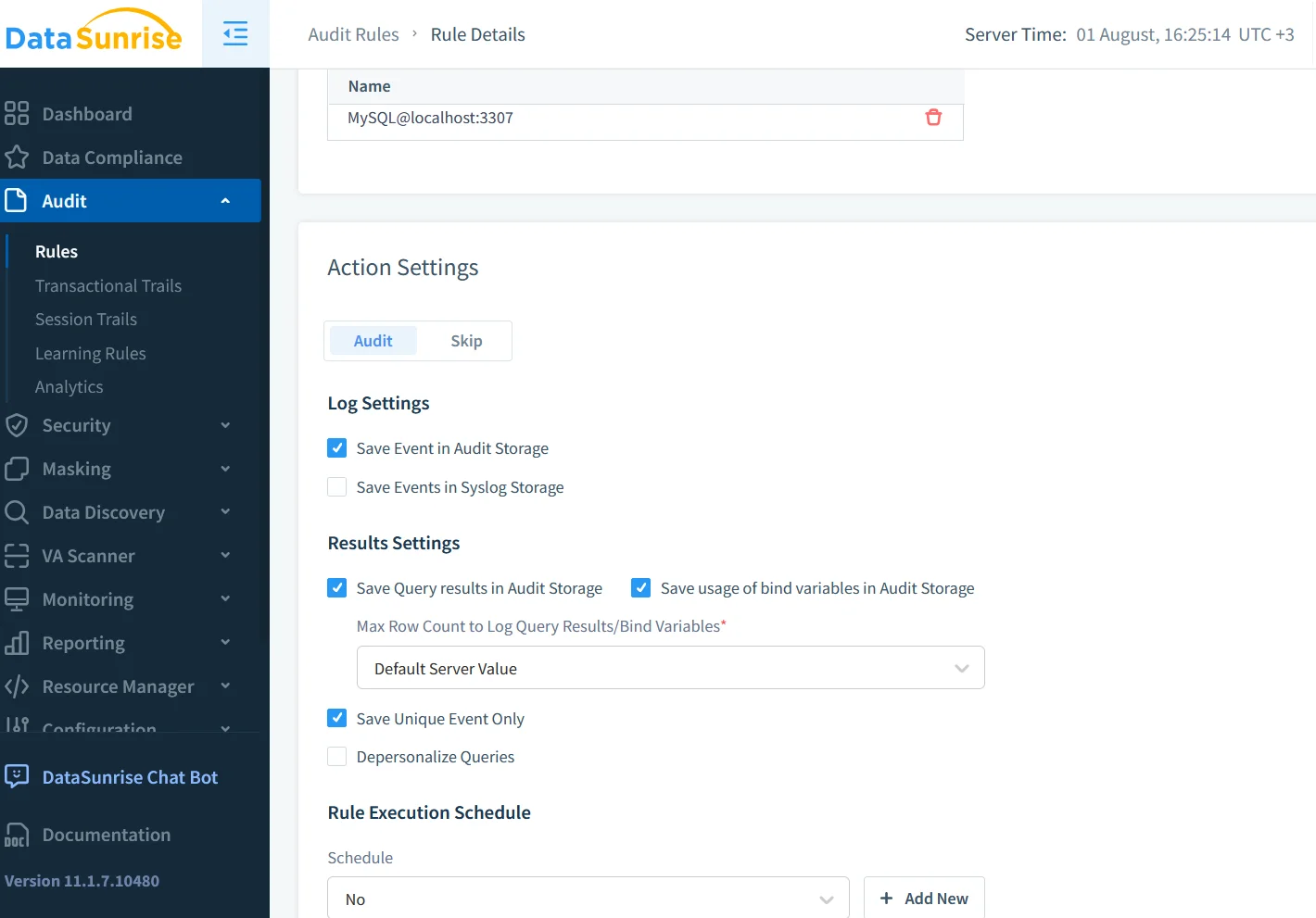

¿Por qué añadir DataSunrise?

Un usuario malintencionado con el privilegio SUPER puede descargar el plugin; un proxy transparente no puede ser deshabilitado desde dentro de la base de datos. Añadir DataSunrise te proporciona un segundo registro de auditoría almacenado de forma independiente, además de controles enriquecidos en tiempo de ejecución.

Si una consulta viola la política, DataSunrise envía una alerta a través de su integración con Slack en segundos, completa con valores antes y después.

Piloto automático de cumplimiento

La biblioteca de controles GDPR y las plantillas PCI DSS de DataSunrise asignan eventos específicos de auditoría a cláusulas regulatorias, mientras que el más amplio panel Compliance Manager adjunta evidencias listas para cada control. Los auditores quedan satisfechos y evitas la espiral de muerte de recopilar evidencias a último momento.

Ejemplo de búsqueda de amenazas: acceso a PII fuera del horario laboral

SELECT *

FROM mysql.audit_log

WHERE JSON_EXTRACT(audit_record,'$.user') NOT IN ('svc_backup','replication')

AND HOUR(event_time) NOT BETWEEN 7 AND 19

AND JSON_EXTRACT(audit_record,'$.command_class') = 'select'

AND JSON_EXTRACT(audit_record,'$.object.name') IN ('patients','credit_cards');

Programa esta consulta como un trabajo nocturno o alimenta el flujo Kafka a una regla de Grafana Loki que se active cada vez que el conteo sobrepase un umbral.

Instantánea de la arquitectura

- MySQL emite el Registro de Auditoría MySQL mediante el plugin incorporado.

- Los eventos se transmiten a Kafka; un segundo camino escribe objetos inmutables en S3.

- DataSunrise proxy aplica el enmascaramiento y publica eventos enriquecidos etiquetados con niveles de sensibilidad.

- Un microservicio GenAI resume anomalías y abre incidencias Jira cuando el riesgo ≥ 0.8.

Si una capa se desactiva, los investigadores aún tienen migajas de pan en otra.

Reflexiones finales

Ayer, el registro de auditoría era un artefacto estático. Hoy es una señal de seguridad en vivo enriquecida por GenAI y cotejada con docenas de marcos de cumplimiento. Comienza transmitiendo el Registro de Auditoría MySQL, añade enmascaramiento y automatización donde sea necesario, y deja que las máquinas hagan la parte tediosa — tus analistas te lo agradecerán.