Navegando las Regulaciones de Cumplimiento de Datos

Introducción

En el panorama digital moderno, los datos se han convertido en uno de los activos estratégicos más valiosos que una organización puede poseer. Sin embargo, este valor también conlleva una responsabilidad significativa para protegerlos contra accesos no autorizados, uso indebido o pérdida. A medida que las empresas se expanden a nivel global y operan dentro de ecosistemas cada vez más interconectados, la importancia de un gobierno de datos sólido y prácticas éticas en el manejo de datos continúa creciendo. Soluciones como DataSunrise Data Discovery juegan un papel clave al ayudar a las organizaciones a localizar y clasificar datos sensibles como parte de un enfoque integral de gobernanza.

Los marcos de cumplimiento integrales — incluyendo GDPR, HIPAA y CCPA — proporcionan la base legal y operativa para asegurar que la información personal y sensible se gestione de manera responsable durante todo su ciclo de vida. La guía oficial de la Comisión Europea sobre GDPR enfatiza la importancia de estrictos principios de protección de datos centrados en la transparencia, la responsabilidad y los derechos individuales. Cumplir con estos estándares permite a las organizaciones preservar la confianza del cliente, evitar severas sanciones regulatorias y alinear sus operaciones con expectativas internacionalmente reconocidas para el uso responsable de datos. Más allá de cumplir con los requisitos legales, el cumplimiento efectivo demuestra un compromiso a largo plazo con la integridad de los datos, la credibilidad corporativa y el crecimiento sostenible del negocio digital.

Entendiendo las Regulaciones de Cumplimiento de Datos

El cumplimiento de datos se enfoca en seguir los requisitos legales que definen cómo se recopila, almacena, procesa y protege la información sensible o personal. Estas regulaciones están diseñadas para proteger a las personas contra el uso indebido, brechas y acceso no autorizado a sus datos.

Ejemplos notables de estos marcos incluyen:

- GDPR – establece el estándar de privacidad de datos dentro de la Unión Europea

- HIPAA – regula los datos de salud en Estados Unidos

- PCI DSS – protege datos de pagos y tarjetas de crédito en diversas industrias

Mapear los requisitos de cada marco con salvaguardas técnicas específicas — como controles de acceso y enmascaramiento de datos — simplifica la implementación y la preparación para auditorías.

Cumplimiento de Datos — Resumen, Pasos y Chequeos Rápidos

Resumen

- Alcance: GDPR (datos personales UE), HIPAA (salud EE.UU.), PCI DSS (datos de tarjetas), SOX (registros financieros).

- Controles mínimos en todas partes: control de acceso, encriptación, registros de auditoría, política de retención y eliminación.

- Evidencia: reportes reproducibles, logs inmutables y salvaguardas mapeadas por marco.

Pasos de Implementación (8)

- Clasificar datos (PII/PHI/PCI/financiero) y asignar responsables.

- Aplicar controles de acceso de mínimo privilegio con MFA.

- Habilitar encriptación en tránsito y en reposo (GDPR Art.32).

- Activar registros de auditoría; estandarizar campos (actor, objeto, acción, estado, tiempo, IP origen).

- Establecer políticas de retención y eliminación alineadas a regulaciones (ej.: PCI ≈ 12 meses, SOX hasta 7 años).

- Automatizar reportes para GDPR, HIPAA, PCI DSS, SOX.

- Enviar alertas/evidencia a SIEM; revisar inicios de sesión fallidos, cambios de roles, exportaciones masivas semanalmente.

- Documentar todo (políticas, excepciones, APD) y repetir pruebas trimestralmente.

Regulaciones → Salvaguardas

| Marco | Expectativa Clave | Salvaguarda |

|---|---|---|

| GDPR | Transparencia, derechos, notificación de brechas | Inventario de datos, logs de consentimiento, encriptación, flujos de eliminación |

| HIPAA | Controles de auditoría e integridad de PHI | Registro de accesos, almacenamiento resistente a manipulaciones, principio de mínimo necesario |

| PCI DSS | Vincular acciones a usuarios autenticados | Enmascaramiento a nivel de campo, acceso basado en roles, segmentación de red |

| SOX | Integridad de registros financieros | Registro de cambios, segregación de funciones, evidencia inmutable |

Chequeos Rápidos

- ¿Puede mostrar los últimos 90 días de registros de acceso para tablas con PII/PHI?

- ¿Está habilitada la encriptación para todos los conjuntos de datos regulados (en reposo + TLS)?

- ¿Cuenta con evidencia de la aplicación de las políticas de eliminación/retención?

- ¿Se revisan y aprueban semanalmente los cambios en roles privilegiados?

Dónde Aplica el Cumplimiento: Fuentes Comunes de Datos

Las regulaciones de cumplimiento de datos afectan varias categorías de información procesada por las organizaciones, incluyendo:

- Datos de clientes: datos de contacto, información de facturación, historial de compras

- Registros de empleados: números de seguridad social, evaluaciones de desempeño, cobertura médica

- Sistemas financieros: transacciones, detalles bancarios, información crediticia

- Registros médicos: Información de Salud Protegida Electrónica (ePHI)

A medida que crecen los volúmenes de datos y la infraestructura digital se expande, aplicar sólidos principios de cumplimiento a cada fuente de datos es crítico para la continuidad legal y operativa.

| Nivel | Ejemplos | Controles |

|---|---|---|

| Público | Folletos de marketing | Ninguno / checksum MD5 |

| Interno | Directorio de empleados | MFA, VPN |

| Confidencial | Correo electrónico de clientes, facturas | Acceso basado en roles, TLS |

| Restringido | Números de seguridad social, datos de tarjetas, ePHI | Enmascaramiento a nivel de campo, claves protegidas por HSM |

Fundamentos de Seguridad del Cumplimiento

La mayoría de los marcos de cumplimiento se basan en principios fundamentales de seguridad de la información. Estos no son sugerencias opcionales — son controles obligatorios que reducen la exposición a pérdida, robo o acceso no autorizado. Los componentes clave incluyen:

- Controles de acceso: Restringir el acceso solo al personal autorizado

- Encriptación: Proteger los datos en reposo y en tránsito

- Copias de seguridad de datos: Asegurar la disponibilidad en caso de fallo del sistema

- Auditorías regulares: Evaluar la eficacia de la seguridad e identificar debilidades

Al implementar estos controles, las empresas demuestran un compromiso con la gobernanza de datos y ganan confianza entre reguladores, clientes y socios comerciales por igual.

Ejemplos Reales de Cumplimiento de Datos

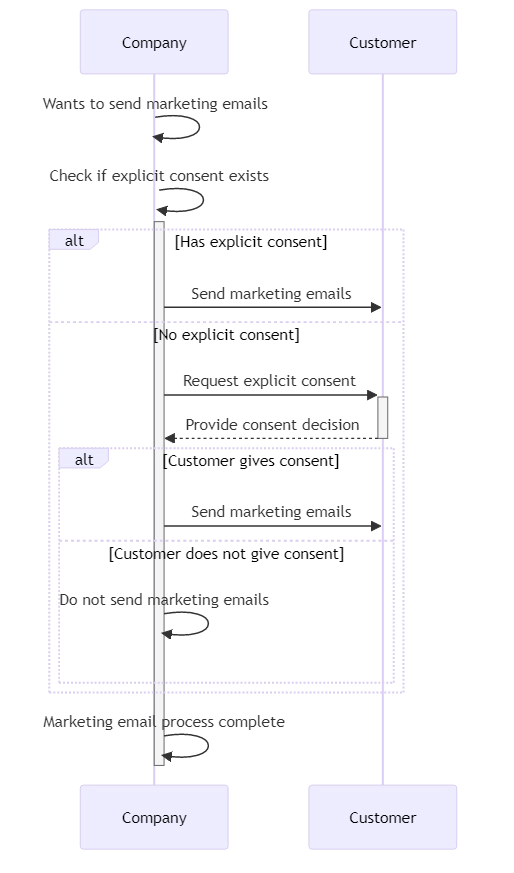

GDPR: Derechos de Consentimiento y Borrado

Bajo GDPR, cualquier organización que procese datos de residentes de la UE debe seguir estrictas pautas de transparencia y consentimiento. Por ejemplo, para enviar correos de marketing, las empresas deben:

- Indicar claramente qué datos se recopilan y por qué

- Obtener consentimiento afirmativo (opt-in)

- Ofrecer opciones para optar por no recibir y eliminar datos en cualquier momento

No cumplir con estas obligaciones puede derivar en multas significativas y pérdida de reputación. Por eso, una gestión robusta del consentimiento es esencial para el cumplimiento de GDPR.

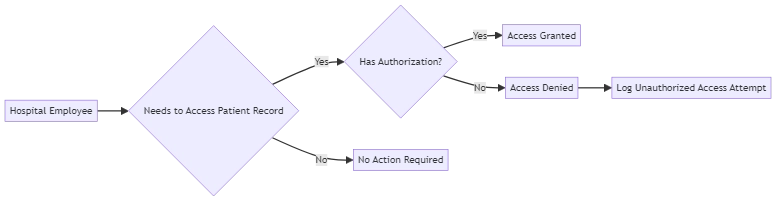

HIPAA: Registro de Acceso en Salud

HIPAA requiere registrar detalladamente cómo y cuándo se accede a los datos de los pacientes. Las organizaciones deben conocer:

- Qué usuario accedió al registro

- La fecha y hora del acceso

- El tipo de interacción (p. ej., visualizar, editar, eliminar)

A continuación, un ejemplo simplificado de un mecanismo de registro en PostgreSQL que soporta visibilidad alineada con HIPAA:

-- PostgreSQL: Registro básico de acceso estilo HIPAA

CREATE TABLE ephi_access_log (

id SERIAL PRIMARY KEY,

user_name TEXT,

action TEXT,

accessed_at TIMESTAMP DEFAULT current_timestamp,

table_name TEXT,

query TEXT

);

CREATE OR REPLACE FUNCTION log_access()

RETURNS EVENT_TRIGGER AS $$

BEGIN

INSERT INTO ephi_access_log(user_name, action, table_name, query)

VALUES (

current_user,

tg_tag,

tg_table_name,

current_query()

);

END;

$$ LANGUAGE plpgsql;

Sin embargo, el registro nativo tiene limitaciones. Una plataforma como DataSunrise ofrece capacidades mejoradas como seguimiento a nivel de lectura, detección de anomalías e integración fluida con SIEM — alineándose con expectativas técnicas y regulatorias.

Por Qué el Cumplimiento de Datos Importa Más Allá de las Multas

El cumplimiento a menudo se ve solo en función de las sanciones, pero el impacto real en el negocio va más allá. Un sólido cumplimiento de datos reduce los tiempos de respuesta ante brechas, genera confianza en los clientes y abre puertas a colaboraciones con industrias reguladas. Las organizaciones que se alinean con GDPR, HIPAA y PCI DSS no solo protegen información sensible, sino que demuestran confiabilidad ante auditores, clientes y reguladores. En mercados competitivos, poder presentar evidencia limpia y lista para auditorías puede ser la diferencia entre ganar contratos o ser descalificado en procesos de RFP.

Desafíos en el Cumplimiento de Datos

El cumplimiento de datos no está exento de obstáculos. Las organizaciones suelen enfrentar desafíos como:

- Regulaciones en evolución: Mantenerse al día con cambios en leyes de protección de datos como GDPR o HIPAA.

- Volumen de datos: Gestionar cantidades crecientes de datos sensibles en diversas plataformas.

- Conciencia del personal: Asegurar que los empleados comprendan la importancia de la seguridad y privacidad de los datos.

- Fatiga de cumplimiento: Equilibrar los esfuerzos de cumplimiento con las operaciones diarias del negocio.

Abordar estos retos requiere no solo cumplir con las regulaciones, sino adoptar un enfoque proactivo usando las herramientas y políticas adecuadas para mitigar riesgos. Investigaciones de PwC’s Global Compliance Survey muestran consistentemente que organizaciones de diversas industrias enfrentan estos mismos desafíos, destacando la naturaleza universal de estos obstáculos en la protección de datos.

Mapeo de Regulaciones de Cumplimiento de Datos a Salvaguardas

Cada marco enfatiza la responsabilidad, trazabilidad y manejo seguro de la información sensible. La siguiente tabla muestra cómo las regulaciones de cumplimiento de datos se traducen en salvaguardas técnicas:

| Marco | Requisito Clave | Salvaguarda Técnica |

|---|---|---|

| GDPR | Derechos del titular, procesamiento legal, notificación de brechas | Controles de acceso, encriptación, paquetes de evidencia listos para auditoría |

| HIPAA | Controles de auditoría, integridad de PHI, trazabilidad de accesos | Registros de auditoría, detección de anomalías, logs a prueba de alteraciones |

| PCI DSS | Vincular acciones a usuarios autenticados, proteger datos de tarjetas | Enmascaramiento a nivel de campo, registro de sesiones, acceso basado en roles |

| SOX | Integridad de registros financieros, registro de actividad privilegiada | Monitoreo de escalamiento de roles, almacenamiento inmutable de logs |

Alineando las salvaguardas con los mandatos regulatorios, DataSunrise facilita las auditorías de cumplimiento, reduce la carga manual y fortalece la postura general de seguridad.

Ejemplos Nativos de Registro para Cumplimiento

Cada marco de cumplimiento espera que las organizaciones demuestren responsabilidad de usuarios e integridad en la auditoría. La mayoría de las bases de datos proporcionan ganchos básicos, pero cada una funciona diferente. Aquí hay dos enfoques nativos comunes:

SQL Server: Auditoría para PCI DSS y SOX

-- Crear una auditoría de servidor

CREATE SERVER AUDIT PCI_Audit

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 1 GB, MAX_ROLLOVER_FILES = 10);

ALTER SERVER AUDIT PCI_Audit WITH (STATE = ON);

-- Capturar actividad en el esquema FinanceDB

CREATE DATABASE AUDIT SPECIFICATION PCI_DB_Audit

FOR SERVER AUDIT PCI_Audit

ADD (SELECT, INSERT, UPDATE, DELETE ON SCHEMA::FinanceDB BY PUBLIC),

ADD (SCHEMA_OBJECT_CHANGE_GROUP);

ALTER DATABASE AUDIT SPECIFICATION PCI_DB_Audit WITH (STATE = ON);

-- Revisar entradas recientes de auditoría

SELECT event_time, server_principal_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -2, GETDATE());

MySQL: Logs JSON de Auditoría Empresarial

-- Habilitar el plugin de auditoría

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Registrar toda la actividad (alcance a tablas en producción)

SET PERSIST audit_log_policy = ALL;

SET PERSIST audit_log_format = JSON;

-- Ver logs

tail -f /var/lib/mysql/audit.log

El registro nativo puede probar el historial de accesos pero requiere mucha personalización para cumplir con estándares de reporte GDPR o HIPAA. Aquí es donde las plataformas de automatización entran en juego.

Asegurando la Integridad del Registro de Auditoría

Para el cumplimiento, no basta con recolectar datos de auditoría: hay que demostrar que no han sido alterados. Una técnica común es encadenar hashes criptográficos entre filas en PostgreSQL:

-- Requiere pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

CREATE TABLE audit_events (

id BIGSERIAL PRIMARY KEY,

actor TEXT,

action TEXT,

ts TIMESTAMPTZ DEFAULT now(),

prev_hash BYTEA,

row_hash BYTEA

);

CREATE OR REPLACE FUNCTION audit_events_chain()

RETURNS TRIGGER AS $$

DECLARE v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev FROM audit_events ORDER BY id DESC LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(

coalesce(NEW.actor,'') || '|' || coalesce(NEW.action,'') || '|' || NEW.ts::text || '|' || encode(coalesce(NEW.prev_hash,'\x'),'hex'),

'sha256'

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_chain

BEFORE INSERT ON audit_events

FOR EACH ROW EXECUTE FUNCTION audit_events_chain();

Ejecute una consulta de verificación para comprobar que el prev_hash de cada fila coincida con el registro anterior. Cualquier discrepancia señala manipulación, respaldando los requisitos de integridad de SOX y GDPR.

Multa Máxima GDPR

€20 M

o 4 % de la facturación global

HIPAA Nivel 4

$1.9 M

por violación, tope anual

PCI DSS

$500 K

por incidente + recargo

Chequeo Semanal de Salud de Cumplimiento

Tareas de base de datos

- Verificar que las copias de seguridad se completaron y probar restauración

- Rotar credenciales administrativas si tienen más de 90 días

- Revisar tendencias de inicio de sesión fallidas en SIEM

Capa de aplicación

- Ejecutar escaneo de vulnerabilidades en dependencias (p. ej., Snyk)

- Confirmar alertas de expiración de certificado TLS menor a 30 días

Conciencia del usuario

- Enviar simulacro de phishing de 60 segundos

- Publicar consejo de seguridad semanal en intranet

Resultados de Cumplimiento que Importan

| Resultado | Sin Automatización | Con DataSunrise |

|---|---|---|

| Preparación para Auditorías | Recolección manual de evidencia (semanas) | Reportes preconstruidos (horas) |

| Detección de Brechas | Reactiva, post-incidente | Alertas en tiempo real y detección de anomalías |

| Riesgo Regulatorio | Alta exposición a multas | Controles alineados con GDPR, HIPAA, PCI DSS |

Casos de Uso en la Industria

- Finanzas: Logs listos para SOX y protección de pagos PCI DSS

- Salud: Trazabilidad completa de PHI para auditorías HIPAA

- SaaS/Nube: Monitoreo multi-inquilino para responsabilidad GDPR

- Gobierno: Logs resistentes a manipulaciones para apoyar mandatos de transparencia

Automatización: Una Ventaja Estratégica en Cumplimiento

La gestión manual del cumplimiento suele conllevar demoras, puntos ciegos y aplicación inconsistente. Por ello, organizaciones visionarias cada vez más recurren a plataformas de automatización como DataSunrise para hacer cumplir políticas, detectar anomalías y generar reportes de cumplimiento en tiempo real. Integrando la automatización del cumplimiento en las operaciones diarias, las empresas reducen la carga administrativa, aceleran auditorías y aseguran la adhesión a políticas a gran escala — incluso cuando los entornos de datos se vuelven más complejos.

# datasunrise_report.yml — paquete semanal de evidencia ISO 27001

report:

title: "ISO 27001 Anexo A.12 Revisión de Registros de Auditoría"

schedule: "0 3 * * 1" # Lunes 03:00 UTC

include:

- failed_logins

- privilege_escalations

- data_export > 10k rows

deliver_via:

email:

to: [email protected]

attach: PDF

Coloque este archivo en /opt/datasunrise/reports/; la plataforma programa la generación automáticamente.

Escalando el Cumplimiento de Datos con Arquitectura Basada en Políticas

El cumplimiento a nivel empresarial no se limita a la encriptación o el registro — se trata de alinear controles con políticas claras y aplicables. Los programas de cumplimiento más efectivos usan arquitecturas basadas en políticas que mapean regulaciones a salvaguardas técnicas y reglas de comportamiento específicas.

- Políticas de Clasificación de Datos: Identificar y etiquetar PII, PHI y datos financieros con herramientas automáticas de descubrimiento. Aplicar enmascaramiento, alertas o encriptación según nivel de sensibilidad y rol de usuario.

- Políticas de Retención: Definir reglas temporales por regulación (ej., 7 años para SOX, 1 año para PCI DSS) para controlar cuándo los datos pueden eliminarse o archivarse. Asegurar que estas políticas se apliquen en la capa de almacenamiento.

- Políticas de Control de Acceso: Usar principios de zero-trust para restringir acceso por rango IP, rol o puntuación de riesgo. Monitorear y registrar desviaciones con alertas contextuales enviadas a plataformas SIEM.

- Políticas de Auditoría: Generar reportes programados y con alcance definido para GDPR, HIPAA, ISO 27001 y más. Plataformas como DataSunrise permiten definir reglas en YAML o vía GUI y aplicarlas en entornos multi-nube.

Adoptando políticas como código, las organizaciones crean una base flexible para escalar el cumplimiento entre equipos, regiones y pilas tecnológicas — sin depender de listas manuales frágiles o herramientas aisladas.

Preguntas Frecuentes sobre Cumplimiento de Datos

¿Cuánto tiempo debemos mantener los registros de auditoría?

Alinearse con el marco más estricto: SOX puede exigir retención hasta 7 años; PCI DSS típicamente ~12 meses. Definir y hacer cumplir políticas por conjunto de datos, y usar almacenamiento inmutable donde se requiera.

¿Necesitamos un Responsable de Protección de Datos (DPO)?

GDPR exige un DPO para monitoreo a gran escala o tratamiento de datos especiales. De lo contrario, nombrar un responsable accountable y documentar responsabilidades para demostrar preparación al cumplimiento.

¿Qué significa cumplimiento de datos?

El cumplimiento de datos implica seguir leyes y regulaciones que gobiernan cómo se recopilan, procesan, almacenan y comparten datos sensibles. Garantiza la protección de información personal y financiera contra usos indebidos o exposiciones.

¿Cuáles son las regulaciones más comunes?

Los marcos ampliamente aplicados incluyen GDPR (privacidad de datos UE), HIPAA (datos de salud EE.UU.) y PCI DSS (seguridad en pagos con tarjeta). Muchas organizaciones deben cumplir múltiples marcos.

¿Qué fuentes de datos están sujetas a normas de cumplimiento?

Registros de clientes, archivos de recursos humanos, datos médicos y transacciones financieras comúnmente están regulados. Logs, backups y conjuntos derivados también pueden estar dentro del alcance si contienen campos sensibles.

¿Cómo prueban las organizaciones su cumplimiento?

- Manteniendo registros de auditoría y control de accesos con verificaciones de integridad.

- Aplicando políticas de control de acceso, encriptación y enmascaramiento.

- Generando reportes de evidencia para reguladores y auditores.

- Demostrando prácticas de retención, eliminación y consentimiento.

¿Qué herramientas simplifican el cumplimiento?

Plataformas como DataSunrise automatizan el descubrimiento de datos sensibles, auditoría centralizada, alertas en tiempo real y reportes de cumplimiento, reduciendo trabajo manual y riesgos en auditorías.

El Futuro del Cumplimiento de Datos

El cumplimiento de datos ya no es estático. Las tendencias emergentes están remodelando cómo las organizaciones protegen la información sensible:

- Auditorías asistidas por IA: El aprendizaje automático detecta anomalías en el comportamiento de usuarios y genera automáticamente evidencia de cumplimiento.

- Controles continuos: Políticas mapeadas como código permiten aplicación en tiempo real a través de entornos multi-nube e híbridos.

- Acceso a datos con zero-trust: Cada consulta, llamada API e inicio de sesión es verificado contextualmente, limitando exposición a amenazas internas.

- Almacenamiento inmutable de evidencia: Logs respaldados en blockchain o encadenados por hash aseguran registros a prueba de manipulaciones para reguladores.

Las compañías visionarias adoptan estos métodos no solo para evitar sanciones sino para demostrar resiliencia y confiabilidad en mercados competitivos.

Conclusión

Estándares globales de protección de datos como GDPR, HIPAA y PCI DSS definen la base para una gestión responsable de datos en todas las industrias. Estos marcos promueven la transparencia, reducen riesgos operacionales y reputacionales, y aseguran que la información personal y sensible se maneje de forma ética y segura. Para las organizaciones modernas, especialmente las que operan en sectores regulados o competitivos, mantener el cumplimiento ya no es solo una obligación legal — es un diferenciador estratégico que fortalece la confianza del cliente y apoya el crecimiento sostenible del negocio.

Sin embargo, el cumplimiento es un objetivo en constante movimiento. Los paisajes regulatorios evolucionan, las amenazas se vuelven más sofisticadas y la supervisión manual ya no puede mantenerse al ritmo. Por ello, la automatización y la aplicación inteligente de políticas son indispensables. Con DataSunrise, las organizaciones pueden simplificar y automatizar cada etapa del proceso de cumplimiento — desde auditorías continuas y gestión proactiva de políticas hasta la generación de reportes detallados listos para auditoría en tiempo real. La plataforma ofrece visibilidad y control unificados en entornos híbridos y multi-nube, asegurando operaciones sin interrupciones.

Al integrar el cumplimiento directamente en los flujos de trabajo diarios de la base de datos, las empresas pueden detectar anomalías temprano, responder rápidamente a riesgos y presentar pruebas verificables de responsabilidad ante reguladores y partes interesadas. Este enfoque proactivo no solo minimiza la probabilidad de brechas y sanciones, sino que también mejora la resiliencia organizacional y la integridad de la marca en un entorno regulatorio dinámico. Da el siguiente paso hacia un cumplimiento inteligente — agenda una demostración en vivo para experimentar cómo DataSunrise automatiza y simplifica el cumplimiento desde el principio.