IA Generativa y Phishing

El phishing, que en un tiempo dependía de imitaciones toscas y errores evidentes, ha evolucionado hasta convertirse en una disciplina altamente sofisticada impulsada por la IA. Los atacantes modernos emplean IA Generativa para elaborar correos electrónicos contextualizados, sitios web clonados y simulaciones de voz en tiempo real que pueden eludir incluso el juicio humano bien entrenado.

Estas amenazas no son hipotéticas. En 2025, investigadores de seguridad observaron un aumento en los kits de phishing generados por LLM capaces de adaptar el tono del lenguaje, la estructura y los desencadenantes psicológicos en función de los datos del objetivo.

Este artículo explora cómo la IA Generativa amplifica las campañas de phishing, cómo las organizaciones pueden detectar estos ataques avanzados y cómo DataSunrise refuerza la protección con auditoría en tiempo real, detección de anomalías y enmascaramiento alineado con el cumplimiento normativo.

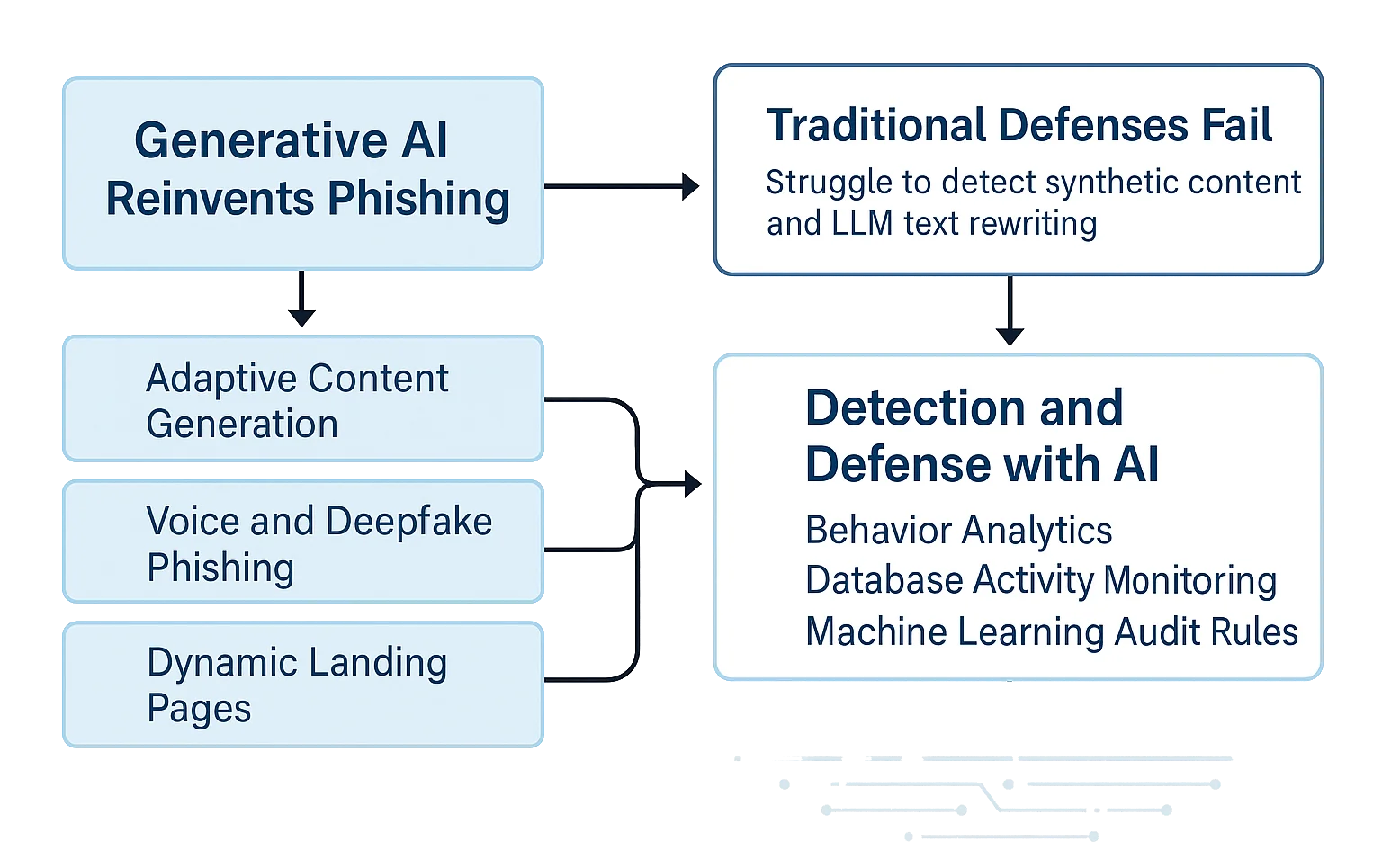

Cómo la IA Generativa Reinventa el Phishing

El phishing tradicional se basa en plantillas fijas. Los modelos generativos como GPT, LLaMA y variantes derivadas de Claude permiten a los atacantes generar de manera dinámica textos que imitan una comunicación legítima, completos con terminología corporativa, saludos personalizados y solicitudes sensibles al tiempo.

Los avances clave incluyen:

- Generación Adaptativa de Contenido: La IA adapta los mensajes según los roles de los usuarios y su comportamiento histórico.

- Phishing con Voz y Deepfake: Las herramientas generativas de voz imitan a ejecutivos reales.

- Páginas de Aterrizaje Dinámicas: Los modelos crean plantillas HTML que coinciden con sitios web oficiales en minutos.

Estos desarrollos hacen que el phishing basado en IA sea casi indistinguible de la correspondencia genuina, ampliando significativamente la superficie de ataque potencial

Por Qué Fallan las Defensas Tradicionales

Los filtros de correo electrónico, las verificaciones SPF/DKIM y las bases de datos de reputación de URL nunca fueron diseñados para el contenido sintético generado a demanda. Los atacantes pueden alterar ligeramente cada instancia de phishing, eludiendo la detección basada en huellas digitales.

Además, los LLM pueden reescribir automáticamente los mensajes para evitar desencadenantes de seguridad conocidos, haciendo casi obsoleta la filtración convencional.

Ejemplo: Esquivar con Generación de IA

import random

phrases = [

"actualización urgente de nómina",

"se requiere acción para confirmar credenciales",

"acceso seguro a documentos"

]

msg = f"Estimado usuario, por favor verifique su {random.choice(phrases)} usando el enlace a continuación."

print("Señuelo de phishing generado:", msg)

Cada mensaje es único, contextualmente plausible y casi imposible de poner en lista negra. Por lo tanto, la defensa debe cambiar de análisis de contenido a correlación de comportamientos.

IA Generativa en la Detección de Phishing

Mientras que los atacantes utilizan la IA para engañar, los defensores pueden emplearla para detectar. Los modelos de IA generativa, cuando se combinan con Análisis de Comportamiento y Monitoreo de Actividad en la Base de Datos, pueden identificar anomalías en el flujo de mensajes, el tiempo de acceso y la distribución de metadatos.

Por ejemplo, las Reglas de Auditoría basadas en Aprendizaje Automático de DataSunrise pueden señalar intentos sospechosos de inicio de sesión o búsquedas masivas de credenciales desencadenados después de interacciones con correos de phishing.

Este enfoque de inteligencia adaptativa ayuda a las organizaciones a detectar señales tempranas de compromiso, incluso cuando los mensajes parecen legítimos.

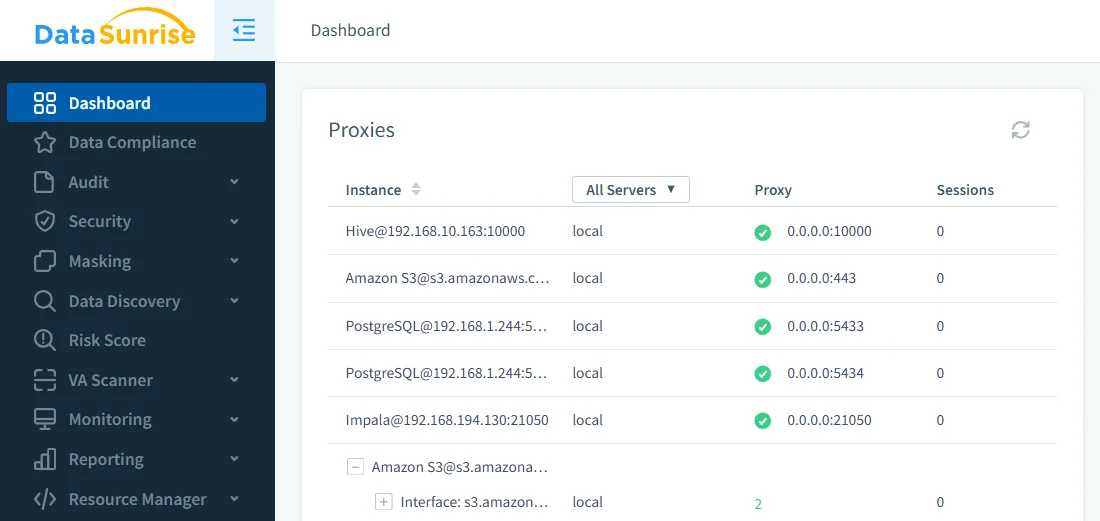

DataSunrise como Núcleo Defensivo

Las amenazas de phishing no se detienen en la bandeja de entrada; se extienden a bases de datos, aplicaciones y almacenamiento en la nube una vez que se roban credenciales. DataSunrise protege estos activos a través de:

- Firewall para Bases de Datos que bloquea el acceso no autorizado tras una brecha de credenciales por phishing.

- Enmascaramiento Dinámico de Datos para ocultar datos sensibles de sesiones potencialmente comprometidas.

- Registros de Auditoría que rastrean cada acción posterior al phishing para investigaciones de cumplimiento.

- Piloto Automático de Cumplimiento que asegura la alineación con GDPR, HIPAA y PCI DSS en tiempo real.

A diferencia de las herramientas de seguridad tradicionales, DataSunrise ofrece Automatización de Políticas sin Intervención, proporcionando Protección Contextualizada sin requerir ajustes manuales .

Ejemplo: Recolección de Credenciales Elaborada por IA

Una empresa multinacional sufre una brecha después de recibir correos de phishing hiperpersonalizados que imitan su sistema de recursos humanos.

Los atacantes utilizan modelos de texto generativo para crear contenido específico para empleados y clonan el portal de inicio de sesión utilizando herramientas de diseño web basadas en IA.

Una vez que se recogen las credenciales, los atacantes acceden a bases de datos internas para exfiltrar registros de nómina.

Con la implementación de DataSunrise, la trayectoria de la brecha podría contenerse desde el inicio:

- Reglas de Auditoría detectan un horario de inicio de sesión irregular.

- Análisis de Comportamiento lo correlacionan con un volumen anormal de consultas.

- Políticas de Enmascaramiento limitan automáticamente la visibilidad de la información personal identificable (PII).

- Los paneles de cumplimiento generan evidencia forense instantánea.

Este ejemplo muestra cómo la combinación de la detección mediante IA con la orquestación autónoma de cumplimiento transforma la defensa reactiva en una resiliencia predictiva.

Desafíos Éticos y de Cumplimiento

El phishing generado por IA también plantea cuestiones éticas y regulatorias. Las empresas deben asegurarse de que su propio uso de herramientas de IA no produzca inadvertidamente contenido engañoso o almacene datos sintéticos que violen las leyes de privacidad.

DataSunrise ayuda mediante Descubrimiento de Datos y Protección Continua de Datos — identificando, encriptando y auditando toda la información sensible utilizada en los procesos de entrenamiento de los LLM.

Esta capacidad asegura una adopción responsable de la IA bajo marcos regulatorios como el EU AI Act y el NIST AI Risk Management Framework.

Impacto en el Negocio

| Aspecto | Sin Defensa Adaptativa con IA | Con IA Generativa + DataSunrise |

|---|---|---|

| Latencia en la detección | 6–12 horas | En tiempo real |

| Uso indebido de credenciales | A menudo no detectado | Bloqueado automáticamente |

| Respuesta de cumplimiento | Informes manuales | Evidencia con un clic |

| Actualizaciones de políticas | Impulsadas por humanos | Automatización sin código |

Las empresas que adoptan una protección mejorada con IA logran mejoras medibles en la velocidad de respuesta, la garantía de cumplimiento y la eficiencia en la contención de brechas.

El Futuro de la Defensa contra el Phishing Impulsada por IA

La IA Generativa continuará a difuminar la línea entre la comunicación humana y la de las máquinas. Para contrarrestarla, los futuros sistemas de seguridad deben integrar detección de autoaprendizaje, aplicación contextual de políticas y auditoría autónoma.

La hoja de ruta de DataSunrise enfatiza:

- Detección de Comportamientos Sospechosos basada en ML para una respuesta adaptativa al phishing.

- Calibración Autónoma de Cumplimiento que garantiza que los sistemas de IA cumplan con las regulaciones globales en evolución.

- Integración Multiplataforma que cubre entornos de datos estructurados, semiestructurados y no estructurados.

La convergencia de la IA y la defensa centrada en el cumplimiento marca la próxima era de la ciberresiliencia empresarial.

Conclusión

La IA Generativa ha hecho que los ataques de phishing sean más convincentes, escalables y difíciles de rastrear. Combatir esta nueva ola requiere combinar análisis impulsados por IA con una sólida gobernanza de datos.

Al integrar el enmascaramiento inteligente, la auditoría y la automatización del cumplimiento de DataSunrise, las organizaciones pueden mitigar tanto las capas humanas como las técnicas del engaño alimentado por IA.

Explore el Compliance Manager de DataSunrise y el AI Security Center para aprender cómo su empresa puede mantenerse a la vanguardia de las tácticas de phishing en evolución.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora