GraphQL, APIs Modernas, Sistemas Legacy – Protección de Datos en Cada Capa de Abstracción

Introducción

Probablemente hayas escuchado el argumento: "¡Necesitamos seguridad de bases de datos que funcione con GraphQL!" De hecho, GraphQL es bastante moderno, flexible y popular entre los equipos de desarrollo. Pero aquí está lo que muchos proveedores a veces pueden olvidar decirte – si tu seguridad de base de datos solo funciona con lenguajes de consulta o frameworks específicos, lo estás haciendo mal.

Seguridad Moderna de APIs con Ejemplo de GraphQL

Comencemos con un ejemplo de GraphQL para ver qué sucede realmente detrás de escena:

# Ejemplo de consulta GraphQL

query GetUserOrders {

user(id: "12345") {

name

email

orders(limit: 10) {

id

total

items {

name

price

}

}

}

}

¿Se ve moderno y limpio, verdad? Pero esto es lo que realmente llega a tu base de datos:

-- Lo que la base de datos realmente ve

SELECT u.name, u.email, u.id

FROM users u

WHERE u.id = '12345';

SELECT o.id, o.total

FROM orders o

WHERE o.user_id = '12345'

LIMIT 10;

SELECT i.name, i.price

FROM order_items oi

JOIN items i ON oi.item_id = i.id

WHERE oi.order_id IN ('67890', '67891', '67892'...);

La verdad: GraphQL es solo una de las formas de generar consultas SQL. Por eso, las herramientas de seguridad que monitorean a nivel SQL pueden proteger aplicaciones GraphQL sin siquiera requerir características específicas de GraphQL.

Consideraciones de Seguridad en GraphQL

GraphQL aporta beneficios genuinos a los flujos de trabajo modernos de desarrollo. Las consultas flexibles reducen el exceso de datos solicitados al permitir que los clientes pidan exactamente la información que necesitan. La tipificación fuerte ayuda al desarrollo al proporcionar contratos claros entre los sistemas frontend y backend. El punto único de entrada simplifica la gestión de API al consolidar múltiples fuentes de datos mediante una interfaz unificada.

Sin embargo, esta flexibilidad introduce desafíos únicos de seguridad. A diferencia de las APIs REST tradicionales, donde cada endpoint está estrechamente vinculado a una función de negocio predefinida, GraphQL expone un único punto de entrada que puede recuperar estructuras de datos complejas y profundamente anidadas. Esto dificulta la aplicación de políticas de control de acceso, particularmente a nivel de campo, donde información sensible puede exponerse inadvertidamente.

Además, muchas implementaciones de GraphQL traducen dinámicamente las consultas de los clientes a sentencias SQL. Si esta capa de traducción carece de una validación adecuada, puede convertirse en un vector para vulnerabilidades de inyección. Aunque la inyección SQL tradicional puede parecer menos probable a través de una interfaz estructurada de GraphQL, resolutores mal asegurados o generadores dinámicos de consultas en la lógica de la aplicación aún pueden introducir riesgos significativos.

Dado que estos riesgos a menudo evaden los controles de seguridad a nivel de la capa API, la protección de datos debe suceder a nivel SQL donde realmente reside la información sensible. Por eso, una vez que tu resolutor GraphQL genera una consulta SQL eficiente y bien estructurada, tu monitoreo de actividad a nivel base de datos debería automáticamente:

🔹 Registrar el acceso apropiadamente

🔹 Verificar la exposición de datos sensibles

🔹 Validar contra políticas de seguridad

🔹 Monitorear patrones inusuales

Un Enfoque Práctico para la Seguridad de Bases de Datos

Esto es algo que se vuelve claro al observar cómo funcionan realmente las distintas tecnologías:

La gran seguridad de datos funciona a nivel del protocolo de la base de datos, no a nivel de la aplicación.

Ya sea que tus solicitudes de datos provengan de:

🔹 Resolutores GraphQL

🔹 Endpoints REST API

🔹 Servicios legacy SOAP

🔹 Scripts Python para análisis

🔹 Herramientas temporales de exportación de datos

🔹 Conexiones a Excel

🔹 O cualquier otra aplicación que hable con tu base de datos

Todos se traducen finalmente en consultas SQL — lo que significa que la seguridad a nivel de base de datos puede protegerlos a todos con un enfoque único y consistente.

Ejemplos del Mundo Real: GraphQL y Otros

La Pila Moderna

// Resolutor GraphQL usando Prisma ORM

const resolvers = {

Query: {

user: async (parent, args, context) => {

return await context.prisma.user.findUnique({

where: { id: args.id },

include: { orders: true }

});

}

}

};

El Clásico Empresarial

// Spring Boot tradicional + JPA

@RestController

public class UserController {

@GetMapping("/api/users/{id}")

public User getUser(@PathVariable String id) {

return userRepository.findUserWithOrders(id);

}

}

@Query("SELECT u FROM User u LEFT JOIN FETCH u.orders WHERE u.id = :id")

User findUserWithOrders(@Param("id") String id);

El Acceso Directo a Base de Datos

# Script Python con conexión directa a base de datos

import psycopg2

conn = psycopg2.connect("postgresql://...")

cursor = conn.cursor()

cursor.execute("""

SELECT u.id, u.name, u.email, o.id as order_id, o.total

FROM users u

LEFT JOIN orders o ON u.id = o.user_id

WHERE u.id = %s

""", (user_id,))

La Aplicación Legacy

' Aplicación empresarial VB.NET

Dim connectionString As String = ConfigurationManager.ConnectionStrings("DB").ConnectionString

Using connection As New SqlConnection(connectionString)

Dim sql As String = "SELECT u.id, u.name, u.email, o.id as order_id, o.total " & _

"FROM users u LEFT JOIN orders o ON u.id = o.user_id " & _

"WHERE u.id = @userId"

Dim command As New SqlCommand(sql, connection)

command.Parameters.AddWithValue("@userId", userId)

connection.Open()

Dim reader As SqlDataReader = command.ExecuteReader()

End Using

Si eliminamos todas las capas de abstracción y vemos lo que sucede debajo, resulta que todos estos ejemplos generan esencialmente la misma consulta SQL exacta que llega a tu base de datos. Tu herramienta de seguridad debería detectar accesos a datos sensibles, patrones sospechosos de consulta y posibles ataques de inyección sin importar qué capa de abstracción los haya generado.

Por qué:

Cada uno de esos ejemplos (GraphQL + Prisma, Spring Boot + JPA, Python puro con psycopg2) finalmente generan y ejecutan SQL que golpea al mismo motor de base de datos. El motor de base de datos (por ejemplo, PostgreSQL, MySQL) no distingue si la consulta vino de un resolutor GraphQL, un controlador Java usando JPA o un script Python puro.

Solo ve una sentencia SQL como:

SELECT u.id, u.name, u.email, o.id AS order_id, o.total

FROM users u

LEFT JOIN orders o ON u.id = o.user_id

WHERE u.id = '123';

Consideraciones:

- Los ORM pueden optimizar o estructurar el SQL de forma diferente. Por ejemplo, Prisma podría dividir una consulta en múltiples viajes (N+1), o JPA podría usar

JOIN FETCH. Pero el objetivo semántico sigue siendo el mismo. - Registrar solo a nivel de aplicación pasará por alto accesos a bajo nivel (por ejemplo, alguien ejecutando psql o DataGrip). Por eso se monitorea a nivel BD.

- Las sentencias preparadas o variables vinculadas pueden oscurecer los valores de parámetros en los registros a menos que se decodifiquen.

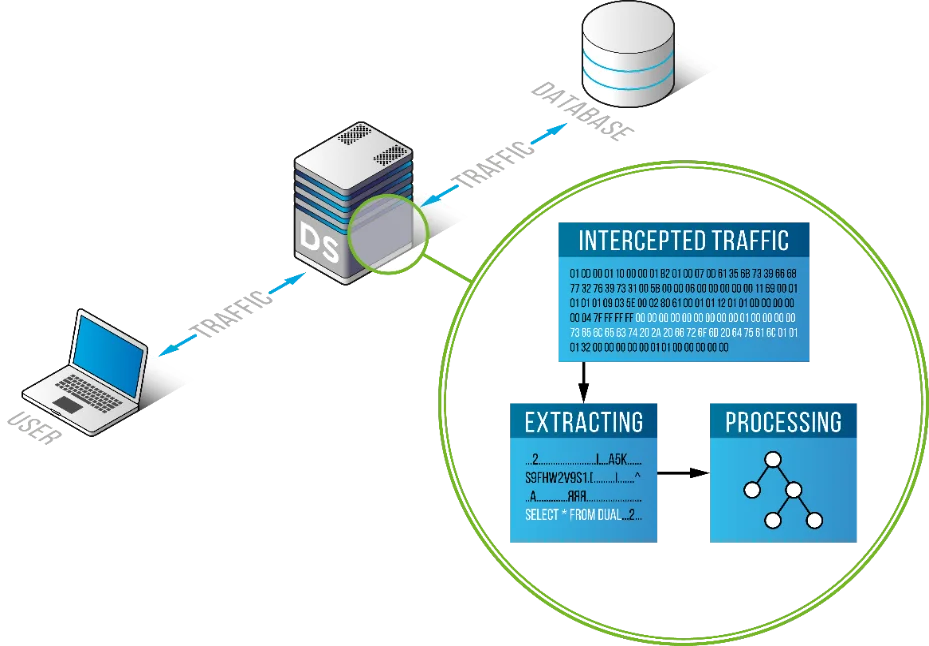

Implicación para Herramientas de Seguridad

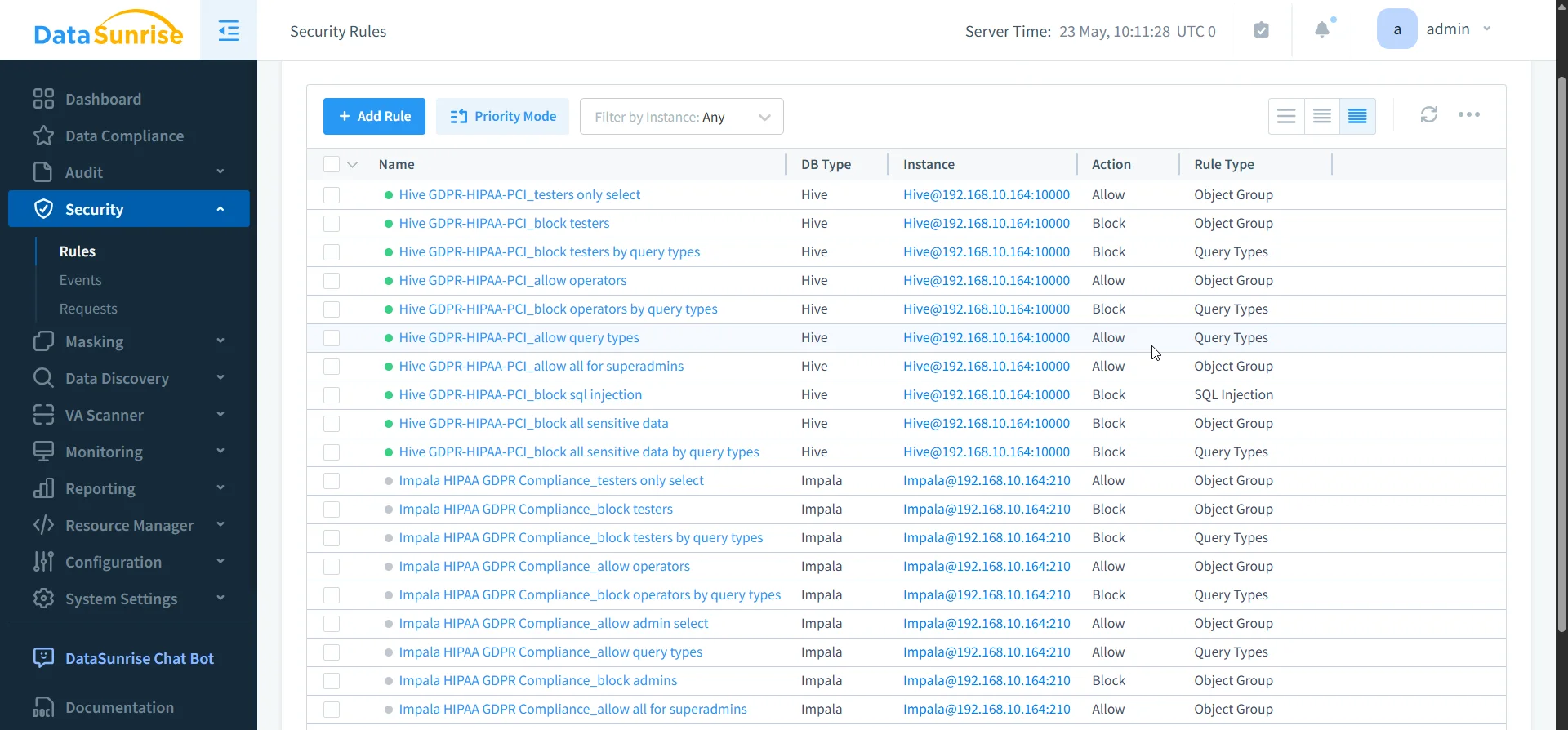

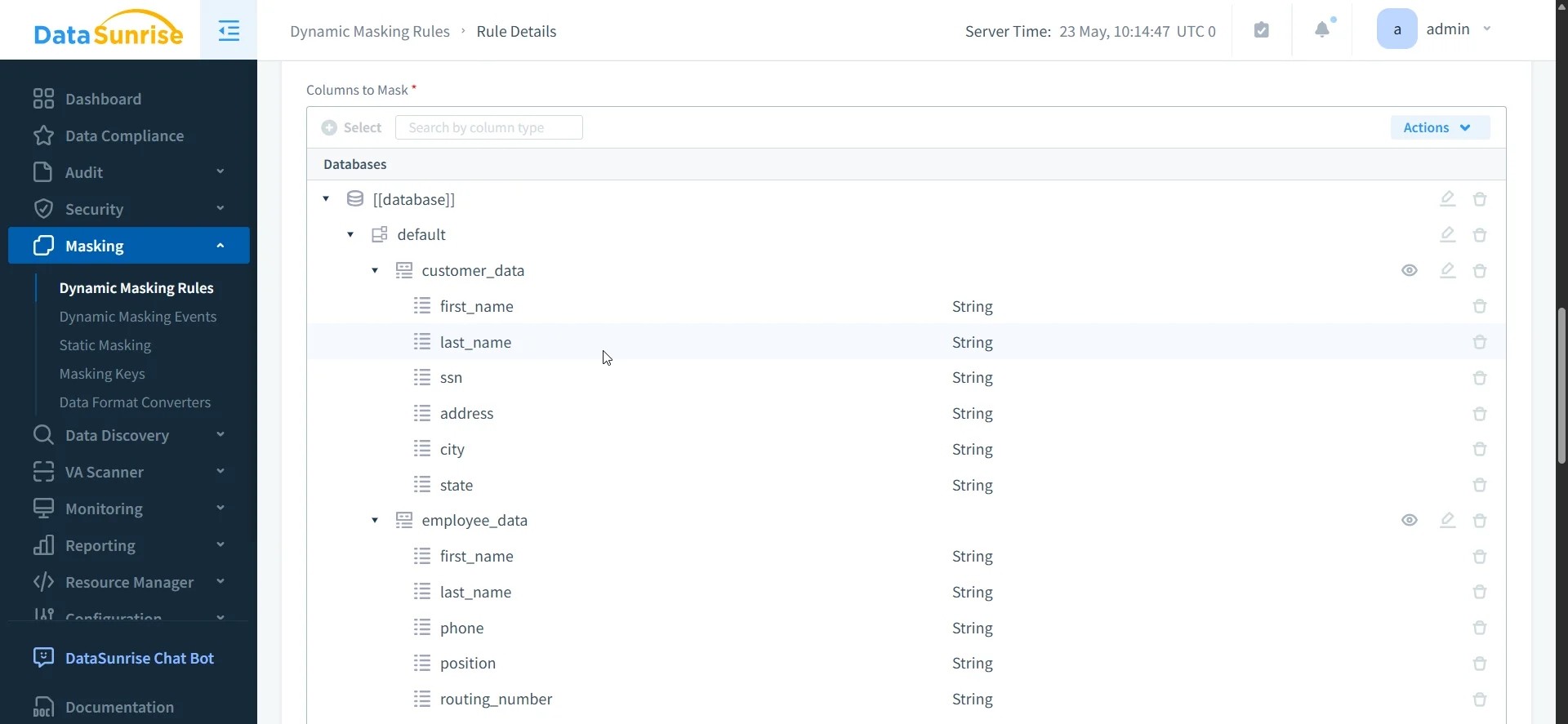

Por eso exactamente Monitoreo de Actividad de Bases de Datos (DAM) o herramientas de auditoría (como registros nativos de auditoría o DataSunrise) deben funcionar independientemente de la capa de abstracción. Operan a nivel SQL, así que mientras tu herramienta de monitoreo tenga visibilidad del SQL final, puede:

🔹 Detectar acceso a información personal identificable / información de salud protegida (PII/PHI)

🔹 Analizar anomalías

🔹 Señalar intentos de inyección SQL

🔹 Aplicar reglas de enmascaramiento o alertas

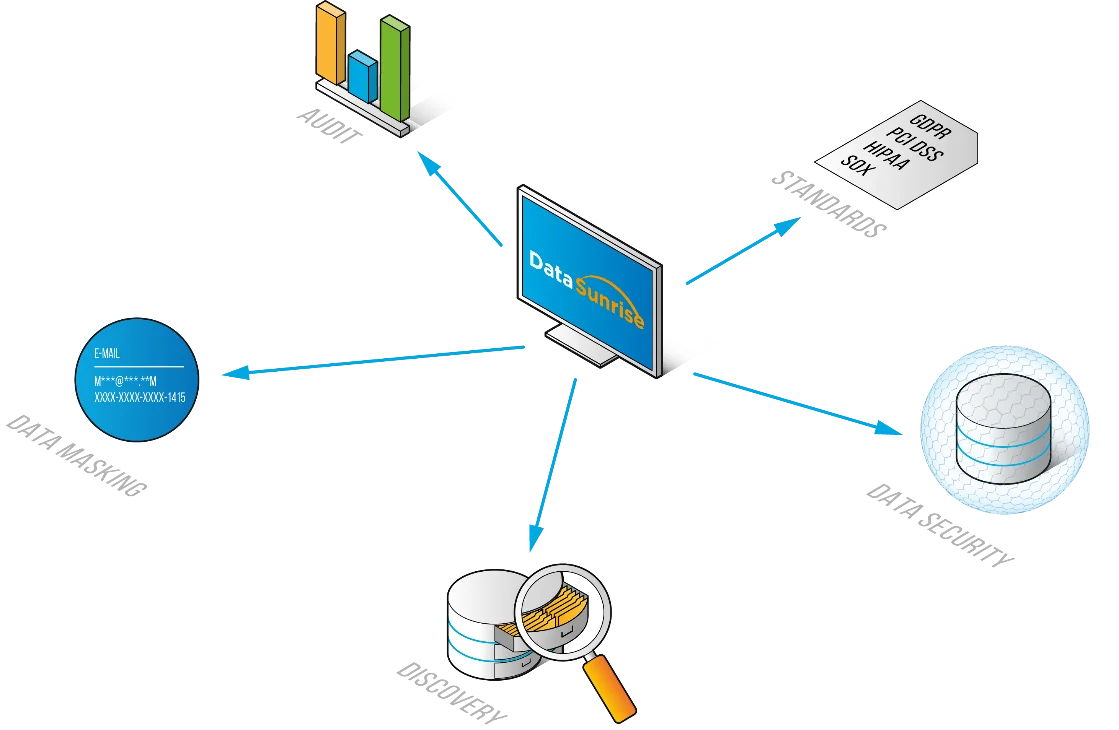

La Ventaja de DataSunrise: Agnóstico a la Tecnología por Diseño

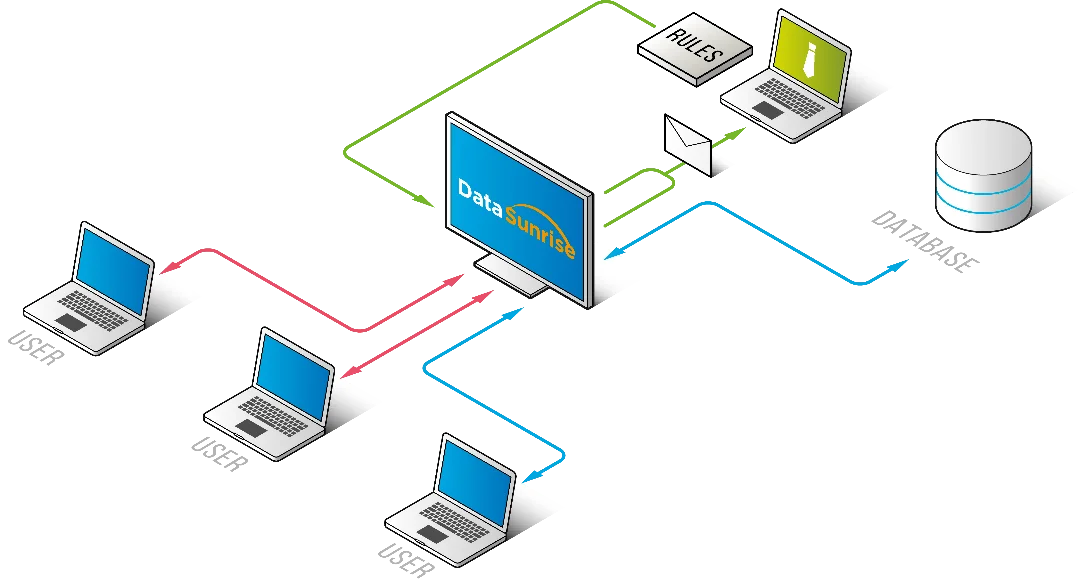

DataSunrise opera como un proxy inteligente entre tus aplicaciones y bases de datos, lo que significa:

✅ Monitoreo Universal: Ya sea que tu consulta origine en un resolutor GraphQL, endpoint REST, sistema legacy COBOL o un script Python improvisado, DataSunrise lo ve y protege todo a nivel SQL.

✅ Cero Cambios en la Aplicación: Tus desarrolladores pueden seguir usando sus frameworks preferidos — GraphQL, REST, ORM, SQL puro — sin modificaciones. DataSunrise gestiona transparentemente la seguridad, auditoría y cumplimiento.

✅ Visibilidad Integral: Obtén auditorías completas y monitoreo en tiempo real de todo tu ecosistema de acceso a datos. Sin puntos ciegos, sin importar cómo evolucionen tus aplicaciones.

✅ Rendimiento que Escala: Diseñado para manejar tráfico empresarial sin convertirse en cuello de botella, ya sea procesando consultas GraphQL o grandes operaciones de datos.

Por qué DataSunrise Está Diseñado para el Mundo Real

Aquí es donde la mayoría de los proveedores de seguridad de bases de datos pueden equivocarse: persiguen tecnologías individuales en lugar de entender la verdad fundamental sobre el acceso a datos. DataSunrise fue diseñado desde el día uno para trabajar a nivel del protocolo de base de datos, lo que significa que no importa qué framework nuevo y sofisticado descubran los desarrolladores en Hacker News esta semana — mientras haga llamadas a la base de datos, una buena solución de seguridad monitorizará y registrará esas llamadas igual.

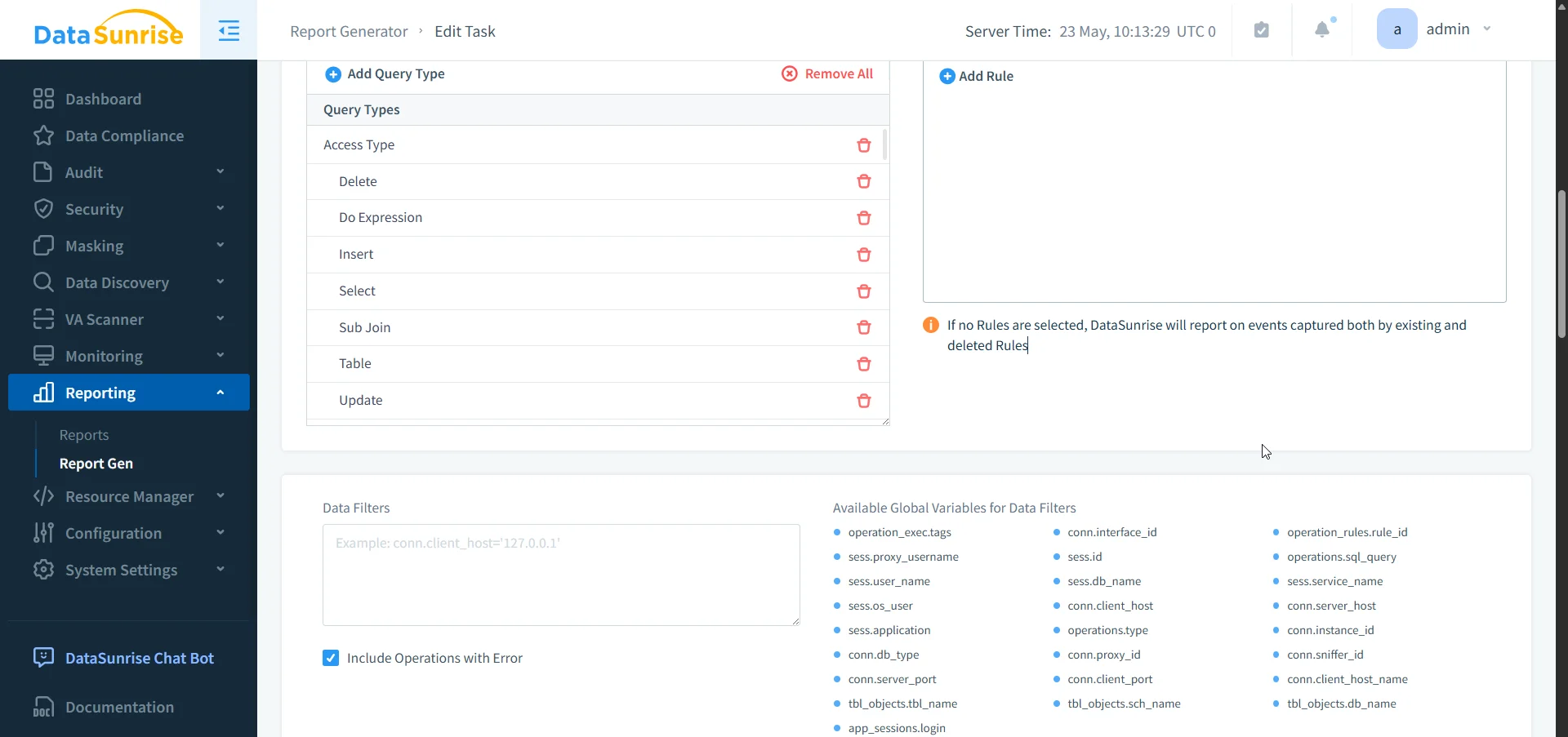

Despliegues Reales de DataSunrise

Escenario 1: La Tienda de Microservicios Moderna

Frontend (GraphQL) ──┐

User Service (REST) ──┤

Analytics (Python) ──┤ ──→ [DataSunrise] ──→ [Base de Datos de Producción]

Legacy ERP (SOAP) ──┤

Data Warehouse ──┘

DataSunrise proporciona seguridad y auditoría unificadas para todos estos diferentes patrones de acceso, con políticas que funcionan sin importar la capa de aplicación.

Escenario 2: La Realidad Empresarial

APIs GraphQL ──┐

Aplicaciones Legacy ──┤

Sistemas de terceros ──┤ ──→ [Instancia(s) DataSunrise] ──→ [Base(s) de Datos Empresarial(es)]

Herramientas Data Science ──┤

Herramientas BI/Analytics ──┘

DataSunrise los maneja a todos con políticas de seguridad coherentes, auditoría completa y detección de amenazas en tiempo real.

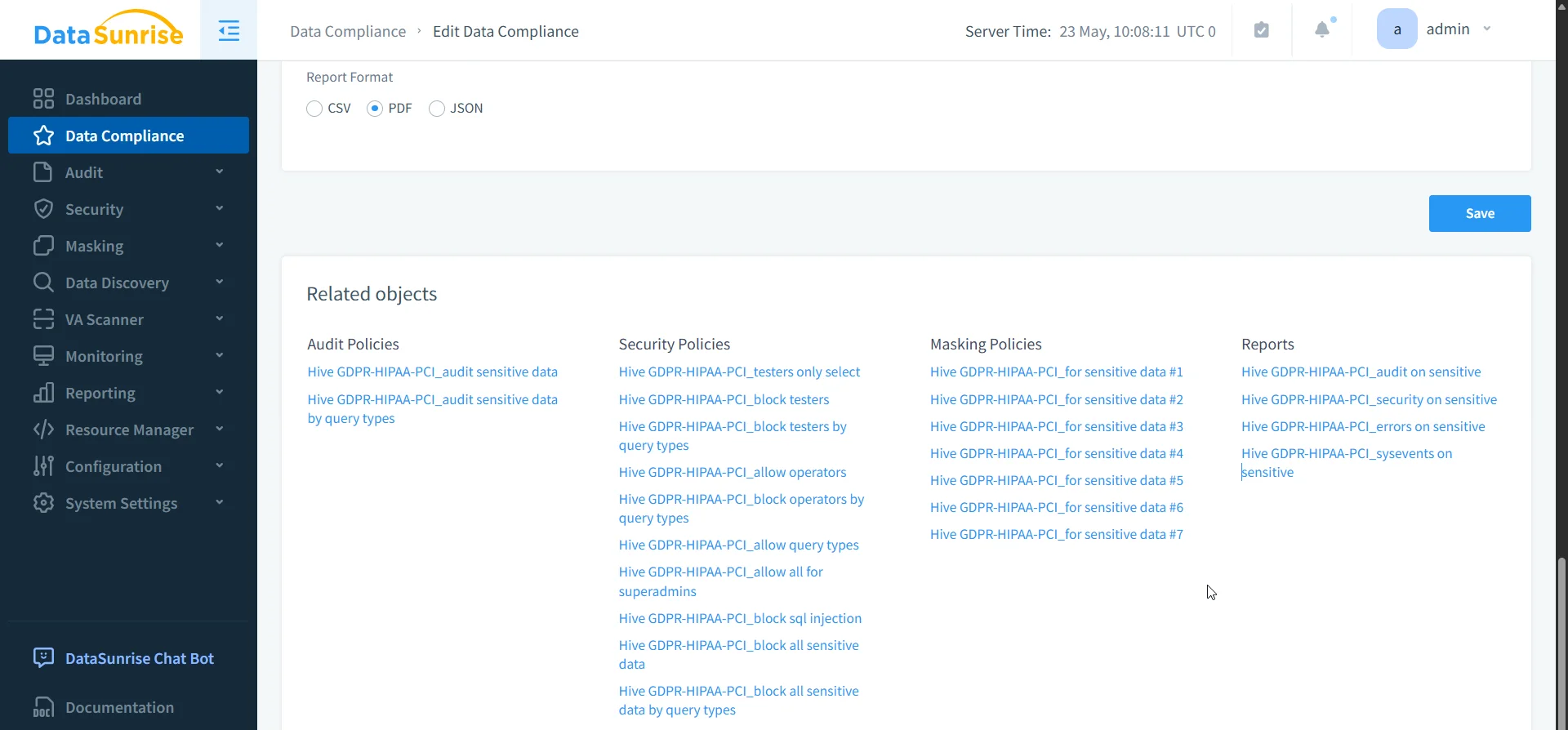

Qué Hace que DataSunrise Sea Diferente

A diferencia de soluciones puntuales que requieren herramientas separadas para distintas tecnologías, DataSunrise ofrece:

Gestión Unificada de Políticas: Crea reglas de seguridad una vez y aplícalas universalmente. Ya sea que alguien intente acceder a datos sensibles via GraphQL o SQL directo, las mismas políticas protegen tus datos.

Auditoría Empresarial: Reportes completos de cumplimiento que cubren todos los métodos de acceso a datos. Obtén rastros de auditoría completos y monitoreo en tiempo real en todo tu ecosistema de acceso a datos. Sin puntos ciegos, sin importar cómo evolucionen tus aplicaciones.

Protección Activa: No solo registro, también prevención activa de amenazas que funciona en toda tu arquitectura de aplicaciones. Las consultas maliciosas pueden ser bloqueadas ya sea que provengan de APIs modernas o sistemas legacy.

Enmascaramiento Dinámico de Datos: Protección de datos que funciona en todas tus capas de aplicación. La información sensible puede ser enmascarada en tiempo real, tanto si se accede a través de APIs modernas como de sistemas legacy.

El Modelo de Despliegue de DataSunrise

La arquitectura proxy de DataSunrise significa que se integra perfectamente en cualquier entorno:

[Cualquier Aplicación] ──→ [Proxy de DataSunrise] ──→ [Cualquier Base de Datos]

│

├── Políticas de Seguridad

├── Registro de Auditoría

├── Enmascaramiento de Datos

├── Detección de Amenazas

└── Reportes de Cumplimiento

Este enfoque lo hace no disruptivo y mantiene la operación sencilla ya que no se requieren cambios en el código de la aplicación y el impacto en infraestructura es mínimo. Además proporciona varias ventajas críticas:

🔹 Agnóstico a Bases de Datos: Funciona con PostgreSQL, MySQL, Oracle, SQL Server y más

🔹 Agnóstico a Frameworks – Desde GraphQL hasta COBOL: soporta cualquier tecnología que hable SQL

🔹 Agnóstico a Industrias – Desde salud hasta fintech, retail o gobierno

🔹 Agnóstico a Proveedores – AWS, Azure, on-premises o entornos híbridos

Resultado: Protección de datos completa que se adapta a tu negocio, no al revés.

Además, DataSunrise puede desplegarse en varios modos de despliegue incluyendo modos trailing y sniffer, proporcionando a las organizaciones aún más flexibilidad para adecuarse a sus requerimientos específicos de seguridad y restricciones de arquitectura de red.

Conclusión Final: Seguridad Agnóstica a la Tecnología

DataSunrise se integra sin problemas en entornos impulsados por GraphQL asegurando la capa de acceso a la base de datos donde todas las consultas GraphQL terminan. Mientras los servidores GraphQL siguen siendo responsables de su propio diseño de esquema, reglas de autorización y limitaciones de consulta, DataSunrise ofrece enmascaramiento consistente, auditoría, detección de amenazas y aplicación de políticas para el SQL generado por esas operaciones GraphQL. Esto garantiza que independientemente del framework o estilo de API – GraphQL, REST, gRPC o servicios legacy – tu información sensible permanezca protegida en el punto que más importa: la base de datos.

Tu base de datos no distingue entre consultas provenientes de frameworks modernos de JavaScript o sistemas legacy COBOL — SQL es SQL. Las soluciones de seguridad de bases de datos más efectivas monitorean a nivel de protocolo donde realmente ocurren las consultas, permaneciendo agnósticas a cualquier framework para funcionar con cualquier stack tecnológico que desplieguen tus desarrolladores.

En los entornos complejos actuales, las organizaciones pueden ejecutar APIs GraphQL junto con servicios REST tradicionales, scripts de análisis en Python, aplicaciones empresariales legacy e integraciones de terceros. Cada uno aporta diferentes patrones de consulta, pero todos finalmente generan SQL que necesita protección consistente. La seguridad de bases de datos que solo atiende tecnologías específicas crea lagunas peligrosas en tu estrategia de protección de datos.

La seguridad efectiva de bases de datos se centra en los patrones SQL más que en las capas de aplicación, escalando sin problemas a través de arquitecturas monolíticas, microservicios y despliegues serverless. Este enfoque asegura protección integral sin importar cómo evolucione tu panorama tecnológico.

Conclusión: DataSunrise para Todas las Necesidades de Protección de Datos Empresariales

La próxima vez que alguien pregunte si DataSunrise "soporta GraphQL," la respuesta correcta es: "DataSunrise soporta tu negocio — sin importar cómo tus aplicaciones accedan a tus datos."

El enfoque centrado en la base de datos de DataSunrise significa que obtienes:

✅Seguridad a prueba de futuro que funciona incluso con tecnologías que aún no existen

✅Cumplimiento completo en todos tus patrones de acceso a datos

✅Simplicidad operativa sin sacrificar profundidad de seguridad

✅Escalabilidad empresarial que crece con tu arquitectura

Ya sea que tu equipo esté construyendo APIs GraphQL de vanguardia, manteniendo sistemas legacy o ejecutando análisis complejos, DataSunrise provee seguridad de base de datos consistente y completa que simplemente funciona.

Porque al final del día, a tus datos no les importa cómo las aplicaciones acceden a ellos — pero tu seguridad debe protegerlos sin importar eso. DataSunrise hace que esa protección sea fluida, integral y lista para empresas.

¿Listo para ver DataSunrise en acción con tu stack tecnológico específico? Ya sea que ejecutes APIs GraphQL, servicios REST tradicionales o sistemas legacy, agenda una demo hoy mismo para ver cómo la seguridad integral de base de datos se adapta a tu entorno.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora