Objetivo de un Registro de Auditoría de BD

En el entorno regulatorio actual, sectores como finanzas, gobierno, salud y educación están obligados a implementar medidas rigurosas para proteger datos sensibles. Las defensas perimetrales convencionales como los cortafuegos ya no son suficientes para garantizar la responsabilidad o trazabilidad. Por lo tanto, un registro de auditoría de base de datos confiable y resistente a manipulaciones se ha convertido en una piedra angular de las arquitecturas de seguridad modernas y los programas de cumplimiento. Según un informe de seguridad SANS, la auditoría a nivel de base de datos es uno de los métodos más eficaces para detectar el mal uso y mantener el cumplimiento con los estándares de la industria.

Resumen de Cumplimiento de Datos | Marcos Regulatorios

Los modernos marcos de protección de datos, tales como SOX, HIPAA, PCI DSS y GDPR, exigen a las organizaciones mantener registros detallados e infalsificables de todos los eventos de acceso y modificación de datos. Los registros de auditoría de base de datos completos no solo demuestran cumplimiento, sino que también juegan un papel crucial en la detección proactiva de amenazas y la responsabilidad interna. Proporcionan una visión transparente de quién accedió a qué datos, cuándo ocurrió el evento, qué acciones se realizaron y bajo qué contexto o nivel de autorización. Este nivel de trazabilidad fortalece el análisis forense, apoya la respuesta ante incidentes y asegura que cada interacción con información sensible pueda ser validada contra políticas de seguridad y gobernanza.

Por Qué Importan los Registros de Auditoría de Base de Datos

Los registros de auditoría son más que una formalidad de cumplimiento: proporcionan valiosos conocimientos operacionales. Cuando están estructurados de forma efectiva, los logs revelan actividades de usuarios, confirman el cumplimiento de políticas y resaltan riesgos potenciales.

| Casos de Uso | Beneficio |

|---|---|

| Responsabilidad | Rastrear modificaciones de datos hasta usuarios individuales |

| Aplicación de Políticas | Identificar violaciones a las políticas de acceso |

| Respuesta ante Incidentes | Apoyar investigaciones con logs detallados |

| Detección de Intrusiones | Monitorear comportamientos anómalos de acceso |

| Revisión de Accesos | Detectar cuentas inactivas o con privilegios excesivos |

Preguntas clave que un buen registro de auditoría debe responder:

- ¿Quién accedió a datos sensibles y cuándo?

- ¿Fueron estas acciones autorizadas?

- ¿El usuario operó dentro de su rol asignado?

- ¿Podemos rastrear incidentes específicos de seguridad hasta su origen?

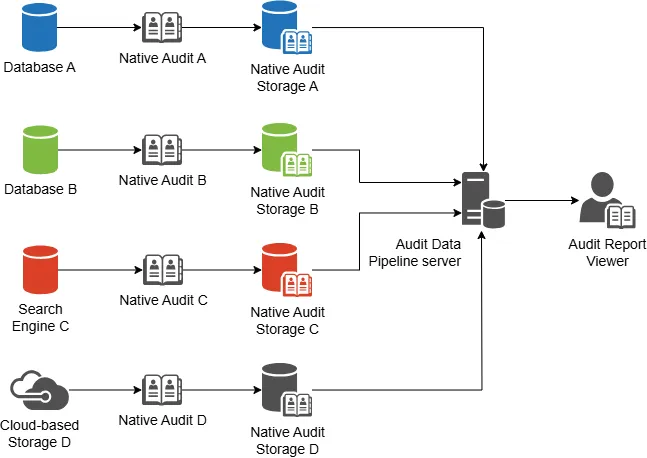

Dónde Fallan las Herramientas Nativas de Auditoría

Aunque la mayoría de las plataformas RDBMS incluyen algunas funciones de auditoría, frecuentemente son verbosas, inconsistentes o afectan el rendimiento. Por ejemplo, PostgreSQL podría requerir múltiples triggers y la rotación manual de logs solo para obtener un historial básico a nivel de fila.

-- Ejemplo de trigger de auditoría en PostgreSQL CREATE OR REPLACE FUNCTION log_update() RETURNS TRIGGER AS $$ BEGIN INSERT INTO audit_log(table_name, action, old_data, new_data, changed_at) VALUES (TG_TABLE_NAME, TG_OP, row_to_json(OLD), row_to_json(NEW), now()); RETURN NEW; END; $$ LANGUAGE plpgsql; CREATE TRIGGER audit_trigger AFTER UPDATE ON customer_data FOR EACH ROW EXECUTE FUNCTION log_update();

La generación de logs nativos es útil pero rápidamente enfrenta limitaciones. Los desafíos típicos incluyen:

Puntos Críticos del Registro de Auditoría

- Los logs en bruto son voluminosos y difíciles de consultar

- Presión sobre el almacenamiento en entornos de producción

- Formatos inconsistentes entre diferentes motores de base de datos

- Investigaciones lentas debido al procesamiento manual

- Incapacidad para rastrear cambios DDL o contexto de acceso

| Dominio | Amenaza Externa | Amenaza Interna | Riesgo de Cumplimiento |

|---|---|---|---|

| PII de Clientes | Alto | Medio | Alto |

| Datos de Pago | Alto | Alto | Alto |

| Almacén Analítico | Bajo | Medio | Bajo |

| Código Fuente | Medio | Alto | Bajo |

- 0 – 30 días: Almacenamiento caliente → investigaciones en tiempo real

- 1 – 12 meses: Nivel templado → consultas de cumplimiento

- 1 – 7 años: Archivo frío → evidencias legales / SOX

Riesgos de Operar Sin un Registro de Auditoría Centralizado

Los logs nativos y triggers ad hoc crean brechas de cobertura que aparecen justo cuando se necesita evidencia. Sin una capa de auditoría unificada, las investigaciones se prolongan y el cumplimiento se complica. Los modos de falla más comunes incluyen:

- Exposición silenciosa de datos — La falta de correlación entre motores permite que accesos sospechosos se oculten en logs por nodo.

- Cadena de evidencia débil — Formatos y políticas de retención inconsistentes dificultan demostrar “quién hizo qué, cuándo y cómo.”

- Retraso operativo — Los equipos gastan tiempo normalizando logs en lugar de responder a incidentes.

- Compensaciones en rendimiento — Triggers DIY a nivel de fila añaden sobrecarga y aún pierden contexto de sesión.

- Riesgo regulatorio — Los auditores esperan registros exportables y consistentes alineados con marcos como SOX y GDPR.

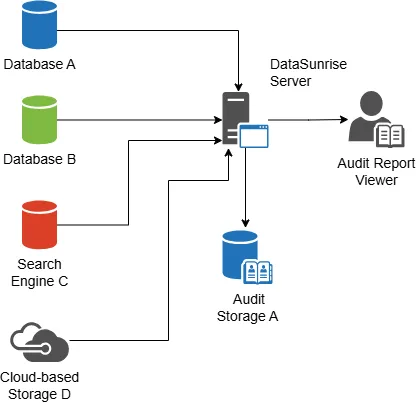

Centralizar la auditoría entre motores convierte logs en bruto en respuestas—vinculando identidades, sesiones y consultas en un solo lugar. Si está comenzando desde cero, empiece con Monitoreo de Actividad de Base de Datos y planifique para descubrimiento de datos + enmascaramiento dinámico para reducir alertas falsas y proteger campos sensibles en tránsito y en reposo.

Qué Debe Ofrecer una Plataforma de Auditoría Centralizada

- Visibilidad en tiempo real: Registre cada consulta, cambio DDL o inicio de sesión cuando ocurra

- Reglas personalizadas: Concéntrese solo en eventos importantes

- Almacenamiento indexado: Logs listos para análisis forense

- Formatos aptos para cumplimiento: Exporte en PDF, CSV o integre con SIEMs

- Alertas inteligentes: Reciba notificaciones por violaciones de políticas o anomalías

Actualizaciones de Auditoría en la Nube 2025 que No Debe Ignorar

| Nube | Función 2025 | Por Qué Importa |

|---|---|---|

| AWS | Ingesta de Logs Externos CloudTrail Lake | Una única vista para auditoría multi-nube—adiéu a la supervisión fragmentada. |

| Azure | Auditoría Mejorada de Servidor GA (julio 2025) | 30–40 % menos CPU vs. auditoría por BD. |

| Multi-Nube | Conector DataSunrise vs. Guardium | Política como código supera la proliferación de plugins—menos elementos que se rompen. |

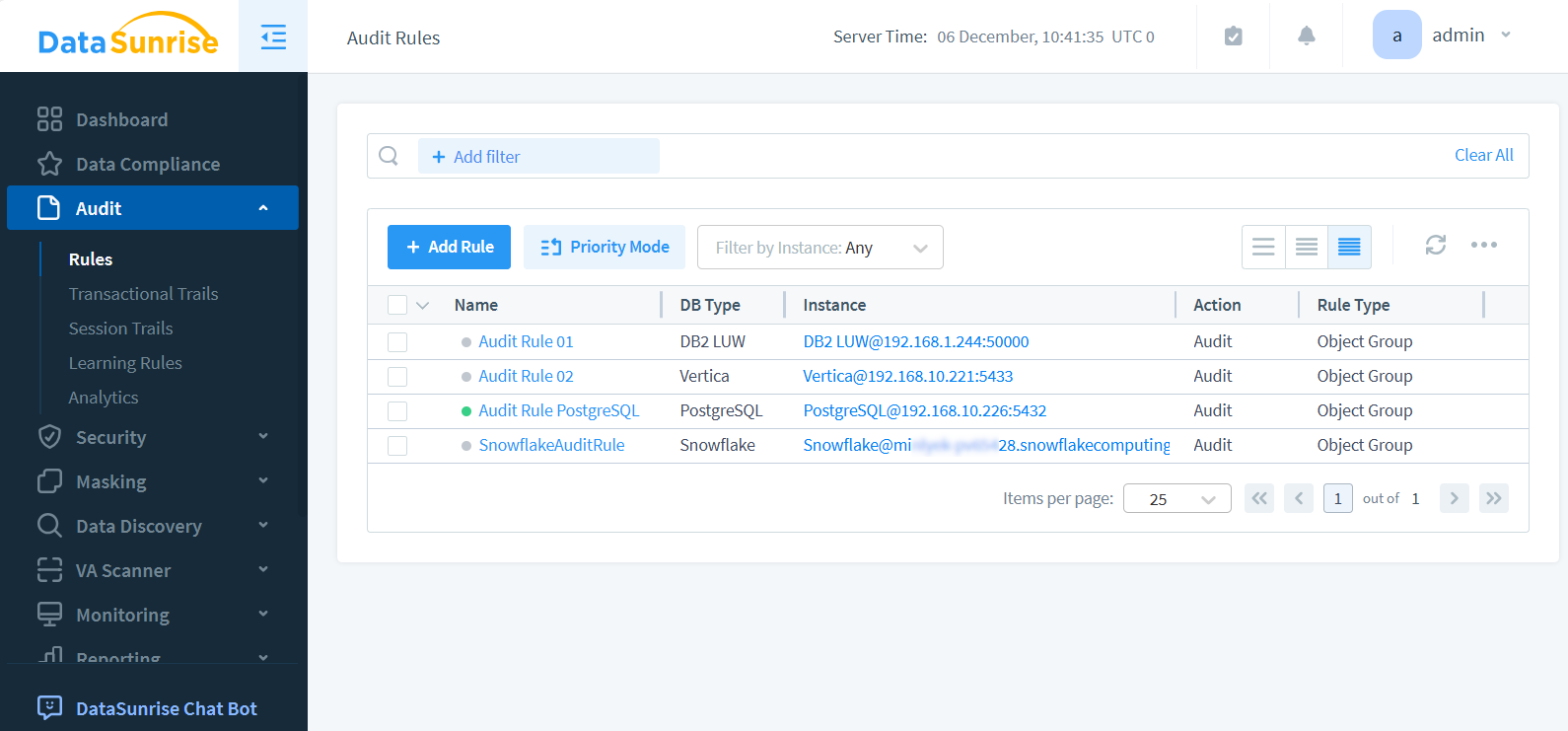

Auditoría Nativa de Base de Datos vs DataSunrise: Comparación

| Funcionalidad | Herramientas Nativas | DataSunrise |

|---|---|---|

| Políticas de Auditoría Multibase de Datos | No — solo por motor | Sí — soporte multi-BD |

| Registro Basado en Reglas en Tiempo Real | Limitado, lento para personalizar | Sí — GUI y CLI flexibles |

| Control de Almacenamiento de Logs | A menudo local, difícil de escalar | SQLite, Redshift, PostgreSQL y más |

| Reportes de Cumplimiento | Manual o con herramientas externas | Exportaciones PDF, CSV integradas |

| Filtrado y Análisis de Eventos | Contexto de sesión mínimo | Metadatos de sesión, filtros, roles |

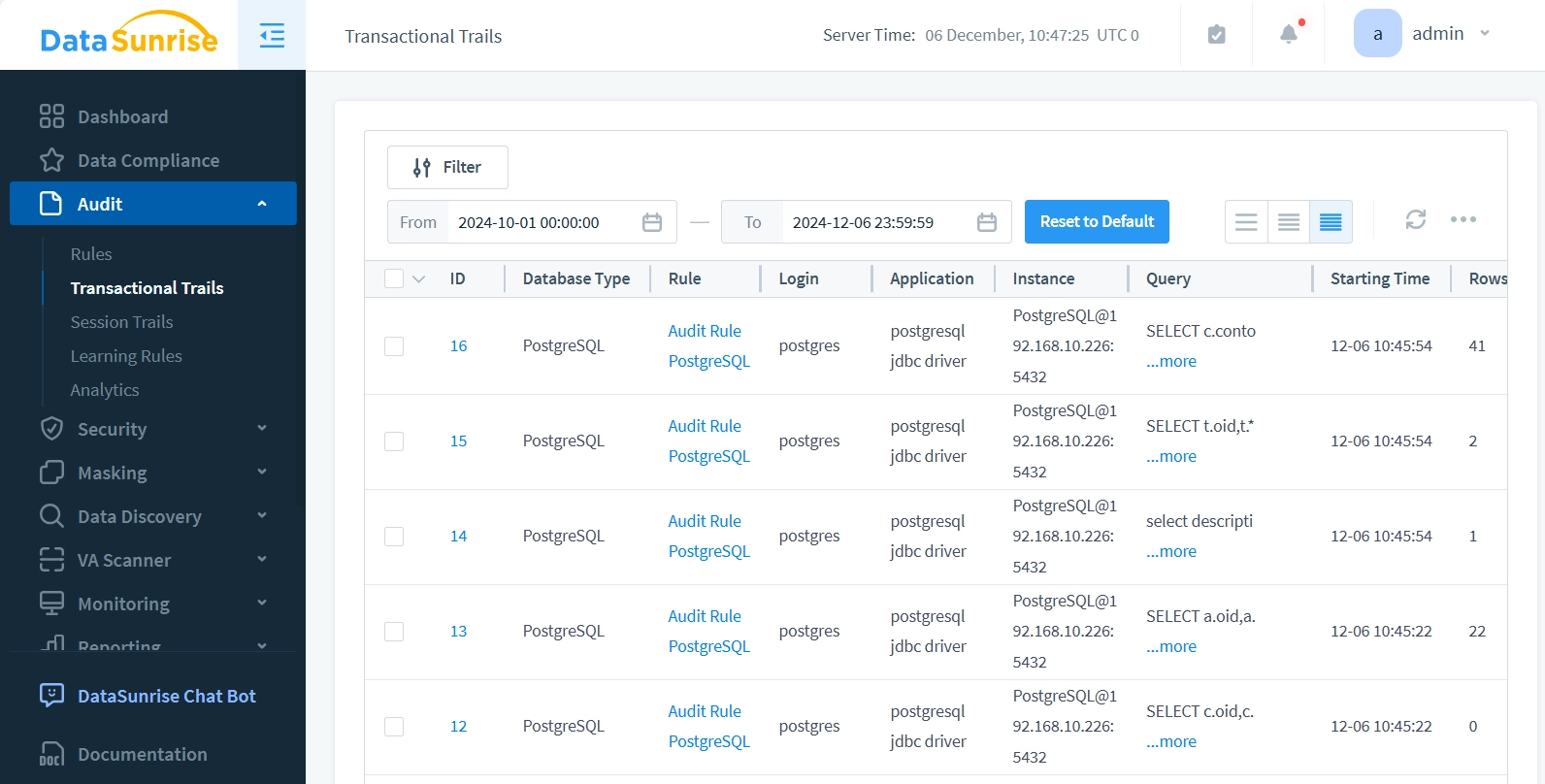

Por Qué los Equipos Eligen DataSunrise

DataSunrise moderniza los registros de auditoría ofreciendo una capa unificada para rastreo de consultas, aplicación basada en roles e informes—en PostgreSQL, Oracle, SQL Server, MySQL, Redshift y más.

- Crear reglas de auditoría por tabla, usuario, rol o tipo de acción

- Almacenar logs local o externamente en formatos optimizados para rendimiento

- Generar reportes vía GUI o CLI—PDFs, CSVs, vistas filtradas

- Usar metadatos de sesión para delimitar cadenas exactas de consultas

- Proteger campos sensibles con enmascaramiento y detección de anomalías

Escenario Real: Por Qué los Registros de Auditoría Son Críticos

Considere una situación donde se sospecha que un administrador privilegiado está exfiltrando información confidencial de clientes. Sin un sistema de auditoría centralizado, recopilar evidencia podría requerir días de recolección manual de logs — y aun así, los resultados podrían ser incompletos o inconclusos. Sin embargo, con una plataforma unificada como DataSunrise, los equipos de seguridad pueden reproducir inmediatamente la sesión del usuario, revisar las consultas ejecutadas y precisar exactamente qué registros fueron vistos, alterados o exportados.

En este contexto, el registro de auditoría se transforma de un simple log histórico a un mecanismo de seguridad proactivo. En lugar de solo documentar actividad para cumplimiento, permite una rápida respuesta ante incidentes, apoya investigaciones legales y ayuda a identificar si el evento fue accidental, negligente o malicioso. Además, la visibilidad detallada fortalece la responsabilidad en toda la organización y disuade el mal uso interno antes de que ocurra.

Asimismo, los registros centralizados de auditoría cierran brechas de visibilidad en entornos híbridos — incluyendo bases de datos en la nube, sistemas on-premise y almacenes de datos distribuidos. Cuando se captura actividad de manera consistente en SQL, NoSQL y servicios nativos de nube, los equipos de seguridad pueden correlacionar eventos, detectar movimientos laterales y descubrir ataques multinivel que de otro modo permanecerían ocultos. Este nivel de transparencia es especialmente importante cuando las organizaciones dependen de contratistas externos, cuentas administrativas compartidas o equipos DevOps con privilegios elevados.

Los registros de auditoría también son indispensables durante evaluaciones de cumplimiento. Regulaciones como GDPR, HIPAA, PCI DSS y SOX requieren que las organizaciones demuestren quién accedió a datos sensibles, cuándo lo hizo y qué acciones se realizaron. Una solución robusta de auditoría permite a los equipos generar informes instantáneamente, evitando el proceso costoso y prolongado de reconstruir evidencias manualmente.

Finalmente, los análisis de auditoría pueden revelar patrones de comportamiento a largo plazo — frecuencia inusual de consultas, accesos fuera de horario, incremento de privilegios o intentos repetidos de evadir políticas de enmascaramiento. Al integrar inteligencia de auditoría con detección de anomalías y sistemas SIEM, las organizaciones evolucionan de una seguridad reactiva a una predictiva, deteniendo incidentes antes de que escalen.

Preguntas Comunes Sobre los Registros de Auditoría de Base de Datos

Entender cómo funcionan los registros de auditoría ayuda tanto a equipos de seguridad como a oficiales de cumplimiento a tomar decisiones informadas. A continuación, algunas preguntas frecuentes que recibimos al ayudar a organizaciones a implementar auditorías de base de datos a gran escala.

- ¿Qué debe incluir un registro de auditoría de base de datos?

Identidad del usuario, marcas de tiempo, sentencias SQL ejecutadas, tablas o filas afectadas, IP de cliente y roles deben ser registrados. - ¿Cuánto tiempo deben retenerse los logs de auditoría?

La retención depende de requerimientos regulatorios. Por ejemplo, SOX y GDPR pueden exigir mantener logs de 1 a 7 años según la industria y el tipo de dato. - ¿Pueden las herramientas nativas cumplir con el cumplimiento por sí solas?

Rara vez. Las herramientas nativas ofrecen registro básico, pero a menudo carecen de análisis en tiempo real, gestión centralizada o informes exportables de cumplimiento. - ¿Los registros de auditoría afectan el rendimiento de la base de datos?

Pueden hacerlo, especialmente si se configuran incorrectamente. Por eso plataformas como DataSunrise usan motores de registro optimizados y backends de almacenamiento como SQLite o Redshift. - ¿El enmascaramiento forma parte del registro de auditoría?

Debiera ser así. Datos sensibles como información personal identificable (PII) deben enmascararse en los logs o excluirse completamente. DataSunrise aplica reglas de enmascaramiento antes de almacenar el evento de auditoría.

Este tipo de registro y generación de informes detallados no solo ayuda en auditorías regulatorias, sino que también fortalece la postura general de seguridad de la base de datos.

Cómo Los Registros de Auditoría Transforman las Operaciones Diarias

En el sector financiero, un registro de auditoría unificado revoluciona la rapidez y precisión de las investigaciones al correlacionar identidades de usuarios, datos de sesiones e historiales de consultas SQL en sistemas de pago y transacciones. Lo que antes requería días de revisión manual ahora puede completarse en horas, ayudando a las instituciones a detectar y contener rápidamente fraudes o violaciones de políticas. Las organizaciones de salud aplican el mismo principio para mantener registros precisos de cada acceso a datos electrónicos de salud—verificando quién vio, modificó o exportó información de pacientes. Esta automatización elimina la necesidad de correlación manual de logs mientras provee pruebas en tiempo real de cumplimiento HIPAA y GDPR durante auditorías y revisiones internas.

Entidades gubernamentales y del sector público dependen de la auditoría centralizada para asegurar la responsabilidad de usuarios privilegiados, prevenir fugas de datos y preservar la integridad de cadenas de evidencia para investigaciones legales o disciplinarias. Al habilitar visibilidad detallada de acciones administrativas y aplicación de políticas, estos sistemas reducen significativamente el tiempo de permanencia de amenazas internas y refuerzan la confianza en la transparencia institucional.

Los entornos cloud-native y SaaS se benefician igualmente de sistemas avanzados de registro de auditoría. Los intentos sospechosos de acceso entre clientes o escalada de privilegios se detectan instantáneamente, las cuentas de servicio ruidosas o inactivas son señaladas para revisión, y los cuellos de botella en el rendimiento se rastrean a consultas o cargas específicas en lugar de conjeturas. En operaciones de comercio electrónico y fintech, la detección automática de anomalías destaca intentos anómalos de inicio de sesión, patrones de exportación de datos o conductas de manipulación de pedidos, permitiendo respuestas precisas en lugar de interrupciones generalizadas del sistema.

En definitiva, los registros de auditoría han evolucionado de herramientas pasivas de mantenimiento de registros a controles operativos activos—permitiendo monitoreo continuo, respuesta más rápida a incidentes y cumplimiento repetible. Al integrarse con ecosistemas de seguridad más amplios como SIEM, DAM y plataformas de análisis de comportamiento, ahora sirven como base para defensa proactiva y gobernanza inteligente de datos.

Conclusión

Los registros de auditoría integrales se han convertido en una piedra angular de las estrategias modernas de ciberseguridad y gobernanza de datos. A medida que las organizaciones enfrentan exigencias regulatorias crecientes y amenazas cibernéticas más avanzadas, mantener visibilidad total de cada acción de usuario es más vital que nunca. Un sistema efectivo de auditoría no solo rastrea quién accedió qué datos y cuándo, sino también el propósito y contexto de cada operación—proporcionando perspectivas forenses invaluables al investigar incidentes. Sin embargo, las herramientas nativas de registro de bases de datos a menudo quedan cortas, careciendo de escalabilidad, gestión centralizada y análisis en tiempo real, lo que limita su eficacia en infraestructuras complejas o híbridas.

Soluciones avanzadas como DataSunrise abordan estos desafíos mediante un marco integrado basado en políticas capaz de capturar y correlacionar actividades en diversas bases de datos y entornos en la nube. Empoderan a los equipos de seguridad para convertir datos de logs en bruto en inteligencia accionable, simplificar reportes regulatorios y mejorar la gobernanza del control de acceso. Con automatización incorporada, alertas inteligentes y paneles totalmente personalizables, DataSunrise ofrece una supervisión completa de operaciones de datos internas y externas—permitiendo respuesta rápida ante incidentes y asegurando preparación continua para el cumplimiento.

Más allá de cumplir con requisitos regulatorios, un sólido registro de auditoría funciona como defensa activa contra riesgos internos, uso indebido de datos y actividades no autorizadas. Permite la detección temprana de amenazas, fortalece la responsabilidad y establece una base estratégica para la confianza, transparencia y resiliencia operativa a largo plazo en toda la organización.