¿Qué es la Auditoría de Datos?

La mayoría de las violaciones de datos no provienen de ataques cibernéticos dramáticos o altamente avanzados. En realidad, típicamente se originan a partir de pequeños descuidos operativos: una cuenta inactiva que quedó habilitada, un contratista que recibe más acceso del necesario, o datos sensibles compartidos a través de un canal no seguro. Cada uno de estos descuidos deja una huella digital. La auditoría de datos recopila y organiza estas huellas en un registro claro y confiable que detalla qué acciones se tomaron, por quién, cuándo ocurrieron y bajo qué condiciones. Para los equipos de seguridad y cumplimiento, esto reemplaza las suposiciones por evidencia verificable y defendible.

Cuando se combina con análisis avanzados y mecanismos automáticos de alerta, las prácticas sólidas de auditoría hacen más que ayudar en la reconstrucción post-incidente: mejoran sustancialmente la seguridad proactiva. La auditoría permite a las organizaciones detectar patrones emergentes de riesgo, aplicar los principios de acceso con el mínimo privilegio y asegurar que los procedimientos de manejo de datos cumplan consistentemente con los estándares internos y los requisitos regulatorios. Funcionalidades como el Análisis de Comportamiento del Usuario (UBA) amplifican aún más este valor al resaltar desviaciones en tiempo real respecto a las líneas base de comportamiento establecidas.

- Identificación de ataques de fuerza bruta y actividades de escaneo de puertos

- Prevención de la propagación de malware y virus a nivel organizacional

- Detección de software no autorizado en las redes de estaciones de trabajo

- Contrarrestar fraudes basados en internet y esquemas de phishing

- Análisis de fallos operativos y cortes del sistema

- Detección de vulnerabilidades de software y problemas de rendimiento

- Identificación de brechas de seguridad en el almacenamiento de datos y controles de acceso

Ejemplo: Un empleado con credenciales de acceso desactualizadas descarga datos sensibles de Recursos Humanos tras ser transferido a un nuevo departamento. Sin registros de auditoría implementados, la actividad pasa desapercibida durante semanas. Con DataSunrise, este evento generaría una alerta en tiempo real y quedaría registrado con el contexto completo de la sesión para su investigación.

Los esfuerzos tradicionales de seguridad se enfocan en amenazas externas. Sin embargo, los riesgos internos de empleados o contratistas a menudo pasan sin ser detectados. Las fugas de datos vía plataformas de mensajería, sincronización en la nube o redes sociales evaden las herramientas convencionales de DLP. En muchos casos, los usuarios exponen información sensible sin intención simplemente exportando reportes a dispositivos personales, sincronizando instantáneas de bases de datos mediante aplicaciones de nube de consumo o compartiendo capturas de pantalla con registros confidenciales. Estos comportamientos sutiles rara vez son detectados por los controles de seguridad perimetral.

Las soluciones estándar de DLP monitorean transferencias de archivos y comunicaciones por correo electrónico. Pero las bases de datos contienen la información más sensible. Usan protocolos especializados que las herramientas DLP tradicionales no pueden interpretar. Como resultado, consultas no autorizadas, abuso de privilegios y extracción masiva de datos mediante tráfico SQL permanecen invisibles para las soluciones de monitoreo tradicionales. Por eso las organizaciones necesitan seguridad específica para bases de datos con capacidades de auditoría integrales. La supervisión diseñada para este propósito captura acciones a nivel de consulta, correlaciona identidades de usuarios y detecta patrones de acceso anómalos, ofreciendo visibilidad y control que los sistemas DLP generalistas no pueden proporcionar.

Conclusiones Clave: Auditoría de Bases de Datos

- La auditoría de bases de datos extiende la cobertura del DLP al analizar la actividad SQL y el comportamiento del usuario directamente en la capa de datos.

- Enfoca los registros de auditoría en los esquemas más críticos para reducir la carga y mejorar la visibilidad de amenazas.

- Envía rastros de auditoría estructurados a tu SIEM para una mejor correlación y detección de amenazas en tiempo real.

- Usa DataSunrise Database Audit para aplicar políticas consistentes en Oracle, PostgreSQL, SQL Server y bases de datos cloud.

Construyendo Fundamentos para la Auditoría de Bases de Datos

Trigger en PostgreSQL: Estableciendo Registro Básico

Los equipos de desarrollo pueden implementar registros básicos en bases de datos PostgreSQL mediante triggers. Este método captura operaciones de INSERT, UPDATE y DELETE. Proporciona una base práctica para flujos de trabajo de auditoría comprensivos:

-- PostgreSQL: Registro integral de operaciones de datos

CREATE TABLE audit_log (

id SERIAL PRIMARY KEY,

operation TEXT NOT NULL,

user_name TEXT NOT NULL,

table_name TEXT NOT NULL,

old_row JSONB,

new_row JSONB,

executed_at TIMESTAMP DEFAULT current_timestamp,

session_id TEXT,

client_ip INET

);

CREATE OR REPLACE FUNCTION audit_trigger_fn()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO audit_log(operation, user_name, table_name, old_row, new_row, session_id, client_ip)

VALUES (

TG_OP,

session_user,

TG_TABLE_NAME,

CASE WHEN TG_OP = 'DELETE' THEN row_to_json(OLD) ELSE NULL END,

CASE WHEN TG_OP = 'INSERT' THEN row_to_json(NEW) ELSE row_to_json(NEW) END,

current_setting('application_name', true),

inet_client_addr()

);

IF TG_OP = 'DELETE' THEN

RETURN OLD;

ELSE

RETURN NEW;

END IF;

END;

$$ LANGUAGE plpgsql SECURITY DEFINER;

-- Aplicar trigger a tablas sensibles

CREATE TRIGGER audit_trigger

AFTER INSERT OR UPDATE OR DELETE ON employees

FOR EACH ROW EXECUTE FUNCTION audit_trigger_fn();

Este script es adecuado para entornos de desarrollo o implementaciones pequeñas. Para cumplimiento a escala empresarial y controles avanzados, las organizaciones usan plataformas especializadas como DataSunrise.

Advertencia: El registro de alta fidelidad en un clúster OLTP de 5 TB puede aumentar ≈30 % el I/O y sumar 150 GB/día de almacenamiento. Limite auditorías a esquemas de alto riesgo o ajuste presupuesto acorde.

Auditoría de Bases de Datos — Resumen, Lista de Verificación, Soluciones

Resumen (60 segundos)

- Habilita auditoría nativa (

pgAudit/ SQL Server Audit / MySQL Audit). - Normaliza eventos: actor, rol, objeto, acción, estado, sensibilidad.

- Etiqueta PII/PHI/PCI en ingestión; alerta en lecturas fuera de horario y SELECT masivos.

- Envía al SIEM; correlaciona con Monitoreo de Actividad.

- Haz que la evidencia sea resistente a manipulaciones (cadena hash o almacenamiento WORM/inmutable).

Lista de Verificación de Implementación (8 pasos)

- Definir esquemas/roles de alto riesgo e incluir intentos fallidos.

- Habilitar auditoría con ruido mínimo (

read,write,ddl). - Adoptar esquema estándar de eventos (actor, rol, objeto, acción, estado, etiquetas).

- Aplicar etiquetas de sensibilidad (PII/PHI/PCI) en ingestión.

- Crear alertas: lecturas masivas, cambio de rol → DDL, inicio de sesión en cuentas inactivas.

- Enviar al SIEM y correlacionar con DataSunrise.

- Aplicar rotación, retención e integridad (hash/WORM).

- Publicar reportes listos para auditoría (SOX, GDPR, HIPAA, PCI DSS).

Nativo vs. DataSunrise — Comparativa rápida

| Caso de Uso | Solo Nativo | DataSunrise |

|---|---|---|

| Base de datos única, evidencia ligera | ✔️ | — |

| Entorno multi-DB, consola unificada | — | ✔️ |

| Alertas en tiempo real y análisis de comportamiento | Limitado | ✔️ |

| Paquetes de cumplimiento y exportaciones | Hecho a mano (DIY) | Preconstruido |

| Rastros inmutables y normalizados | Manual | Opciones integradas |

Regla general: combina cuando quieras registros locales + correlación centralizada; reemplaza cuando administres muchos motores y necesites una vista unificada.

Seguridad y Monitoreo Empresarial de Bases de Datos

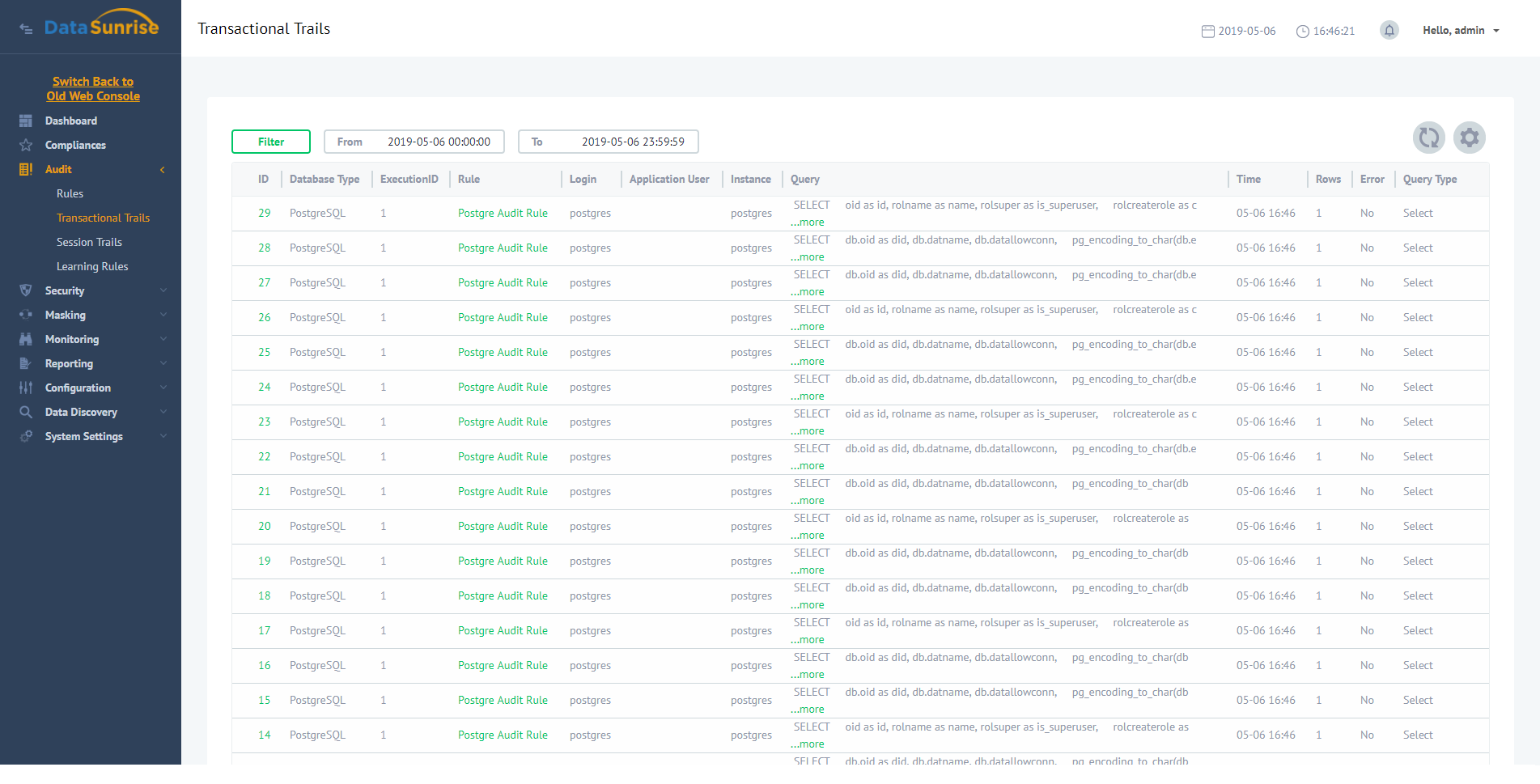

Monitoreo en Tiempo Real con DataSunrise

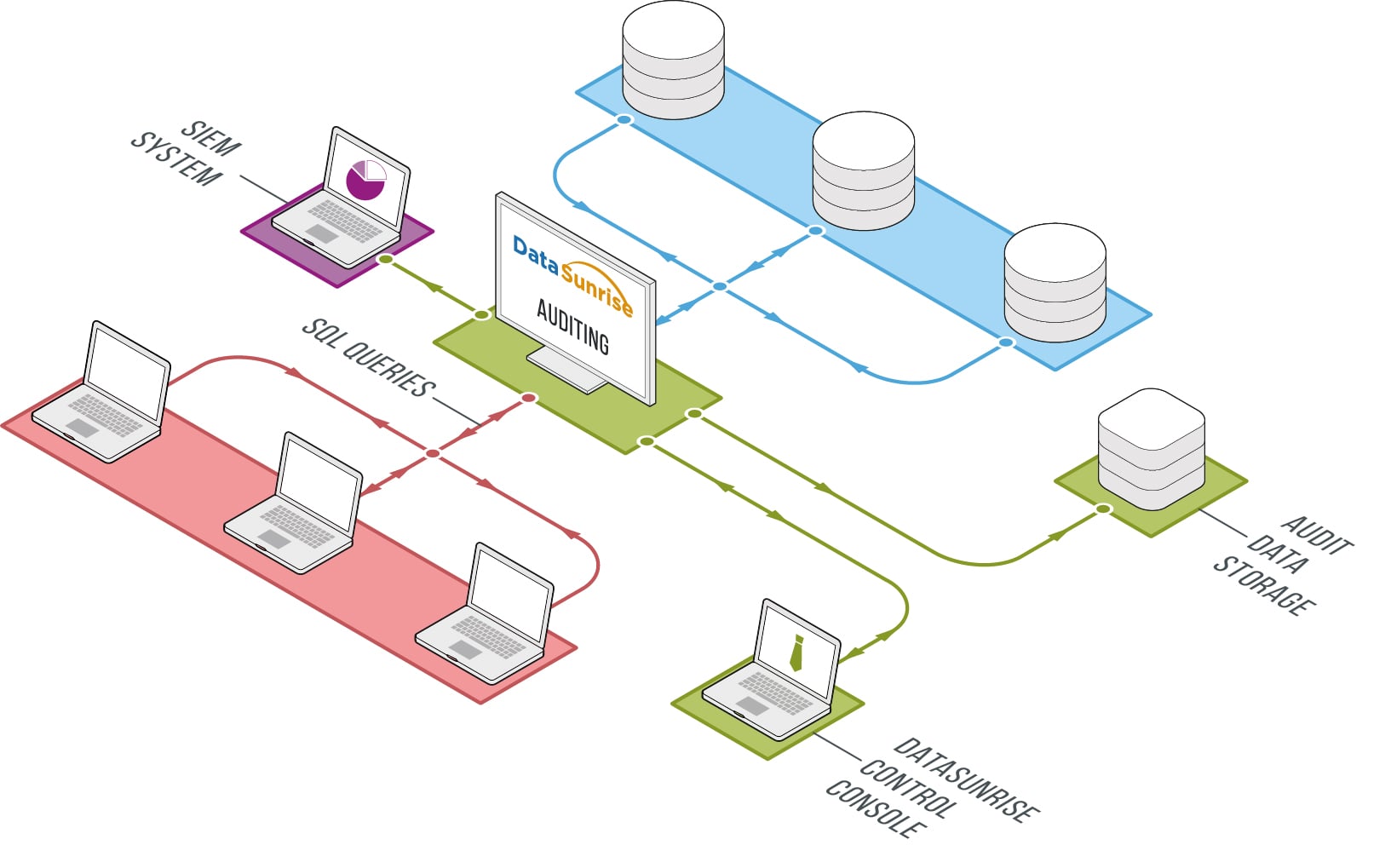

El suite de seguridad DataSunrise provee inspección profunda de paquetes en plataformas de bases de datos. Su motor de monitoreo de actividad captura patrones de comportamiento de usuarios. Los registros de auditoría se exportan a sistemas SIEM mediante Syslog para correlación y alerta en tiempo real.

Consejo: Combina el monitoreo de actividad de base de datos con registro avanzado de auditoría para reducir tiempos de detección y fortalecer la postura de cumplimiento en entornos híbridos.

Más allá de la detección de brechas, los registros de auditoría ayudan a determinar el alcance del incidente. Patrones de consulta inusuales, picos en accesos o abuso de privilegios son marcados y rastreados. El módulo de Auditoría de Bases de Datos utiliza reconocimiento de patrones para identificar anomalías y clasificarlas para análisis detallados.

Cumplimiento Regulatorio a través del Registro de Auditoría

Cumplimiento SOX mediante Gestión de Auditorías

La Ley Sarbanes-Oxley requiere auditoría precisa del acceso a datos y cambios de privilegios en sistemas financieros. DataSunrise cumple capturando:

- 1.1 Eventos de usuarios privilegiados e intentos de acceso no autorizados

- 1.2 Escalamientos de rol y cambios en niveles de acceso

- 1.3 Intentos fallidos de autenticación y denegaciones de acceso

El módulo de Eventos del Sistema registra intentos de autenticación y cambios de configuración. Ayuda a identificar usos no autorizados de privilegios o malas configuraciones.

- 1.4 Cambios en esquemas de bases de datos y modificaciones de definiciones de datos

- 1.5 Intentos no autorizados de acceder a datos financieros protegidos

Cada entrada de auditoría incluye detalles de la sesión y las sentencias SQL ejecutadas. Captura direcciones IP, IDs de usuario y tablas afectadas. Esto permite a los equipos de cumplimiento rastrear cambios con precisión excepcional.

Registro y Cumplimiento PCI DSS

PCI DSS requiere registro de auditoría continuo para sistemas que procesan datos de tarjetas. DataSunrise facilita el cumplimiento con reglas personalizables y almacenamiento seguro de registros.

- 10.1 Vincular cada operación de base de datos a usuarios autenticados

Las sesiones se monitorean desde el inicio hasta el cierre. Todas las consultas y objetos accedidos se registran de forma exhaustiva.

- 10.2 Registrar automáticamente acceso a tablas y campos sensibles

- 10.3 Adjuntar marcas temporales, nombres de usuario, IP origen y estado de resultados

Los registros de auditoría de DataSunrise cumplen con los estándares de formato PCI. Se exportan en formatos CSV y PDF. La función opcional de descubrimiento de datos añade clasificación para números de tarjeta e información personal (PII).

- 10.5 Garantizar almacenamiento seguro y protección contra manipulaciones de los registros

Los registros se escriben en bases PostgreSQL, MySQL o SQLite. Pueden descargarse a servidores externos o herramientas SIEM para respaldo y retención.

- 10.6 Monitoreo continuo para actividad sospechosa en registros de auditoría

Cada regla de seguridad puede activar alertas en tiempo real, brindando a los equipos de seguridad oportunidades para responder antes de que ocurra daño.

Nota Importante: Subcláusulas adicionales de PCI pueden requerir configuraciones específicas más allá de este resumen.

| Evento de Auditoría | ID ATT&CK | Lógica de Detección |

|---|---|---|

| SELECT masivo sobre PII | T1030 | affected_rows > 10 000 |

| Cambio de esquema fuera de ventana permitida | T1070.006 | ddl_change & !business_hours |

| Ingreso a cuenta inactiva | T1078 | last_seen > 90 días |

Guía Rápida de Auditoría Nativa (SQL Server & MySQL)

Si aún trabajas solo con herramientas nativas, aquí tienes fragmentos mínimos listos para producción para capturar el historial de actividad de la base de datos sin herramientas de terceros.

SQL Server: Auditoría a Archivo + Lectura Rápida

-- Crear auditoría de servidor que escribe en disco

CREATE SERVER AUDIT Audit_File

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 1 GB, MAX_ROLLOVER_FILES = 20)

WITH (QUEUE_DELAY = 1000, ON_FAILURE = CONTINUE);

ALTER SERVER AUDIT Audit_File WITH (STATE = ON);

-- Rastrear SELECT/WRITE sobre base crítica (reemplaza MyDB)

CREATE DATABASE AUDIT SPECIFICATION DbSpec_MyDB

FOR SERVER AUDIT Audit_File

ADD (SELECT, INSERT, UPDATE, DELETE ON DATABASE::MyDB BY PUBLIC),

ADD (SCHEMA_OBJECT_CHANGE_GROUP)

WITH (STATE = ON);

-- Leer eventos de última hora

SELECT event_time, server_principal_name, database_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -1, GETDATE())

ORDER BY event_time DESC;MySQL 8: Auditoría Empresarial (JSON)

-- Habilitar el plugin de auditoría (rutas varían por distro)

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Formato JSON; registrar todo pero deberías limitar en producción

SET PERSIST audit_log_format = JSON;

SET PERSIST audit_log_policy = ALL;

-- Opcional: controles de rotación y tamaño

SET PERSIST audit_log_rotate_on_size = 104857600; -- 100 MB

SET PERSIST audit_log_file = 'audit.log';

-- Ejemplo: verificar estado del plugin

SHOW PLUGINS LIKE 'audit%';La auditoría nativa funciona, pero cada motor tiene distintas configuraciones, formatos y puntos ciegos. La correlación se vuelve una tarea a tiempo completo.

Almacenamiento de Auditoría con Evidencia de Manipulación (Cadena Hash en PostgreSQL)

El cumplimiento valora la inmutabilidad. Este patrón escribe una cadena hash sobre los eventos de auditoría para que cualquier alteración sea evidente. Combínalo con almacenamiento WORM (p. ej., bloqueo de objetos en S3) para máxima protección.

-- Requisitos: pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

-- Tabla de auditoría solo anexable

CREATE TABLE audit_events (

id BIGSERIAL PRIMARY KEY,

event_time TIMESTAMPTZ NOT NULL DEFAULT now(),

actor TEXT NOT NULL,

action TEXT NOT NULL,

object TEXT,

ip INET,

payload JSONB,

prev_hash BYTEA, -- hash fila previa

row_hash BYTEA -- hash fila actual

);

-- Evitar actualizaciones/borrados

ALTER TABLE audit_events

ALTER COLUMN actor SET NOT NULL,

ALTER COLUMN action SET NOT NULL;

REVOKE UPDATE, DELETE ON audit_events FROM PUBLIC;

-- Inserción envuelta para calcular cadena hash

CREATE OR REPLACE FUNCTION audit_events_append()

RETURNS TRIGGER AS $$

DECLARE

v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev

FROM audit_events

ORDER BY id DESC

LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(

coalesce(NEW.actor,'') || '|' ||

coalesce(NEW.action,'') || '|' ||

coalesce(NEW.object,'') || '|' ||

coalesce(NEW.ip::text,'') || '|' ||

coalesce(NEW.payload::text,'') || '|' ||

coalesce(NEW.event_time::text,'') || '|' ||

encode(coalesce(NEW.prev_hash, '\\x'), 'hex'),

'sha256');

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_audit_chain

BEFORE INSERT ON audit_events

FOR EACH ROW EXECUTE FUNCTION audit_events_append();

-- Consulta de verificación: detectar rupturas en la cadena

WITH ordered AS (

SELECT id, row_hash, prev_hash,

lag(row_hash) OVER (ORDER BY id) AS expected_prev

FROM audit_events

)

SELECT *

FROM ordered

WHERE prev_hash IS DISTINCT FROM expected_prev;El conjunto resultado debe estar vacío. Cualquier fila indica manipulación o cadena rota.

Componentes Clave de una Arquitectura Moderna de Auditoría de Datos

Para implementar estrategias efectivas de auditoría de bases de datos, los equipos deben diseñar arquitecturas seguras y escalables que soporten monitoreo en tiempo real, registros estructurados y reportes automáticos de cumplimiento. A continuación, componentes esenciales en sistemas de auditoría de alto rendimiento:

- Capa de Captura de Auditoría: Intercepta consultas SQL, cambios de definiciones y accesos sin impactar el rendimiento. Herramientas como DataSunrise actúan como proxies transparentes para Oracle, PostgreSQL, MySQL y otros.

- Motor de Normalización de Registros: Convierte eventos crudos en un esquema estructurado con metadatos consistentes—nombre de usuario, IP, sello temporal, ID de sesión, objeto accedido—independientemente del motor base de datos.

- Almacenamiento Seguro de Auditoría: Conserva registros en formatos inmutables y resistentes a manipulaciones. Opciones incluyen tablas append-only en PostgreSQL, buckets externos S3 o integraciones SIEM reforzadas.

- Alertas y Correlación: Detecta anomalías mediante reglas o modelos impulsados por ML. Por ejemplo, accesos repetidos a PII por cuentas inactivas desencadenan flujos de escalamiento.

- Capa de Reportes y Evidencia: Genera reportes listos para auditoría en PDF, CSV o formatos JSON personalizados. Soporta auditorías regulatorias para SOX, GDPR, HIPAA y PCI DSS.

Estos componentes permiten a las organizaciones detectar brechas tempranamente, aplicar principios de mínimo privilegio y producir registros defendibles durante investigaciones. Una arquitectura moderna de auditoría no solo registra —responde, correlaciona y garantiza el cumplimiento.

Requisitos de Auditoría de Datos según Regulaciones

El registro de auditoría es piedra angular del cumplimiento moderno. Cada marco enfatiza trazabilidad y responsabilidad con matices. Mapear tus prácticas de auditoría de datos a estos marcos asegura preparación para revisiones externas y minimiza riesgos de incumplimiento:

| Marco Regulatorio | Expectativas de Auditoría | Cómo Ayuda DataSunrise |

|---|---|---|

| GDPR | Registrar acceso a datos personales, probar base legal para procesamiento, y detectar uso indebido rápidamente. | Políticas granulares de auditoría para PII con reportes automáticos para reguladores. |

| HIPAA | Mantener rastros completos de accesos, modificaciones e intentos de divulgación de PHI. | Registro centralizado, inmutable con etiquetado PHI y verificaciones de integridad. |

| PCI DSS | Rastrear uso de datos de tarjetas, intentos de inicio fallidos y consultas sospechosas. | Monitoreo en tiempo real con alertas basadas en reglas para datos sensibles de pagos. |

| SOX | Asegurar responsabilidad en cambios de registros financieros y acciones de usuarios privilegiados. | Rastros detallados de cambios en esquemas y escalaciones con exportaciones listas para auditoría. |

Al alinear los registros de auditoría con los marcos regulatorios, DataSunrise Database Audit transforma trazas crudas en evidencia de cumplimiento, reduciendo la preparación manual y mejorando la postura de seguridad.

Medición de la Efectividad de la Auditoría de Datos

- MTTD: Detectar actividad sospechosa en menos de 5 minutos

- Cobertura: ≥95 % de objetos sensibles monitoreados continuamente

- Tasa de Falsos Positivos: <1 % con reglas y etiquetado refinado

- Preparación para Cumplimiento: Evidencia de auditoría disponible bajo demanda

- Eficiencia de Almacenamiento: Rotación y compresión de registros ahorran 40–60 % de espacio

Casos de Uso en la Industria

La auditoría efectiva soporta:

- Finanzas: Rastrear abuso de privilegios y fraude interno

- Salud: Probar responsabilidad en accesos a PHI para HIPAA

- SaaS: Proveer evidencia de auditoría a clientes para confianza y cumplimiento

- Gobierno: Fortalecer supervisión y transparencia

Preguntas Frecuentes sobre Auditoría de Datos

¿Qué es la auditoría de datos?

La auditoría de datos es la recolección y revisión sistemática de eventos en bases de datos—consultas, inicios de sesión, cambios de privilegios y actualizaciones de esquema—para establecer responsabilidad, apoyar investigaciones y demostrar cumplimiento.

¿En qué se diferencia la auditoría de bases de datos del DLP tradicional?

El DLP tradicional inspecciona archivos y tráfico de red. La auditoría de bases de datos observa la actividad SQL en la capa de datos, vinculando acciones a identidades autenticadas y objetos específicos, mejorando trazabilidad y calidad de la evidencia.

¿Qué regulaciones dependen de la evidencia de auditoría de bases de datos?

Marcos regulatorios como SOX, GDPR, HIPAA y PCI DSS requieren o recomiendan fuertemente el registro de auditoría para transparencia y control de accesos.

¿Cómo reducir el impacto en el rendimiento?

- Prioriza esquemas sensibles y acciones de alto riesgo.

- Envía eventos al SIEM o proxy para descarga de procesamiento.

- Aplica políticas de rotación, compresión y retención.

- Revisa y refina las reglas para minimizar ruido.

¿Qué métricas evidencian un programa de auditoría eficaz?

- Cobertura de objetos sensibles monitoreados.

- Tiempo medio para detectar (MTTD) y responder (MTTR).

- Precisión de alertas (proporción verdaderos/falsos positivos).

- Tasa de verificación de integridad de registros.

- Crecimiento de almacenamiento versus objetivos de retención.

¿Cuándo es momento de ir más allá de las herramientas nativas?

Escalabilidad, entornos multi-DB y necesidades de reporte de cumplimiento suelen requerir plataformas con políticas centralizadas, normalización, alertas en tiempo real y reportes avanzados. Consulta DataSunrise Database Audit y Monitoreo de Actividad.

El Futuro de la Auditoría de Datos

A medida que las amenazas evolucionan y las normas de cumplimiento se endurecen, la auditoría de datos supera la simple recolección de registros. Las tendencias emergentes incluyen:

- Detección de Anomalías impulsada por IA: Modelos de aprendizaje automático resaltan desviaciones en la actividad SQL que humanos podrían pasar por alto.

- Implementación de Zero-Trust: Cada consulta se verifica contra políticas contextuales, reduciendo la dependencia de la seguridad perimetral.

- Registros Inmutables de Auditoría: Blockchain y almacenamiento en cadena hash ofrecen evidencia invulnerable para reguladores.

- Integración Cloud-Nativa: Tuberías directas a SIEM, SOAR y plataformas CSPM para operaciones de seguridad unificadas.

Las organizaciones que adoptan estas estrategias avanzan de registros reactivos a defensa proactiva, asegurando que las prácticas de auditoría de datos permanezcan conformes y resilientes.

Conclusión: Mejorando la Madurez en Auditoría y Gobernanza de Datos

DataSunrise integra automatización inteligente, monitoreo continuo de actividad y registro de auditoría orientado al cumplimiento para hacer que la auditoría de bases de datos sea no solo más eficiente sino también más significativa. Al reducir la carga manual de los equipos de seguridad y cumplimiento, asegura que cada consulta, modificación y evento de acceso se registre con precisión incomparable y conocimiento contextual. Esta visibilidad persistente permite a las organizaciones detectar irregularidades rápidamente, aplicar políticas de gobernanza y mantenerse alineadas con mandatos cambiantes de privacidad y protección de datos. Como resultado, las empresas obtienen un marco de seguridad transparente y adaptable—capaz de enfrentar la complejidad operativa actual y los retos regulatorios futuros.

Diseñado para escalabilidad e interoperabilidad, DataSunrise se integra sin esfuerzo con tecnologías líderes de bases de datos como Oracle, Microsoft SQL Server, Amazon Redshift, PostgreSQL y MySQL. Soporta implementaciones tanto on-premises como cloud-nativas, constituyendo una solución óptima para ecosistemas híbridos y multi-nube. Las organizaciones pueden explorar la plataforma en entornos de prueba locales o desplegarla instantáneamente desde el Marketplace de AWS y el Marketplace de Microsoft Azure. Esta flexibilidad permite una adopción fluida sin interrumpir infraestructuras ni flujos de trabajo de cumplimiento existentes.

Al ofrecer un marco de auditoría automatizado y consciente de políticas, DataSunrise ayuda a las empresas a lograr cumplimiento continuo, respuesta rápida a incidentes y rendición de cuentas verificable. Convierte el registro rutinario en conocimiento estratégico—empoderando a los equipos para anticipar riesgos en lugar de solo reaccionar a ellos. Conforme los requerimientos regulatorios se vuelven más complejos y los volúmenes de datos aumentan, DataSunrise garantiza que la visibilidad, el control y la confianza permanezcan en el centro de cada decisión basada en datos. En última instancia, refuerza la base para la resiliencia a largo plazo, confianza regulatoria y excelencia sostenible en seguridad de la información.