Seguridad Inspirada en Datos

La etapa de Auditoría de Datos es un fundamento crítico para cualquier flujo de trabajo analítico. Pero, ¿cómo se puede hacer este proceso más eficiente? DataSunrise lo optimiza a través de su función de Etiquetado de Eventos — un enfoque que vincula eventos de auditoría en bruto con un contexto de seguridad significativo. Las mejores prácticas referenciadas en las directrices de Seguridad de Bases de Datos de OWASP destacan el valor de enriquecer los datos de auditoría para fortalecer la detección de amenazas y la preparación para el cumplimiento.

Con el Etiquetado de Eventos, los usuarios pueden asignar etiquetas a los eventos de auditoría que reflejen el tipo de datos afectados por una consulta. Este contexto adicional acelera enormemente el análisis, permitiendo a los equipos de seguridad y cumplimiento extraer conocimientos importantes de los registros de transacciones sin tener que revisar manualmente cada entrada.

Además de ampliar la visibilidad en auditoría, DataSunrise utiliza la información etiquetada en su motor de enmascaramiento dinámico, Reglas de Auditoría y Reglas de Seguridad. Este artículo explora dos capacidades clave: el Etiquetado de Eventos y la automatización de reglas basadas en datos. También explica cómo operan las Reglas de Enmascaramiento Dinámico y detalla el rol del Filtro de Datos por Tipo de Información tanto en los módulos de Auditoría como de Seguridad.

Etiquetado de Eventos y Tipos de Información

Comencemos con los Tipos de Información, que se definen en Descubrimiento de Datos — un paso esencial inicial. DataSunrise se basa en estos Tipos de Información para distinguir diferentes tipos de datos en los resultados de las consultas.

Los Tipos de Información describen la naturaleza de los datos, facilitando la localización de información específica durante el proceso de descubrimiento. Pero su rol va más allá. Los mismos Tipos de Información del Descubrimiento de Datos se usan para etiquetar o marcar datos dentro de las Pistas de Transacciones de Auditoría. Más adelante, se pueden exportar registros que contienen estos datos etiquetados. Como se mencionó antes, la función de Enmascaramiento Dinámico también puede aplicar reglas de enmascaramiento basadas en estos tipos de datos.

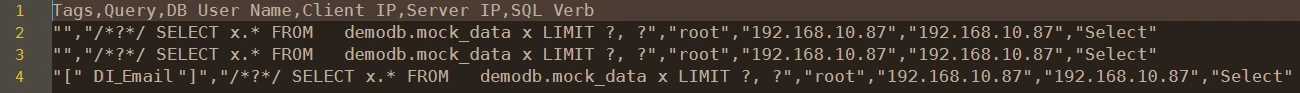

Así es como aparece la información etiquetada en el reporte CSV descargado:

Observe la línea que contiene el Tipo de Información “DI_Email”.

En resumen, tener el Tipo de Información correcto es esencial para un Etiquetado de Eventos efectivo. En la siguiente sección explicaremos cómo crear un Tipo de Información.

Etiquetado de Eventos — Resumen, Configuración y Verificaciones Rápidas

Resumen

- Propósito: enriquecer las pistas de auditoría etiquetando resultados con Tipos de Información (por ejemplo, DI_Email, DI_CreditCard).

- Resultado: investigaciones más rápidas, enmascaramiento/reglas basadas en etiquetas, evidencia exportable.

- Alcance: funciona con Descubrimiento de Datos, Reglas de Auditoría, Reglas de Seguridad y Enmascaramiento Dinámico.

Pasos de Configuración (7)

- Crear/verificar un Tipo de Información (por ejemplo, DI_Email) en Descubrimiento de Datos; probar coincidencia de patrón.

- Habilitar Etiquetado de Eventos para la instancia objetivo; seleccionar el Tipo de Información.

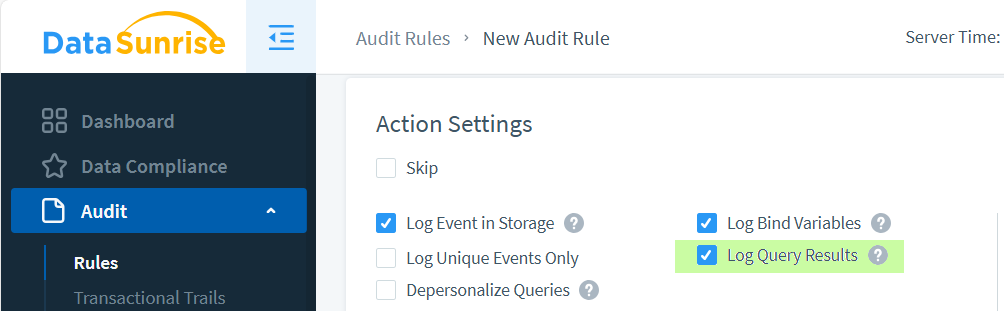

- Crear una Regla de Auditoría y habilitar Registrar Resultados de Consulta (limitar a objetos sensibles si es necesario).

- Generar tráfico (por ejemplo, SELECT con correos electrónicos) y confirmar etiquetas en Pistas Transaccionales.

- (Opcional) Configurar una Regla de Enmascaramiento Dinámico → Ajustes de Enmascaramiento = Filtro de Datos → elegir el mismo Tipo de Información.

- (Opcional) En Reglas de Seguridad, usar el mismo Tipo de Información en Filtro de Datos para bloquear o alertar.

- Exportar registros etiquetados (CSV) o enviarlos a SIEM para correlación e informes.

Etiquetas → Acciones (de un vistazo)

| Tipo de Información | Auditoría | Enmascaramiento | Seguridad |

|---|---|---|---|

| DI_Email | Filtrar/exportar eventos de acceso a correos electrónicos | Enmascarar el nombre local/redactar | Alerta ante lecturas masivas |

| DI_CreditCard | Prueba para requisito PCI DSS 10 | Mostrar solo BIN+últimos 4 dígitos | Bloquear consultas no aprobadas |

| DI_PHI | Rastrear accesos a PHI (HIPAA) | Desidentificar identificadores | Escalar a SOC |

Verificaciones Rápidas

- No aparecen etiquetas: Confirme que source=RESULT_SET esté en el atributo, que las expresiones regulares coincidan con datos reales, y que Registrar Resultados de Consulta esté activo.

- Enmascaramiento no se activa: La regla de enmascaramiento debe usar Filtro de Datos con el mismo Tipo de Información en la misma instancia.

- Alto consumo de recursos: Muestree conjuntos grandes de resultados; limite atributos; remita registros fríos a almacenamiento de objetos/SIEM.

- Requerimiento de cumplimiento: Filtre por

info_type(ej., DI_Email) y exporte los últimos 90 días para auditores.

Escenario Real: Investigación de Amenazas Más Rápida

Imagine un oficial de cumplimiento revisando registros de actividades sospechosas en un entorno MySQL. Sin el Etiquetado de Eventos, debe decodificar manualmente cada resultado SQL para determinar si se involucraron datos sensibles. Con el Etiquetado de Eventos vinculado a Tipos de Información, queda instantáneamente claro qué consultas expusieron datos personales identificables (PII), como correos electrónicos o tarjetas de crédito — reduciendo drásticamente el tiempo de investigación y disminuyendo la exposición a riesgos en entornos en vivo.

Los auditores no quieren un montón de SQL en bruto; quieren pruebas. El Etiquetado de Eventos transforma las pistas ruidosas en evidencia, mostrando no solo qué se ejecutó, sino qué tipo de datos fue tocado. Traducción: horas para responder preguntas de auditoría, no semanas.

Alineación de cumplimiento: Etiquetado + enmascaramiento mapeados a GDPR (pseudonimización), HIPAA (registro de accesos), y PCI DSS (enmascaramiento de PAN) hacen que las solicitudes de “muéstrame” sean triviales. Para ejecutivos: esto es riesgo convertido en métricas, no impresiones.

Beneficio operativo: Los analistas pivotean hacia etiquetas como DI_Email / DI_CreditCard en lugar de explorar cada SELECT *.

Los falsos positivos disminuyen; el tiempo medio de reparación baja; la moral mejora.

Antes del Etiquetado de Eventos

- Análisis manual de registros por entorno

- No claro si se expusieron PII/PHI

- Evidencia de auditoría reunida manualmente

Después del Etiquetado de Eventos

- Pistas de consulta enriquecidas con tipos de información

- Enmascaramiento auto-disparado a coincidencias

- Exportación de evidencia etiquetada con un clic

Haz

- Comienza con 2–3 tipos de información de alta señal (Correo, PAN, PHI)

- Habilita “Registrar Resultados de Consulta” solo donde sea necesario

- Enruta las pistas etiquetadas a SIEM para correlación

Evita

- Almacenar cargas útiles sensibles completas — prefiere etiquetas

- Expresiones regulares sin límites (peligro de retrocesos catastróficos)

- Etiquetar cada columna en rutas críticas (ruido y latencia)

Errores comunes (y soluciones rápidas)

- No aparecen etiquetas: Verifica que el atributo tenga source como

RESULT_SETy que tus regex coincidan con datos reales. - Picos de latencia: Muestrea conjuntos grandes y procesa registros en lotes; limita el alcance del tipo de información.

- Enmascaramiento no dispara: Asegúrate de que el enmascaramiento dinámico use Filtro de Datos con el mismo tipo de información en la misma instancia.

Tipo de Información en Resumen

Navegue a Descubrimiento de Datos y seleccione Tipos de Información. Allí encontrará todos los Tipos de Información disponibles en DataSunrise. Tenga en cuenta que muchos son complejos y pueden no ajustarse a sus necesidades específicas. Por eso, para esta discusión recomendamos crear un Tipo de Información simple y personalizado.

Un Tipo de Información se define por sus atributos, y puede tener múltiples atributos. La coincidencia con cualquiera de estos atributos vincula los datos de consulta con el Tipo de Información. Para nuestro ejemplo, crearemos el Tipo de Información más simple con solo un atributo (DI_EmailAttribute) — datos en los resultados de consulta que contienen una cadena de correo electrónico como [email protected].

# Crear Tipo de Información DI_Email vía API REST

curl -X POST https://ds.example/api/infoTypes \

-H "Authorization: Bearer $TOKEN" \

-H "Content-Type: application/json" \

-d '{

"name":"DI_Email",

"description":"Direcciones de correo electrónico (regex)",

"attributes":[{

"name":"DI_EmailAttribute",

"pattern":".*@.*",

"source":"RESULT_SET"

}]

}'Omitir la interfaz y automatizar en segundos mediante scripting.

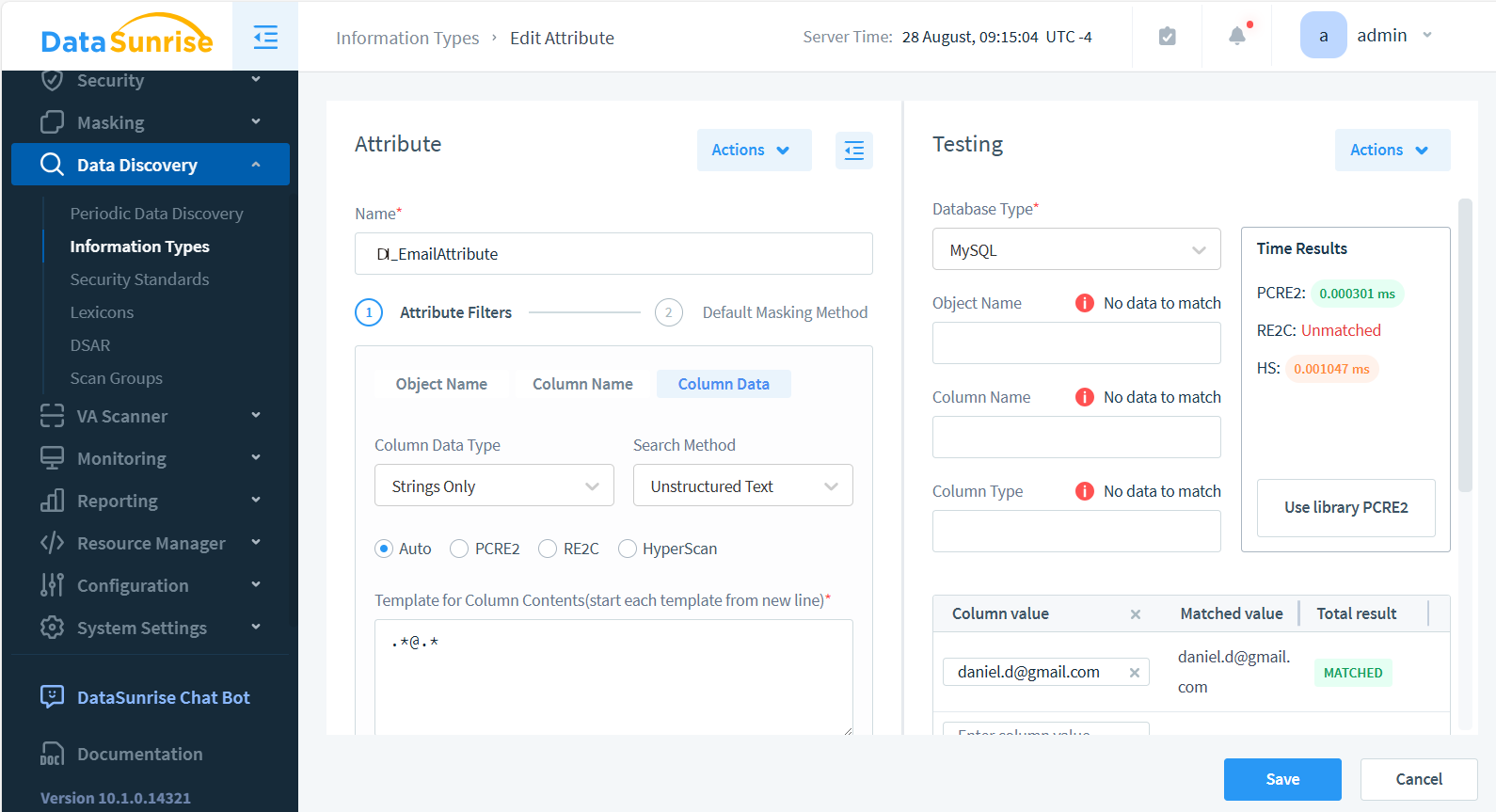

No entraremos en demasiados detalles aquí. La siguiente captura de pantalla muestra cómo se configura el atributo.

Observe que puede probar la coincidencia de atributos en el panel derecho. Por ejemplo, probamos la cadena [email protected] contra la expresión regular .*@.*, que está configurada en el Filtro de Atributo de datos de la columna.

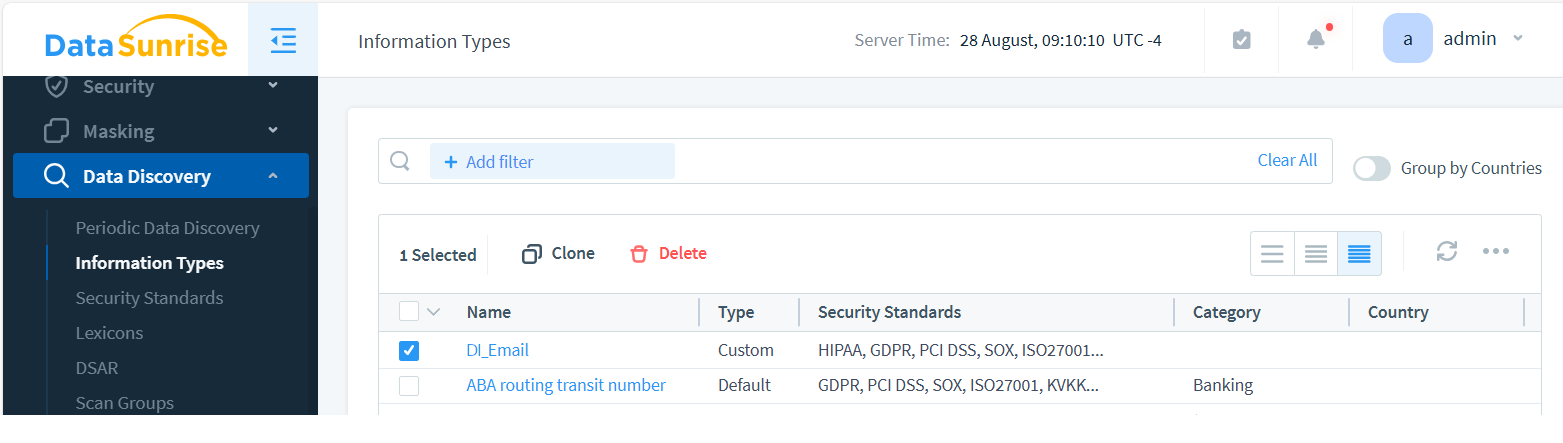

Como resultado, hemos creado el Tipo de Información personalizado DI_Email con un atributo basado en regex llamado DI_EmailAttribute. Esto se muestra a continuación:

Una vez que una consulta entra al proxy con Etiquetado de Eventos habilitado, el sistema etiqueta los datos. Esta valiosa información puede luego usarse en Auditoría, Reglas de Seguridad y Enmascaramiento Dinámico.

Tenga en cuenta que para tanto el etiquetado como el enmascaramiento dinámico en seguridad inspirada en datos, la función Tipo de Información funciona exclusivamente con atributos basados en datos.

Etiquetado de Eventos en Auditoría

El Etiquetado de Eventos es una función inteligente de auditoría que añade contexto valioso a los registros de Pistas Transaccionales. Permite a los administradores y equipos de seguridad etiquetar cada registro de auditoría con etiquetas específicas que describen el tipo de dato involucrado en el evento. Esta capacidad simplifica el análisis, mejora los informes de cumplimiento y elimina la necesidad de analizar manualmente resultados complejos de consultas.

- Contexto y clasificación: Cada evento de auditoría puede incluir etiquetas que representan categorías de datos como PII (Información de Identificación Personal), Datos Financieros o Registros de Salud. Esta etiqueta contextual ayuda a identificar rápidamente qué tipos de datos fueron accedidos o modificados.

- Análisis más rápido: En lugar de revisar manualmente los registros, los usuarios pueden filtrar y agrupar los registros de auditoría por etiquetas. Esto reduce drásticamente el tiempo de investigación y apoya una respuesta más rápida ante incidentes.

- Refuerzo del cumplimiento: El etiquetado facilita demostrar conformidad con estándares como GDPR, HIPAA y PCI DSS. Proporciona evidencia clara de qué tipos de datos fueron afectados y cómo se manejaron.

- Integración con Descubrimiento de Datos: Antes de habilitar Etiquetado de Eventos, asegúrese de que la clasificación de Tipo de Información esté configurada y funcione correctamente. Puede verificar esto ejecutando una tarea de Descubrimiento de Datos, que escanea bases de datos para identificar elementos sensibles como identificadores personales o registros financieros.

- Automatización y coherencia: Una vez habilitado el Etiquetado de Eventos, todos los eventos futuros de auditoría se etiquetan automáticamente con las etiquetas relevantes. Esto asegura una estructura de auditoría coherente en todos los entornos y facilita la generación de informes, análisis y verificaciones de cumplimiento.

En última instancia, el Etiquetado de Eventos transforma el registro tradicional de auditoría en un control de seguridad consciente de los datos — que permite a las organizaciones mantener visibilidad continua, mejorar la alineación regulatoria y tomar decisiones de seguridad más rápidas y basadas en datos.

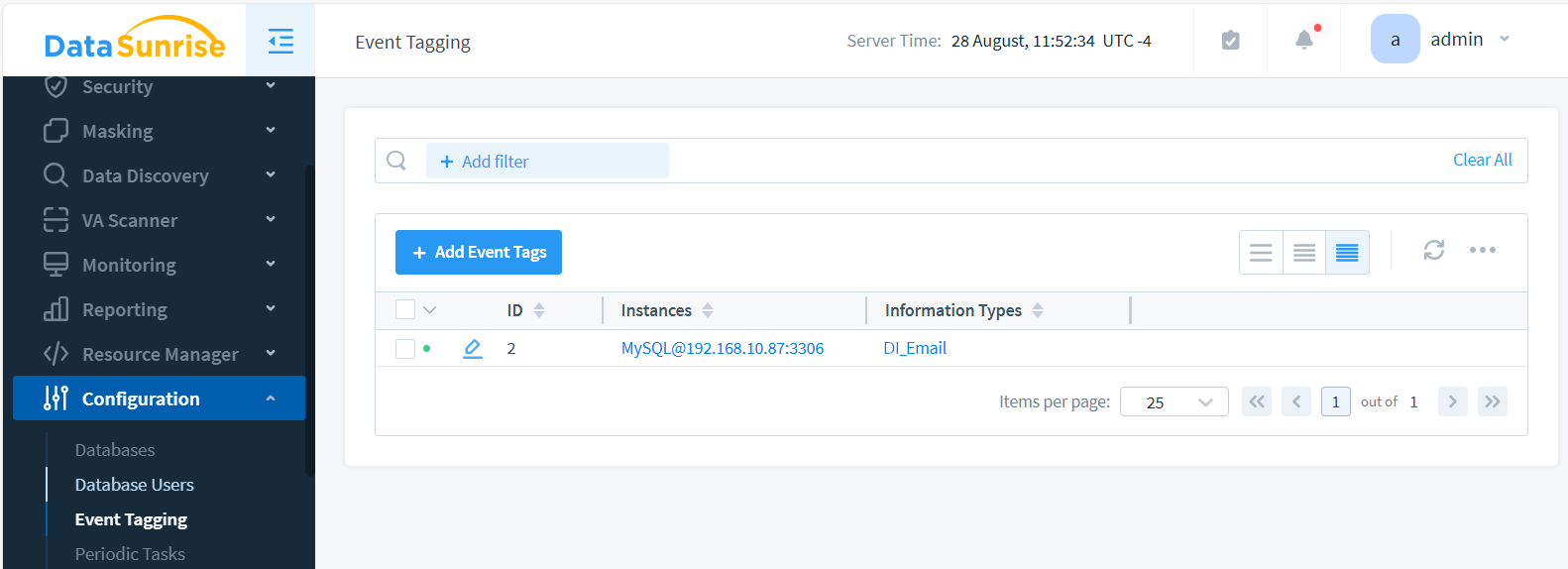

Agregar Etiquetado de Eventos para la Instancia

Navegue a Configuración > Etiquetado de Eventos y haga clic en el botón +Agregar Etiquetas de Evento. Seleccione las casillas junto a la(s) instancia(s) de base de datos donde desee auditar los datos, así como el Tipo de Información. Como creamos el Tipo de Información DI_Email anteriormente, lo usaremos para crear la Etiqueta de Evento. Después de guardar, su lista de etiquetas debería verse así:

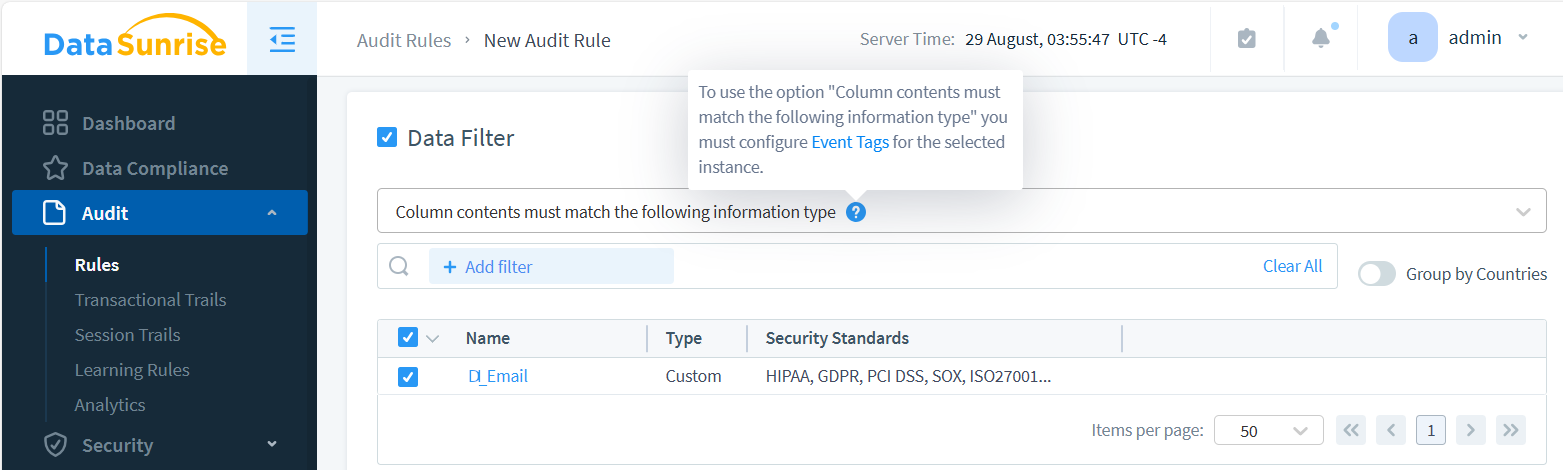

Regla de Auditoría para Generar Registro de Auditoría Etiquetado

Navegue a ‘Auditoría’ > ‘Reglas’ > ‘+ Agregar Nueva Regla’ para crear una regla de auditoría. Nómbrela ‘EmailAuditRule’. Habilite ‘Registrar Resultados de Consulta’ y seleccione la instancia donde configuró previamente el Etiquetado de Eventos.

Estamos listos para probar el Etiquetado de Eventos.

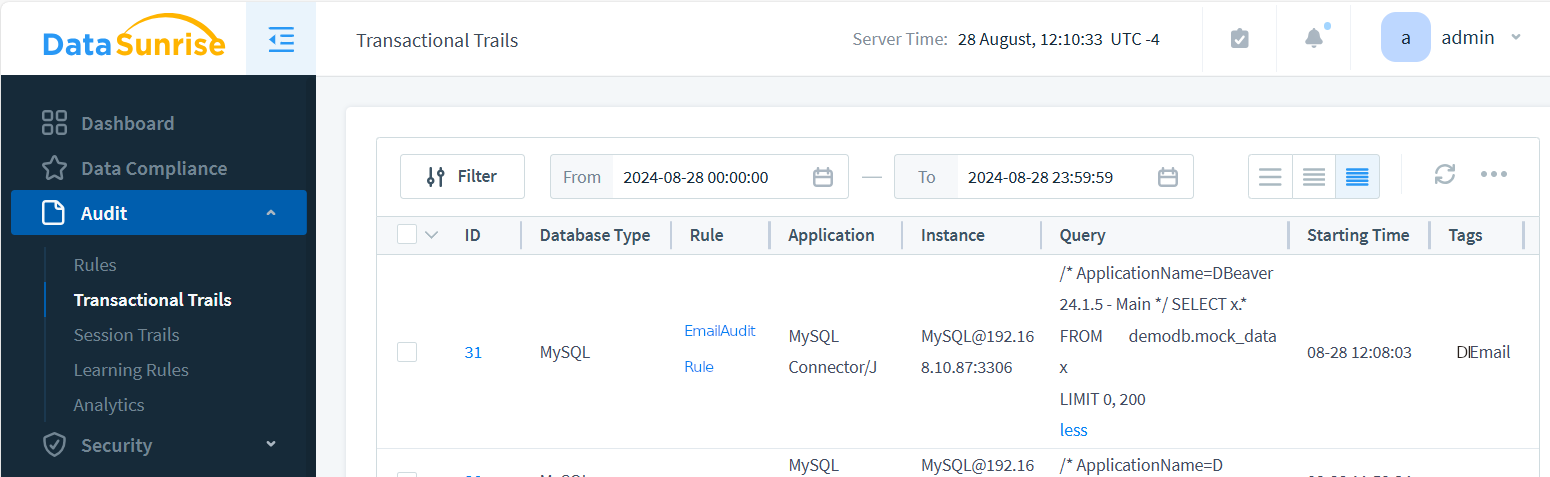

Realice una solicitud de datos de correo electrónico a la instancia. Ahora, cuando se guarden los resultados de la consulta en las pistas de auditoría, verá esta etiqueta en las Pistas Transaccionales:

La imagen anterior muestra EmailAuditRule activada por una consulta SELECT * a la instancia [email protected]. Esta consulta devolvió correos electrónicos, entre otros datos de la tabla mock_data, por lo que el evento de auditoría está etiquetado con la Etiqueta de Evento DI_Email que creamos.

Nota importante: Si se habilita la regla de enmascaramiento inspirada en datos explicada abajo, la etiqueta de evento no marcará el evento de la pista de auditoría.

Etiquetado de Eventos en Marcos de Cumplimiento

Al enriquecer las pistas de auditoría con Tipos de Información, el Etiquetado de Eventos transforma registros en bruto en evidencia lista para cumplimiento. Así es como se mapea a regulaciones principales:

| Marco | Requisito | Alineación con Etiquetado de Eventos |

|---|---|---|

| GDPR | Art. 32 — seudonimización y responsabilidad | Etiqueta consultas que tocan PII, permitiendo cheques de seudonimización y pruebas de historial de accesos. |

| HIPAA | §164.312 — controles de auditoría para PHI | Etiqueta consultas PHI con tipos de información (p. ej., DI_PHI) para demostrar trazabilidad de accesos. |

| PCI DSS | Req. 10 — vincular cada acceso a PAN con un usuario | Las Etiquetas de Evento resaltan consultas PAN y disparan reglas de enmascaramiento para prevenir fugas. |

| SOX | §404 — mantener integridad de cambios en registros financieros | Los registros etiquetados revelan cuándo se consultan o modifican campos financieros regulados. |

Con el Etiquetado de Eventos, DataSunrise asegura que los informes de cumplimiento sean un efecto secundario de los controles en tiempo real — transformando la preparación de auditorías de un esfuerzo manual a un proceso automatizado y demostrable.

Análisis de Datos de Auditoría Etiquetados

Una vez activo el Etiquetado de Eventos, se pueden filtrar los registros enriquecidos con Tipos de Información directamente en SQL o transmitirlos a plataformas SIEM. Esto acorta el tiempo de investigación y ayuda a correlacionar eventos sospechosos.

Ejemplo PostgreSQL: Filtrar por Tipo de Información

-- Mostrar últimos 20 eventos de auditoría que involucren correos electrónicos

SELECT event_time, actor, action, object, info_type

FROM ds_audit_trails

WHERE info_type = 'DI_Email'

ORDER BY event_time DESC

LIMIT 20;Ejemplo de Búsqueda en Splunk

index=datasunrise_audit info_type=DI_CreditCard status=success

| stats count by actor, object, src_ipRegla de Alerta SIEM (Sigma)

title: Exportación masiva de PII

logsource:

product: database

detection:

sel:

info_type: DI_Email

affected_rows: '>1000'

condition: sel

level: highAl pivotar sobre info_type, los analistas pueden centrarse en el acceso a datos sensibles sin analizar el SQL en bruto. Esto facilita responder preguntas de cumplimiento como “¿Quién consultó PHI la semana pasada?” o activar alertas automáticas cuando se superan umbrales.

Enmascaramiento para Seguridad Inspirada en Datos

En el capítulo anterior, configuramos una regla de auditoría y observamos cómo se asignó una etiqueta a un evento cuando coincidió con nuestro Tipo de Información personalizado DI_Email. Sin embargo, los datos etiquetados tienen aplicaciones mucho más valiosas más allá de simples informes de auditoría.

Ahora, exploremos otro uso del etiquetado de eventos. Cuando el Tipo de Información DI_Email es detectado por el proxy, puede configurar varias reglas para usar esto como entrada. Las reglas de Auditoría, Seguridad y Enmascaramiento pueden ser disparadas o filtradas usando estas etiquetas adicionales. En esta sección explicaremos cómo DataSunrise enmascara datos etiquetados al vuelo, devolviendo correos electrónicos enmascarados al cliente de base de datos.

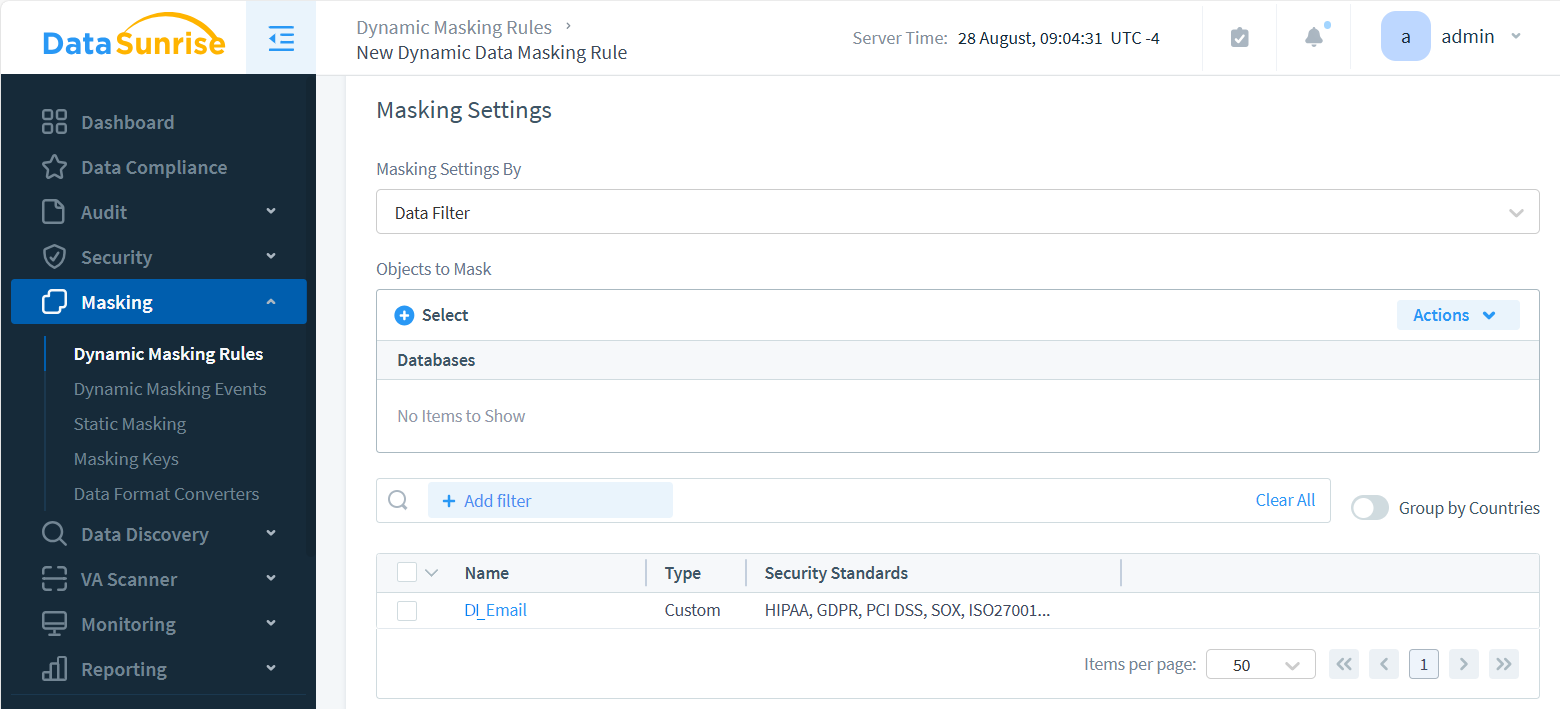

Para lograr esto, simplemente necesita crear una Regla de Enmascaramiento Dinámico con un Filtro de Datos en la Configuración de Enmascaramiento. Veamos los detalles.

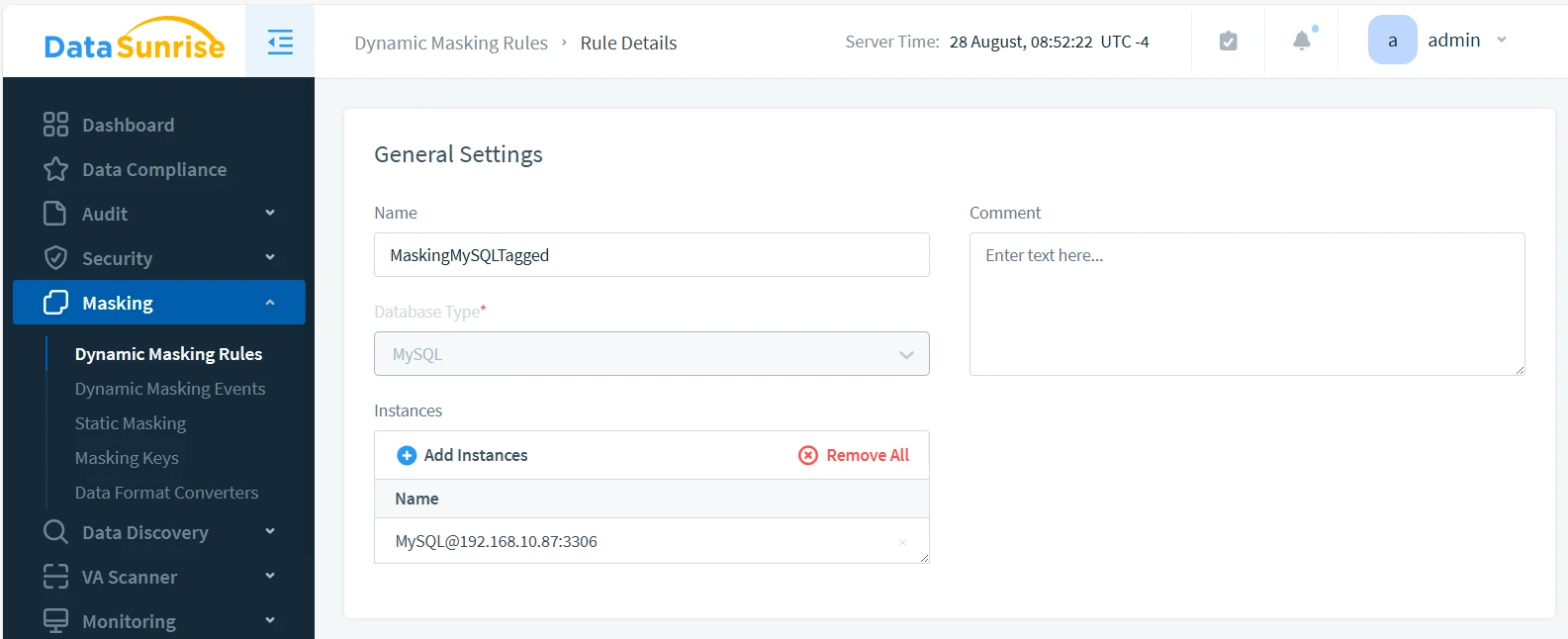

Crear la regla como normalmente lo haría en la página de Enmascaramiento > Reglas de Enmascaramiento Dinámico. Seleccione la instancia de base de datos donde configuró el Etiquetado de Eventos — en este caso [email protected]. Active la casilla ‘Registrar Evento en Almacenamiento’.

En la Configuración de Enmascaramiento que se muestra a continuación, hemos establecido el selector desplegable “Configuración de Enmascaramiento Por” en Filtro de Datos. Esto permite usar Tipos de Información para el enmascaramiento.

Note que el selector Objetos a enmascarar está vacío. Esto significa que todos los objetos consultados desde la instancia enmascarada se verifican para coincidencias con DI_EmailAttribute. Si coinciden, DataSunrise los enmascara. Use el Selector de Objetos para añadir objetos específicos de base de datos como condiciones adicionales para las operaciones de enmascaramiento.

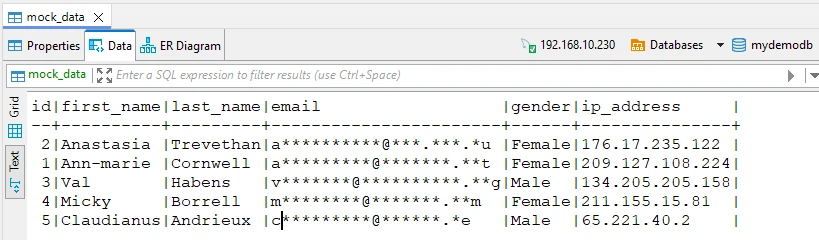

La ilustración a continuación muestra el resultado. Consultamos los datos a través del proxy usando el cliente de base de datos DBeaver. DataSunrise detectó y enmascaró automáticamente los correos electrónicos en la respuesta, basándose en el Tipo de Información encontrado en los resultados de la consulta:

Errores Comunes y Soluciones

¿No aparecen etiquetas en la pista de auditoría?

Verifique que la expresión regular del Tipo de Información coincida con los conjuntos de resultados reales y que “Registrar Resultados de Consulta” esté habilitado en la Regla de Auditoría.

¿No se dispara el enmascaramiento?

Asegúrese de que la Regla de Enmascaramiento Dinámico apunte a la misma instancia donde está configurado el Etiquetado de Eventos y que “Filtro de Datos” esté establecido en el Tipo de Información correcto.

¿Alta latencia en las consultas?

Cambie el modo de Etiquetado de Eventos a muestreo o realice escrituras de registros por lotes, luego vuelva a probar el uso de CPU/memoria.

Seguridad Inspirada en Datos para Reglas de Auditoría y Seguridad

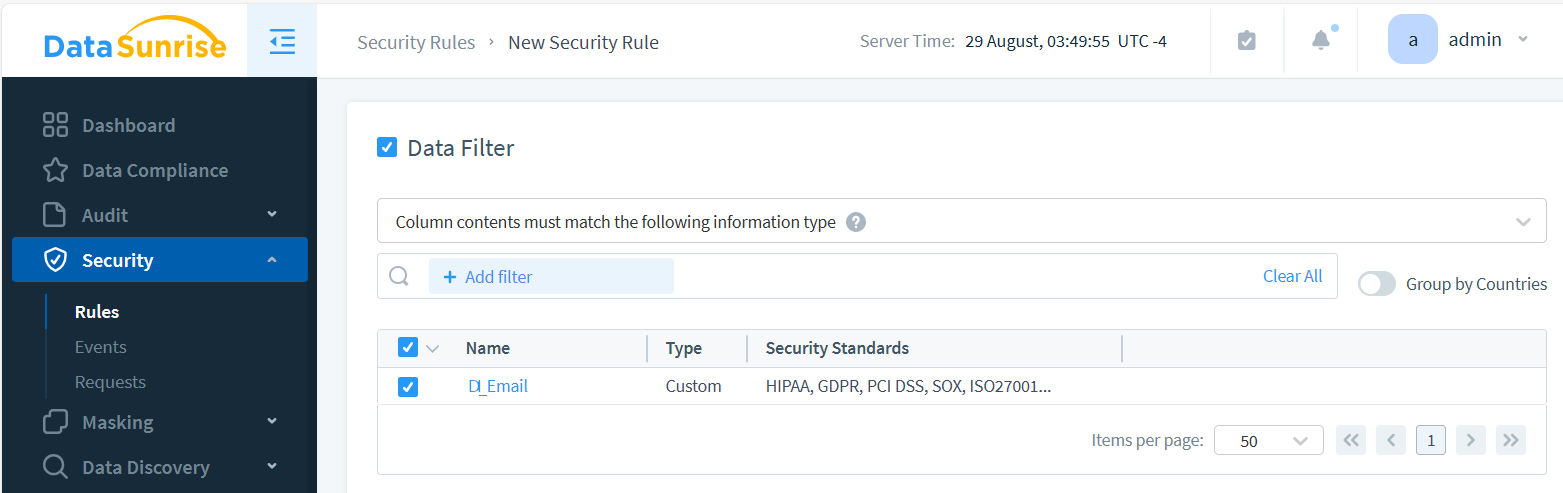

Con DataSunrise, puede aprovechar los Tipos de Información y Etiquetas de Evento dentro de las Reglas de Auditoría y Reglas de Seguridad para determinar si una consulta debe auditarse o bloquearse. Las imágenes a continuación muestran cómo configurar el Filtrado de Datos tanto para reglas de Auditoría como de Seguridad.

Tenga en cuenta que si el Etiquetado de Eventos no está configurado para la instancia de base de datos seleccionada, la opción Tipo de Información no estará disponible en la sección Filtro de Datos. Active la casilla ‘Registrar Evento en Almacenamiento’ en la regla de seguridad, ya que esto es requerido para que la función inspirada en datos funcione.

Preguntas Frecuentes sobre Seguridad Inspirada en Datos

¿Qué es el Etiquetado de Eventos en DataSunrise?

El Etiquetado de Eventos asigna etiquetas (Tipos de Información) a consultas y sus resultados en las pistas de auditoría. Destaca si se involucraron datos sensibles como correos electrónicos, números de tarjeta de crédito o PHI, simplificando investigaciones y revisiones de cumplimiento.

¿Cómo ayuda el Etiquetado de Eventos con el cumplimiento?

Al vincular consultas a Tipos de Información, el Etiquetado de Eventos facilita demostrar conformidad con GDPR (seudonimización), HIPAA (registro de accesos) y PCI DSS (enmascaramiento de datos de tarjeta). Los registros muestran no solo qué se ejecutó, sino qué tipo de datos estuvo involucrado.

¿Cuál es la diferencia entre Etiquetado de Eventos y Enmascaramiento Dinámico?

El Etiquetado de Eventos enriquece los registros de auditoría con etiquetas para datos sensibles. El Enmascaramiento Dinámico actúa en tiempo real para reemplazar esos valores con sustitutos ofuscados, asegurando que los usuarios no autorizados nunca vean los datos originales.

¿Cuáles son los errores comunes al usar Etiquetado de Eventos?

- No aparecen etiquetas: verifique que las expresiones regulares coincidan con datos reales.

- El enmascaramiento no se dispara: confirme que las reglas de Enmascaramiento Dinámico referencien el mismo Tipo de Información e instancia.

- Latencia alta: use muestreo o remita registros para reducir la carga en consultas de alto volumen.

¿El Etiquetado de Eventos puede alimentar otras reglas de seguridad?

Sí. Los datos etiquetados pueden disparar Reglas de Auditoría, Reglas de Seguridad y Reglas de Enmascaramiento. Esto permite actuaciones automáticas como bloquear consultas o enmascarar resultados cuando se detectan tipos sensibles como DI_Email o DI_CreditCard.

Aplicaciones Industriales del Etiquetado de Eventos

El Etiquetado de Eventos es más que una función técnica—acelera directamente el cumplimiento y la gestión de riesgos en industrias reguladas:

- Finanzas: Etiquetar campos de tarjeta de crédito soporta auditorías de PCI DSS e informes SOX vinculando consultas SQL a accesos sensibles de PAN.

- Salud: Pistas de auditoría etiquetadas con tipos PHI simplifican revisiones HIPAA, reduciendo preparación manual de evidencia.

- SaaS y Nube: Demuestre aislamiento de clientes con etiquetas en consultas multiinquilino, asegurando transparencia alineada con GDPR.

- Gobierno: Entregue registros a prueba de manipulaciones con contexto de tipo de información para cumplir estrictos estándares de responsabilidad.

- Retail: Etiquete PII de clientes e historial de compras para detección de fraudes y pipelines analíticos con privacidad desde el diseño.

Al contextualizar los registros de auditoría con el Etiquetado de Eventos, las organizaciones pueden transformar el cumplimiento de una carga manual costosa en un mecanismo automatizado de pruebas.

El Futuro de la Seguridad Inspirada en Datos

El Etiquetado de Eventos y la clasificación de Tipos de Información representan solo la base de una evolución más amplia hacia una seguridad inteligente y adaptativa de datos. La próxima generación de protección inspirada en datos fusionará aprendizaje automático, análisis de comportamiento y orquestación automatizada de políticas para predecir y neutralizar riesgos antes de que se materialicen. En vez de simplemente reaccionar a campos expuestos o mal utilizados, plataformas avanzadas como DataSunrise correlacionarán dinámicamente la intención del usuario, el contexto de la consulta y etiquetas de sensibilidad en tiempo real—refinando continuamente las decisiones de acceso, aplicando enmascaramientos contextuales y suspendiendo automáticamente actividades anómalas. Funciones como el Enmascaramiento Dinámico de Datos ya demuestran este cambio hacia controles adaptativos en tiempo real.

Este paradigma proactivo transforma la protección de datos en un sistema autooptimizante, donde las medidas de seguridad evolucionan junto con el comportamiento del usuario y cambios en la infraestructura. Al aprovechar modelos de aprendizaje continuo, las plataformas pueden anticipar riesgos internos, intentos de escalamiento de privilegios y violaciones de políticas a través de entornos híbridos y multi-nube. La capacidad de aplicar ajustes en la postura de seguridad automáticamente sin intervención humana asegura que el gobierno no sea una tarea periódica sino un proceso continuo y adaptativo.

A medida que las arquitecturas empresariales se vuelven cada vez más complejas, este cambio redefinirá el cumplimiento de una lista estática a un marco automatizado y vivo. La visión de DataSunrise está alineada con este futuro — donde estándares globales como GDPR, HIPAA y PCI DSS se hacen cumplir de forma continua mediante automatización inteligente, asegurando que privacidad, responsabilidad y confianza sean integrales a cada interacción con datos.

Conclusión

En las arquitecturas de datos distribuidos actuales, la seguridad real comienza con una profunda visibilidad en el punto más temprano de interacción — la capa proxy. Al aplicar el Etiquetado de Eventos a cada solicitud cliente-base de datos, las organizaciones obtienen conocimientos precisos y contextuales sobre cada consulta, transacción y acción de usuario. Estos metadatos enriquecidos forman registros estructurados de auditoría que se integran sin problemas en flujos de trabajo de análisis, monitoreo y cumplimiento. Sobre esta base, el enmascaramiento dinámico mejorado con validación de Tipos de Información ofrece una protección adaptativa y consciente del contexto que oculta automáticamente campos sensibles en función de la identidad del usuario, lógica de consulta, reglas de negocio y estándares regulatorios.

DataSunrise ofrece un ecosistema de seguridad de datos totalmente integrado que unifica auditoría, enmascaramiento inteligente, prevención de inyección SQL y automatización de cumplimiento en una sola plataforma. Sus capacidades avanzadas se extienden aún más hacia descubrimiento de datos en tiempo real, evaluación de riesgos, escaneo de vulnerabilidades y controles de privacidad diseñados para cargas de trabajo de IA y modelos de lenguaje grandes (LLM), donde asegurar los flujos de datos de entrada y salida es cada vez más crucial. Al combinar inteligencia a nivel de evento con lógica de enmascaramiento, análisis de comportamiento y aplicación automática, DataSunrise eleva la seguridad de una observación pasiva a una defensa activa y autoajustable.

Las organizaciones pueden explorar estas capacidades mediante una demostración interactiva o descargando una evaluación gratuita del DataSunrise Security Suite. Descubra cómo su infraestructura de datos puede evolucionar desde medidas básicas de protección hacia una gobernanza inteligente y automatizada que fortalece el cumplimiento, mejora la transparencia y asegura la resiliencia a través de entornos on-premises, híbridos y multi-nube.

Siguiente