Monitoreo de Actividad de Base de Datos DataSunrise para ClickHouse

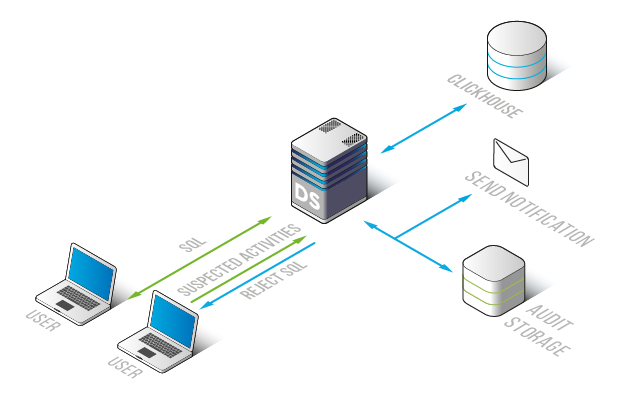

DataSunrise proporciona la solución de Monitoreo de Actividad para la base de datos ClickHouse con tecnologías avanzadas de análisis de consultas, asegurando la supervisión en tiempo real de todas las actividades en la base de datos. Gracias a esto, los administradores de bases de datos pueden identificar fácilmente comportamientos ilegales, fraudulentos o indeseables mediante un análisis de autoaprendizaje. Rastrea meticulosamente las transacciones, incluidas las realizadas por usuarios privilegiados, para mantener la seguridad e integridad de tu base de datos.

Para monitorear las transacciones de la base de datos ClickHouse, DataSunrise emplea algoritmos sofisticados que analizan el tráfico de red en múltiples plataformas, creando una lista blanca de consultas típicas. Estos algoritmos de autoaprendizaje ahorran tiempo a los administradores y simplifican la optimización del software de seguridad, mejorando la eficiencia general del sistema.

La solución de monitoreo informa sobre las acciones de usuarios privilegiados como superusuarios, administradores de base de datos, desarrolladores y otros. Las reglas de auditoría y omisión convenientes agilizan los procesos de gestión de la base de datos, proporcionando datos detallados sobre las transacciones de los usuarios y los cambios de configuración.

El Monitoreo de Actividad de ClickHouse ayuda a las organizaciones a cumplir con mandatos regulatorios como SOX, HIPAA, PCI DSS y otros.

A través de un análisis exhaustivo del tráfico, el Monitoreo de Actividad de ClickHouse detecta transacciones no típicas, intentos de ataque, escalamiento de privilegios, ataques de fuerza bruta y acciones no autorizadas por parte de usuarios privilegiados. Cada regla de auditoría/omisión puede activar notificaciones vía SMTP y SNMP, asegurando una pronta alerta ante posibles amenazas.

La solución de monitoreo de ClickHouse te mantiene informado sobre operaciones sospechosas dentro de tu red corporativa, reforzando la seguridad de la base de datos.

Los resultados del monitoreo se almacenan de forma segura en una base de datos externa, evitando que intrusos borren rastros de actividades maliciosas. Estos registros son evidencia vital de operaciones ilegales y pueden integrarse con sistemas SIEM para análisis en tiempo real de amenazas de seguridad.

Los registros contienen información detallada que incluye códigos de consultas, direcciones IP, nombres de host, aplicaciones utilizadas, cambios de configuración realizados por administradores, datos de autenticación de usuarios y códigos SQL de las consultas ejecutadas.