Zwei-Faktor-Authentifizierung

Vollständige Einhaltung

Technischer Support

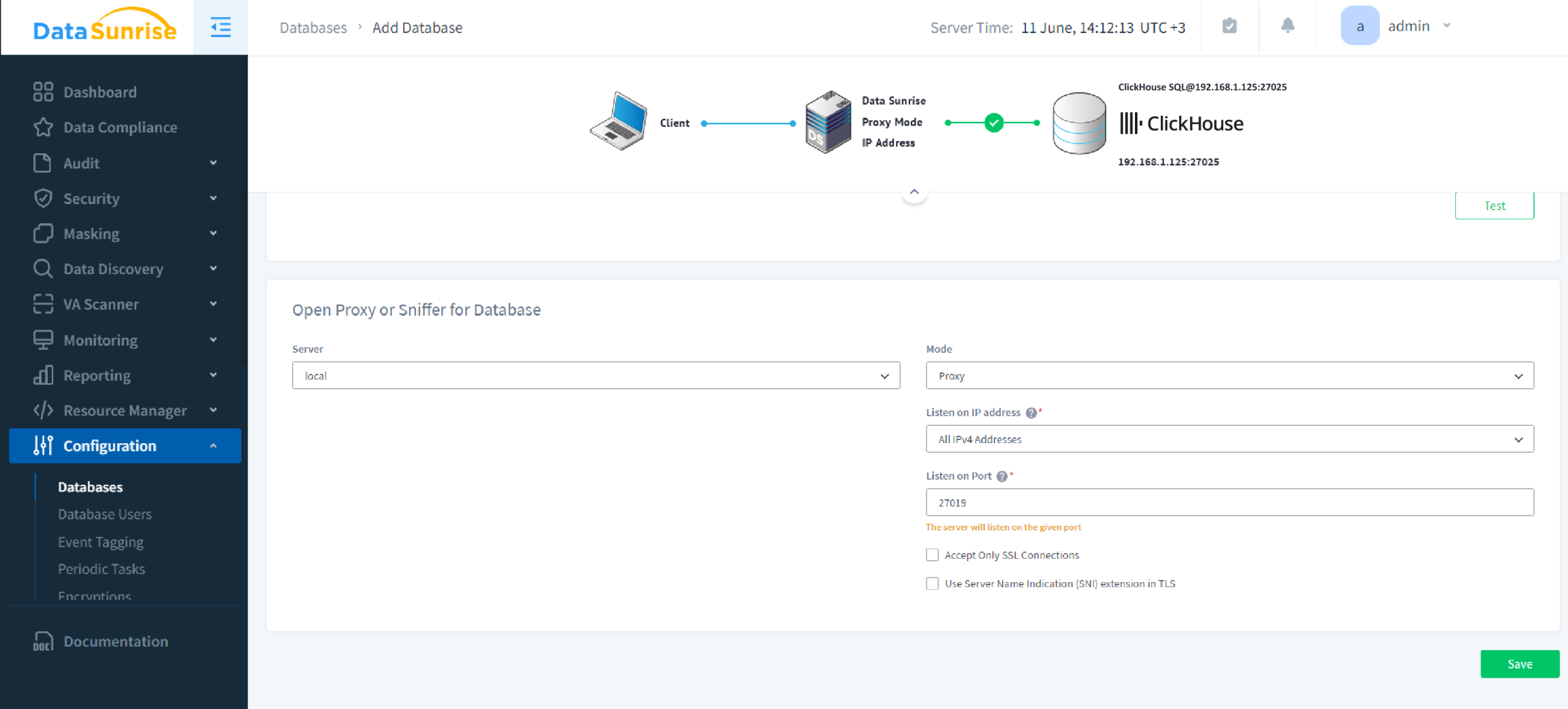

DataSunrise Web-Konsole im Überblick

Logische Web-Konsole, die intuitiv das Festlegen und Verwalten Ihrer Datenbanksicherheits- und Compliance-Richtlinien ermöglicht

Kostenlos herunterladenVon DataSunrise unterstützte Funktionen für ClickHouse

- Aktivitätsüberwachung

- Datenbank-Firewall

- Datenmaskierung

- Datenbank-Regulatorische Compliance

- Erkennung sensibler Daten

- Authentifizierungs-Proxy

- Datenbank-Audit-Trail

-

- Aktivitätsüberwachung

- Überwacht alle von Benutzern durchgeführten Aktionen in der Datenbank in Echtzeit

- Hilft bei der Erkennung von Missbrauchsversuchen von Zugriffsrechten

- Verhindert im Voraus Vorbereitung von Datenverletzungen

- Mehr erfahren

-

- Datenbank-Firewall

- Erkennt SQL-Injektionen und unautorisierte Zugriffsversuche in Echtzeit

- Blockiert sofort jede bösartige SQL-Abfrage

- Blockiert DDOS- und Brute-Force-Angriffe

- Mehr erfahren

-

- Datenmaskierung

- Verhindert potenzielle Datenlecks und sorgt für Compliance

- Maskiert oder verschlüsselt die Daten

- Audit von sensiblen und personenbezogenen Daten, Erkennung und aktiver Schutz

- Mehr erfahren

-

- Datenbank-Regulatorische Compliance

- Hilft bei der Verwaltung, Automatisierung und Administration staatlicher Vorschriften

- Automatische Erstellung von Audit- und Sicherheitsberichten

- Verhindert interne Bedrohungen und minimiert Datenverletzungen

- Mehr erfahren

-

- Erkennung sensibler Daten

- Erkennt, wo sich sensible Daten in allen Datenbanken und Data Warehouses befinden

- Klassifiziert und kategorisiert sensible Daten

- Erstellt schnell Sicherheits-, Audit- und Maskierungsregeln

- Mehr erfahren

-

- Authentifizierungs-Proxy

- Database-as-a-Service-Plattformen bieten Zugriff auf die Datenbank, ohne dass physische Hardware implementiert oder Software installiert werden muss. Viele Unternehmen entscheiden sich aufgrund ihrer Skalierbarkeit, vorteilhafter Preise und schnellen Bereitstellung für Cloud-Datenbanken. Dennoch gibt es einige wesentliche Probleme, die sie von der Nutzung von DBaaS abhalten könnten. Cloud-Datenbankanbieter sind verantwortlich für die Sicherheit der auf gehosteten Datenbanken gespeicherten Daten, können jedoch nicht vor Identitätsdiebstahl und Account-Übernahmeangriffen schützen.

- Mehr erfahren

-

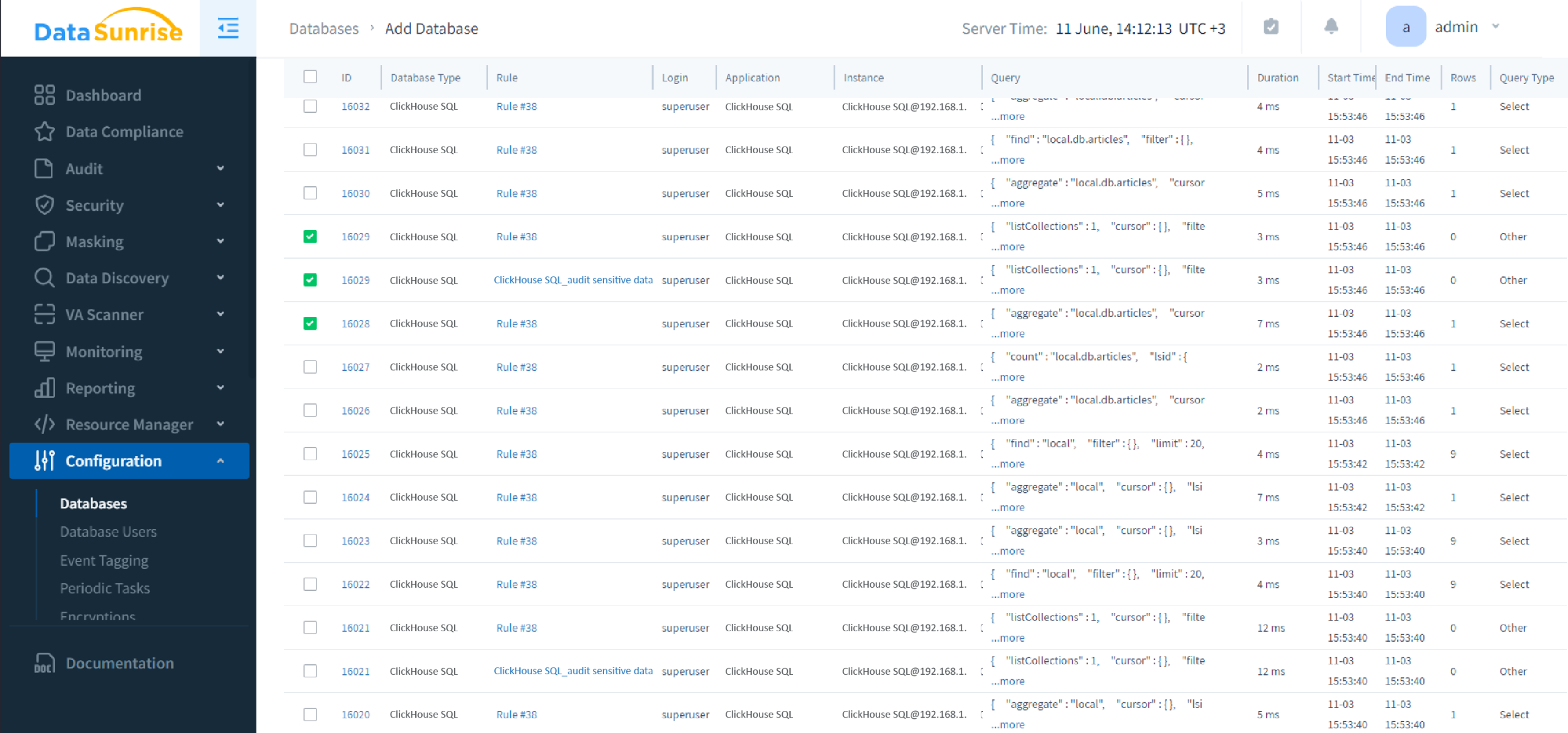

- Datenbank-Audit-Trail

- DataSunrise unterstützt das Auslesen und Verarbeiten von Audit-Logdateien

- Untersucht verdächtige Aktivitäten und deckt Datenverletzungen auf

- Zeigt an, wer wann auf Ihre Datenbanktabellen zugegriffen und welche Änderungen vorgenommen wurden

- Zugriffsverhindernde und alarmierende Mechanismen werden aktiviert, wenn eine unautorisierte Aktivität erkannt wird

- Präsentiert geprüfte Daten als anpassbaren Bericht, der den Anforderungen Ihres Auditors entspricht, mit der Reporting-Komponente Report Gen von DataSunrise

- Mehr erfahren

Anpassbare Verkehrsfilterung

Erstellen granularer Sicherheits-, Audit- und Compliance-Richtlinien mit modifizierbaren Verkehrsfiltern. Abfragen von bestimmten Benutzern, Client-Anwendungen, Hosts und IP-Adressen als einzelnes Objekt behandeln und zusammenfassen.

Automatisierung der regulatorischen Einhaltung

Sensible Daten genau entdecken, um Sicherheits-, Maskierungs- und Prüfungsrichtlinien durchzusetzen und bestimmte Compliance-Standards zu erfüllen. Selbstverwaltende Automatisierung der regulatorischen Einhaltung erfordert keine manuelle Intervention.

Umfassende Bedrohungserkennung

Echtzeit-Zugriffs- und Aktivitätskontrolle zur Sicherstellung der Identifikation bösartiger Datenbankaktivitäten, automatische Erkennung und sofortige Blockierung von Anweisungen, die SQL-Injektionen enthalten.

Zusätzliche Authentifizierungsmethoden

DataSunrise bietet einen sicheren Authentifizierungsdienst für Computernetzwerke und unterstützt Kerberos- und LDAP-Authentifizierungen. Alle gängigen Betriebssysteme, einschließlich Microsoft Windows, Linux, Apple OS X und Free BSD, unterstützen das Kerberos-Protokoll und LDAP.

Schützen Sie Ihre ClickHouse-Datenbank mit DataSunrise

Demo anfordernFinden Sie Ihre individuelle Lösung

1. Produkttyp auswählen

2. Unterstützte Datenbanken auswählen

- Aktivitätsüberwachung

- Datenbank-Firewall

- Datenmaskierung

- Leistungsüberwachung

- Entdeckung sensibler Daten