GraphQL, Moderne APIs, Altsysteme – Datenschutz auf jeder Abstraktionsebene

Einleitung

Sie haben wahrscheinlich schon den Ausspruch gehört: „Wir brauchen eine Datenbanksicherheit, die mit GraphQL funktioniert!“ Tatsächlich ist GraphQL sehr modern, flexibel und bei Entwicklerteams beliebt. Aber hier ist etwas, das viele Anbieter manchmal vergessen zu erwähnen – wenn Ihre Datenbanksicherheit nur mit bestimmten Abfragesprachen oder Frameworks funktioniert, machen Sie es falsch.

Moderne API-Sicherheit mit einem GraphQL-Beispiel

Beginnen wir mit einem GraphQL-Beispiel, um zu sehen, was tatsächlich im Hintergrund passiert:

# Beispiel einer GraphQL-Abfrage

query GetUserOrders {

user(id: "12345") {

name

email

orders(limit: 10) {

id

total

items {

name

price

}

}

}

}

Sieht modern und sauber aus, oder? Aber das ist, was tatsächlich Ihre Datenbank erreicht:

-- Was die Datenbank tatsächlich sieht

SELECT u.name, u.email, u.id

FROM users u

WHERE u.id = '12345';

SELECT o.id, o.total

FROM orders o

WHERE o.user_id = '12345'

LIMIT 10;

SELECT i.name, i.price

FROM order_items oi

JOIN items i ON oi.item_id = i.id

WHERE oi.order_id IN ('67890', '67891', '67892'...);

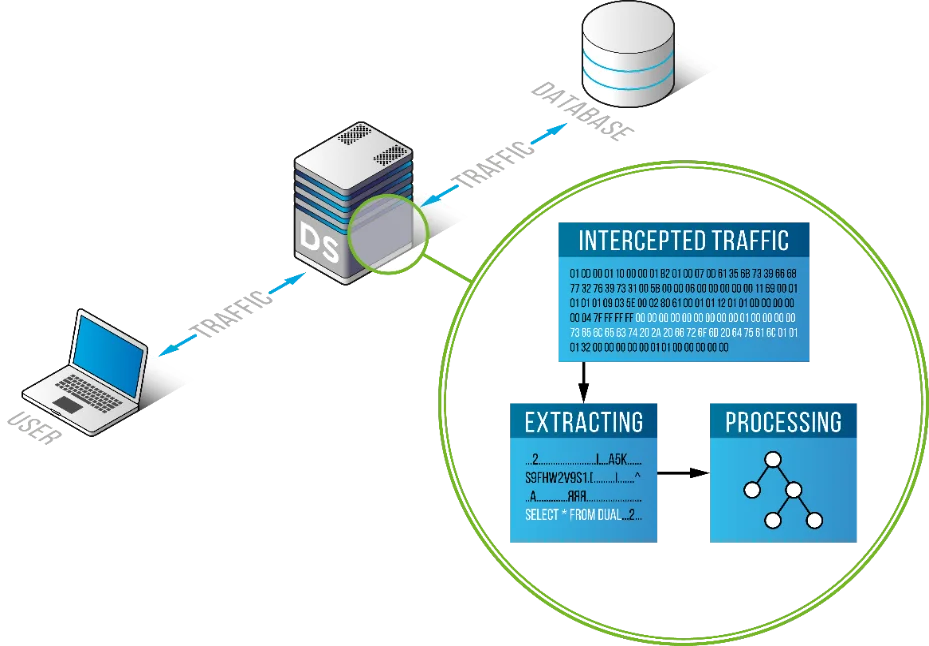

Die Wahrheit: GraphQL ist nur eine Möglichkeit, SQL-Anfragen zu generieren. Deshalb können Sicherheitstools, die auf der SQL-Ebene überwachen, GraphQL-Anwendungen schützen, ohne spezielle GraphQL-Funktionen zu benötigen.

Sicherheitsaspekte bei GraphQL

GraphQL bringt echte Vorteile für moderne Entwicklungsabläufe. Flexible Abfragen reduzieren Überabfragen, indem sie es Clients ermöglichen, genau die Daten anzufordern, die sie benötigen. Starkes Typing unterstützt die Entwicklung durch klare Verträge zwischen Frontend- und Backend-Systemen. Ein einzelner Endpunkt vereinfacht das API-Management durch Konsolidierung mehrerer Datenquellen über eine einheitliche Schnittstelle.

Diese Flexibilität führt jedoch zu besonderen Sicherheitsherausforderungen. Im Gegensatz zu traditionellen REST-APIs, bei denen jeder Endpunkt eng an eine vordefinierte Geschäftslogik gebunden ist, stellt GraphQL einen einzigen Einstiegspunkt zur Verfügung, der komplexe und tief geschachtelte Datenstrukturen abfragen kann. Dadurch wird es schwieriger, Zugriffskontrollrichtlinien durchzusetzen, insbesondere auf Feldebene, wo sensible Informationen unbeabsichtigt offengelegt werden könnten.

Außerdem übersetzen viele GraphQL-Implementierungen Client-Anfragen dynamisch in SQL-Anweisungen. Fehlt in dieser Übersetzungsschicht die ausreichende Validierung, kann dies eine Angriffsfläche für Injektionen bieten. Obwohl traditionelle SQL-Injektionen durch eine strukturierte GraphQL-Oberfläche weniger wahrscheinlich erscheinen, können schlecht gesicherte Resolver oder dynamische Query-Builder in der Anwendungslogik dennoch erhebliche Risiken darstellen.

Da diese Risiken oft an den Sicherheitskontrollen der API-Schicht vorbeigehen, muss der Datenschutz auf der SQL-Ebene erfolgen, wo die sensiblen Daten tatsächlich liegen. Deshalb sollte nach der Erzeugung einer effizienten, gut strukturierten SQL-Abfrage durch Ihren GraphQL-Resolver Ihre datenbankbasierte Aktivitätsüberwachung automatisch:

🔹 Den Zugriff angemessen protokollieren

🔹 Auf die Offenlegung sensibler Daten prüfen

🔹 Gegen Sicherheitsrichtlinien validieren

🔹 Ungewöhnliche Muster überwachen

Ein praktischer Ansatz zur Datenbanksicherheit

Etwas wird klar, wenn man betrachtet, wie verschiedene Technologien tatsächlich funktionieren:

Hervorragende Datenbanksicherheit arbeitet auf Protokollebene der Datenbank und nicht auf Anwendungsebene.

Egal, ob Ihre Datenanfragen von:

🔹 GraphQL-Resolvern

🔹 REST-API-Endpunkten

🔹 Legacy-SOAP-Diensten

🔹 Python-Analyseskripten

🔹 Temporären Datenexport-Tools

🔹 Excel-Verbindungen

🔹 Oder irgendeiner anderen Anwendung, die mit Ihrer Datenbank spricht

Sie alle werden letztendlich in SQL-Abfragen übersetzt – das bedeutet, dass Datenbanksicherheit alle mit einem einheitlichen, konsistenten Ansatz schützen kann.

Praxisbeispiele: GraphQL und andere

Das moderne Stack

// GraphQL-Resolver mit Prisma ORM

const resolvers = {

Query: {

user: async (parent, args, context) => {

return await context.prisma.user.findUnique({

where: { id: args.id },

include: { orders: true }

});

}

}

};

Das klassische Enterprise

// Traditionelles Spring Boot + JPA

@RestController

public class UserController {

@GetMapping("/api/users/{id}")

public User getUser(@PathVariable String id) {

return userRepository.findUserWithOrders(id);

}

}

@Query("SELECT u FROM User u LEFT JOIN FETCH u.orders WHERE u.id = :id")

User findUserWithOrders(@Param("id") String id);

Der direkte Datenbankzugriff

# Python-Skript mit direkter Datenbankverbindung

import psycopg2

conn = psycopg2.connect("postgresql://...")

cursor = conn.cursor()

cursor.execute("""

SELECT u.id, u.name, u.email, o.id as order_id, o.total

FROM users u

LEFT JOIN orders o ON u.id = o.user_id

WHERE u.id = %s

""", (user_id,))

Die Legacy-Anwendung

' VB.NET Unternehmensanwendung

Dim connectionString As String = ConfigurationManager.ConnectionStrings("DB").ConnectionString

Using connection As New SqlConnection(connectionString)

Dim sql As String = "SELECT u.id, u.name, u.email, o.id as order_id, o.total " & _

"FROM users u LEFT JOIN orders o ON u.id = o.user_id " & _

"WHERE u.id = @userId"

Dim command As New SqlCommand(sql, connection)

command.Parameters.AddWithValue("@userId", userId)

connection.Open()

Dim reader As SqlDataReader = command.ExecuteReader()

End Using

Wenn wir alle Abstraktionsebenen entfernen und betrachten, was tatsächlich geschieht, stellt sich heraus, dass all diese Beispiele im Wesentlichen die exakt gleiche SQL-Abfrage erzeugen, die Ihre Datenbank erreicht. Ihr Sicherheitstool sollte den Zugriff auf sensible Daten, verdächtige Abfragemuster und potenzielle Injektionsangriffe unabhängig von der Abstraktionsebene erkennen.

Darum geht es:

Jedes dieser Beispiele (GraphQL + Prisma, Spring Boot + JPA, rohes Python mit psycopg2) erzeugt und führt letztlich SQL aus, das von derselben Datenbank-Engine verarbeitet wird (z.B. PostgreSQL, MySQL). Die Datenbank-Engine unterscheidet nicht, ob die Abfrage von einem GraphQL-Resolver, einem Java-Controller mit JPA oder einem rohen Python-Skript stammt.

Sie sieht nur eine SQL-Anweisung wie:

SELECT u.id, u.name, u.email, o.id AS order_id, o.total

FROM users u

LEFT JOIN orders o ON u.id = o.user_id

WHERE u.id = '123';

Beachtenswertes:

- ORMs optimieren oder strukturieren SQL möglicherweise anders. Zum Beispiel kann Prisma eine Abfrage in mehrere Anfragen aufteilen (N+1-Problem), oder JPA verwendet

JOIN FETCH. Aber das semantische Ziel bleibt dasselbe. - Logging nur auf Anwendungsebene verpasst niedrige Zugriffe (z.B. jemand, der psql oder DataGrip benutzt). Deshalb erfolgt die Überwachung auf DB-Ebene.

- Prepared Statements oder gebundene Variablen können Parameterwerte in Protokollen verschleiern, sofern sie nicht decodiert werden.

Auswirkungen für Sicherheitstools

Deshalb sollten Database Activity Monitoring (DAM) oder Werkzeuge für Audits (wie native Audit-Logs oder DataSunrise) unabhängig von der Abstraktionsebene arbeiten. Sie agieren auf SQL-Ebene, sodass Ihre Monitoring-Lösung, solange sie Sichtbarkeit auf das finale SQL hat, folgendermaßen agieren kann:

🔹 Zugriff auf PII/PHI erkennen

🔹 Anomalien analysieren

🔹 SQL-Injektionsversuche melden

🔹 Maskierungs- oder Alarmierungsregeln durchsetzen

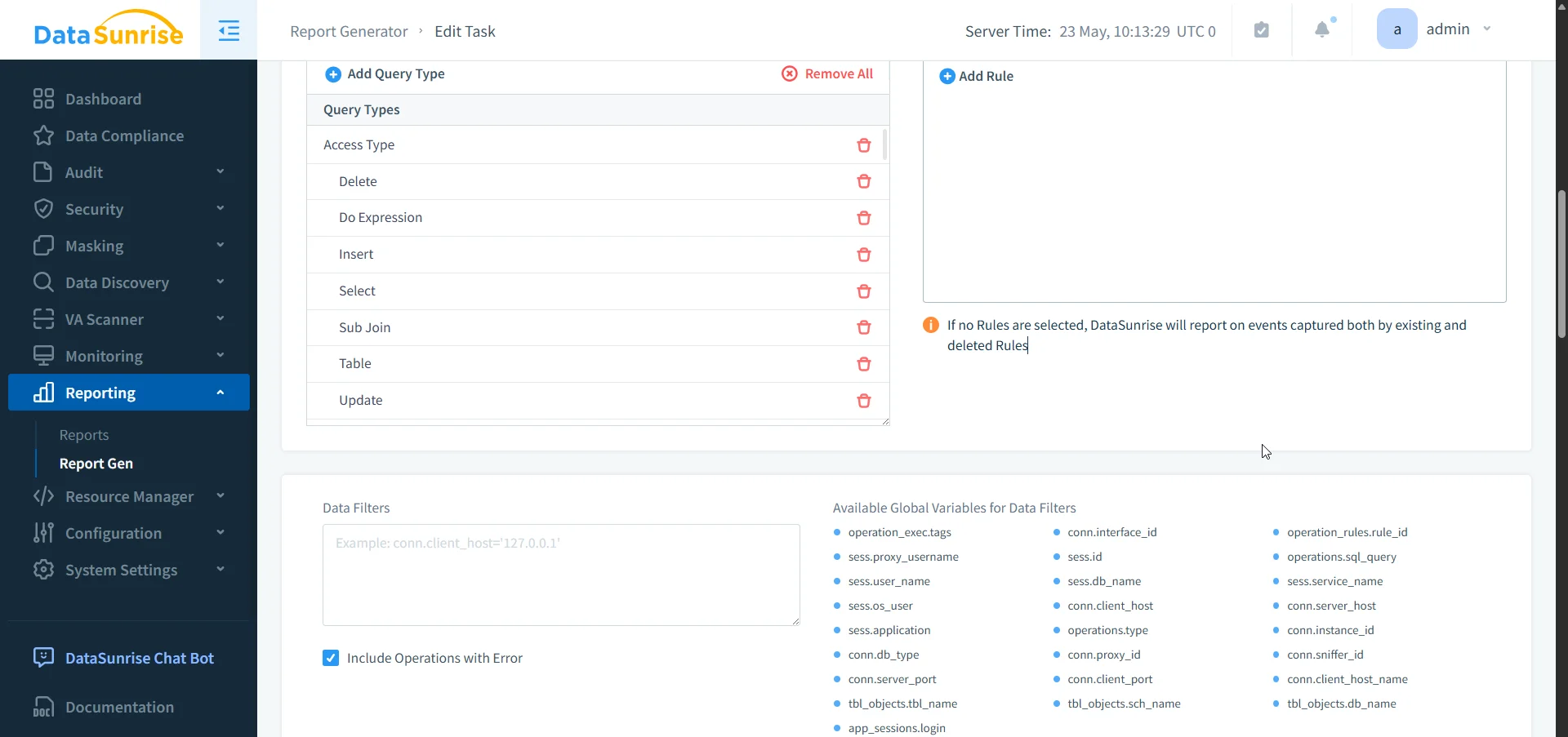

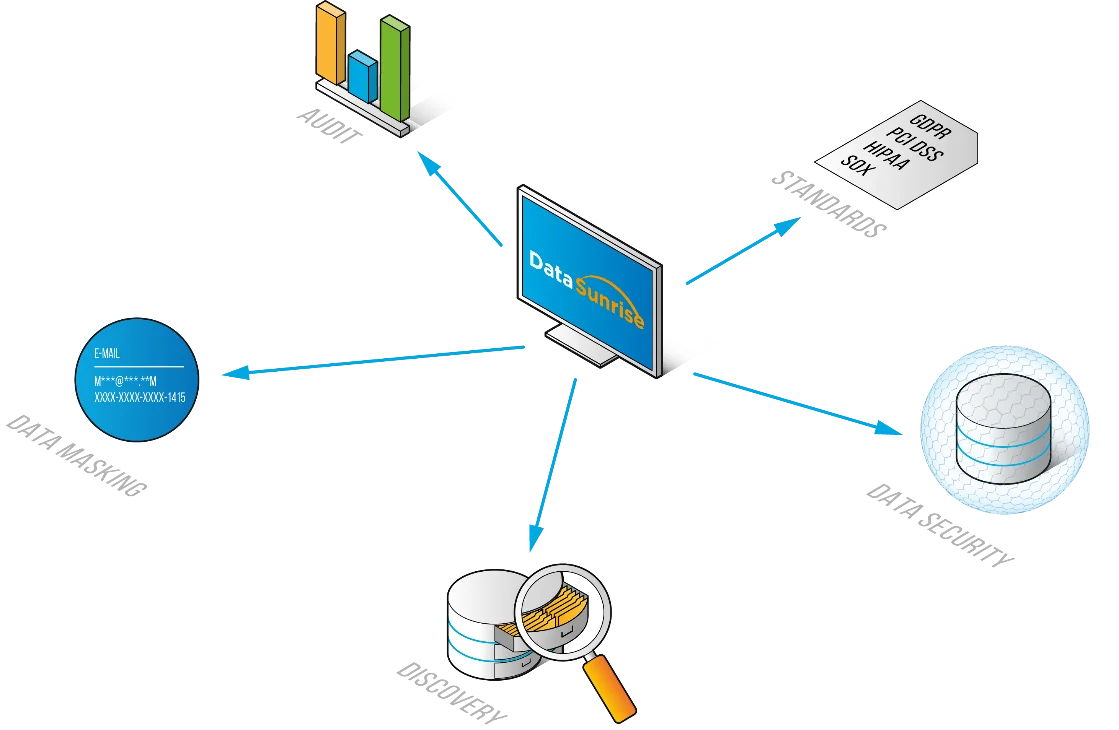

Der DataSunrise-Vorteil: Technologie-agnostisch von Grund auf

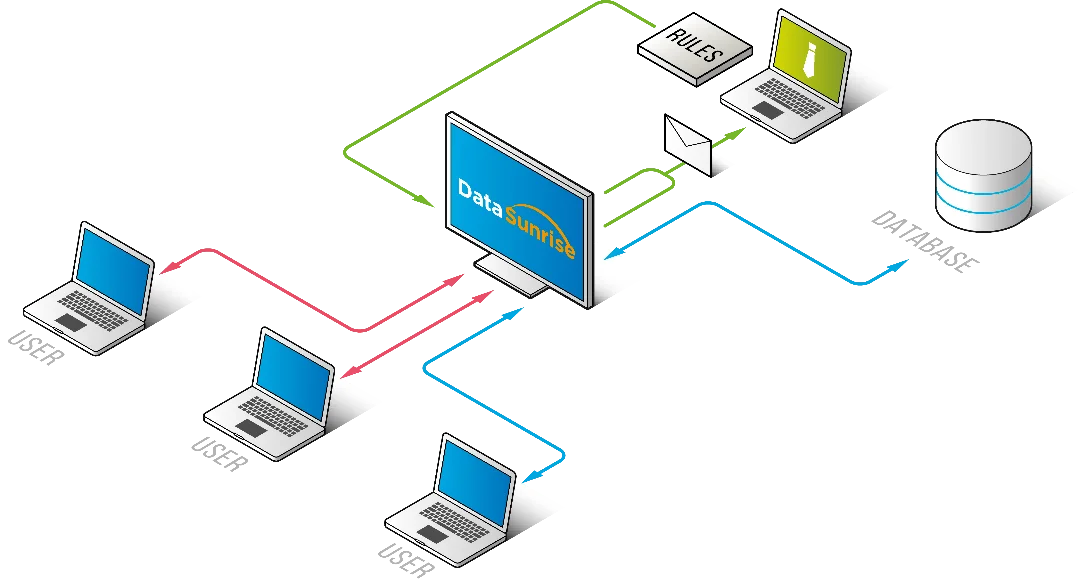

DataSunrise arbeitet als intelligenter Proxy zwischen Ihren Anwendungen und Datenbanken, was bedeutet:

✅ Universelle Überwachung: Egal, ob Ihre Abfrage von einem GraphQL-Resolver, einer REST-API, einem Legacy-COBOL-System oder einem schnell geschriebenen Python-Skript stammt – DataSunrise sieht und sichert alles auf SQL-Ebene.

✅ Keine Änderungen an Anwendungen: Ihre Entwickler können ihre bevorzugten Frameworks – GraphQL, REST, ORMs, rohes SQL – ohne Anpassungen weiter verwenden. DataSunrise übernimmt transparent Sicherheit, Auditierung und Compliance.

✅ Umfassende Sichtbarkeit: Vollständige Audit-Trails und Echtzeitüberwachung über Ihr gesamtes Datenzugriffs-Ökosystem. Keine blinden Flecken, unabhängig davon, wie sich Ihre Anwendungen entwickeln.

✅ Skalierbare Performance: Für Unternehmenslasten ausgelegt, ohne zum Flaschenhals zu werden – egal, ob Sie GraphQL-Abfragen oder Bulk-Datenverarbeitung durchführen.

Warum DataSunrise für die echte Welt gemacht ist

Hier liegt bei vielen Anbietern von Datenbanksicherheit der Fehler: Sie jagen einzelnen Technologien hinterher, anstatt die grundlegenden Fakten zum Datenzugriff zu verstehen. DataSunrise wurde von Anfang an so entwickelt, dass es auf Protokollebene der Datenbank funktioniert. Es spielt keine Rolle, welches moderne Framework Entwickler diese Woche auf Hacker News entdeckt – solange es Datenbankaufrufe tätigt, wird eine gute Sicherheitslösung diese überwachen und protokollieren.

Reale DataSunrise-Einsätze

Szenario 1: Der moderne Microservices-Anbieter

Frontend (GraphQL) ──┐

User Service (REST) ──┤

Analytics (Python) ──┤ ──→ [DataSunrise] ──→ [Produktions-Datenbank]

Legacy ERP (SOAP) ──┤

Data Warehouse ──┘

DataSunrise bietet einheitliche Sicherheit und Auditierung über all diese verschiedenen Zugriffsmuster hinweg mit Richtlinien, die unabhängig von der Anwendungsebene funktionieren.

Szenario 2: Die Enterprise-Realität

GraphQL APIs ──┐

Legacy-Anwendungen ──┤

Drittanbietersysteme ──┤ ──→ [DataSunrise-Instanz(en)] ──→ [Enterprise-Datenbank(en)]

Data Science Tools ──┤

BI/Analytics Tools ──┘

DataSunrise bewältigt all das mit konsistenten Sicherheitsrichtlinien, umfassender Auditierung und Echtzeit-Bedrohungserkennung.

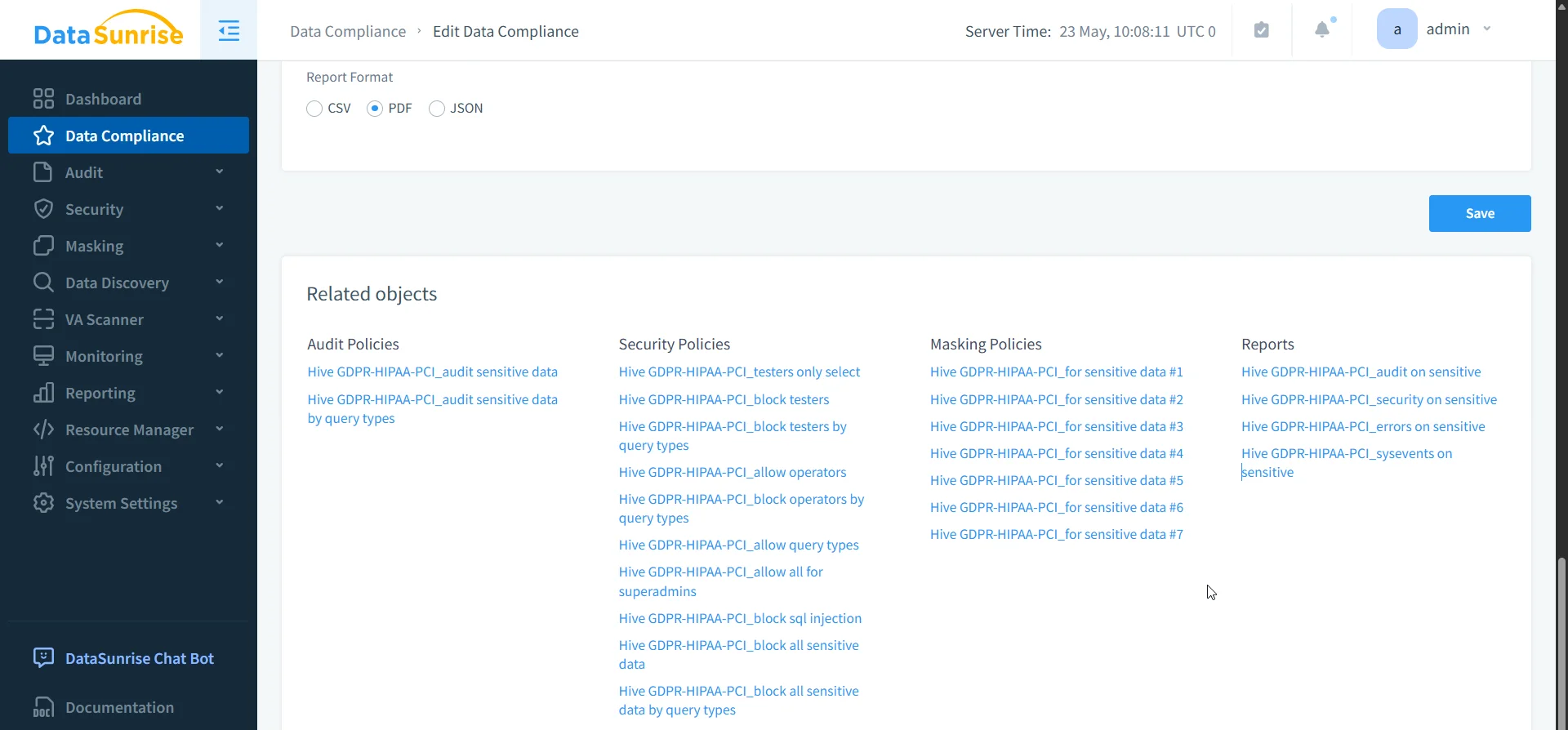

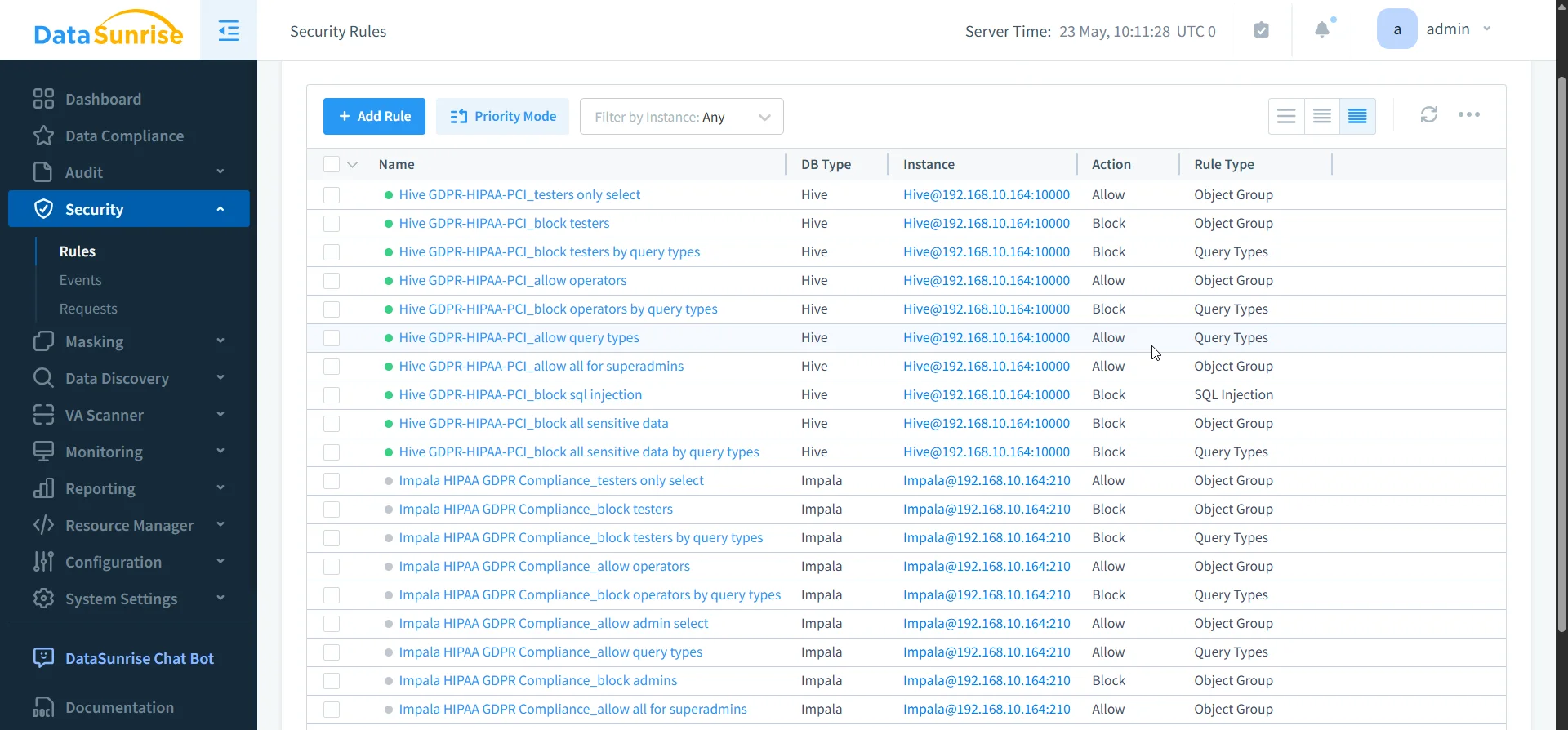

Was DataSunrise anders macht

Im Gegensatz zu Einzellösungen, die für verschiedene Technologien separate Tools benötigen, liefert DataSunrise:

Unified Policy Management: Sicherheitspolitiken einmal erstellen und universell anwenden. Ob jemand sensible Daten über GraphQL oder direkt mittels SQL abruft – dieselben Richtlinien schützen Ihre Daten.

Auditing auf Enterprise-Niveau: Vollständige Compliance-Berichte, die alle Zugriffsmethoden auf Daten abdecken. Erhalten Sie komplette Daten-Audit-Trails und Echtzeitüberwachung über Ihr gesamtes Datenzugriffs-Ökosystem. Keine blinden Flecken, egal wie sich Ihre Anwendungen entwickeln.

Aktiver Schutz: Nicht nur Logging – aktive Bedrohungsprävention, die über alle Anwendungsarchitekturen hinweg funktioniert. Bösartige Abfragen können blockiert werden, egal ob sie von modernen APIs oder Legacy-Systemen stammen.

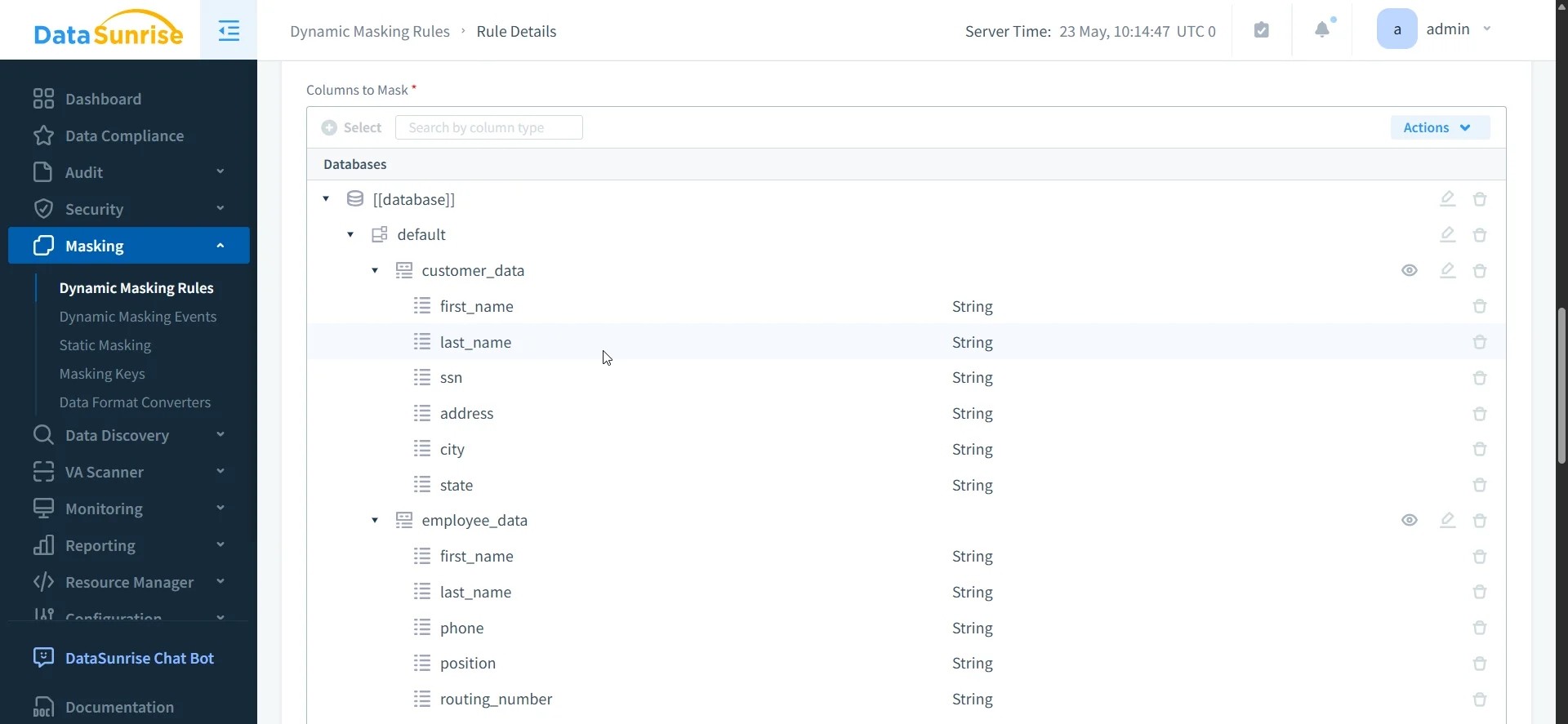

Dynamische Datenmaskierung: Datensicherheit, die über alle Anwendungsschichten hinweg wirkt. Sensible Daten können in Echtzeit maskiert werden, egal ob sie über moderne APIs oder Legacy-Systeme abgerufen werden.

Das DataSunrise-Bereitstellungsmodell

Die Proxy-Architektur von DataSunrise sorgt für nahtlose Integration in jede Umgebung:

[Beliebige Anwendung] ──→ [DataSunrise-Proxy] ──→ [Beliebige Datenbank]

│

├── Sicherheitsrichtlinien

├── Audit-Logging

├── Datenmaskierung

├── Bedrohungserkennung

└── Compliance-Reporting

Dieser Ansatz macht es nicht störend und hält es im operativen Betrieb einfach, da keine Anwendungscode-Änderungen nötig sind und die Infrastruktur nur minimal belastet wird. Darüber hinaus bietet es mehrere entscheidende Vorteile:

🔹 Datenbankunabhängig: Funktioniert mit PostgreSQL, MySQL, Oracle, SQL Server und mehr

🔹 Framework-unabhängig: Von GraphQL bis COBOL – unterstützt jede Anwendungstechnologie, die SQL spricht

🔹 Branchenunabhängig: Vom Gesundheitswesen über Fintech und Einzelhandel bis zur öffentlichen Verwaltung

🔹 Anbieterunabhängig: AWS, Azure, lokale oder hybride Umgebungen

Ergebnis: Vollständiger Datenschutz, der sich Ihrem Geschäft anpasst, und nicht umgekehrt.

Zusätzlich kann DataSunrise in verschiedenen Bereitstellungsmodi eingesetzt werden, darunter „Trailing“ und „Sniffer“-Modi, die Organisationen noch mehr Flexibilität bei der Anpassung an ihre spezifischen Sicherheitsanforderungen und Netzwerkkonfigurationen bieten.

Das Fazit: Technologieagnostische Sicherheit

DataSunrise integriert sich nahtlos in GraphQL-basierte Umgebungen, indem es die Datenbankzugriffsebene sichert, auf die alle GraphQL-Abfragen letztlich treffen. Während die GraphQL-Server weiterhin für ihr eigenes Schema-Design, Autorisierungsregeln und Abfragebeschränkungen verantwortlich sind, bietet DataSunrise konsistente Maskierung, Auditierung, Bedrohungserkennung und Richtliniendurchsetzung für das von diesen GraphQL-Operationen erzeugte SQL. Das stellt sicher, dass Ihr sensibles Datenmaterial unabhängig vom Framework oder API-Style – sei es GraphQL, REST, gRPC oder Legacy-Services – dort geschützt bleibt, wo es am wichtigsten ist: in der Datenbank.

Ihre Datenbank macht keinen Unterschied, ob Abfragen von modernen JavaScript-Frameworks oder alten COBOL-Systemen stammen – SQL ist SQL. Die effektivsten Lösungen zur Datenbanksicherheit überwachen auf Protokollebene, also dort, wo die eigentlichen Datenbankabfragen stattfinden, und bleiben frameworkunabhängig, um mit jedem von Ihren Entwicklern eingesetzten Technologie-Stack zu funktionieren.

In heutigen komplexen Umgebungen können Organisationen GraphQL-APIs neben traditionellen REST-Diensten, Python-Analytics-Skripten, Legacy-Unternehmensanwendungen und Drittanbietersystemen betreiben. Jede dieser Lösungen bringt unterschiedliche Abfragemuster mit sich, aber alle erzeugen letztlich SQL, das einheitlich geschützt werden muss. Datenbanksicherheit, die nur bestimmte Technologien abdeckt, erzeugt gefährliche Lücken in Ihrer Datenschutzstrategie.

Effektive Datenbanksicherheit konzentriert sich auf SQL-Muster anstatt auf Anwendungsschichten und skaliert mühelos über monolithische Architekturen, Microservices und serverlose Bereitstellungen hinweg. Dieser Ansatz stellt umfassenden Schutz sicher, egal wie sich Ihre Technologielandschaft entwickelt.

Fazit: DataSunrise für den Datenschutz jedes Unternehmens

Das nächste Mal, wenn jemand fragt, ob DataSunrise „GraphQL unterstützt“, ist die richtige Antwort: „DataSunrise unterstützt Ihr Geschäft – unabhängig davon, wie Ihre Anwendungen mit Ihren Daten kommunizieren.“

Der datenbankzentrierte Ansatz von DataSunrise bedeutet, dass Sie erhalten:

✅Zukunftssichere Sicherheit, die auch mit Technologien funktioniert, die es noch nicht gibt

✅Umfassende Compliance über alle Ihre Datenzugriffsmuster hinweg

✅Operative Einfachheit, ohne Abstriche bei der Sicherheit

✅Enterprise-Skalierbarkeit, die mit Ihrer Architektur mitwächst

Egal, ob Ihr Team hochmoderne GraphQL-APIs entwickelt, Legacy-Systeme betreibt oder komplexe Datenanalysen durchführt – DataSunrise bietet konsistente, umfassende Datenbanksicherheit, die einfach funktioniert.

Denn am Ende des Tages ist es Ihrem Daten egal, wie Anwendungen darauf zugreifen – aber Ihre Sicherheit sollte sie in jedem Fall schützen. DataSunrise macht diesen Schutz nahtlos, umfassend und bereit für den Unternehmenseinsatz.

Bereit, DataSunrise mit Ihrem spezifischen Technologie-Stack in Aktion zu sehen? Egal, ob Sie GraphQL-APIs, traditionelle REST-Dienste oder Legacy-Systeme betreiben – vereinbaren Sie noch heute eine Demo, um zu erfahren, wie umfassende Datenbanksicherheit sich Ihrer Umgebung anpasst.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen