Amazon DynamoDB Compliance-Management

Die Verwaltung der Compliance für Amazon DynamoDB erfordert einen anderen Ansatz als bei traditionellen relationalen Datenbanken. DynamoDB ist vollständig verwaltet, schema-flexibel und tief in die AWS-Infrastruktur integriert. Daher werden Compliance-Kontrollen außerhalb der Datenbank-Engine selbst durch Identitätsmanagement, Verschlüsselungsdienste, Protokollierungspipelines und kontinuierliche Überwachung durchgesetzt, die mit umfassenderen Datensicherheitspraktiken abgestimmt sind.

Für Organisationen, die regulierte oder sensible Daten verarbeiten, bringt diese architektonische Veränderung neue Compliance-Herausforderungen mit sich. Auditoren stellen weiterhin dieselben Fragen: Wer hat auf die Daten zugegriffen, welche Aktionen wurden durchgeführt und ob die Kontrollen konsequent durchgesetzt wurden. DynamoDB beantwortet diese Fragen jedoch durch Mechanismen auf AWS-Ebene statt durch native Datenbank-Audit-Logs, was die Umsetzung von Datenbankaktivitätsüberwachung und Beweissammlung verändert.

Dieser Artikel erklärt, wie das Compliance-Management in DynamoDB-Umgebungen funktioniert, welche nativen AWS-Kontrollen verfügbar sind, wo deren Grenzen liegen und wie Organisationen prüfungsbereite Compliance-Architekturen rund um DynamoDB im großen Maßstab aufbauen, indem sie Infrastrukturprotokollierung mit strukturierten Daten-Compliance-Kontrollen kombinieren.

Gut, machen wir das richtig — die gleiche strukturelle Disziplin, keine Copy-Paste-DNA und DynamoDB-spezifische Realität, nicht SQL-Cosplay.

Unten steht ein sauberer, originaler Artikel, der auf Audit- / Aktivitätsverlaufsvorlagen basiert, aber für das Compliance-Management in Amazon DynamoDB neu geschrieben wurde, wo Governance in IAM, Telemetrie und Infrastruktur lebt und nicht in Abfrageprotokollen.

Was Compliance in DynamoDB bedeutet

In DynamoDB ist Compliance kein einzelnes Feature oder ein Umschalter in den Einstellungen. Es ist ein verteilter Kontrollmechanismus, der aus mehreren zusammenarbeitenden AWS-Diensten besteht.

Wichtige Compliance-Ziele umfassen:

- Durchsetzung des Prinzip der minimalen Rechte für den Zugriff auf Tabellen und Indizes

- Schutz von ruhenden und übertragenen Daten

- Aufzeichnung von Zugriffen und Konfigurationsänderungen

- Bewahrung historischer Beweise für Audits und Untersuchungen

- Aufrechterhaltung konsistenter Kontrollen über Konten und Regionen hinweg

Da DynamoDB keine Abfrageprotokolle auf Ebene einzelner Queries wie relationale SQL-Datenbanken bereitstellt, hängt Compliance von Identitätskontext, API-überwachungsdaten und Infrastruktur-Logs ab und nicht von datenbankinternen Audit-Trails.

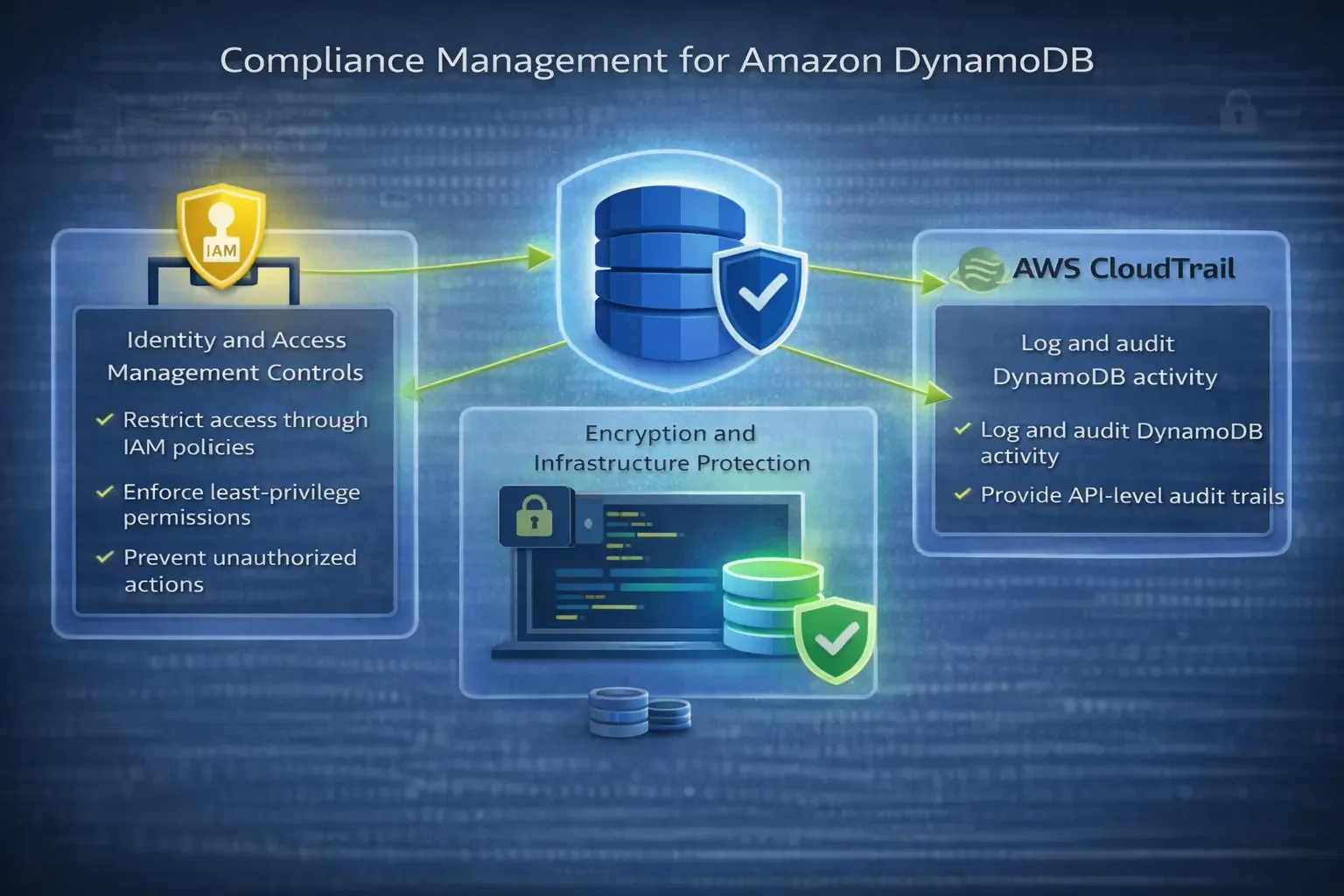

Kernnative Compliance-Kontrollen in DynamoDB

Compliance in DynamoDB wird durch eine Kombination aus identitätsbasierter Zugriffskontrolle, Verschlüsselungsmechanismen und zentralisierter operativer Protokollierung erzwungen. Zusammen bilden diese Kontrollen die native Compliance-Basis, mit der unautorisierter Zugriff verhindert, gespeicherte Daten geschützt und Verantwortlichkeit in DynamoDB-Umgebungen sichergestellt wird.

Identitäts- und Zugriffskontrollmechanismen (IAM-Kontrollen)

Zugriffskontrolle ist die Grundlage für Compliance bei DynamoDB. Jede Anfrage an DynamoDB wird vor der Ausführung anhand von AWS Identity and Access Management (IAM) geprüft.

IAM-Richtlinien definieren:

- Welche Identitäten Zugriff auf DynamoDB haben

- Welche Aktionen erlaubt sind (

GetItem,PutItem,Query,Scanusw.) - Welche Tabellen, Indizes oder Streams im Geltungsbereich liegen

Unten ein Beispiel für eine Least-Privilege-IAM-Richtlinie, die nur Lesezugriff auf eine bestimmte DynamoDB-Tabelle erlaubt:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

Feingranulare IAM-Richtlinien ermöglichen es Organisationen, den Zugriff auf Tabellen- oder Indexebene einzuschränken, die Trennung von Aufgaben durchzusetzen und unautorisierten Datenzugriff von vornherein zu verhindern.

Aus Compliance-Sicht dienen IAM-Richtlinien als präventive Kontrollen. Sie verringern den Umfang der Auditierung, indem sie dafür sorgen, dass unautorisierte Aktionen gar nicht erst stattfinden können, anstatt sich nur auf die Nachweiserkennung zu verlassen.

Verschlüsselung und Infrastrukturschutz

DynamoDB verschlüsselt standardmäßig alle ruhenden Daten mit AWS-verwalteten Schlüsseln. Für regulierte Umgebungen ersetzen Organisationen üblicherweise die Standardverschlüsselung durch kundenverwaltete KMS-Schlüssel, um Anforderungen an Schlüsselbesitz, Rotation und Widerruf zu erfüllen.

Unten ein Beispiel, wie die DynamoDB-Verschlüsselung mit einem kundenverwalteten KMS-Schlüssel aktiviert wird:

aws dynamodb update-table \

--table-name Orders \

--sse-specification Enabled=true,SSEType=KMS,KMSMasterKeyId=arn:aws:kms:us-east-1:123456789012:key/abcd-1234

Compliance-relevante Verschlüsselungskontrollen umfassen:

- Verschlüsselung ruhender Daten mittels AWS KMS

- TLS-Verschlüsselung für alle übertragenen Daten

- Kontrollierter Zugang zu Schlüsseln und Rotationsrichtlinien

- Auditierbarkeit der Schlüsselnutzung durch KMS-Protokolle

Diese Kontrollen gewährleisten, dass selbst wenn Daten eingesehen oder kopiert werden, diese gemäß regulatorischer Anforderungen geschützt bleiben.

Operationale Protokollierung mit AWS CloudTrail

Da DynamoDB keine SQL-ähnlichen Audit-Protokolle erzeugt, ist AWS CloudTrail die primäre Quelle für Compliance-Nachweise.

CloudTrail zeichnet auf:

- API-Aufrufe an DynamoDB

- Identitätskontext für jede Anfrage

- Quell-IP-Adressen, Regionen und Zeitstempel

- Konfigurationsänderungen und Berechtigungsupdates

Unten ein Beispiel für ein CloudTrail-Ereignis, das eine DynamoDB GetItem-Operation zeigt:

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "IAMUser",

"userName": "audit-user"

},

"sourceIPAddress": "203.0.113.45",

"requestParameters": {

"tableName": "Orders"

},

"eventTime": "2026-01-26T11:42:18Z"

}

Aus Compliance-Sicht liefert CloudTrail Verantwortlichkeitsnachweise für Aktionen, nicht jedoch Datenebenen-Einsicht. Es zeigt, wer welche Operation ausgeführt hat, aber nicht die spezifischen Werte der abgerufenen oder geänderten Elemente.

Diese Unterscheidung ist entscheidend. CloudTrail erfüllt viele regulatorische Anforderungen hinsichtlich Zugriffsnachverfolgung und Änderungsmanagement, ersetzt aber keine feingranulare Datenaktivitätsüberwachung.

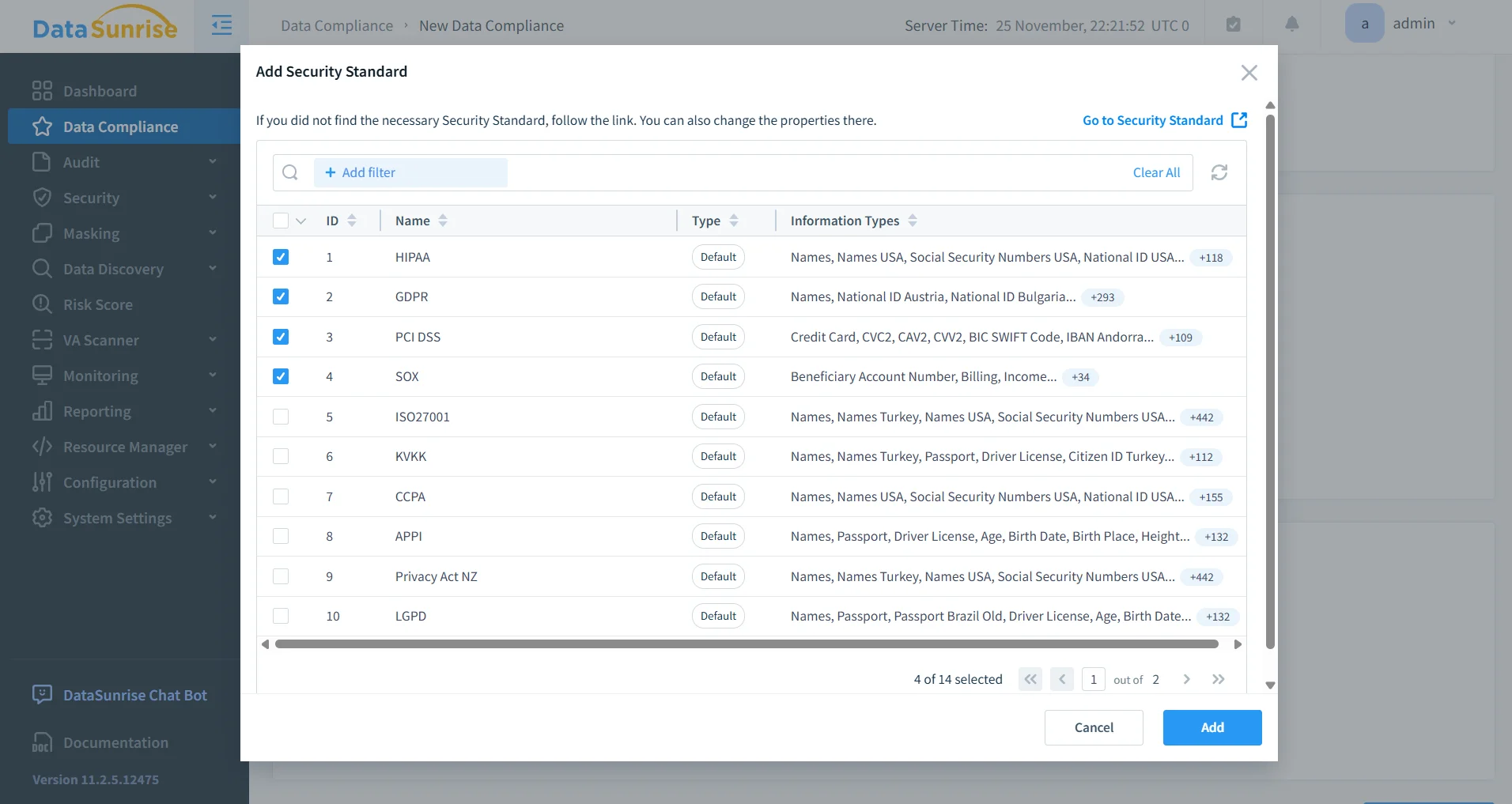

Compliance-Management für DynamoDB mit DataSunrise

Während native AWS-Kontrollen eine solide Compliance-Grundlage für DynamoDB bieten, operieren sie hauptsächlich auf Infrastruktur- und API-Ebene. DataSunrise erweitert dieses Modell durch zentralisierte Übersicht, richtliniengesteuerte Durchsetzung und prüfungsfertige Berichterstattung und schließt so die Lücke zwischen rohen operativen Telemetrien und regulatorischen Anforderungen.

DataSunrise ersetzt die nativen AWS-Mechanismen nicht, sondern baut auf ihnen auf. Es konsolidiert Zugriffskontexte, Aktivitätssignale und Compliance-Logik in einer einheitlichen Kontrollplattform, die bestehende IAM-, Verschlüsselungs- und Protokollierungsdienste ergänzt, ohne etablierte Architekturen zu stören.

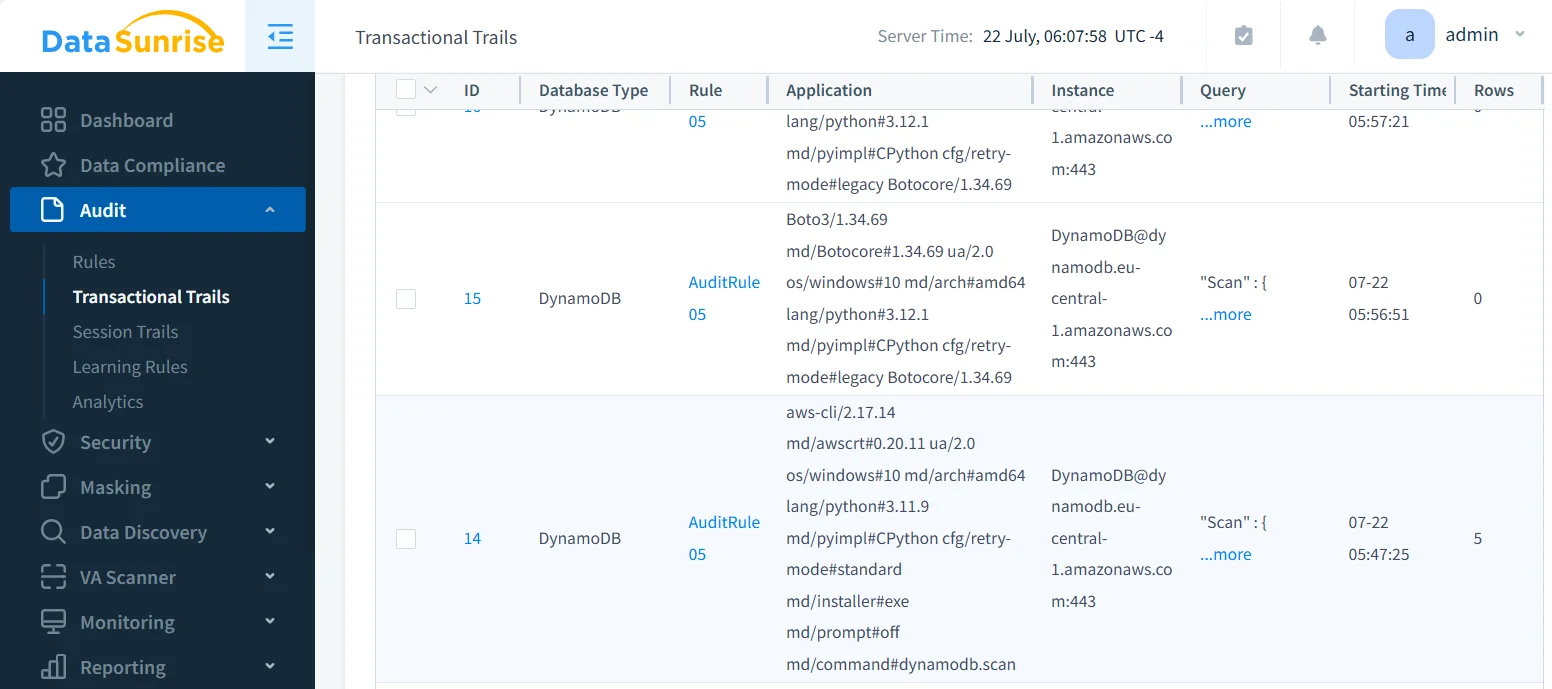

Zentralisierte Aktivitätsübersicht über DynamoDB-Umgebungen hinweg

DataSunrise fasst DynamoDB-bezogene Aktivitätssignale in einer zentralisierten Überwachungsebene zusammen, die es Sicherheits- und Compliance-Teams ermöglicht, Zugriffsmuster, Betriebsverhalten und Richtlinienverstöße über mehrere AWS-Konten und Regionen hinweg aus einer einzigen Oberfläche zu analysieren.

Statt rohe CloudTrail-Daten isoliert zu betrachten, erhalten Organisationen strukturierte Einsichten darin, wie DynamoDB-Ressourcen genutzt werden, welche Operationen ausgeführt werden, wann und von wo diese Aktionen stammen und wie jedes Ereignis mit definierten Compliance-Richtlinien in Einklang steht. Diese zentralisierte Perspektive vereinfacht Untersuchungen, beschleunigt die Auditvorbereitung und reduziert erheblich den betrieblichen Aufwand durch manuelle Protokollkorrelation und kontenübergreifende Analysen.

Richtliniengesteuerte Compliance-Durchsetzung

DataSunrise führt richtlinienbasierte Compliance-Kontrollen ein, die unabhängig von Anwendungslogik arbeiten. Compliance-Regeln können einmal definiert und konsistent über DynamoDB-Umgebungen hinweg durchgesetzt werden, unabhängig von Region, Kontostruktur oder Bereitstellungsmodell.

Durch die Trennung der Compliance-Logik vom Anwendungscode und der Zersplitterung von IAM-Richtlinien erreichen Organisationen eine konsistente Durchsetzung von Zugriffserwartungen und minimieren das Risiko von Konfigurationsabweichungen im Zeitverlauf. Die Auslagerung von Compliance-Kontrollen verbessert zudem die Auditierbarkeit, da regulatorische Logik nicht mehr in verstreuten Richtlinien oder individuellen Anwendungs-Workflows versteckt ist, die schwer nachzuverfolgen und im großen Maßstab zu pflegen sind.

Prüfungsfertige Berichterstattung und Beweissicherung

Eines der Hauptprobleme in der DynamoDB-Compliance ist die Zusammenstellung nachvollziehbarer Prüfungsnachweise aus fragmentierten AWS-Protokollen. DataSunrise löst dieses Problem, indem es operative Telemetriedaten in strukturierte, prüfungsbereite Berichte umwandelt, die für regulatorische Überprüfungen ausgelegt sind.

Compliance-Teams können klare, zeitlich geordnete Zugriffsaufzeichnungen erzeugen, die Identitätskontext, Betriebstransparenz und historische Beweise bewahren, die für Audits und Untersuchungen erforderlich sind. Dieser Ansatz verkürzt Auditzyklen und stellt sicher, dass Compliance-Artefakte auch lange nach den ursprünglichen Ereignissen konsistent, vollständig und prüfbar bleiben – selbst in hochdynamischen Cloud-Umgebungen.

Konsistente Compliance über Multi-Account-Architekturen hinweg

DynamoDB wird häufig über mehrere AWS-Konten verteilt eingesetzt, um Umgebungen, Teams oder Geschäftseinheiten zu trennen. DataSunrise bietet eine einheitliche Compliance-Ebene, die diese Grenzen überschreitet und es Organisationen erlaubt, dieselbe Compliance-Haltung in Entwicklungs-, Staging- und Produktionsumgebungen durchzusetzen.

Durch die Zentralisierung von Richtlinienverwaltung und Monitoring hängt Compliance nicht mehr von kontobasierter Werkzeugnutzung oder manueller Koordination ab. Governance skaliert natürlich mit der Cloud-Einführung, sodass die Compliance-Haltung vorhersehbar und durchsetzbar bleibt, selbst wenn die Nutzung von DynamoDB innerhalb der Organisation organisch wächst.

Geschäftliche Auswirkungen einer ordnungsgemäßen DynamoDB-Compliance

| Geschäftlicher Wirkungsbereich | Praktische Auswirkung |

|---|---|

| Auditbereitschaft | Reduzierte Auditvorbereitungszeit durch zentralisierte, strukturierte Compliance-Nachweise |

| Zugriffsrisikominimierung | Geringeres Risiko von Zugriffsfehlkonfigurationen durch konsistente, richtliniengesteuerte Kontrollen |

| Vorfallreaktion | Schnellere Untersuchungen durch klare Aktivitäts-Timeline und Identitätskontext |

| Verantwortlichkeit | Klare Eigentümerschaft und Nachvollziehbarkeit von Aktionen über Teams und Umgebungen hinweg |

| Vertrauen von Regulierungsbehörden | Stärkeres Vertrauen von Regulatoren und Kunden dank nachweisbarer Kontrollen |

| Betriebliche Skalierbarkeit | Vorhersehbare, wiederholbare Compliance-Haltung während die DynamoDB-Umgebungen wachsen |

Am wichtigsten ist, dass Compliance sich von einem reaktiven Prozess zu einer kontrollierten, wiederholbaren Fähigkeit entwickelt, die mit der Nutzung von DynamoDB skaliert, ohne die betriebliche Komplexität zu erhöhen.

Fazit

Amazon DynamoDB bietet eine sichere und skalierbare Basis, aber Compliance wird vom Dienst selbst nicht automatisch garantiert. Compliance entsteht durch das koordinierte Zusammenspiel von IAM, Verschlüsselung, operativer Protokollierung und Konfigurations-Governance, die alle mit umfassenderen Datensicherheits und Datenbanksicherheitspraktiken in Einklang stehen müssen.

Organisationen, die Compliance in DynamoDB als erstklassige architektonische Disziplin behandeln, erzielen stärkere Sicherheit, klarere regulatorische Ausrichtung und größere betriebliche Zuverlässigkeit. Diese Ausrichtung ist besonders wichtig für die Einhaltung formaler Daten-Compliance-Vorschriften, bei denen Konsistenz und Nachweise ebenso zählen wie technische Kontrollen.

Statt sich auf interne Datenbank-Audit-Trails zu verlassen, wird die DynamoDB-Compliance durch Identität, Infrastruktur und Telemetrie durchgesetzt. Kombiniert mit zentralisierter Datenbankaktivitätsüberwachung und bewahrter Datenaktivitätshistorie bilden diese Elemente ein Compliance-Modell, das auch bei wachsender und sich entwickelnder Cloud-Umgebung wirksam bleibt.