Amazon DynamoDB Regulatorische Compliance

Die regulatorische Compliance für Amazon DynamoDB wird oft missverstanden. Da DynamoDB ein vollständig verwalteter NoSQL-Dienst ist, gehen viele Teams davon aus, dass Amazon Web Services die Compliance automatisch übernimmt. Auditoren teilen diese Annahme jedoch nicht.

AWS sichert die zugrunde liegende Infrastruktur im Rahmen des Modells der geteilten Verantwortung. Organisationen sind weiterhin verantwortlich dafür, wie auf DynamoDB-Daten zugegriffen, diese verarbeitet, überwacht und verwaltet werden. Wenn Tabellen personenbezogene Daten, Transaktionsaufzeichnungen oder regulierte operative Metadaten speichern, unterliegen sie der DSGVO, HIPAA, PCI DSS und SOX.

Dieser Artikel erklärt, warum DynamoDB-Daten der regulatorischen Aufsicht unterliegen. Er verdeutlicht, welche nativen AWS-Sicherheits- und Protokollierungsfunktionen abgedeckt sind und wo diese aufhören. Zudem zeigt er, wie eine zentralisierte Durchsetzung der Compliance die Lücken schließt, die durch cloud-native Werkzeuge entstehen. Die Struktur folgt etablierten Audit- und Aktivitätsverlaufs-Mustern, die in regulierten Datenbankumgebungen verwendet und auf die NoSQL-Architektur von DynamoDB adaptiert werden.

Für zusätzlichen Kontext zur regulatorischen Strategie siehe DataSunrise Data Compliance und das Regulatorische Compliance Wissenszentrum.

Bedeutung der Regulatorischen Compliance

Die regulatorische Compliance ist eine Kernanforderung für Umgebungen, die auf Amazon DynamoDB basieren. Teams setzen DynamoDB häufig im Zentrum der Anwendungslogik ein, nicht an deren Rand. Der Dienst speichert oft Daten, die Identität, Verhalten und Transaktionen von Benutzern widerspiegeln. Diese Rolle macht DynamoDB zu einem Teil des regulierten Datenflusses statt zu einer neutralen technischen Komponente. In diesem Kontext ergibt sich die Compliance natürlich aus umfassenderen Datensicherheits praktiken.

Aus Compliance-Sicht ist die Bedeutung der Daten wichtiger als das Speicherformat. DynamoDB kann Schlüssel-Wert-Paare oder Dokumente speichern, aber diese Struktur ändert nicht den regulatorischen Umfang. Wenn Tabellen personenbezogene Daten, gesundheitsbezogene Attribute, finanzielle Verweise oder für die Rechenschaftspflicht relevante Betriebsaufzeichnungen enthalten, unterliegen sie etablierten Daten-Compliance-Vorschriften und benötigen aktiven Schutz.

Regulatorische Rahmenwerke wie DSGVO, HIPAA, PCI DSS und SOX definieren klare Anforderungen für Zugriffskontrolle, Überwachung, Rechenschaftspflicht und Aufbewahrung von Nachweisen. Diese Verpflichtungen stimmen direkt mit der Nutzung von Datenbank-Prüfpfaden und kontinuierlicher Überwachung der Datenbankaktivität überein. Organisationen verlassen sich auf diese Kontrollen, um Compliance während Audits und Untersuchungen nachzuweisen.

Wenn Teams DynamoDB als unregulierten Datenspeicher behandeln, entstehen schnell Sichtbarkeitslücken. Diese Lücken treten bei Sicherheitsvorfällen, Compliance-Überprüfungen und regulatorischen Audits zutage. Ohne eine zuverlässige Datentätigkeits-Historie können Organisationen nicht nachweisen, dass Benutzer auf sensible Daten autorisiert und kontrolliert zugegriffen haben. Eine ordnungsgemäße regulatorische Compliance erhält DynamoDB-Implementierungen prüfbar, verteidigungsfähig und im Einklang mit gesetzlichen Verpflichtungen, wenn Systeme skalieren.

Nativen Compliance- und Sicherheitskontrollen in Amazon DynamoDB

AWS bietet eine solide Basis für den Schutz der Infrastruktur und die Zugriffssicherheit von Amazon DynamoDB. Diese Kontrollen sind wesentlich und bilden die Grundlage für eine sichere Implementierung. Aus regulatorischer Sicht sind sie jedoch notwendig, aber nicht ausreichend. Native Kontrollen konzentrieren sich vor allem auf Plattform-Sicherheit und Zugriffsgewährung, während Compliance kontextbezogene Überwachung, Rechenschaftspflicht und revisionsbereite Nachweise erfordert.

Identity and Access Management (IAM)

Identity and Access Management definiert, wer DynamoDB-Tabellen lesen, schreiben oder ändern darf. Es dient als primäre Zugriffskontrollschicht und wird konsistent über AWS-Dienste hinweg durchgesetzt. IAM-Richtlinien wirken auf API- und Ressourcenebene und steuern, ob eine Anfrage wie GetItem, PutItem oder UpdateItem erlaubt ist.

Eine typische IAM-Richtlinie, die Lesezugriff auf eine DynamoDB-Tabelle erlaubt, sieht so aus:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query",

"dynamodb:Scan"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/UserProfiles"

}

]

}

Aus Compliance-Sicht hat IAM wichtige Einschränkungen. Es bietet keine Einsicht darin, welche spezifischen Werte eingesehen oder verändert wurden, und kennt die Sensitivität der Daten nicht. IAM-Richtlinien erzeugen zudem keine Audit-Logik, die an regulatorische Anforderungen gebunden ist. Folglich kann IAM beantworten, wer eine API aufrufen darf, aber nicht, was tatsächlich mit regulierten Daten während dieser Operation geschah.

Verschlüsselung und Schlüsselmanagement

DynamoDB verschlüsselt ruhende Daten mit dem AWS Key Management Service. Dies schützt gespeicherte Daten vor physischem Zugriff und unbefugter Infrastruktur-Einsicht. Verschlüsselung im Ruhezustand ist eine verbindliche Anforderung der meisten regulatorischen Rahmenwerke und ein wichtiges Element der Baseline-Compliance.

Eine DynamoDB-Tabelle, die mit kundengesteuerter KMS-Verschlüsselung konfiguriert ist, kann einen Schlüssel wie folgt referenzieren:

{

"TableName": "Transactions",

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd1234-5678-90ef-ghij-1234567890ab"

}

}

Verschlüsselung behandelt jedoch nicht, wie auf Daten zugegriffen wird, sobald eine Anfrage autorisiert ist. Sie verhindert nicht, dass überprivilegierte Benutzer vertrauliche Informationen einsehen, erkennt keinen Missbrauch durch Insider und kontrolliert keine legitimen Abfragen, die regulierte Werte zurückliefern. Verschlüsselung sichert Vertraulichkeit auf Speicher-Ebene, bietet aber keine Überwachung, Rechenschaftspflicht oder Durchsetzung von Richtlinien.

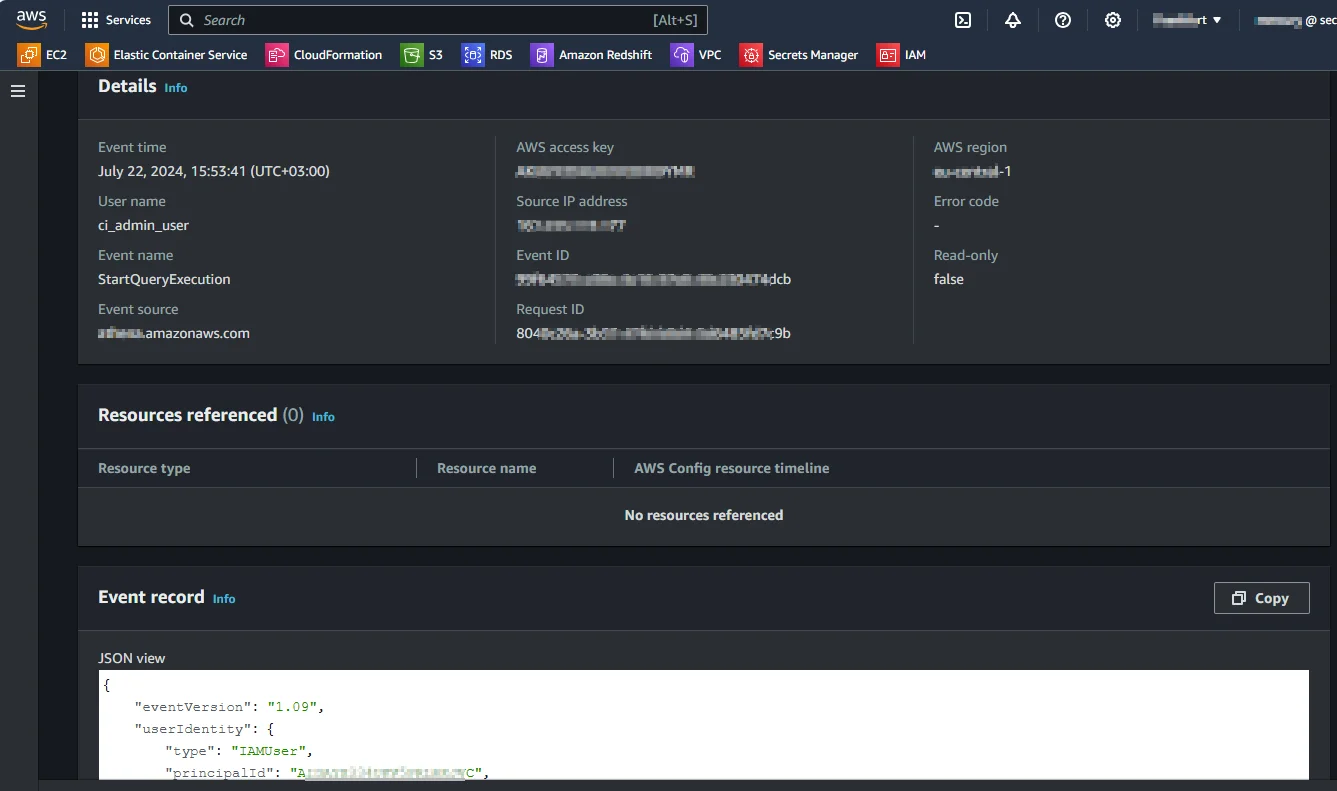

CloudTrail und native Protokollierung

AWS CloudTrail zeichnet DynamoDB-API-Aktivitäten auf, inklusive Operationen wie GetItem, PutItem, UpdateItem und Query. Diese Protokolle ermöglichen betriebliche Rückverfolgbarkeit und helfen Teams zu verstehen, wann API-Aufrufe erfolgten und welche Identitäten sie initiierten. CloudTrail lässt sich gut in SIEM-Systeme integrieren und unterstützt zentrale Log-Aufbewahrung.

Trotz dieser Stärken sind CloudTrail-Protokolle keine revisionsfertigen Audit-Trails. Sie erfassen API-Ebene-Aktivitäten, liefern aber keinen Attributkontext und haben kein Verständnis für sensible Daten. Die Auswertung von CloudTrail-Protokollen für Compliance-Zwecke erfordert manuelle Korrelation und externe Logik, und es gibt keinen Mechanismus zur Echtzeit-Durchsetzung von Compliance-Richtlinien.

CloudTrail kann bestätigen, dass eine Aktion stattgefunden hat, aber nicht, ob diese Aktion regulatorischen Anforderungen entsprach.

Zentralisierte Compliance für DynamoDB mit DataSunrise

DataSunrise führt eine zentralisierte Compliance-Kontrollschicht ein, die über den nativen AWS-Diensten operiert. Statt die bestehenden AWS-Sicherheitsmechanismen zu ersetzen, erweitert sie diese um Governance-Logik, die von regulatorischen Rahmenwerken verlangt wird. Dieser mehrschichtige Ansatz bewahrt die cloud-native Architektur und adressiert Compliance-Anforderungen, die Infrastrukturkontrollen nicht abdecken.

Das Compliance-Modell folgt etablierten Audit- und regulatorischen Architekturen, die in internen IR-Audit-Vorlagen definiert sind, und stimmt mit den Prinzipien automatisierter, regelbasierter Governance überein, wie sie im MASS-Sprachrahmen gefördert werden. Dadurch wird die Durchsetzung der Compliance systematisch, wiederholbar und prüfbar, statt reaktiv oder manuell.

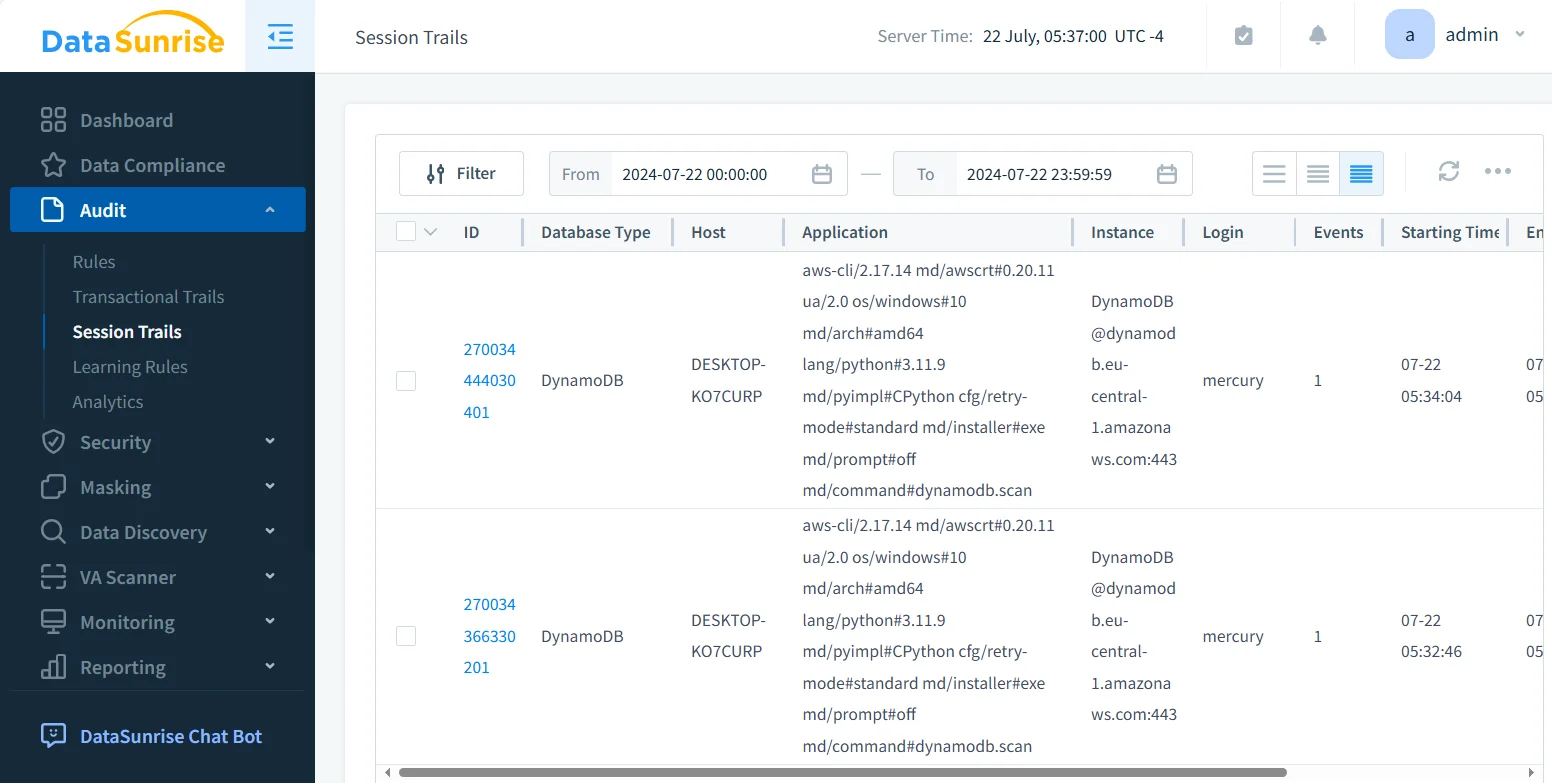

Einheitliche Compliance-Sichtbarkeit

DataSunrise zentralisiert die Überwachung der Aktivitäten über Amazon DynamoDB-Tabellen, weitere AWS-Datenspeicher sowie hybride oder Multi-Cloud-Umgebungen hinweg. Diese einheitliche Ansicht erspart das manuelle Interpretieren von rohen CloudTrail-Ereignissen in verschiedenen Accounts und Regionen. Anstatt isolierter API-Aufrufe orientiert sich die Überwachung am regulatorischen Zweck und bietet konsistente Einsicht darin, wie regulierte Daten in der gesamten Umgebung genutzt und abgerufen werden.

Compliance-bewusste Aktivitätsüberwachung

Im Gegensatz zu Infrastrukturprotokollen, die nur technische Operationen erfassen, wendet DataSunrise eine compliance-bewusste Überwachungslogik an. Audit-Richtlinien sind regelbasiert und kontextsensitiv, wodurch das System Aktivitäten basierend auf regulatorischer Relevanz bewertet anstatt auf roher API-Ausführung.

- Bewertet Datenbankaktivitäten anhand von Operationstyp, Benutzeridentität und Datenumfang

- Wendet regelbasierte Audit-Richtlinien, die auf regulatorische Anforderungen abgestimmt sind, an

- Filtert Ereignisse schon beim Erfassen, um Rauschen zu reduzieren und dennoch vollständige Rückverfolgbarkeit zu gewährleisten

- Verwandelt rohe Aktivitäten in strukturierte, revisionsfertige Compliance-Nachweise

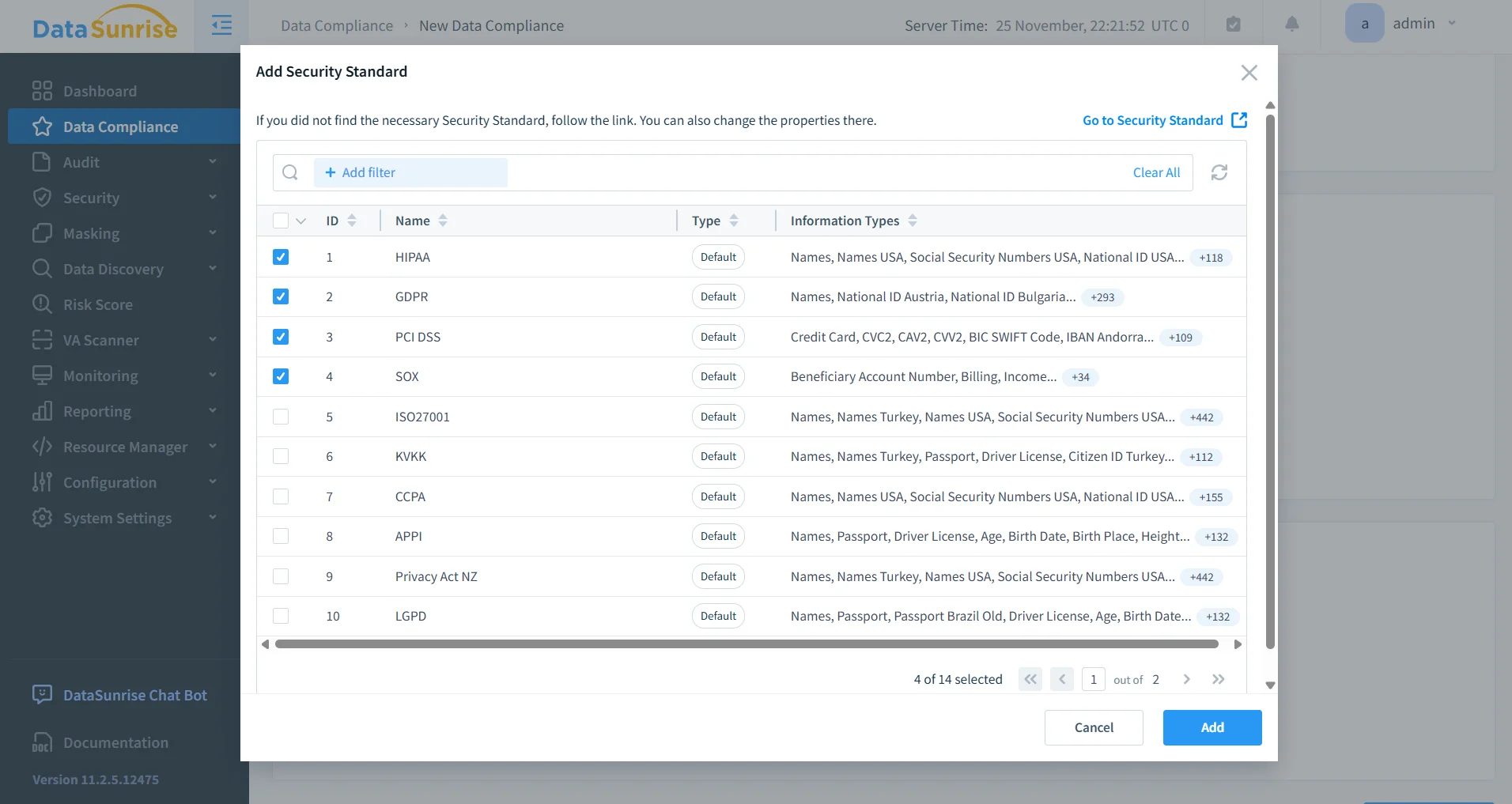

Automatisierte regulatorische Abstimmung

DataSunrise enthält integrierte Compliance-Rahmenwerke, die Überwachungs- und Audit-Anforderungen direkt auf Vorschriften wie DSGVO, HIPAA, PCI DSS und SOX abbilden. Verantwortlichkeit beim Datenzugriff, Durchsetzung technischer Schutzmaßnahmen, Rückverfolgbarkeit von Zugriffen und Aufbewahrung von Audit-Nachweisen werden über vordefinierte Kontrollen gehandhabt, die an organisatorische Anforderungen angepasst werden können. Audit-Berichte werden in auditfähigen Formaten generiert, was Vorbereitungszeit verkürzt und das Risiko von Fehlinterpretationen während der Prüfungen minimiert.

Richtliniengesteuerter Schutz

DataSunrise verwaltet Compliance- und Sicherheitsrichtlinien zentral und setzt diese konsistent über die Umgebungen hinweg durch. Dieser Ansatz ist entscheidend für dynamoDB-zentrierte Architekturen, bei denen Teams identische Datenmodelle in Entwicklung, Analyse und Produktion einsetzen.

- Verwaltet Compliance- und Sicherheitsrichtlinien aus einer einzigen zentralen Steuerungsebene

- Setzt dieselbe Durchsetzungslogik über Cloud-, Hybrid- und Multi-Umgebungen hinweg ein

- Verhindert Compliance-Abweichungen, wenn Datenmodelle und Workloads skalieren

- Erhält konsistente regulatorische Kontrollen unabhängig von Datenstandort oder Umgebung

Geschäftliche Auswirkungen einer ordnungsgemäßen DynamoDB-Compliance

| Geschäftsbereich | Messbarer Einfluss |

|---|---|

| Audit-Bereitschaft | Reduzierung des Audit-Umfangs durch zentralisierte, konsistent formatierte Compliance-Nachweise |

| Incident Response | Schnellere Untersuchung von Sicherheitsvorfällen dank einheitlicher Aktivitätsübersicht und Rückverfolgbarkeit |

| Regulatorisches Risiko | Geringeres Risiko von Bußgeldern und Strafmaßnahmen durch kontinuierliche Einhaltung der Compliance |

| Verantwortlichkeit | Klare Zuordnung von Datenzugriffen und Aktionen über Benutzer, Dienste und Umgebungen hinweg |

| Betriebliche Reife | Compliance verlagert sich von einer reaktiven, auditgetriebenen Tätigkeit hin zu einem kontrollierten, fortlaufenden Prozess |

Wenn Compliance als strukturierte Kontrollschicht und nicht als nachträglicher Gedanke implementiert wird, bleiben DynamoDB-Umgebungen verteidigungsfähig, prüfbar und belastbar, während Datenmengen und Anwendungskomplexität wachsen.

Fazit

Amazon DynamoDB bietet sichere, skalierbare Infrastruktur, aber regulatorische Compliance geht über die Infrastruktur-Sicherheit hinaus. Native AWS-Kontrollen verwalten Zugriff, Verschlüsselung und grundlegende Protokollierung. Compliance erfordert jedoch weiterhin kontinuierliche Aktivitätsinterpretation, Durchsetzung von Richtlinien und revisionsgerechtes Reporting. DynamoDB stellt diese Fähigkeiten nicht standardmäßig bereit.

Durch das Hinzufügen zentralisierter Compliance-Kontrollen auf DynamoDB können Organisationen rohe Betriebsprotokolle in strukturierte und verteidigungsfähige Compliance-Daten verwandeln. Dieses Modell bringt DynamoDB-Implementierungen in Einklang mit bewährten Praktiken wie der Pflege eines zuverlässigen Datenbank-Prüfpfads, der Durchsetzung kontinuierlicher Datenbank-Aktivitätsüberwachung und der Unterstützung fortlaufender Einhaltung von Daten-Compliance-Vorschriften.

Wenn Teams Compliance als architektonische Kontrolle statt als nachträglichen Gedanken behandeln, bleiben DynamoDB-Umgebungen prüfbar, verteidigungsfähig und bereit für regulatorische Prüfungen, wenn Systeme skalieren.