Amazon S3 Datenaktivitätsverlauf

Einführung

Wenn Teams über Amazon S3 Audit-Protokolle und Datenaktivitätsverlauf sprechen, denken die meisten an Endbenutzer, die Dateien lesen oder schreiben – doch die Aktivitätsverlauf geht weit darüber hinaus. Er erfasst Metaebenen-Änderungen: Berechtigungsänderungen, Lifecycle-Übergänge, Replikationsereignisse und anomale Zugriffsmuster über verschiedene Umgebungen hinweg. Ein umfassender Aktivitätsverlauf ist für Sicherheitsexperten, Prüfteams und DevOps-Architekten von unschätzbarem Wert, die forensische Klarheit und operative Transparenz anstreben.

Diese tiefgehende Analyse untersucht die architektonischen Grundlagen, native Mechanismen (CloudTrail, Serverprotokolle, Storage Lens) und erweiterte Muster (EventBridge, OpenSearch, Lambda), die benötigt werden, um eine skalierbare S3 Aktivitätsverlauf-Pipeline aufzubauen, die konform, leistungsfähig und durchsuchbar ist.

Kernkomponenten des S3 Aktivitätsverlaufs

1. CloudTrail-Datenereignisse (Objektebene)

CloudTrail kann API-Aufrufe auf Objektebene protokollieren – wie GetObject, PutObject, DeleteObject, Tags und Objektversionierungsoperationen. Diese Protokolle enthalten Identität, Quell-IP, Anforderungsparameter und Zeitstempel. Hinweis: Datenereignisse sind standardmäßig deaktiviert und verursachen zusätzliche Kosten (Amazon S3 CloudTrail-Ereignisse).

2. Server-Zugriffsprotokolle

Diese Legacy-Funktion protokolliert jede Anfrage an S3 mit Anforderer, Bucket, Schlüssel, Operation, HTTP-Code, übertragenen Bytes und Zeitstempel. Protokolle werden in S3 gespeichert, erfordern jedoch aufwendiges Parsen. Sie sind nützlich zum Nachverfolgen von Anomalien wie ungewöhnlichen HEAD-Anfragen oder unerwarteten IP-Mustern (Server Access Logs Anleitung, AWS Blog-Beitrag).

3. S3 Inventory und Storage Lens

- S3 Inventory: Ein planmäßiger CSV/Parquet-Bericht, der alle Objekte mit Metadaten wie Verschlüsselungsstatus, Replikation, Speicherklasse und letztem Änderungszeitpunkt auflistet. Ideal für die Prüfung des Konfigurationsstatus, aber nicht für Echtzeit-Zugriffsereignisse (S3 Inventory Anleitung).

- Storage Lens: Bietet organisationsweite Metriken (z. B. PUT/GET-Anfragezahlen, Anteil unverschlüsselter Speicher). Kann CloudWatch-Dashboards und Anomalieerkennungswarnungen speisen (S3 Neuigkeiten).

Warum Basisprotokolle allein nicht ausreichen

| Anforderung | Native AWS-Unterstützung |

|---|---|

| Echtzeit-Anomaliealarme | Benötigt eigene Pipelines |

| Kontenübergreifende einheitliche Suche | Keine native Aggregation |

| Historische Nachverfolgung von Bucket-Richtlinien | Nur IAM-Protokolle, getrennt vom Datenzugriff |

| Objektklassifizierungs-Kontext (PII, PHI) | Keine integrierte Daten-Tags |

| Abfragbare Zugriffshistorien-Schnittstelle | Benötigt Athena, OpenSearch oder externe UI |

S3 Native-Protokolle beantworten „was ist passiert“, aber nicht „warum“ oder „ist es richtlinienkonform“. Sicherheitsteams benötigen einheitliche Transparenz über Buckets, Konten und Zeiträume hinweg.

Aufbau eines zentralisierten S3 Aktivitätsverlaufs — AWS Referenzmuster

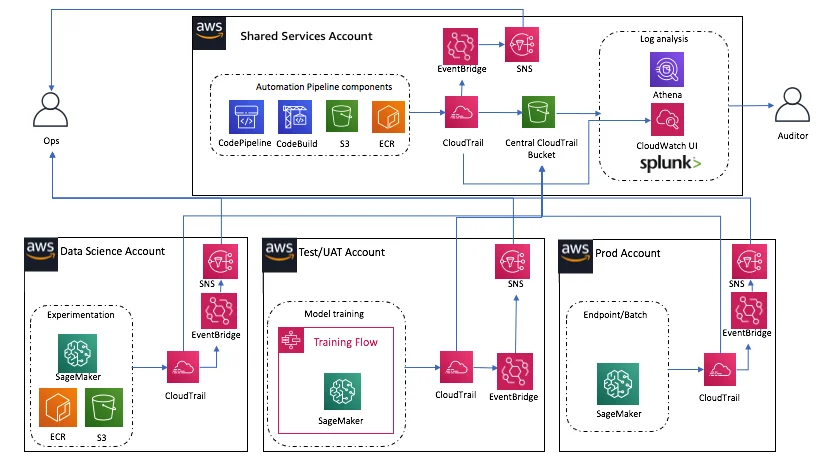

Ein modernes Muster, empfohlen von AWS Enterprise Search und Audit-Richtlinien, zentralisiert Ereignisse aus mehreren AWS-Konten in einem Aggregations-Konto – verarbeitet sie in ein durchsuchbares Backend wie Amazon OpenSearch Service (AWS Architektur-Leitfaden, Architektur-PDF, Prescriptive Logging Guidance):

- Aktivieren Sie CloudTrail-Datenereignisse für alle relevanten Buckets über Konten hinweg.

- Leiten Sie diese Ereignisse zu EventBridge und weiter zum zentralen Aggregationskonto.

- Verwenden Sie SNS/SQS, um Ereignisströme zu puffern, die in Lambda-Prozessoren fließen.

- Lambdas bereichern Ereignisse: fügen Objektmetadaten (über HEAD), Tag-Muster, Risiko-Bewertung hinzu.

- Speichern Sie angereicherte Datensätze in OpenSearch, indexiert nach Bucket, Benutzer, Operation, Tags.

- Optionale UI: eine statische Webseite oder Kibana-basiertes Dashboard zur Suche und Tagging.

Diese Architektur unterstützt schnelle Abfragen wie „zeige alle GetObject-Anfragen im Bucket X, die Schlüssel mit GDPR-Mustern in Region EU west-1 zugreifen“.

Beispiel für einen angereicherten Amazon S3 Datenaktivitätsverlauf-Datensatz

{

"eventType": "GetObject",

"timestamp": "2025-07-25T14:12:34Z",

"bucket": "confidential-reports",

"key": "2025/Q2/finance.xlsx",

"userIdentity": {

"type": "Role",

"principal": "analytics-service-role"

},

"sourceIP": "198.51.100.27",

"geo": "IE",

"matchedTag": "financial-pii",

"objectSize": 15487632,

"encryption": "SSE-KMS",

"policyAllowed": true,

"anomalyScore": 8.5

}

Im Vergleich zu Rohprotokollen ergänzt dieser angereicherte Aktivitätsverlaufs-Datensatz den Kontext: ob das Objekt sensible Inhalte hatte, ob der Zugriff richtlinienkonform war, Geo-Standort und Anomalie-Bewertung.

Optionale Erweiterungen & Tools

- Automatische Überwachung: Konfigurieren Sie AWS Lambda + SNS/Kinesis, um S3-Ereignisbenachrichtigungen in einen Verlauf-Bucket oder Analyse-Stream zu verteilen (Überwachungs-Blog).

- Python Pandas + Athena: Parsen Sie Serverzugriffsprotokolle in großem Maßstab, um benutzerdefinierte Berichte zu erstellen (z. B. Löschungen außerhalb der Arbeitszeiten, starke GET-Spitzen) (Überwachungs-Blog mit Pandas).

- GuardDuty S3-Schutz: Erkennt ungewöhnliche Datenzugriffsmuster, IAM-Missbrauch oder Brute-Force-Versuche basierend auf CloudTrail-Protokollen (Überwachungsübersicht).

Zielgruppen und Anwendungsfälle

Sicherheit & Vorfallsreaktion

- Unbefugte Downloads durch Abgleich von IP + Benutzer + Objekt-Tags untersuchen.

- Alarme um anomale GET-Raten oder infizierte Nutzungsvolumina erstellen.

Compliance und Audit

- Prüfern eine durchsuchbare Spur von Objektzugriffen und Lifecycle-Operationen zeigen.

- Verschlüsselungsstatus im Zeitverlauf und Objektmetadatenänderungen nachweisen.

DevOps & Governance

- Konsequente Bucket-Richtlinien & ACLs über Konten sichern, indem Richtlinienänderungen mit Zugriffsevents verknüpft werden.

- Replikations- und Objekt-Lock-Status für GDPR-/Aufbewahrungskonformität nachverfolgen.

Schnell-Setup-Checkliste: AWS-native Aktivitätsgeschichte

- CloudTrail-Datenereignisse für Ziel-Buckets mit Objektebene-Protokollierung aktivieren

- Protokolle zentral über EventBridge ins Aggregationskonto liefern

- Ereignisse mit SNS/SQS + Lambda puffern und weiterleiten

- Datensätze mit HEAD-Metadaten, Tag-Klassifizierung, Anomalie-Scores anreichern

- Strukturierte Historie in OpenSearch oder abfragbarem Data Lake speichern

- Visualisierung und Suche mit Kibana, Athena oder statischer UI

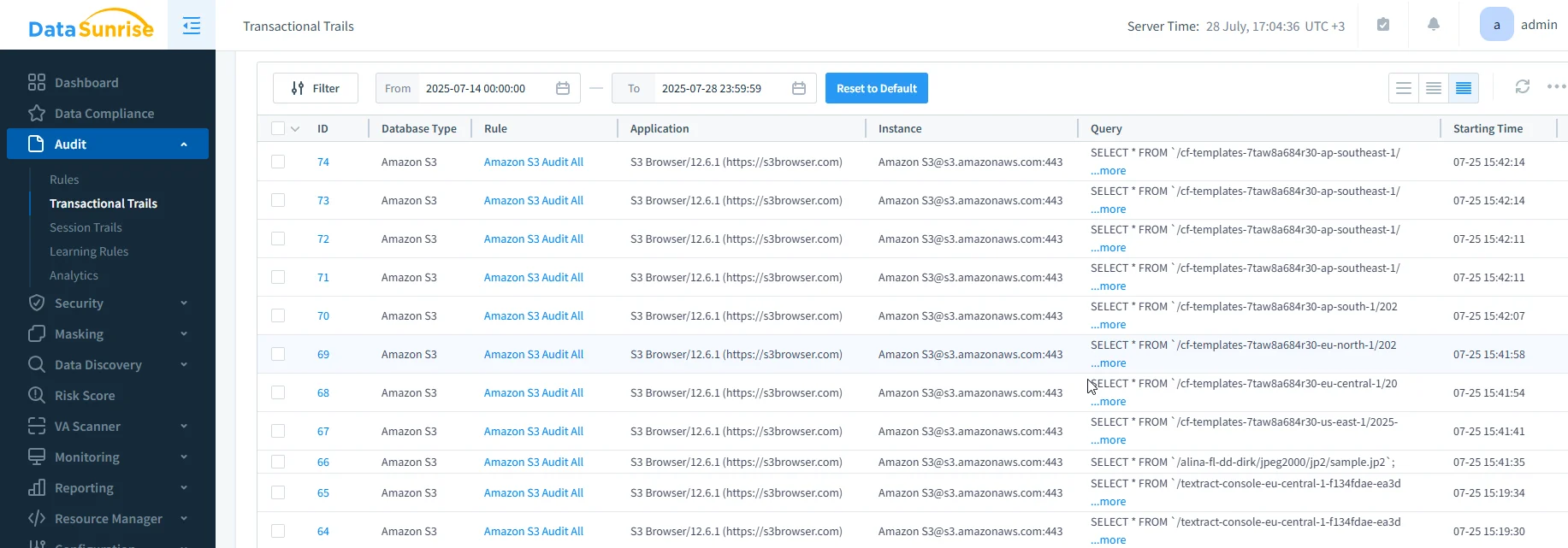

Amazon S3 Datenaktivitätsverlauf mit DataSunrise

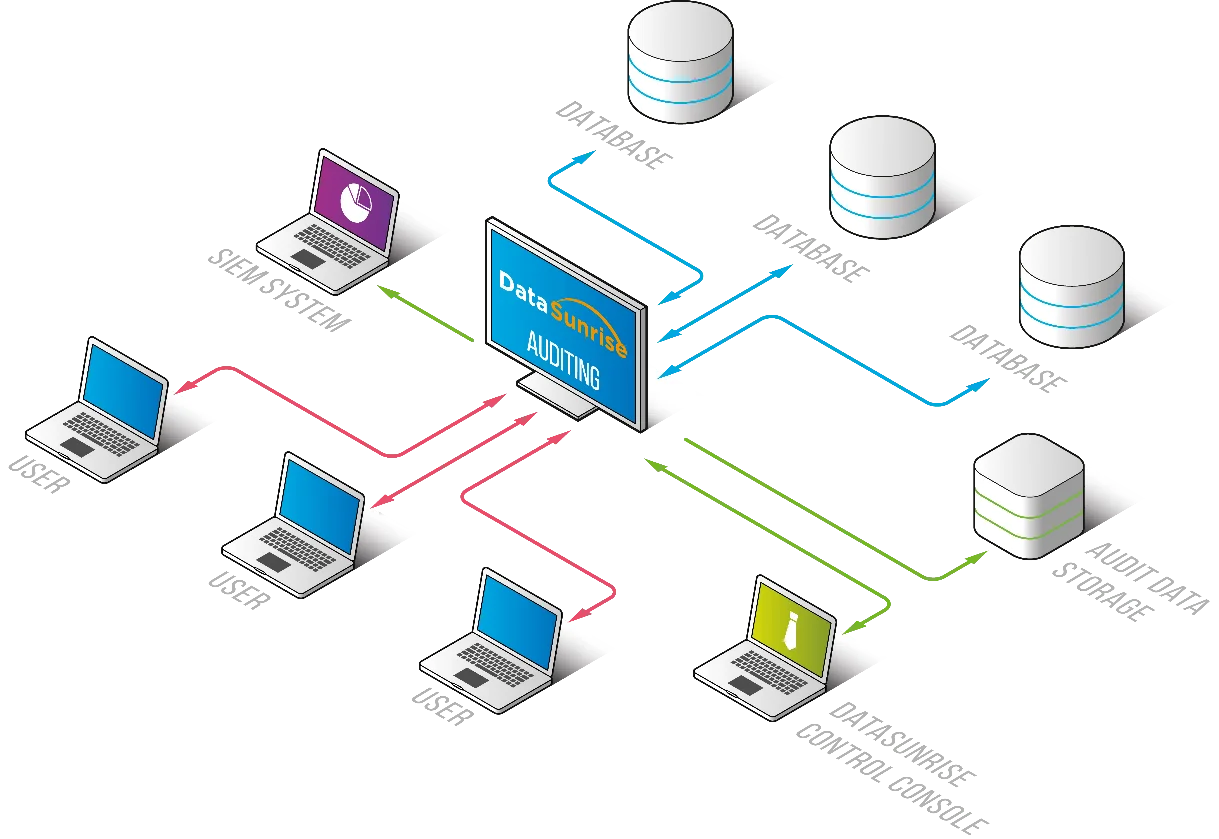

Während native AWS-Tools wie CloudTrail, Server Access Logs und S3 Inventory grundlegende Telemetrie bieten, verbessern Plattformen wie DataSunrise den S3 Aktivitätsverlauf erheblich, indem sie einen zentralisierten, intelligenten und Compliance-bereiten Ansatz für die Nachverfolgung und Sicherung von Objektzugriffen liefern.

Im Gegensatz zur Rohprotokollaggregation bietet DataSunrise Echtzeit-Kontext, automatisches Tagging und Durchsetzung von Sicherheitsrichtlinien – ohne den Aufbau oder die Pflege komplexer Pipelines.

Wesentliche Verbesserungen mit DataSunrise

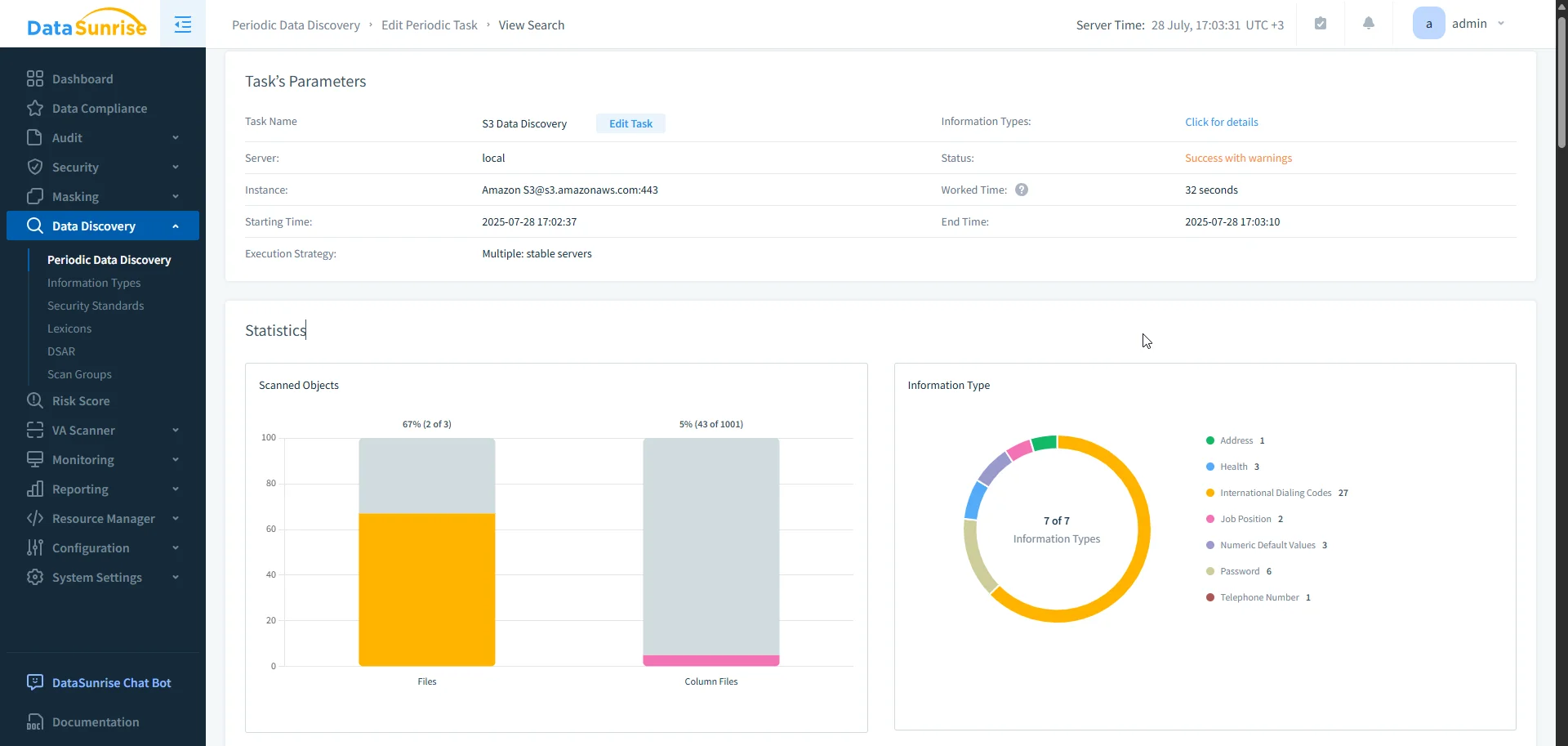

- Sensible Datenklassifizierung: Erkennt automatisch PII, PHI und PCI-Daten in S3-Objekten mittels tiefer Inhaltsinspektion und OCR-gesteuertem Scannen, einschließlich bildbasierter Daten und semi-strukturierter Dateien.

- Dynamische Datenmaskierung: Erzwingt Echtzeit-Maskierung basierend auf Benutzerrolle, Quell-IP oder API-Methode. Maskiert oder schwärzt Inhalte in Protokollen und Dashboards, um unbefugte Datenoffenlegung während Untersuchungen oder Audits zu verhindern.

- Audit-Regelautomatisierung: Wendet automatisch granulare Audit-Regeln basierend auf Objekttyp, Zugriffsmustern, Benutzergruppen oder Compliance-Tags an – und erstellt eine zielgerichtete, rauscharme Audit-Spur.

- Integrierte Bedrohungserkennung: Verknüpft Aktivitätsprotokolle mit Benutzerverhaltensanalysen und Anomalie-Bewertungen, um verdächtige Downloads, Rechteausweitung oder Brute-Force-Zugriffsversuche zu erkennen.

- Echtzeit-Benachrichtigungen: Konfigurieren Sie Benachrichtigungen via Slack, Teams, SIEM oder E-Mail bei Richtlinienverstößen oder sensiblen Datenzugriffsereignissen, um die Reaktionszeit zu verkürzen.

- Plattformübergreifende Audit-Korrelation: Korrigiert S3-Zugriffsevents mit RDS, Redshift, MongoDB und Dateispeicher, um eine einheitliche Ansicht der Datenaktivität über Ihre Cloud-Infrastruktur zu schaffen.

- Compliance-First-Architektur: Nutzt eingebaute Vorlagen für SOX, HIPAA, PCI DSS und GDPR, um auditbereite Berichte zu erzeugen, die Benutzerzugriffe automatisch mit regulatorischen Kontrollen abgleichen.

Geschäftlicher Nutzen

Indem passive Protokolle in handlungsfähige, richtlinienbewusste Ereignisse verwandelt werden, unterstützt DataSunrise Organisationen dabei, von reaktiven Protokollprüfungen zu proaktivem Datenschutz und Audit-Automatisierung überzugehen. Dies verbessert nicht nur die Sicherheitslage, sondern reduziert auch den manuellen Aufwand für Sicherheits-, Compliance- und Betriebsteams.

Möchten Sie Ihren S3 Audit-Trail mit komplett automatischer Compliance und kompletter Stack-Transparenz erweitern? Testen Sie eine Live-Demo und entdecken Sie, wie DataSunrise sichere Cloud-Operationen beschleunigt.

Abschließende Gedanken

Der Aufbau eines robusten Amazon S3 Aktivitätsverlaufs bedeutet, über einfache Lese-/Schreibprotokolle hinauszudenken. Es geht darum, eine prüfungsfähige, durchsuchbare, angereicherte Zeitachse von Dateiebene-Operationen, Berechtigungsänderungen und kontextbezogenen Metadaten zu schaffen – über Teams, Konten und Zeitzonen hinweg.

Die von AWS gebaute zentrale Aggregationsarchitektur bietet eine skalierbare Grundlage – doch Sicherheitsteams, die schnellere Bereitstellung, reichhaltigeren Kontext und integrierte Compliance-Berichte suchen, können spezialisierte Plattformen wie DataSunrise evaluieren.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen