Wie man Data Governance für Percona Server für MySQL anwendet

Organisationen, die auf Percona Server für MySQL angewiesen sind, verarbeiten jeden Tag erhebliche Mengen sensibler, geschäftskritischer Informationen. Dazu können Kundendaten, Zahlungskartendaten, Finanztransaktionen und geistiges Eigentum gehören – all dies muss vor unbefugtem Zugriff oder Missbrauch geschützt werden. Die Risiken beschränken sich nicht nur auf externe Angreifer; Insider-Bedrohungen und menschliche Fehler stellen ebenfalls dauerhafte Herausforderungen dar.

Globale Vorschriften wie die DSGVO, HIPAA und PCI DSS verschärfen weiterhin die Anforderungen an Datenverarbeitung und -berichterstattung. Laut dem Verizon Data Breach Investigations Report 2024 gehören Systemeindringlinge und Datenmissbrauch zu den Hauptursachen für Sicherheitsvorfälle in verschiedenen Branchen. Ohne effektive Governance riskieren Organisationen Strafen, Reputationsverlust und Betriebsunterbrechungen.

Percona Server für MySQL bietet eine starke technische Grundlage und erweitert den Standard-MySQL-Server um zusätzliche Funktionen für Leistung, Zuverlässigkeit und Sicherheit. Funktionen wie rollenbasierte Zugriffskontrolle (RBAC), Audit-Plugins und Verschlüsselung verbessern die Datenbanküberwachung. Diese Werkzeuge allein reichen jedoch möglicherweise nicht aus, um den sich entwickelnden Compliance-Anforderungen gerecht zu werden. Viele Organisationen integrieren spezialisierte Plattformen wie DataSunrise, die die Governance-Fähigkeiten von Percona mit fortschrittlicher Überwachung, Maskierung, automatisierter Compliance-Berichterstattung und richtlinienübergreifendem Management erweitern.

Was ist Data Governance?

Data Governance bezeichnet den Satz von Richtlinien, Prozessen und Technologien, die sicherstellen, dass Daten korrekt, sicher und verantwortungsvoll verwendet werden. Es bietet einen Rahmen, um festzulegen, wie auf Daten zugegriffen, diese geschützt und geprüft werden – organisationweit.

Effektive Governance unterstützt:

- Rechenschaftspflicht – Definition von Rollen und Verantwortlichkeiten für die Datenverwaltung.

- Compliance – Einhaltung externer Vorschriften wie SOX, HIPAA und DSGVO.

- Sicherheit – Schutz sensibler Daten mittels Verschlüsselung, Maskierung und Zugriffskontrollen.

- Transparenz – Führung von Audit-Trails, die dokumentieren, wer wann Daten abgerufen oder geändert hat.

Im Kontext von Percona Server für MySQL stellt Governance sicher, dass jede Abfrage, Rolle und Datensatz unter strengen Richtlinien kontrolliert wird. Das schafft Vertrauen bei allen Beteiligten und minimiert Compliance-Risiken.

Native Governance-Funktionen in Percona

Rollenbasierte Zugriffskontrolle (RBAC)

RBAC ermöglicht Administratoren, Rollen mit präzisen Berechtigungen zu definieren, sodass nur autorisierte Personen Zugriff auf sensible Informationen erhalten oder diese ändern können. Zum Beispiel:

- Administratoren verfügen über umfassende Rechte für das Datenbankmanagement.

- Entwickler sind auf Nicht-Produktionsschemata beschränkt.

- Prüfer erhalten Lesezugriff auf Protokolle und Berichte.

Diese feingranulare Kontrolle hilft, das Prinzip der geringsten Rechte durchzusetzen, minimiert die Angriffsfläche und verhindert versehentliche Offenlegung vertraulicher Daten. RBAC erleichtert außerdem Compliance-Prüfungen, indem es eine klare Zuordnung zwischen Berufsrollen und Systemberechtigungen aufzeigt.

Praktische SQL-Beispiele:

-- Rollen erstellen

CREATE ROLE 'admin_role', 'dev_role', 'auditor_role';

-- Berechtigungen zuweisen

GRANT ALL PRIVILEGES ON *.* TO 'admin_role';

GRANT SELECT, INSERT, UPDATE, DELETE ON appdb.* TO 'dev_role';

GRANT SELECT ON appdb.* TO 'auditor_role';

-- Benutzer erstellen und Rollen zuweisen

CREATE USER 'alice'@'%' IDENTIFIED BY 'StrongPassword#1';

CREATE USER 'dev_jane'@'%' IDENTIFIED BY 'StrongPassword#2';

CREATE USER 'aud_bob'@'%' IDENTIFIED BY 'StrongPassword#3';

GRANT 'admin_role' TO 'alice'@'%';

GRANT 'dev_role' TO 'dev_jane'@'%';

GRANT 'auditor_role' TO 'aud_bob'@'%';

-- Standardrollen festlegen

SET DEFAULT ROLE 'admin_role' TO 'alice'@'%';

SET DEFAULT ROLE 'dev_role' TO 'dev_jane'@'%';

SET DEFAULT ROLE 'auditor_role' TO 'aud_bob'@'%';

Audit Logging

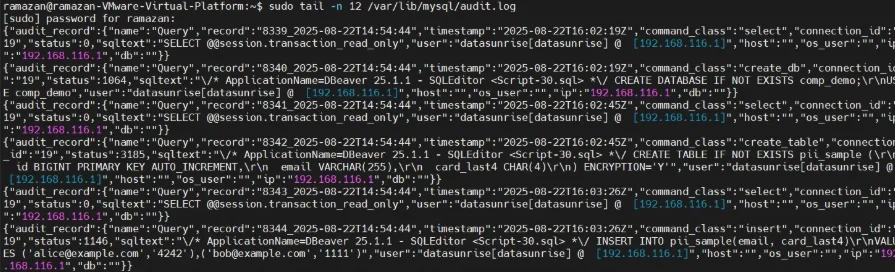

Das Audit-Log-Plugin erfasst Abfragen, Verbindungen und Zugriffsversuche und erzeugt ein chronologisches Protokoll der Datenbankaktivitäten. Dieses Protokoll ist unverzichtbar für die Untersuchung von Sicherheitsvorfällen, den Nachweis von Compliance und die Sicherstellung der Rechenschaftspflicht.

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_policy = 'ALL';

Nach der Aktivierung zeichnet das Plugin Benutzeranmeldungen, SQL-Abfragen, Schemaänderungen und fehlgeschlagene Zugriffsversuche auf. Protokolle können später exportiert werden, um sie für weitere Audit-Trail-Analysen oder die Integration mit externen Überwachungstools für Datenbankaktivitäten zu verwenden.

Verschlüsselung und Sicherheit

Percona Server für MySQL stärkt die Datenbanksicherheit durch integrierte Verschlüsselung und Transportschutz.

- Data at Rest: Verschlüsselung mittels Keyring-Plugins stellt sicher, dass sensible Daten auf der Festplatte geschützt sind.

- Data in Transit: SSL/TLS sichert die Kommunikation zwischen Client und Server ab und verhindert Abfangen oder Manipulation.

- Backup-Schutz: Verschlüsselte Backups verringern das Risiko einer Offenlegung bei Kompromittierung der Speicherorte.

- Schlüsselverwaltung: Integration mit externen Schlüsselverwaltungssystemen ermöglicht sichere Rotation und Lebenszyklusmanagement der Verschlüsselungsschlüssel.

- Überwachung: Administratoren können den Verschlüsselungsstatus und die Gültigkeit von Zertifikaten verfolgen, um kontinuierliche Compliance sicherzustellen.

Diese Sicherheitsmaßnahmen sind entscheidend für die Einhaltung von Standards wie HIPAA und PCI DSS. Allerdings verhindern sie keinen Missbrauch durch berechtigte Nutzer, was die Notwendigkeit von Maskierung und Verhaltensanalysen unterstreicht.

Data Governance mit DataSunrise anwenden

Zentrale Audit-Trails

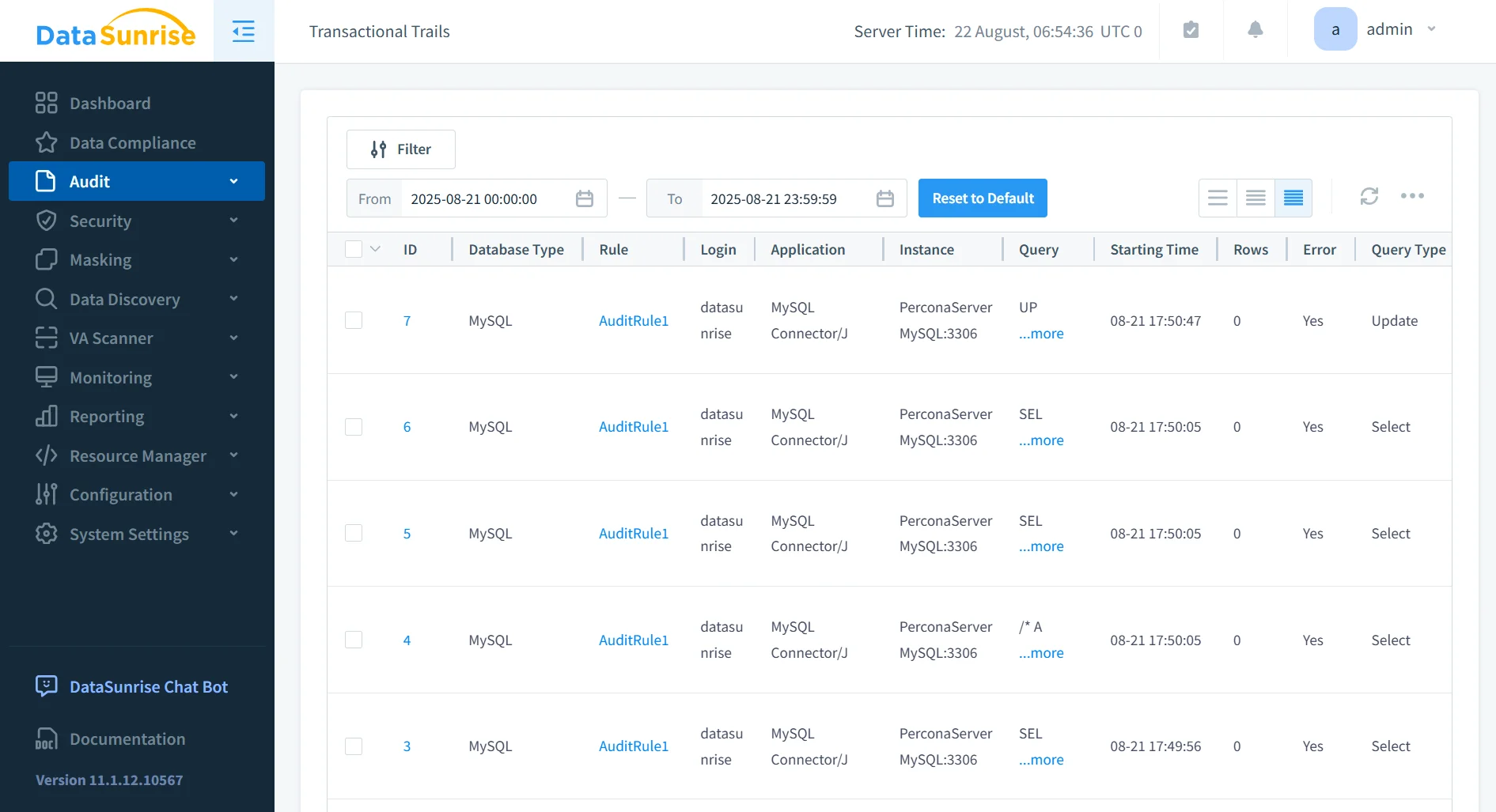

Mit umfassenden Audit-Logs erzeugt DataSunrise manipulationssichere Aufzeichnungen über Percona und andere Datenbanken hinweg. Im Gegensatz zu nativen Audit-Logs können diese zentral eingesehen und analysiert werden. Administratoren erhalten eine einheitliche Übersicht über hybride Umgebungen, was manuellen Aufwand reduziert und die Überwachung von Datenbankaktivitäten verbessert. Zentrale Trails vereinfachen auch die forensische Analyse, indem sie konsistente Formate plattformübergreifend beibehalten.

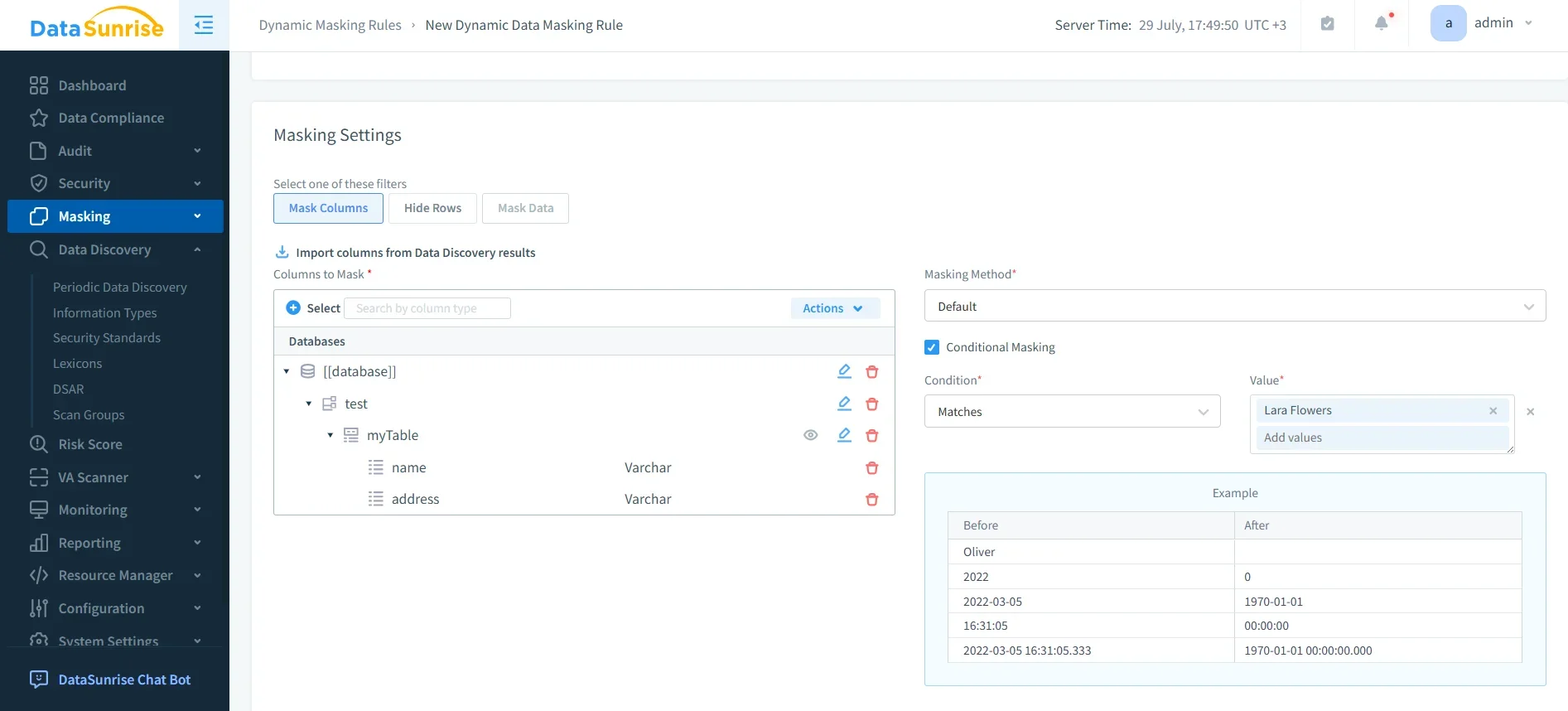

Dynamische Datenmaskierung

Empfindliche Felder wie Kreditkartennummern oder personenbezogene Kennungen können in Echtzeit durch dynamische Datenmaskierung geschützt werden. Unbefugte Nutzer sehen dabei maskierte Werte, während autorisierte Prozesse ohne Unterbrechung weiterarbeiten. Maskierungsregeln lassen sich je nach Benutzerrolle konfigurieren und ermöglichen so feingranulare Kontrolle und Einhaltung von Datenschutzgesetzen. Im Gegensatz zur statischen Maskierung passt sich dieser dynamische Ansatz in Echtzeit an Zugriffsanforderungen an und unterstützt die kontinuierliche Anwendbarkeit.

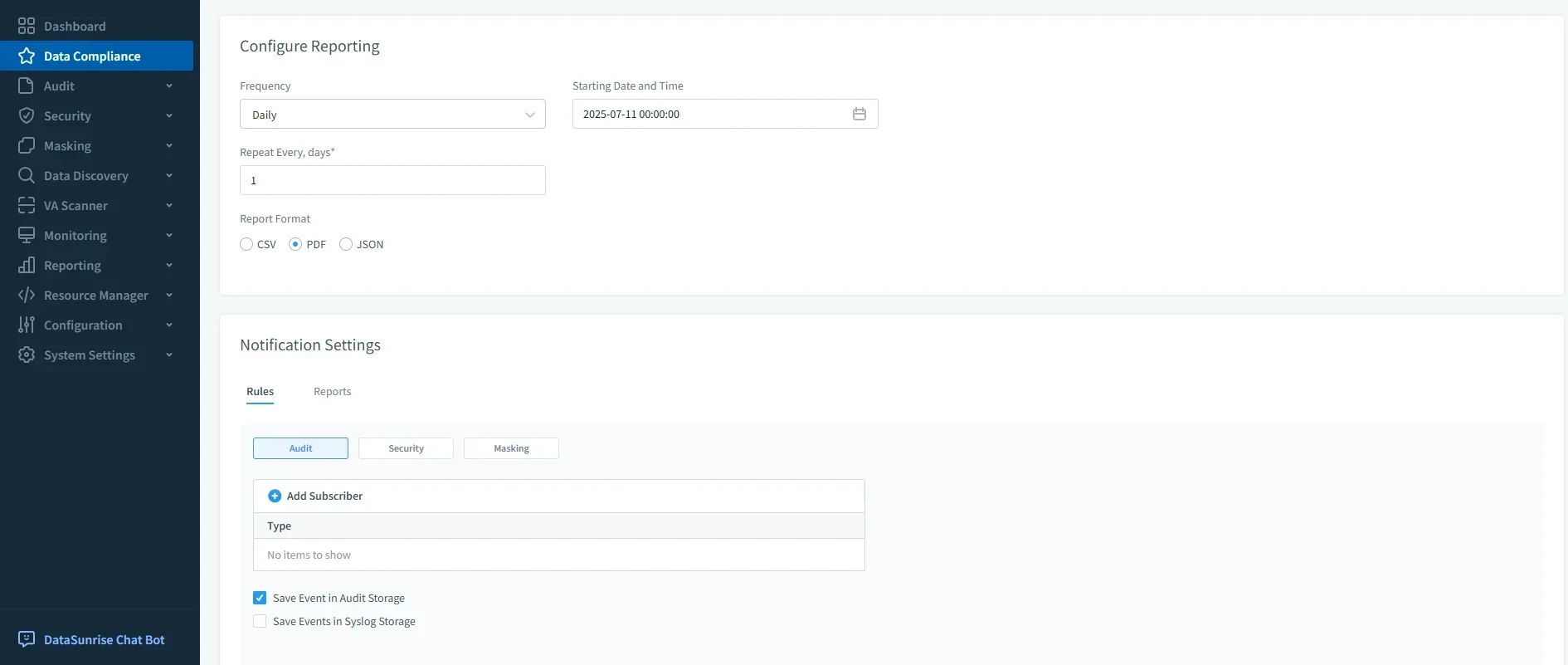

Automatisierte Compliance-Berichterstattung

Über den Compliance Manager können Organisationen Berichte für Audits gemäß SOX, HIPAA, PCI DSS und DSGVO generieren. Diese Automatisierung reduziert den Vorbereitungsaufwand und hilft, eine kontinuierliche Compliance-Position aufrechtzuerhalten. Berichte lassen sich periodisch planen und in regulatorisch geeigneten Formaten exportieren. Durch die Eliminierung manueller Berichtserstellung senkt DataSunrise die Kosten der Auditvorbereitung und gewährleistet Konsistenz in allen Rahmenwerken.

Analyse des Nutzerverhaltens

Mittels Nutzerverhaltensanalyse erkennt DataSunrise Anomalien wie ungewöhnlich hohe Abfragefrequenzen oder Zugriffsversuche außerhalb der regulären Arbeitszeiten. Es werden Basislinien normalen Verhaltens genutzt, um Insider-Bedrohungen oder kompromittierte Konten früher zu identifizieren als bei traditionellen Audit-Logs. Organisationen profitieren von proaktiven Warnungen, die Reaktionszeiten bei Vorfällen verkürzen und die Governance-Aufsicht stärken.

- Erkennt verdächtige Anmeldezeiten und ungewöhnliche Abfrage-Spitzen

- Bietet kontextbezogene Einblicke zur Unterscheidung von Fehlalarmen und echten Bedrohungen

- Unterstützt Compliance durch Dokumentation von Anomalien für Audit-Überprüfungen

Zentrale Richtlinienverwaltung

Eine einzige Oberfläche für Sicherheitsrichtlinien ermöglicht Administratoren die konsistente Durchsetzung von Regeln über hybride oder Multi-Cloud-Umgebungen hinweg. Dies verringert Richtlinienabweichungen und stellt die Übereinstimmung mit Unternehmens- und regulatorischen Vorgaben sicher. Mit der zentralen Verwaltung werden Aktualisierungen sofort in allen Datenbanken wirksam, was den administrativen Aufwand senkt und eine stärkere Einhaltung der Richtlinien gewährleistet.

- Vereinfachte Governance über mehrere Datenbanken von einer Konsole aus

- Garantiert einheitliche Durchsetzung auf On-Premises- und Cloud-Plattformen

- Reduziert administrativen Aufwand durch automatisierte Richtlinien-Synchronisation

Geschäftliche Auswirkungen

| Aspekt | Native Governance von Percona | Governance mit DataSunrise |

|---|---|---|

| Audit-Trails | Basisprotokolle über Plugin erfasst; manueller Export und Analyse nötig | Zentrale, manipulationssichere Audit-Trails mit plattformübergreifender Sichtbarkeit |

| Datenschutz | Verschlüsselung im Ruhezustand und SSL/TLS während der Übertragung | Dynamische Datenmaskierung für sensible Felder, rollenbasierte Zugriffskontrolle und umfassende Datensicherheit |

| Compliance-Berichterstattung | Manuelle Zusammenstellung von Protokollen für Rahmenwerke wie DSGVO, HIPAA, PCI DSS | Automatisierte Compliance-Berichterstattung mit Vorlagen für SOX, PCI DSS, HIPAA, DSGVO |

| Nutzerüberwachung | Protokolle liefern Zugriffs- und Abfragedetails, aber keine Analysen | Verhaltensanalysen mit Anomalieerkennung und Insider-Bedrohungsüberwachung |

| Richtlinienverwaltung | Richtlinien müssen für jede Instanz separat durchgesetzt werden | Zentrale Richtlinienverwaltung über hybride und Multi-Cloud-Umgebungen hinweg |

| Plattformübergreifend | Begrenzt auf das MySQL-Ökosystem | Unterstützt über 40 Plattformen und sichert konsistente Governance |

| Betriebliche Effizienz | Hoher manueller Aufwand für Protokollmanagement und Berichterstellung | Automatisierte Workflows und Berichtserstellung |

| Risikominderung | Grundschutz, aber eingeschränkte Anomalieerkennung | Kontinuierliche Echtzeitüberwachung und proaktive Warnungen |

Fazit

Percona Server für MySQL bietet mit Funktionen wie RBAC, Verschlüsselung und Audit-Logging eine solide Basis für Data Governance. Moderne Compliance-Herausforderungen erfordern jedoch umfassendere Sichtbarkeit, Automatisierung und erweiterten Schutz.

Durch die Integration von DataSunrise können Organisationen ihre Governance-Strategie mit dynamischer Maskierung, intelligenten Analysen und zentralisierter Compliance-Berichterstattung aufwerten. Dies gewährleistet nicht nur die Einhaltung globaler regulatorischer Standards, sondern stärkt auch die Resilienz gegen sich entwickelnde Datenbedrohungen.