Wie man die Compliance für Percona Server für MySQL sicherstellt

Mit weltweit verschärften gesetzlichen Vorgaben ist die Sicherstellung der Compliance in Datenbankumgebungen keine Option mehr, sondern Pflicht. Organisationen, die Percona Server für MySQL nutzen, müssen Verantwortlichkeit nachweisen, sensible Daten schützen und transparente Prüfpfade vorhalten. Laut IBM’s Data Breach Report 2024 stiegen die durchschnittlichen Kosten eines Datenverstoßes weltweit auf 4,45 Millionen USD, was die Dringlichkeit zur Implementierung verlässlicher Compliance-Mechanismen unterstreicht. Ebenso zeigt der Verizon DBIR, dass Systemeinbrüche und Missbrauch von Zugriffsrechten weiterhin zu den Hauptangriffsvektoren zählen, was die Notwendigkeit eines strukturierten Datenbankaktivitätsmonitorings betont.

Dieser Artikel beleuchtet die nativen Audit- und Compliance-Funktionen von Percona Server für MySQL und zeigt anschließend auf, wie DataSunrise Compliance durch Automatisierung, dynamisches Datenmaskieren, erweitertes Monitoring und automatisiertes Compliance-Reporting verbessert.

Warum ist Compliance wichtig?

Compliance stellt sicher, dass Organisationen sensible Informationen verantwortungsvoll und im Einklang mit gesetzlichen Vorgaben verwalten. Für Branchen wie Finanzen, Gesundheitswesen und E-Commerce regeln Vorschriften wie die DSGVO, HIPAA, PCI DSS und SOX, wie Daten gespeichert, abgerufen und überwacht werden müssen.

Nichteinhaltung kann zu folgenden Konsequenzen führen:

- Finanzielle Sanktionen: Aufsichtsbehörden verhängen hohe Geldstrafen bei unsachgemäßem Umgang mit Kundendaten.

- Schaden des Rufes: Datenverstöße oder fehlende Compliance können das Kundenvertrauen nachhaltig beeinträchtigen.

- Betriebliche Unterbrechungen: Ermittlungen und Abhilfemaßnahmen nach Verstößen verlangsamen oft die Geschäftsprozesse.

Für Umgebungen mit Percona Server für MySQL bedeutet Compliance nicht nur das Abhaken von Prüfpunktanforderungen, sondern auch die Aufrechterhaltung von Datenintegrität, Kundenvertrauen und Betriebssicherheit. Durch die Durchsetzung starker Sicherheitsrichtlinien können Unternehmen Risiken minimieren und während behördlicher Überprüfungen Verantwortlichkeit nachweisen.

Native Compliance-Funktionen im Percona Server für MySQL

Percona Server erweitert MySQL um unternehmensfähige Funktionen, von denen viele die Regulatorische Compliance unterstützen.

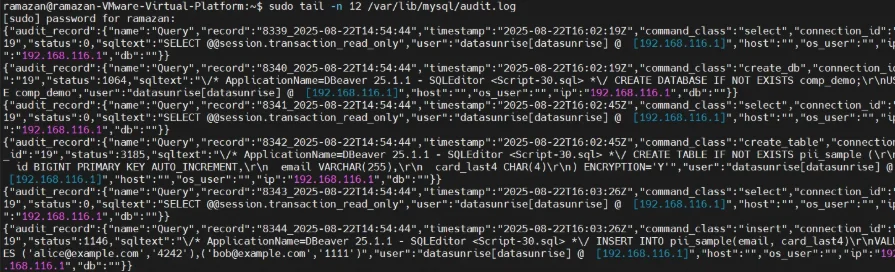

1. Audit-Log-Plugin

Percona enthält ein Audit-Log-Plugin (basierend auf dem McAfee-Plugin), das Datenbankaktivitäten im JSON- oder XML-Format aufzeichnet.

Aktivieren Sie das Plugin, indem Sie Folgendes in Ihre Konfigurationsdatei einfügen:

[mysqld]

plugin_load_add = audit_log=audit_log.so

audit_log_policy=ALL

audit_log_format=JSON

audit_log_file=/var/log/mysql/audit.log

Dies stellt sicher, dass alle Abfragen, Anmeldungen und Schemaänderungen erfasst werden. Administratoren können Ereignisse nach Benutzer oder Schema filtern und so den Fokus auf Audit-Ziele und compliance-relevante Aktivitäten legen.

2. Benutzer-Authentifizierung und Rollen

Percona unterstützt rollenbasiertes Zugriffsmanagement (RBAC), wodurch Administratoren wiederverwendbare Berechtigungssätze erstellen können, die mehreren Benutzern zugewiesen werden. Dieser Ansatz erleichtert Compliance durch Durchsetzung des Prinzip der minimalen Rechtevergabe, eine gängige Zugriffskontrollanforderung.

Rollen erstellen und zuweisen

Sie können eine Compliance-spezifische Rolle definieren und diese anschließend Benutzern zuweisen:

CREATE ROLE compliance_officer;

GRANT SELECT, SHOW VIEW ON employees.* TO compliance_officer;

GRANT compliance_officer TO auditor@'localhost';

In diesem Beispiel:

- Die Rolle

compliance_officerwird erstellt. - Sie erhält eingeschränkte Rechte (nur

SELECTundSHOW VIEW) im Schemaemployees. - Die Rolle wird einem bestimmten Benutzer (

auditor@'localhost') zugewiesen.

Dies stellt sicher, dass der Auditor Datensätze überprüfen kann, ohne Rechte für Änderungen, Löschungen oder Einfügungen zu besitzen – eine häufige Compliance-Anforderung unter SOX und DSGVO.

Rollen aktivieren

Standardmäßig müssen zugewiesene Rollen vom Benutzer explizit aktiviert werden:

SET ROLE compliance_officer;

AdministratorInnen können auch eine Rolle als Standardrolle für einen Benutzer festlegen, damit diese beim Anmelden automatisch aktiv ist:

SET DEFAULT ROLE compliance_officer TO auditor@'localhost';

3. Data-at-Rest Verschlüsselung

Verschlüsselung schützt sensible Daten und Logdateien. Durch Aktivierung der InnoDB Tablespace-Verschlüsselung verringern Organisationen das Expositionsrisiko bei unautorisiertem Dateizugriff.

[mysqld]

early-plugin-load=keyring_file.so

innodb_encrypt_tables=ON

innodb_encrypt_log=ON

Die Verschlüsselung ergänzt die Datenbanksicherheit dadurch, dass Daten im Falle eines Diebstahls unlesbar bleiben.

Compliance-Verbesserung mit DataSunrise

Während Percona die Basis bereitstellt, bietet DataSunrise eine Enterprise-Level-Compliance-Schicht mit Automatisierung, Monitoring und regulatorischer Ausrichtung.

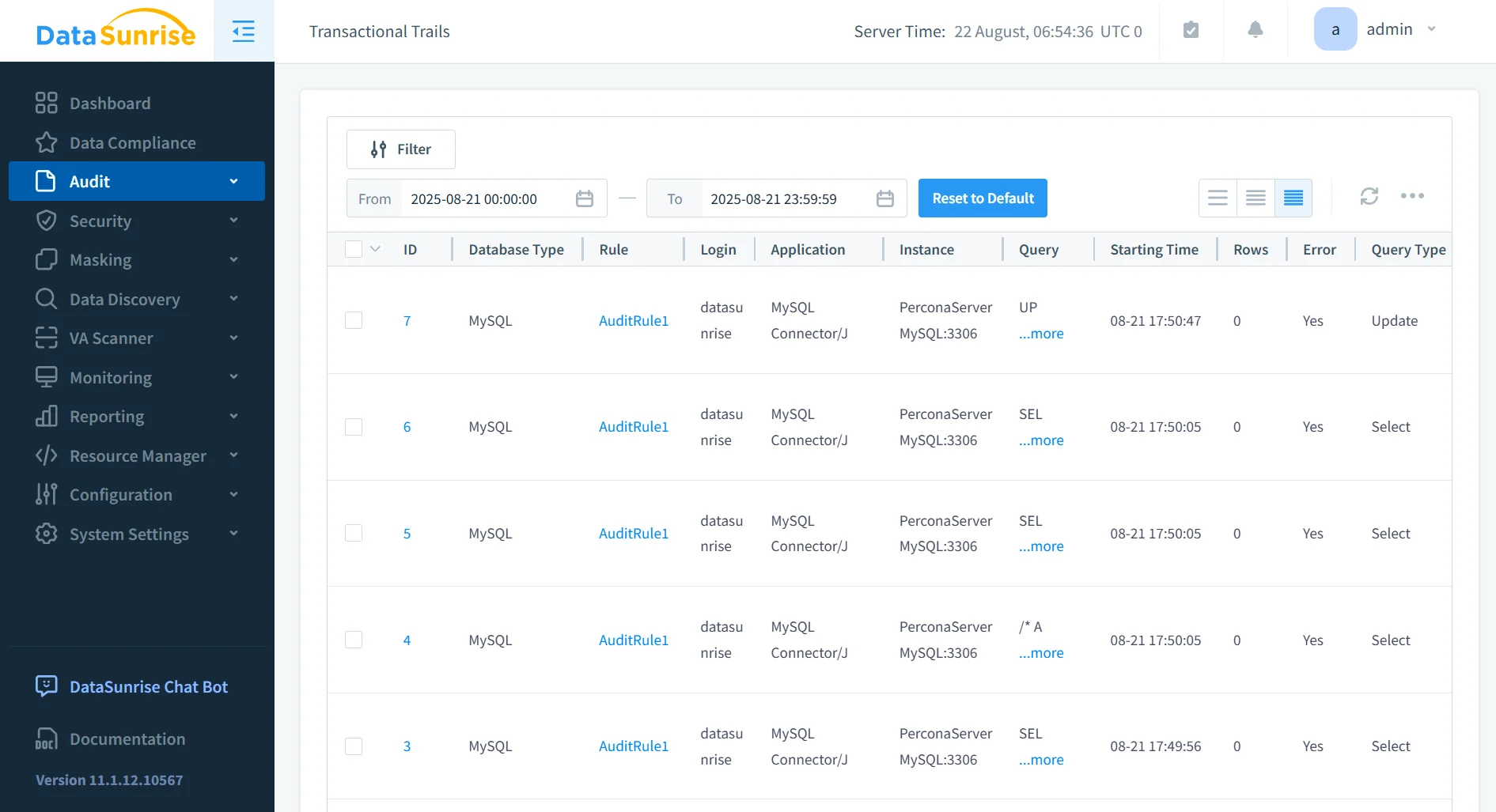

Umfassende Prüfpfade

DataSunrise erfasst umfassende Prüfpfade für Percona und mehr als 40 weitere unterstützte Datenbanken, womit jeder Query-, Transaktions- und Zugriffsvorgang sichtbar wird. Im Gegensatz zu nativen Logfiles konsolidiert DataSunrise Aktivitäten mehrerer Instanzen in einem zentralen, manipulationssicheren Repository.

- Einheitliches Monitoring: Statt Logs auf jedem Percona-Server einzeln zu verwalten, bietet DataSunrise eine konsolidierte Datenbankaktivitätshistorie.

- Forensische Unterstützung: Unveränderbare Protokolle ermöglichen Ermittlern eine manipulationsfreie Rekonstruktion von Vorfällen.

- Compliance-Ausrichtung: Die Trails sind so strukturiert, dass sie den Anforderungen der DSGVO und PCI DSS entsprechen.

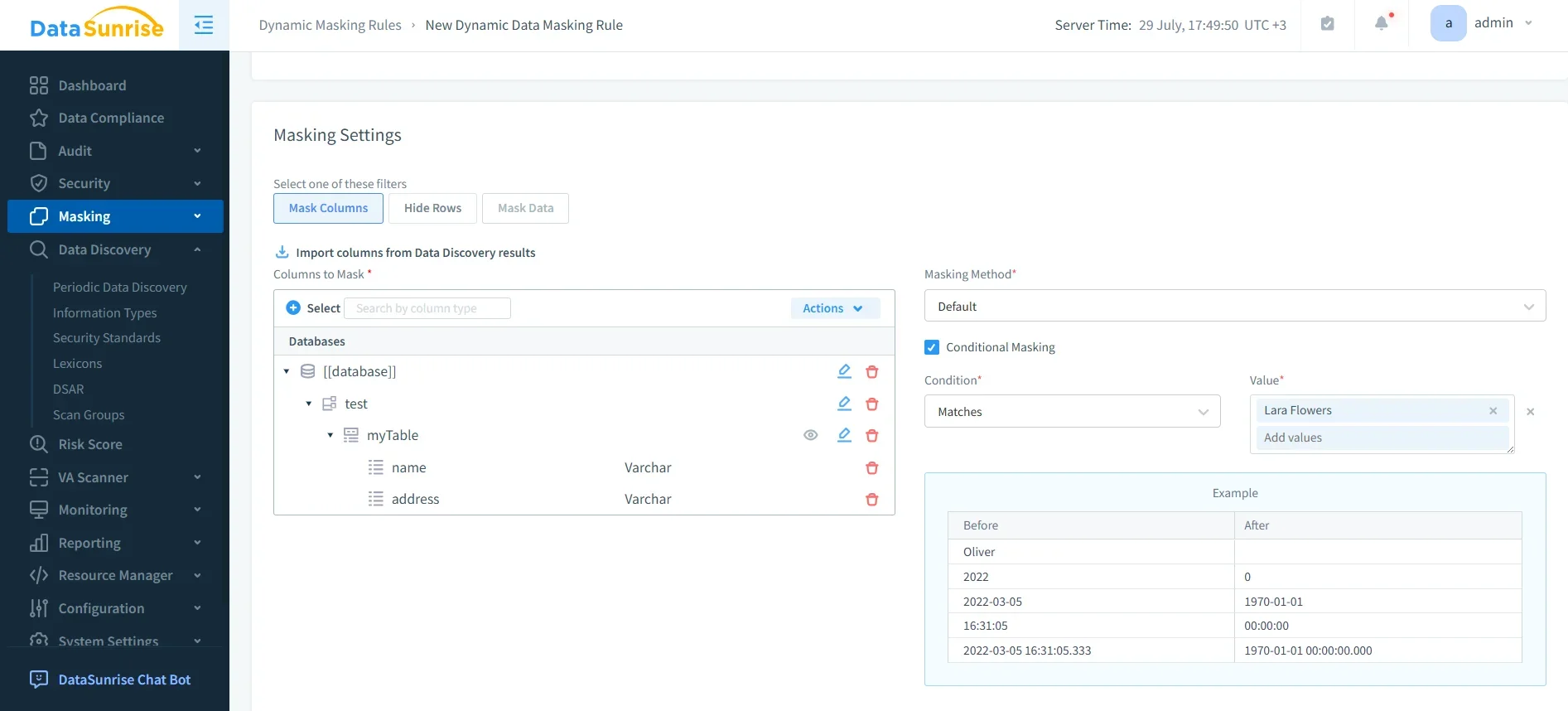

Dynamisches Datenmaskieren

DataSunrise wendet dynamisches Datenmaskieren in Echtzeit an, so dass sensible Informationen (z.B. Kreditkartennummern oder Sozialversicherungsnummern) nur autorisierten Benutzern angezeigt werden.

- Rollenspezifische Maskierung: Sensible Felder werden Standardbenutzern maskiert angezeigt (

XXXX-XXXX-4321), während Compliance-Beauftragte die vollständigen Daten sehen. - Nicht-invasiv: Die Maskierung erfolgt zur Abfragezeit ohne Änderung der gespeicherten Daten.

- Compliance-konform: Erfüllt die Anforderungen der DSGVO zur Datenminimierung und HIPAA zur minimalen Datenverwendung.

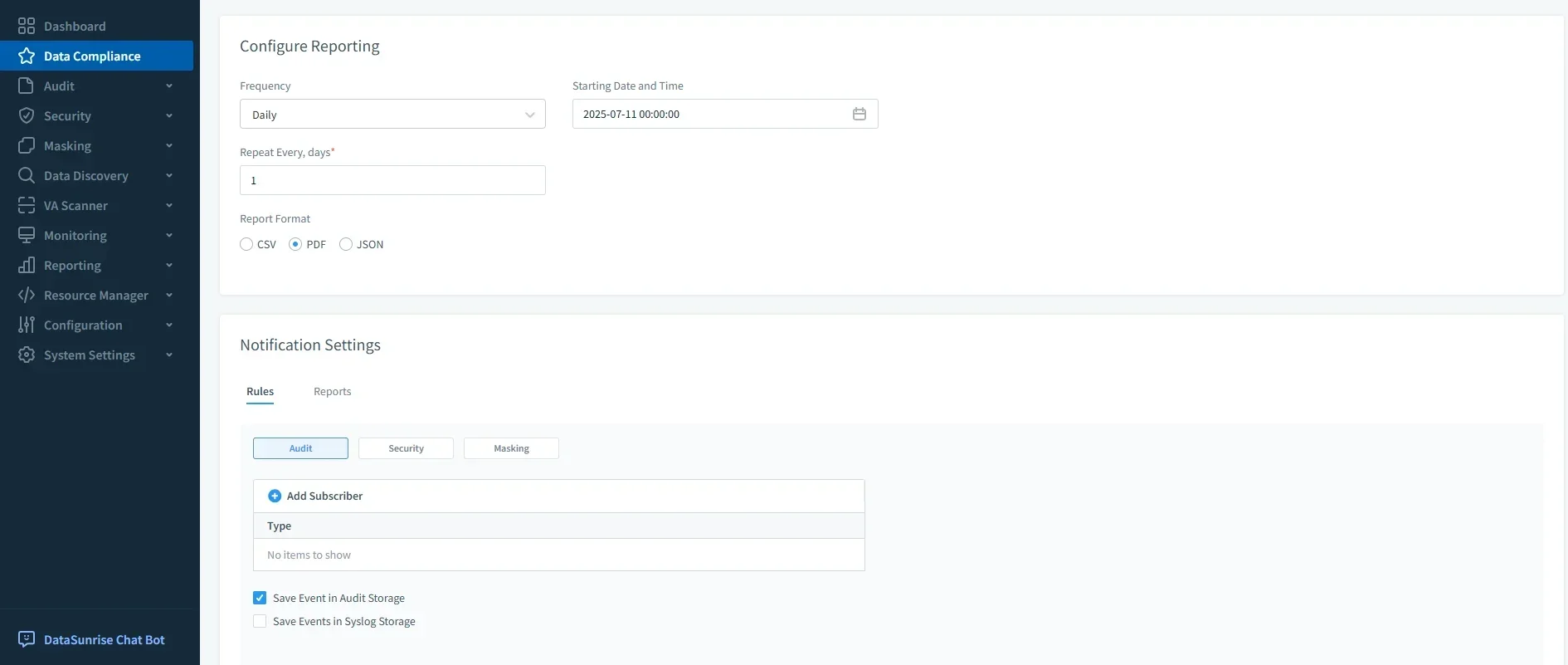

Automatisiertes Compliance-Reporting

Mit dem Compliance Manager erstellt DataSunrise mit einem Klick Berichte, die auf DSGVO, HIPAA, PCI DSS und SOX ausgerichtet sind.

- Vorgefertigte Vorlagen: Berichte ordnen Aktivitäten den Compliance-Vorschriften zu.

- Prüfungssichere Beweise: Strukturierte Ausgaben sind für Aufsichtsbehörden geeignet.

- Planung: Automatisierte, wiederkehrende Berichterstellung stellt kontinuierliche Compliance-Checks sicher.

Verhaltensanalysen

DataSunrise nutzt fortschrittliche Analyse des Benutzerverhaltens und maschinelles Lernen, um ungewöhnliche Datenbankaktivitäten zu erkennen.

- Anomalieerkennung: Identifiziert verdächtige Anmeldeversuche oder untypische Abfrageverhalten.

- Abwehr von Insider-Bedrohungen: Überwacht privilegierte Benutzer auf Abweichungen von ihren üblichen Mustern.

- Integration mit SIEM: Sicherheitsereignisse können an Splunk, ELK oder andere SIEM-Systeme für Bedrohungserkennung weitergeleitet werden.

Zentralisiertes Richtlinienmanagement

Administratoren können von einer Konsole aus Audit-, Maskierungs- und Sicherheitsrichtlinien über hybride und Multi-Cloud-Umgebungen hinweg durchsetzen.

- Plattformübergreifende Abdeckung: Eine einzelne Richtlinie gilt für Percona, PostgreSQL, Oracle und Cloud-Plattformen.

- Vereinfachte Bedienung: Verzicht auf manuelle Konfigurationen pro Instanz.

- Skalierbare Governance: Richtlinien skalieren automatisch mit hinzugefügten Umgebungen und gewährleisten fortwährenden Datenschutz.

Vergleich: Native Percona Funktionen vs. DataSunrise

| Funktionsbereich | Native Percona Server für MySQL | DataSunrise Erweiterungen |

|---|---|---|

| Auditierung | Basis Audit-Log Plugin zeichnet Abfragen und Anmeldungen auf. | Zentralisierte, manipulationssichere Audit-Trails über mehrere Datenbanken hinweg. |

| Zugriffskontrolle | RBAC mit Rollen und Berechtigungen. | Granulare Regeln mit Echtzeit-Überwachung des Benutzerverhaltens. |

| Verschlüsselung | Tablespace- und Redo-Log-Verschlüsselung. | Ergänzt Maskierung und Verschleierung, ohne Daten im Ruhezustand zu verändern. |

| Compliance-Berichterstattung | Erfordert manuelle Log-Auswertung. | Compliance-Berichte per Knopfdruck. |

| Bedrohungserkennung | Beschränkt auf Logs und manuelle Überprüfungen. | ML-gestützte Verhaltensanalysen mit Anomalieerkennung. |

| Richtlinienverwaltung | Instanzbezogen verwaltet. | Zentrale Konsole zur Durchsetzung von Richtlinien in hybriden/multi-cloud Umgebungen. |

| Skalierbarkeit | Instanz-spezifisch. | Skaliert über Percona und 40+ unterstützte Plattformen. |

Fazit

Percona Server für MySQL bietet essenzielle native Werkzeuge für Auditierung, Verschlüsselung und Zugriffsmanagement. Allerdings erfordert echte Compliance – insbesondere unter Vorgaben wie DSGVO, HIPAA oder PCI DSS – mehr als nur Basis-Logging.

Durch die Integration von DataSunrise erhalten Organisationen dynamische Maskierung, zentrales Audit-Management, automatisierte Berichte und ML-gesteuerte Analysen. Diese Kombination stellt sicher, dass Compliance nicht nur Mindestanforderungen erfüllt, sondern ein nachhaltiges, proaktives und skalierbares Sicherheitsframework aufgebaut wird.