Wie man die Daten-Compliance für Percona Server für MySQL verwaltet

Percona Server für MySQL wird breit für geschäftskritische Workloads eingesetzt, bei denen der Umgang mit sensiblen Daten mehr als Leistung und Skalierbarkeit erfordert. Organisationen sehen sich wachsenden Verpflichtungen gegenüber strengen Daten-Compliance-Vorschriften wie DSGVO, HIPAA und PCI DSS gegenüber.

Laut dem IBM Cost of a Data Breach Report 2024 erreichten die globalen durchschnittlichen Kosten einer Datenpanne 4,45 Millionen US-Dollar, was Compliance sowohl zu einer finanziellen als auch regulatorischen Priorität macht. Der Verizon 2024 DBIR hebt hervor, dass falsch konfigurierte Datenbanken weiterhin eine der Hauptursachen für Datenlecks sind. Gleichzeitig berichtet Check Point Research von einem Anstieg der Cyberangriffe um 30 % im Jahr 2024 im Vergleich zum Vorjahr, was die Dringlichkeit unterstreicht, stärkere Compliance-Kontrollen einzuführen.

Dies macht den Aufbau eines widerstandsfähigen Compliance-Management-Prozesses im Percona Server für MySQL zu einer Notwendigkeit statt einer Option.

Dieser Artikel untersucht die nativen Compliance-Tools von Percona und zeigt, wie DataSunrise Compliance mit erweiterten Funktionen, zentraler Verwaltung und automatisierten Berichten stärkt.

Native Compliance-Funktionen im Percona Server für MySQL

Percona Server bietet mehrere integrierte Funktionen zur Unterstützung des Compliance-Managements:

1. Rollenbasierte Zugriffssteuerung (RBAC)

Administratoren können granulare Berechtigungen mit rollenbasierter Zugriffskontrolle zuweisen. Zum Beispiel reduziert die Trennung der Aufgaben zwischen DBAs, Entwicklern und Prüfern unbefugte Datenexposition.

-- Rolle für Prüfer erstellen

CREATE ROLE auditor;

-- Rolle für Entwickler erstellen

CREATE ROLE developer;

-- SELECT-Berechtigungen für alle Tabellen in compliance_db an die Prüfer-Rolle vergeben

GRANT SELECT ON compliance_db.* TO auditor;

-- INSERT- und UPDATE-Berechtigungen für eine bestimmte Tabelle an die Entwickler-Rolle vergeben

GRANT INSERT, UPDATE ON compliance_db.app_logs TO developer;

-- Rollen den Benutzern zuweisen

GRANT auditor TO 'audit_user'@'localhost';

GRANT developer TO 'dev_user'@'localhost';

-- Prüfen, welche Rollen einem Benutzer zugewiesen wurden

SHOW GRANTS FOR 'audit_user'@'localhost';

SHOW GRANTS FOR 'dev_user'@'localhost';

-- Rolle für die aktuelle Sitzung aktivieren

SET ROLE auditor;

-- Rolle entziehen, wenn nicht mehr benötigt

REVOKE developer FROM 'dev_user'@'localhost';

Dieser Ansatz sorgt für klare Trennung der Verantwortlichkeiten. Beispielsweise können Prüfer nur sensible Daten einsehen, Entwickler nur anwendungsbezogene Tabellen ändern und DBAs behalten administrative Rechte.

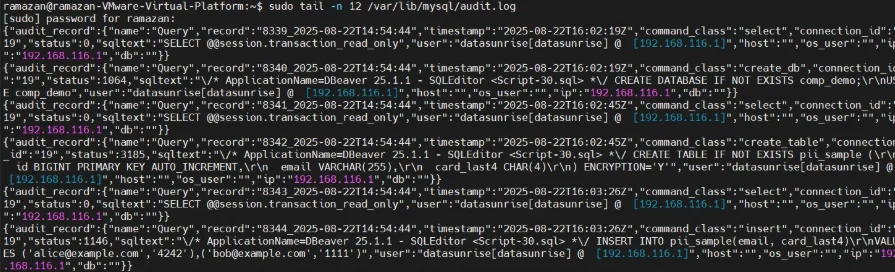

2. Audit-Log-Plugin

Das audit_log-Plugin ermöglicht die Nachverfolgung von Datenbankaktivitäten, einschließlich Logins, Abfragen und administrativer Operationen. Es unterstützt die Ausgabe im JSON-Format, welche in SIEM-Lösungen für Audit-Log-Analysen eingespeist werden kann:

[mysqld]

audit_log_format=JSON

audit_log_policy=ALL

audit_log_file=/var/lib/mysql/audit.log

Administratoren können diese Protokolle dann für Compliance-Berichte oder Incident-Response auswerten.

3. Datenverschlüsselung

Percona integriert sich in die nativen Datenbankverschlüsselungsfunktionen von MySQL, darunter Transparent Data Encryption (TDE) für ruhende Daten und TLS für die Übertragungssicherheit.

Datenverschlüsselung im Ruhezustand mit TDE

[mysqld]

early-plugin-load = keyring_file.so

keyring_file_data = /var/lib/mysql-keyring/keyring

innodb_encrypt_tables = ON

innodb_encrypt_logs = ON

Datenverschlüsselung während der Übertragung mit TLS

[mysqld]

ssl-ca=/etc/mysql/certs/ca.pem

ssl-cert=/etc/mysql/certs/server-cert.pem

ssl-key=/etc/mysql/certs/server-key.pem

TLS-Verbindung überprüfen

SHOW VARIABLES LIKE 'have_ssl';

SHOW STATUS LIKE 'Ssl_cipher';

Diese Einstellungen sorgen dafür, dass sensible Felder sowohl beim Speichern auf der Festplatte als auch bei der Übertragung über das Netzwerk vor unbefugtem Zugriff geschützt bleiben.

Verbesserung der Compliance mit DataSunrise

Während die Funktionen von Percona eine Basis bieten, erfordert die Erreichung von Unternehmens-Compliance oft erweiterte Fähigkeiten. Der DataSunrise Compliance Manager erweitert Percona um Automatisierung, Analytik und plattformübergreifende Sichtbarkeit.

Umfassende Audit-Trails

Im Gegensatz zu nativen Logs, die instanzgebunden bleiben, erstellt DataSunrise einheitliche, manipulationssichere Audit-Trails über mehrere Umgebungen hinweg. Diese Aufzeichnungen können nicht geändert werden und enthalten detaillierte Benutzeraktionen, Abfragen und Datenänderungen. Organisationen profitieren von konsistenter Sichtbarkeit über Produktions-, Staging- und Cloud-Datenbanken hinweg und erhalten so eine vollständige Datenbankaktivitäts-Historie für forensische Analysen.

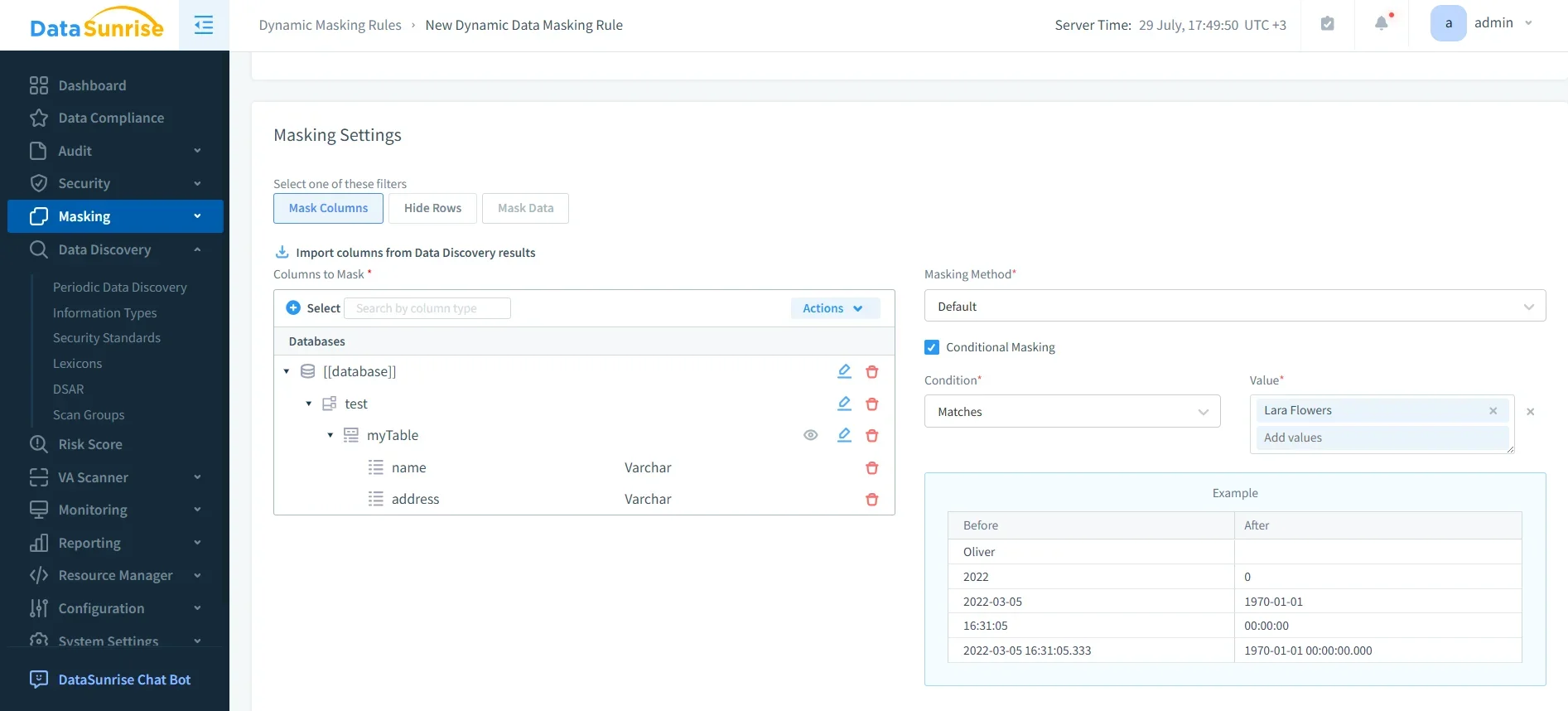

Dynamisches Datenmaskieren

Mit dynamischem Datenmaskieren werden sensible Felder wie Sozialversicherungsnummern oder Kreditkartennummern in Echtzeit verfremdet. Die Richtlinien können an Benutzerrollen angepasst werden, sodass Entwickler, Analysten oder externe Dienstleister nur maskierte Werte sehen, während autorisiertes Personal vollen Zugriff behält. Dieser Ansatz gleicht Compliance und Benutzerfreundlichkeit aus und erlaubt sicheren Umgang mit Daten in Testumgebungen, Berichterstattungen oder Schnittstellen zu Drittanbietern.

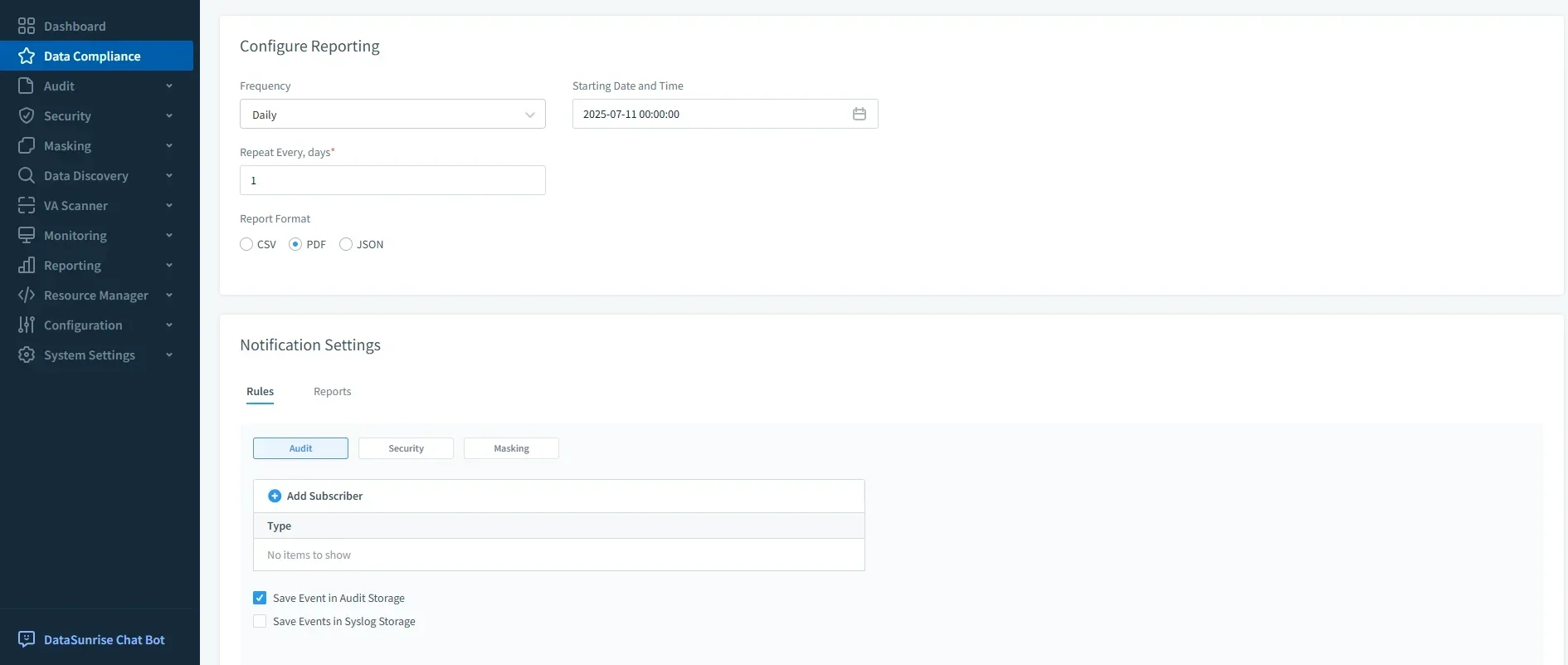

Automatisierte Compliance-Berichterstattung

DataSunrise bietet automatisierte Compliance-Berichte, die mit einem Klick Audit-Nachweise für SOX, HIPAA, DSGVO und PCI DSS erzeugen. Berichte können periodisch oder auf Abruf geplant werden, sodass Organisationen stets auditbereit sind, ohne Last-Minute-Vorbereitungen treffen zu müssen. Dies reduziert sowohl den administrativen Aufwand als auch die Audit-Müdigkeit der Sicherheitsteams.

Verhaltensanalyse und Bedrohungserkennung

Mit Benutzerverhaltensanalyse etabliert DataSunrise Baselines für normales Verhalten und erkennt Anomalien wie Massenexporte sensibler Daten, wiederholte fehlgeschlagene Login-Versuche oder ungewöhnliche Zugriffszeiten. Diese Intelligenz-Schicht ermöglicht proaktive Warnungen und unterstützt die Incident-Response, indem Insider-Bedrohungen oder kompromittierte Konten früher erkannt werden als durch traditionelle Protokolle.

- Erkennung von übermäßigen Abfragebelastungen, die auf Missbrauch von Zugriffsrechten hindeuten können.

- Identifikation verdächtiger Verbindungen aus ungewöhnlichen geografischen Standorten.

- Korrelation von Benutzerverhalten mit Compliance-Regeln zur Verhinderung von Richtlinienverletzungen.

Zentrale Richtlinienverwaltung

DataSunrise ermöglicht zentralisierte Sicherheitsrichtlinien über Multi-Cloud- und Hybrid-Umgebungen hinweg. Sicherheitsteams können Compliance-Regeln einmal definieren und konsistent auf alle Percona-Instanzen anwenden, um Richtlinienabweichungen zu vermeiden. Diese einheitliche Kontrolle verringert das Risiko von Fehlkonfigurationen und stellt sicher, dass Daten-Governance-Anforderungen über die gesamte Datenbanklandschaft erfüllt werden.

- Verwaltung von Richtlinien für mehrere Percona-Cluster über eine einzige Oberfläche.

- Unmittelbare Anwendung von Updates auf Cloud-, On-Premises- und Hybrid-Deployments.

- Gleichmäßige Durchsetzung von DSGVO-, HIPAA- und PCI DSS-Compliance-Standards.

Geschäftliche Auswirkungen der Compliance mit DataSunrise

| Geschäftliche Auswirkung | Beschreibung |

|---|---|

| Risikoreduzierung | Minimierung von Bußgeldern und Datenpannen durch Echtzeitüberwachung. |

| Audit-Effizienz | Zeiteinsparung durch Automatisierung der Compliance-Dokumentation und Reduzierung manueller Arbeit. |

| Betriebliche Resilienz | Aufrechterhaltung konsistenter Sicherheitskontrollen in hybriden und Cloud-Umgebungen. |

| Regulatorische Ausrichtung | Gewährleistung der Audit-Bereitschaft unter DSGVO-, HIPAA-, PCI DSS- und SOX-Vorgaben. |

| Schnellere Incident-Response | Erkennung und Reaktion auf Anomalien sofort, wodurch Ausfallzeiten und Verluste minimiert werden. |

| Geringere Compliance-Kosten | Reduzierung des Aufwands durch Automatisierung repetitiver Prüf- und Berichtsvorgänge. |

| Verbessertes Vertrauen der Stakeholder | Demonstration starker Compliance-Praktiken gegenüber Regulierungsbehörden, Partnern und Kunden. |

Fazit

Das Management der Compliance für Percona Server für MySQL erfordert mehr als das Aktivieren nativer Funktionen. Während Audit-Plugins, RBAC und Verschlüsselung eine Grundlage bilden, verlangt echtes Compliance-Management erweiterte Sichtbarkeit, Automatisierung und plattformübergreifende Abdeckung.

Durch die Integration von DataSunrise können Organisationen eine vereinfachte Compliance, proaktive Risikoerkennung und auditbereite Berichterstattung erreichen. Diese Kombination stärkt sowohl die regulatorische Ausrichtung als auch die betriebliche Sicherheit.