Amazon OpenSearch Audit-Protokoll

Amazon OpenSearch Audit-Protokoll bietet Organisationen Einblick darin, wie Benutzer, Anwendungen und Dienste mit OpenSearch-Clustern interagieren. In der Praxis speichert Amazon OpenSearch häufig Betriebsprotokolle, Sicherheitsereignisse, Kundensupportaufzeichnungen und Anwendungs-Telemetrie. Da diese Datensätze oft sensible oder regulierte Informationen enthalten, wird die Datenbankebenen-Auditierung zu einer verbindlichen Sicherheitsmaßnahme statt zu einer optionalen Funktion.

Audit-Protokolle ermöglichen es Sicherheits- und Compliance-Teams, entscheidende Fragen zu beantworten: Wer hat auf OpenSearch zugegriffen, welche Vorgänge wurden durchgeführt, welche Indizes oder Dokumente waren betroffen und wann traten diese Aktionen auf? Ohne ein strukturiertes Audit-Protokoll gestaltet sich die Rekonstruktion dieser Details im Rahmen einer Untersuchung oder Prüfung langsam und unzuverlässig.

Dieser Artikel erläutert, wie das Amazon OpenSearch Audit-Protokoll funktioniert, warum native Protokollmechanismen unzureichend sind und wie DataSunrise eine zentralisierte, audit-fähige Protokollierung für OpenSearch-Umgebungen bereitstellt.

Was ein Audit-Protokoll in Amazon OpenSearch erfasst

Ein Audit-Protokoll konzentriert sich auf Datenbankaktivitäten statt auf Systemleistung oder Verfügbarkeit. Im Kontext von OpenSearch umfasst die Auditierung typischerweise:

- Authentifizierungsereignisse von Benutzern und Diensten

- Erstellung, Modifikation und Löschung von Indizes

- Indexierung, Aktualisierungen und Entfernung von Dokumenten

- Administrative und Konfigurations-API-Aufrufe

Diese Ereignisse unterscheiden sich von standardmäßigen Betriebsprotokollen, die hauptsächlich der Fehlerbehebung dienen. Audit-Protokolle hingegen unterstützen die Datenbanksicherheit, Datensicherheit und formale Compliance-Prozesse.

Warum native OpenSearch-Protokolle nicht ausreichen

Amazon OpenSearch generiert interne Protokolle, die Anforderungsmetadaten und Systemereignisse aufzeichnen. Während Betreiber diese Protokolle zur Diagnose verwenden, sind sie nicht dafür ausgelegt, eine vollständige Prüfungslinie im Einklang mit Daten-Compliance-Vorschriften bereitzustellen.

Die Einschränkungen nativer Audit-Protokolle umfassen:

- Keine Sitzungs- oder Transaktionszusammenhänge

- Begrenzte Einsicht in den vollständigen Anfragekontext

- Aufbewahrung abhängig vom Lebenszyklus und Speicher des Clusters

- Keine zentrale Audit-Berichterstattung oder Beweisverwaltung

Folglich erfüllen native Protokolle allein selten regulatorische oder interne Prüfungsanforderungen. Organisationen, die sich ausschließlich darauf verlassen, haben häufig Schwierigkeiten, Zugriffskontrolle nachzuweisen oder verdächtiges Verhalten zu untersuchen.

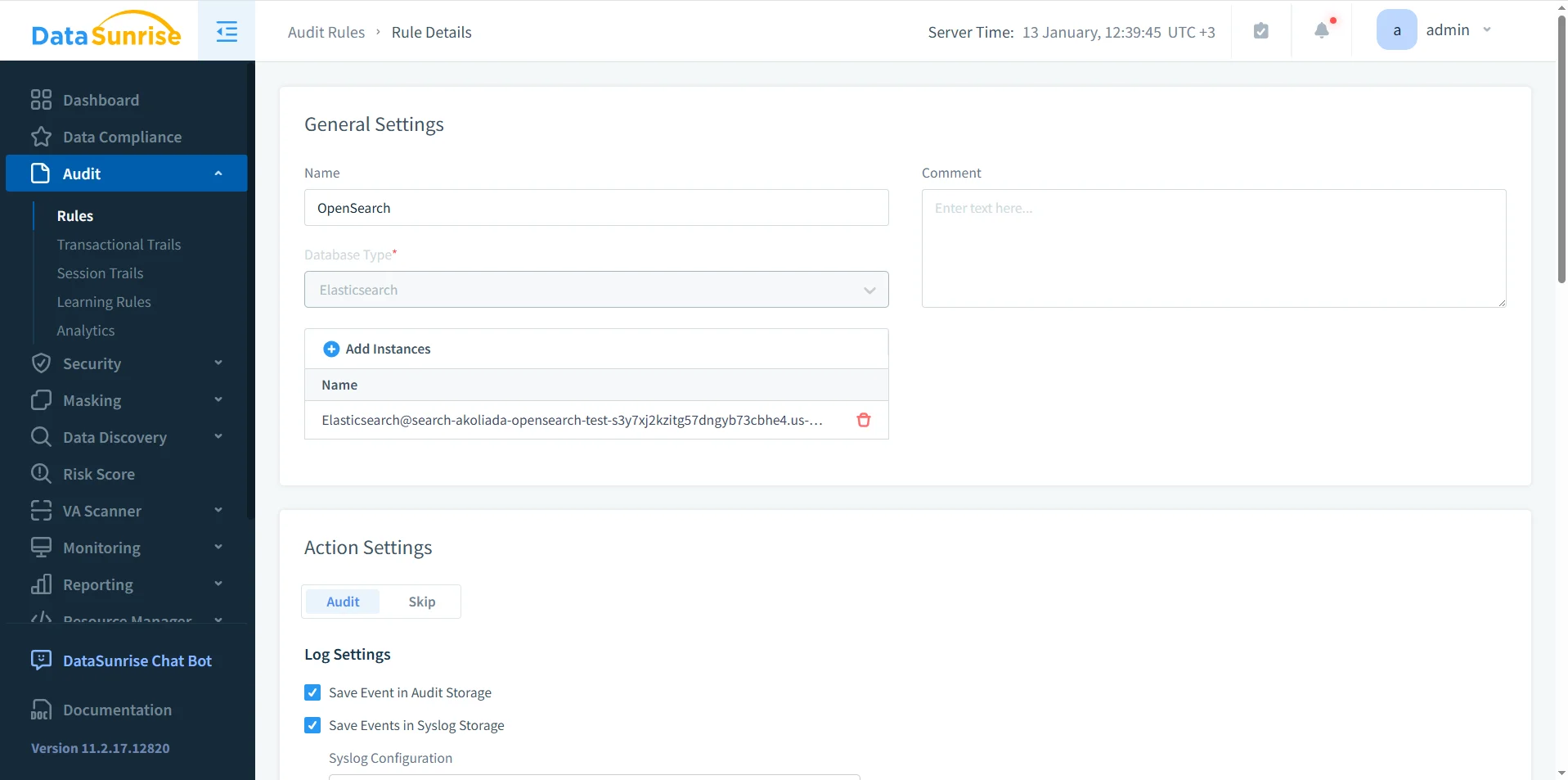

Audit-Regelkonfiguration für Amazon OpenSearch

DataSunrise implementiert die OpenSearch-Auditierung durch explizite Audit-Regeln. Diese Regeln definieren, welche OpenSearch-Instanzen überwacht werden, welche Vorgänge protokolliert werden und wo Audit-Ereignisse gespeichert werden.

Audit-Regeln ermöglichen es Teams, sich auf risikoreiche Operationen wie Dokument-Schreibvorgänge, Aktualisierungen, Löschungen und administrative Aktionen zu konzentrieren. Dieser selektive Ansatz entspricht den Best Practices für Datenprüfungen und Audit-Protokolle.

Die Auswertung der Regeln folgt einem deterministischen Prioritätsmodell, das im Regel-Prioritätsleitfaden beschrieben ist, und stellt eine konsistente Durchsetzung selbst in Umgebungen mit sich überschneidenden Sicherheitsrichtlinien sicher.

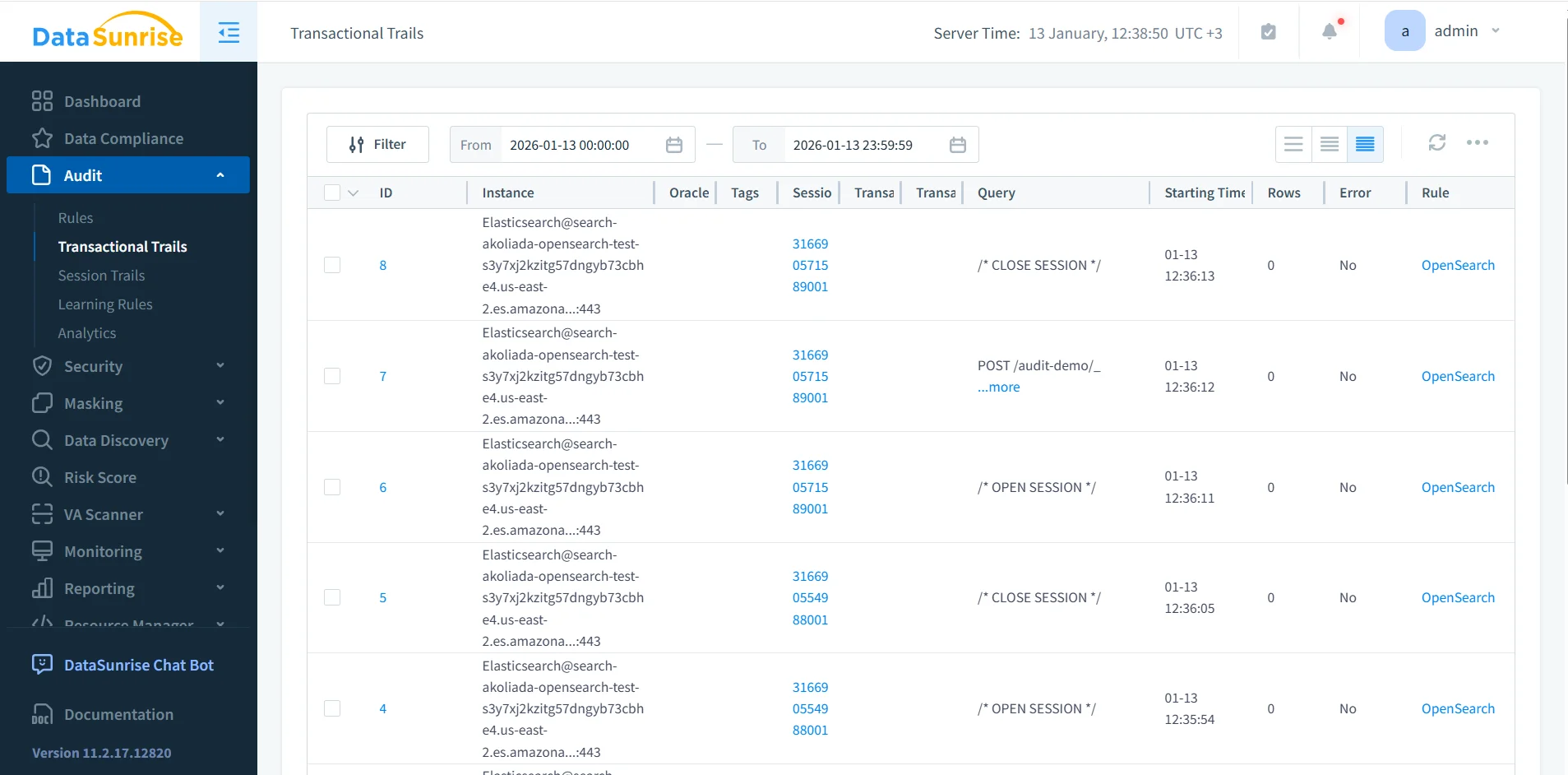

Transaktionale Abläufe und korrelierte Audit-Ereignisse

OpenSearch verarbeitet jede REST-Anfrage unabhängig voneinander. Obwohl dieses Design die Skalierbarkeit verbessert, erschwert es die Auditierung, weil zusammenhängende Vorgänge als getrennte Ereignisse erscheinen.

DataSunrise löst diese Herausforderung, indem einzelne OpenSearch-Anfragen zu transaktionalen Audit-Abläufen korreliert werden. Diese Abläufe gruppieren verwandte Operationen basierend auf Timing, Verbindungsmerkmalen und Anforderungsmetadaten und bieten eine vollständige Historie der Datenbankaktivitäten.

Aus Auditsicht liefern transaktionale Abläufe den wesentlichen Kontext. Sie zeigen, wie ein Benutzer oder eine Anwendung über die Zeit mit OpenSearch interagiert hat, und nicht nur, welche einzelnen Anfragen stattgefunden haben.

Zentrale Architektur der Audit-Protokollierung

DataSunrise erfasst OpenSearch-Aktivitäten als externe Auditschicht statt sich auf interne Datenbankmechanismen zu verlassen. Dieser Ansatz nutzt Traffic-Inspektion und Reverse-Proxy-Techniken, um Datenbankinteraktionen zu beobachten.

Diese Architektur bietet mehrere Vorteile:

- Audit-Daten bleiben unabhängig von OpenSearch-Clustern

- Benutzer können gespeicherte Audit-Einträge nicht manipulieren

- Zentralisierte Aufbewahrungsrichtlinien gelten über alle Umgebungen hinweg

- Audit-Historie bleibt auch bei Upgrades und Migrationen erhalten

Zentrale Speicherung integriert sich zudem mit optimiertem Audit-Speicher und automatisierter Compliance-Berichterstattung.

Beispiel: Geprüfte OpenSearch-Operation

Die folgende Anfrage zeigt, wie DataSunrise einen Dokumentindexierungsvorgang als Teil des Amazon OpenSearch Audit-Protokolls aufzeichnet. Das Anforderungsformat folgt der offiziellen OpenSearch Indexierungs-API.

curl -X POST "http://localhost:9201/audit-demo/_doc" \

-H "Host: search-your-opensearch-domain.us-east-2.es.amazonaws.com" \

-H "Content-Type: application/json" \

-d '{

"user": "bob.smith",

"action": "support_case_update",

"ip": "220.240.200.148",

"timestamp": "2026-01-13T14:02:27Z"

}'

DataSunrise zeichnet diese Operation als auditierbares Datenbankereignis auf. Der Audit-Eintrag umfasst Client-Identität, Quelladresse, Operationstyp, Ausführungszeitpunkt und die zugeordnete Audit-Regel. Dieser Kontext unterstützt Untersuchungen und Datenbankaktivitätsüberwachung.

Audit- und Compliance-Anwendungsfälle

Ein strukturiertes Amazon OpenSearch Audit-Protokoll unterstützt vielfältige Sicherheits- und Compliance-Szenarien:

- Vorfallreaktion und forensische Analyse

- Zugriffsverantwortlichkeit für Administratoren und Support-Teams

- Beweiserstellung für interne und externe Audits

- Erkennung anomalen Verhaltens mittels Analyse des Benutzerverhaltens

Diese Funktionen helfen Organisationen, OpenSearch-Einsätze mit GDPR, HIPAA, PCI DSS und SOX in Einklang zu bringen, indem sie zentralisierte Datensicherheitsrichtlinien und kontinuierliche Audit-Durchsetzung nutzen.

Fazit: Aufbau eines zuverlässigen OpenSearch Audit-Protokolls

Amazon OpenSearch liefert leistungsstarke Such- und Analysefunktionen. Jedoch bietet die native Protokollierung allein kein vollständiges Audit-Protokoll, das für Sicherheitsuntersuchungen oder Compliance-Prüfungen geeignet ist.

Durch den Einsatz von DataSunrise als externe Auditschicht erhalten Organisationen ein zentrales, manipulationssicheres Amazon OpenSearch Audit-Protokoll. Dieser Ansatz stärkt die Sicherheitslage, erleichtert die Einhaltung von Vorschriften und gewährleistet langfristige Audit-Bereitschaft.