Automatisierung der Daten-Compliance für Amazon DynamoDB

Die Automatisierung der Daten-Compliance für Amazon DynamoDB erfordert einen grundsätzlich anderen Ansatz als bei traditionellen relationalen Datenbanken. DynamoDB ist vollständig verwaltet, schemainflexibel und eng in AWS-Infrastrukturservices integriert. Daher sind Compliance-Kontrollen über Identitätsmanagement, Verschlüsselung, Telemetrie und externe Überwachungsschichten verteilt, anstatt innerhalb der Datenbank-Engine selbst implementiert zu sein. Dieses Modell richtet die DynamoDB-Compliance an umfassenderen Daten-Compliance– und Daten-Management-Praktiken aus und nicht an datenbankspezifischen Mechanismen.

Für Organisationen, die regulierte oder sensible Daten in DynamoDB speichern – wie persönliche Daten, Finanzunterlagen oder Gesundheitsinformationen – werden manuelle Compliance-Prozesse schnell unüberschaubar. Automatisierung ist essenziell, um Transparenz zu bewahren, konsistente Kontrollen durchzusetzen und prüfbereite Nachweise bereitzustellen, während die Umgebungen skalieren. Praktisch erfordert dies eine kontinuierliche Überwachung der Datenbankaktivitäten in Kombination mit strukturierter Datensicherheit außerhalb der Datenbank-Engine.

Dieser Artikel erklärt, wie Compliance-Automatisierung in DynamoDB-Umgebungen funktioniert, welche nativen AWS-Services bereitgestellt werden, wo deren Grenzen liegen und wie zentralisierte Automatisierungsplattformen diese Lücken schließen können.

Was Daten-Compliance in DynamoDB-Umgebungen bedeutet

In DynamoDB wird Compliance nicht durch Abfrageebenen-Auditing oder Datenbanktrigger durchgesetzt. Stattdessen basiert sie auf koordinierten AWS-Services, die vor, während und nach dem Datenzugriff operieren. Dieses Modell richtet die Compliance an zentralisierten Zugriffskontrollen und Infrastruktur-Level-Durchsetzung aus, nicht an datenbankspezifischen Mechanismen.

Wichtige Compliance-Ziele sind typischerweise:

- Durchsetzung von Least-Privilege-Zugriff auf Tabellen und Indizes

- Schutz sensibler Daten im Ruhezustand und während der Übertragung

- Erfassung verifizierbarer Zugriffs- und Änderungsverläufe

- Unterstützung regulatorischer Prüfungen und interner Untersuchungen

- Erkennung von Policy-Abweichungen im Verlauf der Architekturentwicklung

Da DynamoDB keine nativen SQL-Protokolle oder internen Abfragehistorien bereitstellt, muss die Compliance-Automatisierung auf Identitätsdurchsetzung, Infrastruktur-Logging und externe Überwachung aufbauen. Praktisch erfordert dies eine kontinuierliche Überwachung der Datenbankaktivitäten in Kombination mit strukturierten Datensicherheits-Kontrollen außerhalb der Datenbank-Engine.

Native AWS-Kontrollen für DynamoDB-Compliance

AWS bietet mehrere grundlegende Services, die zur DynamoDB-Compliance beitragen. Diese Services sind leistungsfähig, arbeiten jedoch unabhängig voneinander und erfordern sorgfältige Koordination, um automatisierte Compliance-Workflows zu unterstützen.

Identity and Access Management (IAM)

AWS Identity and Access Management (IAM) ist die primäre Durchsetzungsschicht für den Zugriff auf DynamoDB. Jede Anfrage wird vor der Ausführung anhand von IAM-Richtlinien bewertet.

IAM-Richtlinien definieren:

- Welche Berechtigte auf DynamoDB zugreifen können

- Welche Aktionen erlaubt sind (

GetItem,PutItem,Query,Scan, usw.) - Welche Tabellen oder Indizes zugänglich sind

- Optionale Bedingungen wie Quell-IP oder VPC-Endpunkt

Beispiel für eine IAM-Richtlinie, die den Lesezugriff auf eine einzelne Tabelle beschränkt:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

IAM ist sehr effektiv zur Zugriffskontrolle, bietet jedoch keine historische Transparenz darüber, wie Daten verwendet wurden – nur, ob Zugriff gewährt wurde.

Verschlüsselung und Infrastruktur-Schutz

DynamoDB verschlüsselt standardmäßig alle ruhenden Daten mit AWS-verwalteten Schlüsseln. Für regulierte Umgebungen nutzen Organisationen typischerweise kundengesteuerte AWS KMS-Schlüssel, um Compliance-Anforderungen hinsichtlich Schlüsselbesitz, Rotation und Widerruf zu erfüllen.

Beispiel für eine DynamoDB-Tabelle mit einem kundengesteuerten KMS-Schlüssel:

{

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd-1234-efgh-5678"

}

}

Zusätzlich:

- Schützt TLS Daten während der Übertragung

- Schützen AWS-Infrastruktursicherungen die physische Speicherung

- Backup- und Point-in-Time-Recovery unterstützen Anforderungen an Datenintegrität

Diese Kontrollen erfüllen viele grundlegende Sicherheitsanforderungen, liefern jedoch keine Compliance-Nachweise auf Aktivitätsebene.

CloudTrail und betriebliches Logging

Da DynamoDB keine Abfrageprotokolle generiert, ist AWS CloudTrail die wichtigste Quelle für Aktivitätsdaten.

CloudTrail erfasst:

- API-Aufrufe an DynamoDB

- Identität des Antragstellers

- Zeitstempel und Quelle

- Status von Erfolg oder Fehler

Beispiel für ein CloudTrail-Ereignis einer DynamoDB-Operation:

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "PutItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "IAMUser",

"userName": "app-service-user"

},

"requestParameters": {

"tableName": "Orders"

},

"responseElements": {

"consumedCapacity": null

}

}

Diese Daten sind für die Rechenschaftspflicht entscheidend, haben aber wesentliche Einschränkungen:

- Keine Einsicht auf Elementebene beim Datenzugriff

- Kein Verständnis für Kontext sensibler Daten

- Keine integrierte Compliance-Logik

- Hohe Log-Mengen, die Nachverarbeitung erfordern

CloudTrail liefert rohe Telemetriedaten – keine automatisierte Compliance.

Automatisierung der DynamoDB-Compliance mit zentralisierter Überwachung

Zur effektiven Automatisierung der Compliance führen Organisationen eine externe Compliance-Schicht ein, die um DynamoDB herum operiert – nicht innerhalb. Dieser Ansatz orientiert sich an zentralisierten Daten-Compliance-Architekturen anstelle datenbankspezifischer Kontrollen.

Diese Schicht fokussiert sich auf:

- Zentralisierte Richtliniendefinition

- Kontinuierliche Aktivitätsüberwachung

- Bewusstsein für sensible Daten

- Automatisierte Compliance-Berichterstattung

- Konsistenz über Umgebungen hinweg

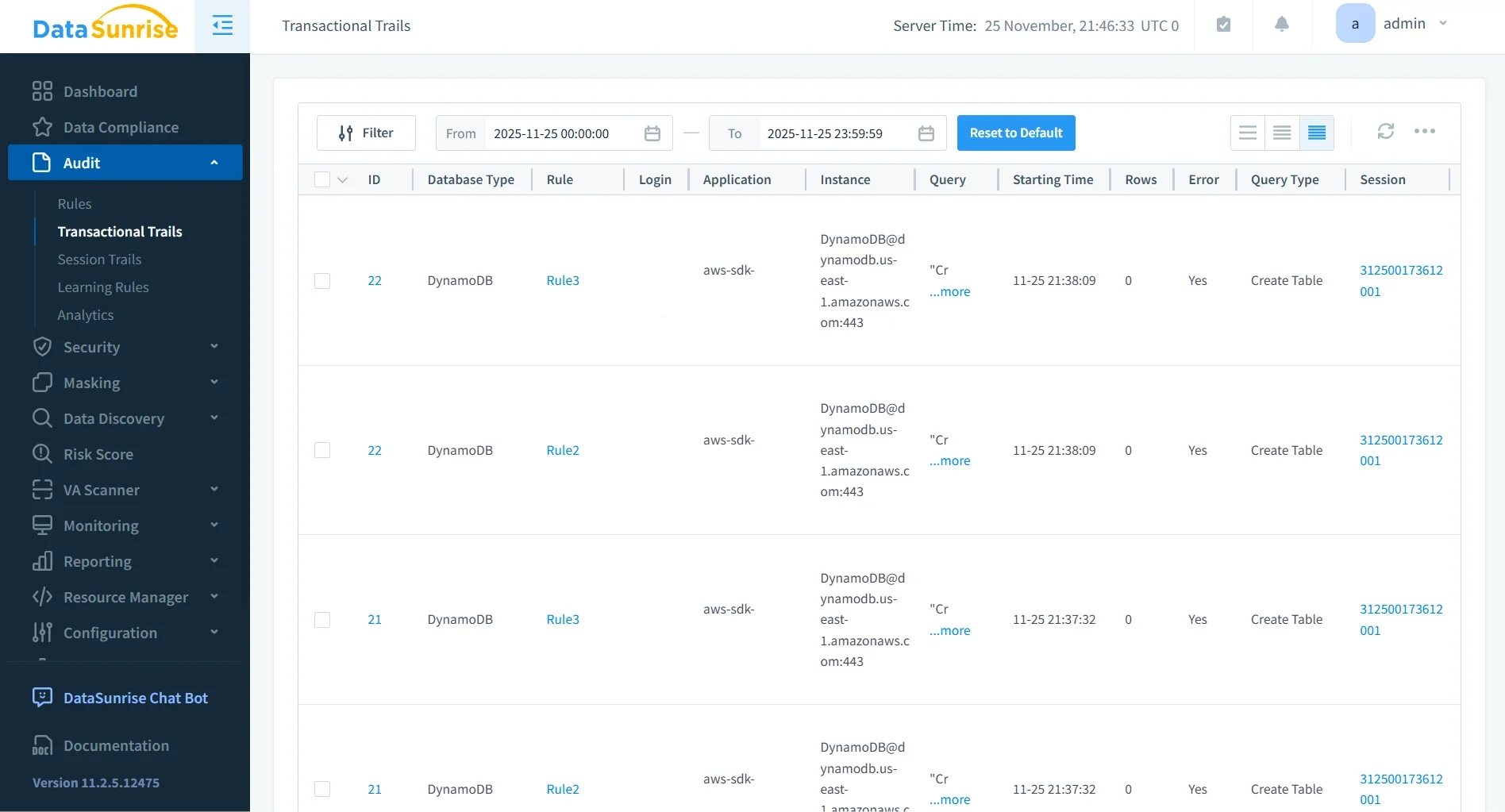

Im Gegensatz zu nativen AWS-Logs wenden Compliance-Automatisierungsplattformen kontextbewusste Logik auf Aktivitätsströme an und verwandeln Rohereignisse durch fortgeschrittene Datenbank-Aktivitätsüberwachung in strukturierte Compliance-Nachweise.

Compliance-bewusste Aktivitätsüberwachung

Automatisierte Compliance-Überwachung bewertet DynamoDB-Aktivitäten basierend darauf, wer was, wie und unter welchen Bedingungen zugegriffen hat. Dieses Modell erweitert herkömmliches Logging, indem es Datensicherheit und regulatorischen Kontext einbezieht.

Anstatt jedes Ereignis blind zu speichern,:

- Filtert die compliance-bewusste Überwachung Ereignisse basierend auf regulatorischer Relevanz

- Korrelieren Identitäten, Aktionen und Datensensitivität

- Detektiert anomales oder risikoreiches Verhalten mittels User Behavior Analysis

- Erhält manipulationssichere Prüfnachweise

Dieser Ansatz reduziert deutlich Rauschen und verbessert die Klarheit von Prüfungen.

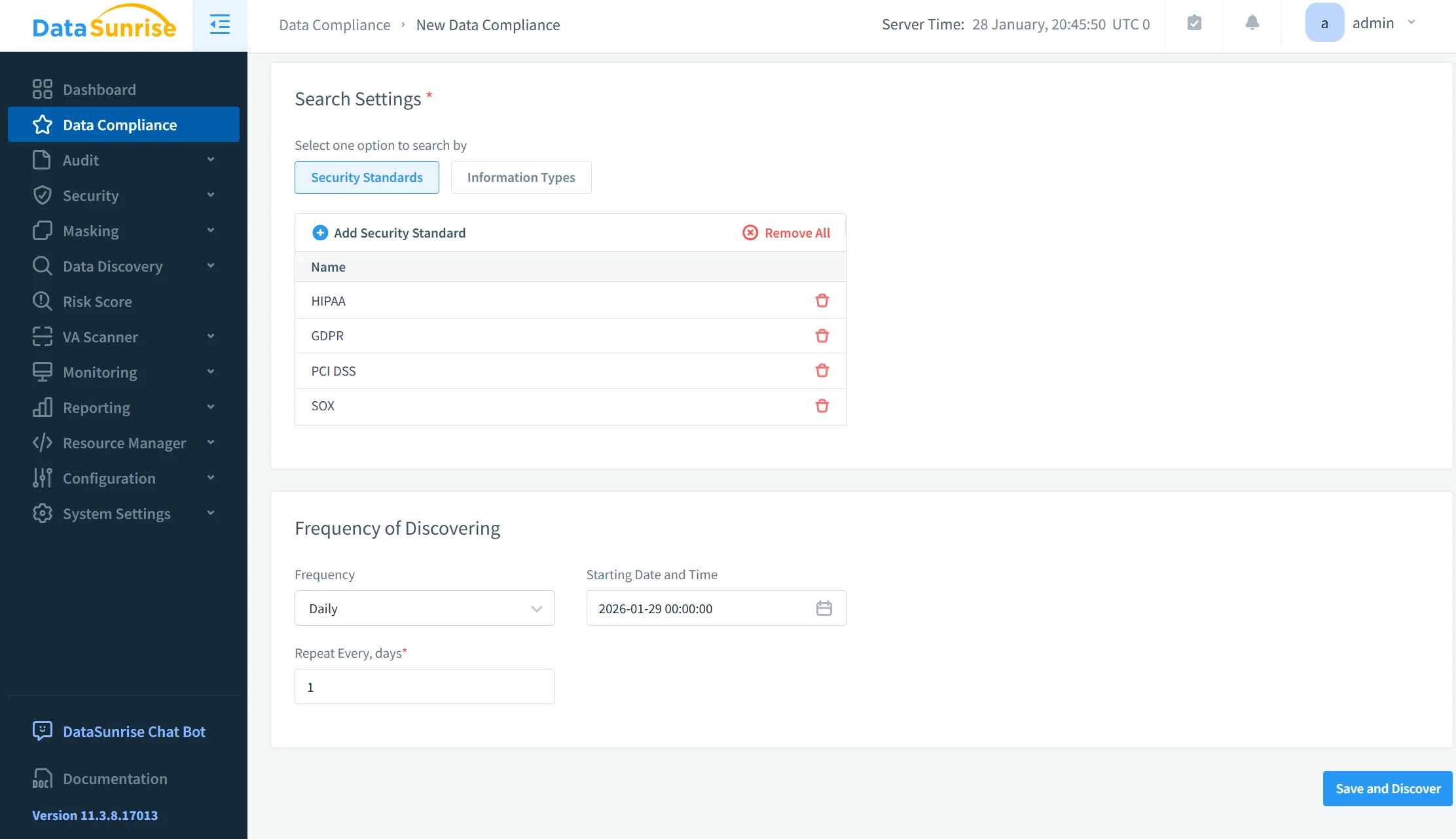

Richtliniengesteuerte Compliance-Automatisierung

Zentralisierte Compliance-Automatisierung basiert auf richtliniengetriebener Durchsetzung, bei der Regeln einmal definiert und konsistent angewendet werden. Richtlinien orientieren sich typischerweise an unternehmensweiten Zugriffskontrollen und Compliance-Zielen und nicht an Anwendunglogik.

Die Richtlinienlogik kann beinhalten:

- Welche DynamoDB-Tabellen regulierte Daten enthalten

- Welche Identitäten unter welchen Bedingungen Zugriff erhalten

- Welche Aktivitäten für spezifische Vorschriften protokolliert werden müssen

- Wie Verstöße oder Anomalien markiert werden

Da Richtlinien außerhalb der Datenbank liegen, bleiben sie konsistent über Entwicklungs-, Test- und Produktionsumgebungen hinweg – sogar über mehrere AWS-Konten verteilt.

Automatisierte Compliance-Berichterstattung

Einer der ressourcenintensivsten Aspekte der Compliance ist die Vorbereitung von Audits. Automatisierungsplattformen lösen dies, indem sie kontinuierlich prüfbereite Berichte mit zentralisierten Compliance-Management-Workflows erstellen.

Automatisierte Berichte können enthalten:

- Zugriffsverlauf nach Identität oder Rolle

- Administrative Änderungen an DynamoDB-Ressourcen

- Nachweise zu Verschlüsselung und Zugriffskontrollen

- Zeitstrahlansichten von Interaktionen mit sensiblen Daten

Dies eliminiert manuelle Protokollauszüge und verkürzt Audit-Zyklen von Wochen auf Stunden.

Geschäftliche Auswirkungen der automatisierten DynamoDB-Compliance

| Geschäftliches Ergebnis | Betriebliche Auswirkung |

|---|---|

| Reduzierte Audit-Vorbereitungszeit | Kontinuierliche Beweissammlung beseitigt manuelle Protokollaggregation und Arbeit in letzter Minute vor Audits |

| Geringeres Risiko für Compliance-Lücken | Automatisierte, richtliniengesteuerte Kontrollen reduzieren menschliche Fehler und Konfigurationsabweichungen |

| Konsistente Kontrollen über Umgebungen hinweg | Identisches Compliance-Verhalten in Entwicklungs-, Test- und Produktionsumgebungen in AWS-Konten |

| Verbesserte Transparenz der Datennutzung | Klare Einblicke, wer wann und unter welchen Bedingungen auf DynamoDB-Ressourcen zugegriffen hat |

| Schnellere Vorfalluntersuchung und -reaktion | Zentralisierte Aktivitätsaufzeichnungen beschleunigen Ursachenanalyse und Eindämmung |

Automatisierung verwandelt Compliance von einer reaktiven Verpflichtung in eine kontinuierliche, messbare operative Fähigkeit statt einer periodischen Prüfungsaufgabe.

Fazit

Amazon DynamoDB bietet eine sichere, skalierbare Infrastruktur, aber Compliance-Automatisierung geschieht nicht automatisch. Native AWS-Services liefern essentielle Bausteine – Identitätsdurchsetzung, Verschlüsselung und Telemetrie – jedoch arbeiten sie unabhängig und fehlen der Compliance-Kontext. Daher müssen Organisationen DynamoDB-Compliance als Teil einer umfassenderen Datensicherheits– und Daten-Compliance-Strategie behandeln und nicht als datenbankspezifische Funktion.

Die Automatisierung der Daten-Compliance für DynamoDB erfordert eine zentrale Schicht, die Richtliniendurchsetzung, Aktivitätsüberwachung und Berichterstattung über Umgebungen hinweg vereinheitlicht. Durch die Auslagerung der Compliance-Logik und das kontinuierliche Interpretieren von Aktivitäten mittels strukturierter Datenbankaktivitätsüberwachung gewinnen Organisationen Klarheit, Konsistenz und Prüfungsvorbereitung, ohne Entwicklung oder Betrieb zu verlangsamen.

In DynamoDB-Umgebungen bedeutet Compliance nicht, Funktionen in der Datenbank hinzuzufügen. Es bedeutet, Transparenz, Kontrolle und Verantwortlichkeit um sie herum zu gestalten – und diese Kontrollen im großen Maßstab automatisiert mit zentralisierten Compliance-Management-Workflows durchzuführen.