Azure SQL Datenbank Audit-Protokoll

In der heutigen dynamischen Cybersecurity-Landschaft ist die Implementierung robuster Audit-Protokolle für die Azure SQL Datenbank für Organisationen, die sensible Daten in Cloud-Umgebungen verwalten, von entscheidender Bedeutung. Laut dem Global Threat Report 2025 von Fortinet stiegen sicherheitsbezogene Vorfälle im Zusammenhang mit Datenbanken im vergangenen Jahr um 54 %, wobei unzureichende Audit-Protokollierung in 71 % dieser Sicherheitsverletzungen als ein beitragender Faktor identifiziert wurde. Dies unterstreicht die wesentliche Bedeutung umfassender Lösungen für Audit-Protokolle für moderne Datenbankplattformen wie Azure SQL.

Da Organisationen weiterhin geschäftskritische Workloads in die Cloud migrieren, bietet das Führen detaillierter Audit-Protokolle von Datenbankaktivitäten die notwendige Transparenz, um Sicherheit zu gewährleisten und Compliance zu wahren. Microsoft Azure SQL Datenbank bietet leistungsstarke native Audit-Protokoll-Funktionen, die es Organisationen ermöglichen, Datenbankaktivitäten effizient zu verfolgen und gleichzeitig sowohl Sicherheitsüberwachung als auch regulatorische Anforderungen zu unterstützen.

Was ist ein Azure SQL Datenbank Audit-Protokoll?

Ein Azure SQL Datenbank Audit-Protokoll ist eine umfassende Aufzeichnung von Datenbankereignissen, die erfasst, wer auf Daten zugegriffen hat, welche Aktionen durchgeführt wurden, wann diese Aktionen stattfanden und welche Datenbankobjekte betroffen waren. Diese systematische Protokollierung erfüllt mehrere wesentliche Funktionen:

- Sicherheitsüberwachung: Erkennung unautorisierter Zugriffsversuche, verdächtiger Abfragemuster und potenzieller Datenbankbedrohungen

- Compliance-Dokumentation: Erfüllung der Anforderungen von regulatorischen Rahmenwerken wie DSGVO, HIPAA, SOX und PCI DSS

- Forensische Untersuchung: Bereitstellung detaillierter Nachweise zur Analyse von Sicherheitsvorfällen und für Untersuchungen zu Datenpannen

- Betriebsbezogene Einblicke: Verstehen der Datenbankaktivitätsgeschichte und Identifikation von Optimierungspotenzialen

- Zugriffsverantwortung: Sicherstellung, dass Benutzer für ihre Interaktionen mit der Datenbank zur Rechenschaft gezogen werden

Im Gegensatz zu herkömmlichen lokalen Datenbanken, die oft umfangreiche Konfigurationen erfordern, vereinfacht die Azure SQL Datenbank die Implementierung von Audit-Protokollen durch integrierte Funktionen, die mit minimalem Aufwand aktiviert werden können und dennoch eine robuste Protokollierungsfunktionalität bieten.

Natives Audit-Protokoll für Azure SQL Datenbank

Die Azure SQL Datenbank enthält umfassende native Audit-Protokollfunktionen, die über verschiedene Schnittstellen konfiguriert werden können, darunter das Azure-Portal, PowerShell, Azure CLI oder T-SQL-Befehle.

1. Arten der Audit-Protokollierung in Azure SQL

Die Azure SQL Datenbank bietet zwei primäre Ansätze zur Audit-Protokollierung:

- SQL Datenbank-Auditierung: Die Standard-Auditierungsfunktion, die Datenbankereignisse in Azure Storage, einen Log Analytics-Arbeitsbereich oder Event Hub protokolliert

- Erweiterte Ereignis-Auditierung: Eine detailliertere Auditierung, die die Architektur der erweiterten Ereignisse von SQL Server nutzt, um Aktivitäten im Detail zu erfassen

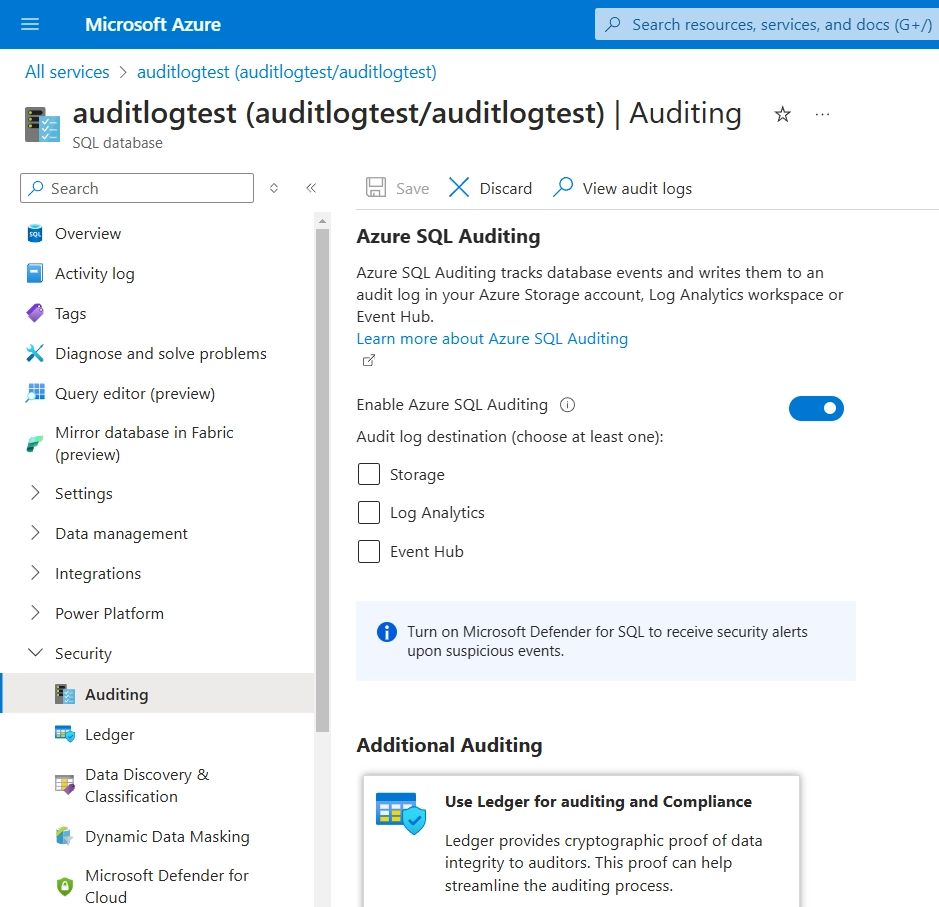

2. Aktivierung der Azure SQL Datenbank Audit-Protokolle

Konfiguration über das Azure-Portal:

- Navigieren Sie im Azure-Portal zu Ihrem Azure SQL Server oder Ihrer Datenbank

- Wählen Sie im Sicherheitsbereich “Auditierung” aus

- Setzen Sie “Azure SQL Datenbank-Auditierung aktivieren” auf “EIN”

- Konfigurieren Sie Ihr Ziel für das Audit-Protokoll (Azure Storage, Log Analytics oder Event Hub)

- Definieren Sie den Aufbewahrungszeitraum für Audit-Einträge

- Wählen Sie die Audit-Aktionsgruppen, die überwacht werden sollen

- Speichern Sie Ihre Konfiguration

3. Wichtige Azure SQL Audit-Protokoll-Ereignisse

Audit-Protokolle der Azure SQL Datenbank können eine Vielzahl von Datenbankereignissen erfassen, einschließlich:

| Ereigniskategorie | Beschreibung | Beispielereignisse |

|---|---|---|

| Datenbankauthentifizierung | Benutzer-Anmeldeversuche | Erfolgreiche / fehlgeschlagene Anmeldungen |

| Datenzugriff | Operationen zum Datenabruf | SELECT-Anweisungen |

| Datenänderung | Änderungen am Datenbankinhalt | INSERT, UPDATE, DELETE |

| Schemaänderungen | Veränderungen an der Datenbankstruktur | CREATE, ALTER, DROP |

| Berechtigungsänderungen | Sicherheitsberechtigungsänderungen | GRANT, DENY, REVOKE |

| Administrationsaktionen | Datenbankverwaltungsoperationen | BACKUP, RESTORE |

Beispielhafter Audit-Protokoll-Eintrag:

{

"event_time": "2025-01-18T15:42:36.5170068Z",

"sequence_number": 1,

"action_id": "SELECT",

"succeeded": true,

"permission_check_result": "SUCCESS",

"server_principal_id": 8372,

"server_principal_name": "[email protected]",

"database_principal_name": "db_datareader",

"database_name": "FinancialReporting",

"schema_name": "dbo",

"object_name": "AnnualReports",

"statement": "SELECT * FROM dbo.AnnualReports WHERE FiscalYear = 2024",

"client_ip": "40.112.128.75",

"application_name": "Power BI"

}

Beispielhafte Audit-Protokoll-Einträge:

| event_time | action_id | server_principal_name | database_name | object_name | client_ip |

|---|---|---|---|---|---|

| 2025-01-18 15:42:36 | SELECT | [email protected] | FinancialReporting | AnnualReports | 40.112.128.75 |

| 2025-01-18 15:40:12 | UPDATE | app_service | CustomerDB | Accounts | 13.91.124.56 |

| 2025-01-18 15:35:27 | FAILED_LOGIN | unknown_user | master | – | 104.42.18.92 |

| 2025-01-18 15:32:05 | CREATE_TABLE | [email protected] | ProductCatalog | Products | 52.187.30.45 |

| 2025-01-18 15:28:14 | DROP_TABLE | [email protected] | ArchiveDB | OldTransactions | 52.187.30.45 |

Zugriff auf und Analyse von Azure SQL Audit-Protokollen

Audit-Protokolle der Azure SQL Datenbank können über verschiedene Methoden abgerufen und analysiert werden:

- Azure-Portal: Navigieren Sie zu Ihrem SQL Server oder Ihrer Datenbank, wählen Sie “Auditierung” und klicken Sie auf “Audit-Protokolle anzeigen”, um protokollierte Ereignisse zu durchsuchen und zu filtern

- Azure Storage Explorer: Für in Azure Blob Storage gespeicherte Protokolle können Sie den Storage Explorer nutzen, um Protokolldateien zu durchsuchen und herunterzuladen

- Log Analytics Abfragen: Für an Log Analytics gesendete Protokolle nutzen Sie KQL (Kusto Query Language) für eine fortgeschrittene Analyse:

// Alle fehlgeschlagenen Anmeldeversuche in den letzten 24 Stunden finden AzureDiagnostics | where Category == "SQLSecurityAuditEvents" | where TimeGenerated > ago(24h) | where action_id_s == "FAILED_LOGIN" | project TimeGenerated, server_principal_name_s, client_ip_s, application_name_s | order by TimeGenerated desc

- PowerShell: Rufen Sie Audit-Einträge programmatisch ab und analysieren Sie sie:

# Audit-Einträge für einen bestimmten Zeitraum abrufen Get-AzSqlDatabaseAudit -ResourceGroupName "Financial-RG" ` -ServerName "finance-sql-east" ` -DatabaseName "Transactions" ` -StartTime (Get-Date).AddDays(-1) ` -EndTime (Get-Date)

Erweiterte Azure SQL Audit-Protokollierung mit DataSunrise

Für Organisationen, die umfassendere Audit-Protokollfunktionen benötigen, bietet die DataSunrise Database Security Suite fortschrittliche Funktionen, die die native Protokollierungsfunktionalität der Azure SQL Datenbank erweitern.

Einrichtung von DataSunrise für Azure SQL Datenbank

Die Implementierung von DataSunrise für eine erweiterte Audit-Protokollierung erfolgt in einem einfachen Prozess:

- Verbinden Sie sich mit Ihrer Azure SQL Datenbank: Fügen Sie Ihre Azure SQL Datenbankinstanz zu DataSunrise hinzu, indem Sie die Verbindungsdetails angeben und die Authentifizierung entweder über SQL-Anmeldedaten oder die Azure AD-Integration konfigurieren.

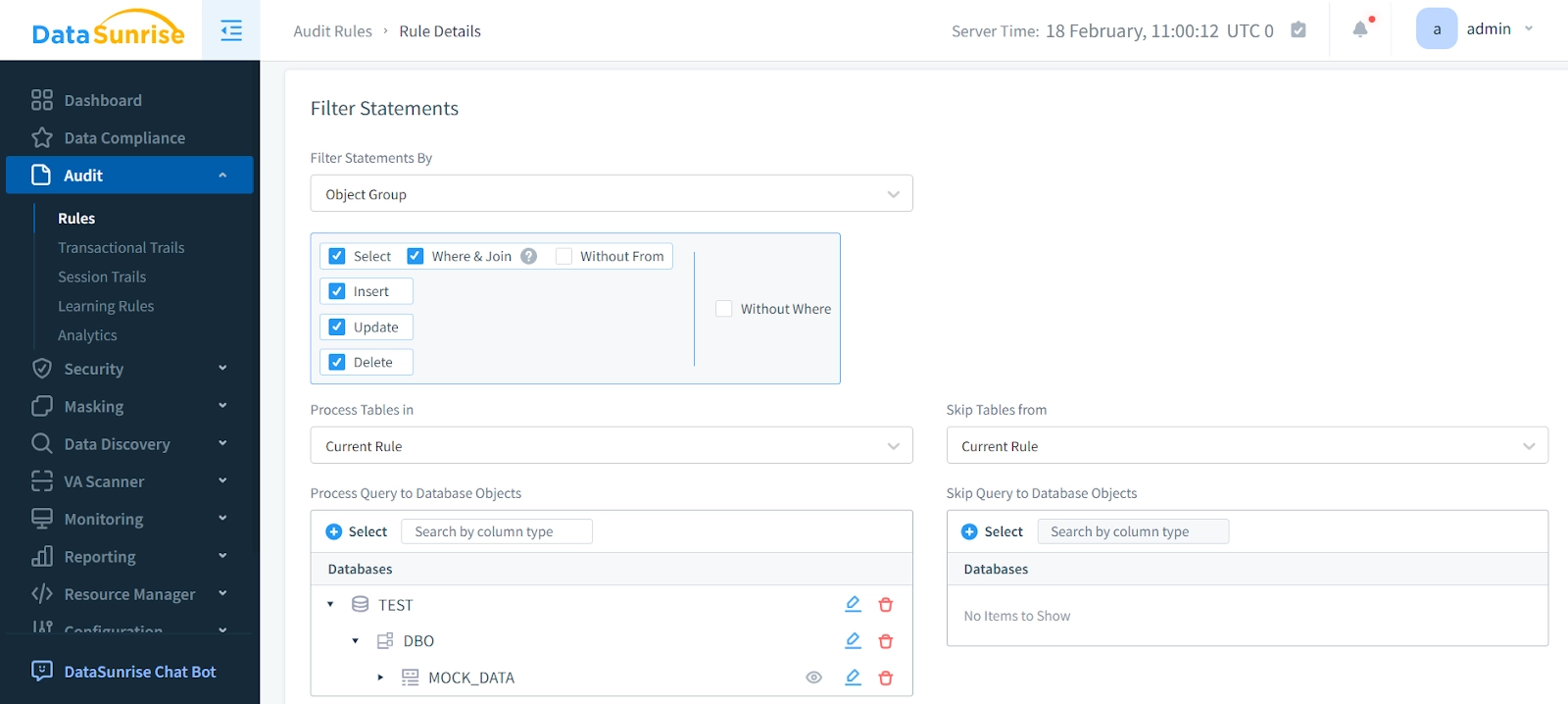

- Audit-Regeln konfigurieren: Definieren Sie spezifische Tabellen und Operationen, die überwacht werden sollen, erstellen Sie benutzerdefinierte Regeln für sensible Daten und konfigurieren Sie compliance-spezifische Audit-Anforderungen.

- Audit-Protokolle überwachen: Greifen Sie auf das Dashboard “Transactional Trails” zu, um detaillierte Ereignisinformationen anzuzeigen, Protokolle basierend auf verschiedenen Kriterien zu filtern und umfassende Berichte zu erstellen.

Zentrale Vorteile von DataSunrise für die Azure SQL Audit-Protokollierung

1. Umfassende Audit-Regeln

DataSunrise bietet eine granulare Kontrolle über die Audit-Protokollierung durch anpassbare Regeln basierend auf Benutzeridentitäten und -rollen, Anwendungskontexten, Datenbankobjekten und Operationen, Zeiträumen und Zugriffsmustern sowie dem Inhalt und der Komplexität von Abfragen. Diese Flexibilität ermöglicht es Organisationen, präzise Audit-Richtlinien zu implementieren, die kritische Sicherheitsereignisse erfassen und gleichzeitig Störungen durch routinemäßige Operationen minimieren.

2. Echtzeitüberwachung und Alarmierung

Im Gegensatz zu grundlegenden Protokollierungssystemen bietet DataSunrise unmittelbare Transparenz in Bezug auf Datenbankaktivitätsüberwachung durch Live-Sitzungsüberwachung mit detaillierten kontextbezogenen Informationen. Die Plattform liefert Echtzeitbenachrichtigungen für verdächtige oder unautorisierte Vorgänge über konfigurierbare Benachrichtigungskanäle wie E-Mail, Slack und MS Teams. Organisationen profitieren von schwellenwertbasierten Alarmen für anomale Zugriffsmuster, was eine schnelle Reaktion auf potenzielle Sicherheitsvorfälle ermöglicht.

3. Fortgeschrittene Sicherheitsanalysen

DataSunrise verwendet ausgeklügelte Analysen, um rohe Audit-Daten in umsetzbare Sicherheitsinformationen zu verwandeln. Das System führt Analysen des Benutzerverhaltens durch, um normale Aktivitätsbaselines festzulegen, und nutzt Anomalieerkennung, um Abweichungen von den erwarteten Mustern zu identifizieren. Sicherheitsteams profitieren von Risikobewertungen basierend auf mehreren kontextbezogenen Faktoren und der Korrelation von Ereignissen, um ausgeklügelte Angriffsmuster zu erkennen, die einfacheren Überwachungssystemen möglicherweise entgehen.

4. Automatisierte Compliance-Berichterstattung

DataSunrise vereinfacht die Einhaltung gesetzlicher Vorschriften durch vorgefertigte Vorlagen für DSGVO, HIPAA, SOX, PCI DSS und andere Regulierungen. Die Plattform unterstützt die automatische Berichtserstellung zur Bereitstellung von Audit-Nachweisen, anpassbare Compliance-Dashboards für spezifische Anforderungen und eine Lückenanalyse zur Identifizierung potenzieller Compliance-Schwächen. Dieser umfassende Ansatz reduziert den normalerweise erforderlichen manuellen Aufwand zur Erstellung von Regulierungsdokumentationen erheblich.

5. Zentrale Verwaltungszentrale

Für Organisationen, die mehrere Datenbankumgebungen verwalten, bietet DataSunrise ein einheitliches Management der Audit-Richtlinien über alle Datenbankinstanzen hinweg. Die Plattform stellt konsistente Sicherheitsrichtlinien sicher und erleichtert zugleich die zentrale Speicherung und Analyse von Protokollen. Administratoren profitieren von einer umfassenden Transparenz in hybriden Umgebungen, was die Verwaltung komplexer Datenbankökosysteme vereinfacht und eine standardisierte Sicherheitskontrolle gewährleistet.

Best Practices für die Audit-Protokollierung in Azure SQL Datenbanken

Die Implementierung einer effektiven Audit-Protokollierung für Azure SQL Datenbanken erfordert die Berücksichtigung mehrerer zentraler Bereiche:

1. Leistungsoptimierung

- Selektive Auditierung: Konzentrieren Sie sich auf die Auditierung sicherheitsrelevanter Operationen statt auf alle Datenbankaktivitäten

- Ressourcenplanung: Weisen Sie angemessene Ressourcen für das Sammeln und Speichern von Audit-Daten zu

- Protokollrotation: Implementieren Sie eine automatisierte Archivierung älterer Audit-Einträge

- Abfrageoptimierung: Sorgen Sie für effiziente Abfragen zur Analyse der Audit-Protokolle

2. Sicherheitsimplementierung

- Protokollschutz: Implementieren Sie Maßnahmen zum Schutz vor Manipulationen an den Audit-Protokollen

- Zugriffskontrollen: Beschränken Sie den Zugriff auf Audit-Protokolle durch rollenbasierte Zugriffskontrollen

- Verschlüsselung: Sorgen Sie dafür, dass Audit-Daten sowohl im Ruhezustand als auch bei der Übertragung verschlüsselt werden

- Backup-Strategie: Beziehen Sie Audit-Protokolle in Ihre Backup- und Notfallwiederherstellungspläne mit ein

3. Compliance-Management

- Dokumentation: Führen Sie detaillierte Aufzeichnungen zu Audit-Richtlinien und -Verfahren

- Aufbewahrungsrichtlinien: Legen Sie klare Aufbewahrungszeiträume basierend auf regulatorischen Anforderungen fest

- Regelmäßige Tests: Überprüfen Sie periodisch die Vollständigkeit und Genauigkeit der Audit-Protokolle

- Beweissicherung: Etablieren Sie Verfahren, um Audit-Protokolle als Beweismittel zu sichern

4. Überwachung und Analyse

- Regelmäßige Überprüfungen: Etablieren Sie festgelegte Überprüfungsverfahren für Audit-Protokolle

- Baseline-Entwicklung: Definieren Sie normale Betriebsabläufe, um Anomalien zu erkennen

- Alarmanpassung: Konfigurieren Sie geeignete Schwellenwerte, um Fehlalarme zu reduzieren

- Incident Response: Erstellen Sie klare Protokolle zur Untersuchung verdächtiger Aktivitäten

5. Integration von Drittanbieterlösungen

- Sicherheitstools: Ziehen Sie spezialisierte Lösungen wie DataSunrise für eine erweiterte Überwachung in Betracht

- SIEM-Integration: Leiten Sie kritische Audit-Ereignisse an Systeme für Security Information and Event Management weiter

- Bedrohungsinformationen: Integrieren Sie externe Bedrohungsdaten zur Verbesserung der Erkennung

- Automatisierte Abhilfemaßnahmen: Implementieren Sie Sicherheitsorchestrierung für eine effiziente Reaktion auf Vorfälle

Fazit

Eine effektive Audit-Protokollierung der Azure SQL Datenbank ist essenziell für Sicherheit, Compliance und betriebliches Exzellenz in Cloud-Umgebungen. Während native Audit-Funktionen eine solide Grundlage bieten, profitieren Organisationen mit komplexen Anforderungen von spezialisierten Lösungen, die Echtzeitüberwachung, intelligente Analysen und automatisierte Compliance-Berichterstattung ermöglichen.

DataSunrise bietet flexible, hochmoderne Datenbanksicherheitstools, die über die reine Auditierung hinausgehen. Mit Funktionen wie dynamischer Datenmaskierung, KI-gestützten Verhaltensanalysen und automatisierter Compliance-Manager-Berichtserstellung für DSGVO, HIPAA, SOX und PCI DSS liefert DataSunrise einen umfassenden Schutz für Azure SQL Datenbankumgebungen.

Besuchen Sie noch heute die DataSunrise-Website, um eine Online-Demo zu vereinbaren und herauszufinden, wie unsere fortschrittlichen Sicherheitslösungen Ihre Azure SQL Datenbank-Schutzstrategie stärken können.