Cloudberry Datenaktivitätsverlauf

Cloudberry Datenaktivitätsverlauf bietet wesentliche Werkzeuge zur Überwachung und Sicherung von Datenbankoperationen. Organisationen, die Datenbanküberwachungssysteme implementieren, können davon profitieren, sowohl die Kernfunktionen als auch die erweiterten Fähigkeiten dieser Lösung zu verstehen. Der Datenpannenbericht 2023 des Identity Theft Resource Centers zeigt, dass über 353 Millionen Datensätze offengelegt wurden. Dies unterstreicht die Bedeutung einer genauen Überwachung der Aktivitäten.

Für Teams, die Datenoperationen verwalten, bieten die nativen Überwachungsfunktionen von Cloudberry detaillierte Einblicke in Datenbankzugriffsmuster und Änderungen. Diese Funktionen helfen dabei, Compliance-Anforderungen einzuhalten, während sie gleichzeitig eine klare Sichtbarkeit der Datenbankoperationen ermöglichen. Durch SQL-Sprachfunktionen, Sichten und gespeicherte Prozeduren können Organisationen detaillierte Prüfpfade erstellen und den Datenzugriff effektiv überwachen.

Diese technische Übersicht untersucht, wie die nativen Funktionen von Cloudberry sowie Integrationen von Drittanbietern implementiert werden können, um eine zuverlässige Überwachung der Datenbankaktivitäten zu etablieren.

Verständnis des nativen Datenaktivitätsverlaufs von Cloudberry

Cloudberry bietet integrierte Funktionen zur Verfolgung von Datenänderungen und Zugriffsmustern. Diese Funktionen nutzen die Eigenschaften der SQL-Sprache, um detaillierte Einblicke in Datenbankoperationen über Sichten und gespeicherte Prozeduren zu ermöglichen.

Kernfunktionen und Vorteile

Der native Datenaktivitätsverlauf in Cloudberry ermöglicht es Organisationen, folgende Dinge zu tun:

- Alle Datenänderungen in Echtzeit zu verfolgen

- Zugriffsmuster der Benutzer und Abfrageausführungen zu überwachen

- Umfassende Prüfpfade zur Einhaltung gesetzlicher Vorschriften zu führen

- Detaillierte Aktivitätsberichte zu erstellen

- Aktivitätsprotokolle für externe Analysen zu exportieren

Einrichtung des Datenaktivitätsverlaufs

Um die Überwachung der Datenaktivitäten in Cloudberry zu aktivieren, verbinden Sie sich mit Ihrer Datenbank und führen Sie die folgenden Schritte aus:

-- Aktivierung der Überwachung der Datenaktivitäten

ALTER DATABASE your_database

SET ACTIVITY_TRACKING = TRUE;

-- Erstelle Ansicht für den Datenaktivitätsverlauf

CREATE OR REPLACE VIEW data_activity_history AS

SELECT

operation_id,

user_name,

operation_type,

table_name,

operation_timestamp,

affected_rows

FROM system.activity_log;

-- Beispielabfrage

SELECT * FROM data_activity_history LIMIT 3;

Beispielausgabe:

| Operations-ID | Benutzername | Operationstyp | Tabellenname | Operationszeitstempel | Betroffene Zeilen |

|---|---|---|---|---|---|

| 1001 | admin | INSERT | customers | 2025-02-10 09:15:22 | 5 |

| 1002 | analyst1 | SELECT | customers | 2025-02-10 09:16:45 | 0 |

| 1003 | admin | UPDATE | customers | 2025-02-10 09:17:30 | 1 |

Befehlszeilen-Schnittstellenoperationen

Aktivitätsverlauf anzeigen

cloudberry-cli activity-log --database mydb --last-hours 24

Beispielausgabe:

ZEIT BENUTZER OPERATION TABELLE DETAILS 2025-02-10 09:15:22 admin INSERT customers 5 Zeilen betroffen 2025-02-10 09:16:45 analyst1 SELECT customers Abfrage abgeschlossen (2,3s) 2025-02-10 09:17:30 admin UPDATE customers 1 Zeile betroffen 2025-02-10 09:18:12 dev_user SELECT customers Abfrage abgeschlossen (1,1s) 2025-02-10 09:19:01 analyst1 SELECT customers Abfrage abgeschlossen (0,9s)

Spezifische Tabellentätigkeiten überprüfen

cloudberry-cli table-activity --table customers --start-date "2025-02-01"

Beispielausgabe:

TABELLE: customers ZEITRAUM: 2025-02-01 bis 2025-02-10 GESAMTANZAHL DER OPERATIONEN: 156 ANZAHL DER OPERATIONEN: SELECT: 89 INSERT: 34 UPDATE: 28 DELETE: 5 TOP-BENUTZER: admin: 45 Operationen analyst1: 67 Operationen dev_user: 44 Operationen

Praktisches Beispiel: Überwachung von Datenänderungen

Erstellen Sie eine Beispiel-Kundentabelle

CREATE TABLE customers (

id INT,

first_name VARCHAR(50),

last_name VARCHAR(50),

email VARCHAR(100),

ip_address VARCHAR(15),

country VARCHAR(50),

signup_date DATE,

last_login TIMESTAMP,

account_status VARCHAR(20)

);

Beispieldaten einfügen

INSERT INTO customers VALUES (1, 'Maria', 'Rodriguez', '[email protected]', '192.168.1.101', 'Spain', '2024-01-15', '2025-02-10 08:30:00', 'active'), (2, 'John', 'Smith', '[email protected]', '10.0.0.125', 'USA', '2024-01-16', '2025-02-09 15:45:00', 'active'), (3, 'Yuki', 'Tanaka', '[email protected]', '172.16.0.100', 'Japan', '2024-01-17', '2025-02-10 03:15:00', 'active');

Abfrage der jüngsten Änderungen

SELECT * FROM data_activity_history WHERE table_name = 'customers' ORDER BY operation_timestamp DESC LIMIT 3;

Beispielausgabe:

| Operations-ID | Benutzername | Operationstyp | Tabellenname | Operationszeitstempel | Betroffene Zeilen |

|---|---|---|---|---|---|

| 1015 | admin | INSERT | customers | 2025-02-10 10:15:22 | 5 |

| 1014 | admin | CREATE | customers | 2025-02-10 10:15:20 | 0 |

| 1013 | admin | DROP | customers | 2025-02-10 10:15:18 | 0 |

Erweiterte Prüfungsfunktionen

Basierend auf den nativen Prüfungsfunktionen von Cloudberry, die in unserem Datenprüfungs-Artikel behandelt werden, können Sie ausgefeilte Überwachungsmechanismen implementieren. Das System ermöglicht:

- Benutzerdefinierte Prüfpfad-Definitionen

- Granulare Überwachung der Zugriffskontrolle

- Automatisierte Alarmerzeugung

- Erstellung von Compliance-Berichten

Lassen Sie uns ein praktisches Beispiel für erweiterte Prüfungen betrachten:

-- Erstelle eine Audit-Zusammenfassungsansicht

CREATE VIEW audit_summary AS

SELECT

DATE(operation_timestamp) as audit_date,

user_name,

table_name,

operation_type,

COUNT(*) as operation_count,

SUM(affected_rows) as total_rows_affected

FROM data_activity_history

GROUP BY

DATE(operation_timestamp),

user_name,

table_name,

operation_type;

-- Abfrage der Audit-Zusammenfassung

SELECT * FROM audit_summary

WHERE audit_date = CURRENT_DATE

ORDER BY operation_count DESC

LIMIT 3;

Beispielausgabe:

| Audit-Datum | Benutzername | Tabellenname | Operationstyp | Anzahl der Operationen | Insgesamt betroffene Zeilen |

|---|---|---|---|---|---|

| 2025-02-10 | analyst1 | customers | SELECT | 45 | 0 |

| 2025-02-10 | admin | customers | UPDATE | 28 | 7 |

| 2025-02-10 | dev_user | customers | INSERT | 12 | 3 |

Verbesserung der Datensicherheit mit DataSunrise

Die Funktionen des Cloudberry Datenaktivitätsverlaufs sind hervorragend für die Prüfung und Verwaltung der Datenaktivität geeignet. DataSunrise kann die Datensicherheit jedoch noch weiter verbessern. Es bietet zusätzliche Werkzeuge für Prüfungen, Compliance und Datenschutz.

Was ist DataSunrise?

DataSunrise ist eine robuste Datensicherheitslösung, die sich auf Datenbankprüfungen, Echtzeitüberwachung und Compliance-Management spezialisiert hat. Durch den Einsatz von DataSunrise zusammen mit Cloudberry können Sie Ihre Datenaktivitäten besser kontrollieren. Dies hilft, sensible Daten zu schützen und stellt sicher, dass die Prüfprotokolle vollständig und genau sind.

Vorteile der Verwendung von DataSunrise mit Cloudberry für den Datenaktivitätsverlauf

- Zentralisierte Kontrolle: DataSunrise bietet einen zentralen Ort zur Verwaltung Ihres Datenaktivitätsverlaufs und der Prüfprotokolle. Dies stellt sicher, dass alle Ihre Datenüberwachungsprozesse in Ihrer Cloudberry-Umgebung zusammenarbeiten.

- Umfassende Prüfungen: Mit den Prüfungs-Funktionen von DataSunrise können Sie jede Aktion an Ihren in Cloudberry gespeicherten Daten verfolgen und analysieren. Dies ermöglicht einen vollständigen Prüfpfad.

- Echtzeitüberwachung: DataSunrise kann die Datenaktivität in Echtzeit überwachen und Administratoren sofort über verdächtige oder unbefugte Aktionen informieren.

- Compliance-Gewährleistung: DataSunrise verfügt über integrierte Werkzeuge, die Ihnen helfen, Anforderungen wie GDPR, HIPAA und PCI DSS zu erfüllen. So können Sie sicherstellen, dass Ihr Datenaktivitätsverlauf diesen Vorschriften entspricht.

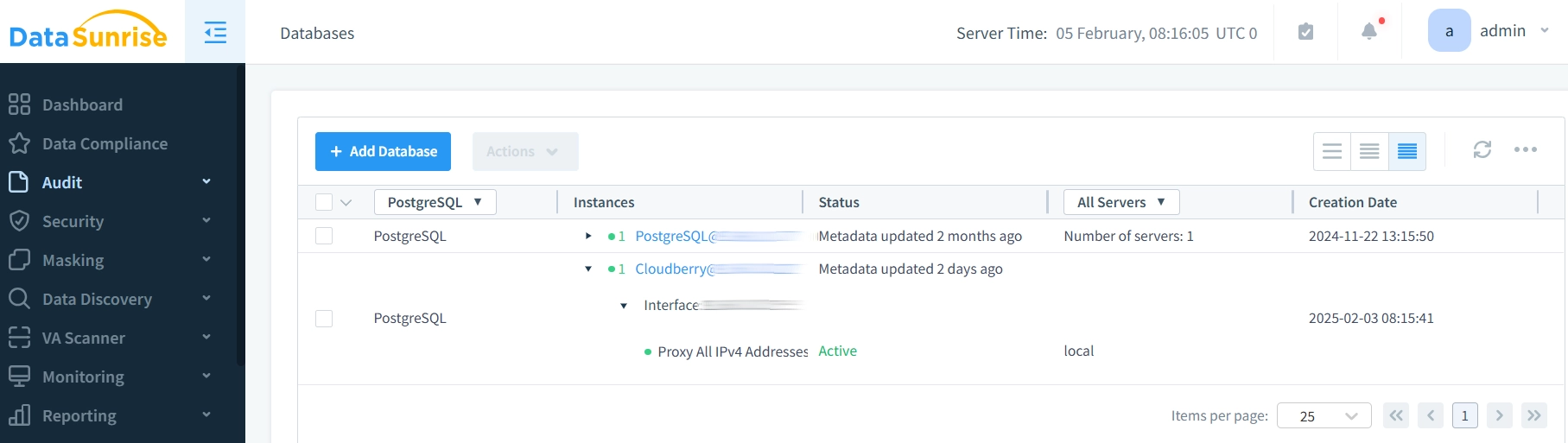

Wie man DataSunrise mit Cloudberry einrichtet

- DataSunrise installieren: Stellen Sie sicher, dass DataSunrise installiert und korrekt konfiguriert ist, um mit Ihrer Cloudberry-Umgebung zu arbeiten.

- Datenprüfung konfigurieren: Richten Sie eine Instanz in DataSunrise ein, um Ihre Cloudberry-Datenbank zu überwachen.

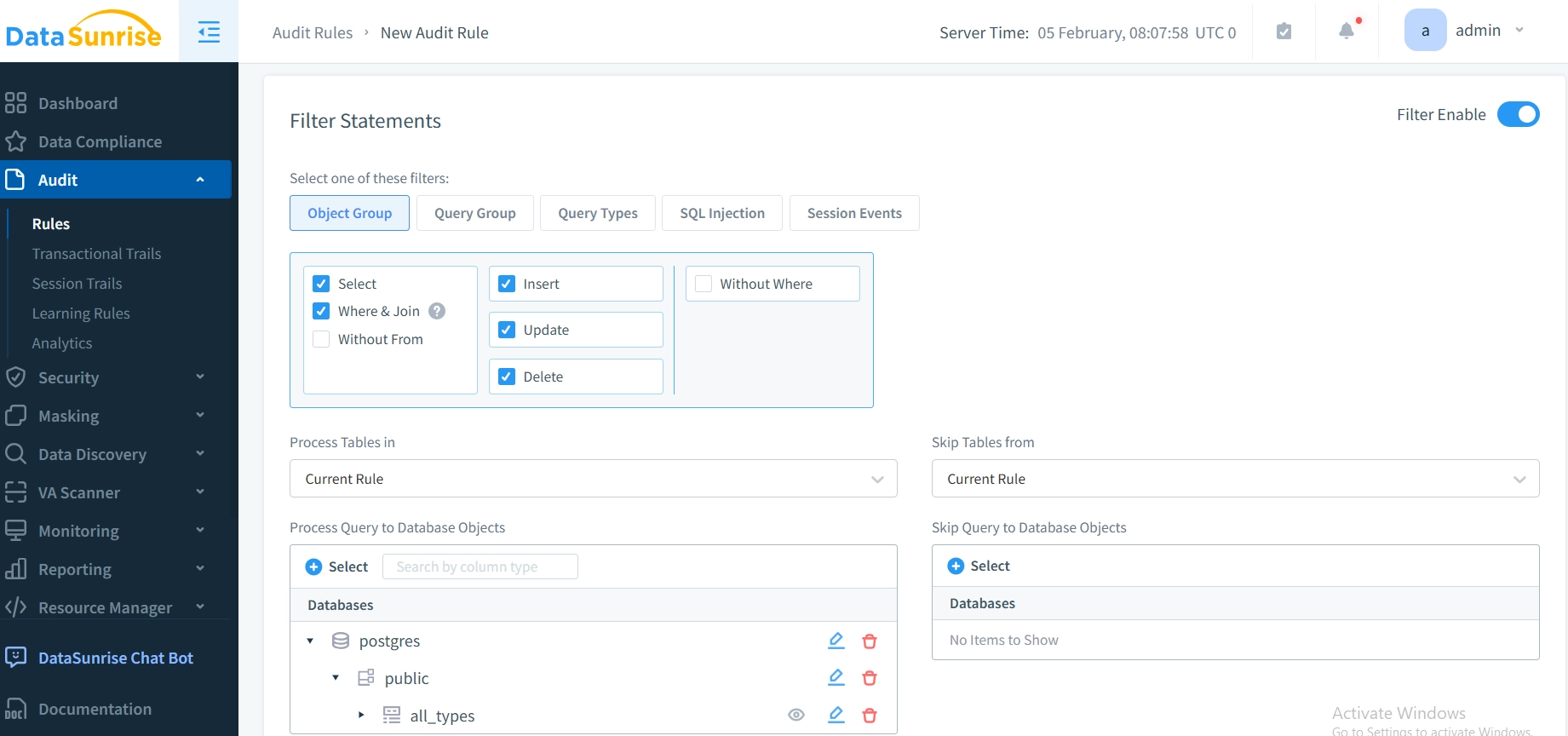

- Audit-Regeln festlegen: Konfigurieren Sie die Prüfprotokollregel und aktivieren Sie die Echtzeitüberwachung für Änderungen an sensiblen Daten.

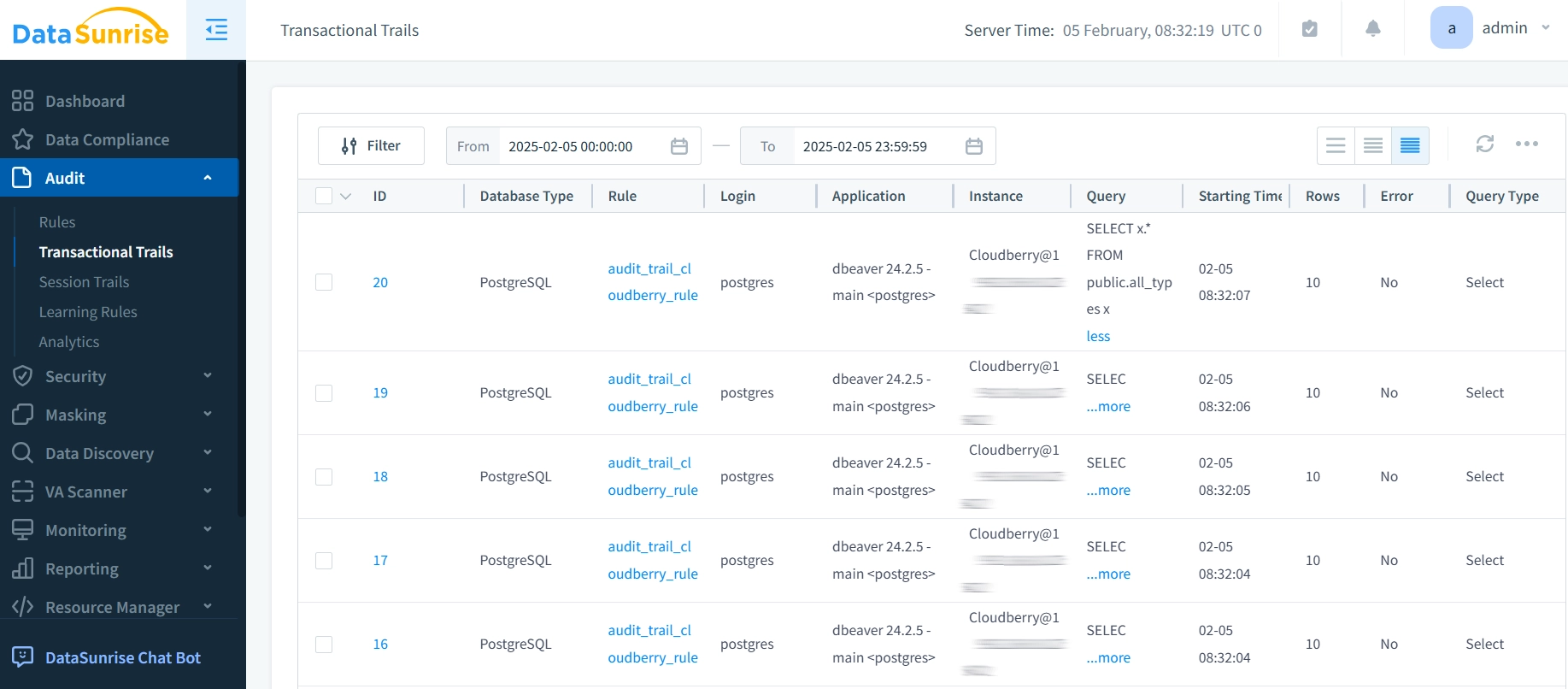

- Prüfprotokolle überprüfen: Nachdem Sie die Prüfprotokollregel eingerichtet haben, können Sie die Prüfprotokolle über das Dashboard von DataSunrise einsehen. Diese Protokolle bieten Ihnen detaillierte Einblicke darin, wie Cloudberry auf Ihre Daten zugreift und diese ändert.

Best Practices und Empfehlungen

Um die Effektivität des Datenaktivitätsverlaufs zu maximieren:

- Überprüfen und optimieren Sie regelmäßig die Überwachungskonfigurationen

- Implementieren Sie angemessene Aufbewahrungsrichtlinien für Prüfprotokolle

- Verwenden Sie sowohl native als auch Drittanbieter-Werkzeuge wie DataSunrise, wo dies angebracht ist

- Führen Sie eine detaillierte Dokumentation der Überwachungseinrichtung

- Testen und validieren Sie die Prüfpfade regelmäßig

- Richten Sie automatisierte Alarme für verdächtige Aktivitäten ein

- Implementieren Sie rollenbasierte Zugriffskontrollen für Prüfungsdaten

- Planen Sie regelmäßige Prüfungsüberprüfungen und Compliance-Kontrollen

Zusammenfassung

Der Cloudberry Datenaktivitätsverlauf dient als grundlegendes Werkzeug für Organisationen, die die Kontrolle über ihre Datenbankumgebungen behalten möchten. Die nativen Überwachungsfunktionen bieten wesentliche Einblicke in Datenbankoperationen – von der grundlegenden Abfrageüberwachung bis hin zu anspruchsvollen Prüfpfaden. Während diese Funktionen robuste Überwachungsmöglichkeiten bieten, können Organisationen von zusätzlichen Sicherheitsmaßnahmen bei komplexen Compliance-Anforderungen profitieren.

DataSunrise erweitert diese Fähigkeiten mit modernsten Sicherheitswerkzeugen, die für moderne Datenbankumgebungen entwickelt wurden. Seine flexible Architektur unterstützt umfassende Prüfungen, dynamische Datenmaskierung und fortschrittliche Compliance-Funktionen. Besuchen Sie die DataSunrise-Website und vereinbaren Sie eine Online-Demo, um zu erfahren, wie diese Werkzeuge Ihre Datenbanksicherheitsinfrastruktur stärken können.