Daten-Audit für Hydra

Einführung

Datenbanksicherheit ist zu einem kritischen Anliegen für Organisationen geworden, die komplexe Datenökosysteme verwalten. Hydra, eine leistungsstarke auf PostgreSQL basierende Datenbank mit integrierten Analysefunktionen, bietet robuste Mechanismen zur Verfolgung und Überwachung von Datenbankaktivitäten durch umfassende Audit-Trails.

Die zunehmende Raffinesse von Cyberbedrohungen unterstreicht die Bedeutung einer akribischen Datenverfolgung. Laut den jüngstenCyber-Sicherheitsberichten stehen Organisationen vor wachsenden Herausforderungen, sensible Informationen zu schützen und die Einhaltung von Vorschriften in ihrer Datenbankinfrastruktur sicherzustellen.

Daten-Audit für Hydra mit nativen Funktionen

Hydra baut auf dem Standard-Monitoring-Framework von PostgreSQL auf und bietet grundlegende Audit-Trail-Funktionalität durch die vertrauten PostgreSQL-Protokollierungsmechanismen. Die Datenbank nutzt vorhandene PostgreSQL-Tools, um Datenbankoperationen zu erfassen und zu verfolgen.

Log-Grundlagen

Im Kern verlässt sich Hydra auf die einfachen Protokollierungsfähigkeiten von PostgreSQL. Während sie nicht revolutionär sind, bieten diese Mechanismen grundlegende Verfolgung von Datenbankaktivitäten durch gut etablierte Protokollierungskonfigurationen.

Konfiguration des Daten-Audits für Hydra mit nativer Protokollierung

Administratoren können grundlegende Audit-Protokollierung mit den Standard-PostgreSQL-Einstellungen implementieren:

-- Detaillierte Anweisungseinstellungen aktivieren

ALTER SYSTEM SET logging_collector = on;

ALTER SYSTEM SET log_statement = 'all';

ALTER SYSTEM SET log_duration = on;

-- Logdatei-Parameter konfigurieren

ALTER SYSTEM SET log_directory = '/var/log/hydra/audit';

ALTER SYSTEM SET log_filename = 'postgresql-%Y-%m-%d_audit.log';

-- Grundlegende Protokollierungsregeln implementieren

ALTER SYSTEM SET log_min_duration_statement = '1000ms';

ALTER SYSTEM SET log_connections = on;

ALTER SYSTEM SET log_disconnections = on;

Verfolgung von Datenbankoperationen

Der Audit-Trail erfasst Standard-Datenbankereignisse durch typische PostgreSQL-Aktivitätsverfolgung:

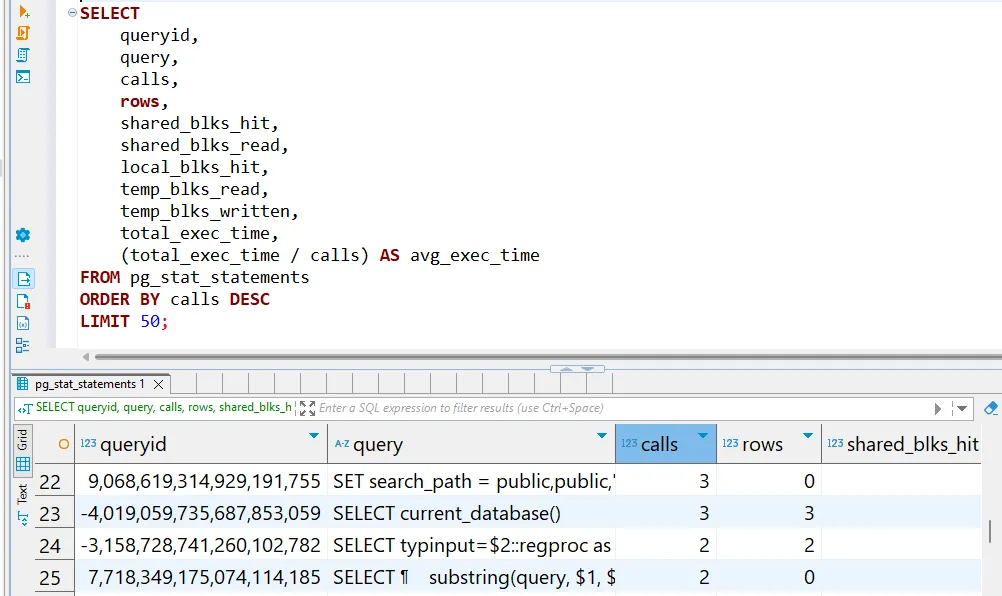

-- Grundlegende Datenbankaktivitätsabfrage

SELECT

datname,

usename,

client_addr,

backend_start,

query,

query_start,

state

FROM pg_stat_activity

WHERE state != 'idle'

ORDER BY backend_start DESC

LIMIT 50;

Diese Abfrage ruft die 50 am häufigsten ausgeführten Abfragen aus pg_stat_statements ab, geordnet nach Aufrufanzahl. Sie zeigt wichtige Leistungsmetriken wie Ausführungszeit, zurückgegebene Zeilen und Puffer-/Cache-Treffer an. Die total_exec_time und avg_exec_time helfen, Abfragen zu identifizieren, die ressourcenintensiv sind, was zur Leistungsoptimierung beiträgt.

Für ein effektives Audit-Trail-Management sollten Sie diese praktischen Ansätze in Betracht ziehen: Überprüfen Sie regelmäßig die Protokolle, implementieren Sie Zugangskontrollen und balancieren Sie die Protokollierungstiefe mit der Systemleistung aus. Obwohl nicht komplex, bieten diese Schritte einen grundlegenden Ansatz zur Datenbanküberwachung.

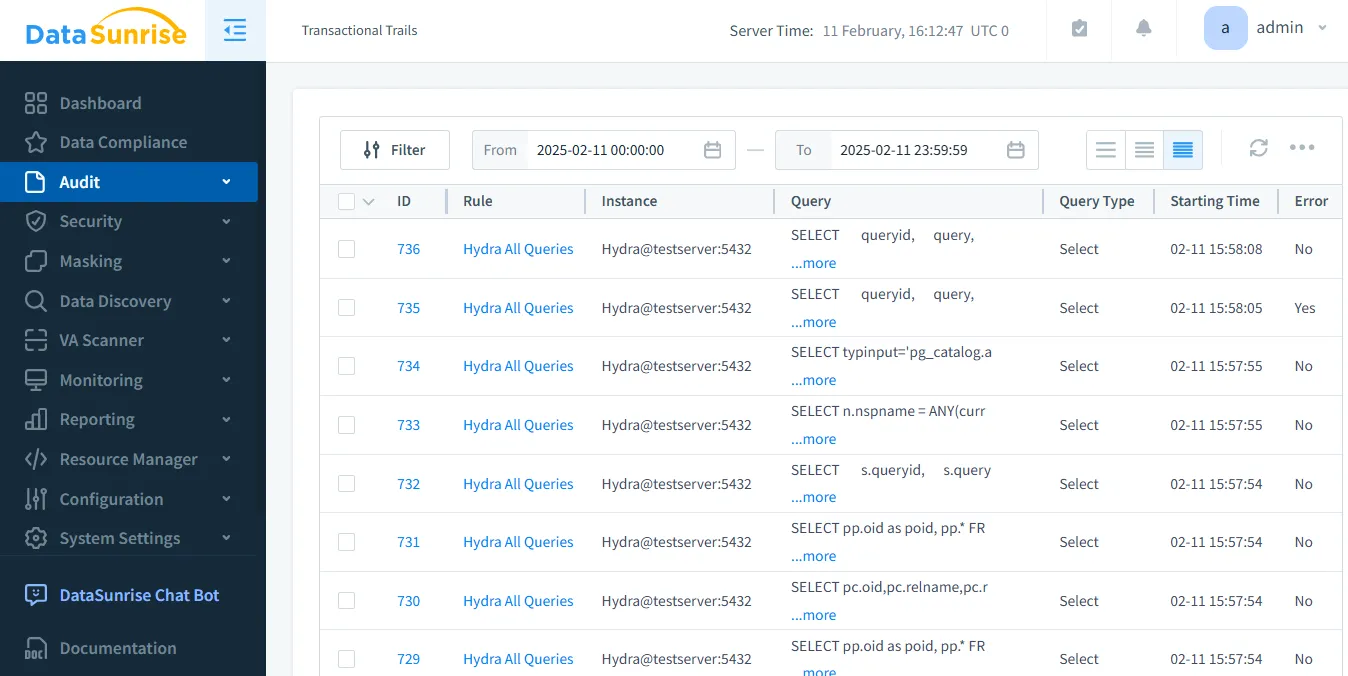

Erweitertes Daten-Audit für Hydra mit DataSunrise

Während Hydra einige grundlegende native Audit-Funktionen bietet, zeichnet sich DataSunrise durch seine Audit-Trail-Fähigkeiten aus und verwandelt die Datenbanküberwachung von einem passiven Aufzeichnungsprozess zu einem aktiven, intelligenten Sicherheitsmechanismus.

Unübertroffene Überwachungsfähigkeiten

DataSunrise verfolgt nicht nur Datenbankaktivitäten, sondern bietet ein umfassendes Sicherheitssystem, das weit über traditionelle Audit-Trail-Lösungen hinausgeht. Das intelligente Überwachungssystem der Plattform bietet:

Intelligentes Audit-Trail-Management

- Echtzeit- und detaillierte Transaktionsprotokollierung

- Umfassende Ereignisverfolgung über mehrere Datenbankplattformen hinweg

- Forensische Audit-Trails mit granularer Sichtbarkeit Mehr über Datenbank-Audits erfahren

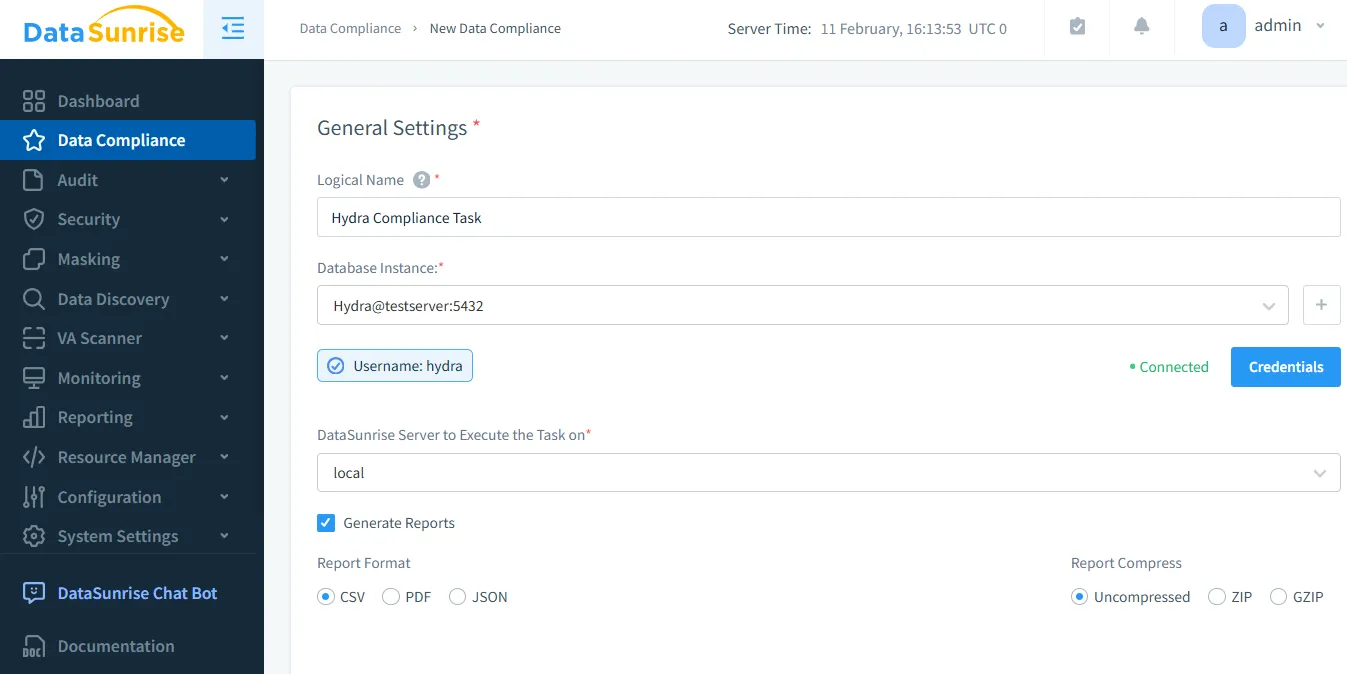

Erweiterte Compliance und Berichterstellung

- Automatische Berichterstellung für GDPR, HIPAA, PCI DSS, SOX

- Anpassbare Compliance-Dashboards

- Nathlose Sammlung von Nachweisen für regulatorische Anforderungen Compliance-Lösungen erkunden

Dynamische Datenmaskierung und -schutz

- Intelligente Erkennung sensibler Daten

- Kontextbewusste Datenmaskierungstechniken

- Echtzeit-Datenverschleierung zur Vermeidung unbefugter Exposition Datenmaskierungsfunktionen entdecken

Erweiterter Funktionsumfang

| Funktion | Beschreibung | Einzigartiger Nutzen |

|---|---|---|

| Echtzeit-Überwachung | Kontinuierliches, sofortiges Tracking | Sofortige Bedrohungserkennung |

| Verhaltensanalyse | KI-gestützte Analyse der Benutzeraktivitäten | Prädiktive Sicherheitsanalysen |

| Compliance-Automatisierung | Automatisierte Berichterstellung und Verfolgung | Vereinfachte Einhaltung gesetzlicher Vorschriften |

| Erkennung sensibler Daten | Automatische Identifizierung vertraulicher Daten | Erhöhter Datenschutz |

| Benutzerdefinierte Sicherheitsregeln | Flexible, granulare Zugriffskontrollen | Individuelle Sicherheitsstrategie |

Transformativer Sicherheitsansatz

Was DataSunrise auszeichnet, ist sein umfassender Ansatz zur Datenbanksicherheit. Anstatt Audit-Trails nur als Compliance-Abhaken zu betrachten, verwandelt die Plattform sie in ein strategisches Sicherheitsasset. Ihrefortschrittlichen Analysen bieten nicht nur eine Aufzeichnung vergangener Aktivitäten, sondern auch umsetzbare Erkenntnisse, die potenzielle Sicherheitsverletzungen verhindern können, bevor sie auftreten.

Fazit

Hydra's native Audit-Funktionen bieten eine solide Grundlage, aber DataSunrise erhebt die Datenbanküberwachung zur Kunst. Durch die Integration dieser fortschrittlichen Lösung können Organisationen ihren Ansatz zur Datenbanksicherheit transformieren und vom reaktiven Protokollieren zum proaktiven, intelligenten Schutz übergehen.

Bereit, Ihre Datenbanksicherheitsstrategie zu revolutionieren? Vereinbaren Sie eine Demonstration, um zu sehen, wie es Ihren Ansatz zur Überwachung der Hydra-Datenbank transformieren kann.

“`