Datenprüfung in YugabyteDB

Einführung

In der heutigen datengesteuerten Landschaft ist die Implementierung robuster Datenprüfungs-Mechanismen unerlässlich, um die Datenintegrität aufrechtzuerhalten und Compliance-Anforderungen zu erfüllen. YugabyteDB bietet native Funktionen zur Verfolgung von Datenzugriffsmustern und -änderungen. Darüber hinaus erweitern Drittanbieterlösungen wie DataSunrise diese Funktionen für Unternehmensanforderungen.

Angesichts des zunehmenden regulatorischen Fokus auf Datenschutz (GDPR, HIPAA, CCPA) und steigender Sicherheitsbedrohungen müssen Organisationen granulare Prüfprotokolle implementieren, die nachverfolgen, wer wann auf welche Daten zugegriffen hat. Dieser Leitfaden beleuchtet sowohl native als auch erweiterte Ansätze zur Datenprüfung in YugabyteDB-Umgebungen.

Native Funktionen für die Datenprüfung in YugabyteDB

YugabyteDB, basierend auf der PostgreSQL-Plattform, bietet eine robuste Datenprüfung durch die Erweiterung pgaudit. Diese Erweiterung ermöglicht die umfassende Nachverfolgung von Datenänderungen, Schemaänderungen und Berechtigungsanpassungen. Durch den Einsatz von pgaudit können Organisationen detaillierte Protokolle für Compliance-Zwecke und forensische Analysen erstellen.

1. Verfolgung von Datenänderungen

Um alle INSERT, UPDATE und DELETE-Operationen zu erfassen, aktivieren Sie die DML-Überwachung:

-- Aktivieren Sie die DML-Überwachung, um Datenänderungen zu verfolgen

SET pgaudit.log='DML';Beispiel: Erfassen von Datenänderungen

Nach der Aktivierung der Prüfung erzeugt eine Änderung an einer Tabelle ein Prüfprotokoll.

Tabelle: customer_data

| customer_id | name | balance | |

|---|---|---|---|

| 101 | Alice | [email protected] | 1500.00 |

| 102 | Bob | [email protected] | 2300.50 |

Benutzer führt eine Aktualisierungsoperation durch:

UPDATE customer_data SET balance = balance - 500 WHERE customer_id = 101;Generierte Prüfprotokoll-Ausgabe:

| Protokollzeit | Benutzername | Datenbank | Befehl | Relation | Anweisung |

|---|---|---|---|---|---|

| 2025-02-11 10:15 | admin | yugabyte | UPDATE | customer_data | UPDATE customer_data SET balance = balance – 500 WHERE customer_id = 101; |

2. Überwachung von Schema-Änderungen

Um Schema-Änderungen an Tabellen zu protokollieren, aktivieren Sie die DDL-Überwachung:

-- Aktivieren Sie die DDL-Überwachung, um strukturelle Änderungen zu verfolgen

SET pgaudit.log='DDL';Beispiel: Erfassen von Schema-Änderungen

Ein Entwickler ändert die Tabelle customer_data, indem er eine neue Spalte hinzufügt:

ALTER TABLE customer_data ADD COLUMN last_login TIMESTAMP;Generierte Prüfprotokoll-Ausgabe:

| Protokollzeit | Benutzername | Datenbank | Befehl | Relation | Anweisung |

|---|---|---|---|---|---|

| 2025-02-11 11:00 | dev_user | yugabyte | ALTER | customer_data | ALTER TABLE customer_data ADD COLUMN last_login TIMESTAMP; |

3. Verfolgung von Berechtigungsänderungen

Um GRANT/REVOKE-Operationen zu verfolgen:

SET pgaudit.log='ROLE';Beispiel: Verfolgen von Berechtigungsänderungen

Ein Administrator erteilt der neuen Analystenrolle die SELECT-Berechtigung:

GRANT SELECT ON customer_data TO analyst;Generierte Prüfprotokoll-Ausgabe:

| Protokollzeit | Benutzername | Datenbank | Befehl | Relation | Anweisung |

|---|---|---|---|---|---|

| 2025-02-11 12:30 | dba_admin | yugabyte | GRANT | customer_data | GRANT SELECT ON customer_data TO analyst; |

4. Aktivierung eines umfassenden Prüfprotokolls

Um eine vollständige Prüfspur für DML, DDL und Berechtigungsänderungen zu aktivieren, konfigurieren Sie pgaudit global:

CREATE EXTENSION IF NOT EXISTS pgaudit;

ALTER DATABASE yugabyte SET pgaudit.log='WRITE, DDL, ROLE';Dadurch wird sichergestellt, dass alle kritischen Operationen – Datenänderungen, Schemaanpassungen und Änderungen von Benutzerberechtigungen – zur Einhaltung der Compliance und für Sicherheitszwecke protokolliert werden.

Erweiterte Datenprüfung mit DataSunrise

DataSunrise erweitert die nativen Fähigkeiten von YugabyteDB mit speziell entwickelten Funktionen zur Datenprüfung. Diese Erweiterungen konzentrieren sich auf drei kritische Aspekte:

1. Verfolgung des Zugriffs auf sensible Daten

- Spaltenbasierte Prüfung für PII/PHI-Felder

- Analyse von Datenabrufmustern

- Dynamische Datenmaskierung-Integration

2. Überwachung von Datenänderungen

- Vergleiche von Vorher-/Nachher-Werten

- Analyse von Transaktionsrückabwicklungen

- Erfassung von Massen-Datenänderungen

3. Compliance-orientierte Berichterstattung

- Vorgefertigte Berichte für PCI DSS Anforderung 10

- Datenzugriffszeitpläne für das GDPR-Recht auf Löschung

- Audit-Log-Integritätsschutz mit kryptografischem Hashing

Implementierungsablauf:

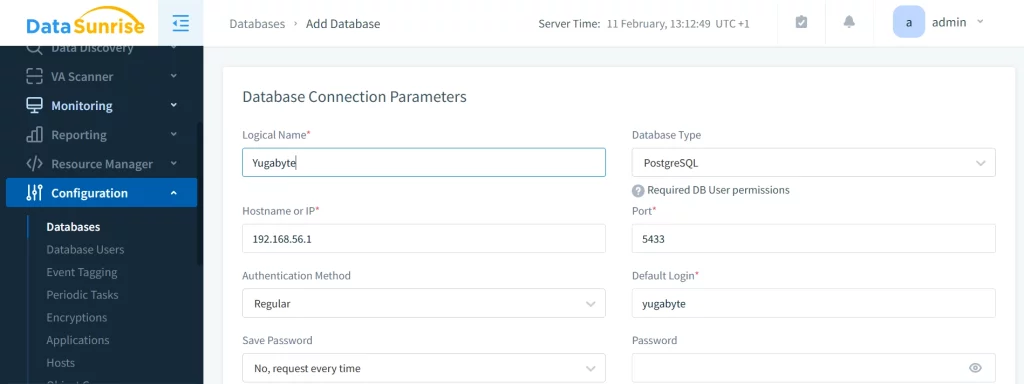

- Fügen Sie Ihre YugabyteDB-Instanz zu DataSunrise hinzu:

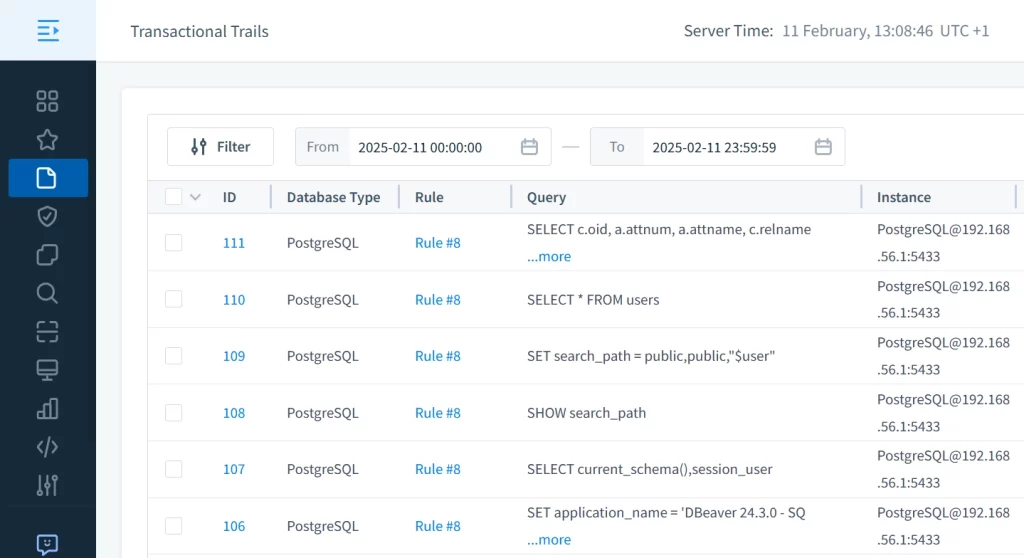

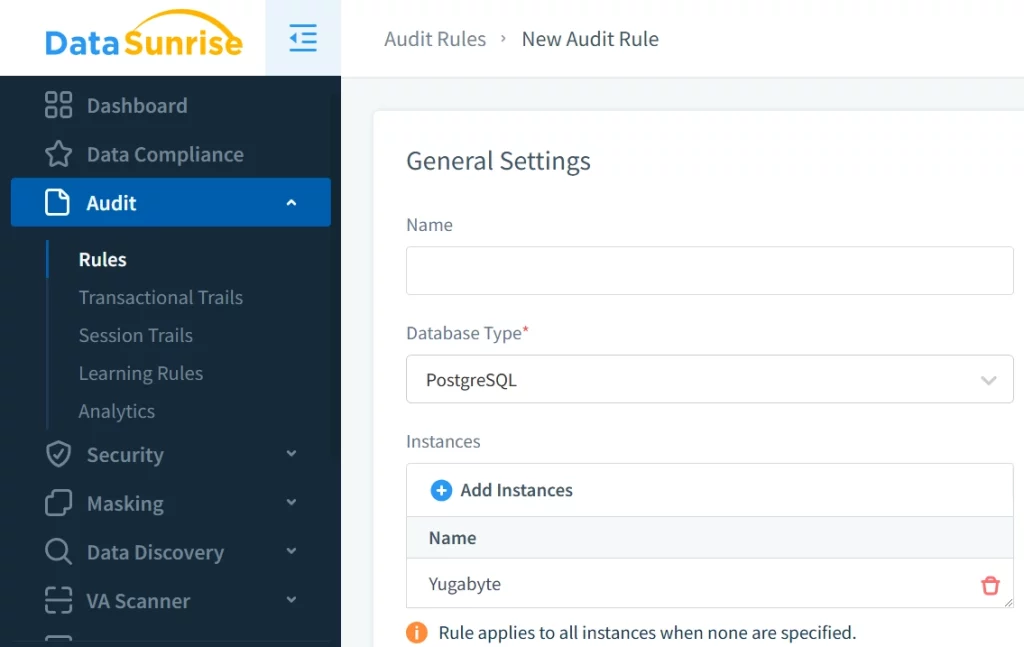

- Erstellen Sie anschließend eine Prüfregel, um in Echtzeit Prüfprotokolle zu sehen:

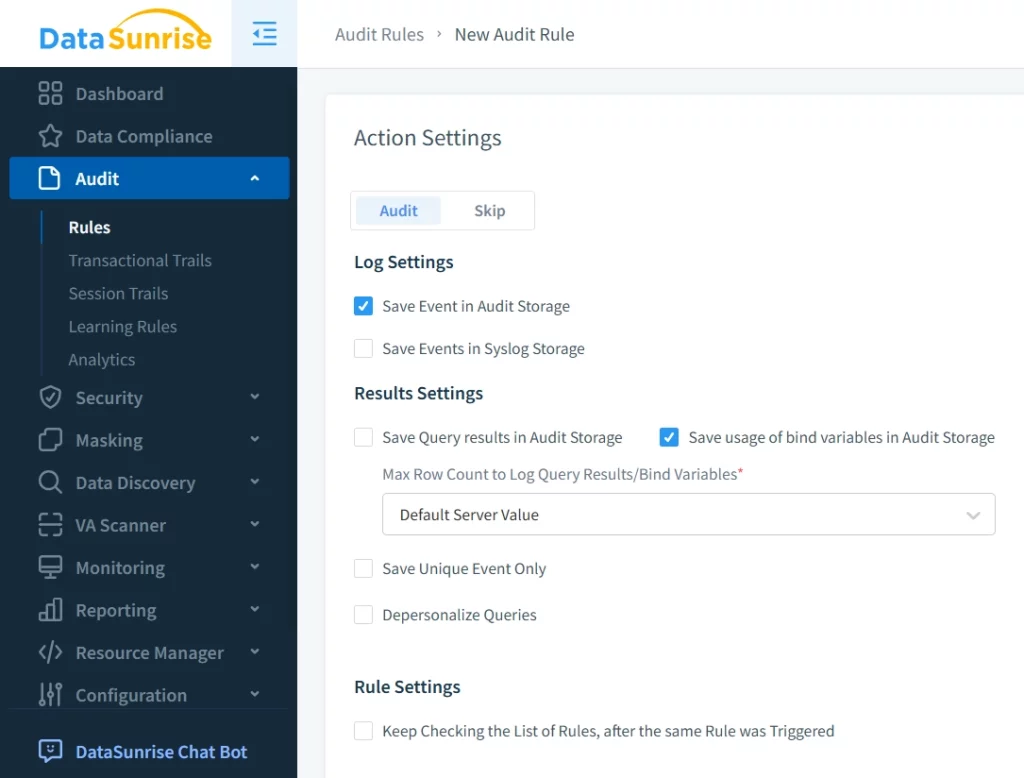

- Letztlich legen Sie erweiterte Aktions-Einstellungen fest, um Echtzeit-Warnmeldungen zu optimieren:

Best Practices

1. Datenzentrierte Prüfkonfiguration

- Ordnen Sie Prüfregeln sensiblen Datenklassifikationen zu

- Aktivieren Sie die Protokollierung von Parametern für Finanztransaktionen

- Implementieren Sie eine Doppelkontrolle bei Änderungen der Prüfstrategie

2. Sicherheits- und Integritätsmaßnahmen

- Verschlüsseln Sie Prüfprotokolle, die den Zugriff auf sensible Felder enthalten

- Implementieren Sie HMAC-Validierung für Protokolldateien

- Beschränken Sie den Zugriff auf Prüfprotokolle auf Sicherheitspersonal

3. Leistungsoptimierung

- Verwenden Sie Stichprobenraten für Datenbanken mit hohem Datenaufkommen

- Trennen Sie die Prüfprotokollspeicherung von den operativen Datenbanken

- Komprimieren Sie historische Prüfprotokolldaten

4. Compliance-Ausrichtung

- Halten Sie rollierende Prüfprotokolle von 90 Tagen für PCI DSS vor

- Implementieren Sie unveränderliche Prüfprotokollspeicherungen für rechtliche Anforderungen

- Überprüfen Sie regelmäßig die Vollständigkeit der Prüfprotokolle durch Penetrationstests

Fazit

Die Implementierung einer effektiven Datenprüfungsstrategie in YugabyteDB erfordert eine sorgfältige Abwägung der nativen Funktionen und erweiterter Lösungen. Während die integrierten Prüfungsfunktionen von YugabyteDB durch pgaudit wesentliche Nachverfolgungsmöglichkeiten bieten, können Unternehmen mit komplexen Compliance-Anforderungen von fortgeschrittenen Lösungen wie DataSunrise profitieren.

Der Schlüssel zur erfolgreichen Umsetzung der Datenprüfung liegt darin, eine Balance zwischen umfassender Überwachung und Systemleistung zu finden, während alle regulatorischen Anforderungen erfüllt werden. Unabhängig davon, ob Sie native Werkzeuge oder erweiterte Lösungen einsetzen, sollten Sie sich darauf konzentrieren, ein robustes Prüfungsframework zu schaffen, das kritische Dateninteraktionen erfasst, ohne die Systemeffizienz zu beeinträchtigen.

Unabhängig davon, ob Sie die nativen Funktionen von YugabyteDB nutzen oder diese mit der Lösung von DataSunrise ergänzen, sollte eine gut strukturierte Datenprüfungsstrategie darauf abzielen, kritische Dateninteraktionen zu verfolgen und gleichzeitig die Systemleistung aufrechtzuerhalten. Die Entscheidung zwischen nativen und erweiterten Lösungen hängt von der Datensensibilität, den Compliance-Anforderungen und den verfügbaren Ressourcen der Organisation ab.

Wenn Sie mehr über umfassende Datenprüfung in YugabyteDB mit DataSunrise erfahren möchten, empfehlen wir Ihnen dringend, unsere Online-Demo zu vereinbaren oder das Tool herunterzuladen, um es selbst zu erkunden.