Amazon DynamoDB Datenverwaltung

Amazon DynamoDB wird weit verbreitet für Anwendungen mit hohem Skalierungsbedarf und niedriger Latenz eingesetzt, doch aufgrund seiner verwalteten Natur unterschätzen Teams häufig die Anforderungen an die Governance. Während DynamoDB die Verwaltung der Infrastruktur eliminiert, entbindet es nicht von der Verantwortung, wie Daten zugänglich gemacht, geschützt, klassifiziert und gespeichert werden. In der Praxis ordnet dies DynamoDB klar in breitere Datenmanagement– und Datensicherheits-Programme ein, anstatt es als rein betrieblichen Dienst zu behandeln.

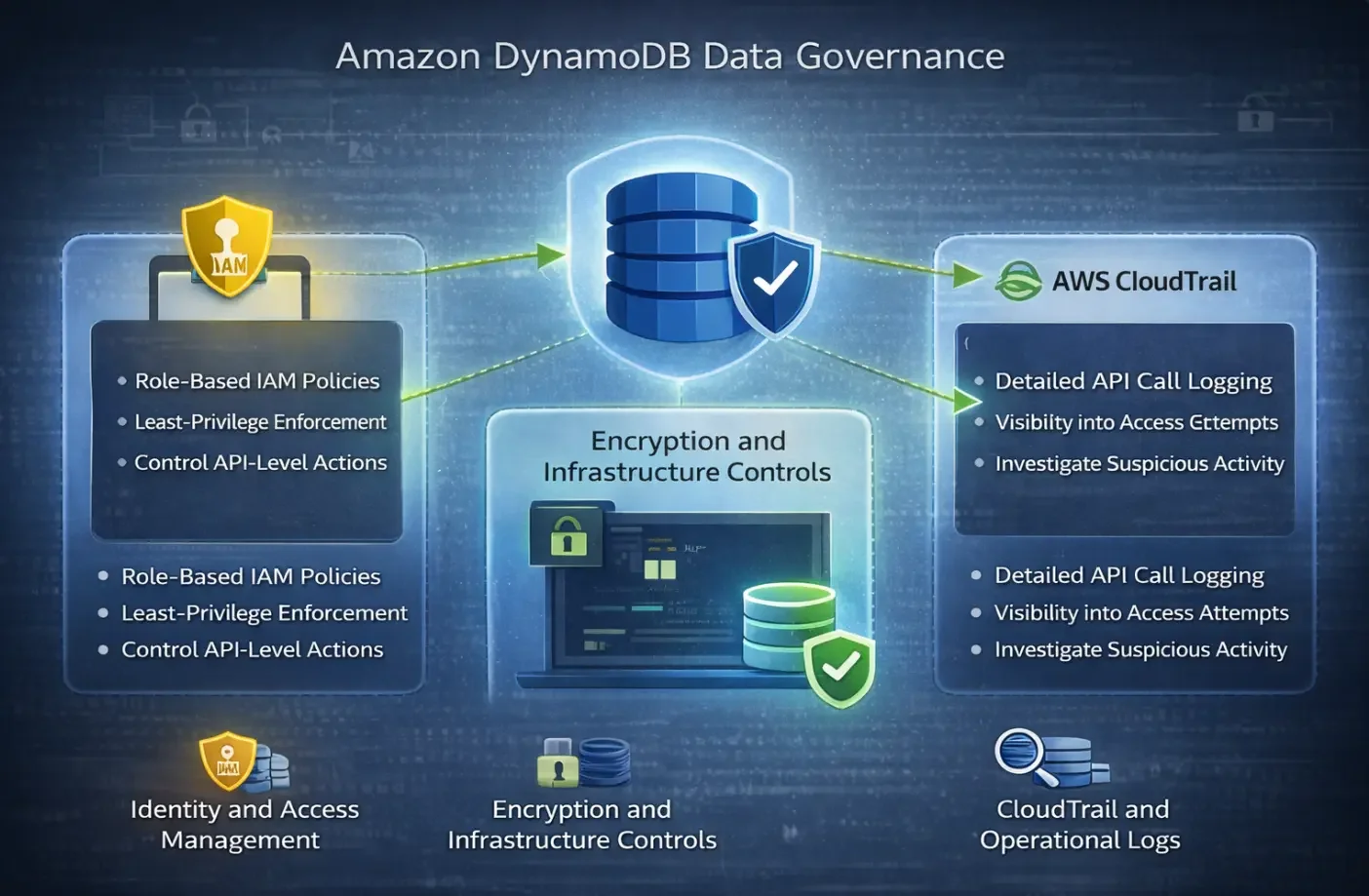

Die Datenverwaltung von Amazon DynamoDB konzentriert sich darauf, klare Regeln für Datenbesitz, Zugriffsgrenzen, Nutzungsverantwortung und Durchsetzung von Compliance über verteilte und cloud-native Architekturen hinweg zu definieren. Diese Governance-Kontrollen sind eng verbunden mit Zugriffskontrollen, kontinuierlicher Überwachung der Datenbankaktivitäten und der Ausrichtung an formalen Daten-Compliance-Vorschriften. Ohne Governance-Kontrollen laufen Organisationen Gefahr, unkontrolliertes Wachstum von Zugriffsrechten, Compliance-Blindstellen und betriebliche Inkonsistenzen zwischen Umgebungen zu erleben.

Bedeutung der Datenverwaltung für Amazon DynamoDB

Datenverwaltung spielt eine entscheidende Rolle bei der Nutzung von Amazon DynamoDB im großen Maßstab. Wenn DynamoDB-Tabellen zu gemeinsam genutzten Ressourcen für mehrere Anwendungen, Teams und automatisierte Workflows werden, verwandelt sich das Fehlen von Governance schnell in eine Compliance- und Sicherheitsrisiko. In diesem Kontext wird Governance zu einem wesentlichen Bestandteil des übergreifenden Datenmanagements und nicht zu einer optionalen Kontrollschicht.

Im Gegensatz zu traditionellen Datenbanken erzwingt DynamoDB keine starren Schemata oder Nutzungseinschränkungen. Diese Flexibilität beschleunigt die Entwicklung, entfernt jedoch auch natürliche Kontrollpunkte. Ohne explizite Governance dehnen sich Zugriffsrechte mit der Zeit aus, Nutzungsmuster der Daten werden undurchsichtig, und Verantwortlichkeit geht zwischen Diensten und Umgebungen verloren. Diese Lücken wirken sich direkt auf die gesamte Datensicherheit aus und erschweren die konsequente Durchsetzung von Zugriffskontrollen.

Starke Datenverwaltung schafft klare Eigentumsverhältnisse und Verantwortlichkeiten dafür, wie auf DynamoDB-Daten zugegriffen und wie sie verwendet werden. Sie stellt sicher, dass Zugriffsentscheidungen absichtlich, nachvollziehbar und an Geschäftszwecken ausgerichtet sind, nicht an Bequemlichkeit oder veralteter Konfiguration. Governance bildet auch die Grundlage für eine effektive Überwachung der Datenbankaktivitäten, wodurch Organisationen Missbrauch und Richtlinienverstöße frühzeitig erkennen können.

Am wichtigsten ist, dass Datenverwaltung es Organisationen ermöglicht, die Nutzung von DynamoDB zu skalieren, ohne das Risiko zu erhöhen. Durch die Trennung von Governance-Kontrollen und Anwendungscode vermeiden Teams enge Kopplungen, reduzieren betriebliche Fragilität und behalten vorhersehbares Sicherheits- und Compliance-Verhalten bei, auch wenn sich Architekturen weiterentwickeln. Dieser Ansatz ist unerlässlich, um moderne Daten-Compliance-Vorschriften in cloud-nativen Umgebungen einzuhalten.

Native DynamoDB-Funktionalitäten im Kontext der Governance

AWS bietet mehrere fundamentale Mechanismen, die zur Governance von DynamoDB beitragen. Diese Funktionen sind hauptsächlich für die Sicherheit der Infrastruktur und die Durchsetzung des Zugriffs konzipiert und bilden eine wesentliche Grundlage für den Betrieb von DynamoDB in regulierten Umgebungen. Allerdings sind sie nicht ausgelegt, um als vollständiger Daten-Governance-Rahmen zu fungieren.

Native DynamoDB-Kontrollen konzentrieren sich darauf, wer auf den Dienst zugreifen kann und wie Anfragen auf API-Ebene autorisiert werden. Sie behandeln nicht, wie Daten nach der Autorisierung genutzt werden, wie der Zugang an den Geschäftszweck angepasst ist oder ob Nutzungsmuster über die Zeit regelkonform bleiben. Mit zunehmender Verbreitung und Verteilung von DynamoDB-Einsätzen werden diese Lücken immer offensichtlicher.

Identity and Access Management

DynamoDB vertraut für die Zugriffskontrolle auf AWS IAM. IAM-Richtlinien definieren, welche Principal-Entitäten Aktionen wie GetItem, PutItem oder Scan auf spezifischen Tabellen oder Indexen durchführen dürfen. Diese Richtlinien werden bewertet, bevor eine Anfrage den DynamoDB-Dienst erreicht, wodurch IAM der primäre Zugangskontrolleur für DynamoDB ist.

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

IAM ist hochwirksam bei der Durchsetzung des Prinzips der geringsten Privilegien auf API-Ebene. Es ermöglicht Organisationen, Aktionen nach Rolle, Dienst, Konto oder Bedingung einzuschränken.

{

"Effect": "Allow",

"Action": "dynamodb:*",

"Resource": "*",

"Condition": {

"StringEquals": {

"aws:PrincipalTag/environment": "production"

}

}

}

Jedoch arbeitet IAM ohne Kenntnis der Datensensitivität, des Attribut-Kontexts oder der beabsichtigten Nutzung. Sobald der Zugriff gewährt ist, verfolgt IAM nicht, wie die Daten verwendet werden oder ob die Zugriffsmuster im Zeitverlauf angemessen bleiben.

Daher erzwingt IAM eine Autorisierung, bietet jedoch keinen Einblick in Governance-Fragen. Es beantwortet, ob eine Aktion erlaubt ist, aber nicht, ob sie im weiteren Compliance- oder Governance-Kontext sollte erlaubt sein.

Verschlüsselung und Infrastrukturkontrollen

DynamoDB verschlüsselt standardmäßig ruhende Daten und unterstützt kundenverwaltete AWS KMS-Schlüssel für zusätzliche Kontrolle. Netzwerkbasierte Isolation kann durch VPC Endpunkte durchgesetzt werden, um öffentliche Internetzugriffe zu verhindern und den Zugriff auf vertrauenswürdige Netzwerkbereiche zu begrenzen.

{

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd-1234"

}

}

VPC-Endpunkt-Richtlinien können weiter einschränken, wie DynamoDB innerhalb privater Netzwerke zugänglich ist.

{

"Statement": [

{

"Effect": "Allow",

"Principal": "*",

"Action": "dynamodb:*",

"Resource": "*",

"Condition": {

"StringEquals": {

"aws:SourceVpc": "vpc-0a1b2c3d4e"

}

}

}

]

}

Diese Kontrollen sind essenziell zum Schutz der Datenvertraulichkeit und -integrität auf Infrastrukturebene. Sie reduzieren das Risiko von Abfangen, unbefugtem Speicherzugriff und Schlüsselmiskonfiguration. Verschlüsselung und Netzwerkisolation sind jedoch passive Schutzmaßnahmen. Sie beeinflussen nicht, wie autorisierte Nutzer mit den Daten interagieren, sobald der Zugriff besteht.

Aus Governance-Perspektive verhindern diese Kontrollen keinen überprivilegierten Zugriff, keinen Missbrauch sensibler Attribute oder Verstöße gegen Daten-Nutzungsrichtlinien. Sie sichern die Umgebung, regeln aber nicht das Verhalten.

CloudTrail und Betriebsprotokolle

AWS CloudTrail zeichnet DynamoDB-API-Aufrufe auf, einschließlich Kontroll- und Datenoperationen. Diese Protokolle erfassen Informationen wie die Identität des Aufrufers, Zeitstempel, API-Aktion und Anforderungsparameter. CloudTrail wird häufig für Sicherheitsuntersuchungen und Infrastruktur-Audits verwendet.

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/app-role/session"

},

"requestParameters": {

"tableName": "Orders"

}

}

Obwohl CloudTrail wertvolle operative Transparenz bietet, ist es nicht konzipiert, Governance-Entscheidungen zu unterstützen. Die Protokolle enthalten keinen semantischen Kontext über die abgerufenen Daten, ob Attribute sensible Informationen enthalten oder ob der Zugriff regulatorischen Anforderungen oder internen Richtlinien entspricht.

Daher kann CloudTrail allein nicht als Governance-Mechanismus fungieren. Es liefert rohe Telemetriedaten, die extern stark verarbeitet, korreliert und interpretiert werden müssen. Governance erfordert kontextuelle Bewertung und Durchsetzung von Richtlinien, nicht nur Sammlung von Ereignissen.

Richtliniengesteuerte Datenverwaltung für DynamoDB

Effektive DynamoDB-Datenverwaltung erfordert richtliniengesteuerte Kontrollen, die unabhängig von Anwendungscode und Infrastrukturkonfiguration arbeiten. In cloud-nativen Architekturen wird Governance-Logik, die in Anwendungen eingebettet ist, schnell fragmentiert, schwer auditierbar und nahezu unmöglich, konsistent über Teams und Umgebungen zu skalieren.

Richtliniengesteuerte Governance verlagert die Kontrolllogik in zentrale Regeln, die einheitlich durchgesetzt werden, unabhängig davon, wie oder wo auf Daten zugegriffen wird. Dieser Ansatz stellt sicher, dass Governance-Entscheidungen stabil bleiben, selbst wenn sich Anwendungen weiterentwickeln, Dienste umstrukturiert oder Zugriffsgewohnheiten ändern.

Richtliniengesteuerte Governance führt zentrale Regeln ein, die definieren:

- Welche Identitäten auf sensible Attribute zugreifen dürfen

- Unter welchen Bedingungen der Zugriff erlaubt ist

- Wie Verstöße erkannt und protokolliert werden

- Welcher Nachweis für Audits erhalten bleibt

Im Gegensatz zu statischen Berechtigungsmodellen bewerten Governance-Richtlinien den Zugriff im Kontext. Sie betrachten nicht nur, wer eine Anfrage stellt, sondern auch, welche Daten involviert sind, wie darauf zugegriffen wird und ob die Aktion mit definierten Compliance- und Sicherheitsanforderungen übereinstimmt.

Diese Richtlinien folgen den Daten selbst und nicht der Deployment-Topologie. Egal, ob DynamoDB-Tabellen von Lambda-Funktionen, ECS-Diensten, CI/CD-Pipelines oder externen Analysewerkzeugen genutzt werden, Governance-Regeln bleiben konsistent. Dies eliminiert Richtlinienabweichungen und verhindert, dass Umgebungen sich in Bezug auf Sicherheit und Compliance auseinanderentwickeln.

Erweiterung der DynamoDB-Datenverwaltung mit DataSunrise

Native AWS-Kontrollen schaffen eine notwendige Sicherheitsgrundlage, bieten jedoch keine zentrale Datenverwaltung. Sie konzentrieren sich auf Autorisierung und Infrastruktur-Schutz, nicht auf kontinuierliche Überwachung der Datennutzung. DataSunrise erweitert die DynamoDB-Governance, indem es unabhängige Kontrollschichten für Sichtbarkeit, Richtliniendurchsetzung und Compliance-Verantwortlichkeit einführt.

Indem DataSunrise außerhalb der Anwendungscode- und AWS-Service-Grenzen operiert, stellt es Governance-Kontrollen bereit, die auch bei wachsender Nutzung von DynamoDB über Konten, Regionen und Umgebungen hinweg konsistent bleiben.

Zentrale Governance-Kontrolle

DataSunrise bietet eine einheitliche Governance-Schicht, die konsistente Richtlinien über DynamoDB-Tabellen und andere Datenplattformen anwendet. Governance-Regeln werden einmal definiert und gleichmäßig durchgesetzt, wodurch Konfigurationsabweichungen zwischen Entwicklungs-, Test-, Analyse- und Produktionsumgebungen entfallen.

Zentrale Kontrolle ermöglicht es Sicherheits- und Compliance-Teams, die Governance unabhängig von Entwicklungszyklen zu verwalten. Richtlinienaktualisierungen erfordern keine Anwendungsausrollungen oder Infrastrukturänderungen, was den betrieblichen Aufwand senkt und gleichzeitig die Zuverlässigkeit der Governance verbessert.

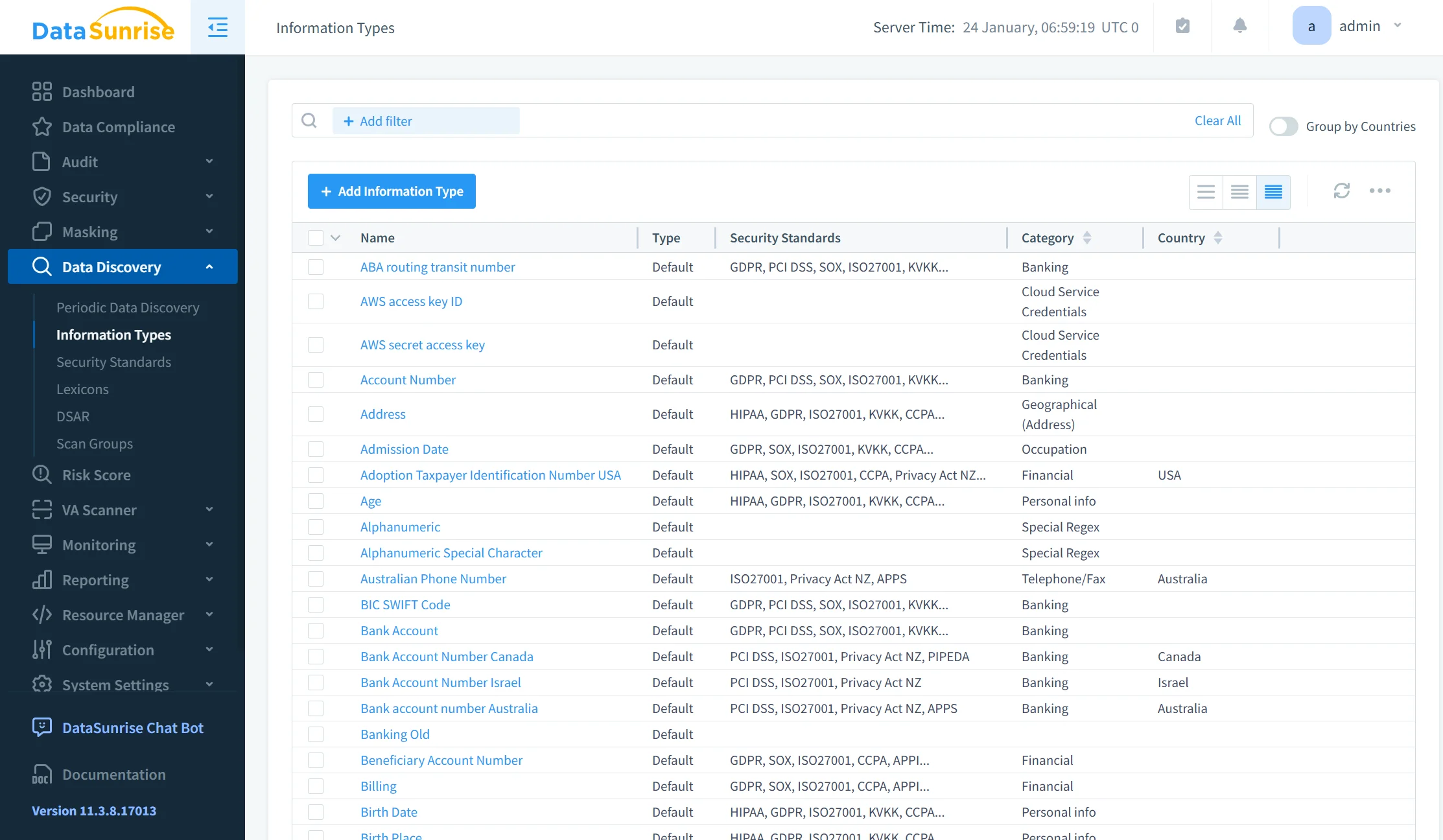

Erkennung und Klassifikation sensibler Daten

Governance beginnt mit der Kenntnis darüber, welche Daten existieren und wo sie liegen. DataSunrise führt automatisierte Erkennung und Klassifikation sensibler Daten innerhalb von DynamoDB-Attributen durch und identifiziert regulierte Informationen wie persönliche Identifikatoren, Finanzdaten und Zugangsdaten.

Diese Klassifikation ermöglicht es, Governance-Richtlinien auf tatsächlichen Dateninhalten und nicht auf Tabellennamen, Dokumentation oder Annahmen zu basieren. Mit der Weiterentwicklung von Datenstrukturen aktualisieren Erkennungsprozesse kontinuierlich die Klassifikationen, wodurch gewährleistet wird, dass Governance-Regeln über Zeit präzise bleiben.

Governance-bewusste Aktivitätsüberwachung

Anstatt sich auf rohe Betriebsprotokolle zu verlassen, zeichnet DataSunrise governance-bewusste Aktivitätsverläufe auf. Jedes Zugriffsereignis wird in Echtzeit gegen Governance-Richtlinien bewertet, sodass Teams zwischen legitimer geschäftlicher Nutzung und Richtlinienverstößen unterscheiden können.

Dieser Ansatz verwandelt die Aktivitätsüberwachung von passivem Logging in eine aktive Durchsetzung von Governance. Verdächtige Zugriffsmuster, übermäßige Datenexposition oder unautorisierter Zugriff auf Attribute können sofort erkannt und protokolliert werden.

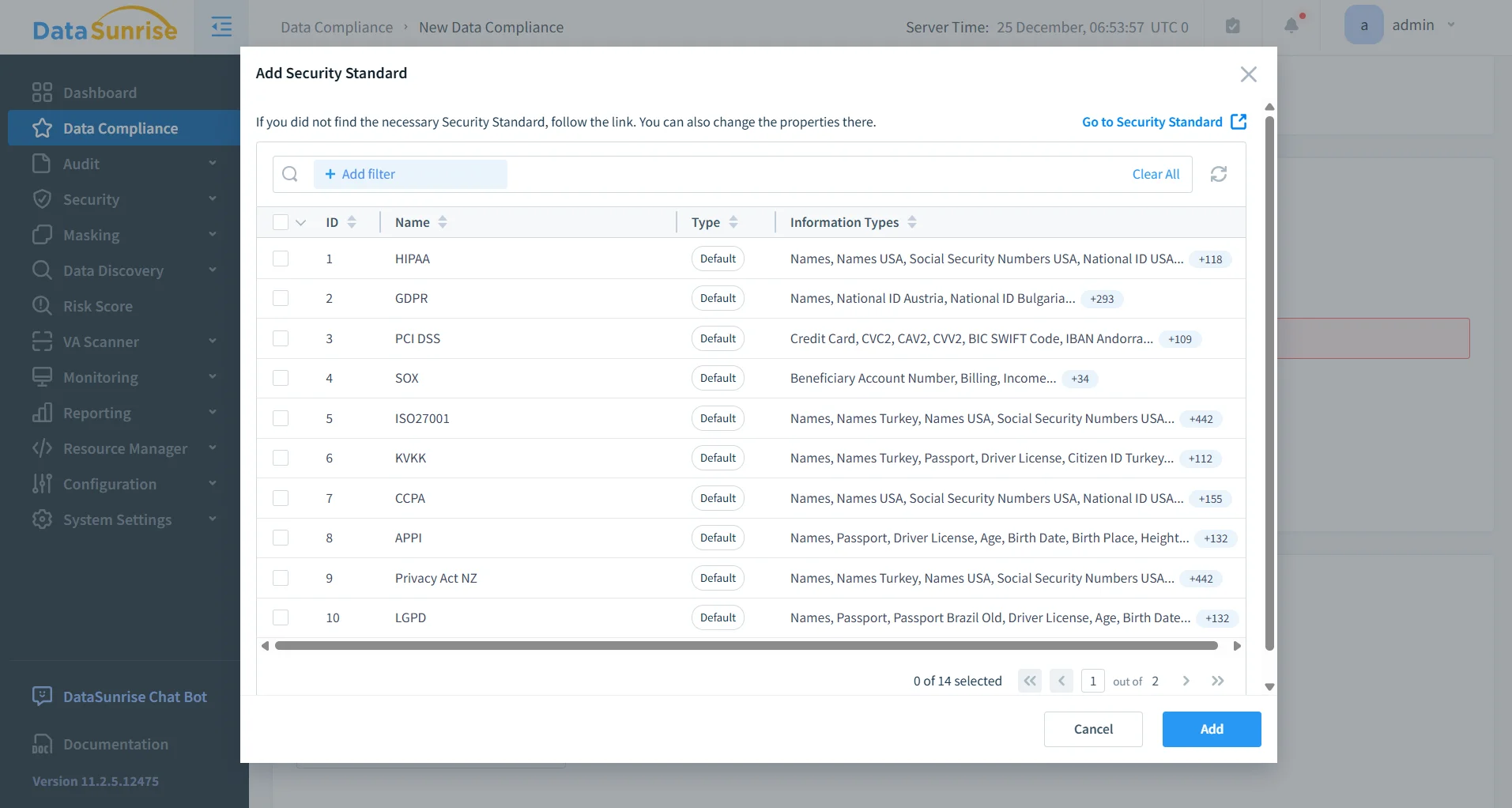

Compliance-Ausrichtung und Beweissammlung

Datenverwaltung ist untrennbar mit regulatorischer Compliance verbunden. DataSunrise richtet die Zugriffsaktivitäten auf DynamoDB an Rahmenwerken wie GDPR, HIPAA, PCI DSS und SOX aus, indem strukturierte und abfragbare Governance-Aufzeichnungen geführt werden.

Diese Aufzeichnungen liefern klare, verteidigungsfähige Beweise darüber, wie auf Daten zugegriffen und wie sie geschützt werden. Anstatt Compliance-Geschichten aus fragmentierten Logs rekonstruieren zu müssen, können Organisationen kontinuierliche Compliance durch zentrale Governance-Berichterstattung nachweisen, auf die Auditoren vertrauen können.

Betriebliche Vorteile einer starken DynamoDB-Datenverwaltung

| Betrieblicher Bereich | Governance-Vorteil |

|---|---|

| Datensicherheit | Verringerung des Risikos unbefugter Datenfreigabe durch kontrollierten und richtliniengesteuerten Zugriff |

| Verantwortlichkeit | Klare Eigentumsverhältnisse und Nachvollziehbarkeit, wer Daten aus welchem Zweck zugreift |

| Umgebungskonsistenz | Konsequente Durchsetzung von Governance-Regeln über Entwicklungs-, Test- und Produktionsumgebungen hinweg |

| Compliance-Bereitschaft | Schnellere Compliance-Audits durch strukturierte, verteidigungsfähige Nachweise |

Indem DynamoDB als Governance-gesteuerter Datenbestand und nicht nur als einfacher Key-Value-Store behandelt wird, gewinnen Organisationen langfristige betriebliche Stabilität und regulatorische Sicherheit.

Fazit

Amazon DynamoDB bietet Skalierbarkeit und Performance, aber Governance wird nicht automatisch mit verwalteter Infrastruktur mitgeliefert. Native AWS-Kontrollen adressieren Zugang und Verschlüsselung, hinterlassen jedoch kritische Governance-Lücken im Zusammenhang mit Datennutzung, Verantwortlichkeit und Compliance. Diese Lücken werden insbesondere dann sichtbar, wenn DynamoDB Teil breiterer Datenmanagement-Strategien in cloud-nativen Umgebungen wird.

Ein strukturierter Governance-Ansatz – basierend auf richtliniengesteuerter Durchsetzung, Sensitivitätsbewusstsein und zentraler Aufsicht – transformiert DynamoDB von einem rein operativen Datenspeicher in eine konforme, auditierbare und gut verwaltete Datenplattform. Dieser Ansatz verbindet Governance mit modernen Datensicherheits-Anforderungen und gewährleistet konsistente Kontrolle über grundlegende Zugriffskontrollen hinaus.

DataSunrise ermöglicht diese Transformation durch Governance-Kontrollen, die unabhängig von Anwendungslogik und AWS-Infrastrukturgrenzen operieren. Durch die Kombination zentraler Richtlinienverwaltung mit kontinuierlicher Überwachung und Berichterstattung können Organisationen eine vorhersehbare Compliance-Position aufrechterhalten und die sich entwickelnden Daten-Compliance-Vorschriften erfüllen, während DynamoDB-Architekturen skalieren.