Amazon OpenSearch Datenbank-Aktivitätsverlauf

Amazon OpenSearch Datenbank-Aktivitätsverlauf bietet eine wichtige Prüf-Funktion für Organisationen, die Amazon OpenSearch verwenden, um operationelle Telemetriedaten, Anwendungsprotokolle und ereignisgesteuerte Datensätze zu speichern, zu durchsuchen und zu analysieren. In modernen Architekturen nutzen Teams häufig OpenSearch zur Verarbeitung von Daten, die standardmäßig sicherheitsrelevant sind, einschließlich Benutzerkennungen, IP-Adressen, Zeitstempeln, Anfrage-Metadaten und supportbezogenen Inhalten.

Da OpenSearch häufig diese Art von Informationen speichert, fällt es schnell in den Prüfungs- und Compliance-Bereich. Jede Indexierungsoperation, Suchanfrage oder Dokumentenaktualisierung stellt eine Datenbankinteraktion dar, die Prüfer und Sicherheitsteams möglicherweise später rekonstruieren müssen.

Im Gegensatz zu relationalen Datenbanken verlässt sich OpenSearch nicht auf persistente SQL-Sitzungen oder transaktionale Anfragekontexte. Stattdessen stellt es REST-Endpunkte bereit, die zustandslose HTTP-Anfragen akzeptieren. Folglich können Anwendungen, Log-Shipper und Automatisierungstools tausende von Anfragen pro Minute im Auftrag von Benutzern und Backend-Diensten generieren. Infolgedessen versagen traditionelle Modelle zur Nachverfolgung von Datenbankaktivitäten darin, ausreichenden Kontext oder Kontinuität zu bewahren.

Amazon OpenSearch Datenbank-Aktivitätsverlauf schließt diese Lücke, indem er aufzeichnet, wie Systeme Daten im Laufe der Zeit schreiben, abfragen und darauf zugreifen, während Ausführungsreihenfolge und Anfragenkontext bewahrt werden. Dieser Artikel erklärt, wie DataSunrise die Datenbank-Aktivitätsverlauf für OpenSearch umsetzt, mit Fokus auf Daten-Audit, Datenbank-Aktivitätsüberwachung, transaktionale Korrelation, zentrale Speicherung und Audit-fähige Beweiserzeugung.

Warum native OpenSearch-Protokolle für Audits nicht ausreichen

Amazon OpenSearch generiert interne Protokolle, die die Anfragebearbeitung, Systemereignisse und Fehlerzustände erfassen. Während Betreiber diese Protokolle für Fehlersuche und Diagnosen nutzen, erfüllen sie nicht die Audit- oder Governance-Anforderungen moderner Daten-Compliance-Regelwerke.

Aus Auditsicht bringen native OpenSearch-Protokolle mehrere Einschränkungen mit sich. Erstens erfasst die Plattform Anfragen als isolierte technische Ereignisse statt als korrelierte Benutzeraktionen. Zweitens verfolgt OpenSearch keine Sitzungen oder Transaktionen über zusammenhängende Anfragen hinweg. Drittens hängen Aufbewahrungsrichtlinien oft vom Cluster-Lebenszyklus und Speicherbeschränkungen ab. Schließlich fällt es Sicherheitsteams schwer, geschäftliche Aktionen mehreren zugrunde liegenden OpenSearch-Vorgängen zuzuordnen.

Deshalb liefern native Protokolle selten verlässliche Antworten, wenn Prüfer wissen möchten, wer auf bestimmte Daten zugegriffen hat, welche Maßnahmen ergriffen wurden und wann diese stattfanden. Um diese Lücke zu schließen, benötigen Organisationen eine dedizierte Datenbank-Aktivitätsverlaufsschicht.

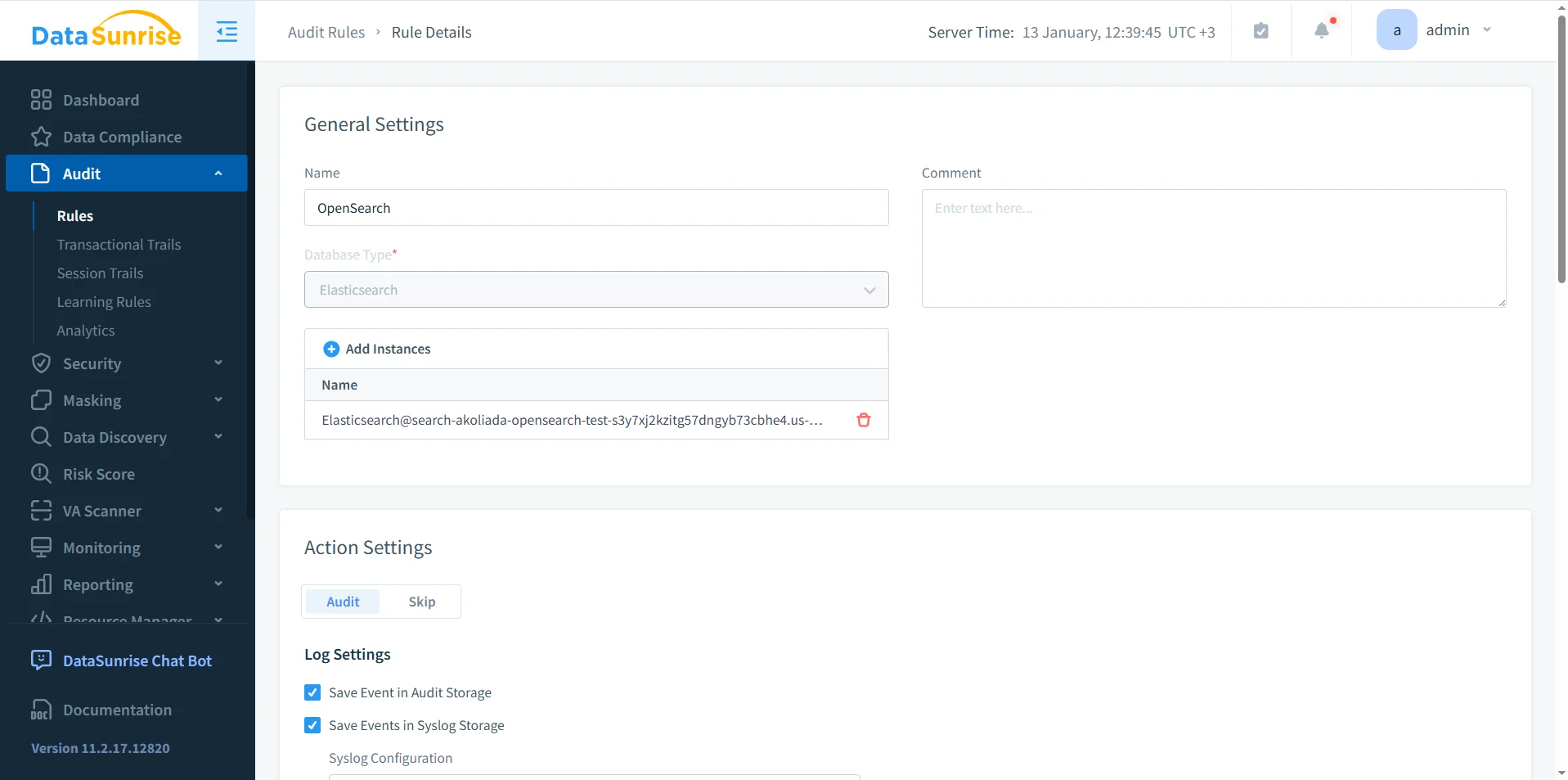

Audit-Regelkonfiguration für Amazon OpenSearch

DataSunrise erstellt den Datenbank-Aktivitätsverlauf durch explizite Audit-Regeln. Diese Regeln definieren den Überwachungsbereich und steuern, wie das System OpenSearch-Aktivitäten aufzeichnet.

Insbesondere bestimmen Audit-Regeln, welche OpenSearch-Instanzen DataSunrise überwacht, welche Vorgänge Audit-Ereignisse auslösen und wo die Plattform Audit-Datensätze speichert. Dadurch können Teams sich auf sicherheitsrelevante Datenbankaktivitäten konzentrieren, statt jede unwesentliche Anfrage zu sammeln. Das Regelverhalten folgt dem Prioritätsmodell für Regeln und gewährleistet eine konsistente Durchsetzung.

Sicherheitsteams überprüfen typischerweise Dokumentenschreibvorgänge, Aktualisierungen, Löschungen und administrative API-Aufrufe, während sie routinemäßigen Nur-Lese-Verkehr ausschließen. Dieser selektive Ansatz entspricht den Best Practices der Datensicherheit und Datenbanksicherheit.

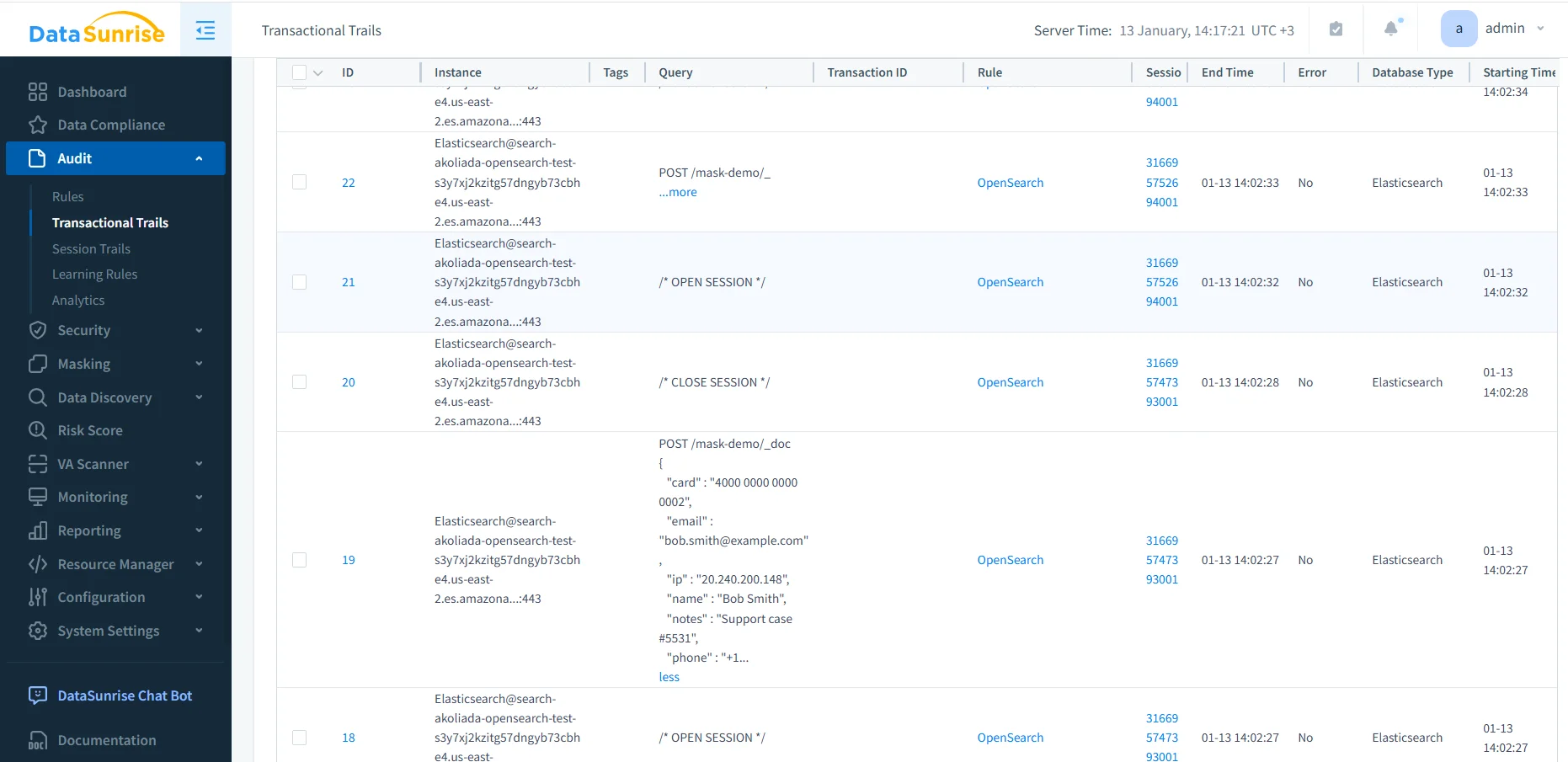

Transaktionale Vorgänge und Datenbank-Aktivitätskorrelation

OpenSearch verarbeitet jede REST-Anfrage unabhängig. Obwohl dieses Design die Skalierbarkeit verbessert, erschwert es die Audit-Analyse, weil zusammenhängende Vorgänge getrennt erscheinen.

In realen Arbeitsabläufen löst eine einzelne Benutzeraktion oft mehrere OpenSearch-Anfragen aus. Beispielsweise kann eine Anwendung ein Dokument indexieren, verwandte Datensätze aktualisieren und anschließend eine Verifizierungsabfrage ausführen. Native Protokolle erfassen diese Schritte separat, was eine Rekonstruktion erschwert.

DataSunrise löst diese Herausforderung, indem einzelne Anfragen in transaktionale Datenbank-Aktivitätspfade korreliert werden. Die Korrelation basiert auf Zeitpunkten, Verbindungsattributen und Anfrage-Metadaten, was Prüfern ermöglicht, vollständige Aktivitätssequenzen nachzuverfolgen.

Aus Audit-Sicht liefern transaktionale Pfade Kontext, den isolierte Protokolle nicht bieten können. Sie zeigen, wie Benutzer und Anwendungen im Zeitverlauf mit der Datenbank interagierten.

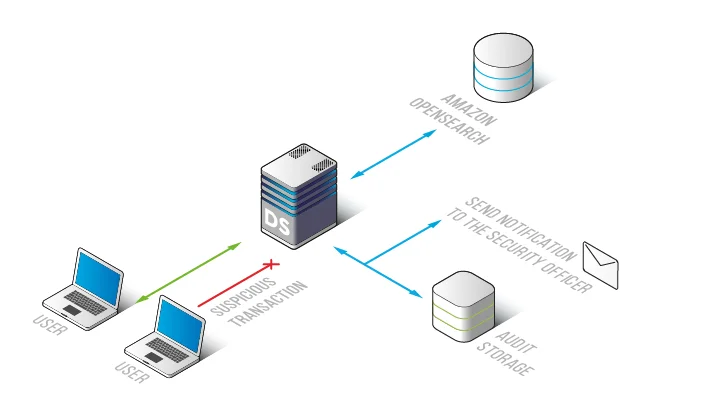

Zentrale Architektur zur Überwachung der Datenbankaktivitäten

Statt sich auf OpenSearch-Interna zu verlassen, implementiert DataSunrise den Datenbank-Aktivitätsverlauf als externe Audit-Schicht unter Verwendung von Reverse-Proxy– oder Verkehrsinspektionstechniken.

Diese Architektur bietet mehrere Vorteile. Audit-Datensätze bleiben unabhängig vom OpenSearch-Cluster, Benutzer können Audit-Daten nicht manipulieren und Teams können zentrale Aufbewahrungsrichtlinien mit optimiertem Audit-Speicher durchsetzen.

Dieser Ansatz unterstützt langfristige Governance, Untersuchungen und die Integration mit automatisierten Compliance-Berichten.

Beispiel: Überwachte OpenSearch-Operation

Das folgende Beispiel zeigt eine Dokumentindexierungsanfrage, die Teil des OpenSearch-Datenbank-Aktivitätsverlaufs wird. Die Anfragestruktur folgt den standardisierten OpenSearch-REST-APIs, die in der OpenSearch Indexierungs-API dokumentiert sind.

curl -X POST "http://localhost:9201/audit-demo/_doc" \

-H "Host: search-your-opensearch-domain.us-east-2.es.amazonaws.com" \

-H "Content-Type: application/json" \

-d '{

"user": "bob.smith",

"action": "support_case_update",

"ip": "220.240.200.148",

"timestamp": "2026-01-13T14:02:27Z"

}'

DataSunrise zeichnet diese Operation als prüfbares Datenbank-Aktivitätsereignis auf. Der Audit-Datensatz umfasst Client-Identität, Quelladresse, Operationstyp, Ausführungszeitpunkt und die angewandte Audit-Regel und unterstützt so Audit-Protokolle und Untersuchungen.

Audit- und Compliance-Anwendungsfälle

Die vollständige Aufzeichnung der Datenbankaktivität ermöglicht mehrere auditgetriebene Anwendungsfälle:

- Rekonstruktion von Zugriffsmustern bei Sicherheitsuntersuchungen

- Nachweis der Verantwortlichkeit für rollenbasierte Zugriffskontrolle

- Verfolgung von Aktionen durch privilegierte oder Support-Konten

- Erkennung anomalen Verhaltens mittels Verhaltensanalytik

Diese Funktionen helfen Organisationen, Anforderungen von GDPR, HIPAA, PCI DSS und SOX mit zentralen Datensicherheitsrichtlinien und kontinuierlicher Audit-Durchsetzung zu erfüllen.

Fazit: Aufbau einer auditierbaren OpenSearch-Umgebung

Amazon OpenSearch bietet leistungsstarke Such- und Analysefunktionen. Standardmäßig stellt es jedoch keine auditfähige Datenbank-Aktivitätsaufzeichnung bereit.

Mit DataSunrise als externe Audit-Schicht erhalten Organisationen eine zentrale, transaktionsbewusste und manipulationssichere Ansicht der OpenSearch-Datenbankaktivitäten. Dieser Ansatz stärkt die Sicherheitslage, vereinfacht die Compliance und ermöglicht verlässliche Auditnachweise, ohne bestehende Arbeitsabläufe zu beeinträchtigen.