Datenbank-Audit für Cloudberry

Das Datenbank-Audit für Cloudberry bietet wesentliche Sicherheitskontrollen in einem Umfeld zunehmender Datenrisiken. Das Identity Theft Resource Center meldete im Jahr 2023 3.205 Datenverletzungen. Diese Verletzungen betrafen 349 Millionen Menschen. Das entspricht einem Anstieg von 78% gegenüber dem Vorjahr. Organisationen können ihre Sicherheitslage durch effektive Datenbank-Audit-Praktiken stärken. Dieser Artikel untersucht die Audit-Funktionen von Cloudberry und praktische Implementierungsansätze zum Schutz von Unternehmensdaten.

Verständnis des nativen Datenbank-Audits von Cloudberry

Cloudberry bietet leistungsstarke native Funktionen zum Datenbank-Audit, die Organisationen dabei helfen, Datenbankaktivitäten zu verfolgen und zu überwachen. Diese Funktionen nutzen SQL-Komponenten, einschließlich Ansichten und gespeicherter Prozeduren, um detaillierte Audit-Trails der Datenbankoperationen zu pflegen.

Kernfunktionen des Audits

Die native Audit-Funktionalität von Cloudberry umfasst:

- Überwachung von Datenbankoperationen in Echtzeit

- Detaillierte Protokollierung von Aktivitäten mit Zeitstempel und Benutzerinformationen

- Anpassbare Audit-Regeln und Filter

- Integration in bestehende Sicherheitsframeworks

- Leistungsoptimierung für minimale Auswirkungen auf Datenbankoperationen

Einrichtung eines grundlegenden Datenbank-Audits

Um das native Datenbank-Audit in Cloudberry zu implementieren, befolgen Sie diese Schritte:

-- Audit-Tabelle erstellen CREATE TABLE audit_log ( audit_id SERIAL PRIMARY KEY, table_name VARCHAR(50), operation_type VARCHAR(20), modified_by VARCHAR(50), modification_time TIMESTAMP, old_value TEXT, new_value TEXT ); -- Audit-Trigger-Funktion erstellen CREATE OR REPLACE FUNCTION audit_trigger_function() RETURNS TRIGGER AS $$ BEGIN IF TG_OP = 'INSERT' THEN INSERT INTO audit_log ( table_name, operation_type, modified_by, modification_time, new_value ) VALUES ( TG_TABLE_NAME, TG_OP, current_user, current_timestamp, row_to_json(NEW)::text ); END IF; RETURN NEW; END; $$ LANGUAGE plpgsql;

Verwendung der Cloudberry CLI für das Audit-Management

Die Kommandozeilenschnittstelle von Cloudberry bietet wesentliche Werkzeuge zur Verwaltung von Audit-Einstellungen und zur Anzeige von Audit-Protokollen. Hier sind durchgeführte Beispiele samt ihrer Ausgaben:

Aktivieren des Auditings für Anmeldeereignisse:

ALTER DATABASE CloudberryDB SET AUDIT_CONTROL = 'LOGIN_AUDIT'; -- Ausgabe: Datenbank geändert.

Abfrage der jüngsten Anmelde-Audit-Ereignisse:

SELECT event_time, login_name, client_ip, action_name FROM sys.dm_audit_actions WHERE event_time > DATEADD(hour, -24, GETDATE()) ORDER BY event_time DESC;Beispielausgabe:

| Ereigniszeit | Anmeldename | Client-IP | Aktionsname |

|---|---|---|---|

| 2024-02-04 15:30:22 | admin_user | 192.168.1.100 | ANMELDUNG |

| 2024-02-04 15:28:15 | app_service | 192.168.1.101 | FEHLGESCHLAGENE_ANMELDUNG |

| 2024-02-04 15:25:01 | audit_user | 192.168.1.102 | ABMELDUNG |

Audit-Spezifikationen anzeigen:

SELECT audit_id, name, status_desc, audit_file_path FROM sys.server_audits;Beispielausgabe:

| audit_id | Name | Statusbeschreibung | Audit-Dateipfad |

|---|---|---|---|

| 1 | Sicherheitsaudit | AKTIV | /var/log/audit/ |

| 2 | Zugriffs-Audit | AKTIV | /var/log/audit/ |

Überprüfen Sie fehlgeschlagene Anmeldeversuche in der letzten Stunde:

SELECT event_time, server_principal_name, client_ip, error_number FROM sys.fn_get_audit_file WHERE action_name = 'FAILED_LOGIN' AND event_time > DATEADD(hour, -1, GETDATE());Beispielausgabe:

| Ereigniszeit | Server-Prinzipalname | Client-IP | Fehlernummer |

|---|---|---|---|

| 2024-02-04 15:45:22 | unknown_user | 192.168.1.150 | 18456 |

| 2024-02-04 15:42:15 | test_account | 192.168.1.151 | 18452 |

Analyse der Audit-Daten

Um Audit-Daten zu verbinden und zu analysieren, verwenden Sie die folgenden SQL-Abfragen:

-- Audit-Logs für einen bestimmten Zeitraum abfragen SELECT table_name, operation_type, modified_by, modification_time, new_value FROM audit_log WHERE modification_time >= NOW() - INTERVAL '24 hours' ORDER BY modification_time DESC;

DataSunrise: Fortgeschrittenes Datenbank-Audit für Cloudberry

Während Cloudberry native Datenbank-Audit-Funktionalitäten bietet, gibt es Fälle, in denen Organisationen fortschrittlichere Auditfähigkeiten benötigen. Hier kommt DataSunrise ins Spiel.

DataSunrise ist eine führende Datenbanksicherheitslösung, die fortschrittliche Funktionen zum Datenbank-Audit für Cloudberry bietet und so die Sichtbarkeit, Compliance und Sicherheit erhöht. Sie können DataSunrise mit Cloudberry integrieren, um eine granulare Audit-Verfolgung bereitzustellen, einschließlich Echtzeitbenachrichtigungen und detaillierter Aktivitätsprotokolle. Die Lösung ermöglicht es Organisationen, ihre sensiblen Daten besser zu schützen, indem unbefugter Zugriff, potenzielle Bedrohungen und abnormale Verhaltensmuster identifiziert werden.

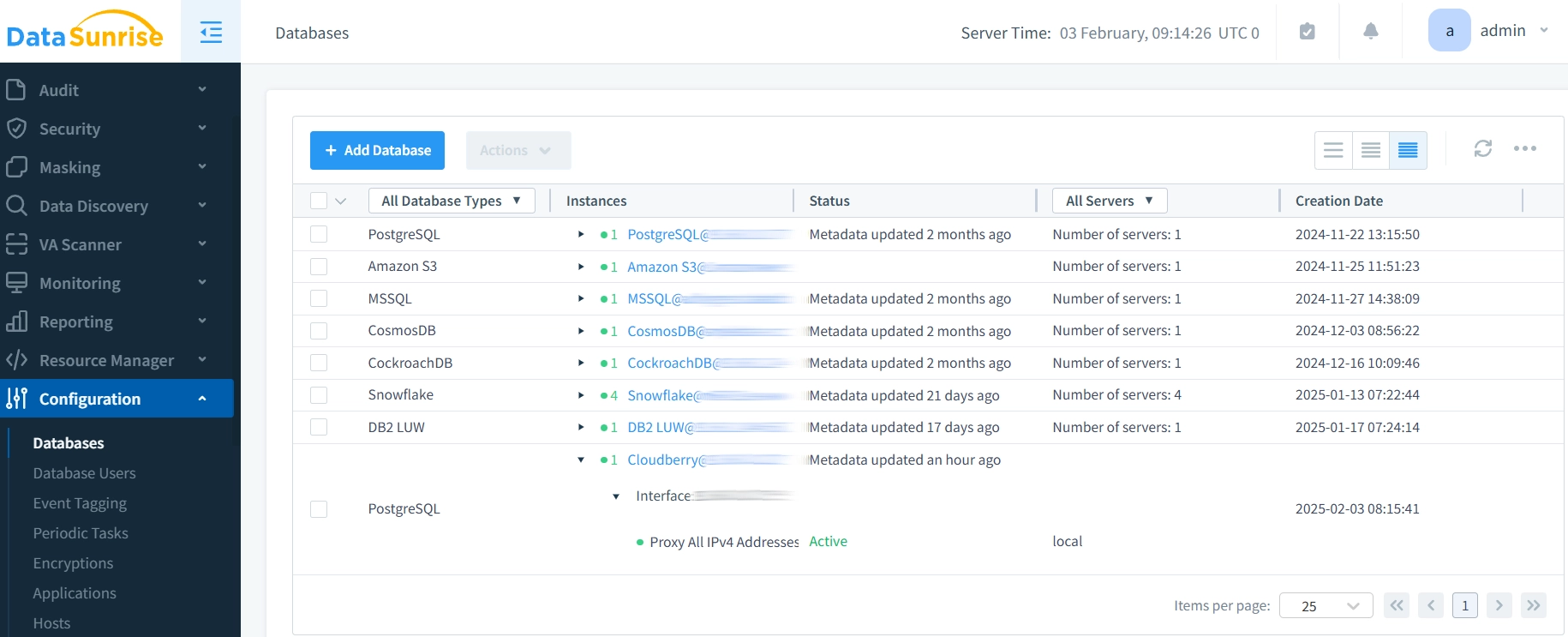

Erstellung einer DataSunrise-Instanz

Um mit DataSunrise für Cloudberry zu beginnen, ist der erste Schritt die Erstellung einer DataSunrise-Instanz. Dies beinhaltet die Einrichtung der DataSunrise-Plattform, welche die Konfiguration von Verbindungen zu Ihren von Cloudberry verwalteten Datenbanken umfasst.

- DataSunrise installieren – Befolgen Sie den Installationsprozess für DataSunrise.

- Mit der Cloudberry-Datenbank verbinden – Richten Sie eine Verbindung zwischen DataSunrise und Ihrer Cloudberry-Datenbank ein.

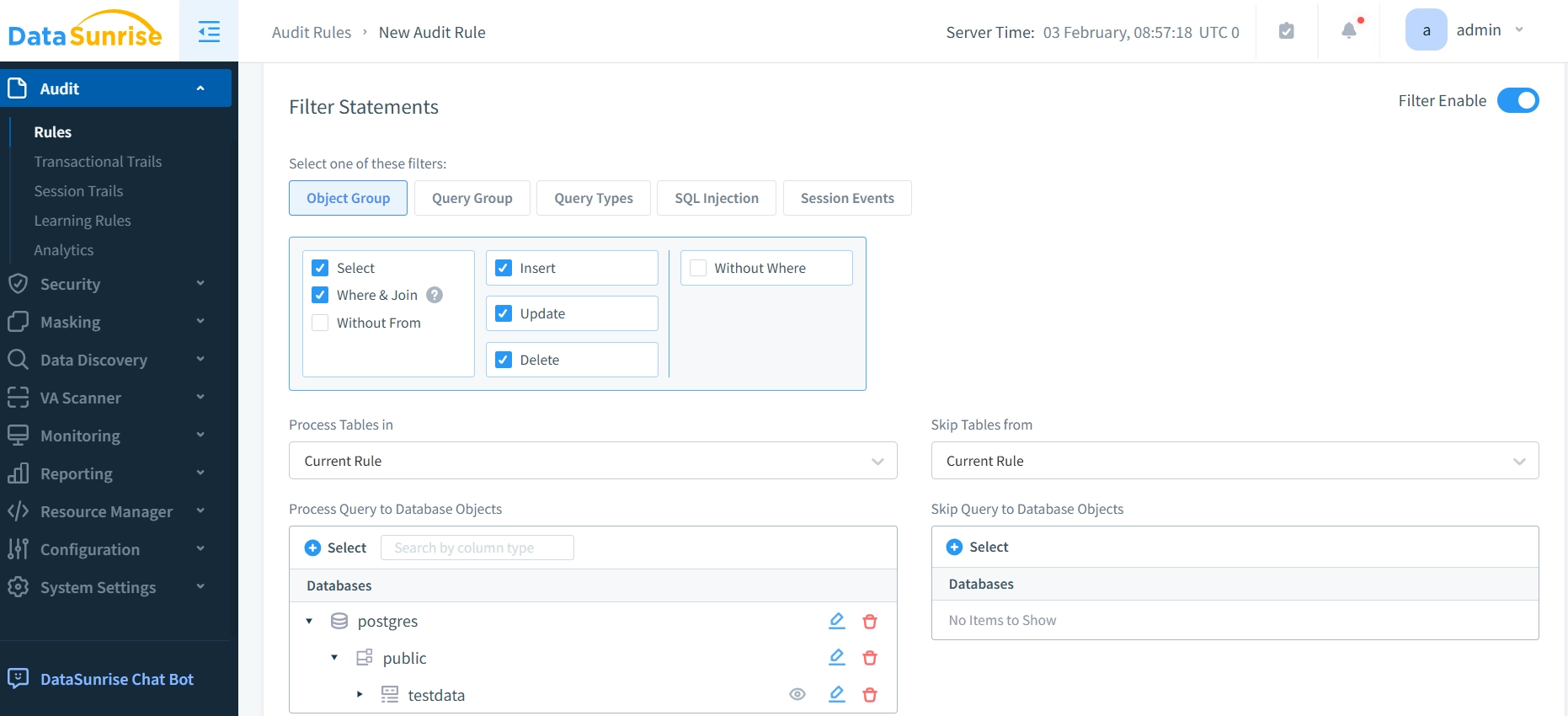

- Audit-Regeln konfigurieren – Definieren Sie Audit-Richtlinien für Ihre sensitiven Daten, einschließlich der Verfolgung des Zugriffs auf spezifische Tabellen oder Spalten.

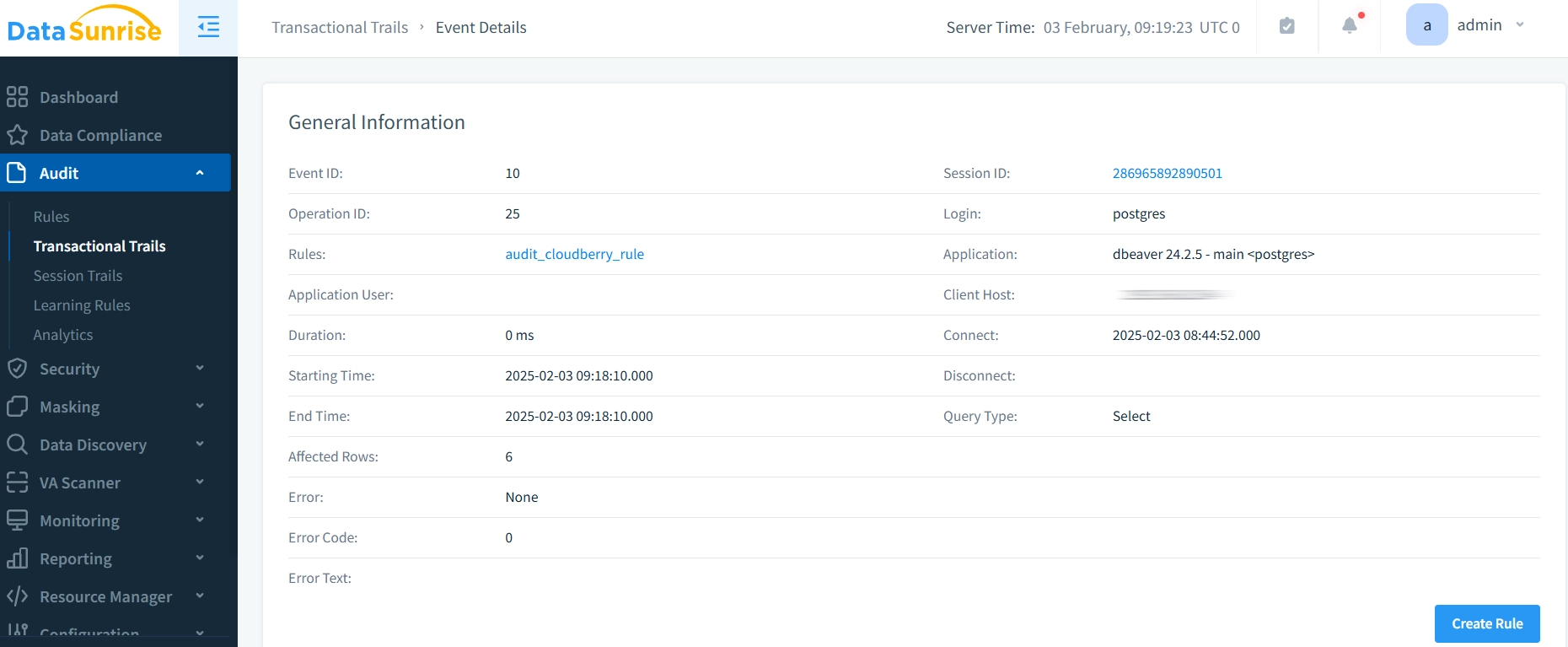

- Audit-Ergebnisse überprüfen – Gehen Sie zum Tab „Transactional Trails“ und klicken Sie auf die Audit-Regel, um die Ergebnisse des Audits einzusehen.

Vorteile der Nutzung der DataSunrise-Sicherheits-Suite

Durch die Integration von DataSunrise mit Cloudberry erhalten Sie mehrere Vorteile:

- Zentralisierte Kontrolle: Verwalten Sie alle Maskierungs- und Audit-Richtlinien über eine einzige Benutzeroberfläche.

- Echtzeit-Benachrichtigungen: Erhalten Sie Benachrichtigungen über verdächtige Aktivitäten, um sofort auf potenzielle Bedrohungen reagieren zu können.

- Compliance: Erfüllen Sie regulatorische Anforderungen, wie GDPR und HIPAA, indem Sie den Zugriff auf sensible Daten überwachen und steuern.

- Granulares Auditing: Verfolgen Sie jeden Zugriff, jede Änderung oder Löschung von Daten, um einen umfassenden Audit-Trail bereitzustellen.

Optimierung der Implementierung des Datenbank-Audits

Richtlinienverwaltung: Organisationen sollten regelmäßige Überprüfungszyklen einrichten, um Audit-Richtlinien basierend auf neuen Bedrohungen und Compliance-Anforderungen zu bewerten und zu aktualisieren. Dieser proaktive Ansatz stellt sicher, dass die Audit-Abdeckung den Sicherheitszielen entspricht.

Datenaufbewahrung: Die Implementierung angemessener Aufbewahrungsfristen hilft, Sicherheitsanforderungen mit Speicherbeschränkungen in Einklang zu bringen und gleichzeitig regulatorische Anforderungen zu erfüllen. Berücksichtigen Sie dabei sowohl Compliance-Vorgaben als auch betriebliche Anforderungen.

Alarmverwaltung: Die Einrichtung automatisierter Benachrichtigungen für verdächtige Aktivitäten ermöglicht eine schnelle Reaktion auf potenzielle Sicherheitsvorfälle. Dieser Ansatz sollte klare Eskalationspfade und Reaktionsverfahren für verschiedene Arten von Alarmen beinhalten.

Dokumentation und Test: Die Führung detaillierter Aufzeichnungen über Audit-Konfigurationen unterstützt die Fehlerbehebung und gewährleistet Konsistenz in den Datenbankumgebungen. Regelmäßige Tests überprüfen, ob alle Komponenten wie vorgesehen funktionieren und die erforderlichen Daten erfassen.

Integration von Drittanbietern: Lösungen wie DataSunrise können die nativen Audit-Funktionalitäten erheblich verbessern, indem sie zentrale Verwaltungsoberflächen und erweiterte Reporting-Funktionen bereitstellen.

Fazit

Das Datenbank-Audit für Cloudberry bietet wesentliche Sicherheits- und Compliance-Fähigkeiten für moderne Organisationen. Unabhängig davon, ob native Funktionen oder erweiterte Lösungen wie DataSunrise verwendet werden, hilft eine ordnungsgemäße Audit-Implementierung, sensible Daten zu schützen und die Einhaltung gesetzlicher Vorschriften sicherzustellen.

Für fortschrittliche Datenbanksicherheitsfunktionen, einschließlich umfassender Audit- und Compliance-Tools, besuchen Sie die Website von DataSunrise, um unsere hochmodernen Lösungen zu erkunden und eine Online-Demo anzufordern.