Datenbank-Audit für Teradata

Einleitung

Im Zeitalter von Big Data ist es von entscheidender Bedeutung, die Sicherheit und Integrität Ihrer Datenbanksysteme zu gewährleisten. Ein Datenbank-Audit ist ein kritischer Prozess, der Organisationen dabei hilft, Datenbankaktivitäten zu überwachen und nachzuverfolgen, die Einhaltung regulatorischer Standards sicherzustellen und potenzielle Sicherheitsbedrohungen zu erkennen. Teradata, eine führende Lösung im Bereich Data Warehousing, bietet robuste native Audit-Funktionen. Um jedoch einen umfassenderen und flexibleren Audit-Rahmen zu erreichen, kann die Integration fortschrittlicher Lösungen wie DataSunrise Ihre Sicherheitsstrategie für die Datenbank deutlich verbessern.

Natives Datenbank-Audit für Teradata

Die nativen Audit-Funktionen von Teradata sind so konzipiert, dass sie detaillierte Einblicke in Datenbankaktivitäten bieten, was Organisationen dabei hilft, Sicherheitsrichtlinien durchzusetzen und Compliance-Anforderungen zu erfüllen. Die Database Auditing Facility (DBAF) in Teradata protokolliert verschiedene Aktivitäten, sodass Datenbankadministratoren (DBAs) Benutzeraktionen überwachen, Änderungen nachverfolgen und unbefugte Zugriffsversuche erkennen können. Zusätzlich können diese Protokolle verwendet werden, um Berichte zu erstellen, die für die regulatorische Compliance unerlässlich sind.

Einrichten von Audit-Regeln

Teradata verwendet die Anweisung BEGIN LOGGING, um Protokollierungsregeln zu erstellen, die in der Tabelle DBC.AccLogRuleTbl gespeichert werden. Diese Regeln bestimmen, welche Berechtigungsprüfungen Log-Einträge in der Tabelle DBC.AccLogTbl generieren. Nachfolgend finden Sie einige Beispiele für das Einrichten von Audit-Regeln:

Protokollierung spezifischer Aktionen in einer Datenbank

Um spezifische Aktionen wie CREATE, DROP und ALTER in einer Datenbank zu protokollieren, können Sie den folgenden Befehl verwenden:

BEGIN LOGGING ON EACH CREATE, DROP, ALTER ON DATABASE database_name;Diese Abfrage stellt sicher, dass jede CREATE-, DROP– und ALTER-Operation in der angegebenen Datenbank protokolliert wird. Zudem hilft diese Detailgenauigkeit dabei, genau zu lokalisieren, wann und wo Änderungen vorgenommen werden.

Protokollierung aller Aktionen eines bestimmten Benutzers

Um alle Aktionen eines bestimmten Benutzers zu protokollieren, können Sie den folgenden Befehl verwenden:

BEGIN LOGGING ON EACH ALL BY "username";Dieser Befehl protokolliert jede Aktion des angegebenen Benutzers und bietet so eine umfassende Audit-Spur ihrer Aktivitäten. Des Weiteren hilft es, ungewöhnliches Verhalten oder potenzielle Sicherheitsverletzungen zu erkennen.

Protokollierung fehlgeschlagener Anmeldeversuche

Um alle fehlgeschlagenen Anmeldeversuche zu protokollieren, können Sie den folgenden Befehl verwenden:

BEGIN LOGGING DENIALS ON EACH LOGON;Diese Abfrage protokolliert jeden fehlgeschlagenen Anmeldeversuch und hilft Ihnen, potenzielle Brute-Force-Angriffe oder unbefugte Zugriffsversuche zu erkennen. Zudem liefert sie wertvolle Einblicke in die Sicherheitslage Ihrer Datenbankumgebung.

Protokollierung des Zugriffs auf sensible Tabellen

Um den Zugriff auf sensible Tabellen zu protokollieren, können Sie den folgenden Befehl verwenden:

BEGIN LOGGING ON EACH SELECT, INSERT, UPDATE, DELETE ON TABLE database_name.table_name;Dieser Befehl protokolliert jede SELECT-, INSERT-, UPDATE– und DELETE-Operation auf der angegebenen Tabelle und stellt so sicher, dass der Zugriff auf sensible Daten überwacht wird. Folglich trägt dies zur Wahrung der Vertraulichkeit und Integrität kritischer Daten bei.

Abfragen von Audit-Protokollen

Teradata speichert Audit-Protokolle in der Tabelle DBC.AccLogTbl. Sie können diese Tabelle abfragen, um Audit-Protokolle basierend auf spezifischen Kriterien abzurufen. Zum Beispiel, um alle Log-Einträge für eine bestimmte Tabelle abzurufen:

SELECT * FROM DBC.AccLogTbl WHERE ObjectName = 'table_name';Diese Abfrage ruft alle Log-Einträge für die angegebene Tabelle ab, sodass Sie den Zugriff auf sensible Daten überwachen können. Zusätzlich hilft sie dabei, Compliance-Berichte zu erstellen und forensische Analysen durchzuführen.

Überprüfen der Audit-Regeln

Nachdem Sie Audit-Regeln eingerichtet haben, können Sie diese überprüfen, indem Sie die Ansicht DBC.AccLogRulesV abfragen:

SELECT * FROM DBC.AccLogRulesV;Diese Abfrage zeigt alle aktiven Protokollierungsregeln an und ermöglicht es Ihnen sicherzustellen, dass die Regeln korrekt konfiguriert sind. Darüber hinaus hilft sie dabei, eine stets aktuelle Audit-Policy aufrechtzuerhalten, die Ihren Sicherheitsanforderungen entspricht.

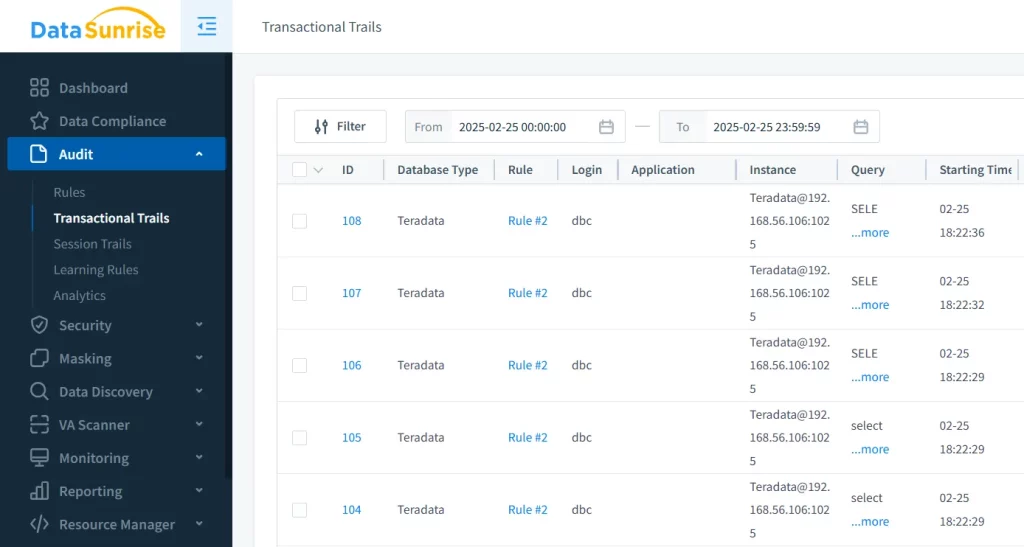

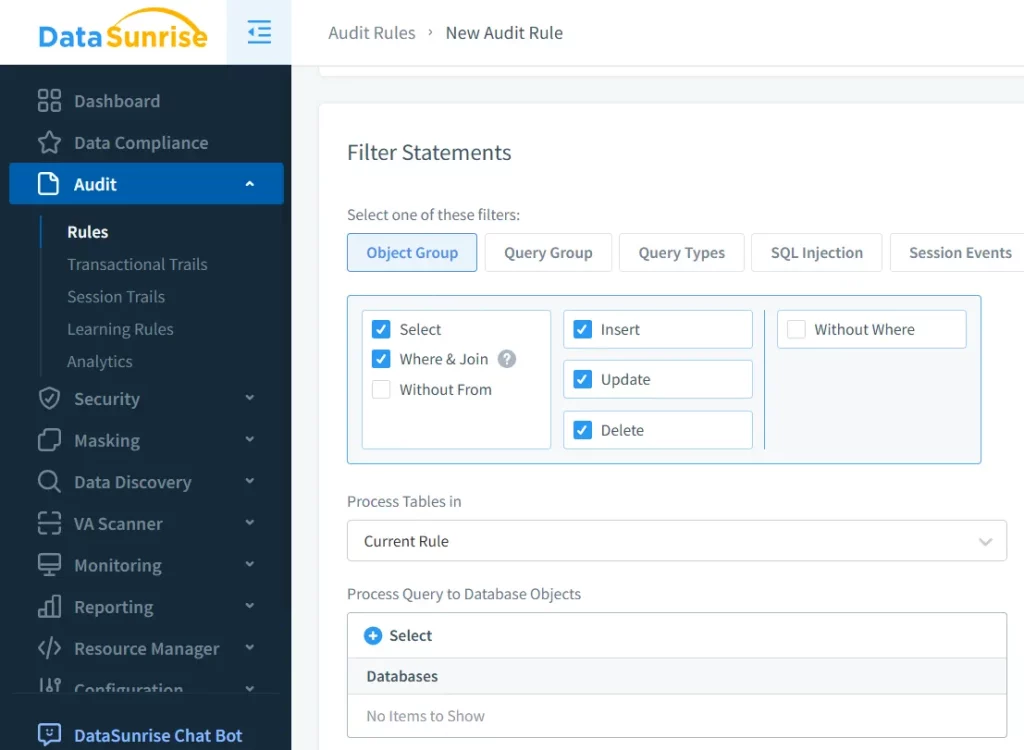

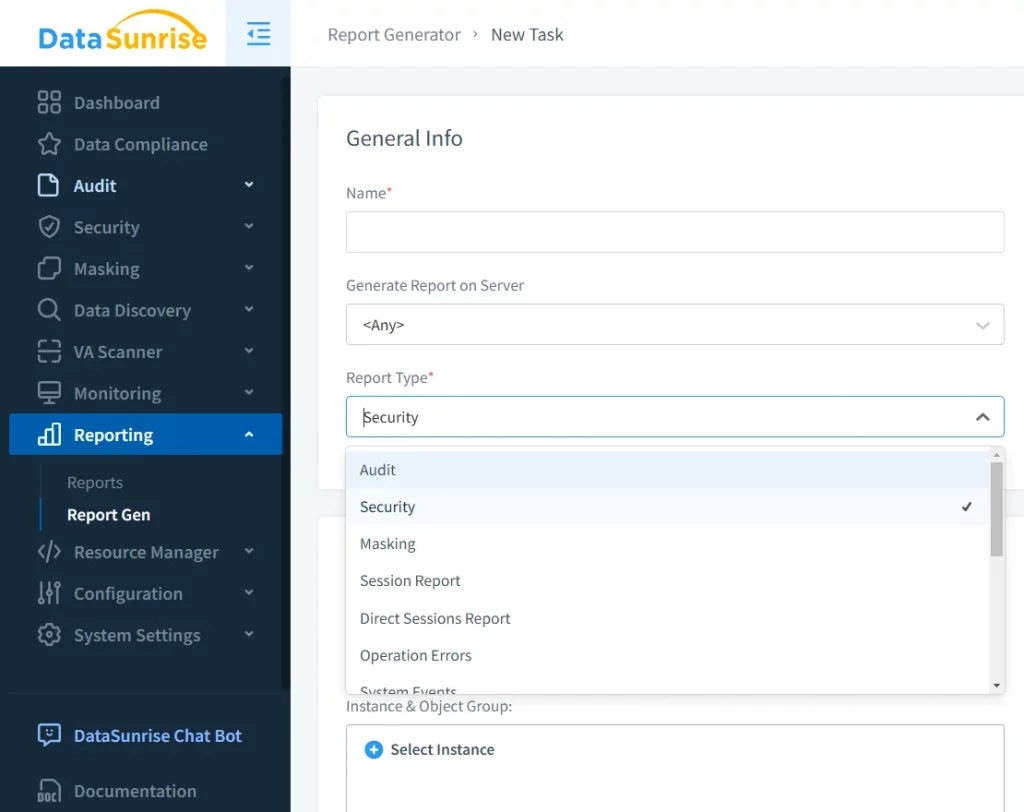

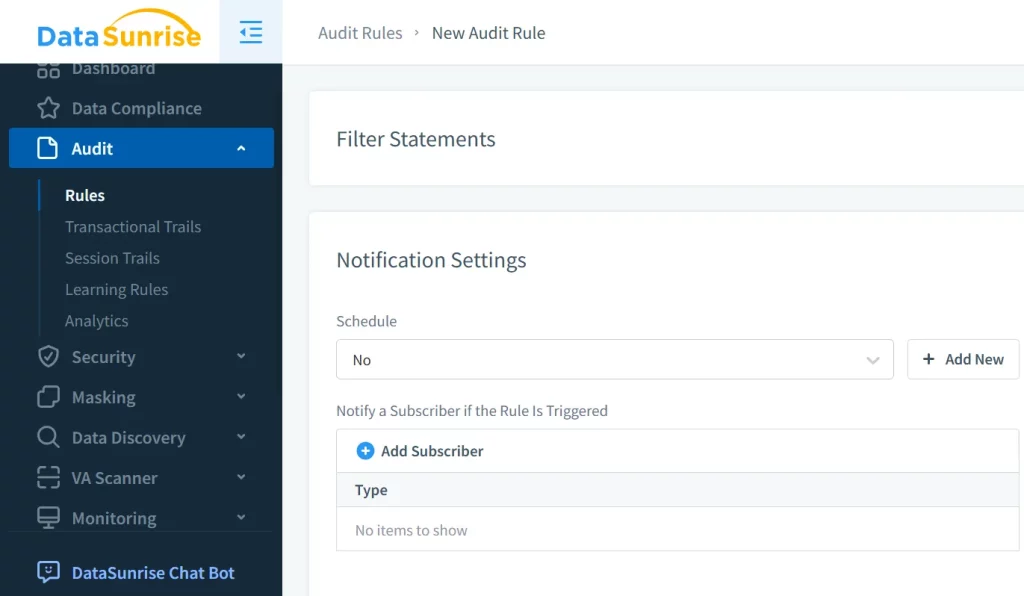

Datenbank-Audit für Teradata mit DataSunrise

Während die nativen Audit-Funktionen von Teradata robust sind, kann die Integration von DataSunrise zusätzliche Sicherheitsebenen und Flexibilität bieten. DataSunrise ist eine umfassende Datenbanksicherheitslösung, die die Audit-, Überwachungs- und Datenmaskierungs-Funktionen in verschiedenen Datenbankumgebungen verbessert.

Hauptmerkmale von DataSunrise für das Datenbank-Audit

- Echtzeitüberwachung: Echtzeitüberwachung von Datenbankaktivitäten, die eine sofortige Erkennung von unbefugten Zugriffsversuchen oder verdächtigen Aktivitäten ermöglicht.

- Anpassbare Audit-Regeln: Mit DataSunrise können Sie benutzerdefinierte Audit-Regeln erstellen, die auf Ihre spezifischen Compliance-Anforderungen zugeschnitten sind, wie z. B. DSGVO oder HIPAA.

- Erweiterte Berichterstattung: Detaillierte Audit-Protokolle und visuelle Dashboards, die die Analyse und Interpretation von Audit-Daten erleichtern. Ferner können diese Berichte an spezifische regulatorische Anforderungen angepasst werden.

- Automatisierte Alarme: Die Plattform sendet in Echtzeit Benachrichtigungen über Sicherheitsvorfälle, was eine schnelle Reaktion auf potenzielle Bedrohungen ermöglicht. Außerdem können diese Alarme so konfiguriert werden, dass sie gleichzeitig mehrere Stakeholder benachrichtigen.

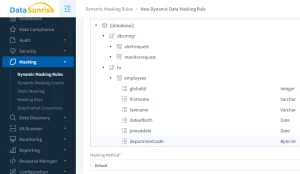

- Datenmaskierung: DataSunrise bietet dynamische Datenmaskierung an, um sensible Daten zu schützen, ohne die Funktionalität der Datenbank zu beeinträchtigen. Folglich wird sichergestellt, dass sensible Informationen auch dann geschützt bleiben, wenn sie von autorisierten Benutzern abgerufen werden.

Fazit

Ein gründlicher Datenbank-Audit für Teradata ist unerlässlich, um die Sicherheit und Compliance Ihrer Daten zu gewährleisten. Während Teradata robuste native Audit-Funktionen bietet, kann die Integration einer fortschrittlichen Lösung wie DataSunrise Ihre Sicherheitsstrategie für Datenbanken erheblich verbessern. Von der Echtzeitüberwachung bis hin zu erweiterten Berichten und Compliance-Unterstützung – DataSunrise erfüllt die wachsenden Anforderungen moderner Unternehmen. Daher ist es eine wertvolle Ergänzung für das Datensicherheitskonzept jeder Organisation.

Wenn Sie Ihre Fähigkeiten im Bereich des Datenbank-Audits auf ein neues Niveau heben möchten, sollten Sie eine persönliche Demo buchen oder DataSunrise herunterladen. Eine umfassende und robuste Audit-Lösung ist nur einen Schritt davon entfernt, Ihre Sicherheitsstrategie für Daten zu stärken.