Datenverschleierung im Percona Server für MySQL

Datenverschleierung im Percona Server für MySQL bietet eine praktische Methode, um die Datenexposition zu reduzieren, ohne Schemata neu gestalten oder Anwendungen neu schreiben zu müssen. Während Verschlüsselung Daten im Ruhezustand schützt und Auditing den Zugriff nach der Ausführung protokolliert, beschränkt die Verschleierung direkt, was Benutzer zur Abfragezeit sehen. Dadurch wird verhindert, dass sensible Werte in den Abfrageergebnissen erscheinen, während das Anwendungsverhalten und die Abfragestruktur erhalten bleiben. Dieser Ansatz ergänzt natürlich umfassendere Datensicherheitspraktiken.

In der Praxis wenden Teams diese Technik in Umgebungen an, in denen Entwickler, Analysten, Support-Mitarbeiter oder externe Dienste Produktionsdaten wiederverwenden. Strenge Zugriffskontrollen allein lösen das Problem jedoch nicht. Sobald die Datenbank eine Abfrage zulässt, liefert sie standardmäßig Rohwerte zurück. Die Verschleierung ändert dieses Verhalten, indem sie Ausgabedaten transformiert und gleichzeitig die strukturelle Integrität, Datentypen und Beziehungen erhält.

Daher spielt die Verschleierung neben Prüfprotokollen und Datenaktivitätsverlauf eine direkte und aktive Rolle bei der Durchsetzung von Datenschutz- und Compliance-Strategien.

Was Datenverschleierung im MySQL-Kontext bedeutet

Im Percona Server für MySQL wandelt Datenverschleierung sensible Werte aktiv in bedeutungslose Darstellungen um, während Formate, Datentypen und relationale Strukturen erhalten bleiben. Teams verwenden diese Technik häufig zum Schutz von personenbezogenen Daten und anderen hochriskanten Datenkategorien.

Verschleierte Daten folgen mehreren Kernprinzipien:

- Die Transformation verhindert die Rekonstruktion des Originalwertes

- Abfragen werden ohne Änderungen weiterhin ausgeführt

- Indizes, Joins und Constraints bleiben intakt

- Anwendungen verarbeiten die Daten, ohne Anpassungen zu benötigen

Aufgrund dieses Verhaltens verlassen sich Organisationen auf Verschleierung, um Zugangsdaten, Identifikatoren und geschäftskritische Attribute zu schützen, die außerhalb der eingeschränkten Rollen, die durch rollenbasierte Zugriffskontrollrichtlinien definiert sind, verborgen bleiben müssen.

Im Unterschied zum Data Masking, das oft teilweise Werte aus Usability-Gründen offenlegt, ersetzt die Verschleierung sensible Daten vollständig mit deterministischen oder randomisierten Ersatzwerten. Folglich wird die Möglichkeit der Rückschlüsse oder Rückrekonstruktion eliminiert.

Native Verschleierungstechniken im Percona Server für MySQL

Der Percona Server für MySQL beinhaltet keine dedizierte Verschleierungs-Engine. Stattdessen wird Verschleierung mit nativen SQL-Konstrukten umgesetzt. Diese Methoden sind in kontrollierten Szenarien effektiv, erfordern jedoch sorgfältiges Design, konsistentes Privilegienmanagement und fortlaufende Wartung.

Verschleierung mit Views

Views sind die gängigste native Technik. Sensible Spalten werden mit SQL-Ausdrücken transformiert, während die zugrunde liegende Tabelle unverändert bleibt.

Dieser Ansatz eignet sich gut für schreibgeschützten Zugriff und Berichterstattung. Er schützt jedoch nicht den direkten Zugriff auf die Basistabelle und muss für jedes Schema oder jede Rolle, die verschleierte Daten benötigt, neu erstellt oder angepasst werden.

Generierte Spalten für persistente Verschleierung

Generierte Spalten erlauben es, verschleierte Werte neben den Originaldaten zu speichern und gleichzeitig deterministisches Verhalten zu erhalten.

-- Füge eine generierte Spalte mit einem verschleierten Wert hinzu

ALTER TABLE customers

ADD obfuscated_email VARCHAR(64)

GENERATED ALWAYS AS (

SHA2(email, 256)

) STORED;

-- Abfrage unter Verwendung der generierten verschleierten Spalte

SELECT

id,

obfuscated_email,

created_at

FROM customers;

Diese Methode ermöglicht es Anwendungen oder Berichten, direkt auf verschleierte Daten zuzugreifen, ohne Transformationen zur Abfragezeit neu berechnen zu müssen. Die Originalspalte bleibt jedoch weiterhin vorhanden und lesbar, sofern der Zugriff nicht explizit eingeschränkt wird.

Rollenbasierte Zugriffsbeschränkung

Views und generierte Spalten werden üblicherweise mit rollenbasierten Berechtigungen kombiniert, um die Exposition zu begrenzen.

-- Erstelle eine Rolle für Analysten

CREATE ROLE analyst_role;

-- Gewähre Zugriff nur auf die verschleierte Ansicht

GRANT SELECT ON obfuscated_customers TO analyst_role;

-- Entziehe ausdrücklich den Zugriff auf die Basistabelle

REVOKE SELECT ON customers FROM analyst_role;

-- Weise die Rolle einem Benutzer zu

GRANT analyst_role TO 'analyst_user'@'%';

Dieses Modell hängt vollständig von korrekter Privilegienkonfiguration ab. Benutzer mit erweiterten Rechten können die Verschleierung umgehen, indem sie Direktabfragen auf Basistabellen ausführen, was diesen Ansatz in Umgebungen mit gemeinsam genutztem Administrationszugang fragil macht.

Zentralisierte Datenverschleierung mit DataSunrise

DataSunrise erzwingt Datenverschleierung extern, ohne Datenbankschemata oder Anwendungsabfragen zu verändern. Verschleierungsregeln werden transparent angewandt, wenn Abfragen die Plattform passieren, womit sichergestellt wird, dass sensible Werte transformiert werden, bevor Ergebnisse an den Client zurückgegeben werden.

Dieser Ansatz folgt dem gleichen Architekturmodell wie zentralisierte Prüfprotokolle, Datenbankaktivitätsüberwachung und Compliance-Durchsetzung.

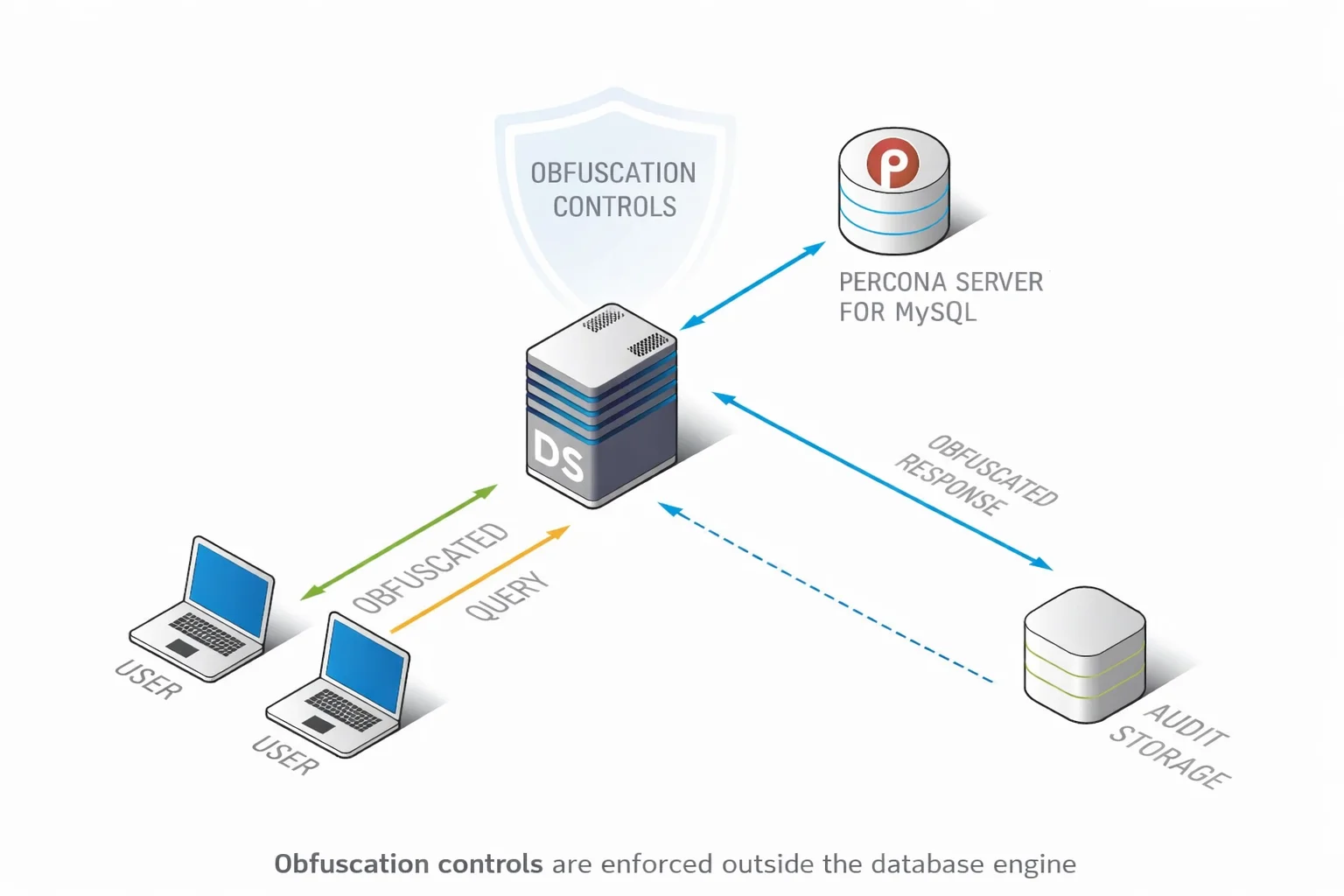

Architektonische Platzierung der Verschleierungskontrollen

DataSunrise agiert als Zwischenschicht zwischen Datenbankclients und Percona Server für MySQL. Je nach Bereitstellungsmodus fungiert es als Proxy, agentenbasiertes Interceptor oder Traffic-Inspektionsschicht.

In allen Fällen wird Verschleierung außerhalb der Datenbank-Engine durchgesetzt. Sensible Daten gelangen nie an unautorisierte Konsumenten, selbst wenn diese Abfragen ausführen dürfen. Die Datenbank selbst bleibt unverändert.

Wie Verschleierung zur Laufzeit durchgesetzt wird

Eingehende Abfragen werden in Echtzeit inspiziert. Verschleierungsregeln werden anhand kontextueller Signale wie Benutzeridentität, Zugriffsrechte, Anfragenherkunft, Abfrageeigenschaften und erkannter Datensensitivität ausgewertet.

Wenn eine Regel zutrifft, transformiert DataSunrise dynamisch das Ergebnis-Set, wobei Datentypen und Abfragestruktur erhalten bleiben. Clients erhalten nutzbare, jedoch nicht sensible Daten. Die Datenbank-Engine bleibt im Unklaren darüber, dass eine Verschleierung stattgefunden hat.

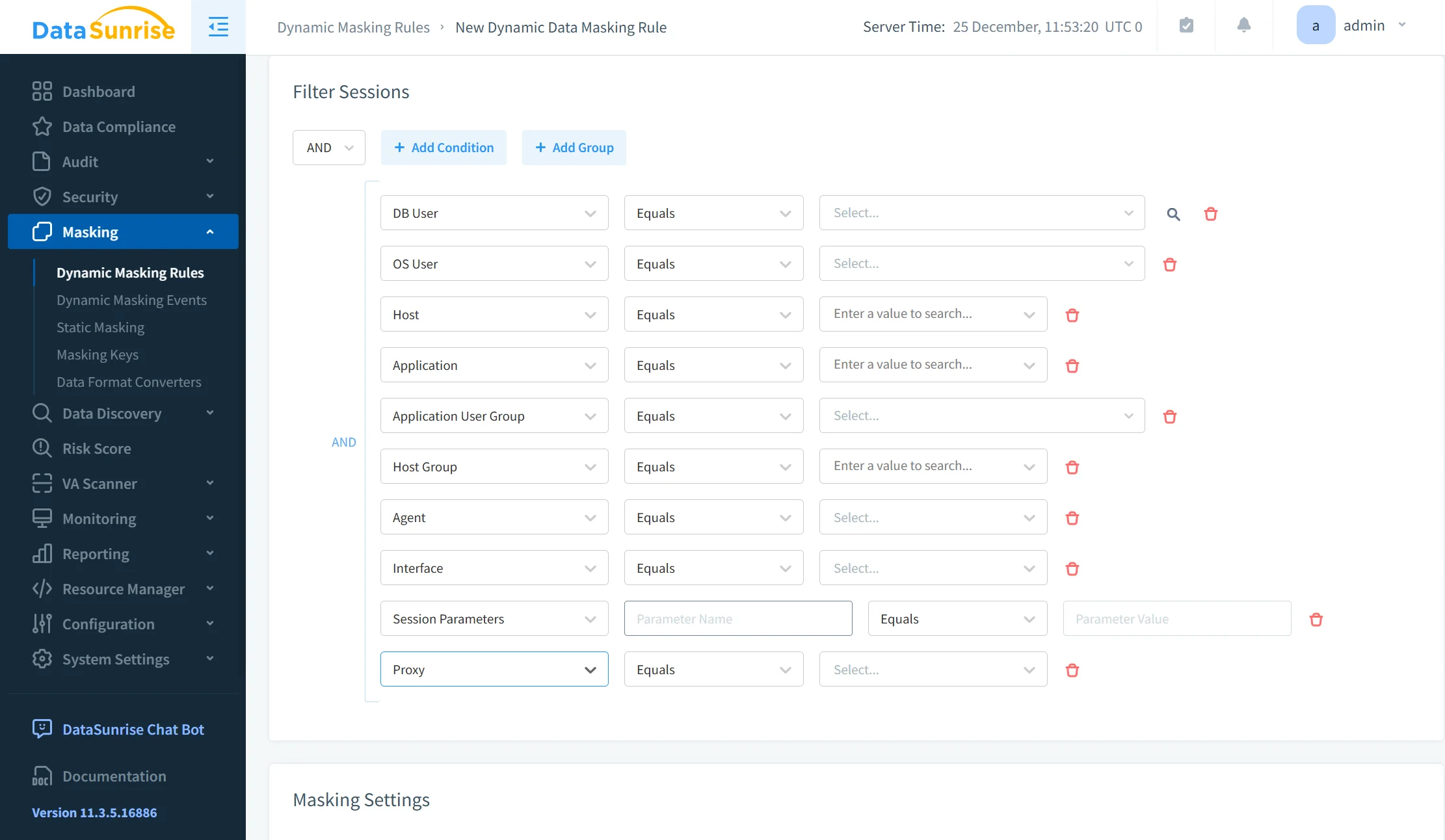

Richtlinienbasierte und kontextbewusste Durchsetzung

Verschleierungsregeln werden zentral definiert und unabhängig von Datenbankschemata verwaltet. Richtlinien können auf bestimmte Tabellen, Spalten oder klassifizierte Datenkategorien ausgerichtet sein und je nach Benutzerrolle oder Zugriffsszenario variieren.

Dies ermöglicht, dass unterschiedliche Darstellungen derselben Daten gleichzeitig an verschiedene Benutzer oder Dienste zurückgegeben werden. Richtlinienänderungen treten sofort in Kraft, ohne SQL-Objekte neu bereitstellen oder Anwendungen anpassen zu müssen.

Transparenz und Audit-Ausrichtung

Alle verschleierten Zugriffsereignisse sind vollständig in DataSunrise-Auditprotokollen und Aktivitätsverlauf sichtbar. Sicherheitsteams können Datenzugriffe mit angewandten Verschleierungsregeln korrelieren und so eine häufige Sichtbarkeitslücke nativer Implementierungen schließen.

Verschleierung wird damit zu einer erstklassigen, auditierbaren Kontrollmaßnahme statt einer undurchsichtigen SQL-Transformation.

Vorteile der zentralisierten Verschleierung

| Aspekt | Native Verschleierung (SQL-Basiert) | Zentralisierte Verschleierung |

|---|---|---|

| Durchsetzungsort | In Views und SQL-Logik eingebettet | Externe Durchsetzungsschicht |

| Richtlinienmanagement | Über Schemata verteilt | Zentral definierte Richtlinien |

| Schemabezug | Erfordert Views oder generierte Spalten | Keine Schema- oder Abfrageänderungen |

| Kontextbewusstsein | Statisch und objektgebunden | Kontextbewusst und adaptiv |

| Umgehungsrisiko | Kann von privilegierten Benutzern umgangen werden | Durchsetzung unabhängig von DB-Rechten |

| Audit-Sichtbarkeit | Begrenzt und indirekt | Vollständig sichtbar in Auditprotokollen |

| Skalierbarkeit | Schwer wartbar bei Skalierung | Konsistent über Umgebungen hinweg |

Dieser Ansatz beseitigt die Fragilität der SQL-basierten Verschleierung und ermöglicht sauberen Schutz, der sich über Entwicklungs-, Staging- und Produktionssysteme skalieren lässt.

Fazit

Datenverschleierung im Percona Server für MySQL adressiert ein Problem, das weder Verschlüsselung noch Auditing allein lösen. Sie steuert, was Benutzer tatsächlich sehen, nachdem der Zugriff gewährt wurde, und ergänzt damit umfassendere Datenbanksicherheits-Strategien.

Native SQL-Techniken eignen sich für begrenzte Szenarien, sind jedoch schwer in großem Maßstab zu verwalten. Zentralisierte Verschleierung verlagert die Durchsetzung aus Datenbankschemata in eine verwaltete Kontrollebene, die mit Auditing, Überwachung der Datenbankaktivitäten und Compliance-Workflows abgestimmt ist.

In Kombination mit Prüfprotokollen und Datenaktivitätsverlauf schließt die Verschleierung die letzte Sichtbarkeitslücke, indem sie sicherstellt, dass sensible Daten selbst für autorisierte Benutzer niemals offenbart werden.