Greenplum Audit Tools

In der heutigen datengesteuerten Landschaft benötigen Organisationen, die groß angelegte Datenoperationen mit Greenplum verwalten, robuste Werkzeuge für Sicherheitsüberwachung und Compliance. Laut dem Data Breach Investigations Report 2024 von Verizon beinhalten 83 % der Datenverletzungen externe Akteure, wobei datenbankspezifische Vorfälle weiterhin ein primärer Angriffsvektor sind. Dies unterstreicht die entscheidende Bedeutung der Implementierung ordnungsgemäßer Audit-Mechanismen und Werkzeuge für die Datenbanksicherheit.

Verständnis der nativen Audit-Tools von Greenplum

Greenplum Database bietet mehrere integrierte Werkzeuge für die Audit- und Sicherheitsanalyse. Während Organisationen immer ausgeklügelteren Sicherheitsbedrohungen ausgesetzt sind, wird die ordnungsgemäße Konfiguration dieser Werkzeuge essenziell, um Datenschutz und regulatorische Compliance aufrechtzuerhalten.

gplogfilter

Das primäre Kommandozeilen-Dienstprogramm zur Analyse der Logdateien der Greenplum Database. Wichtige Funktionen umfassen:

- Log-Parsing und Filterung basierend auf mehreren Kriterien

- Mustererkennung über verteilte Logdateien

- Timestamp-basierte Log-Analyse

- Tracking der Benutzeraktivitäten

- Identifikation von Fehlern und Warnungen

Anwendungsbeispiele:

# Die letzten 100 Fehlermeldungen anzeigen gplogfilter -t ERROR -n 100 # Protokolle für einen bestimmten Benutzer filtern gplogfilter -u admin -d database_name # Protokolle innerhalb eines bestimmten Zeitbereichs analysieren gplogfilter -b '2024-02-01 00:00:00' -e '2024-02-14 23:59:59'

Beispielausgabe:

| Timestamp | Benutzer | Datenbank | Schweregrad | Meldung |

|---|---|---|---|---|

| 2024-02-14 15:30:22 | admin | sales_db | ERROR | Verbindungsversuch fehlgeschlagen |

| 2024-02-14 15:28:15 | etl_user | warehouse | ERROR | Abfrage-Timeout überschritten |

| 2024-02-14 15:25:03 | analyst | marketing | ERROR | Zugriff auf Relation verweigert |

gp_toolkit Administrative Schema

Ein integriertes Schema, das Ansichten und Funktionen für folgende Bereiche bereitstellt:

- Analyse von Logdateien

- Überwachung von Abfragen

- Tracking der Ressourcennutzung

- Sitzungsmanagement

- Konfigurationsvalidierung

Anfragebeispiele:

-- Überwachen aktiver Abfragen SELECT * FROM gp_toolkit.gp_log_system WHERE event_severity = 'LOG' AND event_time >= current_timestamp - interval '1 hour'; -- Ressourcennutzung verfolgen SELECT * FROM gp_toolkit.gp_resqueue_status;

Beispielausgabe für aktive Abfragen:

| Ereigniszeit | Benutzername | Datenbank | Ereignistyp | Meldung |

|---|---|---|---|---|

| 2024-02-14 16:45:22 | analyst | sales | QUERY | SELECT * FROM orders |

| 2024-02-14 16:42:18 | admin | inventory | DDL | CREATE INDEX idx_product |

| 2024-02-14 16:40:05 | etl_user | warehouse | DML | INSERT INTO shipments |

Beispielausgabe für die Ressourcennutzung:

| Queue-Name | Aktiv | Wartend | CPU-Auslastung | Speicherauslastung |

|---|---|---|---|---|

| admin_queue | 5 | 2 | 45% | 2.5 GB |

| etl_queue | 8 | 3 | 75% | 4.8 GB |

| analyst_queue | 3 | 1 | 25% | 1.2 GB |

pg_stat Views

Systemansichten, die Echtzeitstatistiken zu folgenden Themen liefern:

- Datenbankaktivitäten

- Nutzung von Tabellen und Indizes

- Backend-Prozesse

- Puffer-Nutzung

- WAL-Aktivität

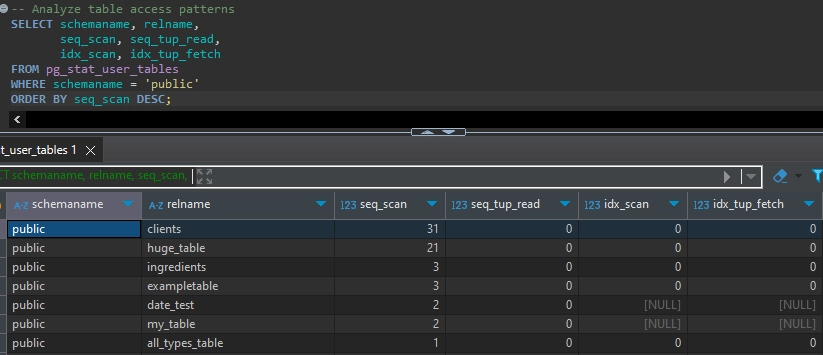

Beispielabfrage zur Analyse:

-- Analyse von Tabellenzugriffsmustern

SELECT schemaname, relname,

seq_scan, seq_tup_read,

idx_scan, idx_tup_fetch

FROM pg_stat_user_tables

WHERE schemaname = 'public'

ORDER BY seq_scan DESC;

Beispielausgabe:

Erweiterte Audit-Implementierung

Konfiguration eines umfassenden Auditings

1. Aktivieren der grundlegenden Audit-Einstellungen:

ALTER SYSTEM SET logging_collector = on; ALTER SYSTEM SET log_destination = 'csvlog'; ALTER SYSTEM SET log_directory = 'pg_audit'; ALTER SYSTEM SET log_filename = 'gpdb-audit-%Y-%m-%d_%H%M%S.log';

2. Konfigurieren der detaillierten Ereignisverfolgung:

ALTER SYSTEM SET log_statement = 'all'; ALTER SYSTEM SET log_min_duration_statement = 1000; ALTER SYSTEM SET log_connections = on; ALTER SYSTEM SET log_disconnections = on;

3. Einrichtung des Sicherheitsereignis-Loggings:

ALTER SYSTEM SET log_error_verbosity = 'verbose'; ALTER SYSTEM SET log_line_prefix = '%t [%p]: [%l-1] user=%u,db=%d,app=%a '; ALTER SYSTEM SET log_checkpoints = on; ALTER SYSTEM SET log_lock_waits = on;

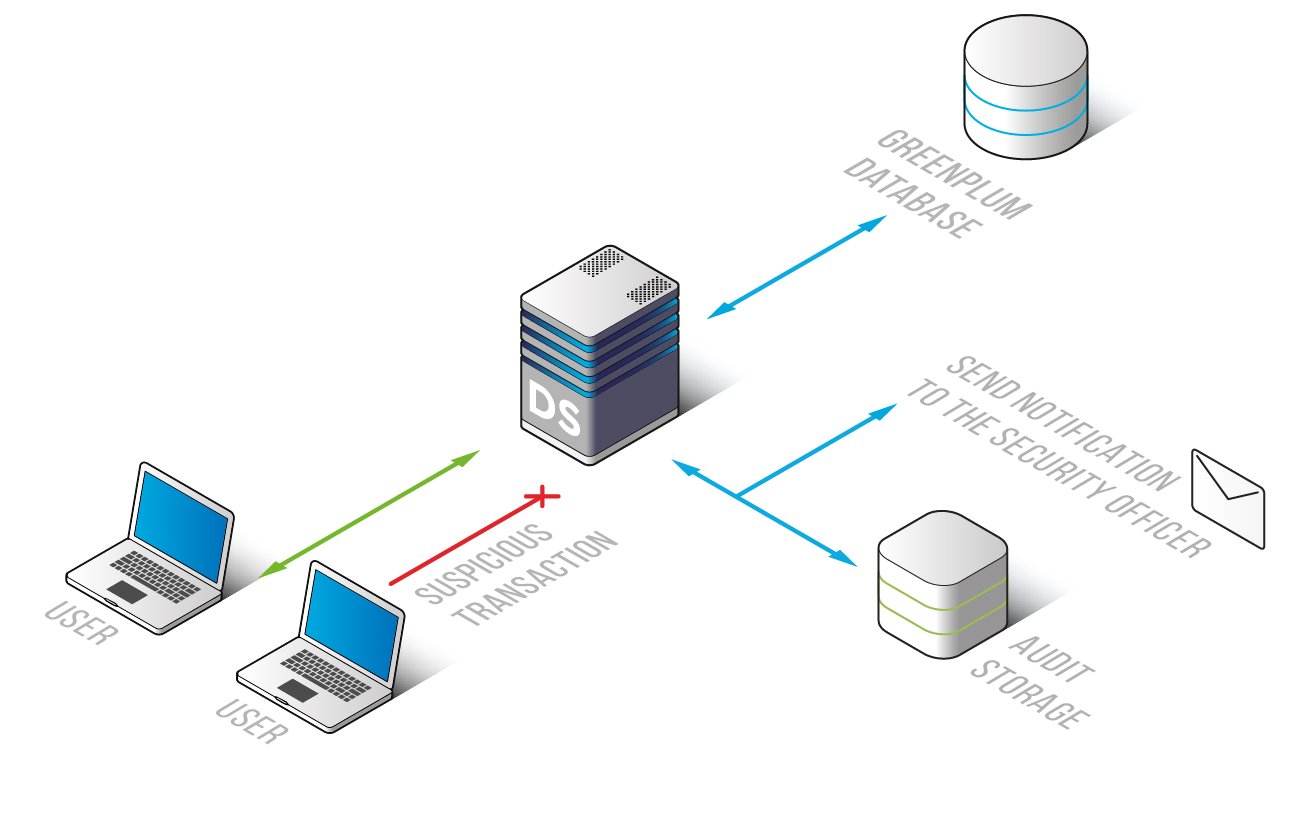

Verbesserung der Audit-Fähigkeiten mit DataSunrise

Während die nativen Werkzeuge von Greenplum wesentliche Funktionalitäten bieten, ermöglicht DataSunrise eine erweiterte Verfolgung der Datenbankaktivität und Sicherheitsfunktionen, die speziell für Unternehmensumgebungen entwickelt wurden. Als Proxy zwischen Anwendungen und der Datenbank bietet DataSunrise eine umfassende Überwachung und Bedrohungserkennung, ohne dass Änderungen an der bestehenden Infrastruktur erforderlich sind.

Zentrale DataSunrise Funktionen

-

Echtzeit-Überwachungs-Dashboard

- Echtzeit-Sitzungsverfolgung mit detaillierter Benutzerzuordnung

- Analyse von Abfragen und Performance-Kennzahlen

- Interaktive Visualisierungen der Datenbankaktivität

- Anpassbare Alarmgrenzwerte

-

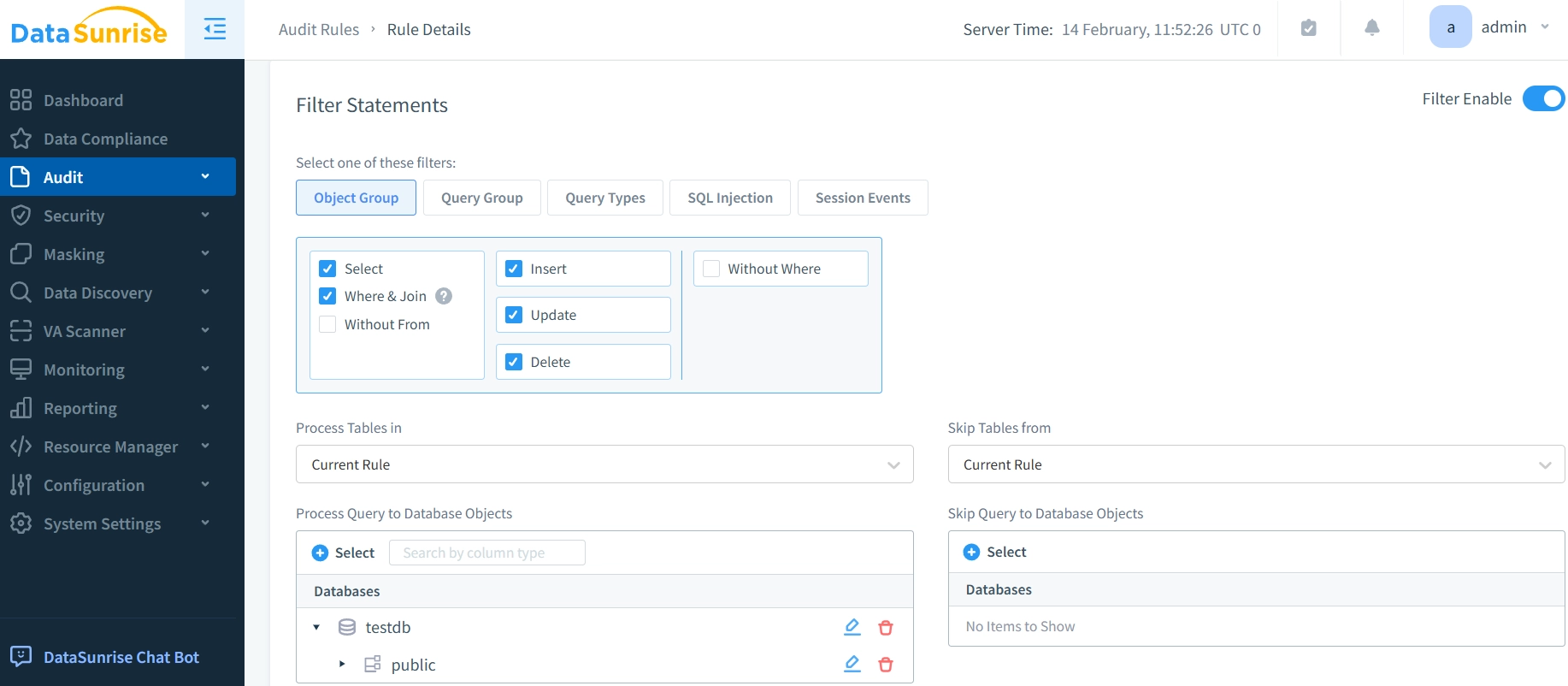

Konfiguration von Audit-Regeln

DataSunrise bietet eine intuitive Oberfläche zur Erstellung und Verwaltung benutzerdefinierter Audit-Regeln, die eine präzise Kontrolle darüber ermöglicht, welche Datenbankaktivitäten überwacht werden.

DataSunrise Audit-Regel-Konfigurationsoberfläche für Greenplum -

Erweiterte Sicherheitskontrollen

- Dynamische Datenmaskierung für sensible Informationen

- Automatisierte Bedrohungserkennung mittels Verhaltensanalysen

- Prävention von SQL-Injektionen

- Durchsetzung von Zugriffskontrollrichtlinien

-

Compliance-Management

- Automatisierte Compliance-Berichterstattung für GDPR, HIPAA, PCI DSS

- Erstellung individueller Berichte

- Führung von Audit-Trails

- Richtlinienbasierte Überwachung des Datenzugriffs

Vorteile der DataSunrise-Implementierung

Die schnelle Bereitstellung und nahtlose Integration ermöglichen es Organisationen, ihre Sicherheitslage zu verbessern, ohne den laufenden Betrieb der Datenbank zu stören. Die proxy-basierte Architektur eliminiert die Notwendigkeit von Änderungen am Anwendungscode oder an Datenbankkonfigurationen.

Ein reduzierter administrativer Aufwand resultiert aus der zentralisierten Richtlinienverwaltung und automatisierten Arbeitsabläufen. Sicherheitsteams können mehrere Datenbankinstanzen effizienter verwalten, wodurch weniger Zeit für Routineaufgaben und mehr Zeit für strategische Sicherheitsinitiativen zur Verfügung steht.

Die Senkung der Gesamtbetriebskosten wird durch konsolidierte Werkzeuge und automatisierte Prozesse erreicht. Organisationen können die Anzahl getrennter Sicherheitswerkzeuge reduzieren und gleichzeitig ihre gesamte Sicherheitswirksamkeit durch integrierte Überwachung und Schutz verbessern.

Best Practices für den Einsatz von Audit-Tools

Performance-Optimierung beginnt mit angemessenen Log-Leveln und effizienten Rotationsrichtlinien. Überwachen Sie regelmäßig die Systemauswirkungen und passen Sie die Konfigurationen an, um optimale Leistung bei gleichzeitiger Erfüllung der Sicherheitsanforderungen zu gewährleisten.

Sicherheitskontrollen sollten den Fokus auf die Verschlüsselung sensibler Audit-Daten und starke Zugriffskontrollen legen. Regelmäßige Sicherheitsüberprüfungen und automatisierte Überwachung tragen zur Integrität der Audit-Trails bei.

Drittanbieterlösungen wie DataSunrise erweitern die nativen Fähigkeiten durch fortgeschrittene Funktionen wie Echtzeitüberwachung und automatisierte Bedrohungserkennung. Wählen Sie Lösungen, die sich gut in die bestehende Infrastruktur integrieren und den Sicherheitsanforderungen entsprechen.

Wartung und Updates erfordern regelmäßige Überprüfung der Audit-Richtlinien und Tool-Konfigurationen. Planen Sie routinemäßige Updates und Performance-Tuning ein, um die anhaltende Effektivität sicherzustellen, während sich die Sicherheitsbedürfnisse weiterentwickeln.

Fazit

Eine effektive Implementierung von Audit-Tools in Greenplum erfordert einen ausgewogenen Ansatz, der native Fähigkeiten mit spezialisierten Lösungen kombiniert. Während Greenplum robuste integrierte Werkzeuge bereitstellt, profitieren Organisationen häufig von der Integration zusätzlicher Lösungen, um ihre Sicherheits- und Compliancemöglichkeiten zu verbessern.

Der Erfolg bei der Implementierung von Audit-Tools hängt von der Auswahl geeigneter Werkzeuge, deren korrekter Implementierung und der effektiven Wartung ab. Regelmäßige Bewertungen und Aktualisierungen der Audit-Richtlinien in Kombination mit der richtigen Tool-Auswahl und Konfiguration ermöglichen es Organisationen, eine starke Sicherheitslage aufrechtzuerhalten und gleichzeitig die betrieblichen Anforderungen zu erfüllen.

Für Organisationen, die ihre Greenplum-Audit-Fähigkeiten verbessern möchten, besuchen Sie die DataSunrise-Website und vereinbaren Sie eine Online-Demo, um zu erfahren, wie DataSunrise Ihre bestehende Audit-Infrastruktur ergänzen kann.