IBM Db2 Compliance-Management

Einführung

Compliance-Management ist der fortlaufende Prozess, sicherzustellen, dass eine Organisation kontinuierlich gesetzliche, regulatorische und interne Richtlinienanforderungen erfüllt. Im Gegensatz zu einmaligen Compliance-Prüfungen konzentriert sich das Compliance-Management darauf, Kontrollen aufrechtzuerhalten, Aktivitäten zu überwachen und die Übereinstimmung im Zeitverlauf nachzuweisen.

IBM Db2 ist eine Kern-Datenbankplattform in Branchen wie Finanzen, Gesundheitswesen und Behörden – all diese operieren unter strengen Compliance-Rahmenbedingungen. Da Db2 häufig sensible und regulierte Daten speichert, müssen Organisationen strukturierte Compliance-Management-Strategien anwenden, die native Tools mit spezialisierten Plattformen kombinieren.

Herausforderungen im Compliance-Management bei Datenbanken

Die Verwaltung der Compliance innerhalb einer Datenbank ist selten einfach. Moderne Umgebungen speichern Daten über mehrere Schemata, Anwendungen und sogar hybride Cloud-Bereitstellungen hinweg. Privilegien-Anhäufung – bei der Benutzer im Laufe der Zeit Rollen und Zugriffsrechte anhäufen – kann unbemerkt bleiben, bis ein Audit dies aufdeckt. Audit-Protokolle können zwar vorhanden sein, jedoch kann das Extrahieren klarer, prüferfertiger Beweise Tage in Anspruch nehmen.

Bei Db2 treten diese Herausforderungen deutlich zutage. Ein Gesundheitsdienstleister kann db2audit aktivieren, um Logins und Datenänderungen zu erfassen, hat jedoch dennoch Schwierigkeiten, bei Bedarf HIPAA-konforme Berichte vorzulegen. Ein Finanzteam mag RCAC-Richtlinien konfigurieren, jedoch bleibt ohne zentrale Transparenz über mehrere Instanzen hinweg die SOX-Compliance-Position ungewiss.

Compliance-Management erfordert nicht nur die richtigen technischen Einstellungen, sondern auch eine vereinfachte Überwachung und Berichterstattung.

Native Db2 Compliance-Kontrollen

Db2 stellt verschiedene Mechanismen bereit, die die technische Grundlage für das Compliance-Management bilden:

- Auditierung: Das Dienstprogramm

db2auditerfasst Ereignisse wie Logins und Objektänderungen. Administratoren können Protokolle zur Überprüfung extrahieren.

db2audit configure scope all status both

db2audit start

db2audit extract delasc to /tmp/db2audit_logs

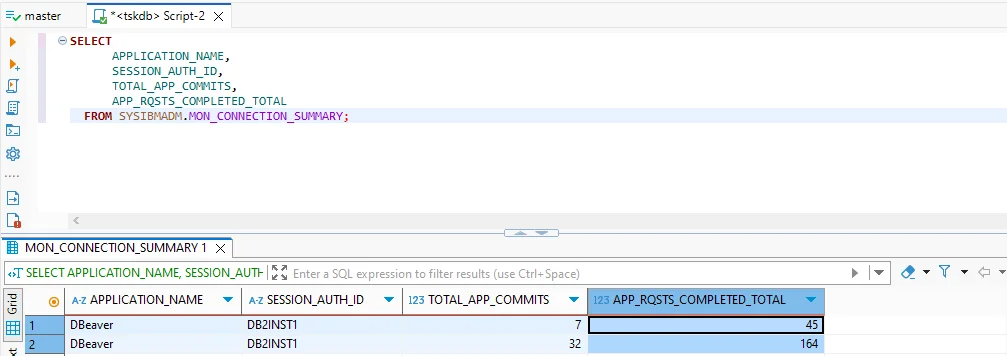

- Überwachungsansichten: Administrative Ansichten wie

SYSIBMADM.MON_CONNECTION_SUMMARYbieten Echtzeit-Einblick in Sitzungen.

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

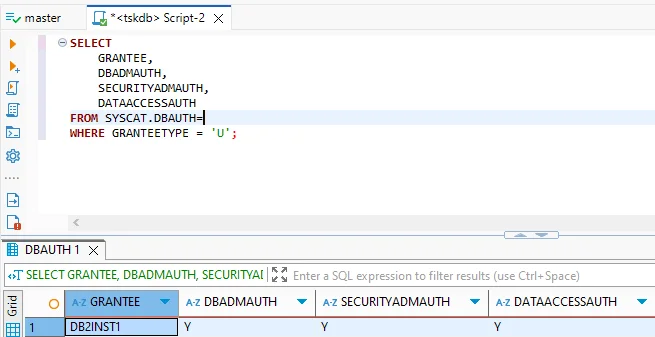

- Zugriffskontrolle: Zeilen- und Spaltenzugriffskontrolle (RCAC) sowie Label-basierte Zugriffskontrolle (LBAC) schränken den Datenzugriff für Benutzer ein.

- Verschlüsselung und Wiederherstellung: Native Verschlüsselung schützt ruhende Daten, und Rollforward-Wiederherstellung gewährleistet die Datenintegrität nach Vorfällen.

Diese Funktionen ermöglichen es Administratoren, die Compliance auf technischer Ebene zu konfigurieren und bilden die Grundlage für Audits.

Wo Native Db2 an seine Grenzen stößt

Native Db2-Kontrollen sind effektiv, aber die Verwaltung der Compliance in großem Maßstab offenbart mehrere Lücken.

| Kontrolle | Einschränkung | Compliance-Risiko |

|---|---|---|

| Auditierung | Protokolle werden lokal gespeichert, schwer bei großem Umfang auszuwerten | Verzögerte Reaktion auf Prüferanfragen, unvollständige Berichterstattung |

| Zugriffskontrolle | RCAC/LBAC schränken den Zugriff ein, maskieren aber sensible Daten nicht dynamisch | Risiko, dass berechtigte Benutzer die vollständigen Werte einsehen können |

| Überwachungsansichten | Bieten Echtzeitdaten, verfügen jedoch nicht über zentrale Speicherung oder Historie | Keine langfristige Übersicht über verdächtige Trends |

| Verschlüsselung/Wiederherstellung | Schützt die Integrität, adressiert jedoch nicht die Einhaltung von Richtlinien | Erfüllt Sicherheitsanforderungen, aber nicht die Anforderungen an Prüfungsnachweise |

Diese Lücken verdeutlichen, warum Db2 allein kein komplettes Compliance-Management liefern kann – es sichert Daten, vereinfacht jedoch nicht die Überwachung oder Berichterstattung.

Compliance-Management mit DataSunrise

DataSunrise ist eine Daten-Sicherheits- und Compliance-Plattform, die dafür entwickelt wurde, sensible Informationen in Datenbanken, Data Warehouses und Cloud-Diensten zu schützen. Für Db2 verwandelt sie technische Kontrollen in ein handhabbares Compliance-Rahmenwerk. Sie integriert sich transparent, ohne dass Änderungen an Anwendungen erforderlich sind, und bietet Governance-Teams die notwendigen Werkzeuge für die Überwachung.

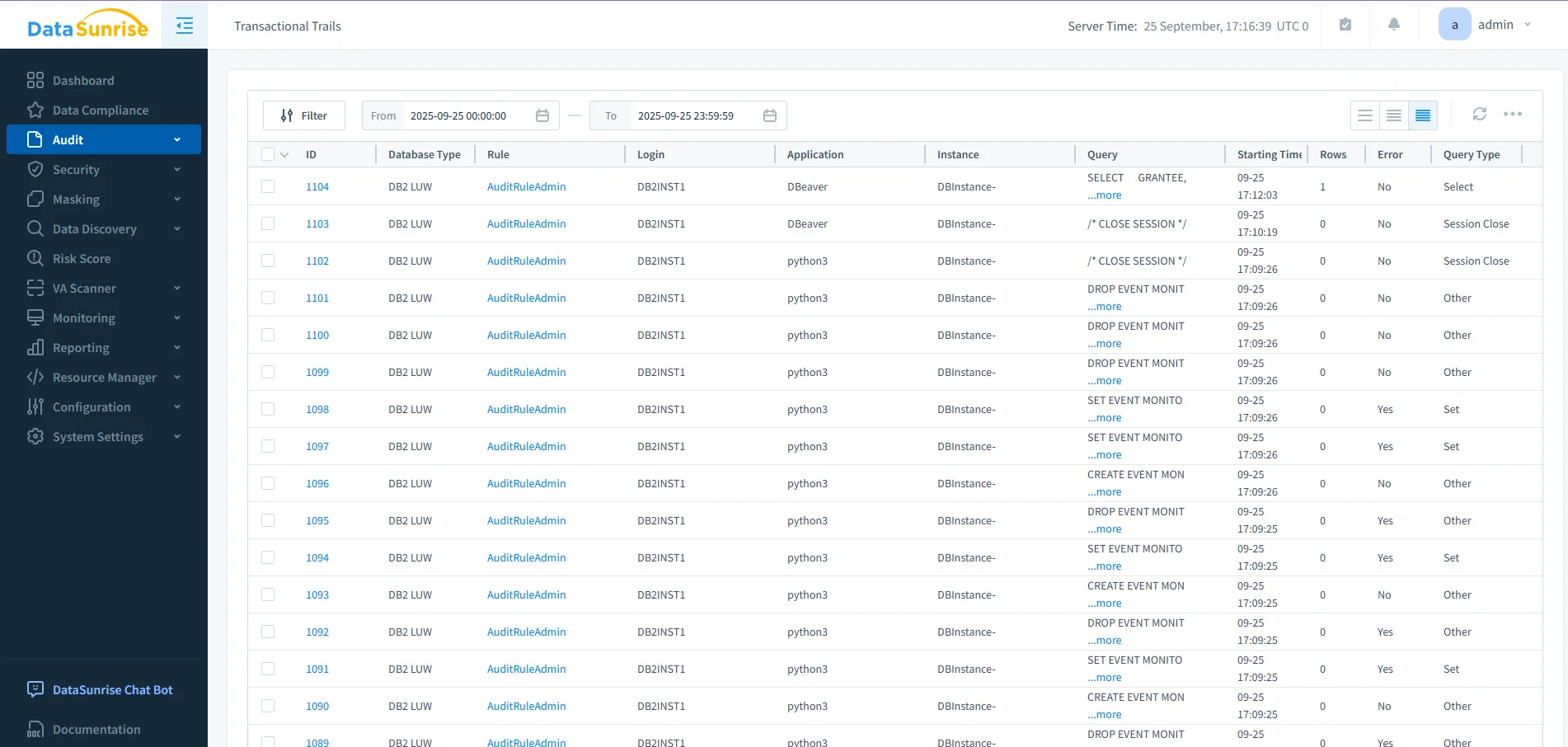

- Zentralisierung: Die Audit-Lösung aggregiert Db2-Protokolle in einem einzigen Dashboard. Aktivitäten aus mehreren Instanzen werden vereinheitlicht, sodass Echtzeitsuche, -filterung und -benachrichtigungen möglich sind.

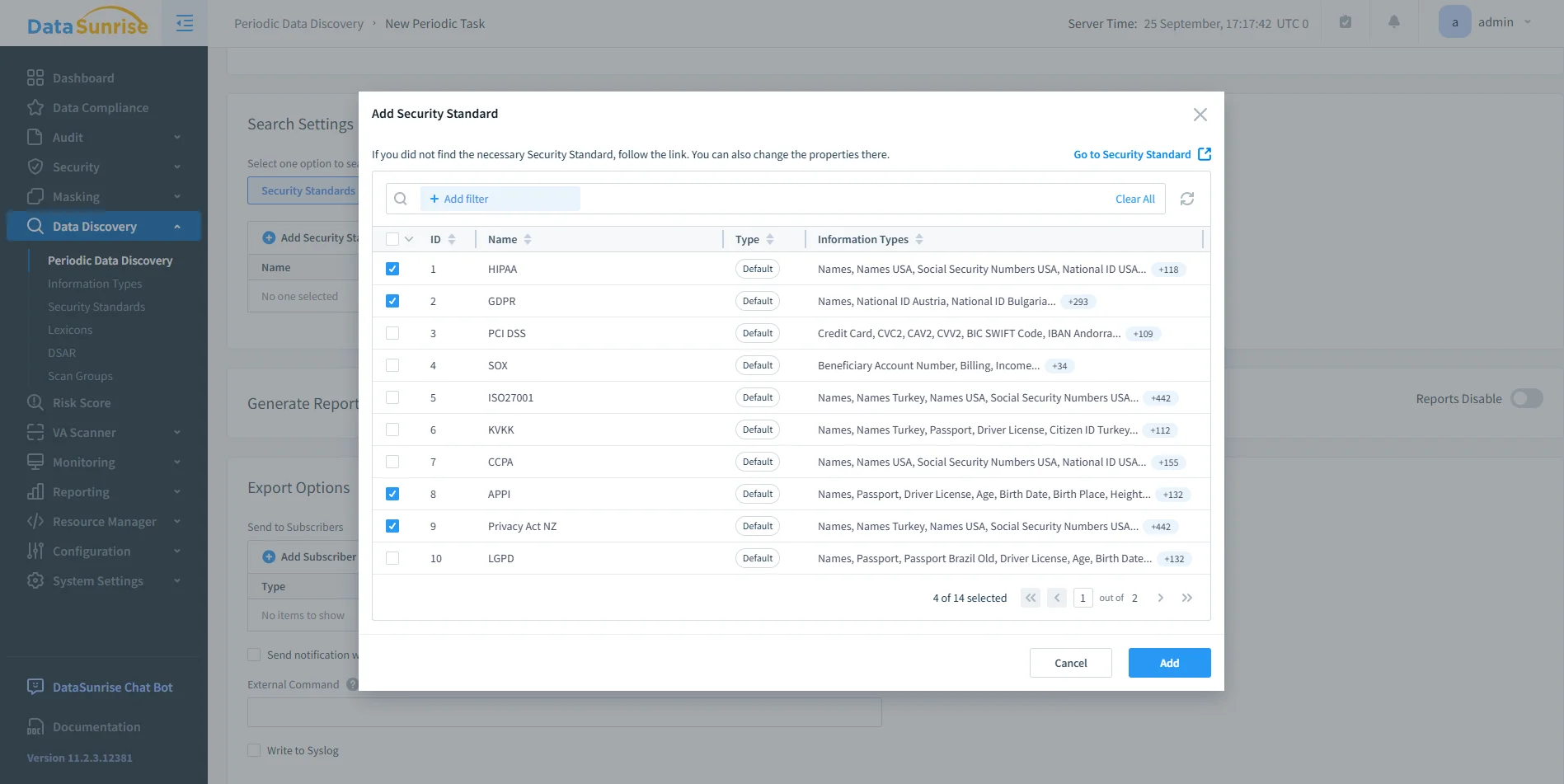

DataSunrise Audit-Dashboard, das transaktionale Verläufe für Db2 LUW zeigt, einschließlich Abfragen, Logins, Anwendungen und Zeitstempeln zur Compliance-Verfolgung. - Automatisierung: Mit Compliance Autopilot bleiben Richtlinien für GDPR, HIPAA, PCI DSS und SOX kontinuierlich durchgesetzt. Während sich Db2-Rollen und Schemata weiterentwickeln, passt sich die Durchsetzung automatisch an.

DataSunrise-Konfigurationsfenster für die Datenentdeckung zur Auswahl mehrerer Sicherheitsstandards wie HIPAA, GDPR, PCI DSS und SOX. - Schutz: Dynamische Datenmaskierung und sensitive Datenerkennung stellen sicher, dass Administratoren regulierte Felder sowohl lokalisieren als auch eine unautorisierte Offenlegung in Echtzeit verhindern können.

- Berichterstattung: Das Reporting-Modul generiert mit einem Klick PDF- oder HTML-Berichte, wodurch die manuelle Auswertung von

db2audit-Protokollen entfällt.

Anstatt die Db2-Funktionen zu ersetzen, erweitert DataSunrise sie um Management-Fähigkeiten, die Überwachung, Konsistenz und prüfungsfertige Nachweise ermöglichen.

Compliance-Überwachung: Nur Db2 vs. Db2 mit DataSunrise

Die nachstehende Tabelle verdeutlicht, wie sich die Aufgaben des Compliance-Managements unterscheiden, wenn man sich ausschließlich auf native Db2-Tools verlässt, im Vergleich dazu, wenn DataSunrise hinzugefügt wird.

| Compliance-Aufgabe | Db2 Native | Db2 + DataSunrise |

|---|---|---|

| Audit-Management | Rohprotokolle von db2audit, lokal gespeichert und manuell ausgewertet |

Zentralisierte Dashboards mit Suche, Filterung und Benachrichtigungen |

| Zugriffskontrolle | RCAC und LBAC schränken den Zugriff ein, zeigen jedoch vollständige Werte | Dynamische Maskierung versteckt sensible Werte entsprechend der Benutzerrolle |

| Datenbewusstsein | Manuelle Kataloginspektion für sensible Felder | Automatisierte Erkennung von PII/PHI über Schemata hinweg |

| Richtliniendurchsetzung | Erfordert manuelle Konfiguration pro Instanz | Compliance Autopilot setzt GDPR, HIPAA, PCI DSS, SOX über alle Umgebungen hinweg durch |

| Audit-Berichterstattung | Keine integrierte Berichterstattung; manuelle Zusammenstellung von Nachweisen | Ein-Klick-PDF/HTML-Berichte, prüferfertig |

Praktisches Beispiel: Compliance in der Praxis

Betrachten Sie, wie ein Finanzinstitut die SOX-Compliance mit Db2 und DataSunrise verwaltet:

- Erfassen: Db2s

db2auditzeichnet Schemata-Änderungen und privilegierte Benutzeraktionen auf. - Aggregieren: DataSunrise sammelt und normalisiert diese Aktivitäten über alle Db2-Instanzen hinweg.

- Analysieren: Benachrichtigungen markieren ungewöhnliche Aktivitäten, wie etwa eine Rolle, die erweiterte Berechtigungen erhält.

- Berichten: Ein Ein-Klick-PDF bietet Prüfern eine strukturierte Zusammenfassung, die Tage manueller Protokollanalyse ersetzt.

Dieser Arbeitsablauf veranschaulicht das Compliance-Management in der Praxis – Db2 bietet die technische Basis, während DataSunrise für Überwachung und Effizienz sorgt.

Fazit

Das Compliance-Management in Db2 erfordert mehr als die Aktivierung von Auditierung oder Zugriffskontrollen. Während native Tools grundlegende Sicherheitsmaßnahmen bieten, lassen sie Organisationen bei der Überwachung, Konsistenz und Berichterstattung oft im Stich.

DataSunrise begegnet diesen Herausforderungen, indem es Aktivitäten zentralisiert, Richtlinien automatisch durchsetzt, sensible Felder schützt und die Vorbereitung von Audits vereinfacht. Mit Db2 als Grundlage und DataSunrise als Management-Ebene können Organisationen kontinuierlich Compliance sicherstellen – nicht nur während Audits.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen