Erfahren Sie mehr über JWT-Decodierer

Einführung

In der heutigen digitalen Landschaft sind sichere Authentifizierungs- und Autorisierungsmethoden entscheidend. JWTs bieten eine sichere Möglichkeit, Informationen kompakt und eigenständig zwischen Parteien auszutauschen. Um das volle Potenzial von JWTs auszuschöpfen, müssen wir deren Dekodierung und Überprüfung verstehen. JWT-Decodierer spielen dabei eine zentrale Rolle.

Dieser Artikel beleuchtet die Welt der JWT-Decodierer umfassend. Wir untersuchen ihre Funktionsweise, Bedeutung und praktische Anwendungen. Von den Grundlagen der JWTs bis hin zu fortgeschrittenen Dekodierungstechniken – alles wird abgedeckt. Dies ist hilfreich, um starke Authentifizierungssysteme zu erstellen.

Was ist ein JWT?

Bevor wir uns mit JWT-Decodierern befassen, lasst uns kurz zusammenfassen, was ein JWT ist und warum es so weit verbreitet ist.

Ein JSON Web Token (JWT) ist ein standardisiertes Format, um Informationen sicher zwischen Parteien als JSON-Objekt zu übertragen. Entwickler verwenden JWTs häufig zur Authentifizierung und zum Informationsaustausch in der Webentwicklung.

Ein JWT besteht aus drei Teilen:

- Header

- Payload

- Signatur

Diese Teile sind durch Punkte getrennt und sehen typischerweise so aus:

xxxxx.yyyyy.zzzzz

Der Header und die Payload werden als JSON-Objekte in Base64Url kodiert. Die Signatur wird mit einem geheimen Schlüssel und den Informationen aus Header und Payload generiert.

Die Funktionsweise von JWT-Decodierern

Was ist ein JWT-Decodierer?

Ein JWT-Decodierer ist ein Tool oder eine Bibliothek, mit der Sie die Inhalte eines JWT analysieren und lesen können. Er kehrt den Kodierungsprozess um und zeigt die Informationen, die im Header und der Payload des Tokens gespeichert sind.

Warum sollte man JWT-Decodierer verwenden?

JWT-Decodierer haben verschiedene wichtige Anwendungen:

- Überprüfung: Sie helfen, die Integrität und Authentizität des Tokens zu prüfen.

- Debugging: Entwickler verwenden sie, um die Inhalte eines Tokens während der Entwicklung zu inspizieren.

- Benutzerverwaltung: Sie ermöglichen Systemen, Benutzerinformationen aus Tokens zu extrahieren.

- Sicherheitsüberwachung: Sie helfen, mögliche Schwachstellen bei der Token-Nutzung zu überprüfen.

Wie funktionieren JWT-Decodierer?

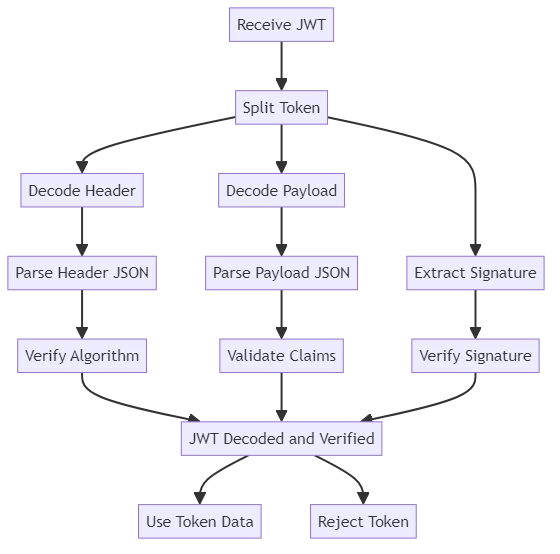

JWT-Decodierer führen verschiedene Schritte aus, um die Informationen innerhalb eines Tokens zu extrahieren und zu überprüfen:

- Token-Aufteilung: Der Decodierer trennt die drei Teile des JWT.

- Dekodierung: Er decodiert den Header und die Payload in Base64Url.

- Parsing: Das dekodierte JSON wird in ein verwendbares Format umgewandelt.

- Signaturprüfung: Optional kann der Decodierer die Signatur des Tokens überprüfen.

Schauen wir uns ein Beispiel an, wie ein einfacher JWT-Decodierer arbeiten könnte:

import base64

import json

def decode_jwt(token):

# Token in drei Teile aufteilen

header, payload, signature = token.split('.')

# Header und Payload dekodieren

decoded_header = base64.urlsafe_b64decode(header + '==').decode('utf-8')

decoded_payload = base64.urlsafe_b64decode(payload + '==').decode('utf-8')

# JSON parsen

header_data = json.loads(decoded_header)

payload_data = json.loads(decoded_payload)

return {

'header': header_data,

'payload': payload_data,

'signature': signature

}

# Beispielanwendung

jwt = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c"

decoded = decode_jwt(jwt)

print(json.dumps(decoded, indent=2))

Dieser einfache Decodierer teilt das Token, dekodiert den Header und die Payload und gibt die geparsten Daten zurück. In der Praxis sollten Sie auch die Signatur überprüfen, was wir später behandeln werden.

Fortgeschrittene JWT-Dekodierungstechniken

Während die grundlegende Dekodierung einfach ist, beinhaltet die fortgeschrittene JWT-Dekodierung einige wichtige Überlegungen:

Token-Validierung

Ein wichtiger Aspekt der JWT-Dekodierung ist die Validierung des Tokens. Dies beinhaltet:

- Überprüfung der Ablaufzeit (exp-Claim)

- Überprüfung des Absenders (iss-Claim)

- Bestätigung des Empfängers (aud-Claim)

- Validierung eigener Claims

Hier ein Beispiel, wie Sie einige dieser Claims validieren können:

import time

def validate_jwt_claims(payload):

current_time = int(time.time())

if 'exp' in payload and current_time > payload['exp']:

raise ValueError("Token ist abgelaufen")

if 'iss' in payload and payload['iss'] != 'https://yourtrustedissuer.com':

raise ValueError("Ungültiger Token-Absender")

if 'aud' in payload and 'your-app-id' not in payload['aud']:

raise ValueError("Ungültiger Token-Empfänger")

# Diese Funktion nach der Dekodierung des JWT anwenden

validate_jwt_claims(decoded['payload'])

Signaturüberprüfung

Die Signaturüberprüfung ist entscheidend, um sicherzustellen, dass das Token nicht manipuliert wurde. Der Prozess umfasst:

- Erneutes Erstellen der Signatur mithilfe des Headers, der Payload und des geheimen Schlüssels

- Vergleich der neu erstellten Signatur mit der im Token

Hier ist ein einfaches Beispiel zur Signaturüberprüfung:

import hmac

import hashlib

def verify_signature(token, secret):

header, payload, signature = token.split('.')

message = f"{header}.{payload}"

# Neue Signatur erstellen

new_signature = base64.urlsafe_b64encode(

hmac.new(secret.encode(), message.encode(), hashlib.sha256).digest()

).decode('utf-8').rstrip('=')

return hmac.compare_digest(new_signature, signature)

# Funktion zur Überprüfung der Token-Signatur verwenden

is_valid = verify_signature(jwt, "Ihr-geheimer-Schlüssel")

print(f"Signatur ist gültig: {is_valid}")

Implementierung von JWT-Decodierern

Jetzt wissen wir, wie man ein JWT decodiert. Als nächstes lernen wir, wie man einen fortgeschrittenen JWT-Decodierer erstellt:

import base64

import json

import hmac

import hashlib

import time

class JWTDecoder:

def __init__(self, secret):

self.secret = secret

def decode(self, token):

try:

header, payload, signature = token.split('.')

decoded_header = self._decode_base64(header)

decoded_payload = self._decode_base64(payload)

if not self._verify_signature(f"{header}.{payload}", signature):

raise ValueError("Ungültige Signatur")

self._validate_claims(json.loads(decoded_payload))

return {

'header': json.loads(decoded_header),

'payload': json.loads(decoded_payload)

}

except Exception as e:

raise ValueError(f"Ungültiges Token: {str(e)}")

def _decode_base64(self, data):

padding = '=' * (4 - (len(data) % 4))

return base64.urlsafe_b64decode(data + padding).decode('utf-8')

def _verify_signature(self, message, signature):

new_signature = base64.urlsafe_b64encode(

hmac.new(self.secret.encode(), message.encode(), hashlib.sha256).digest()

).decode('utf-8').rstrip('=')

return hmac.compare_digest(new_signature, signature)

def _validate_claims(self, payload):

current_time = int(time.time())

if 'exp' in payload and current_time > payload['exp']:

raise ValueError("Token ist abgelaufen")

if 'iss' in payload and payload['iss'] != 'https://yourtrustedissuer.com':

raise ValueError("Ungültiger Token-Absender")

if 'aud' in payload and 'your-app-id' not in payload['aud']:

raise ValueError("Ungültiger Token-Empfänger")

# Beispielanwendung

decoder = JWTDecoder("Ihr-geheimer-Schlüssel")

jwt = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c"

try:

decoded_token = decoder.decode(jwt)

print(json.dumps(decoded_token, indent=2))

except ValueError as e:

print(f"Fehler: {str(e)}")

Diese Implementierung umfasst sowohl die Signaturüberprüfung als auch die Validierung von Claims und bietet eine sicherere und umfassendere Lösung zur JWT-Dekodierung.

Bewährte Praktiken beim Einsatz von JWT-Decodierern

Beim Arbeiten mit JWT-Decodierern sollten Sie diese Best Practices beachten:

- Überprüfen Sie immer die Signatur, bevor Sie den Token-Inhalt vertrauen.

- Validieren Sie alle relevanten Claims, insbesondere Ablaufzeiten.

- Verwenden Sie starke, geheime Schlüssel für die Signaturüberprüfung.

- Implementieren Sie eine geeignete Fehlerbehandlung für ungültige Tokens.

- Aktualisieren Sie Ihre JWT-Bibliothek regelmäßig, um Sicherheitslücken zu beheben.

- Speichern Sie keine sensiblen Informationen in der JWT-Payload, da Angreifer diese leicht dekodieren können.

Häufige Fehler und deren Vermeidung

Auch wenn JWT-Decodierer leistungsstarke Tools sind, gibt es einige häufige Fehler, die vermieden werden sollten:

- Vertrauen auf unüberprüfte Tokens: Überprüfen Sie immer die Signatur, bevor Sie die Informationen des Tokens verwenden.

- Ignorieren der Ablaufzeit: Überprüfen Sie konsistent den ‘exp’-Claim, um sicherzustellen, dass das Token noch gültig ist.

- Verwendung schwacher geheimer Schlüssel: Nutzen Sie starke, zufällig generierte Schlüssel für das Signieren und Überprüfen von Tokens.

- Speichern sensibler Daten in JWTs: Denken Sie daran, dass die Payload leicht dekodiert werden kann. Vermeiden Sie deshalb das Speichern sensibler Informationen.

- Keine Behandlung von Dekodierungsfehlern: Implementieren Sie eine geeignete Fehlerbehandlung für ungültige oder manipulierte Tokens.

Fazit

JWT-Decodierer spielen eine zentrale Rolle in heutigen Webökosystemen. Sie helfen Entwicklern, Tokens zu validieren, Payloads zu inspizieren und sicherzustellen, dass Authentifizierungs- und Autorisierungsabläufe wie gewünscht funktionieren. Richtig eingesetzt tragen sie wesentlich zur Stärkung der Sicherheitslage einer Anwendung bei und bieten ein transparenteres und zuverlässigeres Identitätsmanagement.

Es ist jedoch wichtig zu beachten, dass JWTs keine universelle Lösung sind. Während sie stateless Authentifizierung vereinfachen und gut mit Microservices und APIs integriert werden können, sind sie möglicherweise nicht für jeden Anwendungsfall geeignet – insbesondere für solche, die kurzlebige Sitzungen, eine hohe Rotationshäufigkeit oder eine erweiterte Token-Widerrufung erfordern. Bewerten Sie immer die Architektur Ihres Projekts, die Compliance-Anforderungen und das Risikomodell, bevor Sie JWT-basierte Authentifizierung wählen.

Wenn Sie weiterhin mit JWTs und Decodierern arbeiten, machen Sie es sich zur Gewohnheit, sich über aktuelle Best Practices, neue Angriffsvektoren und Verbesserungen im Token-Standard auf dem Laufenden zu halten. Sicherheitsrichtlinien ändern sich schnell, und das Bewusstsein für neue Empfehlungen hilft Ihnen, widerstandsfähige, zukunftssichere Systeme zu entwickeln, die modernen Bedrohungen standhalten können.