Microsoft SQL Server Audit Log

Die Nachverfolgung von Änderungen und Aktivitäten in Ihren Microsoft SQL Server-Datenbanken ist essenziell im Umgang mit sensiblen Daten. Ob Sie potenzielle Bedrohungen überwachen, Compliance-Standards erfüllen oder einfach die Verantwortlichkeit sicherstellen möchten, bietet das Microsoft SQL Server Audit Log detaillierte Einblicke. SQL Server beinhaltet leistungsstarke native Werkzeuge, die Administratoren dabei unterstützen, Abfragen nachzuvollziehen, Benutzerzugriffe zu überwachen und Ereignisse systematisch zu protokollieren.

Bevor Sie sich in die Audit-Techniken vertiefen, ist es hilfreich, die offiziellen Ressourcen von Microsoft zu überprüfen:

Native Audit-Funktionen in Microsoft SQL Server

Ab SQL Server 2008 stehen native Überwachungsfunktionen zur Verfügung, mit denen Sie Auditspezifikationen direkt in der Datenbank-Engine erstellen können. Mit dem Microsoft SQL Server native Audit Log können Sie:

-

Nachverfolgen, wer was, wann und wie zugegriffen hat

-

Schemaänderungen sowie DML/DDL-Ereignisse protokollieren

-

Protokolle in Dateien, das Windows-Anwendungsprotokoll oder das Sicherheitsprotokoll ausgeben

Diese Methode trägt dazu bei, Compliance-Vorschriften wie SOX, HIPAA und PCI DSS durchzusetzen, während der Einfluss auf die Serverleistung minimiert wird.

Um loszulegen:

-- Server-Audit aktivieren

ALTER SERVER AUDIT Audit_Activity_Log WITH (STATE = ON);

GO

-- Erstellen einer Datenbank-Audit-Spezifikation

USE YourDatabaseName;

GO

CREATE DATABASE AUDIT SPECIFICATION Audit_Select_Statements FOR SERVER AUDIT Audit_Activity_Log

ADD (SELECT ON SCHEMA::dbo BY public),

ADD (INSERT ON SCHEMA::dbo BY public) WITH (STATE = ON);

GO

Audit-Protokolle werden am besten mit SSMS oder PowerShell analysiert, können aber auch für eine weitergehende Verarbeitung importiert werden. Um den Overhead zu reduzieren, wählen Sie sorgfältig aus, was protokolliert wird, und speichern Sie die Ausgaben effizient. Weitere Tipps zu Speicherstrategien finden Sie hier: Datenbankleistung für Audit-Speicherung.

SQL Server bietet auch Unterstützung für Dynamic Data Masking, das sensible Daten bei Lesevorgängen schützt, aber den Zugriff nicht protokolliert. Für eine vollständige Nachverfolgung kombinieren Sie Maskierung mit nativen Audit-Protokollen und regelbasierter Überwachung wie Audit-Regeln.

Häufige Einsatzszenarien für Audits

Sie könnten Microsoft SQL Server Audit Logs verwenden für:

-

Erkennung ungewöhnlicher Anmeldeaktivitäten

-

Nachverfolgung der Quelle unbefugter Aktualisierungen

-

Verifizierung, dass Benutzer den Zugriffsrichtlinien folgen

Auditing unterstützt sowohl Compliance- als auch interne Richtlinien. Erwägen Sie, mehr über Audit-Ziele hier zu lesen: Wofür wird Data Audit verwendet.

Wenn Sie über die Nachverfolgung von DML/DDL hinausgehen und das Echtzeit-Verhalten von Abfragen überwachen oder Bedrohungen erkennen müssen, kann die Audit-Schicht von Microsoft mit externen Tools kombiniert werden.

Microsoft SQL Server Audit Log mit DataSunrise

DataSunrise erweitert die SQL Server Audit-Schicht durch die Hinzufügung von Echtzeit-Abfrageüberwachung, dynamischer Maskierung und Anomalieerkennung. Es integriert sich nahtlos mit MSSQL im Proxy- oder Bridge-Modus.

Um DataSunrise mit SQL Server zu konfigurieren:

-

Installieren Sie die Plattform und registrieren Sie die SQL Server-Instanz.

-

Wählen Sie den Einsatzmodus Reverse Proxy oder Network Bridge (Einsatzmodi von DataSunrise)

-

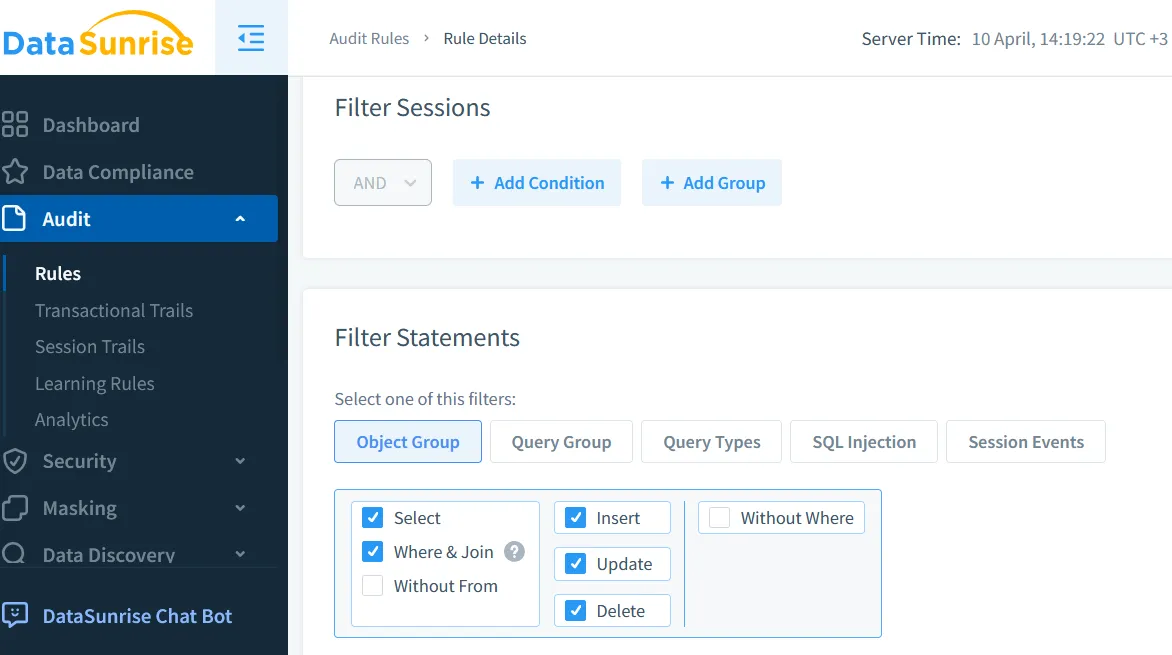

Navigieren Sie zum Reiter Audit und definieren Sie Ihre Regeln (z. B. Nachverfolgung von

SELECTauf Tabellen mit sensiblen Daten) -

Aktivieren Sie die Protokollierung und wählen Sie Ihre bevorzugte Ausgabe der Protokolle: Datei, Datenbank oder externes SIEM

Weitere Informationen finden Sie hier: Audit-Protokolle

Beispiel einer Audit-Regel:

Das System verwendet den Learning Mode, um das Grundverhalten der Benutzer zu verstehen und Abweichungen zu kennzeichnen. Mehr dazu hier: Lernregeln und Audit.

Verwaltung von Audit-Protokollen in DataSunrise

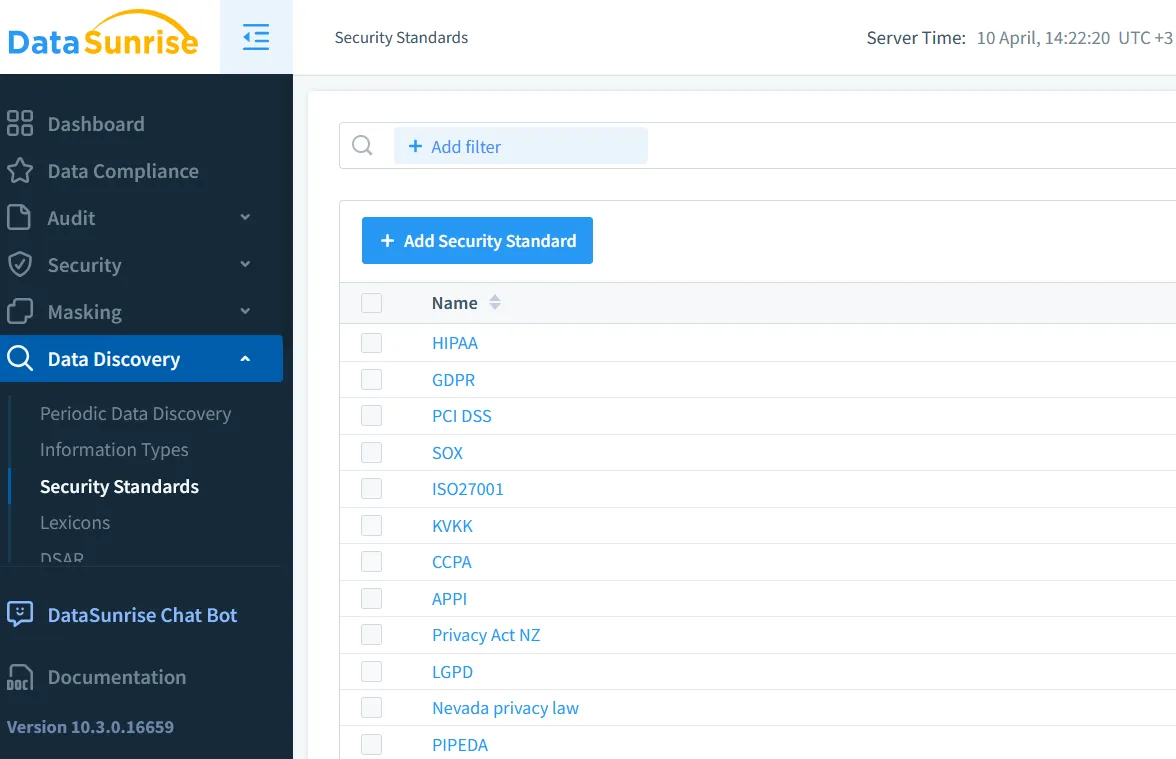

Sobald die Protokollierung aktiviert ist, können die Protokolle in DataSunrise sortiert, gefiltert und exportiert werden. Sie können detaillierte Berichte für Audits oder Compliance-Prüfungen mit den Berichtserstellungstools generieren. Diese Berichte umfassen alle kritischen Benutzeraktionen und unterstützen die Anforderungen von GDPR, HIPAA und PCI DSS (Daten-Compliance-Vorschriften).

Um die Leistung zu unterstützen, können archivierte Protokolle komprimiert oder ausgelagert werden. DataSunrise integriert sich außerdem mit Drittanbietersystemen wie MS Teams für Benachrichtigungen (MS Teams-Benachrichtigungen).

Um den Zugriff auf Protokolle zu sichern, folgt DataSunrise strikten Zugangskontrollen (Rollenbasierte Zugriffskontrollen) und schützt die Audit-Speicherung, die hier beschrieben wird: Audit-Speicherung.

Fazit

Das Microsoft SQL Server native Audit Log ist leistungsstark, erfordert jedoch eine sorgfältige Konfiguration, um Leistungseinbußen und Protokollüberflutung zu vermeiden. Für sensible oder hochvolumige Umgebungen bietet DataSunrise wertvolle Werkzeuge wie Maskierung, Verhaltensanalysen und flexible Audit-Regeln.

Ob Sie nun die GDPR-Standards erfüllen oder interne Abläufe absichern möchten, die Kombination aus nativen Funktionen und DataSunrise schafft eine umfassende Audit-Strategie.

Für einen tieferen Einblick in die Sicherheitslage und Audit-Strategien:

Sie können auch eine Live-Demo über die DataSunrise Demo ausprobieren.