MongoDB Prüfprotokoll

Einführung

In der Welt der NoSQL-Datenbanken ist MongoDB für viele Organisationen zu einer beliebten Wahl geworden. Da die Anforderungen an Datensicherheit und Compliance immer strenger werden, ist die Implementierung eines robusten Prüfprotokolls von entscheidender Bedeutung. Das MongoDB Prüfprotokoll hilft dabei, Datenbankaktivitäten zu verfolgen und sorgt für Transparenz und Verantwortlichkeit.

Wussten Sie, dass eine aktuelle Studie ergab, dass 49% der Datenverletzungen innerhalb von Organisationen entstehen? Diese erstaunliche Statistik unterstreicht die kritische Bedeutung von Prüfprotokollen. Durch die sorgfältige Untersuchung dieser Aufzeichnungen können Unternehmen den Missbrauch von Privilegien und menschliche Fehler, die zu Sicherheitsvorfällen führen, aufdecken. Eine effektive Analyse des Prüfprotokolls dient als mächtiges Werkzeug zur Verhinderung und Erkennung interner Bedrohungen und ist ein wesentlicher Bestandteil jeder robusten Datensicherheitsstrategie.

Dieser Artikel wird die Grundlagen des MongoDB-Prüfprotokolls, dessen Bedeutung und verschiedene Ansätze zu seiner effektiven Implementierung untersuchen.

Das Verständnis des MongoDB-Prüfprotokolls

Das MongoDB-Prüfprotokoll ist ein kritischer Bestandteil der Datensicherheit. Es zeichnet alle Aktionen, die an der Datenbank durchgeführt werden, auf – einschließlich Lese- und Schreiboperationen, Benutzeranmeldungen und Konfigurationsänderungen. Dieses Protokoll liefert einen detaillierten Verlauf der Datenbankaktivitäten, was unerlässlich ist für:

- die Einhaltung von Vorschriften

- die Identifizierung von Sicherheitsverletzungen

- die Fehlersuche bei Leistungsproblemen

- die Überwachung des Benutzerverhaltens

Durch die Führung eines umfassenden Prüfprotokolls können Organisationen die Integrität und Sicherheit ihrer MongoDB-Datenbanken gewährleisten.

Native MongoDB Prüfprotokoll-Werkzeuge

MongoDB bietet integrierte Prüfprotokollierungsfunktionen sowohl für Replikatsätze (rs) als auch für eigenständige Konfigurationen. Diese nativen Werkzeuge ermöglichen es Administratoren:

- die Protokollierung für bestimmte Operationen zu aktivieren

- Prüffilter zu konfigurieren

- das Format und Ziel der Prüfprotokolle festzulegen

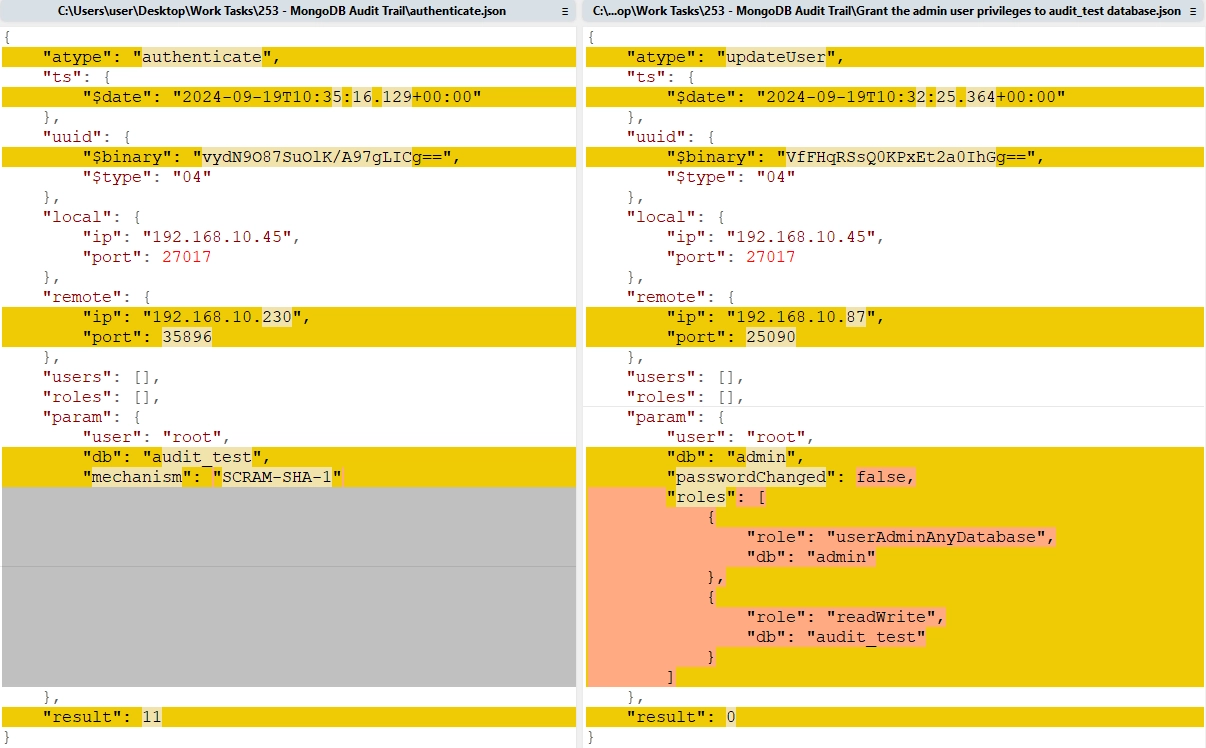

Hier ist ein kurzes Beispiel, wie ein Aktivitätsverlauf innerhalb einer MongoDB-Datenbank aussehen könnte.

{

"atype": "authenticate",

"ts": {

"$date": "2024-09-19T10:35:16.129+00:00"

},

"uuid": {

"$binary": "vydN9O87SuOlK/A97gLICg==",

"$type": "04"

},

"local": {

"ip": "192.168.10.45",

"port": 27017

},

"remote": {

"ip": "192.168.10.230",

"port": 35896

},

"users": [],

"roles": [],

"param": {

"user": "root",

"db": "audit_test",

"mechanism": "SCRAM-SHA-1"

},

"result": 11

}

Dieses Beispiel zeigt ein Authentifizierungsereignis, einschließlich Zeitstempel, IP-Adressen, Benutzerdetails und dem Ergebnis der Operation.

Es trat am 19. September 2024 um 10:35:16 UTC auf. Das Ereignis besitzt eine eindeutige Kennung (UUID). Es zeigt einen Authentifizierungsversuch von einer Remote-IP (192.168.10.230) zu einem lokalen MongoDB-Server (192.168.10.45:27017). Der Benutzer, der die Authentifizierung versucht, ist “root” in der Datenbank “audit_test” und verwendet den Authentifizierungsmechanismus SCRAM-SHA-1. Das Authentifizierungsergebnis ist 11, was typischerweise einen Fehler anzeigt (wobei 0 in der Regel Erfolg bedeutet).

Ereignisstruktur

Vergleichen wir zwei der Protokollereignisse mit WinMerge (authenticate und update user):

Diese beiden MongoDB-Prüfprotokollereignisse weisen viele Gemeinsamkeiten in ihrer Struktur auf. Lassen Sie uns die gemeinsamen Elemente aufschlüsseln:

Ereignistyp (atype): Beide verfügen über ein “atype”-Feld, das den Typ der Aktion angibt.

Zeitstempel (ts): Beide beinhalten einen Zeitstempel im ISO 8601-Format.

UUID: Jedes Ereignis besitzt eine eindeutige Kennung.

Lokal und Remote: Beide enthalten Objekte “local” und “remote” mit IP- und Portinformationen.

Benutzer und Rollen: Beide verfügen über leere Arrays für “users” und “roles”.

Param: Beide beinhalten ein “param”-Objekt mit ereignisspezifischen Details.

Ergebnis: Jedes Ereignis besitzt ein “result”-Feld, das den Ausgang angibt.

Die wesentlichen Unterschiede liegen im spezifischen Aktionstyp und im Inhalt des “param”-Objekts, das auf das jeweilige Ereignis zugeschnitten ist.

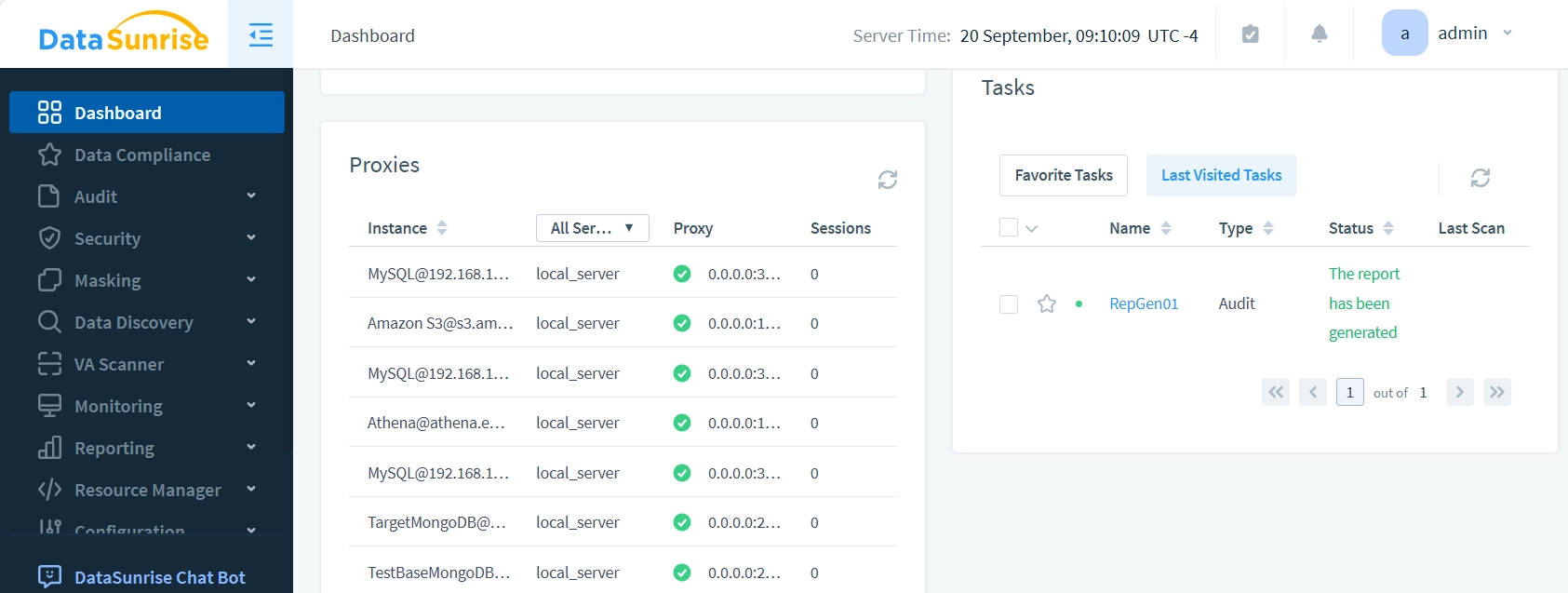

Drittanbieter-Werkzeuge: DataSunrise Prüfprotokoll

Während native Werkzeuge nützlich sind, bieten Drittanbieterlösungen wie DataSunrise umfassendere Überwachungsfunktionen. DataSunrise stellt einen zentralisierten und einheitlichen Ansatz zur Protokollierung über verschiedene Datenspeicherlösungen hinweg bereit – einschließlich MongoDB.

DataSunrise Prüfprotokoll-Funktionen

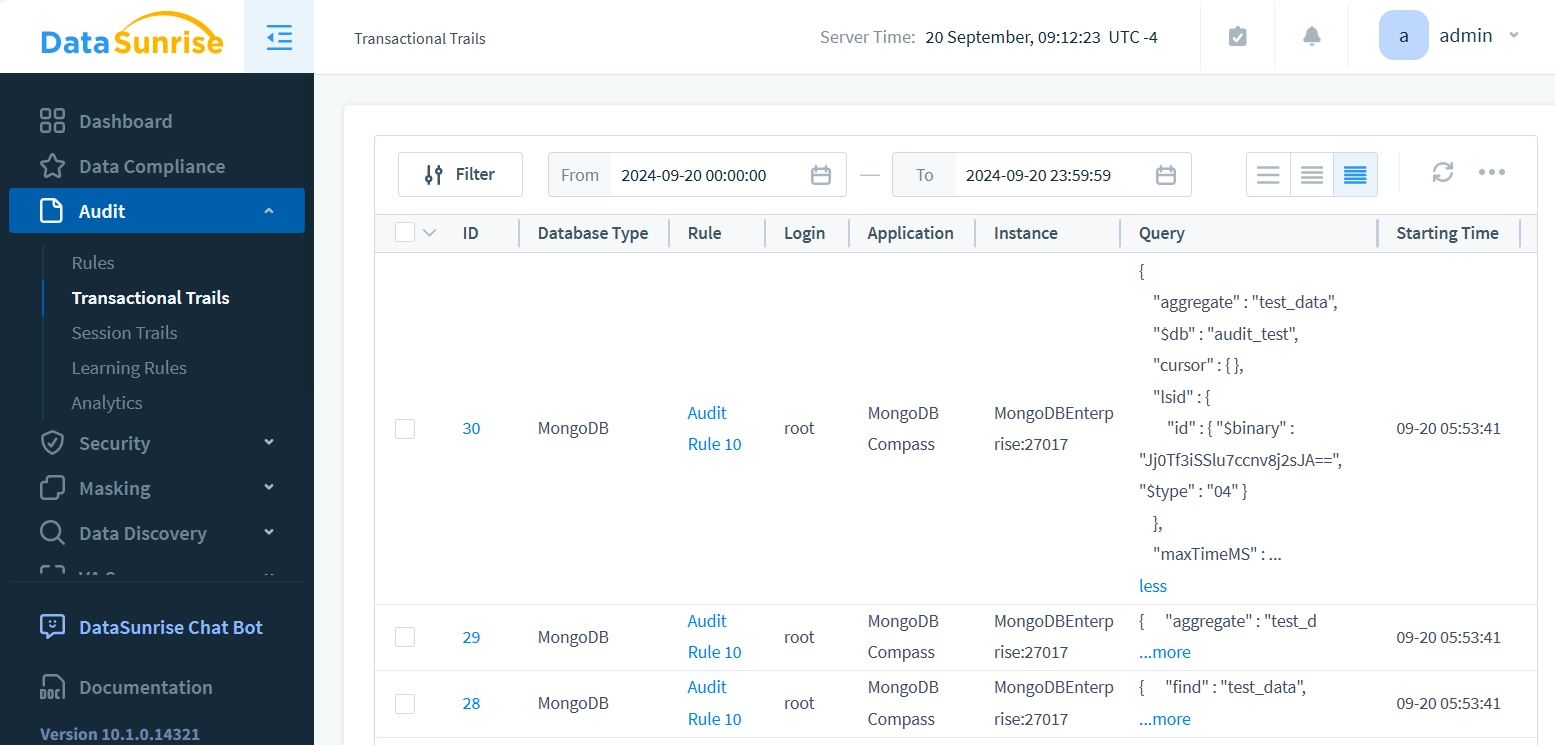

Das DataSunrise-Prüfprotokoll für MongoDB erfasst eine Vielzahl von Informationen, einschließlich:

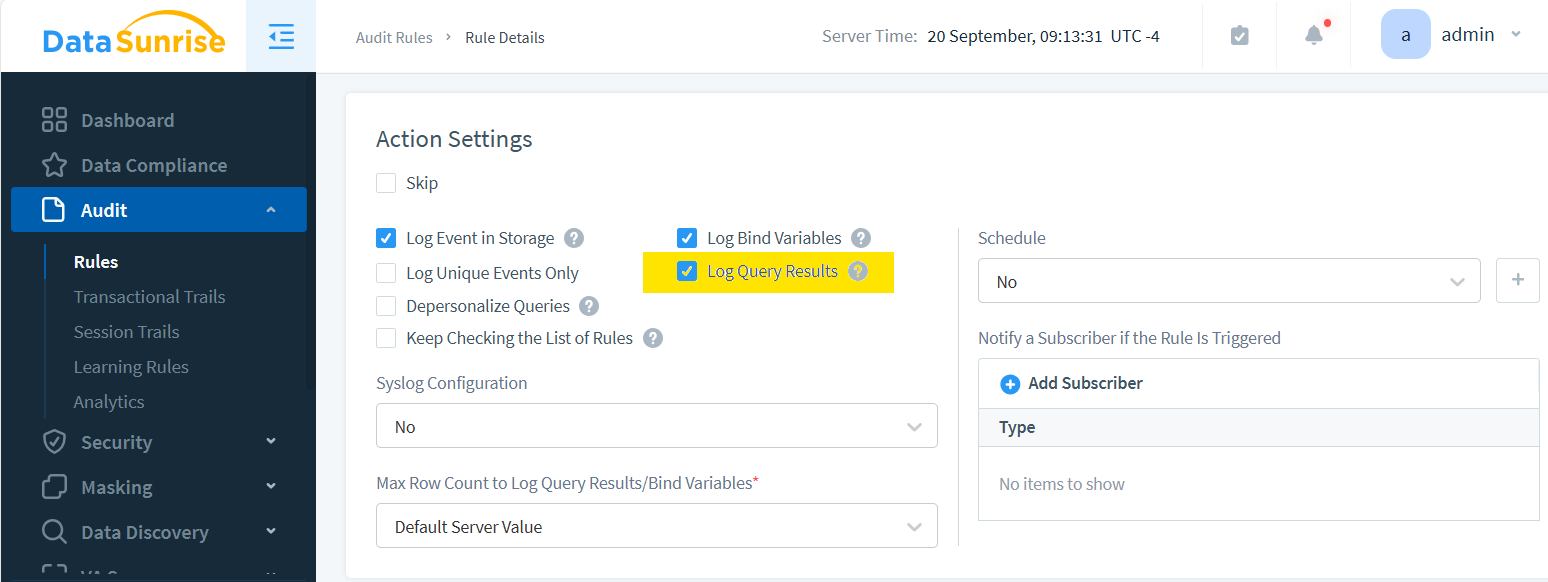

- SQL-Abfragen und deren Ergebnisse. Die unten stehenden Bilder veranschaulichen die protokollierte Abfrage und die Einrichtung zur Protokollierung der Ergebnisse:

Beachten Sie, dass das Feld “Query” in der ersten Zeile erweitert wird, um den vollständigen Abfragetext anzuzeigen.

- Benutzerauthentifizierungsversuche

- Schemaänderungen

- Datenänderungsereignisse

- Systemkonfigurationsänderungen

Das DataSunrise-Prüfprotokoll bietet eine detailliertere und anpassbare Ansicht der Datenbankaktivitäten, wodurch es leichter fällt, spezifische Compliance-Anforderungen zu erfüllen.

Vorteile der Verwendung von DataSunrise für das MongoDB-Prüfprotokoll

Die Implementierung von DataSunrise für die MongoDB-Protokollierung bietet mehrere Vorteile:

- Zentralisierte Steuerung: Verwalten Sie Prüfregeln für mehrere Datenbanken über eine einzige Oberfläche.

- Einheitlicher Ansatz: Wenden Sie konsistente Prüfungsrichtlinien für cloudbasierte und lokale Datenlösungen an.

- Erhöhte Sicherheit: Erkennen und melden Sie verdächtige Aktivitäten in Echtzeit.

- Compliance-Unterstützung: Erfüllen Sie regulatorische Anforderungen mit anpassbaren Prüfberichten.

- Skalierbarkeit: Passen Sie sich problemlos an wachsende Datenumgebungen an, ohne die Leistung zu beeinträchtigen.

Implementierung des MongoDB-Prüfprotokolls: Best Practices

Um das Potenzial Ihres MongoDB-Prüfprotokolls voll auszuschöpfen, sollten Sie folgende Best Practices berücksichtigen:

- Definieren Sie klare Prüfziele

- Implementieren Sie Least Privilege-Zugriffe

- Überprüfen und analysieren Sie regelmäßig die Prüfprotokolle

- Stellen Sie eine Aufbewahrungsrichtlinie für Prüfprotokolldaten auf

- Nutzen Sie Automatisierung für die Log-Analyse und Alarmierung

Durch die Befolgung dieser Richtlinien können Sie ein robustes und effektives Prüfprotokoll für Ihre MongoDB-Datenbanken sicherstellen.

MongoDB-Prüfprotokoll für NoSQL-Datenbank-Compliance

Die Einhaltung von Datenschutzbestimmungen hat für viele Organisationen oberste Priorität. Das MongoDB-Prüfprotokoll spielt eine entscheidende Rolle bei der Erreichung und dem Nachweis von Compliance. Es hilft dabei:

- den Zugriff und Aktivitäten der Benutzer zu protokollieren

- unerlaubte Datenzugriffsversuche zu identifizieren

- Beweise für regulatorische Audits bereitzustellen

- die Datenintegrität und Nichtabstreitbarkeit zu gewährleisten

Durch die Implementierung eines umfassenden Prüfprotokolls können Organisationen Compliance-Anforderungen selbstbewusst erfüllen und sensible Daten schützen.

Verbesserung der MongoDB-Datenbanksicherheit mit Prüfprotokollen

Prüfprotokolle dienen nicht nur der Compliance; sie sind auch ein leistungsfähiges Instrument, um die allgemeine Datensicherheit zu verbessern. Durch die Analyse der Prüfprotokolle können Sie:

- potenzielle Sicherheitsverletzungen frühzeitig erkennen

- Muster von verdächtigem Verhalten identifizieren

- Zugriffskontrollen und Berechtigungen feinabstimmen

- umfassende Untersuchungen nach Vorfällen durchführen

Ein gut implementiertes MongoDB-Prüfprotokoll dient sowohl als Abschreckungs- als auch als Erkennungsmaßnahme und verbessert erheblich Ihre Sicherheitslage.

Schlussfolgerung

Das MongoDB-Prüfprotokoll ist ein wesentlicher Bestandteil der Compliance und Sicherheit von NoSQL-Datenbanken. Ob Sie native Werkzeuge oder Drittanbieter-Lösungen wie DataSunrise verwenden – die Implementierung eines robusten Prüfprotokolls hilft Organisationen dabei, die Datenintegrität zu wahren, regulatorische Anforderungen zu erfüllen und die allgemeine Sicherheit zu verbessern.

Durch die Befolgung bewährter Methoden und den Einsatz fortgeschrittener Prüfungsfunktionen können Sie eine transparente und nachvollziehbare Datenbankumgebung schaffen. Denken Sie daran, dass ein umfassendes Prüfprotokoll nicht nur der Aufzeichnung von Ereignissen dient – es liefert verwertbare Einblicke zur kontinuierlichen Verbesserung Ihrer Datensicherheitsstrategie.

DataSunrise bietet flexible und benutzerfreundliche Werkzeuge für die Datensicherheit, einschließlich dateninspirierter Sicherheit und Maskierung, neben weiteren Funktionen für Cloud- und On-Premise-Speicherlösungen. Unsere Suite beinhaltet auch KI-basierte Komponenten und KI-Governance-Funktionen zum Verschleiern sensibler Daten innerhalb oder außerhalb von LLMs. Besuchen Sie unsere Website unter www.datasunrise.com für eine Online-Demo und entdecken Sie, wie DataSunrise Ihre Datensicherheit auf die nächste Stufe heben kann.