Notfall-Zugriffskontrolle: Eine Schlüsselkomponente der Sicherheit im Notfall

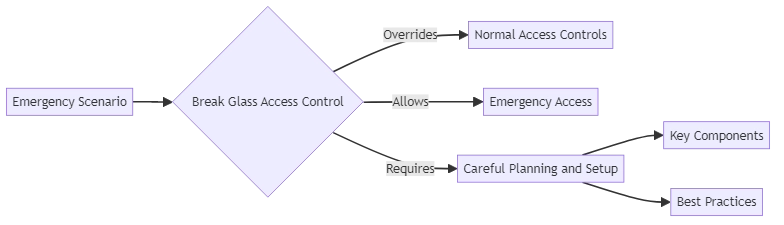

In der Welt der IT-Sicherheit besteht stets ein Gleichgewicht zwischen der Absicherung von Systemen und der Gewährung des notwendigen Zugriffs. Was geschieht, wenn ein Notfall eintritt und ein schneller Zugriff erforderlich ist? Hier kommt die Notfall-Zugriffskontrolle ins Spiel.

Was ist Notfall-Zugriffskontrolle?

Notfall-Zugriffskontrolle ist ein Sicherheitsfeature. Sie ermöglicht Benutzern den Zugriff auf ein System oder eine Anwendung in Notfällen, selbst ohne Standardberechtigungen. Das Konzept stammt aus realen Feuermeldesystemen, bei denen man eine Glasscheibe zerbrechen muss, um den Alarm auszulösen.

Im digitalen Bereich funktioniert die Notfallzugriffskontrolle ähnlich. Auf kontrollierte Weise hebt sie normale Zugriffsbeschränkungen auf, um einen Notfallzugriff zu ermöglichen. Dies kann in Situationen erforderlich sein wie:

- Ein Gesundheitsdienstleister, der im Falle einer medizinischen Krise dringend Zugriff auf Patientenakten benötigt

- Ein IT-Administrator, der bei einem größeren Ausfall oder einem Cyberangriff sofortigen Zugriff auf ein kritisches System benötigt

- Einsatzkräfte, die bei einem Vorfall sofortigen Zugriff auf Baupläne oder Informationen zu Gefahrstoffen benötigen

Benutzer nutzen den Notfallzugriff ausschließlich in echten Notfällen. Er darf nicht verwendet werden, um reguläre Sicherheitsprotokolle aus Bequemlichkeit zu umgehen. Die Aktivierung des Notfallzugriffs löst in der Regel Alarme aus und erfordert spezielle Berechtigungen für die Deaktivierung, um sicherzustellen, dass er nicht leichtfertig eingesetzt wird.

Wie funktioniert die Notfall-Zugriffskontrolle?

Die Implementierung der Notfall-Zugriffskontrolle erfordert sorgfältige Planung und Einrichtung. Hier sind die wichtigsten Komponenten:

- Identifizierung von Notfallszenarien: Definieren Sie, was einen Notfall darstellt, der einen Notfallzugriff rechtfertigt. Dies variiert je nach Branche und Organisation, umfasst aber typischerweise Situationen, in denen Leben, Sicherheit oder kritische Abläufe gefährdet sind.

- Einrichten von Konten: Erstellen Sie spezielle Konten mit vorkonfigurierten Notfallberechtigungen. Benutzer verwenden diese Konten, getrennt von den regulären Benutzerkonten, nur im Notfall.

- Sichern der Zugangsdaten: Die Zugangsdaten für die Notfallzugriffs-Konten müssen sorgfältig gesichert werden. Nur wenige, hoch vertrauenswürdige Personen sollten darauf zugreifen. Stellen Sie eine sichere Aufbewahrung sicher, beispielsweise in einem Safe oder einem verschlüsselten Tresor.

- Überwachung und Alarmierung: Implementieren Sie robuste Überwachungs- und Alarmierungssysteme, um jede Nutzung der Notfallzugriffs-Konten zu erkennen. Dies ermöglicht eine schnelle Reaktion und Untersuchung des Notfalls.

- Deaktivierungsverfahren: Es müssen klare Verfahren festgelegt werden, um den Zugriff nach Beendigung des Notfalls zu deaktivieren. Dies beinhaltet in der Regel eine gründliche Überprüfung des Vorfalls und die Wiederherstellung der normalen Zugriffskontrollen.

Beispiele aus der Praxis

Verschiedene Branchen nutzen die Notfallzugriffskontrolle, um Notfälle zu bewältigen. Hier einige Beispiele:

Gesundheitswesen

In einem medizinischen Notfall kann ein schneller Zugriff auf Patientenakten lebensrettend sein. Wenn ein Arzt oder eine Pflegekraft nicht über die üblichen Berechtigungen für den Zugriff auf eine Patientenakte verfügt, kann er den Notfallzugriff nutzen. Dies gewährt einen Notfallzugriff, um die notwendige Behandlung sicherzustellen.

IT und Cybersicherheit

Bei einem größeren Systemausfall oder einem Cyberangriff benötigen IT-Teams möglicherweise sofortigen Zugriff auf betroffene Systeme. Dieser Zugriff ist notwendig, um den Betrieb wiederherzustellen oder Schäden zu begrenzen. Notfall-Override-Konten können eine schnelle Reaktion ermöglichen, indem sie einen Notfall-Admin-Zugriff gewähren.

Rettungsdienste

Bei einem Brand oder einem anderen Notfall benötigen Einsatzkräfte möglicherweise sofortigen Zugriff auf Baupläne, Abschaltungen von Versorgungsleitungen oder Informationen zu Gefahrstoffen. Notfallsysteme können sicherstellen, dass kritische Informationen verfügbar sind, wenn Sekunden zählen.

Die Bedeutung einer sorgfältigen Planung der Notfallzugriffskontrolle

Obwohl die Notfallzugriffskontrolle ein leistungsstarkes Instrument für Notfälle ist, müssen Organisationen sie mit größter Sorgfalt implementieren. Eine unsachgemäße Nutzung von Notfallzugriffskonten kann tatsächlich Sicherheitsrisiken verursachen.

Um eine erfolgreiche Implementierung zu gewährleisten

- Zugriff auf Notfallzugriffsdaten streng kontrollieren

- Starke Überwachungs- und Alarmierungssysteme implementieren, um jede Nutzung von Notfallzugriffskonten zu erkennen

- Klare Verfahren für die Aktivierung und Deaktivierung des Zugriffs etablieren und einüben

- Umfassende Schulungen für diejenigen anbieten, die mit den Berechtigungen betraut sind

- Notfallzugriffskontrollverfahren regelmäßig testen, um deren Einsatzfähigkeit sicherzustellen

Organisationen können vom Notfallzugriff profitieren, indem sie ihn nur bei Bedarf einsetzen, was dazu beiträgt, Risiken zu reduzieren.

Best Practices für die Notfallzugriffskontrolle

Hier sind einige wichtige Best Practices, die bei der Implementierung der Notfallzugriffskontrolle zu beachten sind:

- Verlangen Sie Multi-Faktor-Authentifizierung: Selbst bei Notfallzugriffskonten sollten Organisationen eine Multi-Faktor-Authentifizierung verwenden, um unbefugten Zugriff zu verhindern. Der zweite Faktor sollte jedoch im Notfall schnell verfügbar sein. Beispielsweise könnte es sich um ein physisches Token handeln, das sicher aufbewahrt wird.

- Begrenzen Sie Notfallzugriffsberechtigungen: Konten sollten nur die minimal erforderlichen Berechtigungen erhalten, um den Notfall zu bewältigen. Sie sollten keine umfassenden Administratorrechte haben, die missbraucht werden könnten.

- Verwenden Sie automatische Zeitlimits: Der Notfallzugriff sollte nach einer festgelegten Zeit automatisch ablaufen, um einen verlängerten unbefugten Zugriff zu verhindern. Sie können den Zeitraum verlängern, wenn der Notfall andauert, aber er sollte nicht unbegrenzt sein.

- Führen Sie regelmäßige Audits durch: Jede Nutzung des Notfallzugriffs sollte einer gründlichen Prüfung unterzogen werden. Anschließend sollten die Verantwortlichen diese überprüfen, um die Angemessenheit sicherzustellen und gegebenenfalls Prozessverbesserungen zu identifizieren.

- Geben Sie Anweisungen: Benutzer mit Notfallzugriffsrechten benötigen klare, schrittweise Anleitungen zur Aktivierung des Notfallzugriffs. Dies stellt sicher, dass sie ihn in stressigen Notfallsituationen angemessen nutzen.

Fazit

Die Notfallzugriffskontrolle ist ein entscheidendes Instrument zur Bewältigung von Notfällen in IT-Umgebungen. Durch die Kontrolle und Überprüfung des Notfallzugriffs stellen Organisationen sicher, dass in Krisensituationen notwendige Maßnahmen schnell ergriffen werden, ohne die Gesamtsicherheit zu gefährden.

Dieser Zugriff ist jedoch kein Ersatz für gute Sicherheitspraktiken. Es handelt sich um eine Notfallmaßnahme, die nur bei echten Notfällen zum Einsatz kommt. Sorgfältige Planung, strenge Kontrollen und regelmäßige Tests sind für eine erfolgreiche Implementierung unerlässlich.

Organisationen müssen die Prinzipien der Notfallzugriffskontrolle verstehen, um effektiv mit Notfällen umzugehen. Zudem sollten sie Best Practices befolgen, um starke Sicherheitsmaßnahmen aufrechtzuerhalten.

Wenn Sie mehr darüber erfahren möchten, wie Sie Ihre sensiblen Daten sichern und eine effektive Notfallzugriffskontrolle implementieren können, laden wir Sie ein, an unserer kommenden Demo-Session mit DataSunrise teilzunehmen.