Wie man eine Oracle-Datenbank prüft

Die Implementierung einer robusten Datenbankauditierung für Oracle-Datenbanken ist für Sicherheit und Compliance unverzichtbar geworden. Organisationen mit umfassender Datenbankauditierung erkennen unbefugte Zugriffe schneller und verkürzen den Vorbereitungsaufwand für Compliance erheblich. Laut dem IBM 2024 Cost of a Data Breach Report betragen die durchschnittlichen Kosten eines Datenverstoßes im Jahr 2024 4,9 Millionen Dollar, was umfassende Audit-Trail-Funktionalitäten zu einer unternehmerischen Notwendigkeit macht.

Oracle Database bietet mit dem Unified Auditing leistungsstarke native Auditierungsfunktionen, jedoch benötigen Organisationen häufig erweiterte Lösungen, um strengen Compliance-Anforderungen gerecht zu werden. Dieser Leitfaden beleuchtet die eingebauten Möglichkeiten von Oracle und zeigt, wie DataSunrise die Sicherheitsüberwachung mit Zero-Touch Compliance Automation verbessert.

Verständnis der Oracle-Datenbankauditierung

Die Auditierung einer Oracle-Datenbank erstellt detaillierte Aufzeichnungen über Datenbankaktivitäten, Benutzeraktionen und Systemereignisse – dabei werden Authentifizierungsversuche, Datenzugriffsmuster, SQL-Ausführungen und administrative Operationen erfasst, um vollständige Transparenz zu gewährleisten.

Wichtige Sicherheitsaspekte sind die regulatorische Compliance (GDPR, HIPAA, PCI DSS, SOX), die Erkennung von Insider-Bedrohungen, Datenschutz, forensische Analysen und operative Erkenntnisse. Oracles Unified Auditing bietet ein konsolidiertes Framework mit verbesserter Leistung und vereinfachter Administration.

Nativen Auditierungsfunktionen der Oracle-Datenbank

Oracle-Datenbanken beinhalten leistungsstarke eingebaute Auditierungsfunktionen zur Überwachung von Aktivitäten und zur Aufrechterhaltung von Sicherheitsprotokollen.

1. Unified Auditing Architektur

Oracles Unified Auditing konsolidiert Audit-Logs in einem einzigen Repository mit überlegener Leistung.

Überprüfen Sie zunächst, ob Unified Auditing aktiviert ist:

-- Überprüfen, ob Unified Auditing aktiviert ist

SELECT VALUE FROM V$OPTION WHERE PARAMETER = 'Unified Auditing';

Falls es nicht aktiviert ist, muss die Oracle-Binärdatei mit uniaud_on neu gelinkt und die Datenbank neu gestartet werden.

2. Audit-Richtlinien erstellen

Erstellen Sie Audit-Richtlinien, um die zu überwachenden Aktivitäten festzulegen:

-- Auditierung des Zugriffs auf sensible Daten

CREATE AUDIT POLICY sensitive_data_access

ACTIONS

SELECT ON hr.employees,

UPDATE ON hr.employees,

EXECUTE ON hr.adjust_salary;

AUDIT POLICY sensitive_data_access;

-- Überwachung privilegierter Benutzer

CREATE AUDIT POLICY privileged_user_monitoring

ACTIONS ALL;

AUDIT POLICY privileged_user_monitoring BY sys, system;

3. Testen der Auditierung in der Oracle-Datenbank

Führen Sie Beispieloperationen aus, um Auditdaten zu generieren:

-- Abfrage sensibler Daten

SELECT employee_id, first_name, salary

FROM employees

WHERE salary > 10000;

-- Ändern eines Mitarbeiterdatensatzes

UPDATE employees

SET salary = salary * 1.05

WHERE employee_id = 145;

Einschränkungen der nativen Oracle-Datenbankauditierung

Obwohl die native Auditierung von Oracle grundlegende Funktionalitäten bietet, können Organisationen auf Einschränkungen stoßen:

| Natives Feature | Haupteinschränkung | Geschäftliche Auswirkungen |

|---|---|---|

| Audit-Richtlinien | Manuelle Konfiguration | Erhöhter administrativer Aufwand |

| Echtzeit-Benachrichtigungen | Begrenzte Benachrichtigungen | Verzögerte Reaktion auf Vorfälle |

| Übergreifende Sichtbarkeit über mehrere Datenbanken | Keine einheitliche Ansicht | Fragmentierte Überwachung |

| Klassifizierung sensibler Daten | Manuelle Identifikation | Risiko, kritische Daten zu übersehen |

| Compliance Mapping | Keine automatisierte Integration | Zeitaufwändige Berichterstattung |

Erweiterte Auditierung der Oracle-Datenbank mit DataSunrise

DataSunrise verbessert die Oracle-Auditierung durch Autonomous Compliance Orchestration und fortschrittliche Analysen. Im Gegensatz zu einfachem Logging bietet DataSunrise eine umfassende Überwachung der Datenbankaktivitäten mit Zero-Touch Data Protection und No-Code Policy Automation.

Implementierung von DataSunrise für die Auditierung der Oracle-Datenbank

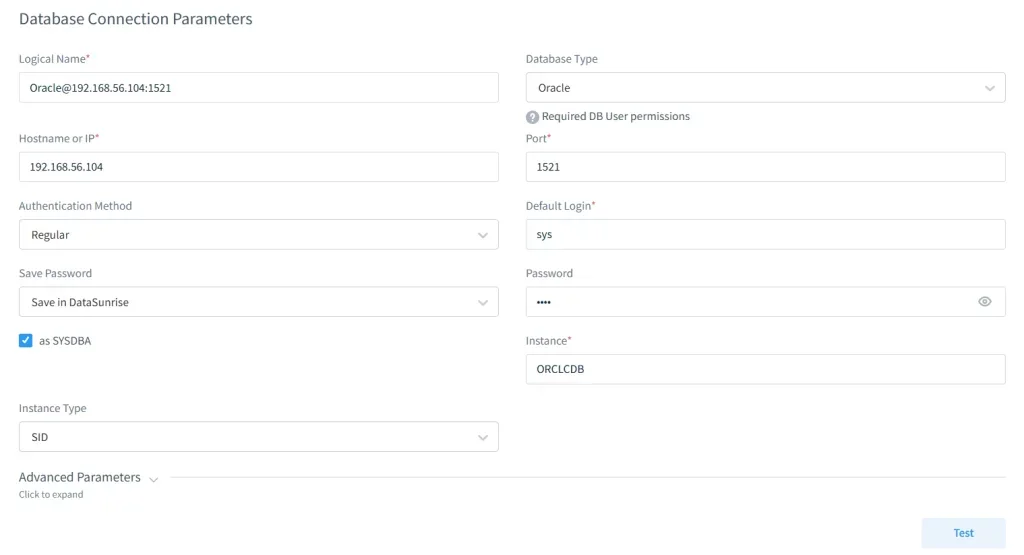

1. Verbindung zur Oracle-Datenbankinstanz herstellen

Stellen Sie über die intuitive Benutzeroberfläche eine sichere Verbindung her. DataSunrise unterstützt alle Oracle-Versionen, RAC-Umgebungen und autonome Datenbanken mit SSL/TLS-Verschlüsselung.

2. Erweiterte Audit-Regeln konfigurieren

Erstellen Sie Richtlinien mithilfe der No-Code Policy Automation mit Überwachung auf Schemaebene, Objektverfolgung, benutzerbasierten Richtlinien und Analyse von Abfragemustern.

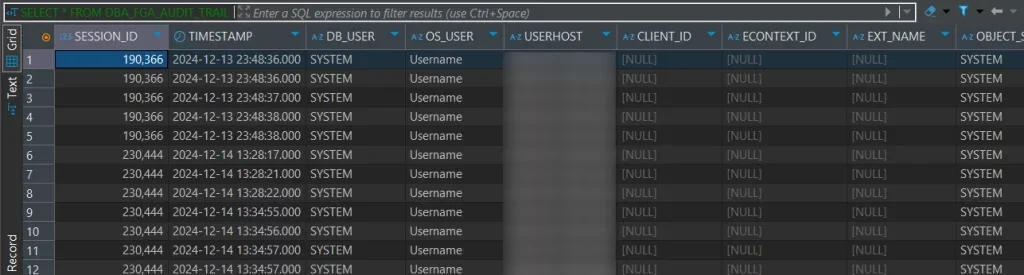

3. Umfassende Audit-Trails überprüfen

Greifen Sie über das einheitliche Dashboard von DataSunrise mit Echtzeitüberwachung, erweiterter Filterung, SQL-Rekonstruktion und Benutzerverhaltensprofilierung auf detaillierte Audit-Informationen zu.

Wesentliche Vorteile von DataSunrise für Oracle-Datenbanken

Auto-Discover & Classify: Identifizieren Sie automatisch sensible Daten mithilfe von NLP und Machine Learning – so wird eine umfassende Audit-Abdeckung ohne manuelle Konfiguration sichergestellt.

No-Code Policy Automation: Erstellen Sie anspruchsvolle Richtlinien ohne SQL-Programmierung. Reduzieren Sie die Implementierungszeit von Wochen auf Stunden.

Echtzeit-Benachrichtigungen: Erhalten Sie sofortige Warnungen per E-Mail, Slack, Teams und Webhooks, um rasch auf Vorfälle reagieren zu können.

Analyse des Benutzerverhaltens: Etablieren Sie Basiswerte und erkennen Sie Auffälligkeiten mithilfe von ML-Algorithmen, die sich an veränderte Muster anpassen.

Automatisierte Compliance-Berichterstattung: Erzeugen Sie vorab konfigurierte Berichte zu GDPR, HIPAA, PCI DSS und SOX mit auditbereiten Dokumentationen.

Dynamisches Data Masking: Schützen Sie sensible Daten in Echtzeit basierend auf Benutzerrollen, ohne die Funktionalität einzuschränken.

Plattformübergreifende Sichtbarkeit: Überwachen Sie Oracle zusammen mit über 40 weiteren Datenbankplattformen über eine einheitliche Konsole.

Best Practices für die Implementierung der Auditierung in Oracle-Datenbanken

1. Strategische Definition des Audit-Umfangs

Identifizieren Sie sensible Daten und wenden Sie eine intensive Auditierung in Hochrisikobereichen an. Konzentrieren Sie sich auf privilegierte Benutzer und balancieren Sie Sicherheitsrichtlinien mit der Performance aus.

2. Performance-Optimierung

Vermeiden Sie zu weitreichende Richtlinien, nutzen Sie gezielte Maßnahmen, planen Sie intensive Operationen in Nebenzeiten und implementieren Sie ein regelmäßiges Audit-Storage-Management.

3. Integration in das Compliance-Framework

Dokumentieren Sie die Audit-Abdeckung, erstellen Sie Vorlagen für regulatorische Rahmenwerke und generieren Sie automatisierte Compliance-Berichte.

4. Integration in den Security Operations Bereich

Konfigurieren Sie Benachrichtigungen mit definierten Schweregraden, integrieren Sie sich in SIEM-Plattformen und etablieren Sie Verfahren zur Bedrohungserkennung.

5. Erweiterte Implementierung mit DataSunrise

Setzen Sie die Lösung über alle Oracle-Instanzen hinweg ein, um eine konsistente Überwachung zu gewährleisten, nutzen Sie Verhaltensanalysen und ermöglichen Sie eine plattformübergreifende Sichtbarkeit.

Fazit

Da Organisationen auf Oracle-Datenbanken für kritische Operationen angewiesen sind, ist eine umfassende Auditierung für Sicherheit und Compliance unerlässlich. Während Oracles Unified Auditing leistungsstarke Funktionen bietet, liefern erweiterte Lösungen wie DataSunrise unternehmensgerechte Sicherheit mit Zero-Touch Data Protection, Echtzeitüberwachung und kontinuierlicher Compliance-Ausrichtung über mehr als 40 Datenbankplattformen hinweg.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen