SAP HANA Prüfwerkzeuge

Heutige SAP HANA Umgebungen machen weit mehr als nur Daten zu speichern – sie betreiben Umsatzrealisierung, optimieren die Lieferkette und führen generative‑KI-Workloads aus, die aus jeder Transaktion lernen. In diesem Umfeld bedeutet der Begriff SAP HANA Prüfwerkzeuge nicht länger passives Protokollieren; er signalisiert ein Toolkit, das Bedrohungen in Echtzeit erkennen, sensible Felder maskieren, bevor sie preisgegeben werden, und die Compliance zum Prüfungszeitpunkt nachweisen kann, ohne auch nur eine einzige Abfrage anzuhalten.

Echtzeit ist der neue Standard

Die klassische „nachträgliche“ Auditierung hinterlässt eine Lücke zwischen dem Vorfall und dem Sicherheitsbericht. Die integrierte Auditierung von SAP HANA (Sicherheit → Auditierung → Einschalten) schreibt Ereignisse in die interne Audit-Tabelle oder in syslog und unterstützt das Streaming zu einem SIEM. Laut dem SAP Help Portal reagiert die Funktion in Millisekunden; das Log muss dennoch noch ausgewertet werden.

DataSunrise ergänzt den Ablauf durch Webhook- und Slack-Benachrichtigungen in dem Moment, in dem ein kritisches Ereignis – etwa eine Rolleneskalation – den Proxy erreicht. Da die Warnung ankommt, bevor die nächste bösartige Anweisung ausgeführt wird, können Administratoren reagieren, während der Angriff noch im Gange ist.

Dynamische Datenmaskierung in Aktion

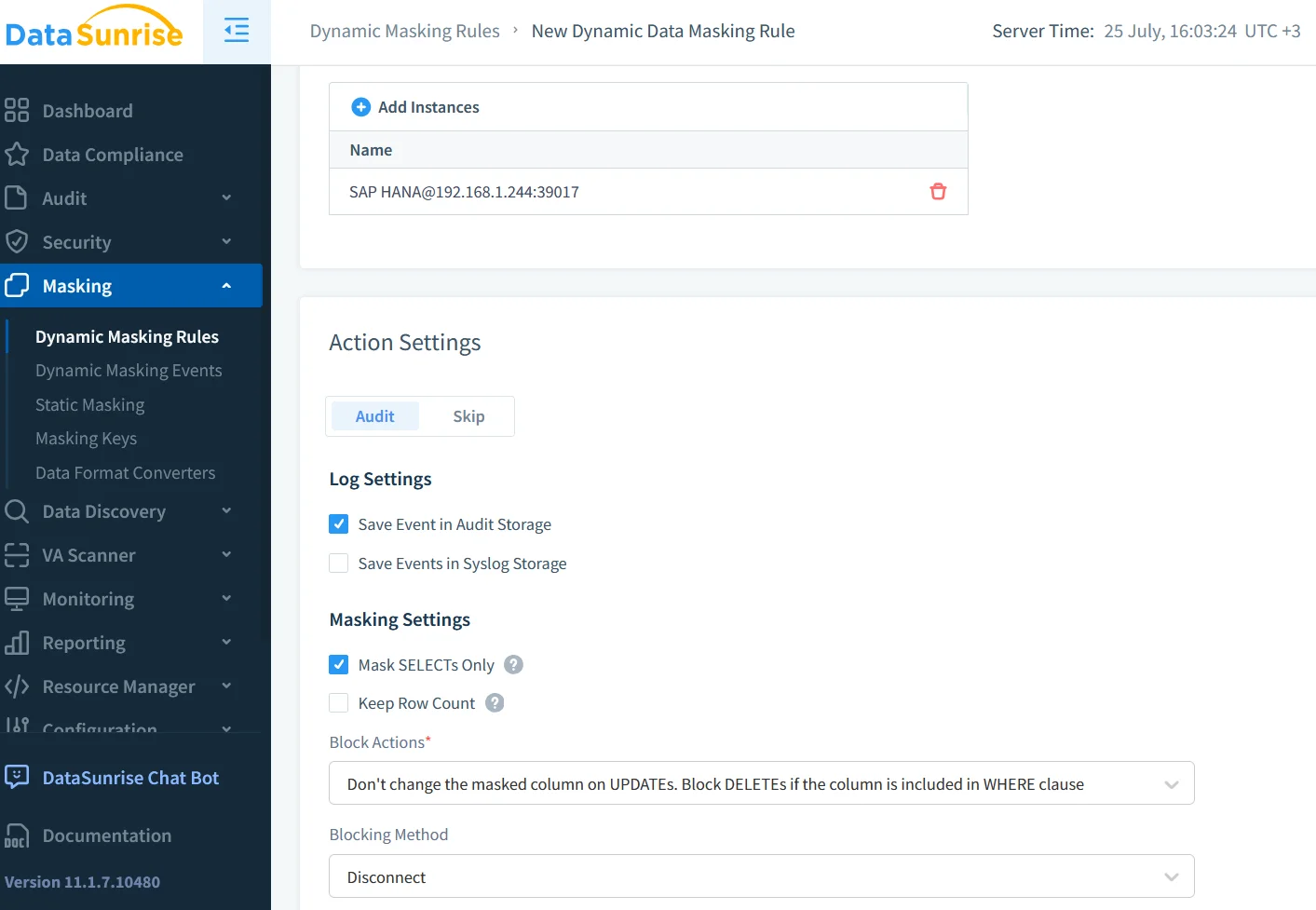

Vorschriften wie GDPR, PCI‑DSS und HIPAA hören nicht bei Backups auf; sie verlangen eine live Verschleierung personenbezogener Daten. SAP HANA implementiert die Spaltenmaskierung mittels der Klausel MASKED WITH (siehe den SAP-Leitfaden zur Spaltenmaskierung):

ALTER TABLE "CUSTOMERS"

ALTER ("EMAIL" MASKED WITH 'xxxxx@xxxxx');

Während native Masken den Wert verbergen, können sie sich nicht dem Geschäftskontext anpassen. Die dynamische Maskierungs‑Engine von DataSunrise wendet Masken bedingt an – je nach Benutzerrolle, Subnetz oder sogar Tageszeit – ohne dabei SAP HANA zusätzlich zu belasten, da die Umschreibung in der Reverse‑Proxy-Schicht erfolgt.

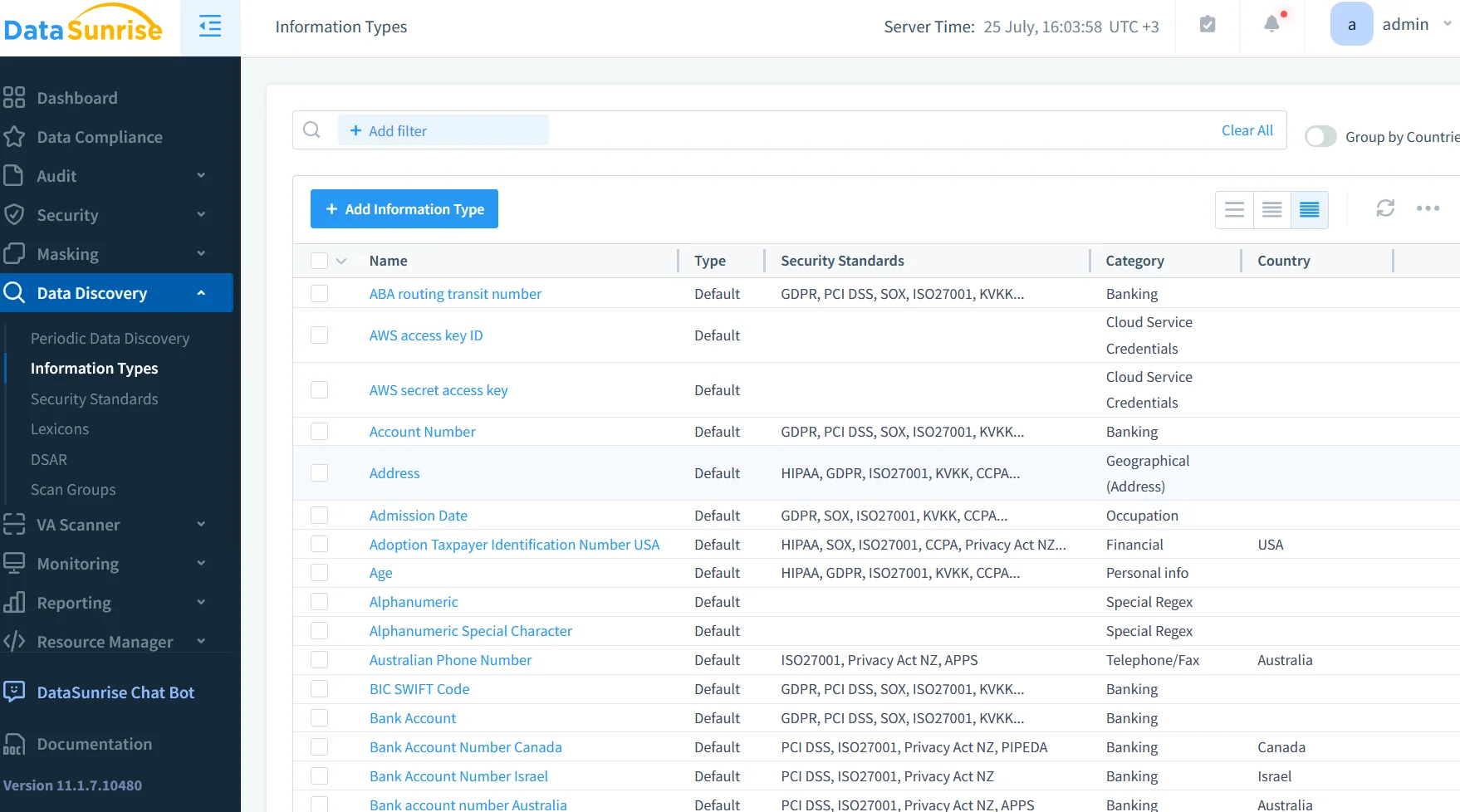

Erkennung vor Schutz

Man kann das nicht schützen, was nicht katalogisiert wurde. Das Datenentdeckungs‑Modul von DataSunrise durchsucht SAP HANA-Schemata, kennzeichnet Spalten als PII, PHI oder Zahlungsdaten und erstellt eine Risikokarte. Neu gefundene sensible Felder erhalten automatisch Standardrichtlinien – ein Ingenieur muss nicht später erneut eingreifen.

Interne Audit-Teams schätzen die Querverlinkung zu den DataSunrise Audit-Protokollen: Jede entdeckte Tabelle wird sofort in den Protokollierungsbereich aufgenommen, was eine vollständige Abdeckung garantiert, selbst wenn Entwickler über Nacht neue Entitäten hinzufügen.

Compliance-fähige Sicherheit

Ein Log allein schließt ein Audit-Ergebnis nicht ab; der Nachweis muss in der Sprache der jeweiligen Vorschrift erbracht werden. Das Compliance-Regelwerk von DataSunrise wird mit fertigen Regelpaketen für GDPR, SOX, HIPAA und PCI‑DSS ausgeliefert. Berichte werden als eine einzige ZIP-Datei exportiert, die den exakten Artikel, Absatz und das betroffene SAP HANA-Objekt referenziert – was Tage manueller Überprüfungen spart.

Konfiguration der nativen SAP HANA Auditierung

Eine minimalistische, reproduzierbare Einrichtung sieht wie folgt aus:

-- 1. Globale Auditierung aktivieren

ALTER SYSTEM ALTER CONFIGURATION ('global.ini','SYSTEM')

SET ('auditing','global_auditing_state') = 'true' WITH RECONFIGURE;

-- 2. Jede erfolgreiche Anmeldung nachverfolgen

CREATE AUDIT POLICY login_success

WHEN "LOGON"

GRANTED ROLE "PUBLIC";

-- 3. Ereignisse in der Systemtabelle speichern

ALTER SYSTEM ALTER CONFIGURATION ('audit_log','SYSTEM')

SET ('audit_trail','table') = 'TRUE' WITH RECONFIGURE;

Nach einem Neustart erscheinen Ereignisse in _SYS_AUDIT_000 und können wie jede gewöhnliche Tabelle abgefragt werden. SAP dokumentiert jeden Parameter in den Systemeigenschaften für die Auditierungskonfiguration.

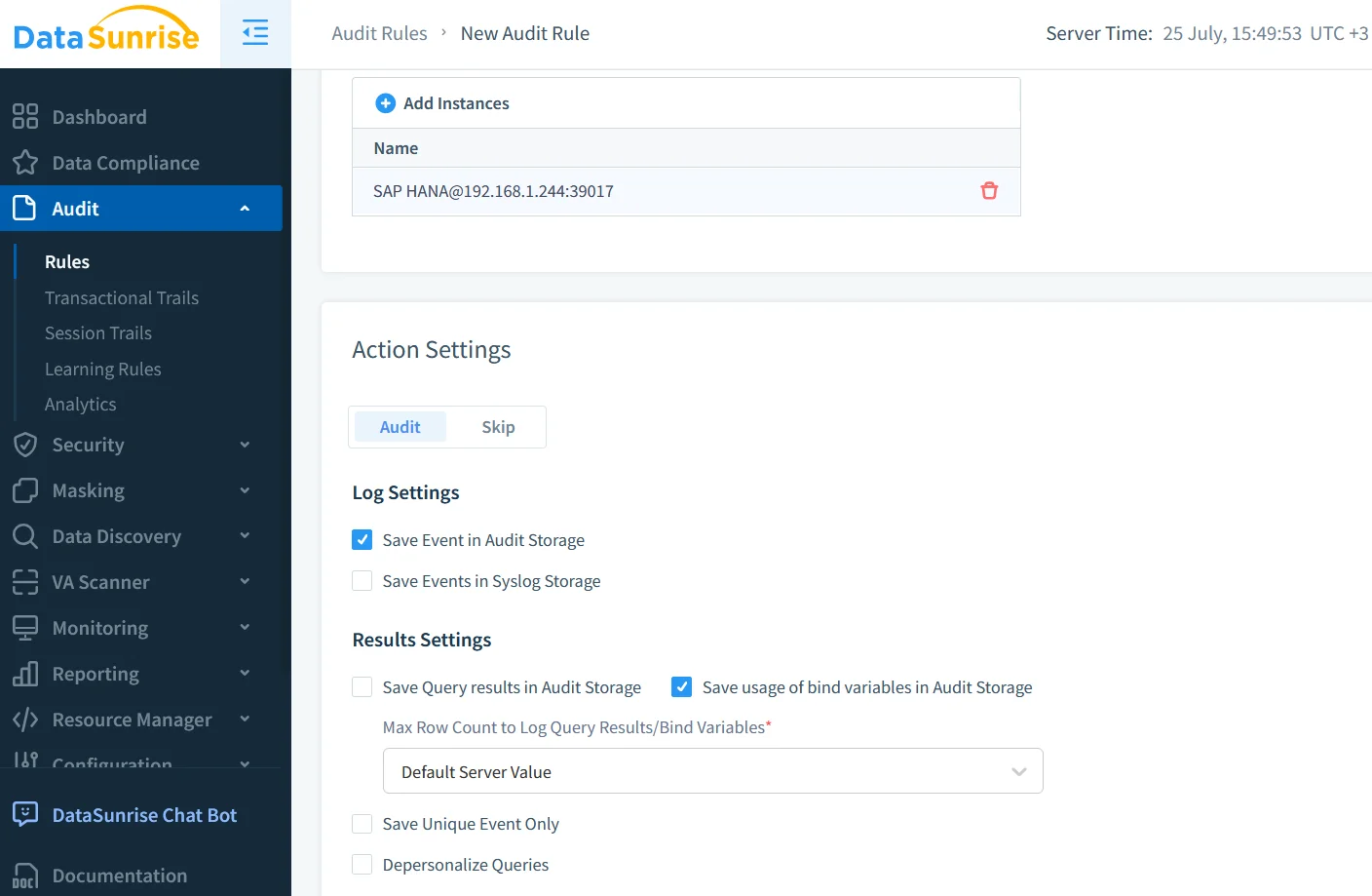

Über die integrierte Lösung hinaus: DataSunrise DAM & Maskierung

Wenn das integrierte Log nicht ausreicht – etwa um Abfragetexte mit Ergebnismengen zu korrelieren oder gefährliche Anweisungen in Echtzeit zu blockieren – setzen Sie DataSunrise als Reverse‑Proxy ein. Anwendungen verwenden weiterhin den standardmäßigen SAP HDB/JDBC‑Treiber, während jedes Packet durch die DataSunrise Database Activity Monitoring-Engine geleitet wird.

Eine einzelne Echtzeitregel kann eine Verbindung beenden oder die Antwort ersetzen, wenn eine unautorisierte DROP TABLE-Anweisung erscheint. Die Auditdetails landen dennoch in _SYS_AUDIT_000, um eine einheitliche forensische Spur zu gewährleisten.

GenAI trifft auf „SAP HANA Prüfwerkzeuge“

Das Audit-Volumen verdoppelt sich alle paar Monate; eine manuelle Triage tut dies nicht. Im Jahr 2025 integrierte DataSunrise ein feinabgestimmtes, GPT‑kompatibles Modell, das im Artikel LLM and ML Tools beschrieben wird und Audit-Ereignisse im Flug klassifiziert.

Der folgende Python-Code-Ausschnitt ruft aktuelle Ereignisse aus HANA ab, sendet sie an den LLM-Endpunkt und schreibt das Label zurück, sodass Sicherheitsregeln sofort reagieren können:

import requests

from hana_ml import dataframe as hd

conn = hd.ConnectionContext(address='hana‑host', port=39015,

user='SEC_AUDITOR', password='*****')

events = hd.DataFrame(conn,

'SELECT TOP 100 * FROM _SYS_AUDIT_000 ORDER BY EVENT_TIME DESC'

).collect().to_dict(orient='records')

resp = requests.post('https://ds‑ai/api/v1/audit-classify', json=events)

labels = resp.json()

hd.DataFrame(conn, 'AI_AUDIT_LABELS').to_sql(labels)

Ein Label wie privilege_escalation kann einen automatisierten Block auslösen, wodurch Audit-Daten zu einer präventiven Maßnahme und nicht nur zu einem historischen Artefakt werden.

Betriebliche Tipps, um die Leistung angenehm zu halten

Das Protokollieren jeder einzelnen Anweisung kann sich anfühlen, als würde man einen Marathon mit einem Rucksack voller Ziegelsteine laufen – bis die Umgebung optimiert wird. Beginnen Sie damit, den Audit-I/O vom Analyse-I/O zu isolieren: Platzieren Sie die Protokollspur auf einem dedizierten SSD-Volume; SAP gibt diesen Rat in seinen Empfehlungen zur Auditkonfiguration weiter.

Als Nächstes filtern Sie das Übermaß an Daten: Richtlinien ermöglichen es, harmlose SELECT-Anfragen gegen statische Nachschlagetabellen auszuschließen. Schließlich rotieren Sie die Datensätze aggressiv. Der DataSunrise Audit Storage-Leitfaden zeigt, wie man veraltete Partitionen in die Objektspeicherung auslagert, ohne die Abfragemöglichkeiten zu verlieren.

Observability-Pipeline: Vom Log zur Erzählung

Ein Log wird erst dann zu Erkenntnissen, wenn es jemand liest – und Menschen können keine Tausende von Nachrichten pro Minute verarbeiten. DataSunrise streamt angereicherte Ereignisse in Kafka, wo Grafana oder OpenSearch Live-Dashboards erstellen. Die Ansicht der Datenaktivitätshistorie bewahrt den ursprünglichen SQL-Text, die Maskierungsregel, das GenAI-Label und die Gegenmaßnahmenaktion in einem JSON-Datensatz. Sicherheitsexperten spielen diesen Zeitstrahl ab, um jeden Schritt eines Vorfalls nachzuvollziehen, während Datenwissenschaftler denselben Datenstrom in zeitbasierte Anomalie-Erkennungsprogramme einspeisen, die neuartige Angriffsverläufe aufdecken, bevor sie eintreten.

Fazit

SAP HANA Prüfwerkzeuge bilden ein Ökosystem und keine einzelne ausführbare Anwendung:

- Der SAP HANA-Kern garantiert unveränderliche Ereignisdaten auf Abfrageebene.

- DataSunrise fügt Echtzeit-Blockierung, adaptive Maskierung, Erkennung und vorschriftsspezifische Berichterstattung hinzu.

- GenAI wandelt Millionen von Zeilen roher Protokolldaten in innerhalb von Sekunden umsetzbare Erkenntnisse um.

Gemeinsam schützen diese Schichten hochdynamische, im Speicher laufende Workloads, ohne die Agilität zu opfern, die SAP HANA ursprünglich zu einer führenden Datenplattform gemacht hat.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen