Verwaltung der Daten-Compliance für Amazon DynamoDB

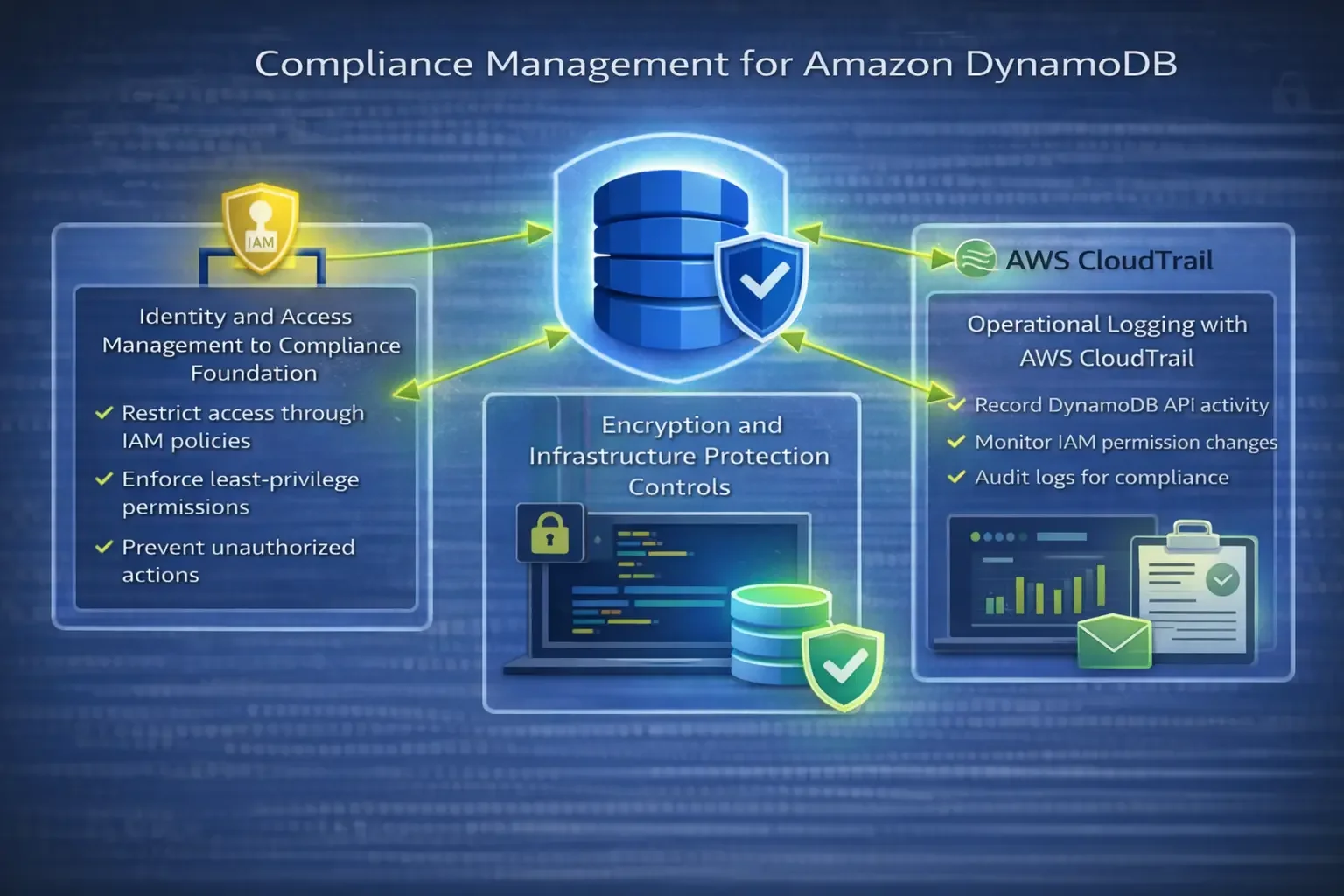

Die Verwaltung der Daten-Compliance für Amazon DynamoDB erfordert einen grundsätzlich anderen Ansatz als traditionelle relationale Datenbanken. Im Gegensatz zu SQL-Plattformen arbeitet DynamoDB als vollständig verwalteter, schema-flexibler NoSQL-Dienst und stellt keine Abfrage-Protokolle auf Abfrageebene, Systemtabellen oder native Audit-Trails bereit. Stattdessen setzt AWS die Compliance durch Identitätskontrollen, Verschlüsselungsmechanismen, Infrastruktur-Telemetrie und zentralisierte Überwachung auf Diensteebene durch. Daraus ergibt sich, dass die DynamoDB-Compliance Teil einer umfassenderen Datensicherheitsstrategie ist und keine datenbankspezifische Funktion darstellt.

Für Organisationen, die regulierte, sensible oder geschäftskritische Daten verarbeiten, schafft diese Architektur sowohl Vorteile als auch Einschränkungen. Einerseits bietet AWS eine starke Sicherheitsgrundlage. Andererseits tragen Organisationen weiterhin die Verantwortung für die Compliance-Ergebnisse. Daher müssen Teams Governance-Kontrollen entwerfen, die mit etablierten Daten-Compliance-Vorschriften übereinstimmen. In der Praxis bedeutet dies, zentrale regulatorische Fragen zu beantworten, wie: Wer hat auf Daten zugegriffen, unter welchen Berechtigungen, wie wurden die Daten geschützt und wie erkennen und untersuchen Teams Verstöße.

In diesem Artikel erklären wir, wie man die Daten-Compliance für Amazon DynamoDB mit nativen AWS-Fähigkeiten verwaltet, klären auf, wo diese Kontrollen an ihre Grenzen stoßen, und skizzieren ein strukturiertes Compliance-Modell, das mit modernen regulatorischen Anforderungen übereinstimmt. Darüber hinaus baut der Artikel auf den Kernprinzipien des Datenbankaktivitätsmonitorings und konsistenter Zugriffskontrollen auf, die zusammen Auditierbarkeit und langfristige Governance unterstützen, wenn DynamoDB-Umgebungen skalieren.

Was Daten-Compliance in DynamoDB-Umgebungen bedeutet

In DynamoDB implementieren Organisationen die Daten-Compliance nicht im Datenbank-Engine selbst. Stattdessen erreichen sie Compliance, indem sie mehrere AWS-Dienste koordinieren, die zusammen Zugangskontrolle, Datenschutz, Sichtbarkeit und Verantwortlichkeit durchsetzen. Folglich ist die DynamoDB-Compliance Teil einer umfassenderen Datenmanagementstrategie und keine datenbankspezifische Funktion.

In der Praxis konzentrieren sich Teams in der Regel auf mehrere Kernziele der Compliance:

- Durchsetzung von Least-Privilege-Zugriff auf Tabellen und Indizes durch konsistente Zugriffskontrollen

- Schutz sensibler Daten durch Verschlüsselung und infrastrukturelle Sicherheitsmaßnahmen, die mit den Best Practices der Datenbankverschlüsselung übereinstimmen

- Führung verifizierbarer Aufzeichnungen über Zugriffe und administrative Aktionen zur Unterstützung eines effektiven Datenbankaktivitätsmonitorings

- Unterstützung regulatorischer Audits und interner Untersuchungen ohne Abhängigkeit von anwendungsspezifischer Instrumentierung

- Verhinderung von Compliance-Drift, wenn DynamoDB-Umgebungen sich über AWS-Regionen und -Konten erstrecken

Da DynamoDB keine SQL-ähnlichen Audit-Logs oder Abfrageverläufe generiert, müssen Organisationen Compliance-Nachweise aus AWS-Ebene-Kontrollen anstatt aus Datenbank-Interna ableiten. Effektive Compliance hängt daher davon ab, wie gut Teams diese externen Kontrollschichten konfigurieren, korrelieren und steuern.

Kern-AWS-Kontrollen zur Durchsetzung der DynamoDB-Compliance

Auf Infrastrukturebene wird die DynamoDB-Compliance durch eine Reihe grundlegender AWS-Dienste und nicht durch datenbankspezifische Mechanismen durchgesetzt. Diese Kontrollen arbeiten außerhalb der Datenebene und regeln, wie Anfragen authorisiert werden, wie Daten im Ruhezustand und während der Übertragung geschützt werden und wie operationale Aktionen zur Verantwortlichkeit protokolliert werden.

Diese AWS-nativen Kontrollen bilden zusammen die Baseline-Ebene der Compliance für DynamoDB. Sie legen fest, wer auf Ressourcen zugreifen kann, unter welchen Bedingungen Verschlüsselung angewendet wird und welche Aktionen für Prüfer und Sicherheitsteams sichtbar sind. Da diese Kontrollen jedoch unabhängig und auf verschiedenen Ebenen des AWS-Stacks agieren, hängt die Wirksamkeit der Compliance davon ab, wie konsistent sie über Konten, Regionen und Umgebungen hinweg konfiguriert, überwacht und gesteuert werden.

Die folgenden Abschnitte beleuchten die Kern-AWS-Dienste, die der DynamoDB-Compliance zugrunde liegen, und erläutern sowohl ihre Stärken als auch ihre inhärenten Einschränkungen.

Identity and Access Management als Compliance-Grundlage

Identitäts- und Zugriffskontrolle bilden den Kern der DynamoDB-Compliance.

Jede Anfrage an DynamoDB wird von AWS Identity and Access Management (IAM) vor der Ausführung bewertet. IAM-Richtlinien definieren, welche Nutzer Aktionen wie GetItem, PutItem, Query oder Scan auf bestimmten Ressourcen ausführen dürfen.

Beispiel: Least-Privilege-IAM-Richtlinie, die auf eine Tabelle beschränkt ist

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "OrdersReadOnly",

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query",

"dynamodb:Scan"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

Aus Compliance-Sicht ermöglicht IAM:

- Feingranulare Autorisierung auf Tabellen- und Indexebene

- Trennung von Aufgaben durch rollenbasierte Zugriffskontrollen

- Zentrale Überprüfung von Berechtigungen und Nachverfolgung von Änderungen

- Durchsetzung des Prinzips der geringsten Rechte (Least Privilege)

Beispiel: Trennung der Aufgaben durch das Verweigern destruktiver Administratorenaktionen

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "DenyDangerousAdminActions",

"Effect": "Deny",

"Action": [

"dynamodb:DeleteTable",

"dynamodb:UpdateTable",

"dynamodb:UpdateContinuousBackups",

"dynamodb:UpdateTimeToLive"

],

"Resource": "*"

}

]

}

IAM beantwortet jedoch nur die Frage, wer Zugriff auf DynamoDB hat. Es erklärt nicht, auf welche Daten tatsächlich zugegriffen oder welche Werte zurückgegeben wurden, was oft für Prüfungs- und Compliance-Untersuchungen erforderlich ist.

Verschlüsselung und Infrastrukturschutzkontrollen

DynamoDB verschlüsselt standardmäßig alle Daten im Ruhezustand mit AWS-verwalteten Schlüsseln. Für regulierte Umgebungen verwenden Organisationen häufig kundengesteuerte AWS KMS-Schlüssel, um Kontrolle über Schlüsselrotation, Widerruf und Auditierbarkeit zu behalten.

Infrastrukturbezogene Compliance-Kontrollen umfassen:

- Verschlüsselung im Ruhezustand mittels AWS KMS

- Verschlüsselung während der Übertragung via TLS

- Schlüsselbesitz und Lebenszyklusmanagement

- Integration mit zentralisierten Schlüsselrichtlinien

Beispiel: Erstellen einer DynamoDB-Tabelle mit SSE-KMS unter Verwendung eines kundengesteuerten Schlüssels

aws dynamodb create-table \

--table-name Orders \

--attribute-definitions AttributeName=OrderId,AttributeType=S \

--key-schema AttributeName=OrderId,KeyType=HASH \

--billing-mode PAY_PER_REQUEST \

--sse-specification Enabled=true,SSEType=KMS,KMSMasterKeyId=arn:aws:kms:us-east-1:123456789012:key/abcd-1234

Beispiel: KMS-Schlüsselrichtlinie, die Nutzung über den DynamoDB-Servicepfad erlaubt

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowKeyUseViaDynamoDBOnly",

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::123456789012:root"

},

"Action": [

"kms:Encrypt",

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": "*",

"Condition": {

"StringEquals": {

"kms:ViaService": "dynamodb.us-east-1.amazonaws.com"

}

}

}

]

}

Diese Mechanismen schützen die Vertraulichkeit und Integrität der Daten, bieten jedoch keine Einblicke darüber, wie verschlüsselte Daten nach der Gewährung von Berechtigungen verwendet oder abgerufen werden.

Betriebsprotokollierung mit AWS CloudTrail

Da DynamoDB keine nativen Abfrageprotokolle ausgibt, ist AWS CloudTrail die primäre Quelle für betriebliche Compliance-Nachweise.

CloudTrail erfasst API-Ebene-Ereignisse wie:

- Erstellung und Löschung von Tabellen

- Änderungen an Berechtigungen

- Lese- und Schreib-API-Aufrufe

- Administrative Aktionen

Beispiel: Suche nach DynamoDB-API-Aktivitäten in einem Vorfallszeitraum

aws cloudtrail lookup-events \

--lookup-attributes AttributeKey=EventSource,AttributeValue=dynamodb.amazonaws.com \

--start-time 2026-01-27T00:00:00Z \

--end-time 2026-01-28T00:00:00Z \

--max-results 50

Beispiel: Aufbau eines CloudTrail-Ereignisses als Compliance-Nachweis (wer + was + wo)

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "UpdateItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/app-role/session-1"

},

"requestParameters": {

"tableName": "Orders"

}

}

Diese Daten sind essentiell für Compliance-Audits, Incident-Response und Governance-Berichte. Allerdings sind CloudTrail-Logs Metadaten der Steuerungs- und Datenebene, nicht der Dateninhalte. Sie bestätigen, dass eine Aktion stattgefunden hat, jedoch nicht, welche Daten auf Elementebene zurückgegeben oder verändert wurden.

Daher können CloudTrail-Daten allein für Vorschriften, die detaillierte Zugriffsnachverfolgbarkeit oder Verifizierungen der Nutzung sensibler Daten verlangen, unzureichend sein.

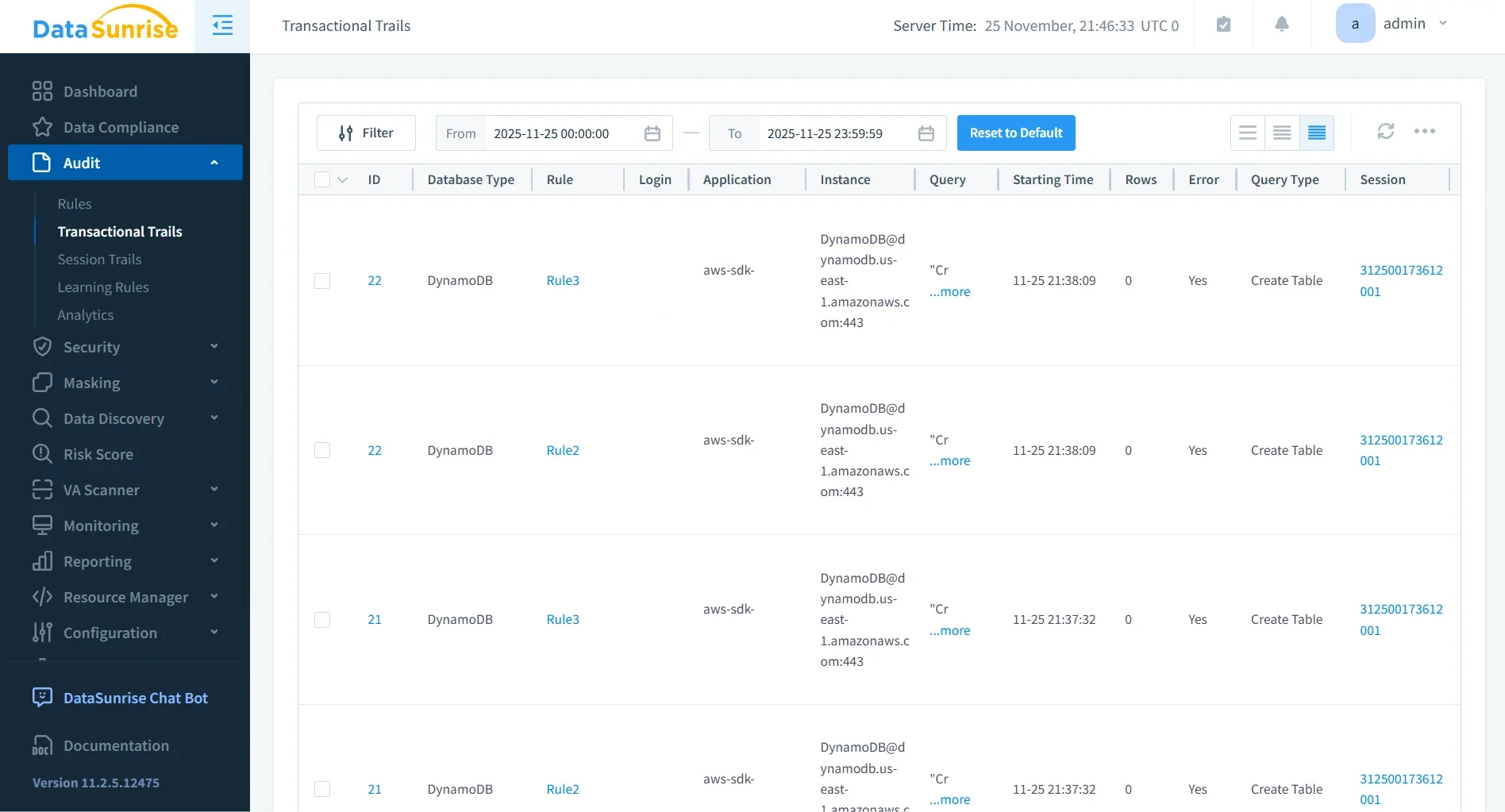

Daten-Compliance für Amazon DynamoDB mit DataSunrise

Native AWS-Kontrollen schaffen eine notwendige Basis für die DynamoDB-Compliance, operieren jedoch auf Infrastruktur- und API-Ebene. Sie konzentrieren sich auf Autorisierung, Verschlüsselung und Ereignisprotokollierung und nicht auf den Datenkontext. Deshalb haben Organisationen oft Schwierigkeiten, Compliance-Fragen in Bezug auf Nutzung sensibler Daten, Zugriffsabsichten und Konsistenz von Richtlinien über Umgebungen hinweg zu beantworten.

DataSunrise ergänzt die DynamoDB-Compliance durch eine zentralisierte Compliance-Ebene, die AWS-native Dienste erweitert. Anstatt IAM, KMS oder CloudTrail zu ersetzen, baut DataSunrise auf ihnen auf und fügt Sichtbarkeit, Richtlinienlogik und Compliance-Bewusstsein hinzu, die in DynamoDB nativ nicht verfügbar sind.

Aus Compliance-Sicht ermöglicht DataSunrise Organisationen, von infrastrukturfokussierten Kontrollen zu datenorientierter Governance überzugehen.

Zentralisierte Sichtbarkeit über DynamoDB-Umgebungen hinweg

DynamoDB-Umgebungen erstrecken sich oft über mehrere AWS-Konten, Regionen und Anwendungsstacks. DataSunrise bietet eine einheitliche Steuerungsebene für das Compliance-Monitoring, mit der Sicherheits- und Compliance-Teams Richtlinien verwalten und Aktivitäten konsistent überprüfen können, unabhängig von der Bereitstellungstopologie.

Dieser zentralisierte Ansatz reduziert Governance-Fragmentierung und hilft, Compliance-Drift zu verhindern, während der Einsatz von DynamoDB skaliert.

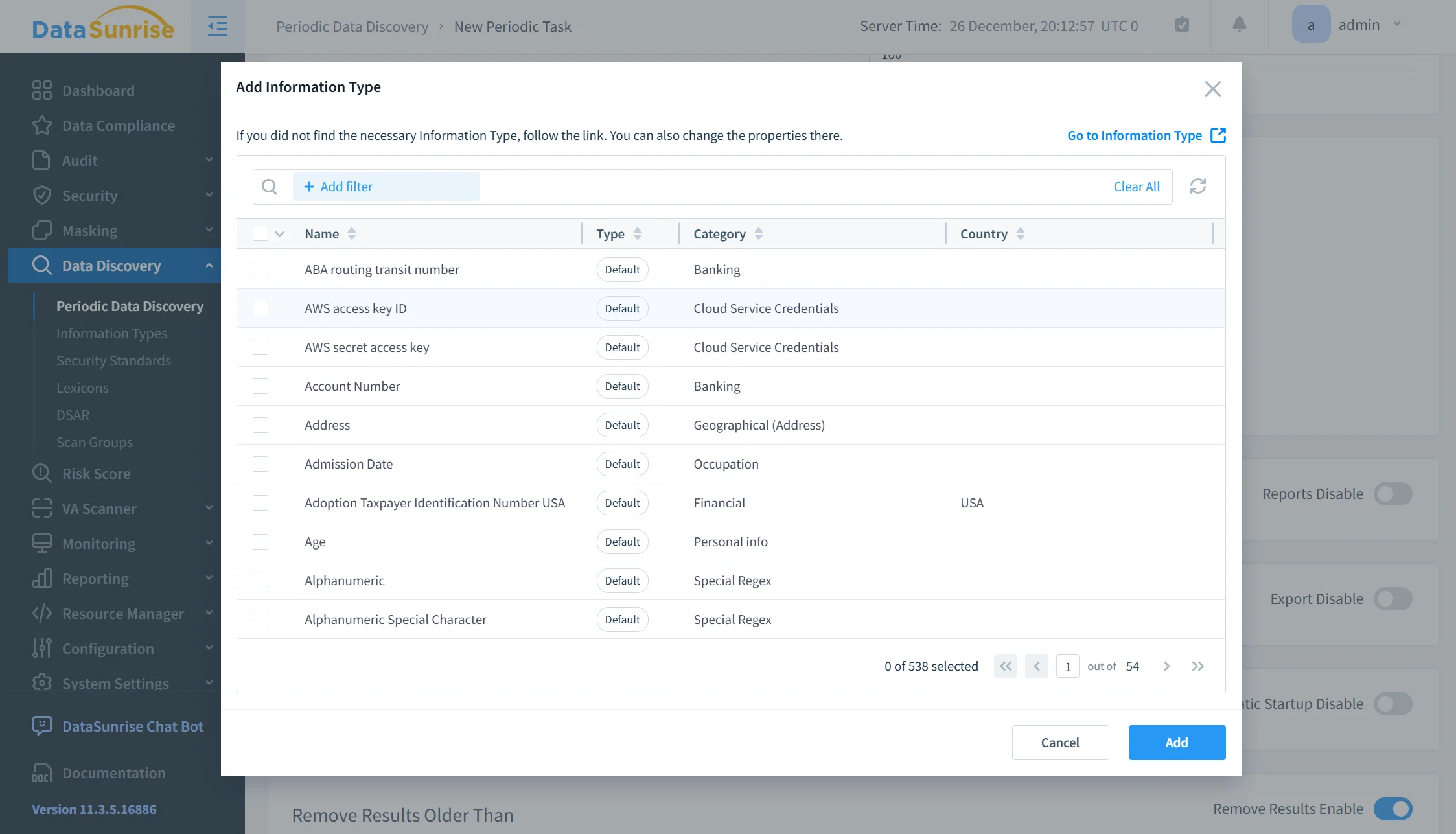

Sensibler Datenbewusstsein und Klassifikation

Im Gegensatz zu nativen DynamoDB-Kontrollen, die gegenüber Datensemantik blind sind, bringt DataSunrise Fähigkeiten zur Erkennung und Klassifikation sensibler Daten ein. Durch Identifikation regulierter Daten wie persönliche Identifikatoren, Finanzdaten oder gesundheitsbezogene Attribute können Compliance-Richtlinien am tatsächlichen Datenrisiko und nicht nur an abstrakten Ressourcenberechtigungen ausgerichtet werden.

Dies ermöglicht es Organisationen, differenzierte Kontrollen basierend auf Datensensitivität anzuwenden, anstatt sich ausschließlich auf tabellenbasierte Zugriffsregeln zu verlassen.

Richtliniengesteuerte Compliance-Durchsetzung

DataSunrise ermöglicht die Durchsetzung von Compliance über zentral verwaltete, richtliniengesteuerte Regeln. Diese Richtlinien definieren, wie auf sensible Daten zugegriffen, diese überwacht oder maskiert werden können, und stellen ein konsistentes Compliance-Verhalten in Entwicklungs-, Staging- und Produktionsumgebungen sicher.

Da Richtlinien außerhalb des Anwendungscodes verwaltet werden, bleibt die Compliance-Logik stabil, auch wenn sich DynamoDB-Schemas, Dienste oder Workloads ändern.

Auditbereite Nachweise und Berichterstattung

Für regulatorische Audits transformiert DataSunrise rohe Betriebstelemetrie in strukturierte, auditfertige Nachweise. Anstatt ausschließlich auf CloudTrail-Ereignisprotokolle zu vertrauen, erhalten Organisationen kontextuelle Audit-Records, die Identität, Aktion und Datenumfang korrelieren.

Dies vereinfacht die Auditvorbereitung deutlich und reduziert den manuellen Aufwand beim Interpretieren der AWS-nativen Protokolle.

Reduzierung des Compliance-Risikos in DynamoDB-zentrierten Architekturen

Durch die Kombination von AWS-nativen Sicherheitsprimitive mit zentraler Compliance-Intelligenz hilft DataSunrise Organisationen, die Lücke zwischen Infrastruktursicherheit und regulatorischer Verantwortlichkeit zu schließen. Compliance wird proaktiv und messbar statt reaktiv und protokollbasiert.

In dynamodb-zentrierten Architekturen ermöglicht dieser geschichtete Ansatz eine stärkere regulatorische Ausrichtung, ohne die Anwendungsleistung oder die Garantien von AWS-verwalteten Diensten zu beeinträchtigen.

Geschäftliche Auswirkungen eines ordnungsgemäßen DynamoDB-Compliance-Managements

| Geschäftsbereich | Messbarer Effekt |

|---|---|

| Regulatorisches & rechtliches Risiko | Reduziertes Risiko regulatorischer Strafen und Compliance-Verstöße durch konsistente Durchsetzung von Zugriffs- und Schutzkontrollen |

| Audit-Bereitschaft | Schnellere und vorhersehbarere Audit-Vorbereitung durch zentrale Nachweise und wiederholbare Compliance-Workflows |

| Sichtbarkeit & Aufsicht | Verbesserte Einblicke in Zugriffsmuster, administrative Aktionen und operative Nutzung über DynamoDB-Umgebungen hinweg |

| Vertrauen & Reputation | Stärkeres Vertrauen von Kunden, Partnern und Regulierungsbehörden durch nachweisbare Compliance-Position |

| Betriebliche Effizienz | Weniger operativer Aufwand für Compliance- und Sicherheitsteams durch Reduzierung manueller Prüfungen und Ad-hoc-Untersuchungen |

Compliance wird, wenn richtig umgesetzt, zu einer stabilisierenden Kraft statt zu einem hemmenden Faktor.

Fazit

Die Verwaltung der Daten-Compliance für Amazon DynamoDB erfordert das Aufgeben von Annahmen, die aus relationalen Datenbanken stammen. Die DynamoDB-Compliance wird durch Identität, Verschlüsselung, Telemetrie und Governance-Koordination statt durch native Abfrageprotokolle oder Systemtabellen durchgesetzt und ist Teil einer umfassenderen Daten-Compliance-Strategie.

Organisationen, die Compliance als architektonische Verantwortung verstehen — durch Integration von IAM-Kontrollen, Verschlüsselungsrichtlinien, betrieblichen Protokollen und zentraler Aufsicht — erreichen stärkere Sicherheit, klarere regulatorische Ausrichtung und nachhaltige Skalierbarkeit. Dieser Ansatz steht im Einklang mit modernen Datensicherheits-Prinzipien und reduziert die Abhängigkeit von fragmentierten, reaktiven Kontrollen.

Wenn Compliance in das Betriebsmodell von DynamoDB eingebettet statt nachträglich hinzugefügt wird, wird sie zu einem Ermöglicher sicheren Wachstums und nicht zu einer Quelle von Reibungsverlusten. In der Praxis erfordert dies kontinuierliches Datenbankaktivitätsmonitoring und disziplinierte Zugriffskontrollen, um die langfristige Integrität der Governance sicherzustellen.