Wie man CockroachDB prüft

In der heutigen datengetriebenen Umgebung ist das Aufrechterhalten eines soliden Prüfpfads für Ihre Datenbank sowohl für die Sicherheit als auch für die behördliche Compliance unerlässlich. Laut dem Verizon 2024 Bericht zu Datenverletzungsuntersuchungen beinhalten 48 % der Datenverletzungen Fehlkonfigurationen von Datenbanken oder unzureichende Zugriffskontrollen, was den kritischen Bedarf an umfassender Datenbanksicherheit verdeutlicht.

CockroachDB, eine verteilte SQL-Datenbank, die für Skalierbarkeit und Ausfallsicherung ausgelegt ist, bietet Organisationen die Grundlage, die für moderne Anwendungen benötigt wird. Wie bei jedem Datenbanksystem ist jedoch die Implementierung angemessener Datenbankprüfungsfähigkeiten entscheidend für die Aufrechterhaltung der Sicherheit, die Einhaltung von Compliance-Vorschriften und die Untersuchung potenzieller Vorfälle.

Während CockroachDB kein integriertes, dediziertes Prüfungssystem wie einige herkömmliche Datenbanken enthält, bietet es leistungsstarke Funktionen, die es Organisationen ermöglichen, effektiven Datenbankschutz umzusetzen. Dieser Artikel führt Sie durch die Einrichtung eines umfassenden Prüfungssystems für CockroachDB unter Verwendung sowohl der nativen Fähigkeiten als auch erweiterter Lösungen wie DataSunrise.

Native CockroachDB-Prüffähigkeiten

CockroachDB bietet mehrere Ansätze zur Implementierung von Prüfpfaden über seine SQL-Funktionalität, Systemtabellen und Transaktionsprotokolle. Lassen Sie uns diese nativen Methoden zur Erstellung effektiver Prüfmechanismen untersuchen.

1. Erstellen von benutzerdefinierten Prüftabellen

Der einfachste Ansatz zur Prüfung in CockroachDB besteht darin, dedizierte Prüftabellen zu erstellen. Diese Tabellen speichern Aufzeichnungen von Datenbankaktivitäten, einschließlich wer welche Aktionen durchgeführt hat, welche Änderungen vorgenommen wurden und wann die Aktivitäten stattgefunden haben.

CREATE TABLE audit_trail (

id UUID DEFAULT gen_random_uuid() PRIMARY KEY,

timestamp TIMESTAMPTZ DEFAULT current_timestamp(),

username STRING NOT NULL,

action_type STRING NOT NULL,

table_name STRING NOT NULL,

query_text STRING,

affected_rows INT,

connection_info JSONB,

INDEX idx_audit_timestamp (timestamp DESC),

INDEX idx_audit_username (username),

INDEX idx_audit_table (table_name)

);

Diese Tabellenstruktur erfasst wesentliche Prüfungsinformationen:

- Eindeutiger Bezeichner für jeden Prüfdatensatz

- Zeitstempel der Aktion

- Benutzer, der die Aktion durchgeführt hat

- Art der Aktion (INSERT, UPDATE, DELETE, SELECT)

- Betroffene Tabelle

- Originaler Abfragetext

- Anzahl der betroffenen Zeilen

- Verbindungsmetadaten

2. Implementierung von Triggern für automatisierte Prüfungen

Um den Prüfungsprozess zu automatisieren, können Sie Trigger implementieren, die beim Auftreten von Änderungen in überwachten Tabellen Prüfdaten füllen. Dieser Ansatz erstellt eine Datenaktivitätshistorie, die alle Datenbankänderungen nachverfolgt. Hier ist ein Beispiel:

CREATE OR REPLACE FUNCTION record_table_changes()

RETURNS TRIGGER AS $$

BEGIN

IF (TG_OP = 'INSERT') THEN

INSERT INTO audit_trail (username, action_type, table_name, query_text, affected_rows)

VALUES (current_user, 'INSERT', TG_TABLE_NAME, current_query(), 1);

ELSIF (TG_OP = 'UPDATE') THEN

INSERT INTO audit_trail (username, action_type, table_name, query_text, affected_rows)

VALUES (current_user, 'UPDATE', TG_TABLE_NAME, current_query(), 1);

ELSIF (TG_OP = 'DELETE') THEN

INSERT INTO audit_trail (username, action_type, table_name, query_text, affected_rows)

VALUES (current_user, 'DELETE', TG_TABLE_NAME, current_query(), 1);

END IF;

RETURN NULL;

END;

$$ LANGUAGE plpgsql;

-- Trigger auf eine sensible Tabelle anwenden

CREATE TRIGGER audit_users_table

AFTER INSERT OR UPDATE OR DELETE ON users

FOR EACH ROW EXECUTE FUNCTION record_table_changes();

3. Erstellung von Prüfansichten für die Analyse

Benutzerdefinierte Ansichten erleichtern die Analyse von Prüfdaten für spezifische Sicherheitsanforderungen:

-- Ansicht für verdächtige Aktivitäten in den letzten 24 Stunden

CREATE VIEW recent_suspicious_activities AS

SELECT

timestamp,

username,

action_type,

table_name,

query_text

FROM

audit_trail

WHERE

timestamp > (current_timestamp() - INTERVAL '24 hours')

AND (

(action_type = 'DELETE' AND table_name IN ('users', 'permissions', 'financial_data'))

OR (username NOT IN (SELECT username FROM authorized_users))

OR (query_text LIKE '%DROP%' OR query_text LIKE '%TRUNCATE%')

)

ORDER BY

timestamp DESC;

Beispiel für die Ansichtsausgabe:

| timestamp | username | action_type | table_name | query_text |

|---|---|---|---|---|

| 2024-02-20 15:42:18 | unknown_user | SELECT | financial_data | SELECT * FROM financial_data WHERE… |

| 2024-02-20 14:30:55 | admin | DELETE | users | DELETE FROM users WHERE last_login < '2023-01'... |

| 2024-02-20 13:22:10 | system_user | UPDATE | permissions | UPDATE permissions SET role=’admin’ WHERE… |

4. Nutzung von Systemtabellen für die Überwachung der Authentifizierung

CockroachDB pflegt interne Systemtabellen, die Authentifizierungsversuche nachverfolgen. Sie können diese Tabellen abfragen, um die Anmeldeaktivitäten zu überwachen und Datenbankaktivitätshistorie-Funktionen bereitzustellen:

-- Ansicht zur Überwachung von Authentifizierungsversuchen

CREATE VIEW auth_monitor AS

SELECT

event_timestamp,

"eventType",

"targetName",

"applicationName",

"clientAddress"

FROM

system.eventlog

WHERE

"eventType" = 'CLIENT_AUTHENTICATION'

ORDER BY

event_timestamp DESC;

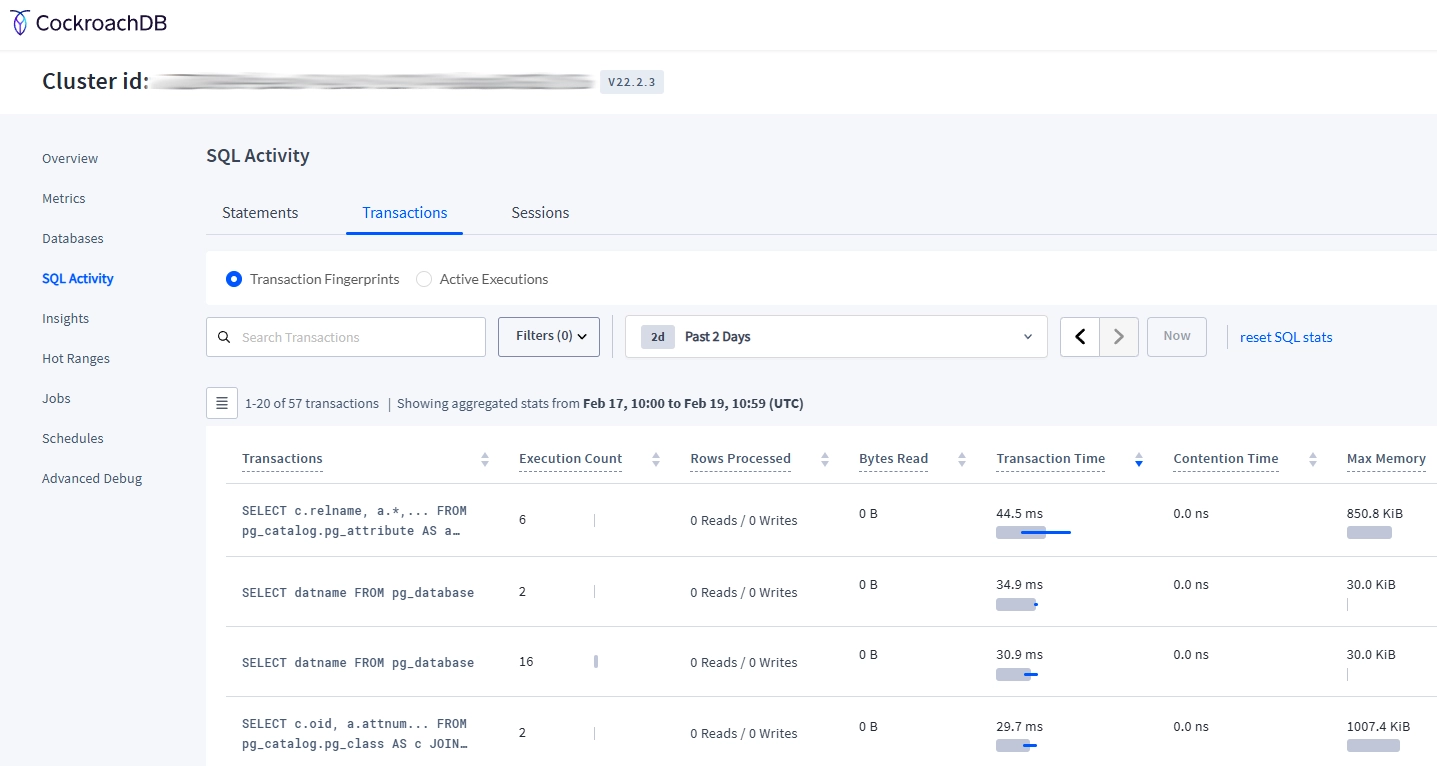

5. Verwendung von CockroachDB Web UI für die Aktivitätsüberwachung

CockroachDBs webbasierte Verwaltungsoberfläche bietet Echtzeitüberwachungsfunktionen, die Ihre Prüfumsetzung ergänzen:

- Zugang zur CockroachDB Admin UI (üblicherweise unter http://localhost:8080)

- Navigieren Sie zum Dashboard “SQL Activity”

- Überprüfen Sie aktive Abfragen, Sitzungsinformationen und Transaktionsmetriken

- Überwachen Sie die Verlauf der Anweisungsausführung auf verdächtige Muster

Einschränkungen der nativen CockroachDB-Prüfung

Während die nativen Fähigkeiten von CockroachDB eine Grundlage für die Prüfung bieten, haben sie mehrere Einschränkungen:

- Manuelle Implementierung: Erfordert die benutzerdefinierte Erstellung von Prüftabellen und -triggern

- Begrenzte Alarmierung: Keine integrierten Benachrichtigungsfähigkeiten für Sicherheitsbedrohungen

- Grundlegende Berichterstattung: Minimale Unterstützung für Compliance-Berichtsanforderungen

- Komplexität der Verwaltung: Schwierig, die Konsistenz in wachsenden Bereitstellungen aufrechtzuerhalten

Organisationen mit strengen Sicherheits- oder Compliance-Anforderungen benötigen möglicherweise erweiterte Lösungen, um diese Einschränkungen zu adressieren.

Erweiterte Prüfung mit DataSunrise

DataSunrise bietet umfassende Sicherheits- und Prüfungsfähigkeiten für Datenbanken, die die nativen Funktionen von CockroachDB erheblich verbessern. Diese Integration bietet Überwachungs-, Schutz- und Compliance-Management auf Unternehmensebene.

Hauptvorteile von DataSunrise für die Prüfung von CockroachDB

- Umfassende Prüfregeln: Definieren Sie granulare Richtlinien basierend auf Benutzern, Operationen, Objekten und Zeiträumen.

- Echtzeit-Überwachung: Kontinuierliche Beobachtung der Datenbankaktivitäten mit sofortigen Benachrichtigungen für verdächtige Ereignisse.

- Verhaltensanalytik: KI-gestützte Analyse von Zugriffsmustern zur Erkennung von Anomalien und potenziellen Sicherheitsbedrohungen.

- Dynamische Datenmaskierung: Schutz vertraulicher Informationen in Prüfprotokollen bei gleichzeitiger Sichtbarkeit für autorisiertes Personal.

- Automatisierte Compliance-Berichterstellung: Vorgefertigte Berichtsvorlagen für die Anforderungen von GDPR, HIPAA, SOX und PCI DSS.

- Unterstützung für mehrere Datenbanken: Einheitliche Oberfläche zur Verwaltung von Prüfungsrichtlinien über mehrere Datenbankplattformen hinweg.

Implementierung von DataSunrise für die Prüfung von CockroachDB

Verbinden mit CockroachDB-Instanz

- Zugriff auf das DataSunrise-Dashboard

- Erstellen einer neuen Datenbankverbindung

- Eingabe Ihrer CockroachDB-Verbindungsdetails (Host, Port, Authentifizierungsdaten)

- Testen und Speichern der Verbindung

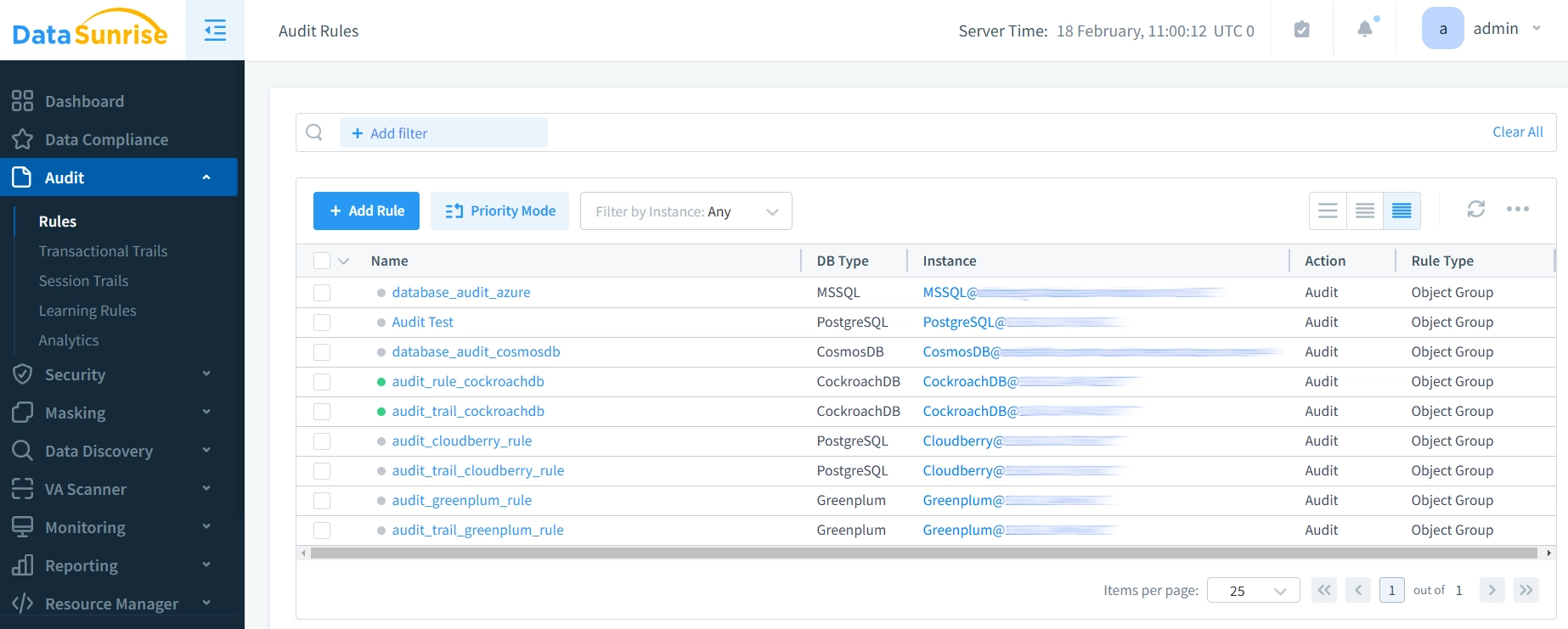

Konfiguration von Prüfungsregeln

Erstellen Sie benutzerdefinierte Prüfungsregeln, um festzulegen, welche Datenbankaktivitäten überwacht werden sollen:

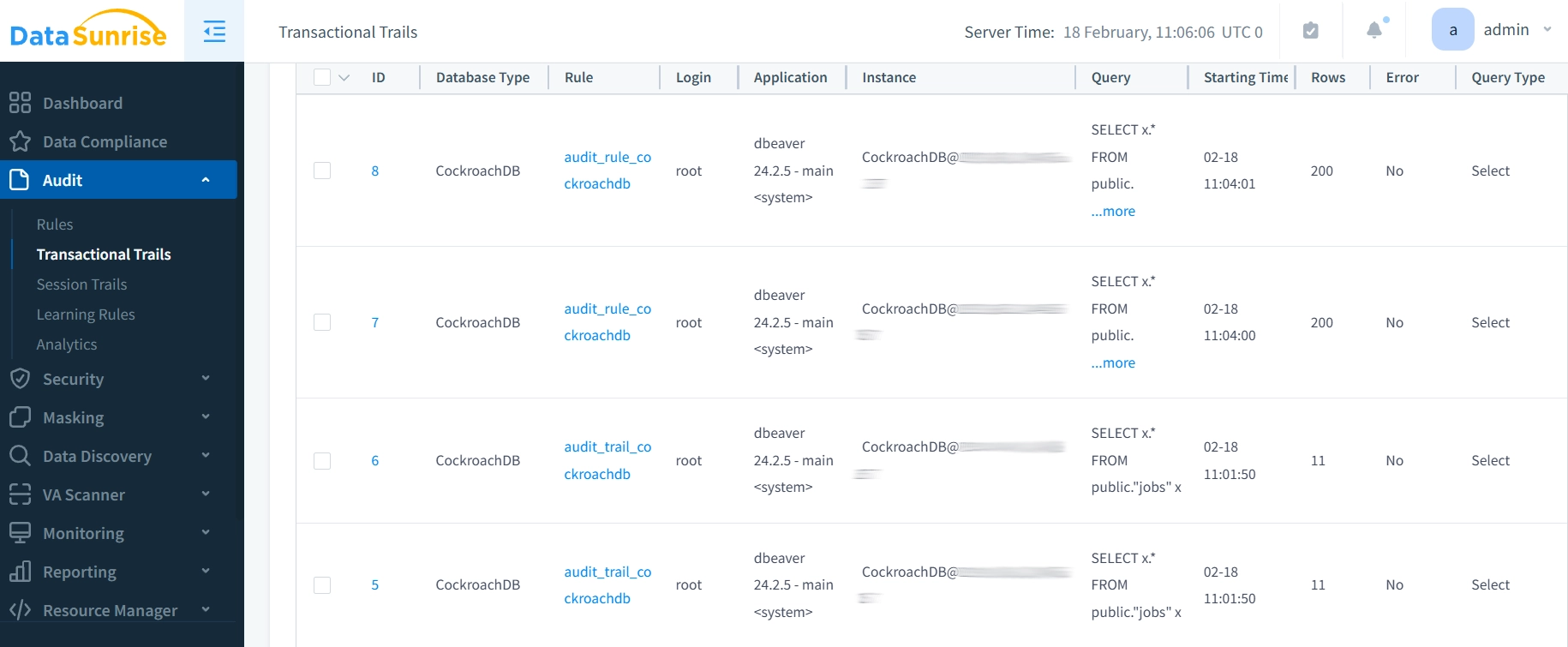

Überwachung von Prüfpfaden

Zugriff auf umfassende Prüfprotokolle über die DataSunrise-Oberfläche:

Bewährte Verfahren für die Prüfung von CockroachDB

1. Leistungsoptimierung

- Selektive Prüfung: Überprüfen Sie nur wesentliche Tabellen und Vorgänge, um die Leistungsauswirkung zu minimieren

- Effizientes Indexing: Erstellen Sie geeignete Indizes auf Prüftabellen, um die Abfrageleistung zu erhöhen

- Verwaltung der Prüfdatenspeicherung: Implementieren Sie die automatische Archivierung älterer Prüfdatensätze

- Batch-Verarbeitung: Erwägen Sie asynchrones Prüflogging für Umgebungen mit hoher Transaktionszahl

- Regelmäßige Wartung: Überwachen Sie das Wachstum der Prüftabellen und die Leistungswirkungen

2. Sicherheitsimplementierung

- Schutz von Prüfdaten: Implementieren Sie Verschlüsselung für Prüfprotokolle in Ruhe und während der Übertragung

- Aufgabentrennung: Sicherstellen, dass Prüfadministratoren die Logs, die sie überwachen, nicht ändern können

- Zugriffskontrollen: Anwenden von rollenbasierten Zugriffskontrollen auf Prüfungsinformationen

- Manipulationsverhinderung: Implementieren Sie Prüfsummen oder digitale Signaturen zur Erkennung von Log-Manipulationen

- Sichere Übertragung: Verwenden Sie verschlüsselte Kanäle für die Sammlung und Berichterstellung von Prüfdaten

3. Compliance und Dokumentation

- Prüfprotokolle: Testen Sie regelmäßig die Vollständigkeit und Genauigkeit der Prüfprotokolle

- Nachweiskette: Erstellen Sie Protokolle für den Umgang mit Prüfungsdaten während Untersuchungen

- Compliance-Zuordnung: Dokumentieren Sie, wie Prüfimplementierungen spezifische behördliche Anforderungen erfüllen

4. Überwachung und Analyse

- Regelmäßige Überprüfungen: Etablieren Sie festgelegte Verfahren zur Überprüfung von Prüfprotokollen

- Baseline-Establishment: Definieren Sie normale Verhaltensmuster, um Anomalien zu identifizieren

- Alarmschwellen: Konfigurieren Sie Benachrichtigungsschwellen basierend auf Risikoprofilen

- Korrelationanalyse: Integrieren Sie Prüfdaten mit anderen Sicherheitsinformationen für umfassende Bedrohungserkennung

- Visualisierung: Implementieren Sie Dashboards für Sicherheitsmetriken und Compliance-Status

5. Integration von Drittlösungen

- Spezialisierte Werkzeuge: Implementieren Sie Lösungen wie DataSunrise für verbesserte Prüfungsfähigkeiten

- Zentralisiertes Management: Nutzen Sie vereinheitlichte Plattformen, um die Sicherheit über mehrere Datenbankcluster hinweg zu verwalten

- Automatisierte Compliance: Nutzen Sie vorgefertigte Compliance-Vorlagen und Berichte

- Erweiterte Analysen: Verwenden Sie rollenbasierte Zugriffskontrollen und maschinelles Lernen zur Bedrohungserkennung

- Echtzeit-Benachrichtigungen: Konfigurieren Sie sofortige Benachrichtigungen über Drittanbieter-Sicherheitsplattformen

Fazit

Effektive Prüfungen sind in CockroachDB-Umgebungen unerlässlich, um sowohl Sicherheitsgarantien als auch Compliance-Fähigkeiten bereitzustellen. Während die nativen Funktionen von CockroachDB eine Grundlage für grundlegende Prüfungen bieten, profitieren Organisationen mit fortgeschrittenen Anforderungen von umfassenden Lösungen wie DataSunrise.

Durch die Kombination von CockroachDBs skalierbarer Architektur mit robusten Datenprüfpfaden können Organisationen die Sichtbarkeit aufrechterhalten, die Compliance sicherstellen und kritische Datenressourcen schützen. Unabhängig davon, ob benutzerdefinierte Prüftabellen implementiert oder erweiterte Sicherheitsplattformen genutzt werden, sollte die Etablierung einer umfassenden Prüfstrategie für jede Organisation, die CockroachDB in Produktionsumgebungen verwendet, Priorität haben.

Für Organisationen, die ihre CockroachDB-Sicherheitslage verbessern möchten, bietet DataSunrise spezialisierte Lösungen, die fortschrittliche Prüfungsanforderungen adressieren und gleichzeitig das Compliance-Management vereinfachen. Durch zentrale Kontrolle, Echtzeitüberwachung und ausgefeilte Analysen bietet DataSunrise die Werkzeuge, die erforderlich sind, um robuste Datenbanksicherheit in der heutigen herausfordernden Bedrohungslandschaft zu gewährleisten.

Bereit, Ihre CockroachDB-Sicherheit mit erweiterten Prüfungsfähigkeiten zu stärken? Planen Sie eine Demonstration, um zu sehen, wie DataSunrise Ihre Datenbankschutzstrategie verbessern kann.