Wie man Data Governance für MySQL implementiert

Einführung

In der heutigen datengesteuerten Welt ist die Gewährleistung der Compliance und Sicherheit für Ihre MySQL-Datenbank von entscheidender Bedeutung. Wussten Sie, dass über 60% der Datenschutzverletzungen sensible Informationen in Datenbanken betreffen? Mit Vorschriften wie GDPR, HIPAA, PCI-DSS und SOX müssen Organisationen robuste Data Governance-Strategien umsetzen. Dieser Artikel untersucht, wie man MySQL-Compliance erreicht, die integrierten Sicherheitsfunktionen nutzt und die Überprüfung mit nativen Tools und Drittanbieter-Lösungen wie DataSunrise verbessert.

Weitere Informationen zu den eingebauten Funktionen von MySQL finden Sie in der offiziellen MySQL-Dokumentation und im MySQL Security Guide.

Wichtige Compliance-Anforderungen für MySQL

GDPR (Datenschutz-Grundverordnung)

Die GDPR verlangt strengen Datenschutz für EU-Bürger. MySQL-Datenbanken, die persönliche Daten speichern, müssen Verschlüsselung, Zugriffskontrollen und Audit-Trails sicherstellen. Beispielsweise müssen sensible Felder wie E-Mail oder IP-Adresse in den Testdaten geschützt werden.

HIPAA (Health Insurance Portability and Accountability Act)

HIPAA erfordert den Schutz von geschützten Gesundheitsinformationen (PHI). MySQL-Datenbanken müssen Zugriffskontrollen, Verschlüsselung und Protokollierung implementieren, um den Zugriff auf PHI zu überwachen.

PCI-DSS (Payment Card Industry Data Security Standard)

PCI-DSS gilt für Datenbanken, die Zahlungs kartendaten speichern. MySQL muss Verschlüsselung durchsetzen, den Zugriff einschränken und Audit-Logs für Transaktionen pflegen.

SOX (Sarbanes-Oxley Act)

SOX konzentriert sich auf die Integrität finanzieller Daten. MySQL-Datenbanken müssen eine genaue Protokollierung, rollenbasierte Zugriffe und Audit-Trails für Finanzdaten sicherstellen.

Die eingebauten Sicherheits- und Audit-Funktionen von MySQL

Berechtigungen und Rollen

MySQL verwendet ein Berechtigungssystem, um den Benutzerzugriff zu steuern. Zum Beispiel können Sie Rollen erstellen und bestimmte Berechtigungen zuweisen:

CREATE ROLE 'auditor'; GRANT SELECT ON database_name.* TO 'auditor'; CREATE USER 'user1'@'localhost' IDENTIFIED BY 'password'; GRANT 'auditor' TO 'user1'@'localhost';

Dies stellt sicher, dass nur autorisierte Benutzer auf sensible Daten zugreifen können.

Protokollierung

MySQL bietet mehrere Protokollierungsoptionen:

- Allgemeines Abfrageprotokoll: Protokolliert alle SQL-Anweisungen.

- Binärprotokoll: Zeichnet Datenänderungen für Replikation und Wiederherstellung auf.

- Fehlerprotokoll: Erfasst Serverfehler und Warnungen.

Aktivieren Sie das allgemeine Abfrageprotokoll mit:

SET GLOBAL log_output = 'FILE'; SET GLOBAL general_log = 'ON';

Verschlüsselung

MySQL unterstützt die Verschlüsselung von Daten im Ruhezustand für Tablespaces und von Daten während der Übertragung unter Verwendung von SSL/TLS. Aktivieren Sie SSL mit:

GRANT USAGE ON *.* TO 'user1'@'localhost' REQUIRE SSL;

Native MySQL-Audit-Tools

SQL-Protokolle und Binärprotokolle

SQL-Protokolle verfolgen alle Abfragen, während die Binärprotokolle Datenänderungen aufzeichnen. Verwenden Sie das folgende Kommando, um Binärprotokolle anzuzeigen:

SHOW BINARY LOGS;

MySQL Enterprise Audit

MySQL Enterprise Audit bietet erweiterte Audit-Funktionen. Es protokolliert Benutzeraktivitäten und erstellt Compliance-Berichte.

Drittanbieter-Tools

Während native Tools effektiv sind, bieten Drittanbieter-Lösungen wie DataSunrise erweiterte Funktionen für die MySQL-Compliance, wie z.B. Datenbank-Aktivitätsüberwachung und Audit-Logs.

Konfiguration von Benutzerrollen und Überwachung von Änderungen

Erstellung von Rollen

Weisen Sie Rollen an Benutzer zu, um das Prinzip der minimalen Rechte durchzusetzen:

CREATE ROLE 'data_analyst'; GRANT SELECT ON database_name.* TO 'data_analyst'; CREATE USER 'user2'@'localhost' IDENTIFIED BY 'password'; GRANT 'data_analyst' TO 'user2'@'localhost';

Überwachung von Änderungen

Verwenden Sie das Binärprotokoll, um Änderungen zu verfolgen:

SHOW BINLOG EVENTS;

Erhöhung der Sicherheit mit DataSunrise

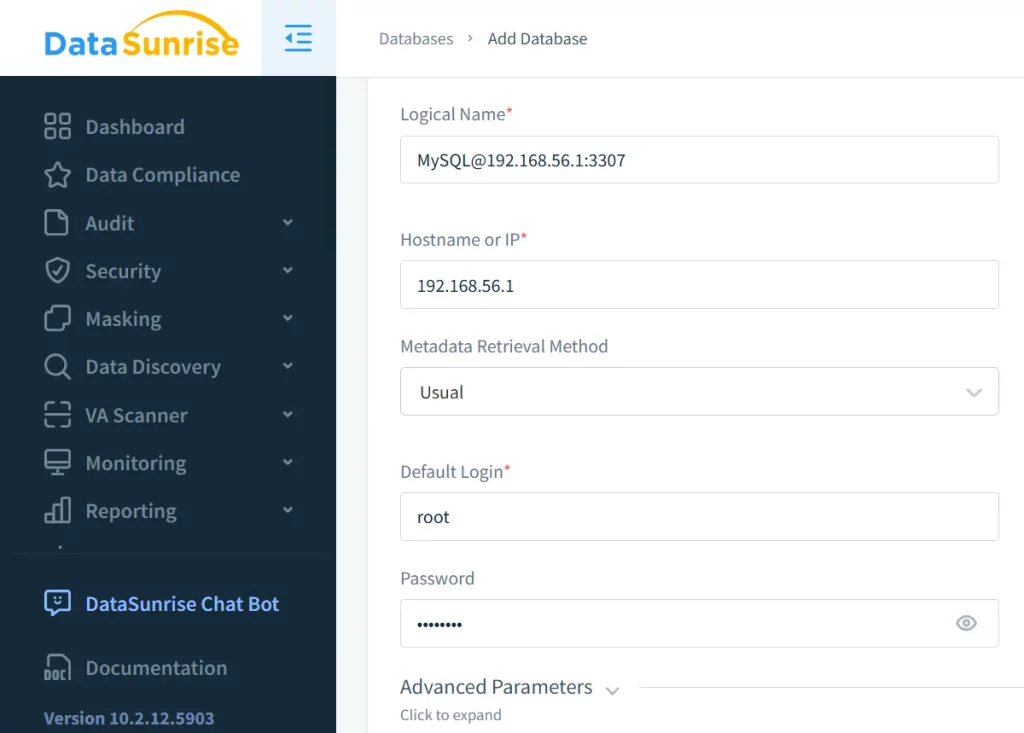

Erstellen einer DataSunrise-Instanz

Nachdem DataSunrise installiert ist, konfigurieren Sie es, um eine Verbindung zu Ihrer MySQL-Datenbank herzustellen. Verwenden Sie die DataSunrise-Oberfläche, um Regeln für das dynamische Datenmaskieren festzulegen. Beispielsweise maskieren Sie das E-Mail-Feld in den Testdaten:

Vorteile von DataSunrise

DataSunrise bietet eine zentrale Kontrolle über Maskierungsregeln, Audit-Trails und Compliance-Berichte. Seine Sicherheitsfunktionen sorgen für einen einheitlichen Datenschutz in Ihrem MySQL-Setup.

Fazit

Die Implementierung der Data Governance für MySQL umfasst das Verständnis der Compliance-Anforderungen, die Nutzung der eingebauten Sicherheitsfunktionen und den Einsatz fortschrittlicher Tools wie DataSunrise. Durch die Konfiguration von Rollen, das Aktivieren der Protokollierung und das Überwachen von Änderungen können Sie die MySQL-Compliance sicherstellen und sensible Daten schützen.

Für eine umfassende Lösung erkunden Sie die hochmodernen Tools von DataSunrise für Datenbanksicherheit, Prüfung und Compliance. Besuchen Sie die DataSunrise-Website für eine Online-Demo heute.