Cómo aplicar enmascaramiento estático en CockroachDB

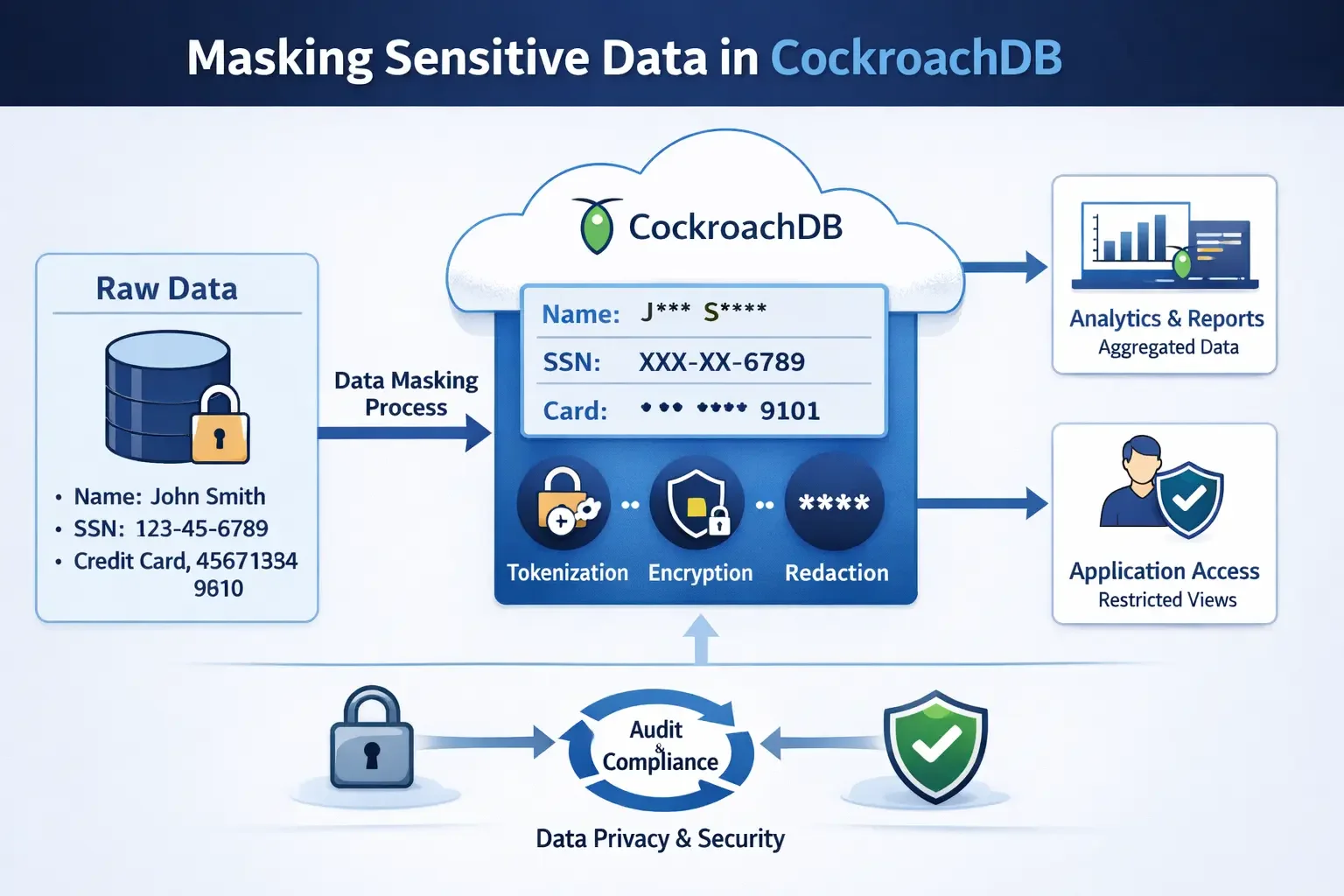

En el panorama actual impulsado por los datos, proteger la información sensible en bases de datos SQL distribuidas se ha vuelto fundamental. Según el Informe de Costos de Brechas de Datos 2024 de IBM, las organizaciones con un enmascaramiento de datos integral reducen los costos de brechas en 1.82 millones de dólares y detectan incidentes un 68% más rápido. Para las empresas que utilizan CockroachDB, una base de datos SQL distribuida nativa en la nube, implementar enmascaramiento estático de datos se ha convertido en un aspecto esencial para la seguridad de bases de datos y el cumplimiento normativo.

Con regulaciones como GDPR, HIPAA y PCI DSS que imponen estrictos requisitos de protección de datos, el enmascaramiento estático transforma permanentemente los datos sensibles en entornos de no producción, permitiendo a los desarrolladores trabajar con conjuntos de datos realistas sin exponer información del cliente.

Esta guía explora cómo implementar el enmascaramiento estático en CockroachDB utilizando enfoques nativos con SQL y soluciones avanzadas de automatización.

Comprendiendo el enmascaramiento estático en CockroachDB

El enmascaramiento estático reemplaza de forma permanente la información sensible por datos realistas pero ficticios. A diferencia del enmascaramiento dinámico, que transforma los datos en tiempo real, el estático crea copias enmascaradas persistentes para uso en entornos de no producción.

Características clave

- Transformación permanente: Los datos enmascarados sustituyen la información sensible original, creando conjuntos de datos desidentificados

- Preservación del formato: Mantiene la estructura de datos, tipo y la integridad referencial

- Alineación con el cumplimiento: Satisface los requisitos regulatorios para la protección de información personal identificable (PII)

Cuándo usar el enmascaramiento estático

- Entornos de desarrollo y gestión de datos de prueba

- Analíticas y reportes de terceros

- Bases de datos para entrenamiento y demostraciones

- Migración a la nube y retención de copias de seguridad

Enfoques nativos de CockroachDB para enmascaramiento estático

CockroachDB soporta diversas funciones SQL para implementar el enmascaramiento estático. Aunque requieren implementación manual, ofrecen control detallado.

1. Creación de datos de prueba con información sensible

-- Crear una tabla de prueba con datos sensibles de clientes

CREATE TABLE customers (

id UUID PRIMARY KEY DEFAULT gen_random_uuid(),

full_name STRING NOT NULL,

email STRING UNIQUE NOT NULL,

ssn STRING NOT NULL,

credit_card STRING NOT NULL,

phone_number STRING NOT NULL,

salary DECIMAL(10, 2)

);

-- Insertar datos de ejemplo

INSERT INTO customers (full_name, email, ssn, credit_card, phone_number, salary)

VALUES

('Jennifer Martinez', '[email protected]', '123-45-6789', '4532-1234-5678-9012', '+1-555-0123', 85000.00),

('Michael Thompson', '[email protected]', '987-65-4321', '5425-9876-5432-1098', '+1-555-0456', 92000.00);

2. Creación de una copia enmascarada

-- Crear tabla enmascarada

CREATE TABLE customers_masked AS

SELECT

id,

'Usuario_' || substr(md5(full_name::string), 1, 8) AS full_name,

substr(md5(email::string), 1, 10) || '@masked-' || split_part(email, '@', 2) AS email,

'XXX-XX-' || substr(ssn, -4, 4) AS ssn,

'XXXX-XXXX-XXXX-' || substr(credit_card, -4, 4) AS credit_card,

'+1-555-' || lpad(floor(random() * 10000)::string, 4, '0') AS phone_number,

round(salary * (0.8 + random() * 0.4), 2) AS salary

FROM customers;

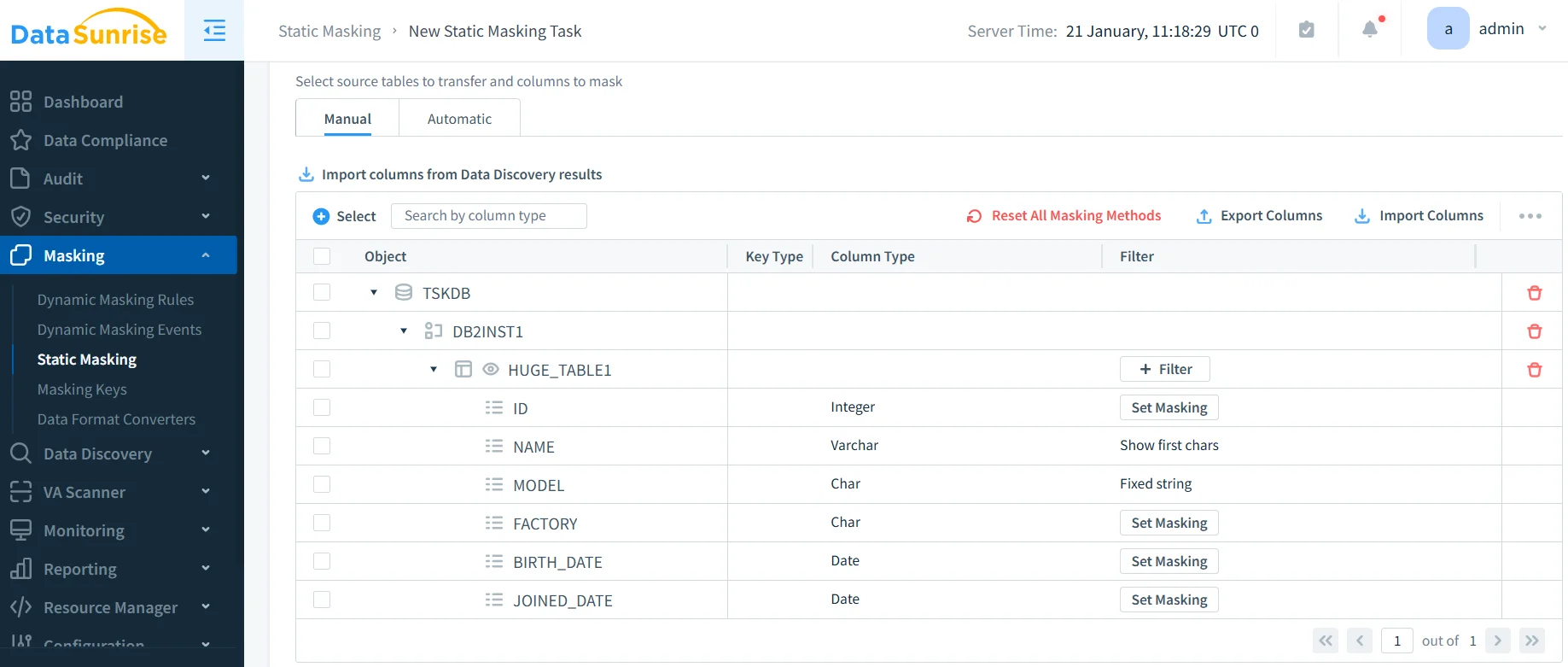

Enmascaramiento estático mejorado con DataSunrise

Mientras que los enfoques nativos con SQL brindan capacidades básicas, DataSunrise mejora notablemente el proceso mediante enmascaramiento de datos sin intervención manual y automatización de políticas sin código. La solución integral de enmascaramiento de DataSunrise convierte semanas de scripting manual en procesos automatizados listos para auditoría.

Ventajas clave de DataSunrise para CockroachDB

Auto-descubrimiento y clasificación: Algoritmos propietarios de descubrimiento de datos identifican automáticamente datos sensibles conforme a GDPR, HIPAA y PCI DSS, eliminando semanas de análisis manual.

Automatización de políticas sin código: Crea reglas sofisticadas de enmascaramiento estático mediante una interfaz intuitiva, reduciendo el tiempo de implementación de semanas a horas.

Enmascaramiento de precisión quirúrgica: Aplica diferentes tipos de enmascaramiento (sustitución, barajado, cifrado, nulificación) con preservación del formato y transformación irreversible.

Preservación de la integridad referencial: Analiza automáticamente las relaciones entre tablas y mantiene la consistencia de claves externas.

Gestión centralizada de políticas: Define políticas una vez y aplícalas consistentemente en múltiples instancias de CockroachDB a través de una arquitectura unificada orientada al cumplimiento.

Documentación lista para auditoría: Genera informes completos documentando los datos enmascarados para rastreos de auditoría y evidencias de cumplimiento.

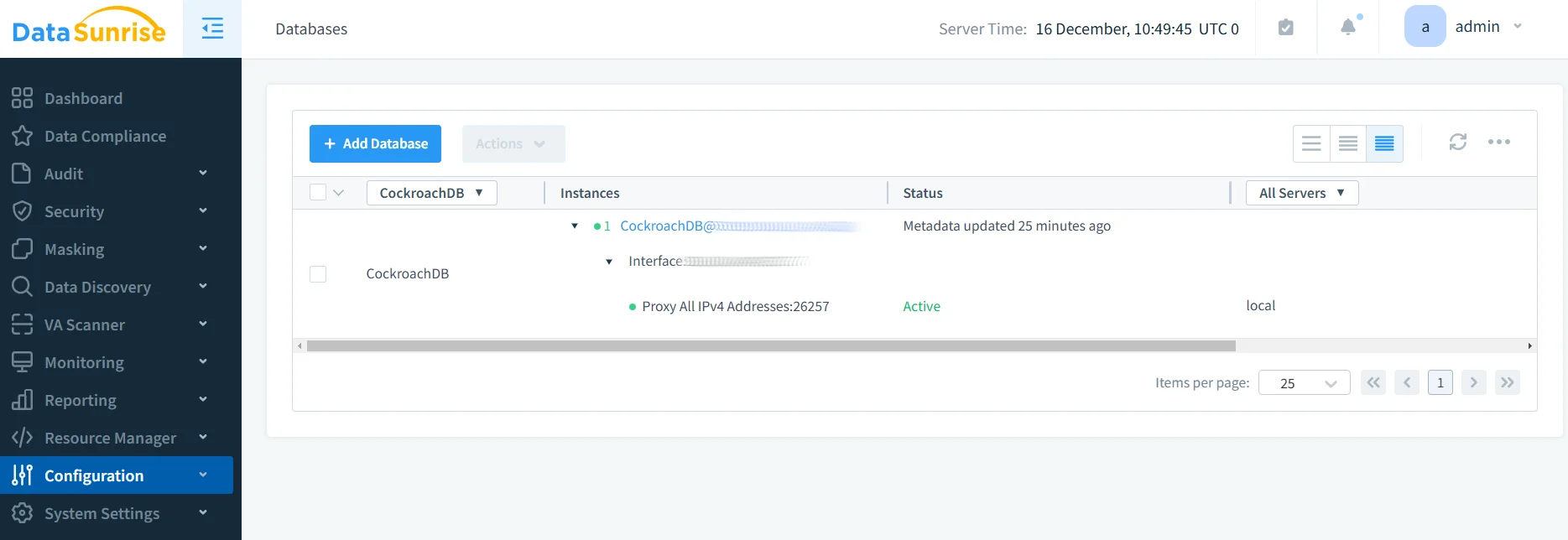

Implementando DataSunrise para el enmascaramiento estático en CockroachDB

Configurar DataSunrise para CockroachDB sigue un proceso sencillo:

1. Conectar con CockroachDB: Establezca una conexión segura mediante la interfaz de DataSunrise, que soporta todos los modelos de despliegue.

2. Descubrir datos sensibles: El motor de auto-descubrimiento identifica datos sensibles usando algoritmos de procesamiento de lenguaje natural (NLP).

3. Configurar reglas de enmascaramiento: Cree reglas de enmascaramiento in situ seleccionando tablas objetivo y algoritmos de enmascaramiento.

4. Ejecutar y validar: DataSunrise gestiona automáticamente la validación, procesamiento en paralelo y verificación.

5. Generar informes: Documentación automatizada de cumplimiento para exigencias regulatorias.

Buenas prácticas para el enmascaramiento estático en CockroachDB

| Área de práctica | Recomendaciones |

|---|---|

| Clasificación de datos | Utilice Auto-Discover de DataSunrise en lugar de identificación manual Mapee los datos descubiertos a normativas de cumplimiento (GDPR, HIPAA, PCI DSS, SOX) Incluya definiciones de datos sensibles específicas del negocio |

| Políticas específicas por entorno | Aplique enmascaramiento integral para entornos de desarrollo Mantenga reglas consistentes en instancias de prueba Genere políticas especializadas para plataformas analíticas Defina un enmascaramiento estricto para controles de acceso de terceros |

| Optimización del rendimiento | Aproveche el procesamiento paralelo en nodos del clúster Implemente enmascaramiento incremental para bases de datos grandes Programe operaciones durante períodos de baja actividad |

| Cumplimiento y documentación | Active registros de auditoría completos para todas las operaciones Mantenga políticas de enmascaramiento en versiones Genere informes automatizados de cumplimiento Integre el enmascaramiento en pipelines de CI/CD |

Conclusión

A medida que las organizaciones adoptan CockroachDB para cargas de trabajo SQL distribuidas, implementar un enmascaramiento estático robusto se vuelve esencial para proteger datos sensibles en entornos de no producción. Si bien los enfoques nativos con SQL ofrecen capacidades básicas, requieren un esfuerzo manual extenso y carecen de una automatización integral.

DataSunrise transforma este desafío mediante un enmascaramiento de datos sin intervención manual que combina capacidades de auto-descubrimiento, automatización de políticas sin código y enmascaramiento de precisión quirúrgica. Con modos de despliegue flexibles que soportan entornos en la nube, on-premises e híbridos, DataSunrise ofrece una protección integral que satisface requisitos regulatorios mientras reduce drásticamente la complejidad de implementación.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora