Cómo Garantizar el Cumplimiento para Apache Cloudberry

En el panorama actual impulsado por datos, implementar un cumplimiento robusto para Apache Cloudberry se ha convertido en una necesidad estratégica. Según el Centro de Recursos contra el Robo de Identidad, más de 353 millones de registros fueron expuestos en brechas de datos en 2023, lo que resalta la necesidad crítica de una seguridad integral de bases de datos. Las organizaciones que aprovechan las poderosas capacidades de Cloudberry requieren soluciones de protección continua de datos que puedan adaptarse a requisitos normativos en rápida evolución mientras se minimiza la carga administrativa. Como se detalla en la documentación de Cloudberry, implementar controles de seguridad adecuados es esencial para mantener la integridad de los datos y el cumplimiento.

Comprendiendo los Desafíos de Cumplimiento de Cloudberry

Apache Cloudberry introduce varias consideraciones de cumplimiento distintas:

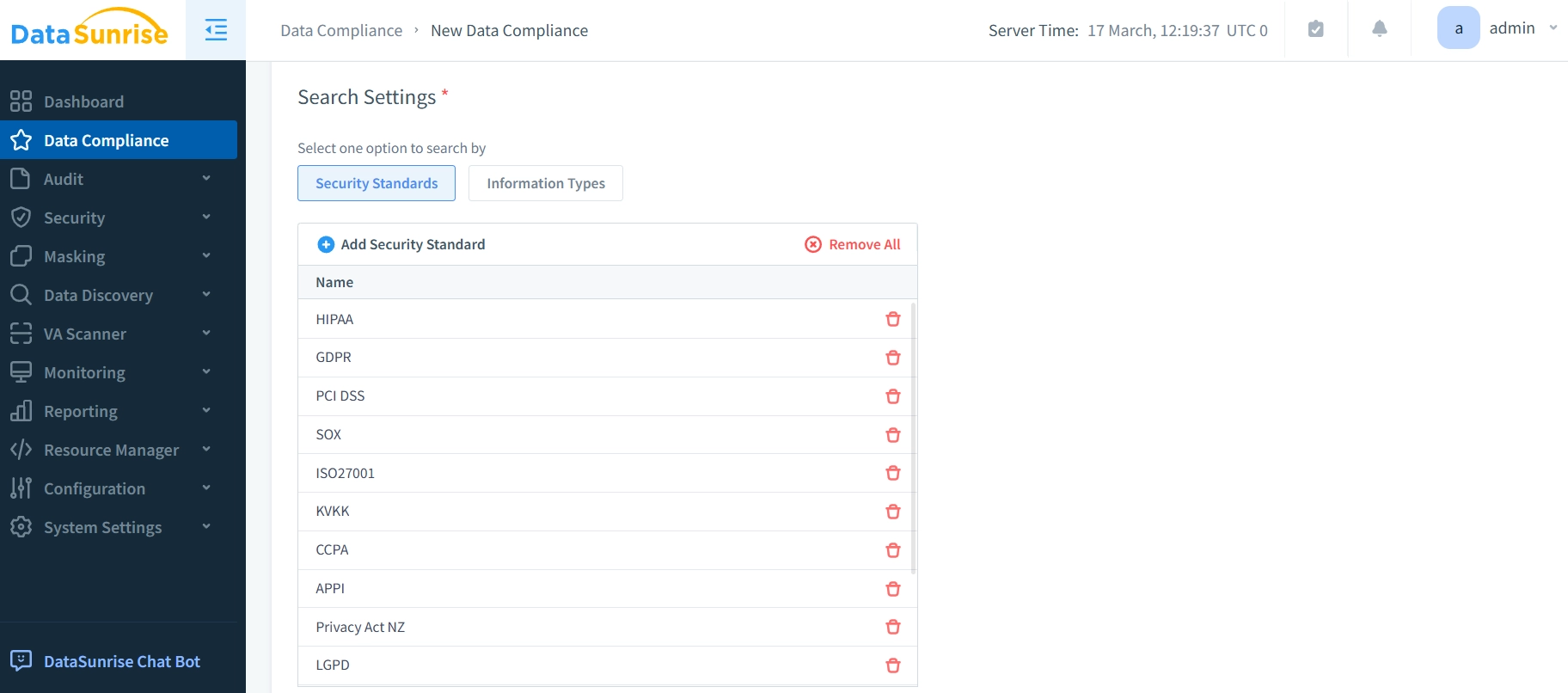

- Gestión de Marcos Regulatorios Múltiples: Las organizaciones deben satisfacer simultáneamente múltiples requisitos (GDPR, HIPAA, PCI DSS, SOX).

- Implementación Distribuida de Seguridad: Mantener políticas de seguridad consistentes requiere una orquestación sofisticada.

- Requisitos de Auditoría Integral: Se deben mantener completos registros de auditoría para la elaboración de informes de cumplimiento.

- Análisis Dinámico de Consultas: El procesamiento de consultas de Cloudberry crea patrones de acceso que las reglas estáticas no pueden gobernar de manera efectiva.

- Evolución Regulatoria Continua: Las regulaciones de cumplimiento evolucionan con frecuencia, lo que requiere actualizaciones constantes de las políticas.

Capacidades Nativas de Cumplimiento de Cloudberry

Cloudberry ofrece varias funciones integradas que sirven como bloques básicos para la implementación del cumplimiento:

1. Registro de Auditoría Integral

El sistema de registro de Cloudberry captura información detallada sobre el historial de actividad de la base de datos:

-- Configurar ajustes integrales de auditoría ALTER DATABASE cloudberry_db SET ACTIVITY_TRACKING = TRUE; -- Crear vista de historial de actividad CREATE OR REPLACE VIEW data_activity_history AS SELECT operation_id, user_name, operation_type, table_name, operation_timestamp, affected_rows FROM system.activity_log;

2. Control de Acceso Basado en Roles

Implementar el principio de privilegio mínimo mediante controles de acceso basados en roles ayuda a restringir el acceso a los datos:

-- Crear roles específicos para el cumplimiento CREATE ROLE regulatory_auditor NOLOGIN; CREATE ROLE data_protection_officer NOLOGIN; CREATE ROLE compliance_administrator NOLOGIN; -- Configurar los permisos apropiados GRANT SELECT ON SCHEMA audit_logs TO regulatory_auditor; GRANT SELECT, INSERT ON TABLE protected_data TO data_protection_officer; GRANT regulatory_auditor, data_protection_officer TO compliance_administrator;

3. Interfaz de Línea de Comandos para la Gestión de Auditorías

La interfaz de línea de comandos de Cloudberry proporciona herramientas esenciales para gestionar los ajustes de auditoría:

# Habilitar la auditoría para la base de datos cloudberry-cli audit-config --enable # Crear una política de cumplimiento cloudberry-cli audit-policy create --name "sensitive_data_audit" --level "detailed" # Generar informe de cumplimiento cloudberry-cli audit-report generate --start-date "2025-04-01" --end-date "2025-04-28"

4. Consulta de Registros de Auditoría

Puede recuperar los registros de auditoría directamente mediante consultas SQL:

SELECT al.timestamp,

al.operation_type,

al.object_name,

al.user_name,

al.client_ip

FROM audit_log al

WHERE al.timestamp >= CURRENT_DATE - INTERVAL '7 days'

ORDER BY al.timestamp DESC;

Limitaciones del Cumplimiento Nativo de Cloudberry

Si bien las capacidades nativas de Cloudberry proporcionan funcionalidades esenciales, las organizaciones enfrentan varios desafíos al confiar únicamente en las funciones integradas:

- La agregación manual de registros crea una monitorización del cumplimiento que consume muchos recursos

- La configuración y el mantenimiento de roles requieren una carga administrativa significativa

- No existe una capacidad nativa de enmascaramiento dinámico para la protección de datos sensibles

- La falta de descubrimiento automatizado puede hacer que la información sensible pase desapercibida

- La ausencia de mapeo regulatorio automatizado conduce a una preparación extensa para las auditorías

- Capacidades de detección limitadas para patrones de ataques sofisticados

Transformando el Cumplimiento de Cloudberry con DataSunrise

El Administrador de Cumplimiento Regulatorio de Bases de Datos de DataSunrise revoluciona el cumplimiento de Cloudberry con Orquestación Inteligente de Políticas y automatización integral.

Capacidades Clave para el Cumplimiento de Datos en Cloudberry

1. Tecnología de Descubrimiento Automático y Enmascaramiento

Los algoritmos de DataSunrise escanean automáticamente su entorno Cloudberry para identificar información personalmente identificable conforme a múltiples marcos regulatorios.

2. Automatización de Políticas Sin Código

Los equipos de seguridad pueden definir políticas de cumplimiento sofisticadas a través de una interfaz intuitiva sin necesidad de escribir complejas sentencias SQL.

3. Enmascaramiento Universal Multiplataforma

DataSunrise aplica políticas de protección uniformes a través de entornos heterogéneos con soporte para más de 40 plataformas de almacenamiento de datos.

4. Piloto Automático de Cumplimiento

El motor de Calibración Regulatoria Continua de DataSunrise monitoriza los cambios en marcos como GDPR, HIPAA y PCI DSS, actualizando automáticamente las políticas de protección.

5. Protección Contextual

El enmascaramiento dinámico de datos se ajusta de manera inteligente en función de los roles de usuario, patrones de acceso y sensibilidad de los datos mediante el Análisis del Comportamiento del Usuario.

6. Inteligencia Avanzada de Amenazas

DataSunrise establece parámetros de actividad normal en la monitorización de la actividad de la base de datos e identifica patrones anómalos que podrían indicar amenazas de seguridad.

Implementación: Proceso de Despliegue Simplificado

La implementación de DataSunrise para el cumplimiento de Cloudberry sigue un proceso simplificado:

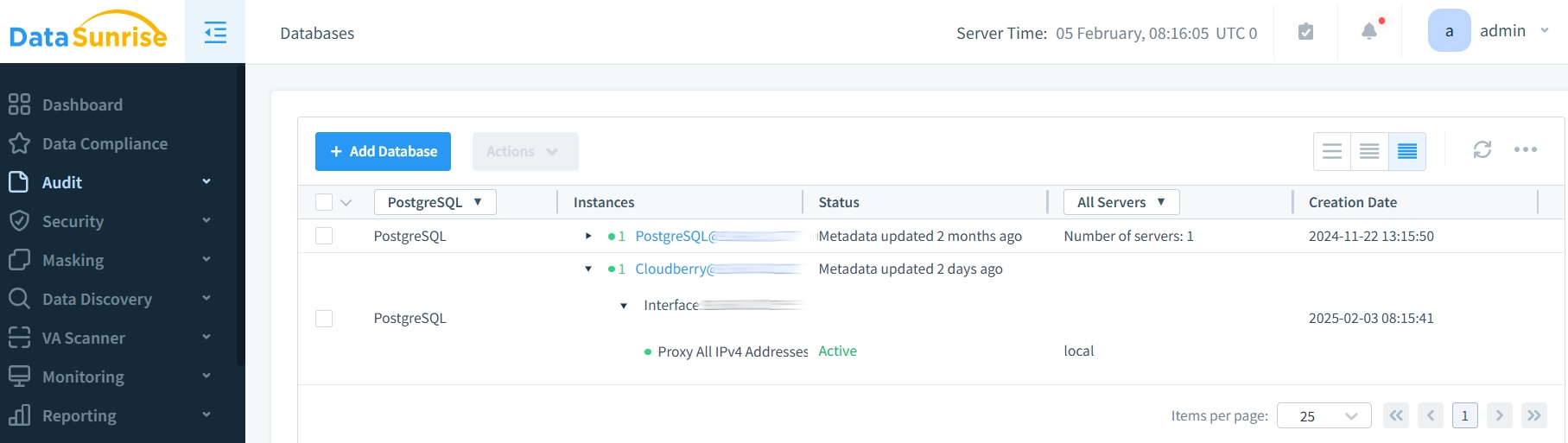

- Conectar a la Base de Datos de Cloudberry: Establecer una conexión segura entre sistemas

- Seleccionar Marcos de Cumplimiento: Elegir las regulaciones aplicables (GDPR, HIPAA, PCI DSS, SOX)

- Iniciar el Descubrimiento Automatizado: Identificar y clasificar automáticamente los datos sensibles

- Configurar Métodos de Protección: Definir reglas adecuadas de enmascaramiento, auditoría y seguridad

- Configurar Informes Automatizados: Programar informes periódicos de cumplimiento

- Habilitar la Monitorización Continua: Acceder a métricas de cumplimiento en tiempo real

La implementación completa generalmente requiere menos de un día, con la mayoría de las organizaciones alcanzando la automatización inicial del cumplimiento en tan solo unas horas.

Beneficios Empresariales del Cumplimiento Autónomo

| Beneficio | Impacto |

|---|---|

| Reducción de la Carga Administrativa | Disminución del esfuerzo manual mediante el descubrimiento y la implementación automatizados de políticas |

| Mayor Visibilidad del Riesgo | El descubrimiento avanzado identifica exposiciones de datos sensibles previamente desconocidas |

| Respuesta Regulatoria Acelerada | Las organizaciones se adaptan rápidamente a nuevos requisitos con ajustes automáticos de las políticas |

| Controles de Seguridad Proactivos | La protección basada en el contexto previene el acceso no autorizado mediante la detección basada en el comportamiento |

| Marco Unificado de Cumplimiento | El panel centralizado elimina los puntos ciegos entre los diferentes sistemas de datos |

| Preparación Simplificada para Auditorías | Reducción del tiempo de preparación para auditorías regulatorias mediante la recopilación automatizada de evidencias |

Mejores Prácticas para el Cumplimiento de Cloudberry

Para obtener resultados óptimos, las organizaciones deben seguir estas mejores prácticas:

1. Arquitectura con el Cumplimiento como Prioridad

Diseñe la topología de su Cloudberry teniendo en cuenta los requisitos de cumplimiento como fundamento.

2. Equilibrio Estratégico en la Monitorización

Enfoque el registro detallado de registros de auditoría en operaciones de alto riesgo mientras se mantiene el rendimiento general de la base de datos.

3. Marco de Gobernanza Formal

Establezca un comité formal de gobernanza de datos con roles y responsabilidades claramente definidos.

4. Enfoque de Seguridad en Capas Múltiples

Implemente el Firewall de Base de Datos de DataSunrise junto con las funciones nativas de Cloudberry para una protección integral.

5. Protocolo de Validación Continua

Pruebe regularmente su marco de cumplimiento mediante escenarios de auditoría simulados y evaluaciones de vulnerabilidad.

Conclusión

Si bien Apache Cloudberry ofrece funciones de seguridad nativas esenciales, las organizaciones con requisitos normativos complejos se benefician significativamente de la visión general de DataSunrise. Al implementar el cumplimiento automatizado con Orquestación Inteligente de Políticas, las organizaciones transforman el cumplimiento de un proceso que consume muchos recursos en un marco eficiente que se adapta continuamente a los requisitos en evolución.

¿Listo para mejorar las capacidades de cumplimiento de datos de Cloudberry? Programe una demostración hoy mismo y descubra cómo la Automatización de Políticas Sin Código de DataSunrise puede transformar su estrategia de cumplimiento mientras reduce la carga administrativa.