Cumplimiento de Datos Sin Esfuerzo para IBM Db2

Las empresas que manejan datos regulados deben cumplir con estándares como GDPR, HIPAA, PCI DSS y SOX. Estos marcos requieren un control de acceso riguroso, visibilidad completa y evidencia de auditoría confiable.

IBM Db2 ofrece herramientas esenciales para la auditoría y la gestión de privilegios, sin embargo, la configuración y el mantenimiento continuo pueden ser complejos.

DataSunrise complementa Db2 automatizando el descubrimiento, enmascaramiento e informes de datos, haciendo que el cumplimiento sea simple y sostenible.

Por qué el Cumplimiento es Importante

Ignorar el cumplimiento de datos no solo arriesga multas, sino que también amenaza la integridad y reputación de toda la organización.

Los marcos regulatorios como el GDPR, HIPAA y PCI DSS existen para asegurar que los datos personales y financieros se recolecten, almacenen y procesen de manera responsable. No cumplir expone a la empresa a múltiples capas de consecuencias:

- Multas Financieras: Las autoridades regulatorias pueden imponer fuertes multas—de hasta millones de dólares—por cada violación. Bajo el GDPR, las sanciones pueden alcanzar hasta el 4% de los ingresos globales anuales.

- Acciones Legales: Las violaciones a las leyes de privacidad pueden derivar en demandas de individuos afectados o socios cuyos datos fueron mal gestionados.

- Disrupción Operativa: Incidentes que involucren accesos no autorizados o cambios no registrados pueden desencadenar auditorías y provocar tiempos de inactividad forzados durante las investigaciones.

- Daño a la Reputación: La pérdida de confianza puede resultar más costosa que las multas. Una sola brecha de datos no monitoreada puede causar daños a largo plazo en la credibilidad de la marca y la confianza de los clientes.

- Deuda de Cumplimiento: A medida que surgen nuevas normativas, los sistemas sin seguimiento acumulan riesgos ocultos que se vuelven más difíciles—y caros—de corregir posteriormente.

Herramientas de Cumplimiento Nativas de IBM Db2

Db2 incluye mecanismos integrados para soportar el cumplimiento y la seguridad, aunque normalmente requieren supervisión manual.

1. Instalación de Auditoría y Registro

Db2 puede registrar las operaciones de los usuarios y el acceso a los datos a través de políticas de auditoría personalizadas:

CREATE AUDIT POLICY policy_finance CATEGORIES CONTEXT STATUS BOTH;

AUDIT DATABASE USING POLICY policy_finance;

Estos registros ayudan a verificar quién accedió a qué tablas y cuándo, apoyando la trazabilidad para SOX y GDPR.

2. Monitoreo y Vistas de Conexiones

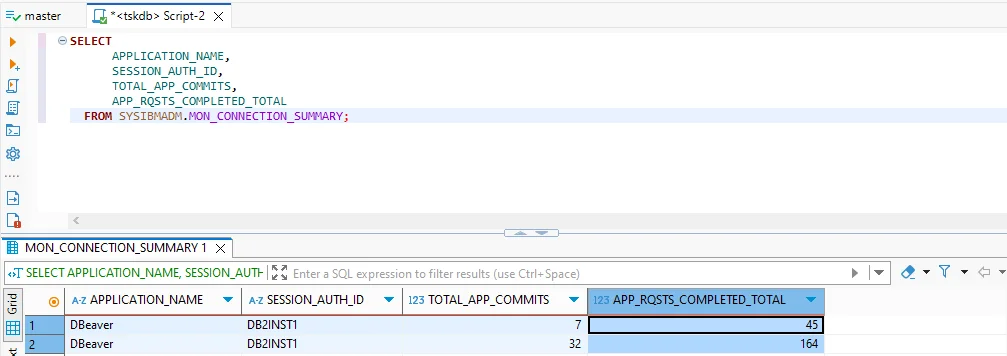

Los administradores pueden revisar las aplicaciones conectadas, las sesiones activas y las solicitudes completadas utilizando vistas del sistema:

SELECT APPLICATION_NAME, SESSION_AUTH_ID, TOTAL_APP_COMMITS

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Esta información asegura la responsabilidad de todas las actividades de Db2.

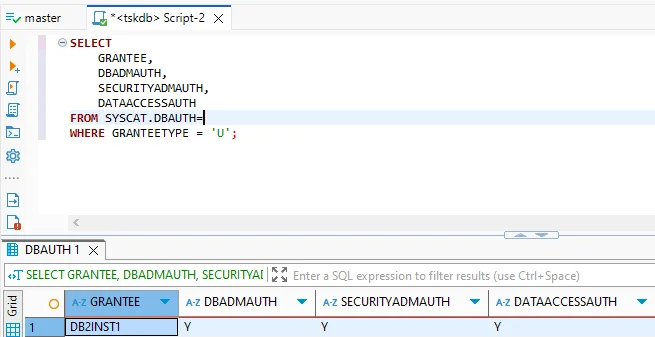

3. Gestión de Privilegios

Las comprobaciones de autorización revelan quién posee permisos elevados:

SELECT GRANTEE, DBADMAUTH, SECURITYADMAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Revisiones periódicas de estos resultados ayudan a mantener el principio de menor privilegio.

Si bien las características de Db2 forman una base sólida, dependen de revisiones manuales repetitivas. La automatización centralizada elimina esa carga.

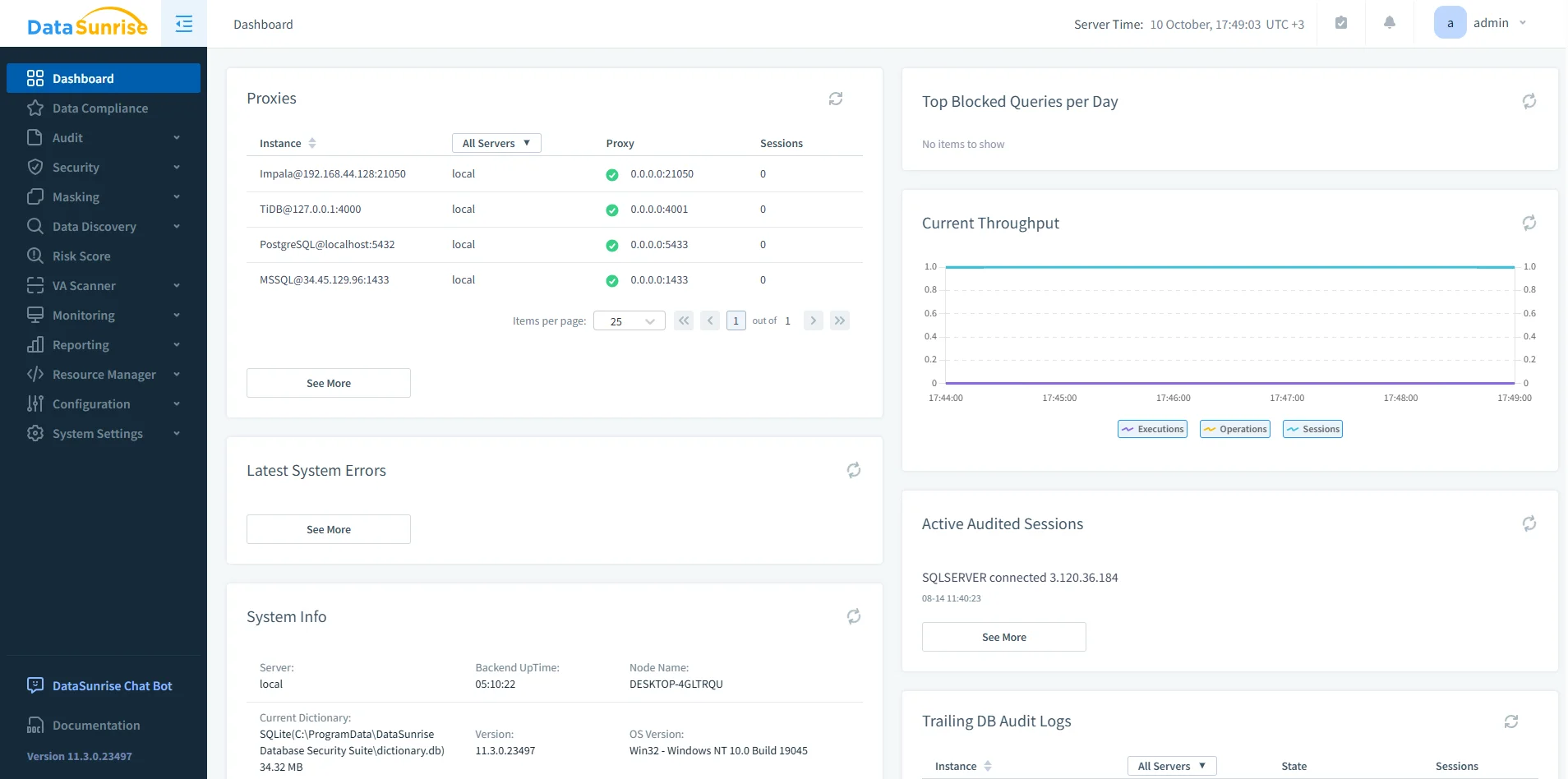

Simplificando el Cumplimiento con DataSunrise

DataSunrise aporta automatización e inteligencia a la gestión del cumplimiento en Db2 a través de una interfaz intuitiva y un motor de políticas adaptativo.

Las capacidades principales incluyen:

- Descubrimiento de Datos Sensibles: Detecta automáticamente datos personales, financieros o médicos en los esquemas de Db2.

- Enmascaramiento Dinámico de Datos: Enmascara valores sensibles en las consultas sin alterar el esquema.

- Cortafuegos para Bases de Datos: Previene consultas no autorizadas e inyecciones SQL.

- Auditoría Centralizada: Consolida los registros con opciones de filtrado y visualización.

- Informes Automatizados: Genera evidencia lista para auditoría para GDPR, HIPAA, PCI DSS y SOX.

Configuración Sin Esfuerzo: Paso a Paso

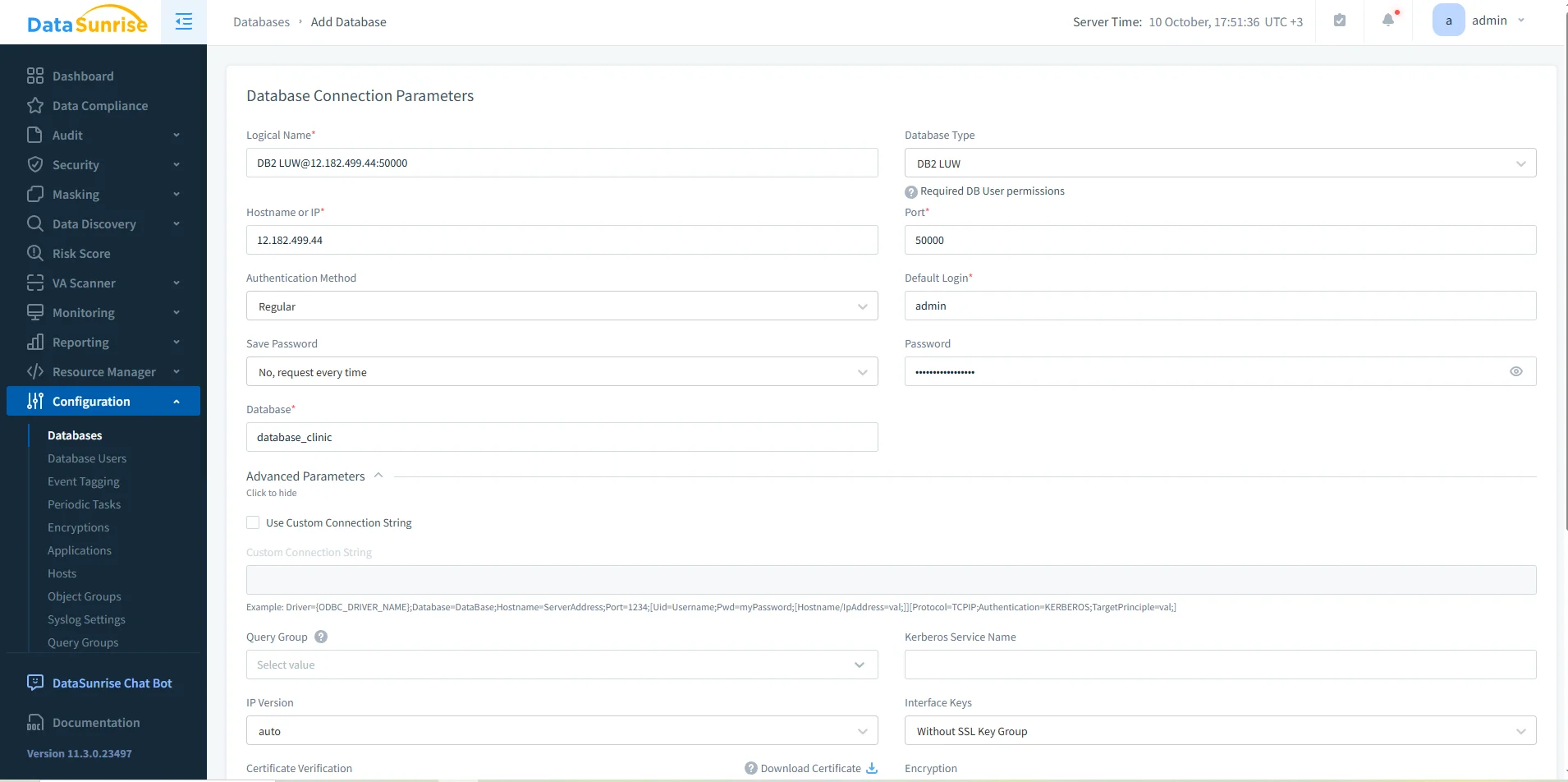

1. Conecte sus Instancias de Db2

Enlaza DataSunrise a Db2 utilizando su modo preferido—proxy para la aplicación en tiempo real, sniffer para el monitoreo pasivo, o trazado de logs en entornos restringidos.

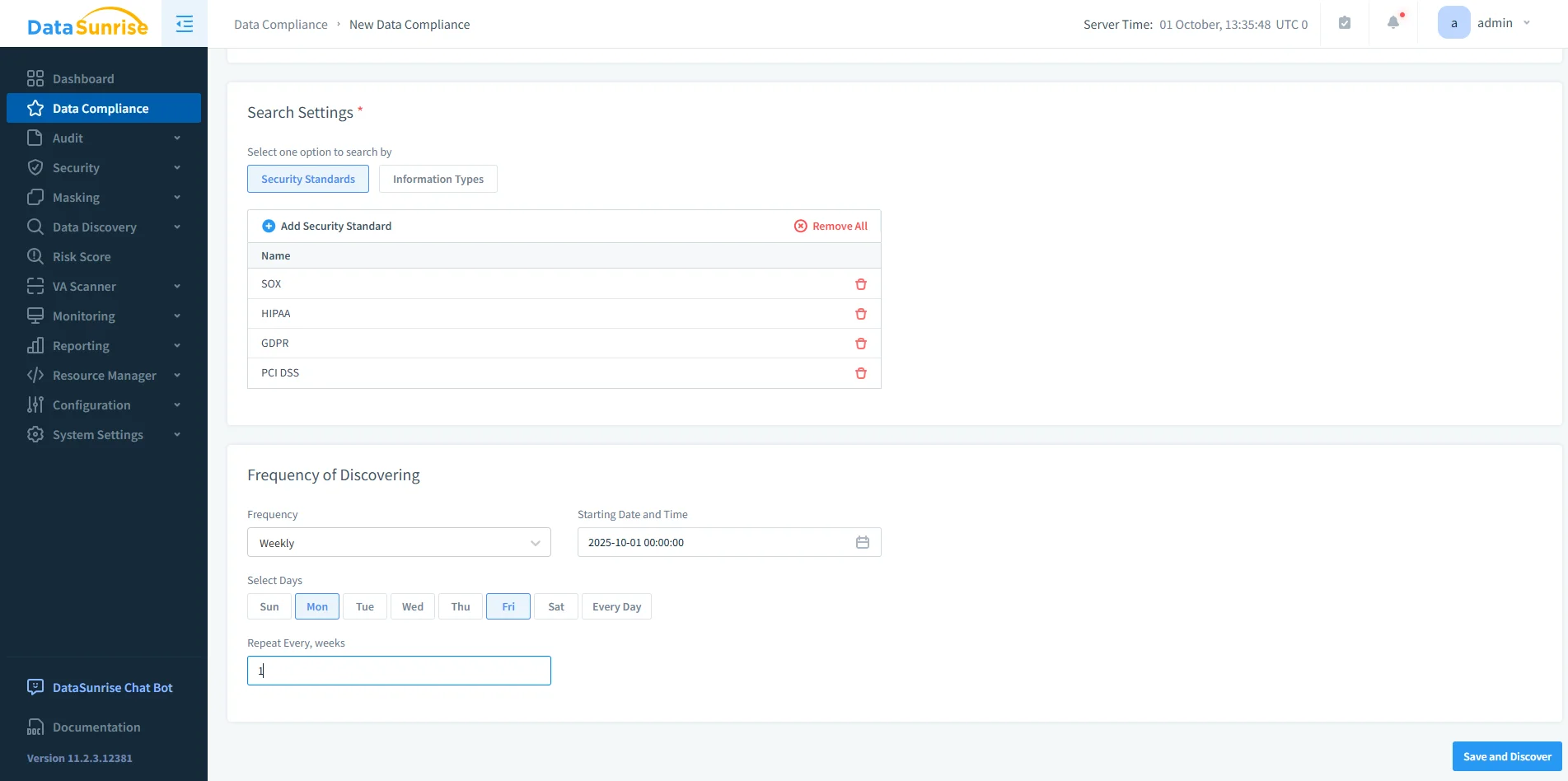

2. Agregue una Regla de Cumplimiento

En la sección de Cumplimiento de Datos, haga clic en + Agregar Cumplimiento de Datos para crear una política. Seleccione una instancia de Db2, defina filtros de descubrimiento y asigne acciones de enmascaramiento o auditoría.

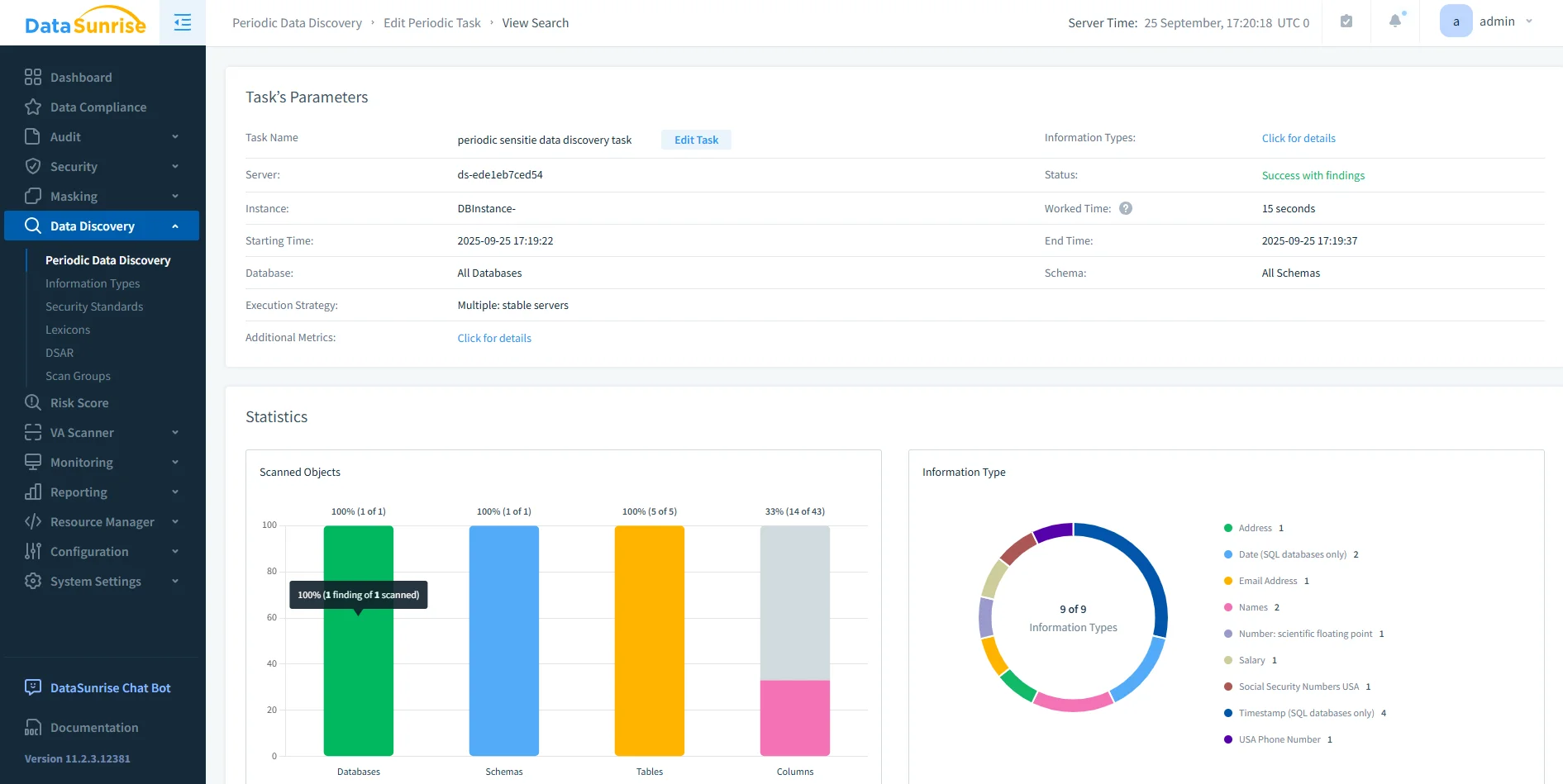

3. Ejecute el Descubrimiento de Datos Sensibles

Inicie un escaneo automatizado que clasifique columnas sensibles como identificadores de clientes o detalles de pagos.

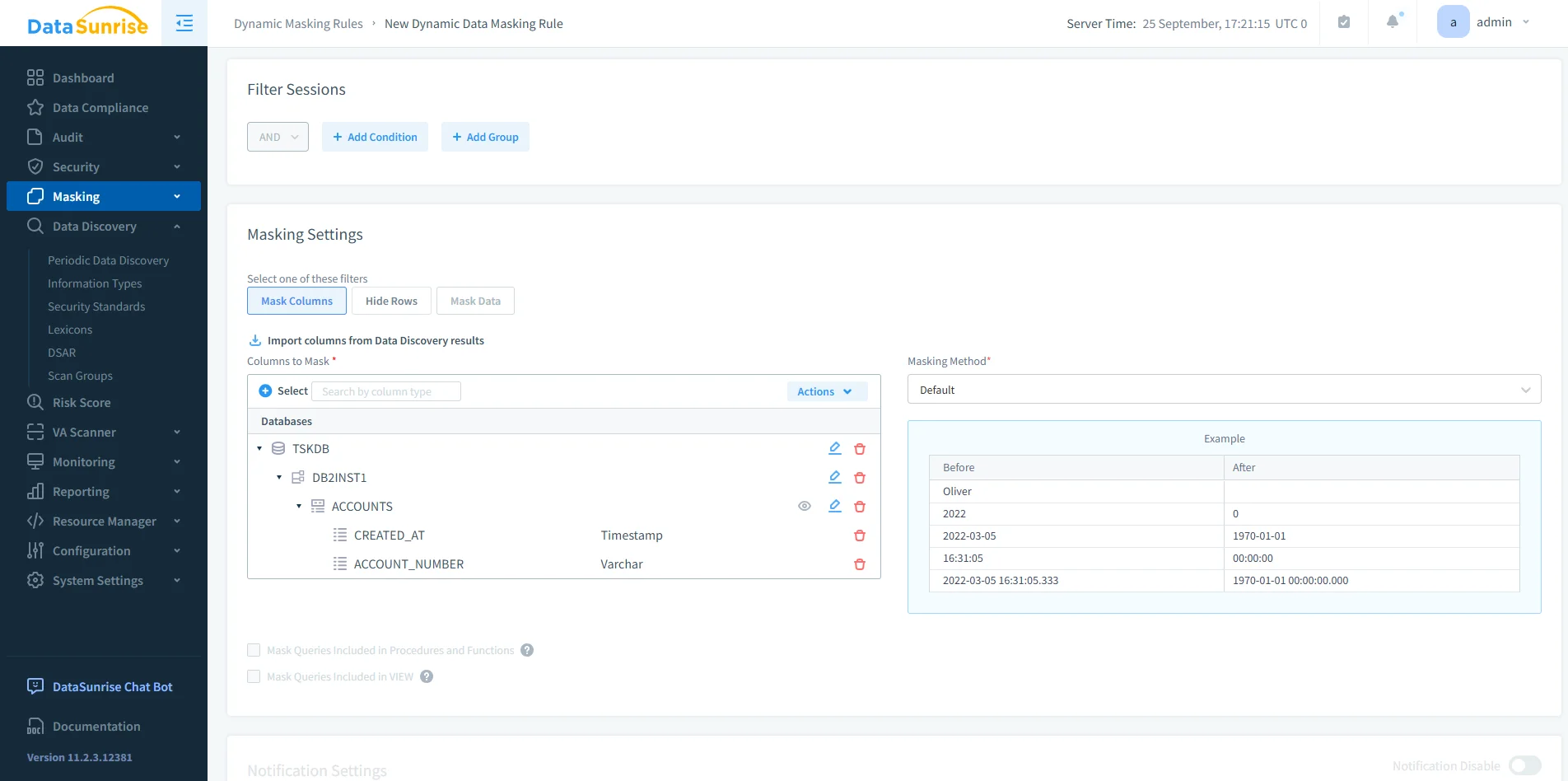

4. Aplique Políticas de Enmascaramiento y Cortafuegos

Active reglas de enmascaramiento basadas en roles y de filtrado de consultas para una protección continua.

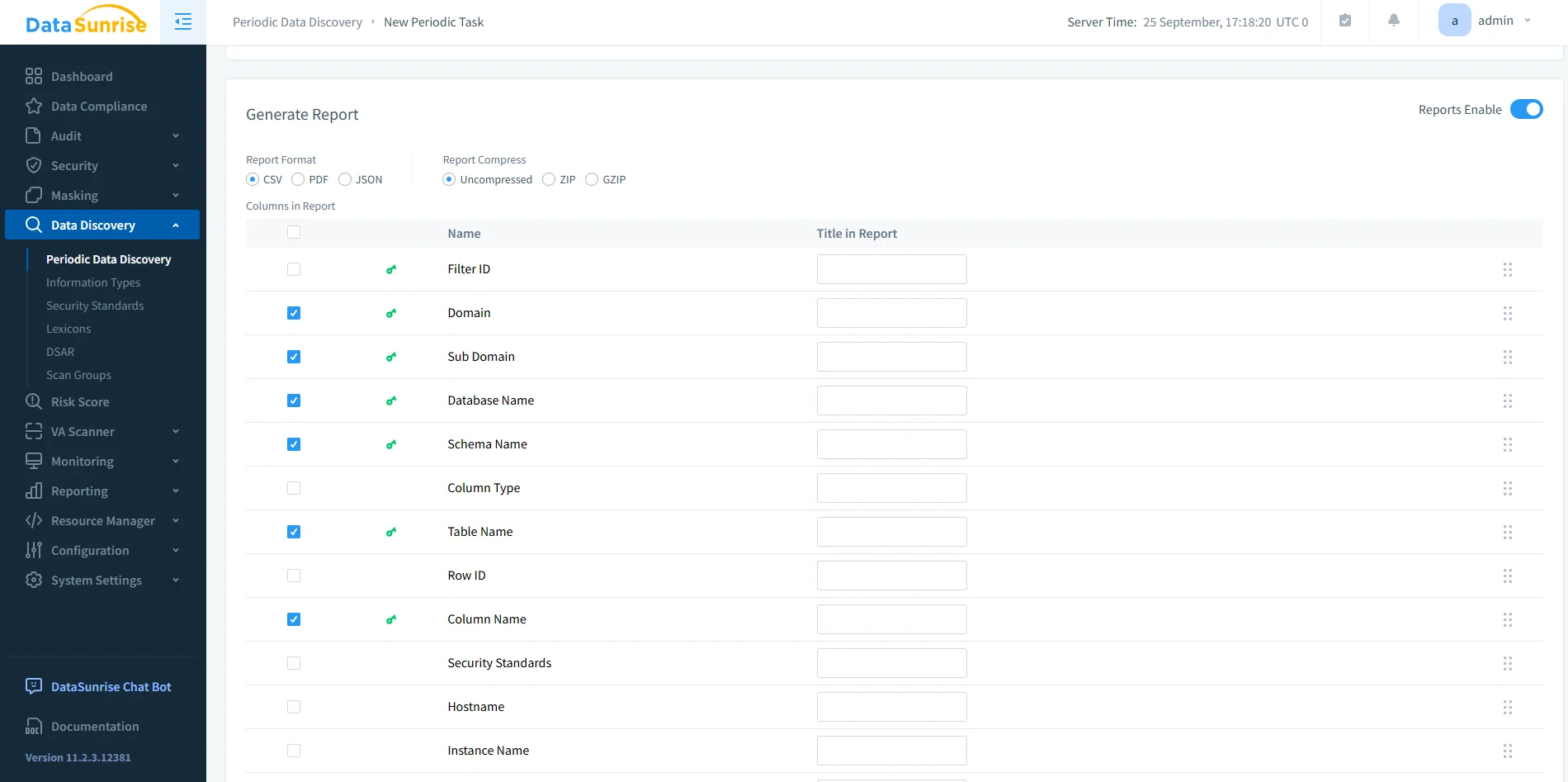

5. Genere Informes de Auditoría

Exporte o programe informes de cumplimiento en formato PDF o CSV, sin necesidad de scripts.

Inteligencia Adaptativa y Alineación Continua

A medida que Db2 evoluciona, DataSunrise se ajusta automáticamente. Su automatización inteligente asegura que las políticas se mantengan relevantes y efectivas.

| Función | Descripción |

|---|---|

| Sincronización Automatizada de Políticas | Mantiene alineadas las reglas de auditoría y enmascaramiento de Db2 cuando cambian los esquemas o roles. |

| Calibración Regulatoria Continua | Compara regularmente las políticas con los marcos de GDPR, HIPAA y PCI DSS para prevenir desviaciones en el cumplimiento. |

| Análisis de Comportamiento Basado en ML | Detecta patrones inusuales de acceso a través de modelos de aprendizaje automático entrenados con datos de auditoría de Db2. |

Beneficios del Cumplimiento Automatizado

| Beneficio | Descripción |

|---|---|

| 80–90 % menos esfuerzo manual | El descubrimiento y la generación de informes automatizados reemplazan auditorías repetitivas. |

| Aplicación en Tiempo Real | Las políticas se aplican de inmediato en todas las sesiones de Db2. |

| Visibilidad Centralizada | Un único panel de control simplifica la gestión. |

| Alineación a Prueba de Futuro | La automatización se adapta a la evolución de las regulaciones de datos. |

Mejores Prácticas

- Programe escaneos regulares de descubrimiento y exportaciones de informes.

- Revise los privilegios de los usuarios utilizando el principio de menor privilegio.

- Pruebe las políticas de enmascaramiento y cortafuegos en entornos de pruebas antes de implementarlas en producción.

- Utilice notificaciones para alertar sobre tareas de cumplimiento fallidas.

- Valide la cobertura de auditoría trimestralmente para detectar desvíos en el cumplimiento.

Conclusión

IBM Db2 proporciona características de seguridad robustas, pero el mantenimiento manual limita su eficiencia.

Al combinar Db2 con DataSunrise, las organizaciones obtienen un cumplimiento automatizado y sin esfuerzo—que abarca el descubrimiento, enmascaramiento, auditoría e informes desde una plataforma unificada.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora